Vertica Compliance Management

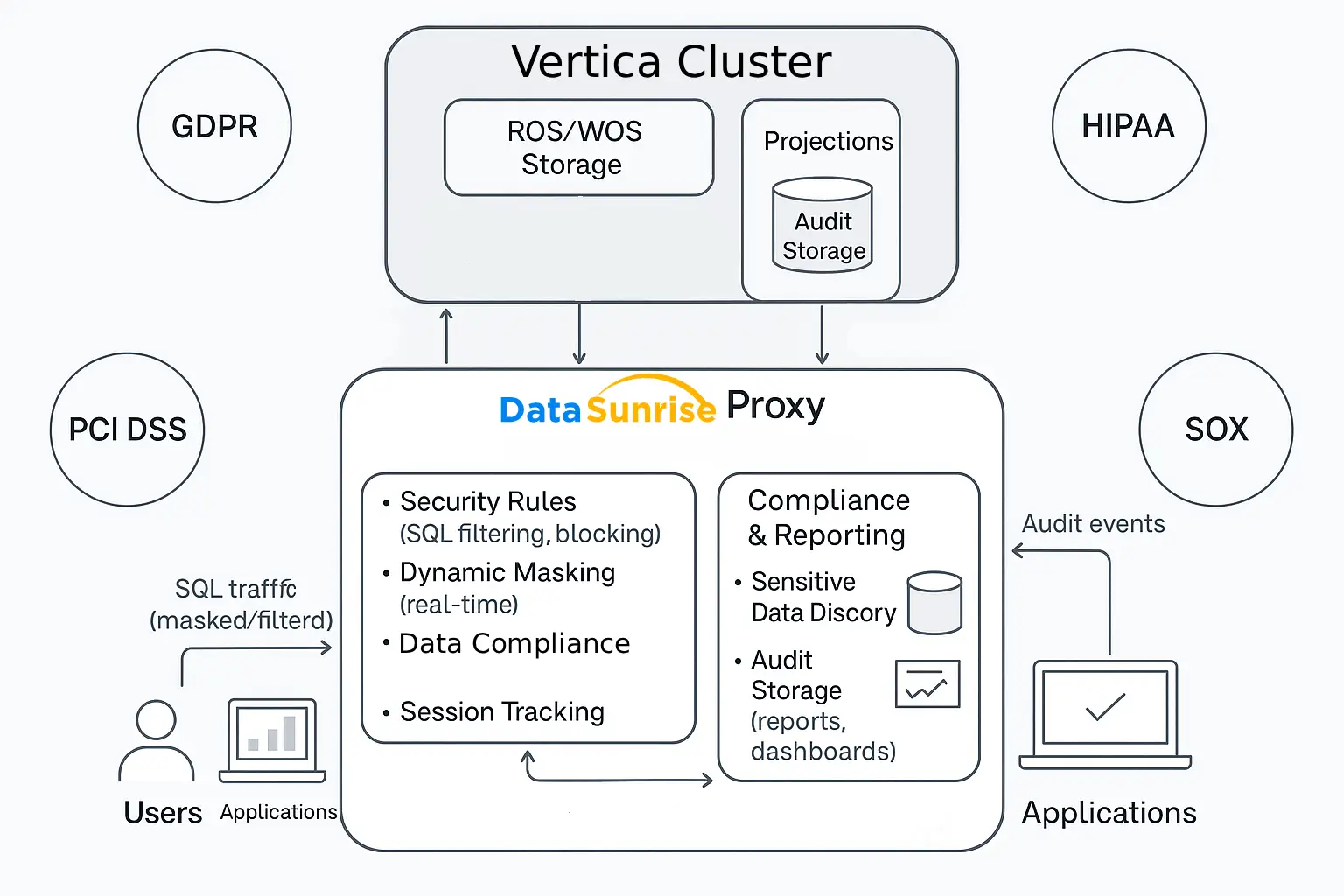

Vertica Compliance Management wird zunehmend wichtiger, da Vertica oft im Zentrum analytischer Ökosysteme eingesetzt wird und BI-Dashboards, ML-Pipelines sowie regulierte Arbeitsabläufe antreibt. Mit dem Wachstum dieser Umgebungen müssen Organisationen nachweisen, dass sensible Daten internen Richtlinien und externen Vorschriften wie DSGVO, HIPAA, PCI DSS und SOX entsprechen. Da die Architektur von Vertica Geschwindigkeit und verteilte Verarbeitung statt integrierten Compliance-Kontrollen priorisiert, benötigen Unternehmen zunehmend eine dedizierte Governance-Schicht, die Sichtbarkeit, Konsistenz und Prüfpfade gewährleistet. Infolgedessen fungiert DataSunrise als diese Compliance-Control-Ebene – sie zentralisiert Klassifizierung, Maskierung, Auditierung und Evidenzerstellung für Vertica-Workloads.

Darüber hinaus bringen das verteilte Ausführungsmodell von Vertica, seine ROS/WOS-Speicher-Engine und die auf Projektionen basierende Architektur einzigartige Herausforderungen für das Compliance-Management mit sich. Sensible Felder erscheinen häufig in mehreren Projektionen, Löschvektoren erschweren die Durchsetzung von Aufbewahrungsfristen, und die verteilte Abfrageausführung macht eine einheitliche Auditierung schwierig. Folglich erfordert das Vertica Compliance Management eine architekturbezogene Strategie, die die internen Metadaten von Vertica mit einer externen Durchsetzungsschicht vereint.

Vertica-Architektur und Compliance-Überlegungen

Vertica funktioniert als Shared-Nothing Analyse-Engine. Es speichert Daten in ROS-Containern, hält kürzlich vorgenommene Änderungen im WOS und organisiert Daten in Projektionen, die auf spezifische Workloads optimiert sind. Diese Architekturentscheidungen beeinflussen die Compliance-Anforderungen, da:

- Sensible Attribute in mehreren Projektionen erscheinen können.

- Logische Löschungen über Löschvektoren aktiv bleiben, bis Vertica diese während der Kompaktierung verarbeitet.

- Verteilte Ausführung eine einheitliche, korrelierte Auditierung erfordert.

- Hohe Parallelität eine konsistente Durchsetzung über verschiedene Zugriffspfade verlangt.

Deshalb legt DataSunrise eine Compliance-Kontrollschicht um Vertica, fängt SQL-Verkehr ab, erzwingt Maskierung und Sicherheitsregeln und konsolidiert Audit-Datensätze. Dieses externalisierte Durchsetzungsmodell schafft starke Compliance-Garantien, ohne die Vertica-Interna zu modifizieren.

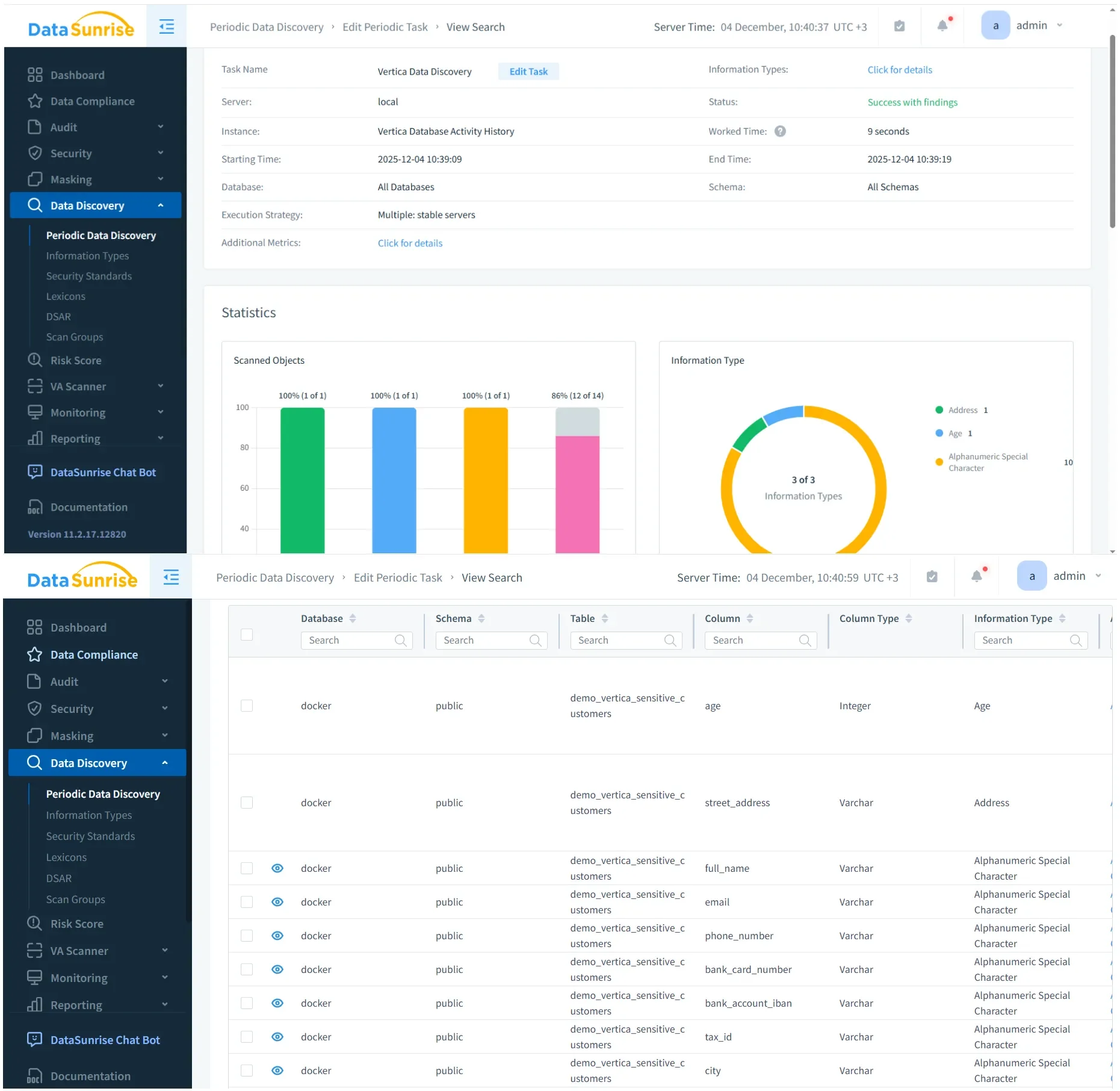

Erkennung und Kartierung regulierter Daten

Effektives Vertica Compliance Management beginnt mit der Identifizierung, wo sensible Daten innerhalb von Schemata, Projektionen und Speicherebenen liegen. Da Projektionen erheblich von logischen Tabellendefinitionen abweichen können, müssen Compliance-Teams sowohl Schemaobjekte als auch Speicherzuordnungen prüfen. Eine manuelle Inspektion wird mit wachsenden und sich entwickelnden Datensätzen unpraktisch.

Compliance-Analysten starten beispielsweise häufig mit Katalogabfragen wie:

SELECT table_schema, table_name, column_name FROM columns WHERE column_name ILIKE '%email%' OR column_name ILIKE '%card%' OR column_name ILIKE '%ssn%';

Eine Entdeckung nur auf Basis des Katalogs liefert jedoch selten eine vollständige Abdeckung. Deshalb identifiziert DataSunrise Sensitive Data Discovery regulierte Elemente wie PII, PHI, Zahlungsdaten und tokenisierte Identifikatoren durch automatisiertes Scannen. Jede Entdeckung wird mit Klassifizierungsmetadaten versehen, sodass Compliance-Teams eine kontinuierlich aktualisierte Compliance-Karte pflegen können.

Folglich unterstützen diese Klassifizierungsergebnisse Maskierungsregeln, Durchsetzung von Aufbewahrungspflichten und Compliance-Scoping. Automatische Aktualisierungen stellen sicher, dass sich die kartierte Landschaft an Schema-Drift und neue Datenaufnahmen anpasst.

Durchsetzung von Richtlinien und Compliance-orientierte Zugriffskontrolle

Obwohl Vertica rollenbasierte Zugriffskontrolle (RBAC) implementiert, benötigt Compliance eine tiefere Kontextbewertung. Richtlinien müssen Benutzeridentität, Workload-Charakteristiken, Abfrageabsicht und zugehörige regulierte Elemente berücksichtigen. DataSunrise bewertet SQL-Anweisungen vor der Ausführung und stellt sicher, dass:

- Minimalberechtigungen konsequent durchgesetzt werden.

- Unbefugte Rollen maskierte Daten statt sensibler Werte erhalten.

- Risikoanfällige Abfragemuster blockiert oder kontrolliert umgeschrieben werden.

- Anwendungen compliance-konforme Zugriffsrestriktionen einhalten.

Somit bleibt das Richtlinienverhalten über BI-Tools, ETL-Jobs, SQL-Editoren und eingebettete Analytik-Pipelines deterministisch.

Maskierung und Pseudonymisierung in der Vertica-Compliance-Architektur

Maskierung bleibt ein kritisches Element des Vertica Compliance Managements. Da Vertica keine native Maskierung bietet, erzwingt DataSunrise Maskierung und Pseudonymisierung extern, um die Offenlegung sensibler Daten zu verhindern. Masken werden dynamisch in Echtzeit angewendet, sodass nur autorisierte Rollen auf echte Werte zugreifen.

Maskierungsregeln passen sich an basierend auf:

- Benutzerrolle oder Gruppenidentität

- Anwendungstyp (BI-Tools, JDBC, ETL-Systeme)

- Netzwerksegment oder Zugriffsstandort

- Spaltenbezogenen Sensitivitätskennzeichnungen

Diese Trennung von Speicher- und Maskierungslogik gewährleistet hohe Leistung bei gleichzeitiger Einhaltung regulatorischer Vorgaben. Für weiterführende Maskierungsstrategien siehe Dynamische Datenmaskierung.

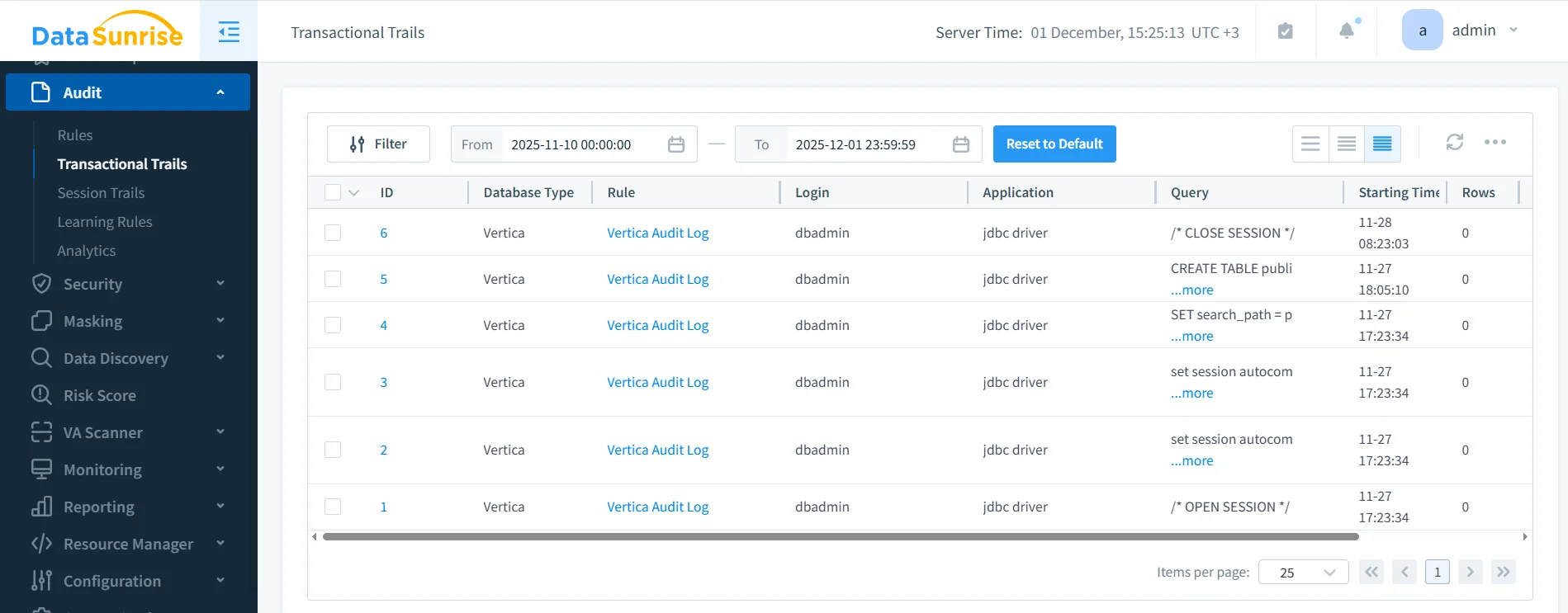

Einheitliche Auditierung und Sammlung von Compliance-Nachweisen

Vertica erzeugt Logs in zahlreichen Systemtabellen, aber rohe Logs erfüllen nicht die Anforderungen von Audits oder Regulierungen. Compliance verlangt strukturierte, korrelierte und chronologische Nachweise über alle Abfragepfade hinweg. Daher konsolidiert DataSunrise:

- Benutzersitzungen und Zugriffsmetadaten

- SQL-Anweisungen und Parameter

- Maskierungsentscheidungen

- Ergebnisse von Sicherheitsregeln

- Ausführungsinformationen über Knoten hinweg

Der Compliance Manager verwendet diese einheitlichen Audit-Logs, um automatisierte Berichte zu erstellen, die mit DSGVO, PCI DSS, SOX und HIPAA konform sind. Somit erhalten Teams überprüfbare, reproduzierbare Nachweise für interne und externe Audits. Für weitere Details siehe Auditlogs.

Compliance-Domain-Mapping: Vertica vs. DataSunrise

Die folgende Tabelle fasst zusammen, wie Vertica und DataSunrise Verantwortlichkeiten in den Compliance-Domänen teilen.

| Compliance-Domäne | Vertica-Fähigkeit | DataSunrise-Fähigkeit |

|---|---|---|

| Datenidentifikation | Systemkataloge und Metadatenabfragen | Automatisierte Sensitive Data Discovery mit Klassifizierungstags |

| Zugriffsverwaltung | RBAC-Berechtigungen | Kontextbewusste Richtlinienregeln und identitätsbasierte Durchsetzung |

| Maskierung | Keine Maskierungsfunktionen | Dynamische und statische Maskierung für PII/PHI-Daten |

| Auditnachweise | Verteilte Logs über mehrere Systemtabellen | Vereinheitlichte, korrelierte Compliance-Auditströme |

| Regulatorische Berichterstattung | Manuelle SQL-basierte Berichtserstellung | Automatisierte Compliance-Manager-Dashboards und Evidenzauswertung |

Fazit

Vertica Compliance Management erfordert eine architekturbewusste Strategie, die Projektionen, verteilte Ausführung, das ROS/WOS-Lebenszyklusverhalten und parallele analytische Workloads berücksichtigt. Weil traditionelle Governance-Mechanismen bei kolumnaren Analyse-Engines versagen, externalisieren Organisationen Compliance-Logik zunehmend über DataSunrise.

DataSunrise bietet eine einheitliche Compliance-Control-Ebene – mit Entdeckung, Maskierung, Zugriffsverwaltung, Auditierung und automatisierter Berichterstattung, ohne Verticas Interna zu verändern. Gemeinsam liefern Vertica und DataSunrise eine compliance-fähige Analysearchitektur, in der Leistung, Skalierbarkeit und regulatorische Kontrolle nahtlos koexistieren.