Was ist die Amazon S3 Audit-Trail

Ein Amazon S3 Audit-Trail geht über bloße Protokolle hinaus – es ist eine angereicherte, durchsuchbare Zeitleiste von Aktivitäten auf Objektebene, Änderungen der Zugriffskontrolle, Replikationsereignissen und Lifecycle-Übergängen. Anders als rohe Protokolle oder API-Aufrufströme fügt ein ordentlicher Audit-Trail Kontext, Compliance-Bewusstsein und Sicherheitsinformationen hinzu.

Dieser Artikel erklärt, was ein S3 Audit-Trail ist, warum er wichtig ist, wie native AWS-Tools dabei helfen (und wo sie an ihre Grenzen stoßen) und wie DataSunrise die entscheidenden Lücken schließt – insbesondere für Organisationen, die sensible oder regulierte Daten verwalten.

Hier ist ein neuer mittlerer Abschnitt, den Sie zwischen Einleitung und Warum Sie einen S3 Audit-Trail brauchen einfügen können:

Was genau ist ein Amazon S3 Audit-Trail?

Im Kern ist ein Amazon S3 Audit-Trail eine strukturierte Aufzeichnung darüber, wer wann, von wo und in welchem Kontext auf welches Objekt zugegriffen hat. Es geht nicht nur darum, API-Aufrufe zu erfassen – es bedeutet, diese Aufrufe mit geschäftlicher Relevanz, Datenschutzsensibilität und interner Richtlinie zu verknüpfen.

Ein gut gestalteter Audit-Trail für S3 beinhaltet:

- Identitätskontext: IAM-Rolle, angenommener Benutzer, föderierte Sitzungsinformationen

- Objektmetadaten: Bucket, Schlüssel, Größe, Klassifizierungstags

- Zugriffsart:

GetObject,PutObject, Berechtigungsänderungen - Zeitpunkt und Ursprung: Zeitstempel, Region, Quell-IP

- Richtlinienstatus: War der Zugriff regelkonform oder anomal?

Betrachten Sie es als eine narrative Zeitleiste, nicht nur als ein Log. Der Unterschied liegt darin, wie gut die Geschichte erzählt wird – sammeln Sie nur Fakten oder schaffen Sie umsetzbare, compliance-fähige Transparenz über Ihre Speicherumgebung?

Warum Sie einen S3 Audit-Trail brauchen

Das Speichern von Daten in Amazon S3 ist einfach. Nachzuverfolgen, wer auf diese Daten zugegriffen hat, wie, wann und ob dies regelkonform war – das ist die Herausforderung.

Ein vollständiger S3 Daten-Audit-Trail unterstützt Teams dabei:

- Unbefugten Zugriff oder Fehlkonfigurationen zu erkennen

- Die Nutzung im Rahmen von Compliance-Standards wie DSGVO, HIPAA oder PCI DSS zu überwachen

- Ereignisabläufe bei Incident-Response nachzuvollziehen

- Zugriffsrestriktionen und Kontrollen gegenüber Prüfern nachzuweisen

Ob Sie nun Analysen über Finanzdokumente durchführen, regulierte Daten verwalten oder Kundenlogs archivieren – Audit-Transparenz ist eine grundlegende Sicherheitsanforderung.

Aufbau eines nativen S3 Audit-Trails

AWS stellt grundlegende Telemetrie bereit durch:

1. CloudTrail Data Events

CloudTrail protokolliert alle API-Aufrufe auf S3-Objektebenen wie GetObject, PutObject, DeleteObject. Diese Protokolle enthalten:

- Identität (Benutzer, Rolle, Dienst)

- Quell-IP und Region

- Zeitstempel

- Anfrageparameter

Sie werden im JSON-Format gespeichert und an einen Logging-Bucket geliefert. CloudTrail Einrichtungsanleitung →

2. Server Access Logs

Althergebrachte Protokolle im HTTP-Anfrageformat. Weniger strukturiert, aber nützlich zur Nachverfolgung von Referrer-Headern, User Agents, Statuscodes.

3. S3 Inventory und Storage Lens

Ermöglichen Einblicke in Speicher-Konfigurationen, Objektverschlüsselungsstatus und Zugriffshäufigkeit. Sie zeichnen jedoch keinen Echtzeit-Zugriff oder unautorisierte Aktivitäten auf.

Was ein Audit-Trail enthalten sollte (aber native Protokolle nicht liefern)

Um als echter Audit-Trail zu gelten, muss Ihr System folgende Fragen beantworten:

- Was ist passiert? (Art des API-Aufrufs)

- Wer hat es getan? (IAM-Rolle oder angenommene Identität)

- Wann und von wo? (Zeitstempel, Quell-IP, Region)

- Auf welche Daten wurde zugegriffen? (Bucket/Schlüssel, Datenklassifikation)

- War der Zugriff erlaubt? (Richtlinie, Maskierung, Kontext)

- Hätte er stattfinden sollen? (Risikobewertung, Anomalieerkennung)

CloudTrail liefert die ersten drei Punkte. Für die weiteren benötigen Sie Anreicherung, Tagging und Logik auf Compliance-Ebene.

DataSunrise: Kontextbasierte Audit-Trails

DataSunrise wandelt einfache AWS-Protokolle in echte Compliance-konforme Audit-Trails um – mit nützlichen Metadaten, Warnmeldungen und Dashboards.

So verbessert es Ihren S3 Audit-Trail:

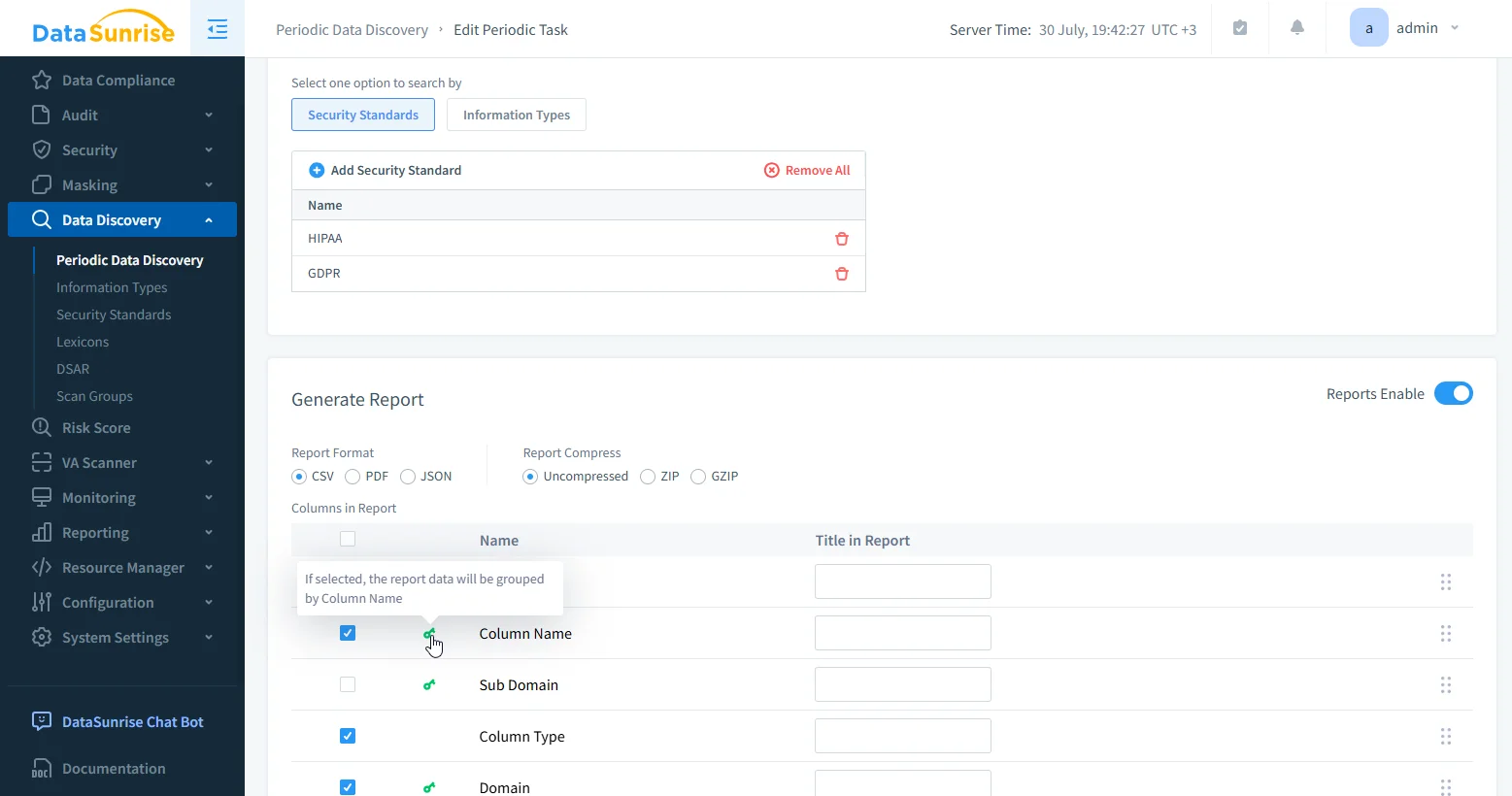

✅ Entdeckung sensibler Daten

DataSunrise durchsucht S3-Buckets zur Erkennung von personenbezogenen Daten (PII), geschützten Gesundheitsinformationen (PHI), PCI mittels NLP, Mustererkennung und OCR bei bildbasierten Dateien.

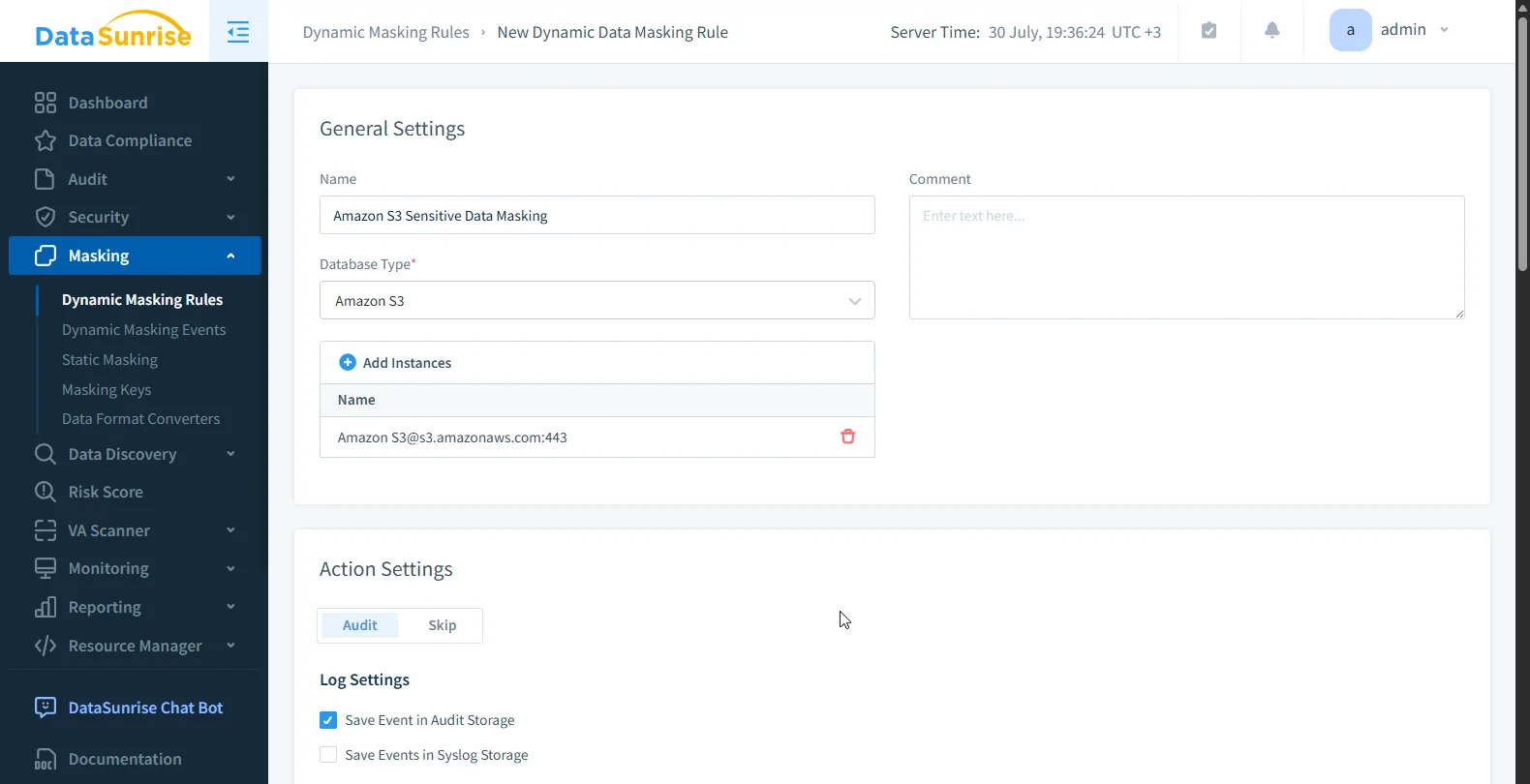

✅ Dynamische Datenmaskierung

Durchsetzung von rollenbasierter Maskierung zur Abfrage- oder Zugriffszeit. Verhindert übermäßige Offenlegung durch Verschleierung von Inhalten für unbefugte Benutzer.

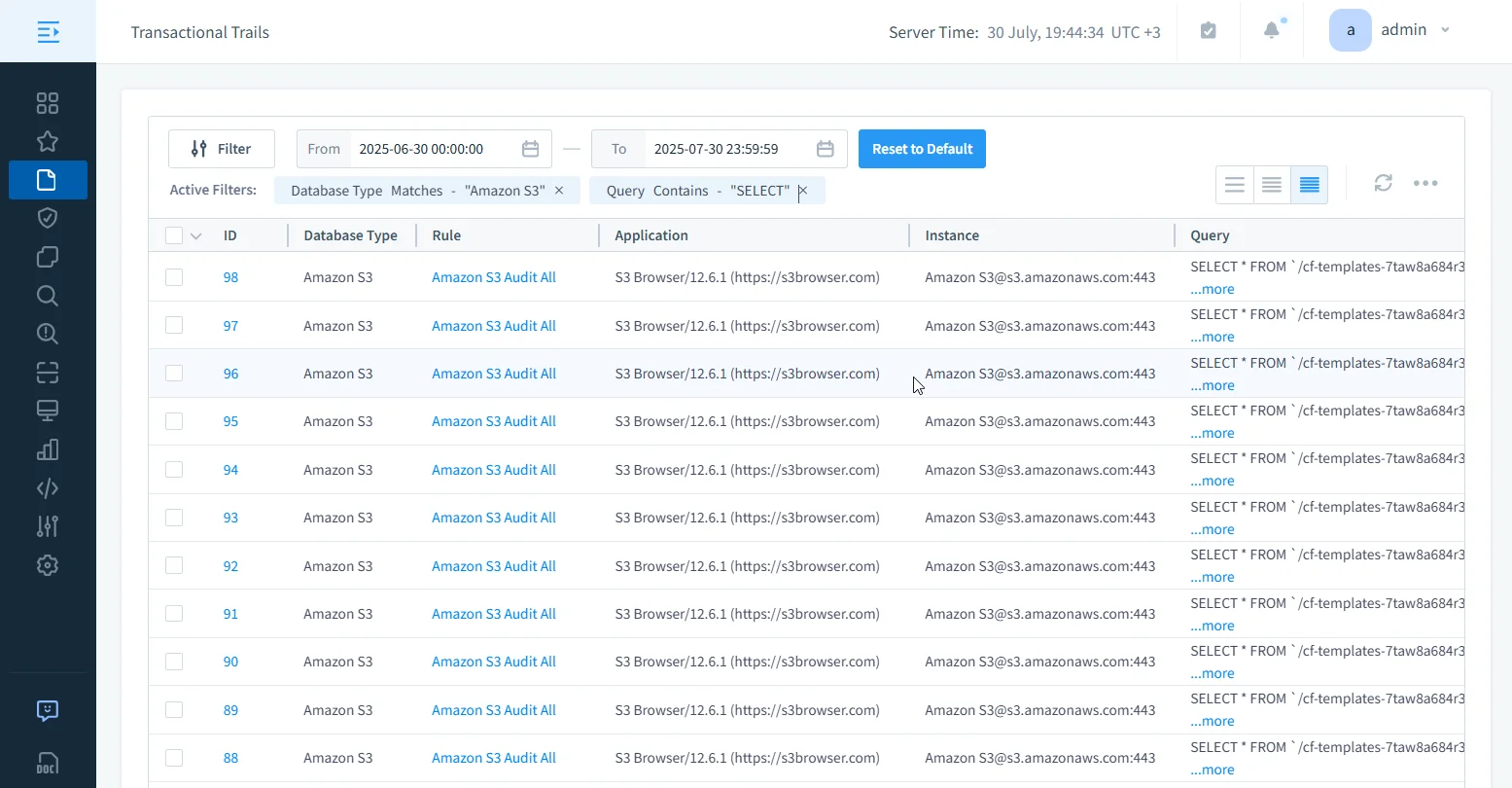

✅ Vereinheitlichte Suchoberfläche

Mit DataSunrise sind Audit-Trails vollständig über ein eingebautes visuelles Filterpanel durchsuchbar – kein SQL notwendig. Sie können filtern und detailliert suchen nach:

| Audit-Filterfelder | Weitere Filterfelder |

|---|---|

| Status der Transaktion | Abfrage |

| Anwendungsbenutzer | Regel |

| Anwendung | Abfragetypen |

| Instanz | Fehler |

| Schnittstelle | Zeilen |

| Proxy | De-personalisierte Abfrage |

| Anmeldung | Betroffene Datenbanken |

| Daten | Ereignis-ID / Dauer |

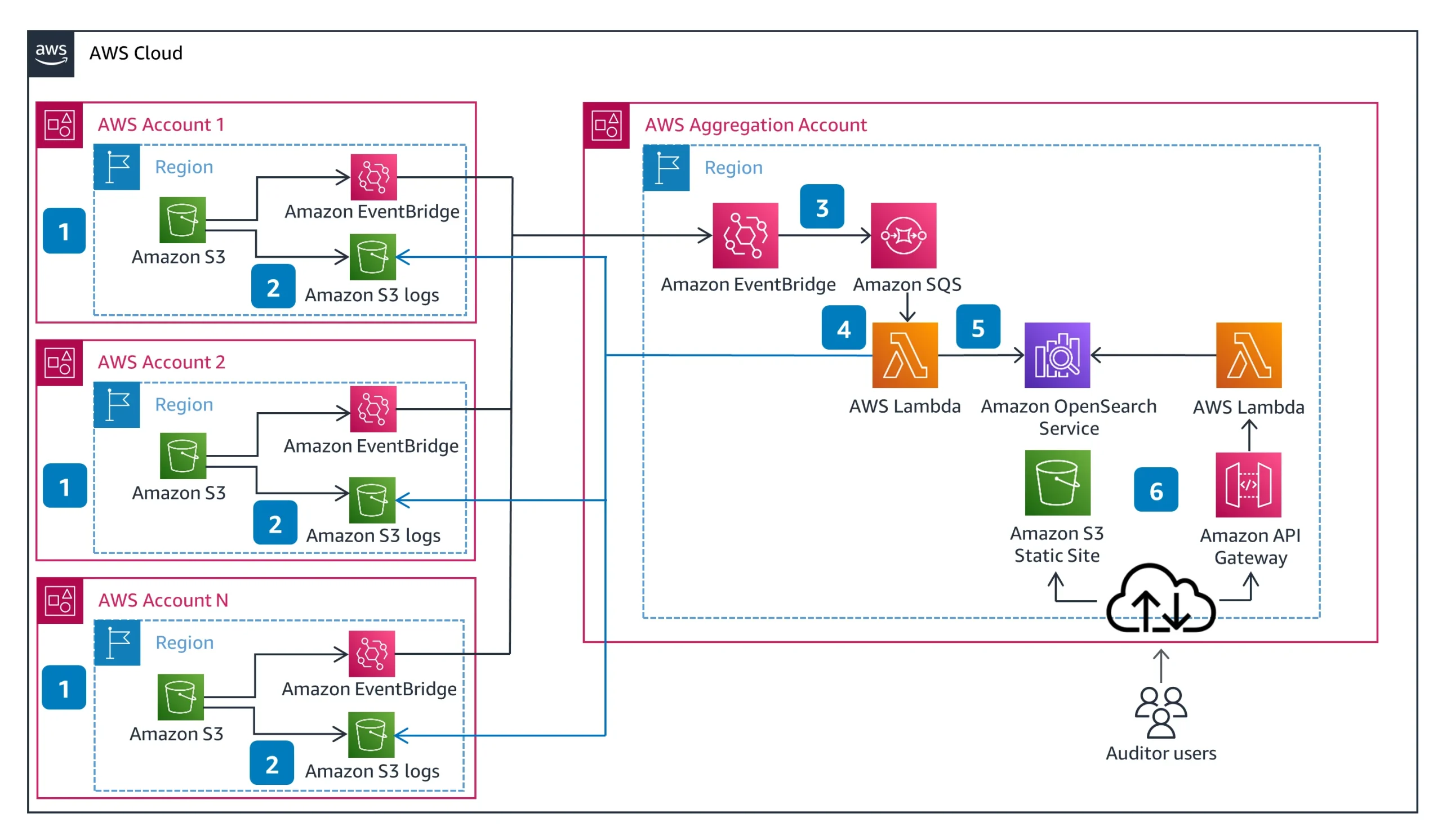

Architekturübersicht

Eine typische S3 Audit-Trail-Architektur mit DataSunrise umfasst:

- CloudTrail-Protokolle aller S3-Buckets über Konten hinweg

- EventBridge-Weiterleitung in ein zentrales Audit-Konto

- DataSunrise-Engine für Anreicherung, Richtliniendurchsetzung, Maskierung

- Export der Audit-Protokolle zu Athena, OpenSearch oder SIEM

- Compliance-Dashboard & Warnungen via Slack, E-Mail oder Teams

DataSunrise kann im Proxy-Modus oder im reinen Log-Ingest-Modus mit geringerer Latenz betrieben werden.

Hier ist ein Codebeispiel, das Sie unter der Vereinheitlichten Suchoberfläche oder direkt nach der Architekturübersicht einfügen können, je nachdem, ob Sie die Abfragemöglichkeiten oder die nachgelagerte Analyse hervorheben möchten.

Beispiel einer Athena-Abfrage: Finden von nicht konformen Objektzugriffen

Sobald Protokolle von DataSunrise angereichert und an Amazon Athena oder OpenSearch exportiert wurden, können Sie diese abfragen, um Richtlinienverstöße oder verdächtiges Verhalten zu erkennen. Hier ein Beispiel, das GetObject-Ereignisse anzeigt, bei denen der Zugriff durch Richtlinie verweigert wurde oder eine Maskierung erforderlich war:

SELECT

event_time,

user_identity.principalId AS user,

requestParameters.bucketName AS bucket,

requestParameters.key AS object_key,

datasunrise_flags.masking_applied,

datasunrise_flags.policy_allowed,

datasunrise_labels.sensitivity,

sourceIPAddress,

region,

datasunrise_risk.anomaly_score

FROM

s3_audit_trail

WHERE

eventName = 'GetObject'

AND datasunrise_flags.policy_allowed = false

AND datasunrise_labels.sensitivity IS NOT NULL

ORDER BY

event_time DESC

LIMIT 100;

Dies liefert eine umsetzbare Liste von nicht regelkonformen Zugriffsversuchen auf sensible Daten (z.B. PII, PHI), angereichert mit Klassifikation und Anomalie-Scores – bereit für Export, Warnungen oder Dashboards.

Fazit

Ein Amazon S3 Audit-Trail ist nicht nur ein Compliance-Häkchen – er ist das Gedächtnis Ihrer Organisation. Ein gut aufgebauter Trail zeigt wer was getan hat, auf welche Daten, gemäß welcher Richtlinie und warum das wichtig ist.

Native Tools liefern die rohen Bausteine. DataSunrise formt daraus eine kohärente, durchsuchbare und richtlinienbewusste Geschichte.

Wollen Sie einen intelligenteren Daten-Audit-Trail für S3 aufbauen? Probieren Sie DataSunrise aus und sichern Sie Ihre Daten in Stunden – nicht Wochen.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen