Was ist der MariaDB Audit Trail

Der Begriff „Was ist der MariaDB Audit Trail“ weckt oft Gedanken an statische Protokolldateien, die niemand jemals liest, bis etwas schiefgeht. In modernen Cloud-nativen Umgebungen muss ein Audit Trail jedoch lebendig sein – er muss streamen, durchsuchbar sein und intelligent genug, um Bedrohungen in Echtzeit zu erkennen. In diesem Artikel untersuchen wir, wie sich ein MariaDB Audit Trail von einem einfachen Compliance-Kästchen zu einer dynamischen Säule der Informationssicherheit entwickeln kann. Wir behandeln die Echtzeit-Auditverarbeitung, dynamische Maskierung, Datenentdeckung, Sicherheits- und Regulierungsabstimmung sowie die praktische Konfiguration des nativen MariaDB Audit Plugins und der DataSunrise-Plattform, wobei wir auch die aufkommende Rolle der generativen KI einfließen lassen.

Das Wesen eines MariaDB Audit Trail

Im Kern ist ein Audit Trail ein chronologisches Protokoll, das vier Fragen beantwortet: wer hat was, wann und von wo getan. Für Datenbanken ist das „was“ typischerweise eine SQL-Anweisung oder ein Aufruf einer privilegierten Funktion. Die Erfassung dieser Informationen ermöglicht die Analyse der Ursache, Betrugserkennung und belegfähige Compliance-Berichterstattung. In Kombination mit Richtlinien-Engines und Alarmierungspipelines wird es zum Nervensystem Ihrer Datenabwehr.

Wichtigste Erkenntnis: Die Qualität der Entscheidungen, die Sie während eines Vorfalls treffen können, ist durch die Granularität und Integrität Ihres Audit Trails begrenzt.

Echtzeit-Audit trifft generative KI

Traditionelle Audit-Pipelines schreiben auf die Festplatte und werden Stunden später in Stapeln verarbeitet. Moderne Bedrohungen bewegen sich in Sekunden. Durch das Streamen von Prüfereignissen an einen Message-Bus (z. B. Apache Kafka) können diese einem leichten großen Sprachmodell (LLM) zugeführt werden, dessen Aufgabe es ist, jedes Ereignis als harmlos, verdächtig oder kritisch zu kennzeichnen. Das LLM wird mit wenigen Beispielen für normale und bösartige Aktivitäten „few-shot“ angesprochen und fortlaufend mit Feedback von Analysten aktualisiert.

# Einfaches Beispiel: Klassifizieren von Audit-Ereignissen mit OpenAI Funktionsaufruf

import openai, json, os

openai.api_key = os.getenv('OPENAI_API_KEY')

def classify_audit(event_json):

messages = [

{'role': 'system', 'content': 'Sie sind ein Sicherheits-LLM, das MariaDB Audit-Einträge klassifiziert.'},

{'role': 'user', 'content': f"Event:\n{json.dumps(event_json, indent=2)}"}

]

response = openai.ChatCompletion.create(

model='gpt-4o-mini',

messages=messages,

functions=[{

'name': 'label_event',

'parameters': {

'type': 'object',

'properties': {

'label': {'enum': ['benign', 'suspicious', 'critical']}

}

}

}],

function_call={'name': 'label_event'}

)

return json.loads(response.choices[0].message.function_call.arguments)['label']

In der Praxis würden Sie den MariaDB Audit Log stream-ingen, classify_audit aufrufen und kritische Ereignisse an PagerDuty oder Slack weiterleiten. Der Vorteil: Verminderte Analysten-müdigkeit – Menschen prüfen nur einen Bruchteil der Ereignisse, aber nichts wird übersehen.

Auf die Schnelle sensible Daten entdecken und maskieren

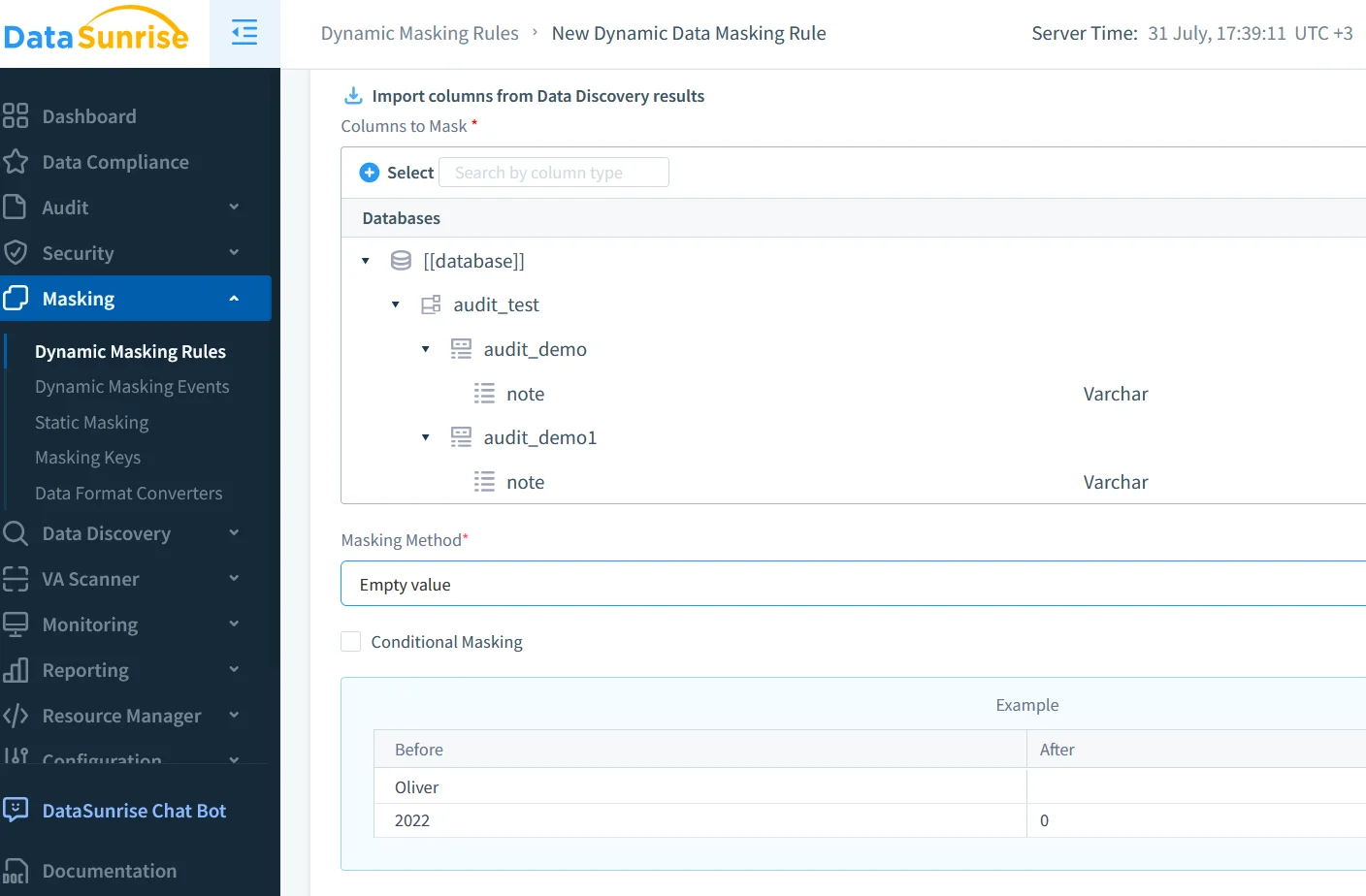

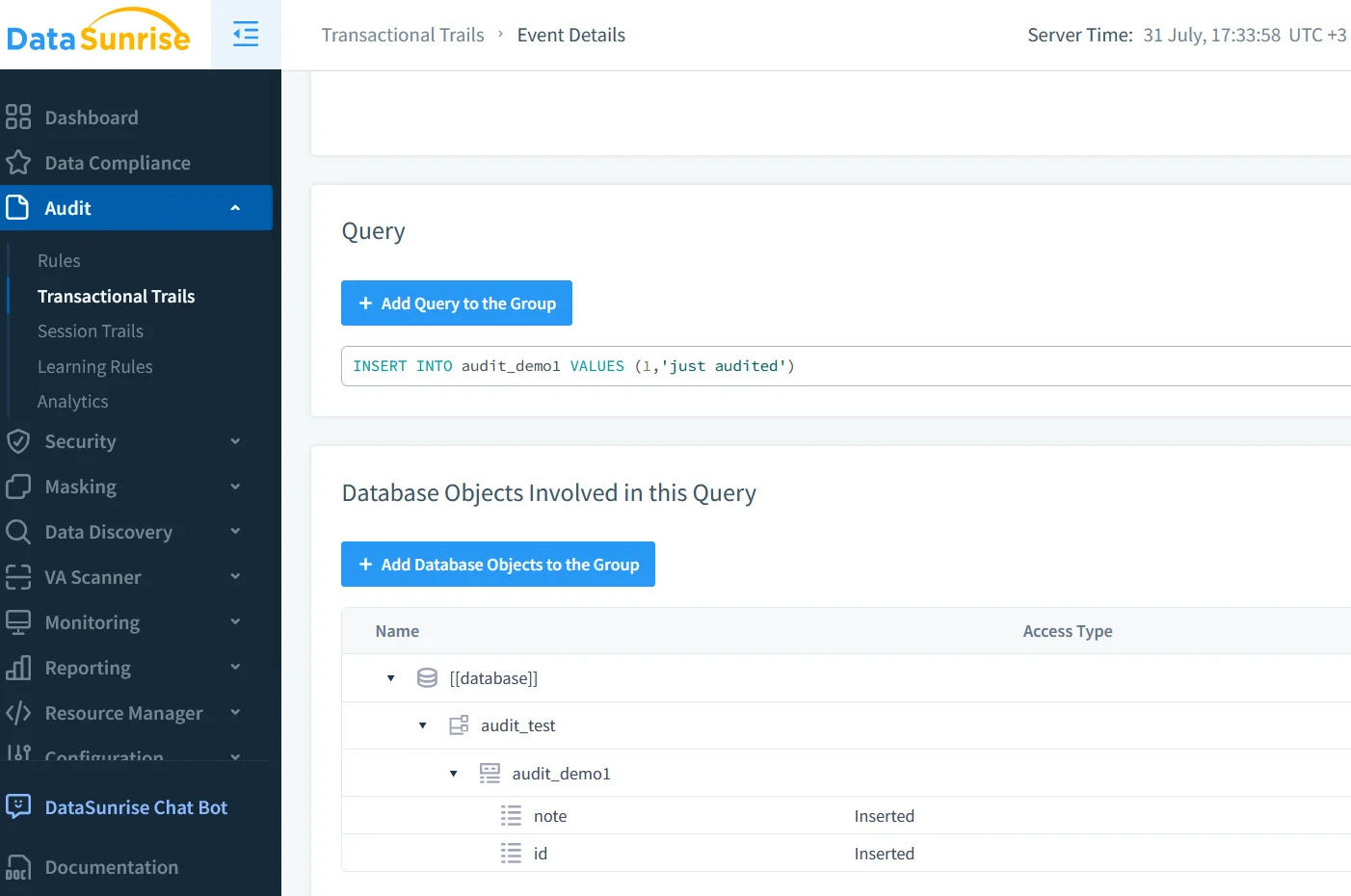

Ein Audit Trail ist nur so nützlich wie der Kontext, der ihn umgibt. Die Integration von Datenentdeckung – der automatischen Auffindung von PII und Geschäftsgeheimnissen – hilft Ihnen, die Auswirkung einer geleakten Abfrage zu verstehen. Sobald sensible Spalten markiert sind, kann dynamische Maskierung deren echte Werte in den Abfrageergebnissen verbergen und dennoch den Zugriff protokollieren. Werkzeuge wie DataSunrise unterstützen richtlinienbasierte Maskierung, die aktiviert wird, wenn eine Audit-Regel und eine Datenklassifizierungsregel übereinstimmen. Siehe Data Discovery und Dynamic Data Masking für vertiefende Informationen.

Eine Echtzeit-Pipeline könnte so aussehen:

- Ereignis protokollieren → 2. LLM labeln → 3. Antwort maskieren falls nötig → 4. Speichern & Benachrichtigen

Da die Maskierung nach der Abfrageparsing-Phase aber vor dem Verlassen der Ergebnisse vom Server angewendet wird, kann legitime Analysearbeit ohne Unterbrechung fortgesetzt werden und Regulatoren bleiben zufrieden.

Konvergenz von Sicherheit und Compliance

Egal ob Sie GDPR, PCI-DSS oder HIPAA unterliegen, ein Audit Trail muss beweisen, dass Kontrollen wirksam sind. Frameworks wie NIST 800-92 empfehlen:

- Unveränderliche Speicherung mit Aufbewahrungsdauer gleich oder größer als der gesetzliche Zeitraum;

- Kryptografische Integritätsprüfungen;

- Rollenbasierter Zugriff auf Auditing-Daten;

- Automatisierte Berichtserstellung.

Plattformen wie DataSunrise liefern vorgefertigte Compliance-Dashboards, inspiriert von GDPR und PCI DSS, sodass Prüfer eigenständig Belege einsehen können, ohne auf die Unterstützung von DBA warten zu müssen. Auf der MariaDB-Seite können native Logs an Syslog oder AWS CloudWatch gesendet und danach mit Object-Lock zu S3 Glacier archiviert werden, um Unveränderlichkeitsanforderungen zu erfüllen.

Konfiguration des nativen MariaDB Audit Trail

MariaDB liefert ein GPL-lizenziertes Audit Plugin, das Verbindungs-, Abfrage- und Tabellenzugriffsereignisse erfasst. Der schnellste Weg zur Aktivierung erfolgt über die Plugin-Bibliothek, die zu Ihrer Server-Version passt.

-- 1. Plugin laden

INSTALL SONAME 'server_audit';

-- 2. Festlegen, was protokolliert werden soll

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

-- 3. Bestimmen, wohin die Logs gehen (FILE,SYSLOG,JSON)

SET GLOBAL server_audit_output_type = 'JSON';

-- 4. Schutz der Konfiguration

GRANT SELECT ON mysql.server_audit_log TO 'auditor'@'%';

-- 5. Persistenz über Neustarts hinweg

SET PERSIST server_audit = ON;

Das Plugin schreibt JSON-Zeilen wie:

{ 'ts': '2025-07-30 12:41:07', 'id': 2, 'user': 'app', 'host': '10.0.0.12',

'query': 'SELECT card_no FROM payments WHERE id=42;' }

Von hier aus können Sie tail -F /var/lib/mysql/server_audit.log | jq ausführen oder die Datei an Ihr SIEM weiterleiten. Die vollständige Dokumentation finden Sie im MariaDB Audit Plugin Reference. Für einen ganzheitlichen Überblick über Audit-Funktionen konsultieren Sie die MariaDB Server Audit Overview. Um das Verhalten zu verfeinern, siehe die server_audit System Variable Reference und die MariaDB-Anleitung zum Weiterleiten von Audit-Ereignissen an Syslog für sichere Off-Host-Übertragung.

Tipp: Trennen Sie administrative Logs (CONNECT) von betrieblichen Logs (QUERY,TABLE), indem Sie sie an unterschiedliche Ziele senden – so vermeiden Sie, dass Incident Responder durch einen Informationsüberfluss überwältigt werden.

Erweiterung nativer Logs mit DataSunrise

Während das native Plugin rohe Ereignisse liefert, fügt DataSunrise Audit Richtlinienebenen, Self-Service-Dashboards und von maschinellem Lernen getriebene Baselines hinzu. Ein minimales Setup umfasst:

- Deployment von DataSunrise im Proxy-Modus zwischen Anwendungen und MariaDB.

- Hinzufügen einer neuen Datenbankinstanz → MariaDB und Importieren der Zugangsdaten.

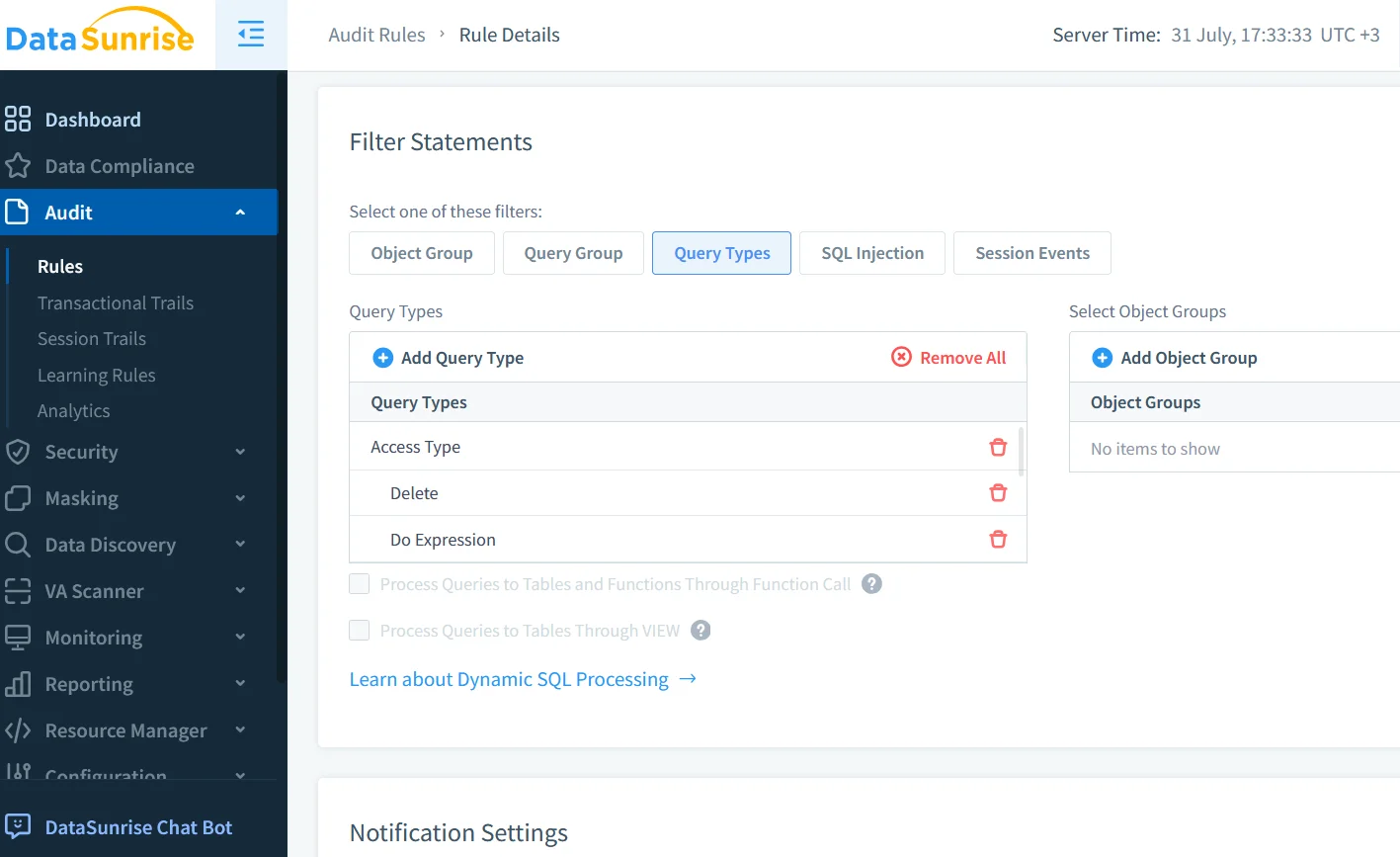

- Erstellen einer Audit-Regel, die jede

UPDATE– oderDELETE-Anweisung auffinance.*-Tabellen protokolliert.

- Verknüpfung einer Dynamic Masking-Richtlinie, die

card_noverbirgt, es sei denn, die Rolle des Benutzers istops_analyst. - Aktivierung von Echtzeit-Benachrichtigungen mit der integrierten Slack-Integration, sodass kritische Ereignisse sofort zugestellt werden.

Detaillierte Anleitungen finden Sie im Audit Guide und in den Audit Logs Ressourcen. DataSunrise schreibt eigene strukturierte Logs, kann aber auch das native MariaDB-Plugin über einen integrierten Collector einbinden, so dass Sie eine Single Pane of Glass-Sicht erhalten.

Fähigkeitenmatrix im Überblick

| Funktion | Natives MariaDB Audit Plugin | DataSunrise Audit | GenAI-unterstützte Pipeline |

|---|---|---|---|

| Echtzeit-Streaming | Datei/Syslog; externe Weiterleitungen | Integrierter Streaming-Proxy | Kafka → LLM-Klassifikation in Sekunden |

| Dynamische Maskierung | — | Spaltenebene, rollenbasiert | Über DataSunrise-Richtlinien oder SQL-Wrapper |

| Erkennung sensibler Daten | — | Automatisierte Erkennung & Regex-Bibliotheken | LLM-basierte Tag-Anreicherung |

| Compliance-Dashboards | Manuelle Skripte | Vorgefertigte PCI, GDPR, HIPAA | Individuelle, LLM-generierte Berichte |

| ML/Anomalieerkennung | SIEM-Korrelationsregeln | Verhaltensbasierte Baselines | Token-Ebene LLM-Kennzeichnung & Alarmierung |

Kleine Demo: Lassen Sie GenAI verdächtige Muster erkennen

Stellen Sie sich vor, DataSunrise übergibt das untenstehende JSON-Ereignis an Ihre LLM-Pipeline:

{ 'user': 'app_readonly', 'ip': '192.168.3.77', 'object': 'payroll.employee_salary',

'statement': 'SELECT * FROM payroll.employee_salary', 'rows': 50000 }

Die zuvor definierte Funktion classify_audit könnte dieses Ereignis als kritisch einstufen, da app_readonly niemals Gehaltsdaten abfragen sollte. Innerhalb von Sekunden wird eine Slack-Nachricht wie „Kritisch: Versuch des Datenabzugs aus der Gehaltsabrechnung durch app_readonly (50.000 Zeilen)“ gepostet, was den Incident Response-Teams einen Vorsprung verschafft.

Da Ereignisse sowohl vom nativen Plugin als auch von DataSunrise ein gemeinsames JSON-Schema nutzen, kann Ihre KI einmal lernen und viele Pipelines schützen.

Fazit

- Was ist der MariaDB Audit Trail heute? Es ist eine Fusion aus nativer Plugin-Telemetrie, DataSunrise-Intelligenz und generativer KI, die rohe Logs in umsetzbare Erkenntnisse verwandelt.

- Echtzeit-Streaming, Erkennung sensibler Daten und dynamische Maskierung verkürzen das Risikoexpositionsfenster, ohne die Entwickler auszubremsen.

- Compliance-Berichterstattung wird zum Nebenprodukt gut strukturierter Audit-Daten – keine nächtlichen Tabellenkalkulations-Marathons mehr.

- Ein paar SQL-Befehle schalten das native Plugin frei, während DataSunrise erweiterte Richtliniensteuerung und cloud-fähige Dashboards hinzufügt.

- Generative KI schließt den Kreis, indem sie Ereignisse schneller kontextualisiert, als es rein menschliche Teams je könnten.

Indem Sie Ihren Audit Trail als lebendigen Sicherheitsservice anstatt als statisches Archiv behandeln, beantworten Sie nicht nur die Frage „Was ist der MariaDB Audit Trail“, sondern zeigen auch, wie er Ihre Datenstrategie gegen sich entwickelnde Bedrohungen und Regulierungen zukunftssicher macht.