Wie man Compliance für ScyllaDB sicherstellt

ScyllaDB ist eine hochperformante NoSQL-Datenbank, die dafür konzipiert ist, enorme Arbeitslasten mit niedriger Latenz zu bewältigen. Ihre Architektur ist ideal für Anwendungen in den Bereichen Finanzen, Gesundheitswesen und Telekommunikation, in denen Geschwindigkeit und Skalierbarkeit von entscheidender Bedeutung sind. Aber wie bei jedem System, das sensible Daten verwaltet, ist die Einhaltung von Vorschriften wie GDPR, HIPAA, PCI DSS und SOX nicht optional.

ScyllaDB bietet einige native Prüffunktionen und Zugriffskontrollen, aber um eine durchgängige Compliance zu gewährleisten, sind häufig robustere Werkzeuge erforderlich. In diesem Leitfaden werden wir zunächst die integrierten Optionen von ScyllaDB untersuchen und anschließend zeigen, wie DataSunrise die Compliance durch fortschrittliche Protokollierung, Maskierung und Berichterstattung verbessert.

Was bedeutet Compliance?

Compliance im Kontext von Datenbanken bedeutet, den Branchenvorgaben, Sicherheitsstandards und internen Richtlinien zu folgen, die regeln, wie sensible Informationen gespeichert, abgerufen und geschützt werden. Sie stellt Verantwortlichkeit, Transparenz und Vertrauen sicher, indem kontrolliert wird, wer auf Daten zugreifen oder diese verändern darf.

Häufige Vorschriften umfassen:

- GDPR – Schützt personenbezogene Daten von EU-Bürgern und verlangt strenge Zugangskontrollen.

- HIPAA – Gewährleistet die Vertraulichkeit und Sicherheit von Gesundheitsinformationen der Patienten.

- PCI DSS – Regelt den Umgang mit Zahlungsdaten.

- SOX – Erfordert Integrität und Transparenz in der Finanzberichterstattung.

Für ScyllaDB-Nutzer bedeutet Compliance, dass starke Zugriffskontrollen implementiert, Audit-Trails geführt, Daten maskiert und auditbereite Berichte erstellt werden. Diese Maßnahmen minimieren nicht nur Risiken, sondern belegen auch die Einhaltung der Vorschriften gegenüber Regulierungsbehörden und Stakeholdern.

Eingebaute Compliance-Fähigkeiten von ScyllaDB

ScyllaDB erbt mehrere compliancebezogene Mechanismen aus seiner Cassandra-Vergangenheit:

Authentifizierung und rollenbasierte Zugriffskontrolle

ScyllaDB gewährleistet Sicherheit durch rollenbasierte Berechtigungen. Administratoren können individuelle Rollen erstellen und das Prinzip der geringsten Privilegien anwenden.

-- Beispiel: Erstellen einer Rolle mit Lesezugriff

CREATE ROLE readonly_user WITH LOGIN = true AND PASSWORD = 'securePass';

GRANT SELECT ON KEYSPACE healthcare TO readonly_user;

Dies stellt sicher, dass nur autorisierte Nutzer auf regulierte Daten zugreifen.

ScyllaDB-Rollen können verschachtelt werden, wodurch Administratoren hierarchische Berechtigungsmodelle erstellen können. Beispielsweise kann eine Rolle mit umfassenden Rechten Teilzugriffe an andere Rollen vergeben, was die Verwaltung der Compliance in großem Umfang erleichtert.

-- Beispiel: Erstellen einer benutzerdefinierten Rolle mit erweiterten Privilegien

CREATE ROLE data_auditor WITH LOGIN = true AND PASSWORD = 'auditPass';

GRANT SELECT ON ALL KEYSPACES TO data_auditor;

GRANT data_auditor TO compliance_team;

- Rollenvererbung: ScyllaDB unterstützt die Vergabe einer Rolle an eine andere, was komplexe Berechtigungsstrukturen vereinfacht.

- Granularität: Berechtigungen können auf Ebene des Keyspace, der Tabelle oder der Spalte vergeben werden.

- Compliance-Ausrichtung: Richtig konfigurierte RBAC unterstützt die Einhaltung des Datenminimierungsprinzips gemäß GDPR und erfüllt die Zugangskontrollanforderungen von HIPAA.

Durch den effektiven Einsatz von Rollen reduzieren Organisationen das Risiko unbefugter Zugriffe und demonstrieren einen proaktiven Ansatz in der Durchsetzung von Compliance. Für weiterführende Informationen siehe Rollenbasierte Zugriffskontrollen.

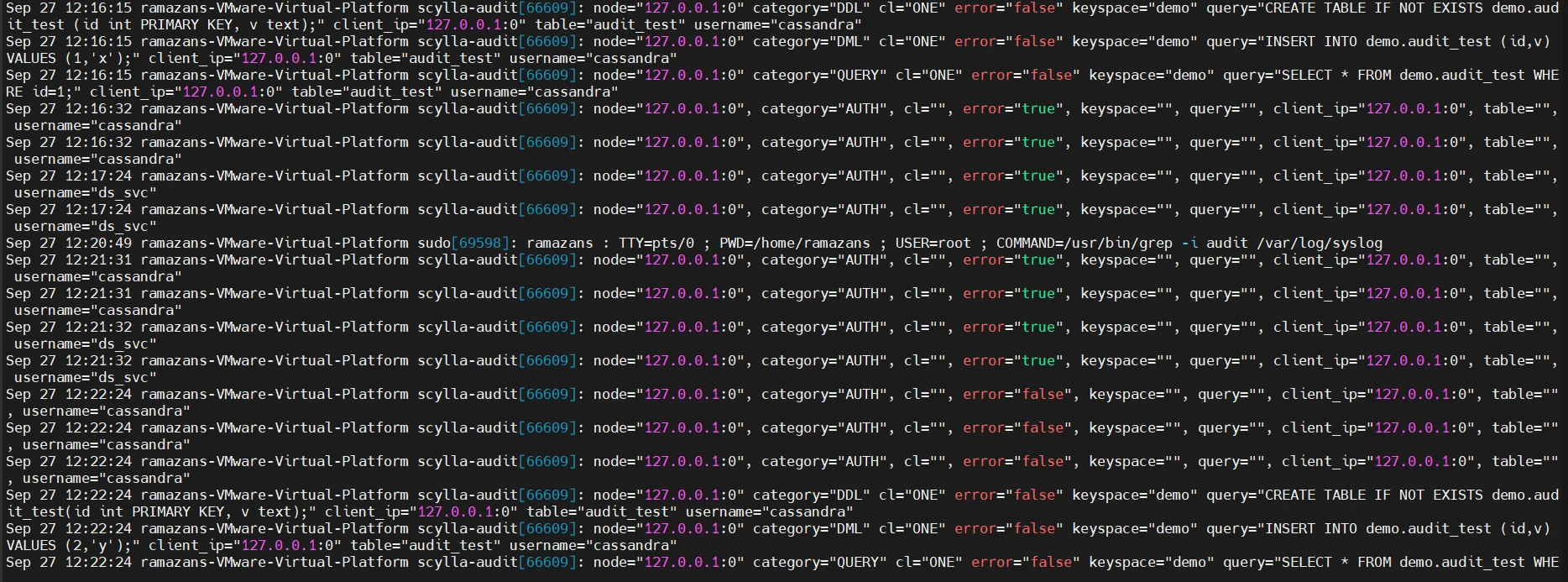

Audit-Protokollierung und Aktivitätsverfolgung

ScyllaDB unterstützt die Audit-Protokollierung über einen Konfigurationsparameter, der Anmeldeversuche, Schemaänderungen und Abfragen erfasst. Protokolle können an externe Systeme weitergeleitet werden, allerdings erfolgt die Überprüfung manuell und der Speicherbedarf wächst rasch.

# Beispiel: Aktivieren der Audit-Protokollierung in scylla.yaml

audit_log:

enabled: true

included_categories: [DML, DDL, AUTH]

excluded_keyspaces: [system, system_schema]

Audit-Protokolle sorgen für Verantwortlichkeit, weisen jedoch häufig an zentraler Zusammenführung ein Defizit auf. DataSunrise erweitert diese Fähigkeiten durch ein fortschrittliches Audit-Log-Management.

Verschlüsselungsoptionen

ScyllaDB bietet Verschlüsselung sowohl für Daten während der Übertragung (TLS zwischen Knoten und Clients) als auch für ruhende Daten. Dies stellt sicher, dass sensible Informationen vor Abhören und Diebstahl geschützt sind. Administratoren müssen Zertifikatdateien, Schlüsselrotationen und Chiffre-Konfigurationen verwalten, um den strengen Vorschriften gerecht zu werden.

Um TLS zu aktivieren, aktualisieren Sie die scylla.yaml-Konfigurationsdatei mit den folgenden Parametern:

client_encryption_options:

enabled: true

optional: false

certificate: /etc/scylla/certs/node.crt

keyfile: /etc/scylla/certs/node.key

truststore: /etc/scylla/certs/ca.crt

require_client_auth: true

server_encryption_options:

internode_encryption: all

certificate: /etc/scylla/certs/node.crt

keyfile: /etc/scylla/certs/node.key

truststore: /etc/scylla/certs/ca.crt

client_encryption_optionssichert den Datenverkehr von Client zu Knoten ab.server_encryption_optionsschützt die Kommunikation zwischen den Knoten.- Zertifikate müssen regelmäßig ausgetauscht werden, um Compliance-Abweichungen zu vermeiden.

Durch die konsequente Durchsetzung von TLS stimmen Organisationen mit Rahmenwerken wie GDPR und HIPAA überein, die eine Verschlüsselung während der Datenübertragung für sensible Informationen vorschreiben. Weitere Details finden Sie unter Datenbankverschlüsselung.

Herausforderungen mit nativen ScyllaDB-Tools

- Protokolle werden lokal gespeichert, was eine zentrale Compliance-Überprüfung erschwert.

- Sensible Daten können in Abfragen und Protokollen unmaskiert erscheinen.

- Die Erstellung von Compliance-Berichten erfordert benutzerdefinierte Auswertungen und Skripting.

- Es gibt keine integrierte Automatisierung zur Erkennung von Compliance-Abweichungen.

Diese Lücken können Organisationen regulatorischen Risiken aussetzen.

Erweiterung der ScyllaDB-Compliance mit DataSunrise

DataSunrise schließt diese Lücken, indem es ein umfassendes Compliance-Framework für ScyllaDB bereitstellt. Die Funktionen sind darauf ausgelegt, den regulatorischen Standards zu genügen und gleichzeitig den administrativen Aufwand zu minimieren.

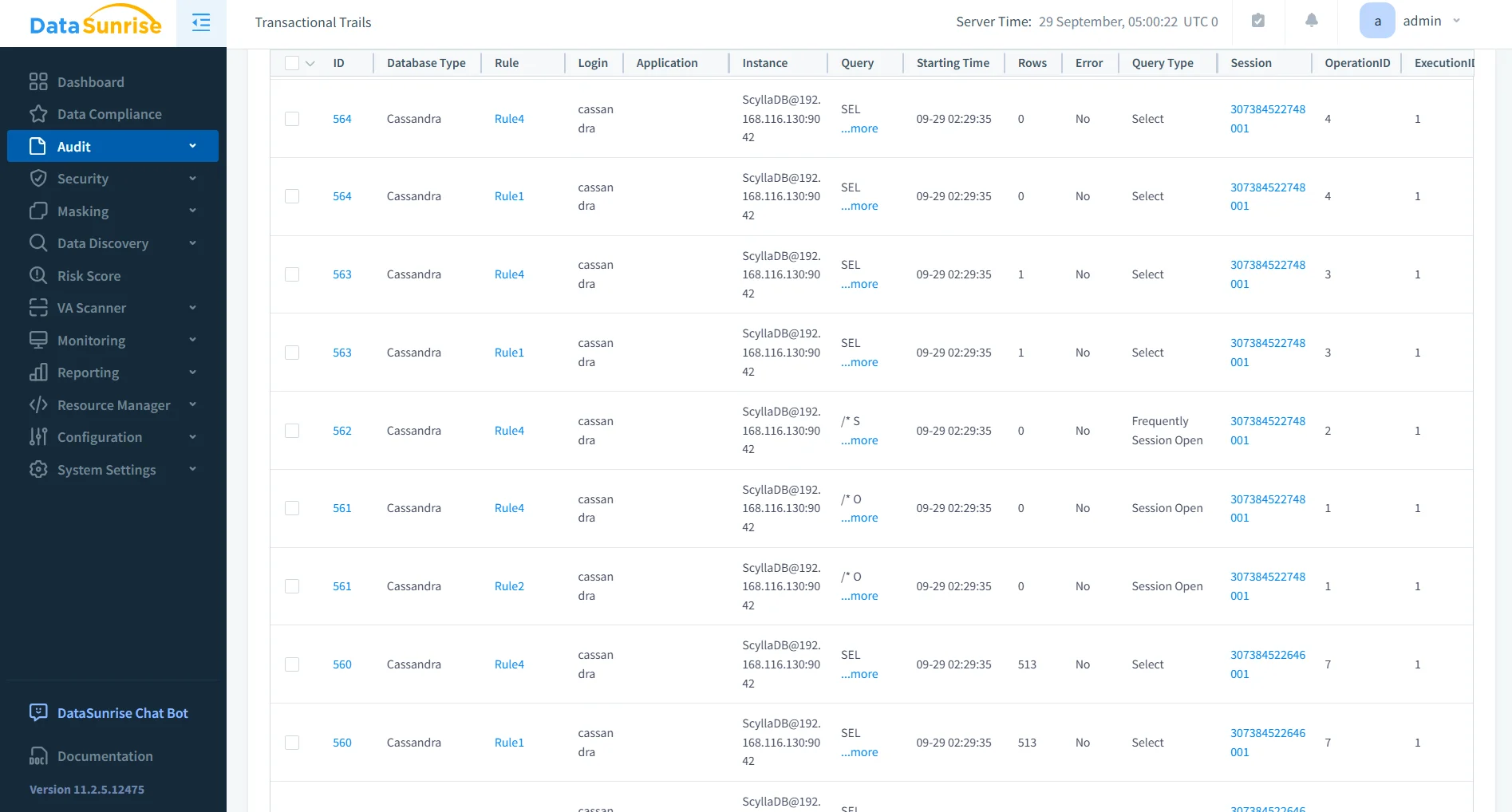

Zentralisierte Aktivitätsüberwachung

DataSunrise erfasst eine vollständige Datenaktivitäts-Historie über ScyllaDB-Cluster hinweg. Im Gegensatz zu nativen Protokollen ist die Überwachung einheitlich und über eine zentrale Oberfläche durchsuchbar, sodass Administratoren Ereignisse für Prüfer rasch nachvollziehen können.

- Einheitliches Dashboard mit clusterübergreifender Sichtbarkeit.

- Erweiterte Filtermöglichkeiten nach Benutzer, Tabelle oder Operation.

- Langzeit-Speicherung von Audit-Daten für forensische Analysen.

- Nahtlose Integration mit Systemen zur Datenbankaktivitätsüberwachung und SIEM-Tools.

- Echtzeit-Korrelation von Ereignissen über mehrere ScyllaDB-Knoten hinweg.

- Anpassbare Aufbewahrungsrichtlinien für compliancebedingte Speicheranforderungen.

Granulare Audit-Regeln

Mithilfe flexibler Audit-Regeln können Sie spezifische Keyspaces, Tabellen oder Operationen überwachen. Beispielsweise kann eine Regel so konfiguriert werden, dass der Zugriff auf Spalten mit PHI- oder PCI-Daten protokolliert wird.

- Audit-Richtlinien auf Objekt- oder Spaltenebene definieren.

- Regeln für bestimmte Geschäftszeiten oder Ereignisse planen.

- Warnmeldungen bei unbefugten Zugriffsversuchen einrichten.

- Die Erstellung von Compliance-Nachweisen vereinfachen, indem der Fokus auf sensible Ressourcen gemäß den Audit-Trails gelegt wird.

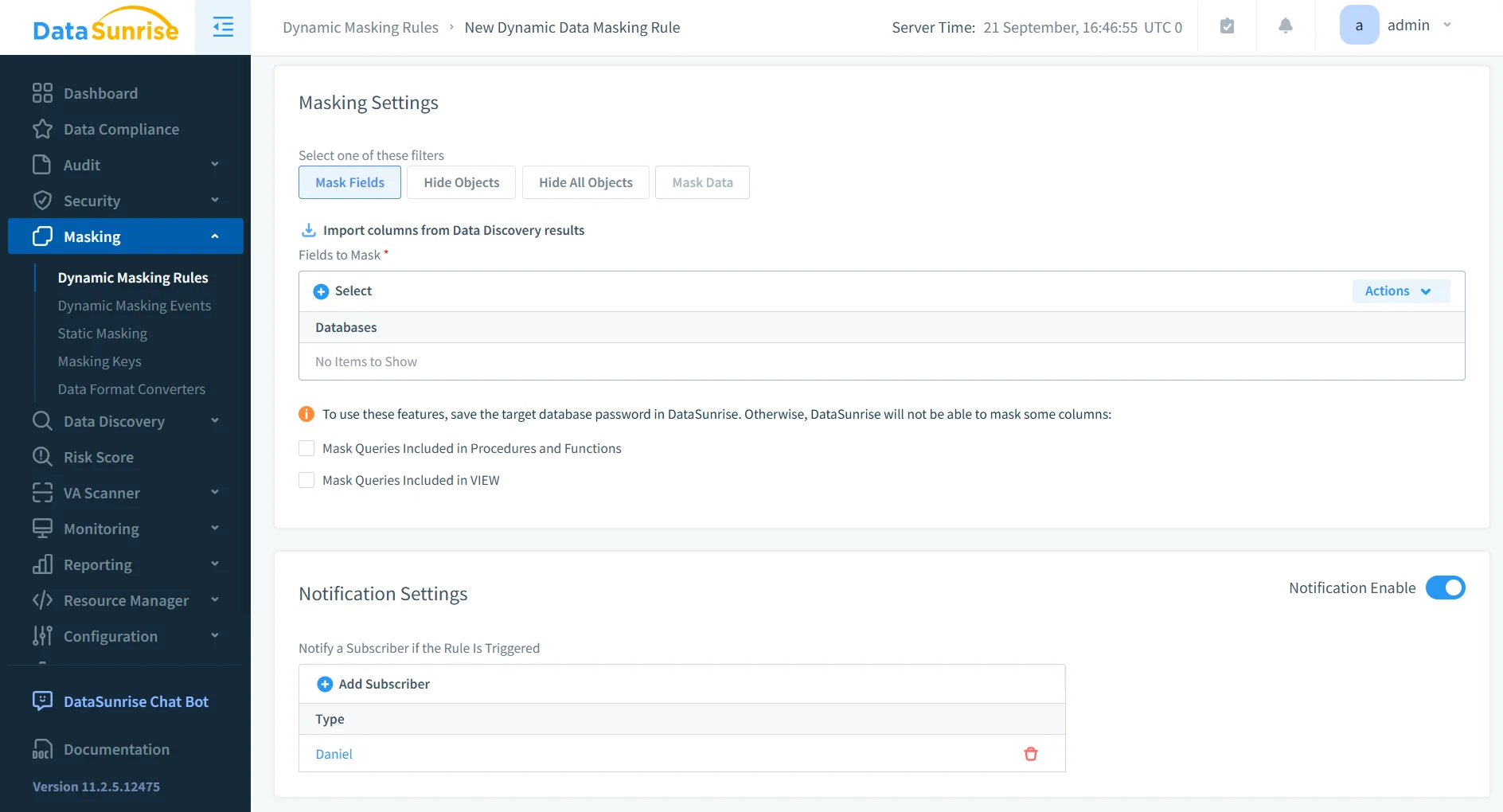

Dynamische Datenmaskierung

Bei der dynamischen Maskierung werden sensible Werte, wie Sozialversicherungsnummern oder Kreditkartendaten, in Abfrageergebnissen abhängig von der Benutzerrolle verborgen. So sehen Prüfer oder Analysten anonymisierte Daten, während Produktionsnutzer vollen Zugriff behalten.

- Rollenbasierte Maskierungsrichtlinien, die an Benutzergruppen angepasst werden können.

- Maskierung in Echtzeit ohne Änderungen am Schema.

- Verschiedene Maskierungstypen (teilweise, vollständig, Ersatz).

- Ergänzung zur statischen Datenmaskierung für nicht-produktive Anwendungsfälle.

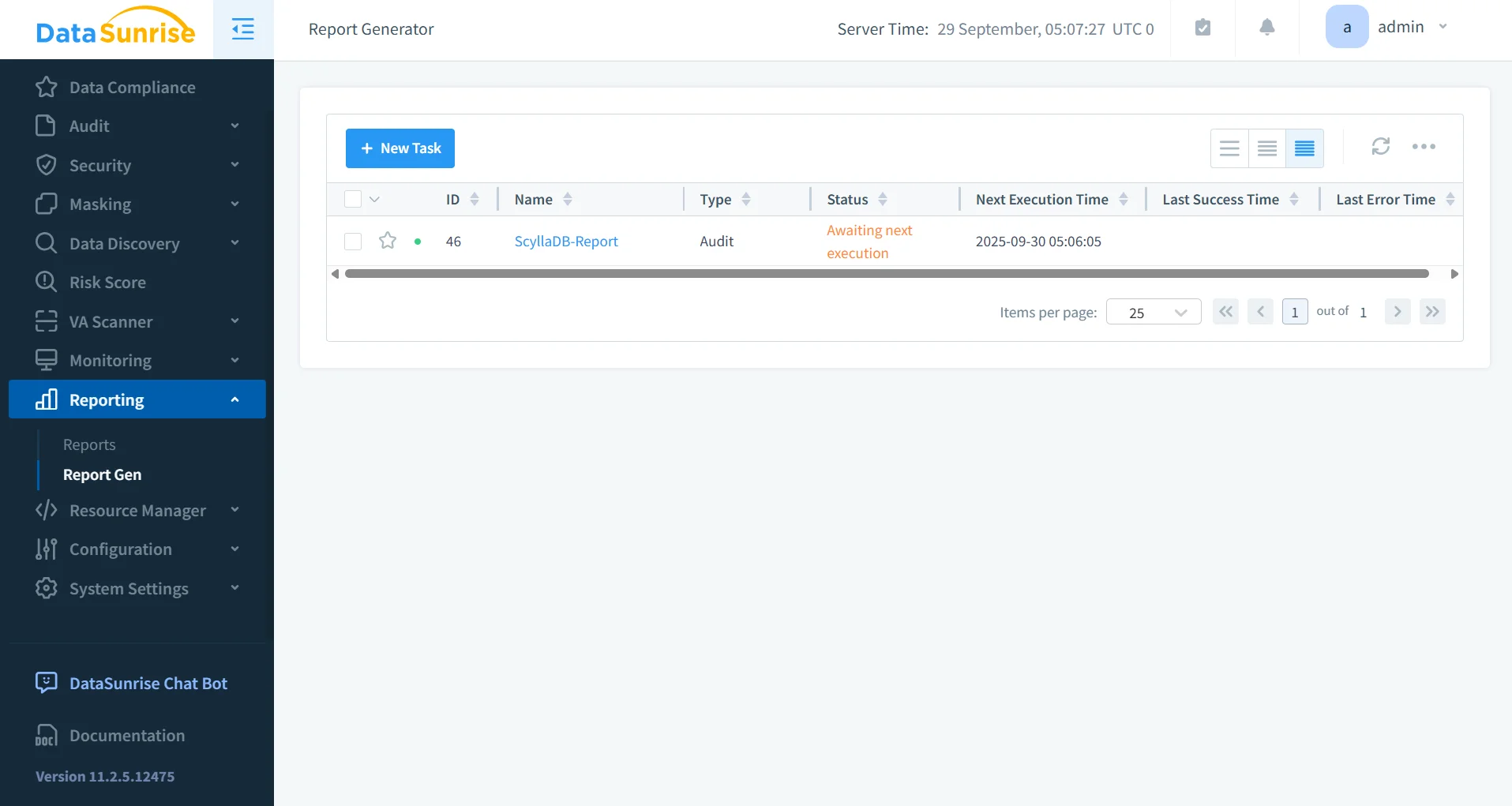

Automatisierte Compliance-Berichterstattung

Der Compliance Manager automatisiert die Berichterstattung für GDPR, HIPAA, PCI DSS und SOX. Berichte können geplant und in prüferfertigen Formaten exportiert werden, wodurch der Vorbereitungsaufwand reduziert wird.

- Vorgefertigte Vorlagen für gängige regulatorische Rahmenbedingungen.

- Automatisierte Planung (täglich, wöchentlich, monatlich).

- Export in PDF-, HTML- oder CSV-Formate für Prüfer.

- Integration in automatisierte Workflows für Compliance-Berichte, die für den Unternehmenseinsatz optimiert sind.

Geschäftliche Vorteile

| Vorteil | Beschreibung |

|---|---|

| Reduziertes Risiko | Kontinuierliche Überwachung und Maskierung minimieren die Exposition gegenüber regulierten Daten. |

| Prüfungsvorbereitung | Audit-Protokolle per One-Click und geplante Berichte vereinfachen regulatorische Prüfungen. |

| Betriebliche Effizienz | Zentralisierte Tools reduzieren den manuellen Aufwand im Vergleich zur Auswertung nativer ScyllaDB-Protokolle. |

| Skalierbarer Schutz | Funktioniert nahtlos in On-Premise-, Hybrid- und Cloud-Umgebungen. |

| Regulatorische Ausrichtung | Die integrierte Unterstützung für GDPR, HIPAA, PCI DSS und SOX gewährleistet eine konsistente Compliance in allen Umgebungen. |

| Schnellere Vorfallreaktion | Echtzeitüberwachung und -warnungen beschleunigen die Erkennung verdächtiger Aktivitäten und reduzieren potenzielle Auswirkungen. |

Für Organisationen, die einen umfassenderen Überblick wünschen, siehe Übersicht der Compliance-Vorschriften und wie DataSunrise kontinuierlichen Datenschutz gewährleistet.

Fazit

Obwohl ScyllaDB grundlegende Werkzeuge für Authentifizierung, Protokollierung und Verschlüsselung bietet, benötigen Organisationen in regulierten Branchen einen umfassenderen Compliance-Schutz. DataSunrise erweitert ScyllaDB durch automatisierte Compliance-Berichterstattung, dynamische Maskierung und zentralisierte Überwachung. Das Ergebnis ist eine sichere, auditbereite Umgebung, die Risiken minimiert und eine kontinuierliche Einhaltung der Vorschriften sicherstellt.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen