Wie man Daten-Governance für ScyllaDB anwendet

ScyllaDB ist bekannt für hohe Leistung und niedrige Latenz im großen Maßstab und betreibt Workloads in den Bereichen Finanzen, Gesundheitswesen und E-Commerce. Allerdings fordern regulatorische Rahmenwerke wie GDPR, HIPAA, PCI DSS und SOX mehr als nur Geschwindigkeit – sie erfordern eine zuverlässige Steuerung sensibler Daten.

Dieser Artikel untersucht die nativen Governance-Funktionen von ScyllaDB und zeigt, wie DataSunrise diese zu einem vollständigen, prüfungsbereiten Framework erweitert.

Was ist Daten-Governance?

Daten-Governance ist die Praxis, wie Informationen in einer Organisation abgerufen, geschützt und genutzt werden. Sie sorgt dafür, dass Daten genau, sicher und konform mit internen Richtlinien und externen Vorschriften bleiben.

Wesentliche Elemente der Daten-Governance umfassen:

- Zugriffskontrolle: Definition, wer auf sensible Informationen zugreifen oder diese verändern darf.

- Datenintegrität: Sicherstellen, dass Datensätze in allen Systemen zuverlässig, konsistent und vertrauenswürdig sind.

- Auditierbarkeit: Führung eines nachvollziehbaren Protokolls über Benutzeraktionen und Datenänderungen.

- Ausrichtung an Compliance: Abgleich von Governance-Richtlinien mit Rahmenwerken wie GDPR, HIPAA, PCI DSS und SOX.

Bei der Anwendung auf Datenbanken wie ScyllaDB bedeutet Governance, Berechtigungen zu konfigurieren, Aktivitäten zu überwachen, sensible Felder zu sichern und Prüfungsnachweise für Auditoren zu generieren. Ohne strukturierte Governance riskieren Organisationen Compliance-Lücken, Sicherheitsrisiken und betriebliche Ineffizienzen.

Nativ in ScyllaDB implementierte Governance-Fähigkeiten

1. Rollenbasierte Zugriffskontrolle (RBAC)

RBAC stellt sicher, dass Benutzer nur auf das zugreifen, wofür sie autorisiert sind. ScyllaDB ermöglicht Administratoren, Rollen zu erstellen und ihnen auf Keyspace- oder Tabellenebene Berechtigungen zuzuweisen. Dies verhindert eine übermäßige Exposition sensibler Daten und unterstützt das Prinzip der minimalen Rechtevergabe.

Beispiel: Erstellen und Zuweisen einer Rolle

-- Erstellen einer Rolle mit Login-Rechten

CREATE ROLE analyst WITH LOGIN = true;

-- Gewähren von schreibgeschütztem Zugriff auf den Sales-Keyspace

GRANT SELECT ON KEYSPACE sales TO analyst;

Anschließend kann diese Rolle einem Benutzer zugewiesen werden:

GRANT analyst TO john_doe;

Dies stellt sicher, dass der Benutzer john_doe nur Daten im Keyspace sales abfragen kann und keine Datensätze ändert oder auf nicht zugeordnete Keyspaces zugreift.

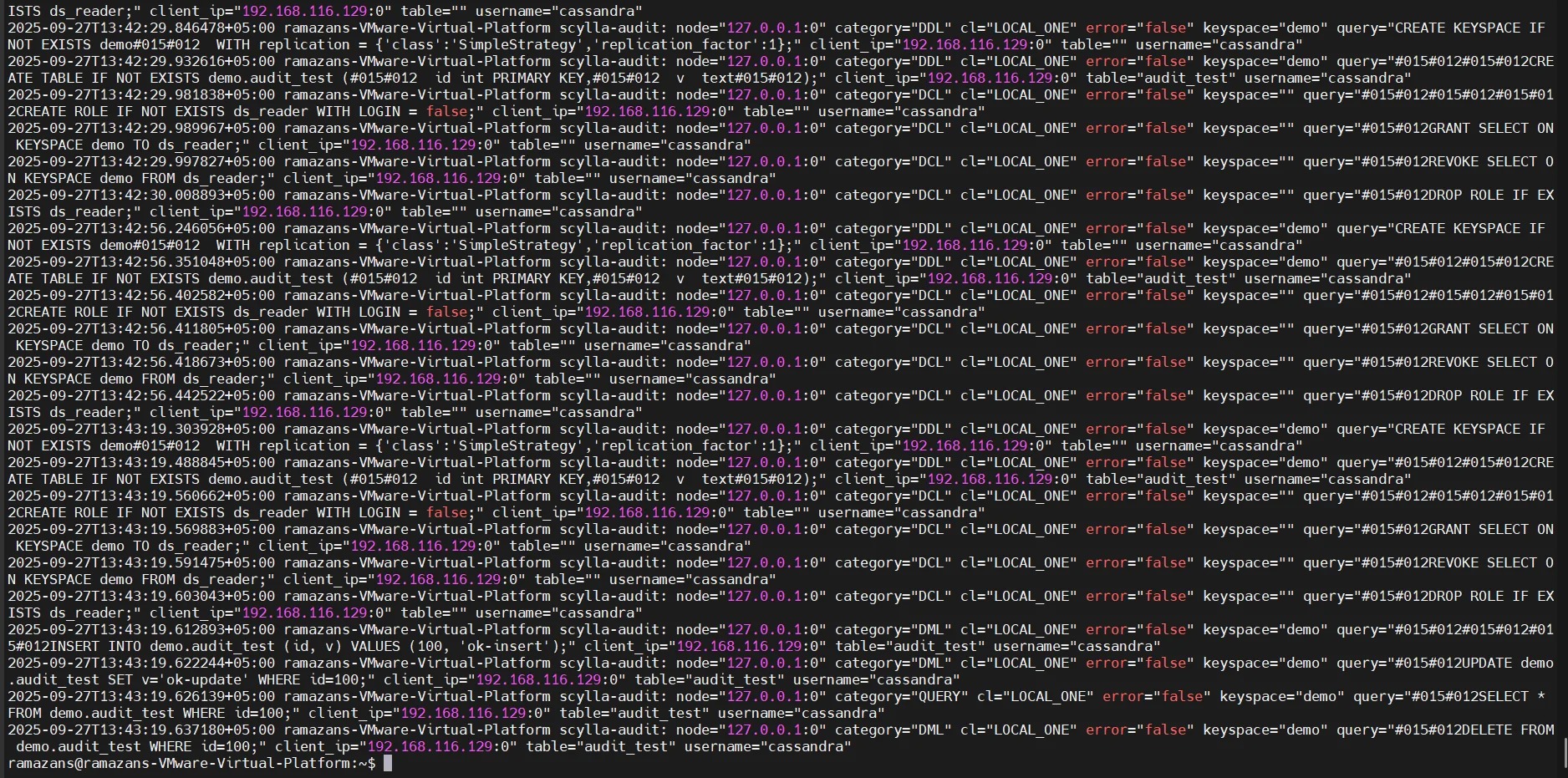

2. Audit-Logging

Die Audit-Logs von ScyllaDB erfassen kritische Datenbankaktionen wie Abfragen, Schemaänderungen und Login-Versuche. Dies hilft Organisationen, die Benutzeraktivitäten im Blick zu behalten und verdächtige Aktivitäten zu erkennen.

Zentrale Details zum Audit-Logging in ScyllaDB:

- Logs werden lokal auf jedem Knoten gespeichert.

- Sie erfassen Abfragen, Authentifizierungsversuche und Schemaänderungen.

- Filter können nach Benutzer, Keyspace oder Operationstyp angewendet werden.

Obwohl nützlich, macht die verteilte Natur der Logs es schwierig, Aktivitäten im gesamten Cluster ohne zusätzliche Aggregation zu überprüfen.

3. Verschlüsselung und Sicherheit

ScyllaDB unterstützt mehrere Ebenen der Verschlüsselung, um Daten während der Übertragung und im Ruhezustand zu schützen. Dies ist essenziell für die Einhaltung von Vorschriften wie HIPAA und PCI DSS, die eine sichere Übertragung und Speicherung sensibler Informationen verlangen.

Beispiel: Aktivieren von TLS zwischen Client und Knoten

client_encryption_options:

enabled: true

optional: false

keystore: conf/.keystore

keystore_password: mySecurePassword

Beispiel: Aktivieren der Verschlüsselung im Ruhezustand mit LUKS unter Linux

# Erstellen einer LUKS-verschlüsselten Partition für ScyllaDB-Daten

cryptsetup luksFormat /dev/sdb

cryptsetup luksOpen /dev/sdb scylla_data

mkfs.ext4 /dev/mapper/scylla_data

mount /dev/mapper/scylla_data /var/lib/scylla

Obwohl diese Maßnahmen die Datenkanäle und Speicherung schützen, verhindern sie nicht, dass sensible Informationen in Abfrageergebnissen oder Audit-Logs erscheinen. Dafür ist ein dynamisches Data Masking erforderlich.

4. Nachverfolgung der Datenaktivitäten

ScyllaDB protokolliert Lese- und Schreibvorgänge, die Administratoren überprüfen können, um Muster im Workload zu verstehen. Dies liefert nützliche Einblicke in die Datenzugriffe, jedoch fehlen im nativen System Echtzeit-Dashboards oder fortgeschrittene Analysen.

Beispielabfrage zur Überprüfung der Systemaktivität

-- Anzeige der systemeigenen Tabelle für Client-Sitzungen

SELECT * FROM system_traces.sessions LIMIT 5;

-- Überprüfung von Ereignissen für eine spezifische Query UUID

SELECT * FROM system_traces.events WHERE session_id = <uuid>;

Administratorinnen und Administratoren können Abfragen nachverfolgen und Latenzprobleme identifizieren, aber Governance erfordert eine strukturiertere Überwachung. Ohne zentrale Dashboards erfordert das Extrahieren verwertbarer Compliance-Daten eine manuelle Analyse.

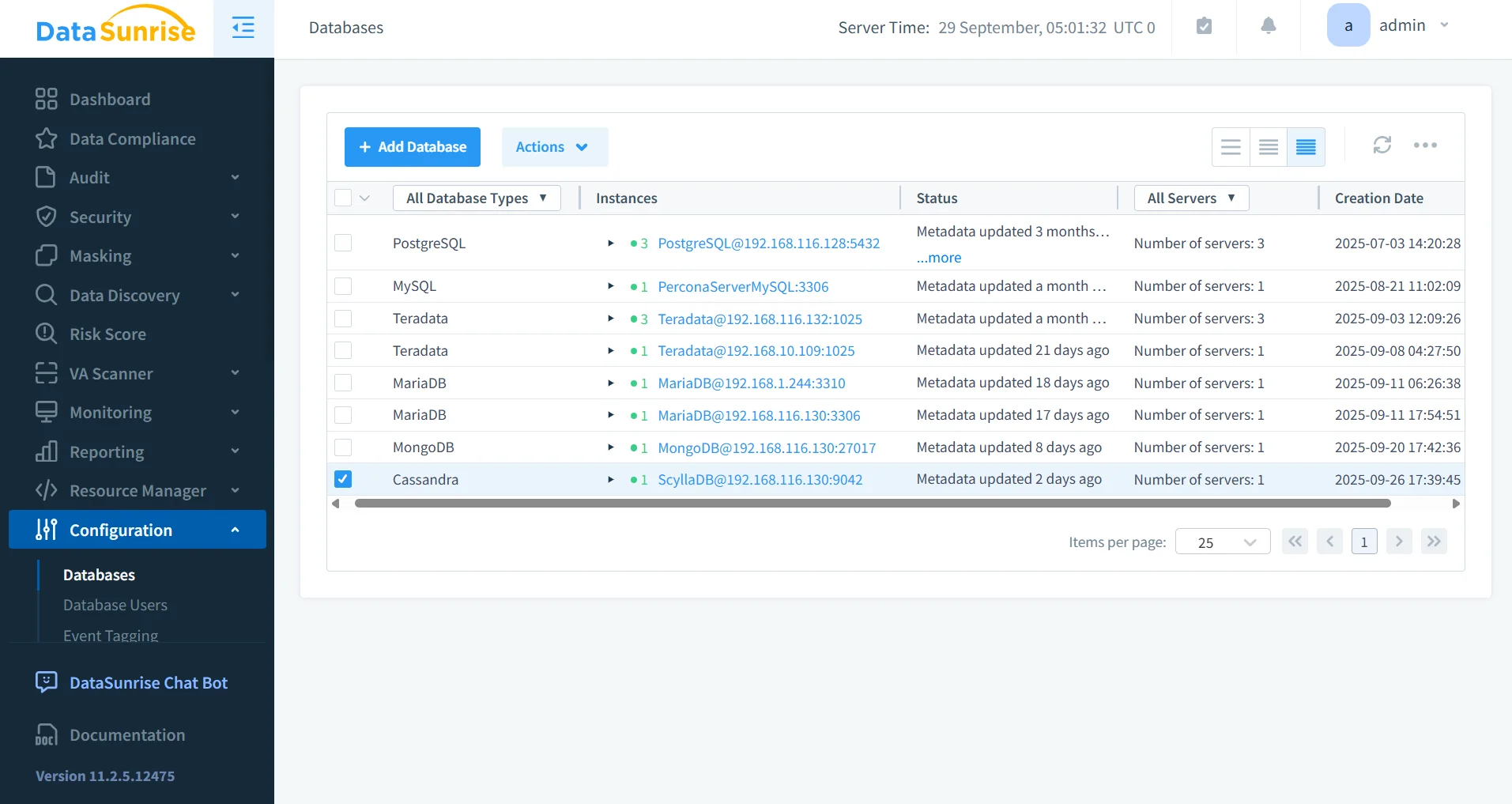

Erweiterung der ScyllaDB-Governance mit DataSunrise

Zentralisierte Überwachung

Im Gegensatz zu den nativen, knotenlokalen Logs bietet DataSunrise zentralisierte Datenbank-Aktivitätsüberwachung über den gesamten ScyllaDB-Cluster hinweg. Ein einheitliches Dashboard ermöglicht Administratoren:

- Logs nach Benutzer, Tabelle oder Operationstyp zu durchsuchen und zu filtern.

- Langfristige Historien zur forensischen Analyse oder für Compliance-Zwecke aufzubewahren.

- Die Integration mit SIEM-Systemen für unternehmensweite Transparenz.

Dies beseitigt die Komplexität der Aggregation knotenbasierter Logs und bietet Compliance-Verantwortlichen eine einzige, verlässliche Informationsquelle.

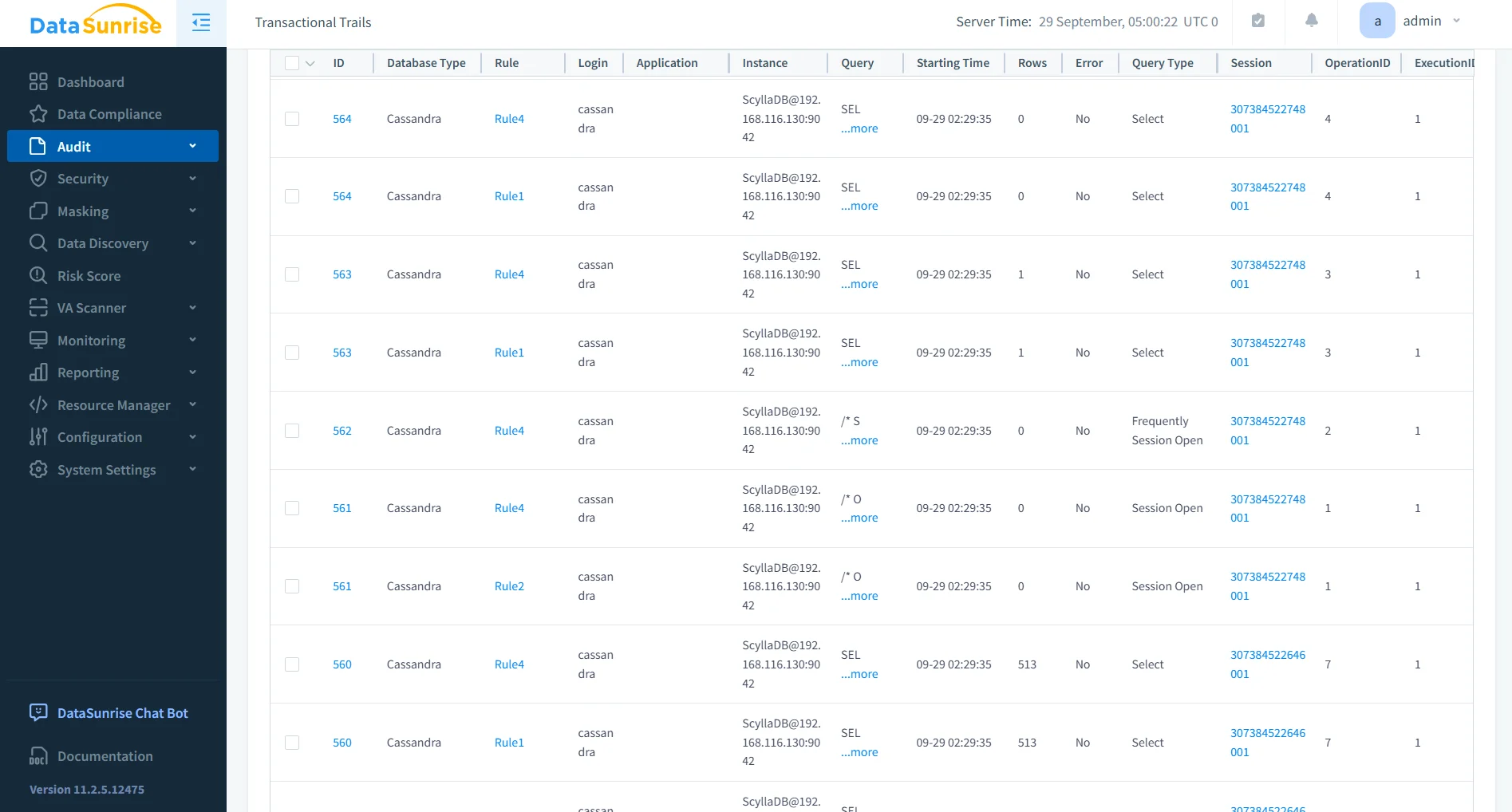

Granulare Audit-Regeln

Mithilfe von DataSunrise können Organisationen hoch anpassbare Audit-Regeln erstellen, die spezifische Keyspaces, Tabellen oder sogar einzelne Spalten anvisieren.

- Definieren von Regeln, um nur den Zugriff auf sensible Felder (z. B. persönliche Identifikatoren oder Zahlungsdaten) zu protokollieren.

- Planen von Regeln, die während Zeiten erhöhter Compliance-Anforderungen ausgeführt werden.

- Automatisches Erzeugen von Warnungen bei unautorisiertem oder ungewöhnlichem Zugriff.

Dieser granulare Ansatz reduziert das Rauschen in den Logs und stellt sicher, dass nur aussagekräftige Aktivitäten erfasst werden.

Dynamisches Data Masking

DataSunrise bietet ein Echtzeit-dynamisches Data Masking, das sensible Werte für unautorisierte Benutzer durch maskierte Versionen ersetzt.

- Anwendung rollenbasierter Maskierung, sodass Analysten nur teilweise Werte sehen, während Administratoren die volle Sicht behalten.

- Maskierung von Daten zur Ausführungszeit der Abfrage, ohne dass Schemaänderungen erforderlich sind.

- Schutz von PII-, PHI- und PCI-Datenfeldern, ohne Anwendungen modifizieren zu müssen.

- Anwendung kontextbezogener Richtlinien, die sich an der Benutzeridentität, dem Abfragetyp und dem regulatorischen Rahmen anpassen.

- Kombination der Maskierung mit rollenbasierter Zugriffskontrolle für einen mehrschichtigen Schutz.

Die dynamische Maskierung hilft Organisationen, Compliance zu wahren, indem verhindert wird, dass sensible Informationen in Berichten, Protokollen oder Frontend-Anwendungen auftauchen, während die Geschäftskontinuität für berechtigte Benutzer gewährleistet bleibt.

Erkennung sensibler Daten

Die manuelle Durchsuchung von Schemas ist fehleranfällig und zeitaufwendig. DataSunrise automatisiert diesen Prozess durch die Erkennung sensibler Daten.

- Automatische Identifikation regulierter Daten (z. B. SSNs, Kreditkartennummern, medizinische IDs).

- Unterstützt strukturierte und semi-strukturierte Formate, einschließlich JSON.

- Verwendet NLP und Mustererkennung, um versteckte sensible Daten aufzudecken.

- Durchsucht unstrukturierte Quellen wie Textfelder oder semi-strukturierte Logs.

- Erstellt Klassifizierungsberichte, die Compliance-Risiken und Wege zur Behebung aufzeigen.

Die Ergebnisse der Datenerkennung können anschließend verwendet werden, um Maskierungs-, Audit- oder Firewall-Regeln zu konfigurieren. Dadurch wird die Governance von ScyllaDB an Rahmenwerke wie GDPR, HIPAA und PCI DSS angepasst. Dies schafft eine proaktive Governance-Schicht, die sich weiterentwickelt, sobald neue Daten in das System aufgenommen werden.

Geschäftliche Vorteile

| Governance-Bereich | Nativ in ScyllaDB | Mit DataSunrise |

|---|---|---|

| Audit & Logs | Knotenlokal, manuelle Sammlung | Zentralisiert, clustersübergreifend durchsuchbar |

| RBAC | Manuelle Rollenzuweisung | Automatisierte Regelkalibrierung, Driftwarnungen |

| Maskierung | Nicht verfügbar | Dynamisch, rollenbasiert |

| Berichterstattung | Eigene Skripte | Automatisiert, prüfungsfertige Berichte |

| Erkennung | Manuelle Abfragen | Automatische Erkennung mit NLP/OCR |

Durch den Einsatz von DataSunrise in Verbindung mit ScyllaDB erzielen Organisationen messbare Effizienzsteigerungen, eine schnellere Prüfungsbereitschaft und ein reduziertes Compliance-Risiko.

Fazit

ScyllaDB liefert die für moderne Anwendungen erforderliche Skalierung, doch Governance erfordert mehr als nur native Log-Funktionalität und RBAC. DataSunrise bietet zentralisierte Überwachung, dynamische Maskierung und automatisierte Berichterstattung und verwandelt die Governance in einen schlanken, prüfungsbereiten Prozess.

Möchten Sie sehen, wie DataSunrise die Governance von ScyllaDB vereinfacht? Testen Sie die Demo und erleben Sie Compliance-Automatisierung in Aktion.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen