Wie man die Datenkonformität für MySQL automatisiert

Einleitung: Warum MySQL Konformität benötigt

Sicherheit und Konformität gehen Hand in Hand. Im Jahr 2023 berichtete IBM, dass die durchschnittlichen Kosten einer Datenpanne 4,45 Millionen US-Dollar betrugen. Dieser Wert steigt weiter an. MySQL wird in den Bereichen Finanzen, Gesundheitswesen und E-Commerce weit verbreitet eingesetzt – Branchen, in denen Datenschutz nicht optional ist.

Vorschriften wie DSGVO, HIPAA, PCI DSS und SOX verlangen von Organisationen, den Zugriff zu kontrollieren, Änderungen zu überwachen und Daten zu verschlüsseln. Dies manuell im großen Umfang durchzuführen, ist jedoch nicht nachhaltig. Hier kommt die Automatisierung ins Spiel.

Verständnis der Compliance-Standards

Schauen wir uns an, was jede wichtige Vorschrift von Ihrer MySQL-Umgebung erwartet:

- DSGVO: Erfordert Verschlüsselung, Zugriffskontrollen und vollständige Transparenz darüber, wer auf persönliche Daten zugegriffen hat.

- HIPAA: Erfordert strenge Protokollierung und Audit-Trails für geschützte Gesundheitsinformationen (PHI).

- PCI DSS: Verlangt die Maskierung von Kartendaten, Verschlüsselung und Authentifizierung.

- SOX: Erfordert Kontrollen über Änderungen an Finanzdaten und robuste Audit-Protokolle.

Obwohl die Details variieren, erfordern sie alle eine konsistente Compliance-Strategie, die durch Automatisierung unterstützt wird.

MySQL mit integrierten Funktionen absichern

1. Zugriff mit Rollen einschränken

Sie können das rollenbasierte Zugriffskontrollsystem (RBAC) von MySQL verwenden, um den Zugriff einzuschränken. Mehr erfahren.

CREATE ROLE readonly_auditor; GRANT SELECT ON accounting_db.* TO readonly_auditor; GRANT readonly_auditor TO 'mark'@'localhost'; SET DEFAULT ROLE readonly_auditor FOR 'mark'@'localhost';

Dies gibt dem Benutzer nur die Berechtigungen, die er benötigt—nichts Weiteres.

2. Abfragen automatisch protokollieren

Aktivieren Sie das allgemeine Log, um jede SQL-Abfrage zu erfassen. MySQL-Abfragedokumentation.

SET GLOBAL general_log = 'ON'; SET GLOBAL log_output = 'TABLE';

Um zu bestätigen, dass es aktiv ist:

SHOW VARIABLES LIKE 'general_log%';

Anschließend können Sie in mysql.general_log nach Einträgen suchen.

3. Binärlogs zur Nachverfolgung von Änderungen nutzen

Binärlogs zeichnen Datenänderungen auf und sind entscheidend für die Audit-Historie. Referenz zu Binärlogs.

mysqlbinlog --start-datetime="2025-03-01 00:00:00" \ --stop-datetime="2025-03-31 23:59:59" \ /var/lib/mysql/binlog.000002

Sie helfen dabei, Daten wiederherzustellen oder nachzuweisen, was wann geändert wurde.

4. Sensible Daten verschlüsseln

MySQL unterstützt die transparente Datenverschlüsselung (TDE) für ruhende Daten. Dokumentation zur Verschlüsselung.

ALTER TABLE employees ENCRYPTION='Y';

Sowie SSL/TLS für die Verschlüsselung während der Übertragung, die in der Serverkonfiguration aktiviert werden kann. SSL/TLS-Anleitung.

DIY-Auditierung mit Triggern und Enterprise-Tools

SQL-basierte Auditierung als Beispiel

Sie können die Audit-Protokollierung in der Community Edition mithilfe von Triggern simulieren. Trigger-Dokumentation.

CREATE TABLE audit_activity (

id INT PRIMARY KEY AUTO_INCREMENT,

username VARCHAR(100),

action VARCHAR(50),

before_state TEXT,

after_state TEXT,

event_time TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

CREATE TRIGGER before_customer_update

BEFORE UPDATE ON customers

FOR EACH ROW

INSERT INTO audit_activity (username, action, before_state, after_state)

VALUES (CURRENT_USER(), 'UPDATE',

CONCAT('Alte E-Mail: ', OLD.email),

CONCAT('Neue E-Mail: ', NEW.email));

Dies erstellt manuell einen Audit-Trail von Änderungen an sensiblen Tabellen.

Enterprise Plugin Option

Wenn Sie die MySQL Enterprise Edition verwenden, können Sie vollständige Zugriffsprotokolle aktivieren. MySQL Audit Plugin.

INSTALL PLUGIN audit_log SONAME 'audit_log.so'; SET GLOBAL audit_log_policy = 'ALL';

Protokolle werden im XML-Format gespeichert und beinhalten Benutzeranmeldungen, Abfragen und Änderungen.

DataSunrise: Volle Automatisierung für MySQL-Konformität

Während MySQL eine solide Basis bietet, fehlen intelligente Kontrollen und eine zentralisierte Policy-Automatisierung. DataSunrise löst dieses Problem mit Echtzeit-Transparenz und einer wartungsfreien Steuerung.

So richten Sie MySQL mit DataSunrise ein

So verbinden Sie Ihre MySQL-Datenbank:

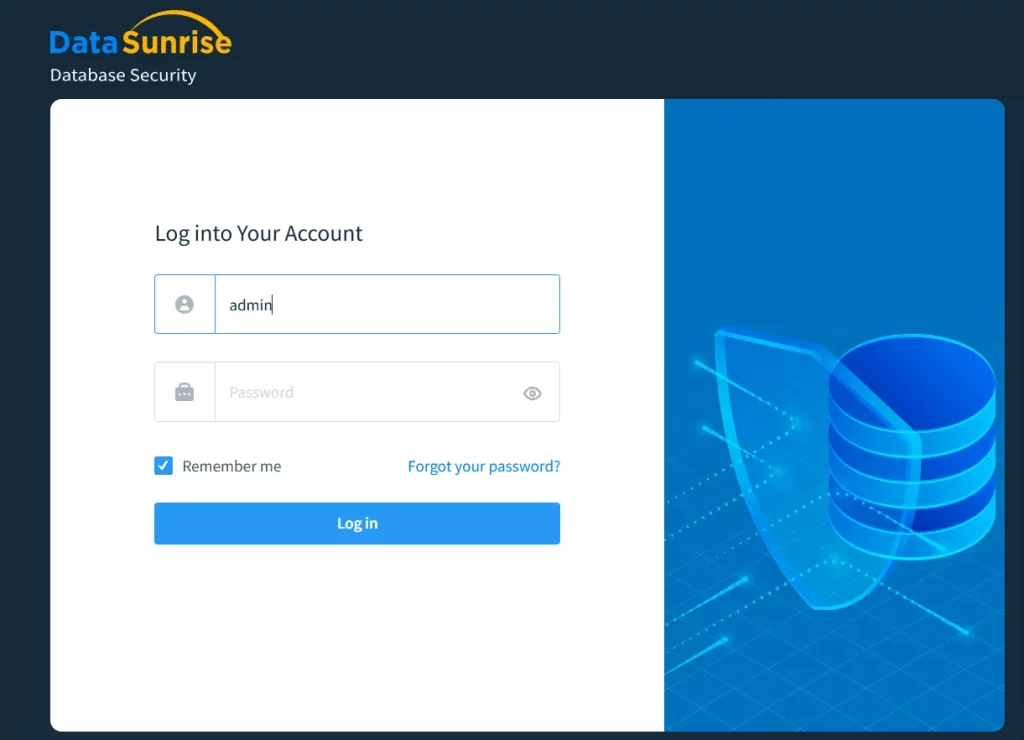

1. Login in die Weboberfläche

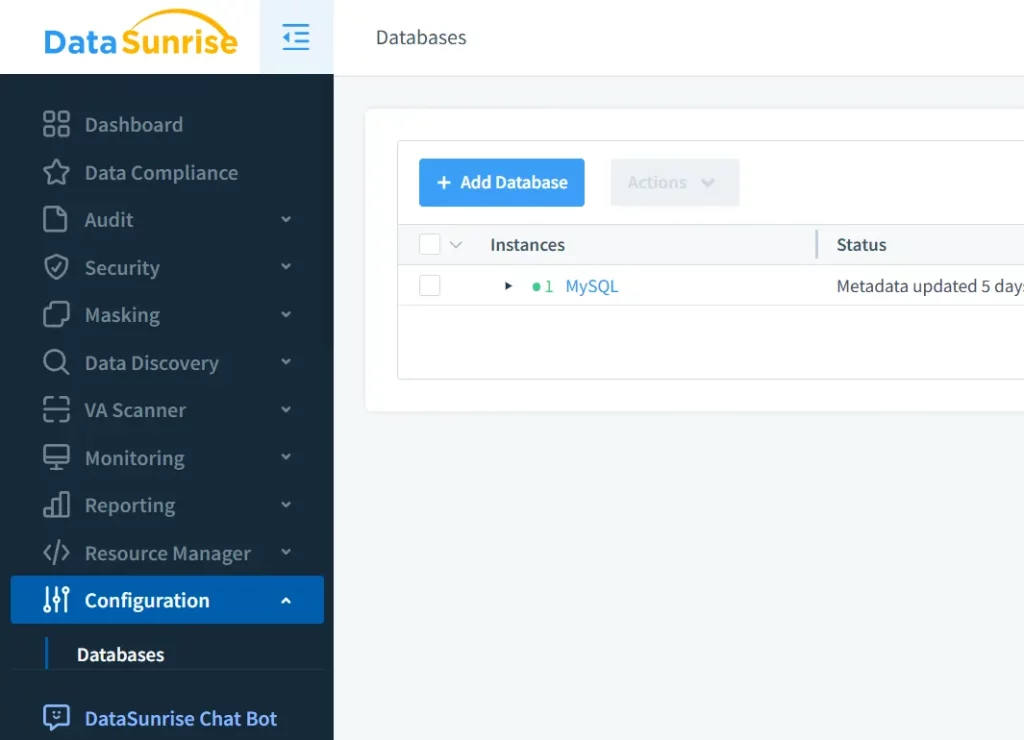

2. Fügen Sie eine neue Datenbank hinzu

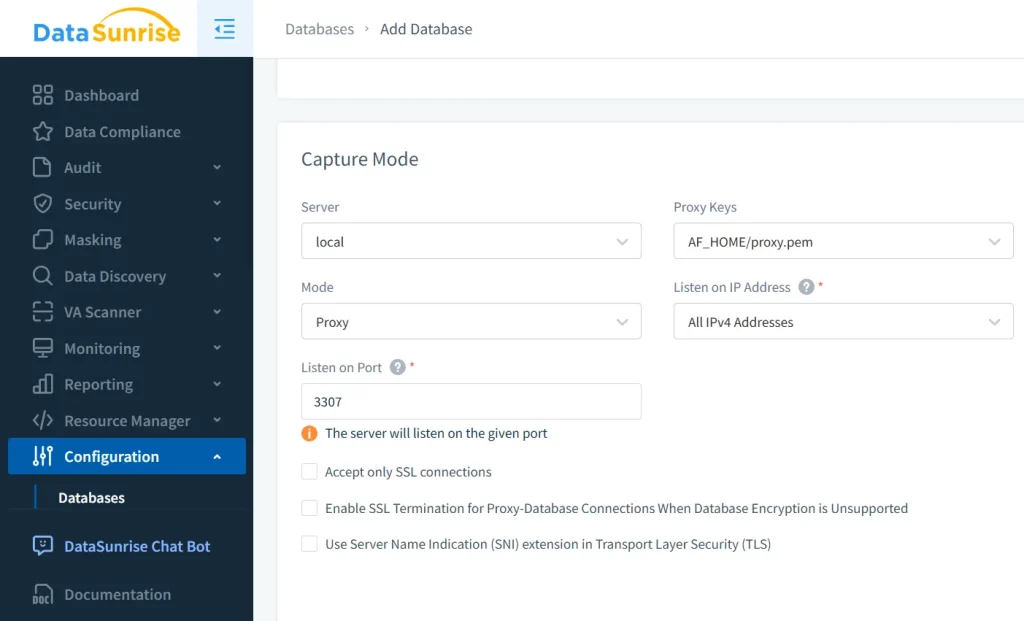

3. Wählen Sie MySQL und verbinden Sie sich

Sobald hinzugefügt, wird Ihre Instanz über ein einheitliches Dashboard überwacht.

Automatisierung der Maskierung mit No-Code-Regeln

Verwenden Sie das Maskierungsmodul, um sensible Daten dynamisch zu verbergen:

| id | Name | |

|---|---|---|

| 1 | Jane Doe | jan*@*.com |

| 2 | Tom Mason | tom*@*.com |

Unbefugte Benutzer sehen sofort maskierte Ausgaben. Sie können die Logik für Spalten, Rollen oder Verbindungsquellen anpassen – ohne Code zu schreiben.

Zentralisierte Audit-Kontrollen

Über eine einzige Oberfläche können Sie:

- Audit-Richtlinien über alle Datenbanken hinweg anwenden.

- Echtzeit-Benachrichtigungen über Slack oder Teams erhalten.

- Maschinelles Lernen nutzen, um Verhaltensanomalien zu erkennen.

DataSunrise kann sowohl erwartete als auch verdächtige Muster nachverfolgen – etwa wenn jemand außerhalb der Geschäftszeiten DELETE-Befehle ausführt.

Warum DataSunrise für autonome Compliance in MySQL wählen

DataSunrise ermöglicht:

- No-Code Policy-Automatisierung

- Auto-Discovery & Klassifizierung

- Plattformübergreifende Integration

- UEBA + Bedrohungserkennung

- Bereitstellung ohne Unterbrechung

Definieren Sie Maskierungs- und Audit-Regeln, ohne Skripte zu schreiben.

Erkennen Sie sensitive Felder – selbst innerhalb von Blobs oder Dokumenten.

Funktioniert mit MySQL, PostgreSQL, MongoDB und Cloud-Speicher.

Erkennen Sie anomales Verhalten mithilfe des integrierten UEBA-Monitorings.

Wählen Sie Sniffer-, Proxy- oder native Log-Tailing-Modi für minimale Beeinträchtigungen.

Diese Funktionen reduzieren menschliche Fehler und stellen eine Echtzeit-Einhaltung gesetzlicher Vorschriften mit DSGVO, HIPAA, PCI DSS und SOX sicher.

Fazit

Manuelle Compliance-Workflows skalieren nicht. MySQL bietet eine Grundlage – Rollen, Logs, Verschlüsselung – aber Sie benötigen Automatisierung, um Risiken in unterschiedlichen Umgebungen zu managen.

DataSunrise verwandelt Compliance von einer Checkliste in ein intelligentes, adaptives System. Es erkennt Probleme, erzwingt Regeln und liefert Ihnen einen vollständigen Audit-Trail – und das alles in Echtzeit.

Besuchen Sie DataSunrise, um mehr zu erfahren, oder buchen Sie eine Online-Demo, um es in Aktion zu sehen.