Wie man die Datenkonformität für MySQL verwaltet

Einführung

Datenkonformität ist in der heutigen digitalen Landschaft von entscheidender Bedeutung, insbesondere beim Umgang mit sensiblen Informationen. Für Unternehmen, die MySQL nutzen, ist die Verwaltung der Konformität mit Vorschriften wie GDPR, HIPAA, PCI-DSS und SOX eine kontinuierliche Verantwortung. Der Bericht von IBM aus dem Jahr 2023 zeigt, dass die durchschnittlichen Kosten einer Datenpanne 4,45 Millionen Dollar erreicht haben, was deutlich macht, dass die Nichteinhaltung der Konformitätsanforderungen zu kostspieligen Konsequenzen führen kann. Die MySQL-Dokumentation bietet umfassende Richtlinien zur Sicherung Ihrer MySQL-Umgebung. In diesem Artikel werden wir die wichtigsten Konformitätsanforderungen für MySQL, seine integrierten Sicherheits- und Auditing-Funktionen und die Möglichkeiten zur Verbesserung Ihrer Compliance-Verwaltung durch Drittwerkzeuge wie DataSunrise untersuchen.

Wichtige Konformitätsanforderungen für MySQL

MySQL wird häufig zur Speicherung sensibler Daten verwendet, einschließlich persönlicher, gesundheitlicher oder finanzieller Informationen. Um sicherzustellen, dass Daten ordnungsgemäß geschützt sind und den verschiedenen Vorschriften entsprechen, müssen Organisationen mehrere Maßnahmen ergreifen.

GDPR (Allgemeine Datenschutzverordnung)

Unter GDPR müssen Unternehmen die Privatsphäre und die persönlichen Daten von Personen innerhalb der Europäischen Union schützen. Wichtige Anforderungen umfassen Zugangskontrolle, Prüfpfade und Datenverschlüsselung. MySQL kann die GDPR-Konformität unterstützen, indem es Funktionen wie rollenbasierte Zugriffskontrolle (RBAC) und Datenverschlüsselung verwendet.

HIPAA (Health Insurance Portability and Accountability Act)

HIPAA schreibt den Schutz gesundheitsbezogener Informationen vor. Dies umfasst strenge Zugangskontrolle, Prüfpfade und Echtzeitüberwachung, um die Vertraulichkeit und Integrität der Patientendaten zu gewährleisten. In MySQL helfen rollenbasierte Zugriffskontrollen und Audit-Funktionen, Gesundheitsdaten zu verfolgen und zu schützen.

PCI-DSS (Payment Card Industry Data Security Standard)

PCI-DSS konzentriert sich auf den Schutz von Zahlungsinformationen. Es erfordert Verschlüsselung, Authentifizierung und robuste Protokollierungsmechanismen. MySQL kann diese Anforderungen erfüllen, indem es SSL/TLS-Verschlüsselung für Daten im Transit und Binärlogs bereitstellt, um Änderungen an Zahlungsinformationen zu verfolgen.

SOX (Sarbanes-Oxley Act)

SOX erfordert, dass Unternehmen interne Kontrollen und Auditlogs für Finanzdaten führen. MySQL unterstützt die SOX-Konformität, indem es Werkzeuge für Prüfpfade, Benutzerzugriffsprotokolle und Änderungsverfolgung bereitstellt. Diese Funktionen gewährleisten, dass Änderungen an Finanzdaten überprüft und verifiziert werden können.

MySQLs Integrierte Sicherheits- und Auditing-Funktionen

MySQL bietet eine Vielzahl von integrierten Tools, die Unternehmen helfen, die Konformitätsanforderungen zu erfüllen. Dazu gehören rollenbasierte Zugriffskontrolle, Protokollierungsmechanismen und Verschlüsselungsoptionen. Lassen Sie uns die einzelnen Funktionen im Detail betrachten.

Rollenbasierte Zugriffskontrolle (RBAC)

MySQL verwendet rollenbasierte Zugriffskontrolle (RBAC), um zu beschränken, was Benutzer sehen und tun können. Durch die Definition von Rollen und die Zuweisung dieser Rollen an Benutzer kann sichergestellt werden, dass nur autorisierte Personen auf sensible Daten zugreifen können.

CREATE ROLE auditor; GRANT SELECT ON sensitive_db.* TO auditor; GRANT auditor TO 'john'@'localhost'; SET DEFAULT ROLE auditor FOR 'john'@'localhost';

| Rolle | Benutzer | Datenbank | Berechtigungen |

|---|---|---|---|

| auditor | john | sensitive_db | SELECT |

Dieser SQL-Code beschränkt einen Benutzer auf Lesezugriff auf bestimmte Datenbanken, was wichtig ist, um die Exposition sensibler Daten zu minimieren.

Protokollierung von Benutzeraktivitäten

MySQL kann alle auf der Datenbank ausgeführten SQL-Abfragen protokollieren, um potenziell schädliche oder unautorisierte Aktionen zu verfolgen. Um die allgemeine Abfrageprotokollierung zu aktivieren:

SET GLOBAL general_log = 'ON'; SET GLOBAL log_output = 'FILE';

| Variable | Wert |

|---|---|

| general_log | ON |

| log_output | FILE |

Dadurch wird sichergestellt, dass alle SQL-Abfragen zur späteren Überprüfung in eine Datei geschrieben werden, was nützlich für Audits und Compliance-Zwecke ist. Weitere Informationen zur Aktivierung und Konfiguration von MySQL-Protokollierung finden Sie hier.

Binärprotokolle

Binärprotokolle zeichnen alle Änderungen auf, die an MySQL-Datenbanken vorgenommen werden, einschließlich Einfügen, Aktualisieren und Löschen. Dies ist besonders nützlich für Compliance-Audits und Datenwiederherstellung. Sie können Protokolle mit dem mysqlbinlog Befehl anzeigen und extrahieren:

mysqlbinlog --start-datetime="2025-01-01 00:00:00" --stop-datetime="2025-01-31 23:59:59" /var/lib/mysql/binlog.000001

| Protokolldatei | Ereignistyp | Datum/Uhrzeit | Abfrage |

|---|---|---|---|

| binlog.000001 | Abfrage | 2025-01-01 12:00:00 | INSERT INTO customers VALUES (1, ‘Alice Johnson’, ‘[email protected]’); |

Diese Protokolle sind unerlässlich, um Modifikationen an sensiblen finanziellen oder persönlichen Daten zu verfolgen und die Einhaltung von Vorschriften wie SOX und GDPR sicherzustellen.

Datenverschlüsselung

Verschlüsselung ist ein wesentlicher Bestandteil der Datensicherheit und Compliance. MySQL unterstützt die Transparente Datenverschlüsselung (TDE) zur Verschlüsselung gespeicherter Daten und SSL/TLS zur Sicherung der Verbindungen zwischen der Datenbank und Anwendungen.

ALTER TABLE users ENCRYPTION='Y';

| Tabelle | Verschlüsselungsstatus |

|---|---|

| users | Aktiviert |

Zur Sicherung von Daten während der Übertragung kann SSL/TLS konfiguriert werden, um die Kommunikation zwischen MySQL und Client-Anwendungen zu verschlüsseln.

Native MySQL-Audits: SQL-Protokolle, Binärprotokolle und Unternehmenswerkzeuge

Während MySQL verschiedene native Tools zur Unterstützung der Compliance bietet, fehlt der Community Edition ein umfassendes Auditprotokoll. Dennoch ist es möglich, grundlegende Auditing-Lösungen mit SQL-Triggern und Binärprotokollen zu erstellen.

Manuelles Audit-Tabelle und Trigger

Eine Möglichkeit, Änderungen zu verfolgen, besteht darin, eine Audit-Tabelle zu erstellen und Trigger einzurichten, um jede Modifikation an sensiblen Daten zu protokollieren.

CREATE TABLE audit_log (

id INT AUTO_INCREMENT PRIMARY KEY,

user VARCHAR(100),

action_type VARCHAR(50),

old_data TEXT,

new_data TEXT,

change_time TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

CREATE TRIGGER before_update_customers

BEFORE UPDATE ON customers

FOR EACH ROW

INSERT INTO audit_log (user, action_type, old_data, new_data)

VALUES (CURRENT_USER(), 'UPDATE',

CONCAT('E-Mail: ', OLD.email),

CONCAT('E-Mail: ', NEW.email));

| id | Benutzer | Aktionstyp | alte Daten | neue Daten | Änderungszeit |

|---|---|---|---|---|---|

| 1 | john | UPDATE | E-Mail: [email protected] | E-Mail: [email protected] | 2025-01-01 12:30:00 |

Dieser Trigger protokolliert jede Änderung an den E-Mail-Adressen von Kunden und stellt sicher, dass diese Änderungen während der Prüfungen überprüft werden können.

MySQL Enterprise Auditing Plugin

Für Benutzer der MySQL Enterprise Edition bietet das Auditprotokoll-Plugin robustere Audit-Funktionen. Dieses Plugin protokolliert alle Zugriffe in einem XML-Format und bietet detaillierte Aufzeichnungen für Compliance-Audits.

INSTALL PLUGIN audit_log SONAME 'audit_log.so'; SET GLOBAL audit_log_policy = 'ALL';

| Ereignistyp | Benutzer | Aktion | Zeit |

|---|---|---|---|

| LOGIN | john | ERFOLG | 2025-01-01 12:30:00 |

Dies bietet eine einfache Möglichkeit, alle Benutzeraktivitäten in MySQL zu verfolgen und zu protokollieren und unterstützt die Einhaltung von GDPR, HIPAA, PCI-DSS und SOX.

Stärkung der MySQL-Kompatibilität mit DataSunrise

Während MySQL grundlegende Compliance-Tools bietet, erhöht DataSunrise die Einhaltung von MySQL durch automatisierte Erkennung, intelligente Audit-Kontrollen und nahtlose Sicherheitsintegration über verschiedene Umgebungen. Es ist mehr als ein Maskierungstool – es ist eine Compliance-Plattform für umfassende Sichtbarkeit und regulatorische Ausrichtung.

Was macht DataSunrise anders?

DataSunrise kombiniert autonomen Schutz, kodierungsfreie Politikautomation und kontextbasierte Sicherheit, um Organisationen dabei zu helfen, Risiken zu reduzieren und Compliance-Bemühungen zu beschleunigen.

Intelligente Compliance-Orchestrierung

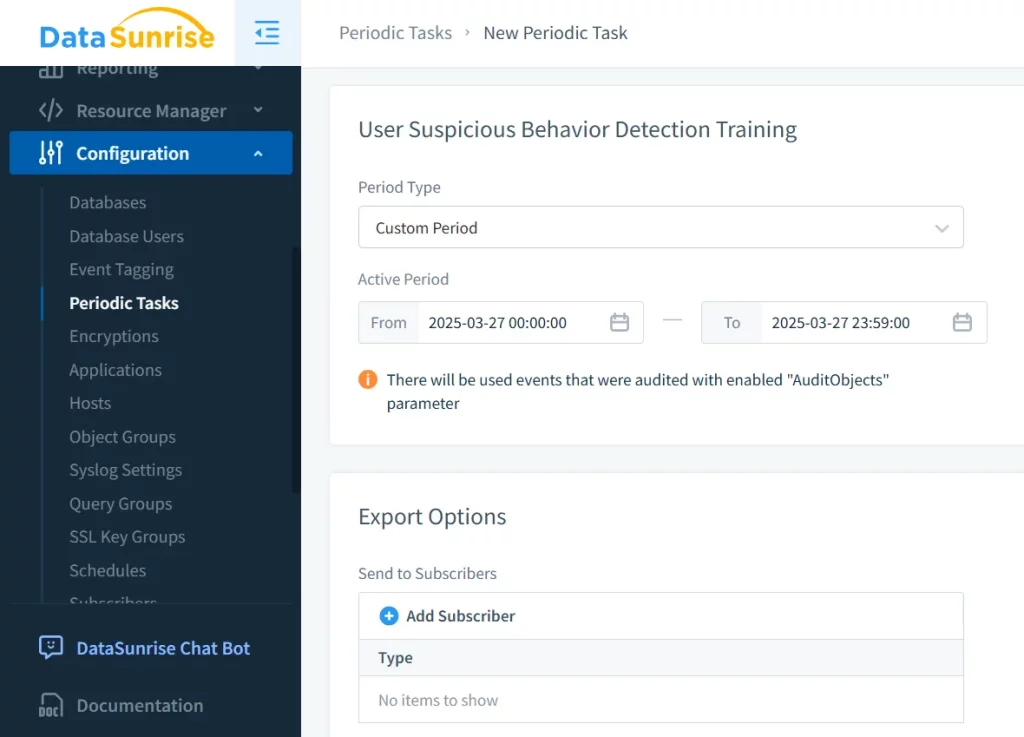

DataSunrise führt Compliance-Autopilot ein, ein sich selbst anpassendes Framework, das mit sich entwickelnden Vorschriften wie GDPR, HIPAA, PCI DSS, SOX und mehr Schritt hält. Starke Machine-Learning-Audit-Regeln passen sich dem Benutzerverhalten an und erzeugen Warnungen oder Maßnahmen basierend auf Anomalieerkennung.

- Kontinuierliche regulatorische Kalibrierung: Hält Ihre Datensicherheit im Einklang mit aktualisierten globalen und regionalen Compliance-Rahmenwerken.

- Automatische Entdeckung & Klassifizierung sensibler Daten: Von strukturierten Datenbanken bis hin zu unstrukturierten Inhalten wie Dokumenten und OCR-gescannten Bildern.

Nahtlose Integration in hybride und Cloud-Umgebungen

DataSunrise unterstützt über 40 Datenbankplattformen, einschließlich traditioneller Datenbanken, NoSQL-Systeme, Data Lakes und cloud-nativer Speicherdienste (z.B. AWS S3, Azure Blob Storage, Google Cloud Storage). Es kann in nicht-intrusive Modi (Sniffer, Proxy oder Log-Trailing) für minimale Störungen bereitgestellt werden.

- Flexible Bereitstellungsmodi: Cloud-, On-Premises- und hybride Konfigurationen.

- Sofortiges Go-Live: Unternehmensumgebungen können DataSunrise in wenigen Tagen ohne Neukonfiguration bestehender Systeme bereitstellen.

Echtzeit-Verhaltensanalysen

DataSunrise ermöglicht Benutzer- und Einheitenverhaltensanalysen (UEBA), die Abweichungen vom normalen Aktivitäten erkennen und in Echtzeit reagieren:

Wichtige Vorteile für MySQL-Benutzer

- Autonome Compliance-Ausrichtung über mehrere Rahmenwerke hinweg.

- Effiziente Compliance-Workflows, die den manuellen Aufwand reduzieren.

- Vereinfachte Bereitstellung mit Unterstützung für alle wichtigen Plattformen und Speichertypen.

- Erweiterte Sicherheitsabdeckung, einschließlich Echtzeitüberwachung, Anomalieerkennung und automatischer Maskierung.

- Audit-Ready-Evidenzgenerierung mit umfassenden Verfolgungs- und Exportfähigkeiten.

DataSunrise ist nicht nur ein Sicherheitstool – es ist eine vollständige Compliance-Plattform, die für zunehmende regulatorische Anforderungen entwickelt wurde. Um zu sehen, wie es in MySQL integriert wird und über Ihre gesamte Datenarchitektur skaliert, buchen Sie eine Demo oder laden Sie die Plattform herunter und probieren Sie sie in Ihrer Umgebung aus.

Fazit

Die Verwaltung der MySQL-Konformität ist ein fortlaufender Prozess, der die Sicherung sensibler Daten, die Nachverfolgung von Änderungen und die Einhaltung regulatorischer Standards umfasst. Während MySQLs integrierte Funktionen wie RBAC, Protokollierung und Verschlüsselung eine solide Grundlage bilden, bieten Drittanbieter-Tools wie DataSunrise fortgeschrittene Fähigkeiten zur automatisierten Compliance-Verwaltung, dynamischer Maskierung und Echtzeitüberwachung.

Für weitere Informationen darüber, wie DataSunrise Ihre MySQL-Compliance-Bemühungen optimieren kann, buchen Sie eine Demo oder laden Sie das Tool herunter, um seine Funktionen weiter zu erkunden.