Wie man Daten-Compliance für Vertica verwaltet

Wie man Daten-Compliance für Vertica verwaltet ist eine wachsende Herausforderung für Organisationen, die Vertica als Hochleistungs-Analyse-Engine verwenden und dabei große Mengen regulierter Daten speichern. Vertica betreibt BI-Dashboards, AI/ML-Pipelines und analytische Workloads, doch seine verteilte, projektionsbasierte Architektur macht die Durchsetzung von Compliance deutlich schwieriger als in traditionellen OLTP-Systemen. Da Vorschriften wie GDPR, HIPAA, PCI DSS und SOX strenge Anforderungen an Daten-Sichtbarkeit, Zugriff und Prüfung stellen, müssen Vertica-Teams systematische Kontrollen implementieren, die über schema-basierte Berechtigungen hinausgehen.

Der Ausführungs-Engine von Vertica verteilt Abfragen über mehrere Knoten, das ROS/WOS-Speichermodell verzögert physische Löschungen, und Projektionen replizieren sensible Daten über mehrere optimierte Strukturen hinweg. Folglich benötigen Organisationen einen Compliance-Rahmen, der die internen Abläufe von Vertica versteht und Schutzmaßnahmen konsequent über BI-Tools, ETL-Pipelines, Notebooks, SQL-Editoren, Applikationen und automatisierte Prozesse durchsetzt.

Aufgrund dieser Herausforderungen wird das Verständnis von Wie man Daten-Compliance für Vertica verwaltet für Teams, die regulierte Workloads betreiben, unverzichtbar.

Der Vertica Compliance-Lebenszyklus: Wie man Daten-Compliance für Vertica verwaltet

Compliance-Risiken treten häufig in analytischen Umgebungen auf. Daher hilft ein strukturierter Lebenszyklus den Teams, Kontrollen effektiv zu verwalten. Ein praktischer Vertica-Compliance-Lebenszyklus umfasst fünf Phasen:

- Identifizieren: Sensible Daten über Schemas und Projektionen erkennen.

- Kontrollieren: Hochriskante SQL-Operationen vor der Ausführung beschränken.

- Schützen: Dynamische Maskierung auf regulierte Felder anwenden.

- Überwachen: SQL-Verhalten verfolgen und Compliance-Ergebnisse verifizieren.

- Belegen: Strukturierte Nachweise für Audits bereitstellen.

Dieses Modell gewährleistet eine kontinuierliche Durchsetzung statt einmaliger Abstimmung.

1. Identifizieren: Klassifizierung regulierter Daten in Vertica

Daten-Compliance beginnt mit der Auffindung sensibler Informationen. In Vertica ist dies jedoch komplex, da eine einzelne Spalte in mehreren Projektionen oder abgeleiteten ETL-Ergebnissen auftauchen kann. Deshalb starten Teams häufig mit Katalogabfragen:

SELECT table_schema, table_name, column_name FROM columns WHERE column_name ILIKE '%email%' OR column_name ILIKE '%phone%' OR column_name ILIKE '%ssn%';

Manuelle Überprüfung allein kann jedoch keine vollständige Abdeckung garantieren. Daher ist eine automatisierte Analyse mittels DataSunrise Sensitive Data Discovery essentiell, um PII, PHI, finanzielle Attribute und identitätsbezogene Werte über alle Vertica-Speicherstrukturen hinweg zu erkennen.

2. Kontrollieren: Durchsetzung von Compliance-Grenzen mit Sicherheitsregeln

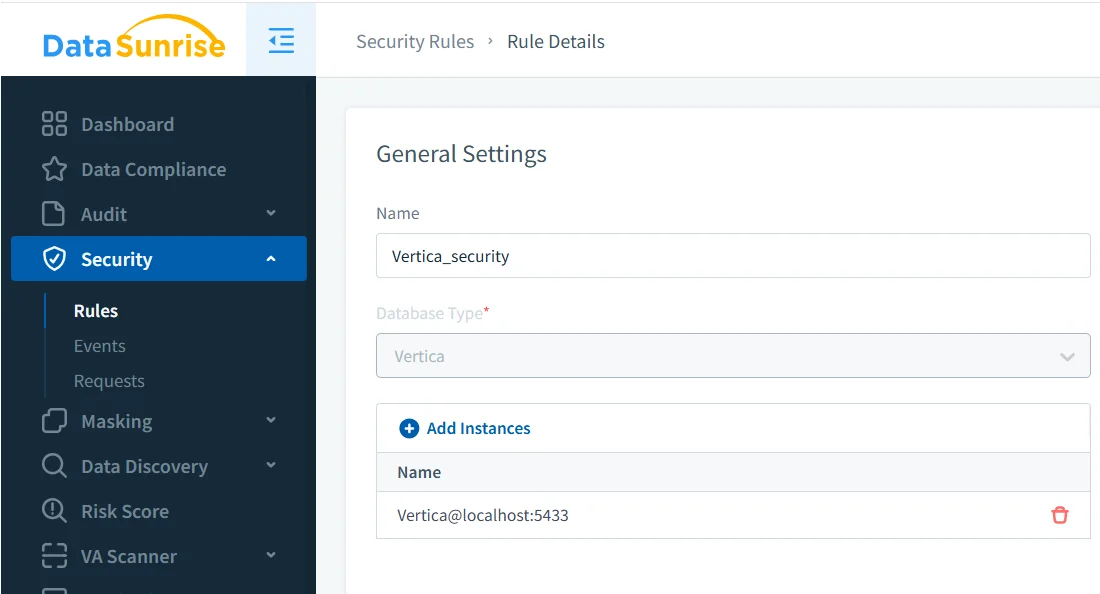

Rollenbasierter Zugriff (RBAC) allein kann nicht nicht-konformes Verhalten verhindern, weil RBAC die SQL-Semantik nicht bewertet. Ein privilegierter Benutzer könnte weiterhin riskante Statements ausführen, die sensible Daten offenlegen oder verändern. Deshalb fungieren DataSunrise Sicherheitsregeln als Compliance-Firewall und prüfen sowie filtern alle SQL-Anfragen, bevor sie Vertica erreichen.

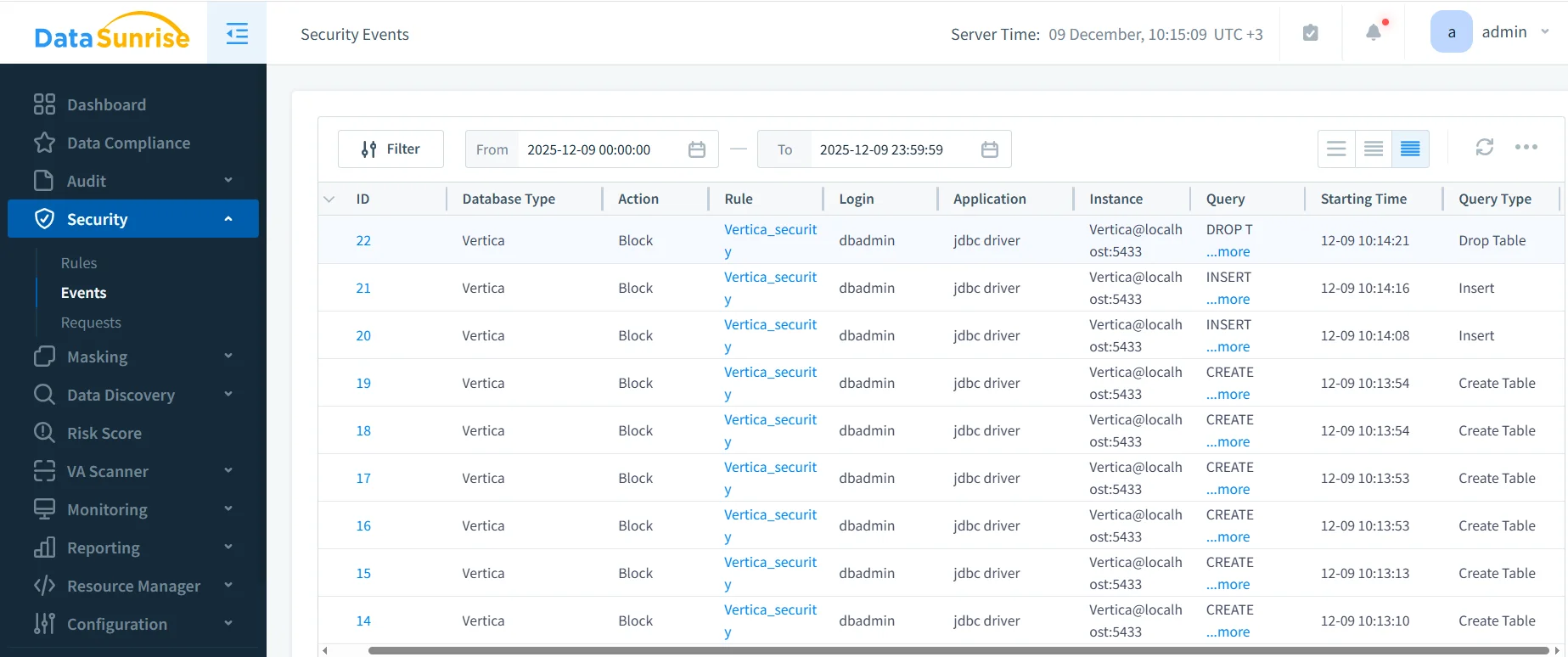

Sobald Regeln konfiguriert sind, beginnt DataSunrise sofort mit der Durchsetzung von SQL-Beschränkungen. Der nächste Screenshot zeigt blockierte Versuche gegen sensible Vertica-Ressourcen.

Wie oben gezeigt, werden Operationen wie INSERT, DROP TABLE oder CREATE TABLE gemäß Richtlinie blockiert. Dadurch werden unautorisierte Schemaänderungen verhindert, die Datenintegrität geschützt und sichergestellt, dass jeder Verstoß dokumentiert wird.

3. Schützen: Maskierung und Pseudonymisierung in Vertica

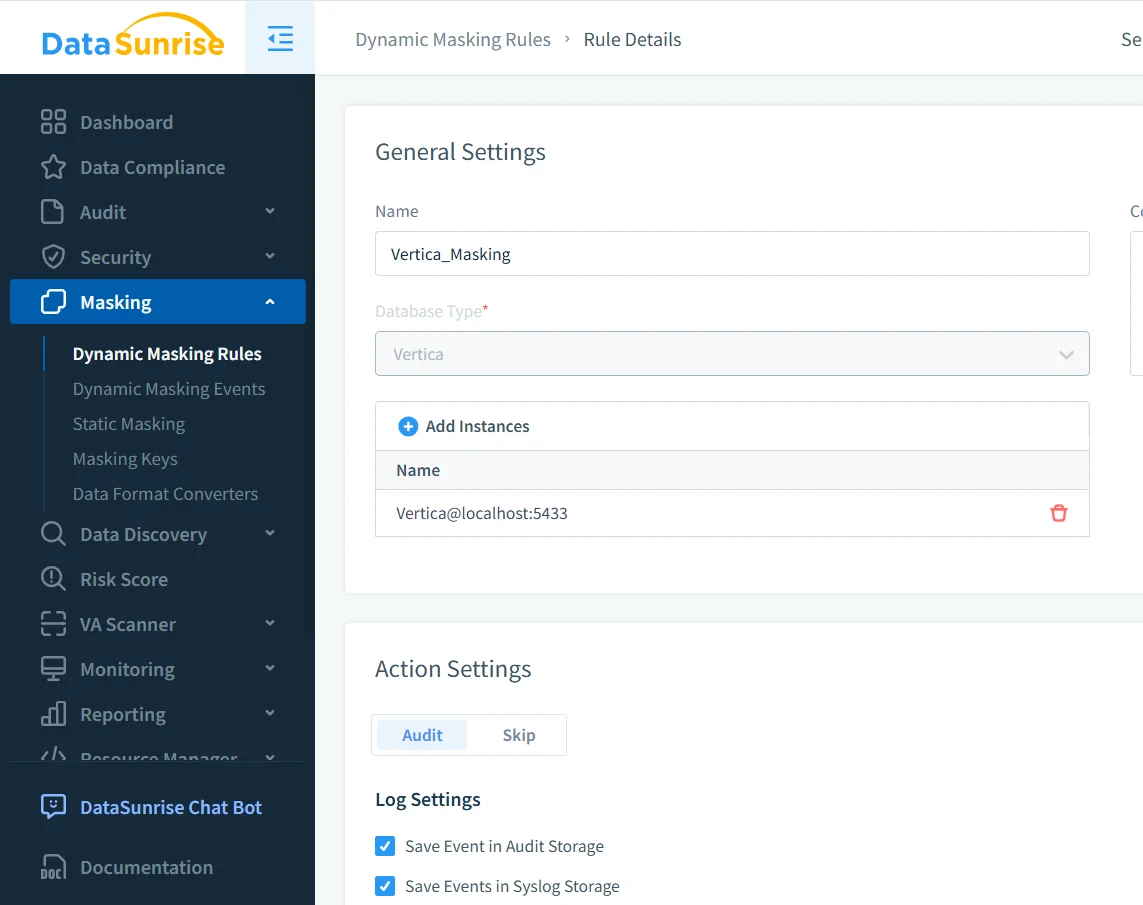

Maskierung ist erforderlich durch GDPR, HIPAA, PCI DSS und interne Compliance-Richtlinien. Da Vertica keine native dynamische Maskierung anbietet, wendet DataSunrise die Maskierung extern an. Es fängt Ergebnissets ab und ersetzt sensible Werte basierend auf Benutzeridentität, Anwendung und Netzwerkrichtlinien durch maskierte Daten.

Der erste Maskierungs-Screenshot zeigt die allgemeine Regeldefinition für Vertica:

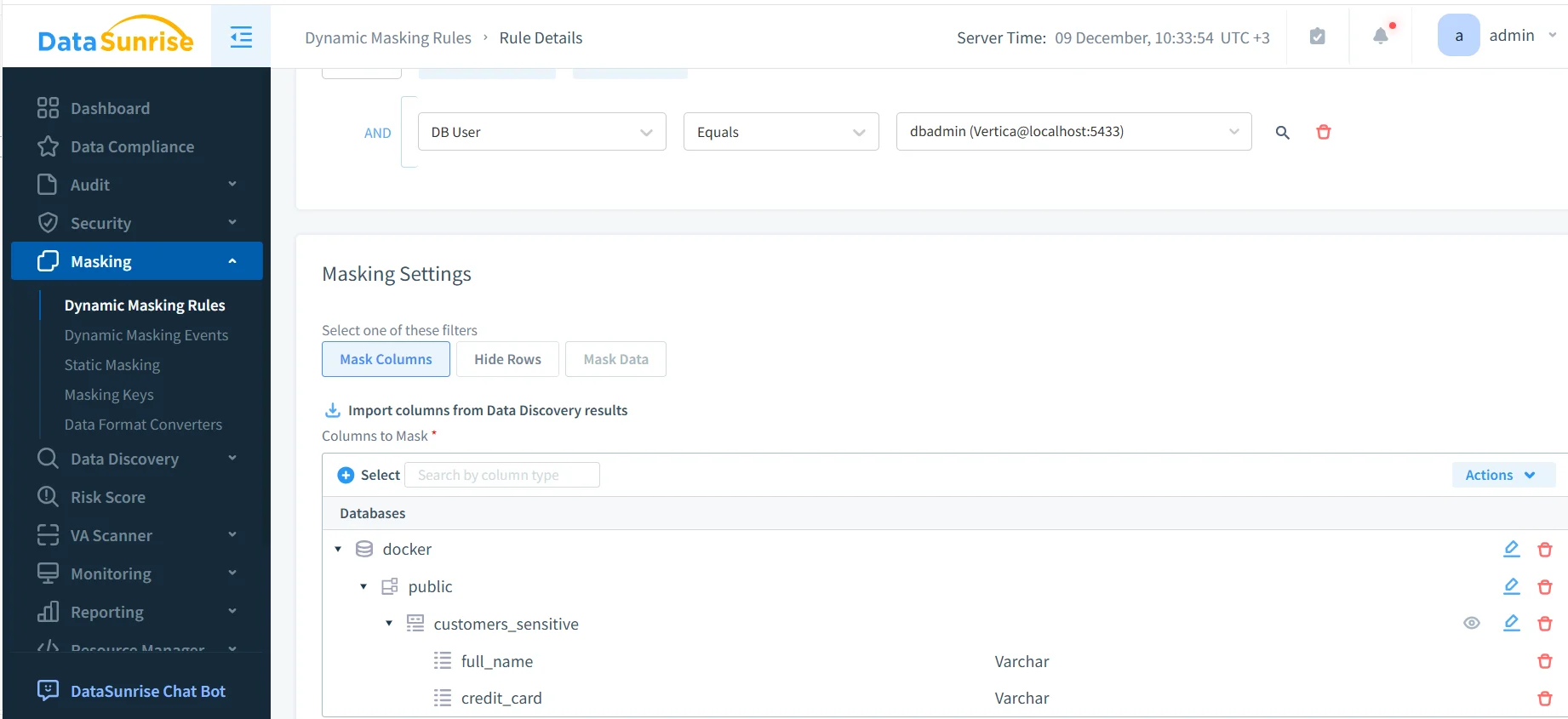

Nach der Definition der Regel ist der nächste Schritt, festzulegen, welche Spalten maskiert werden müssen. Der folgende Screenshot zeigt das Maskierungseinstellungsfeld, in dem sensible Felder wie full_name, credit_card und phone zur Regel hinzugefügt wurden.

Diese Dynamische Maskierungsregel für Vertica stellt sicher, dass sensible Felder wie full_name, credit_card und phone_number für nicht privilegierte Rollen maskiert werden. Sobald aktiviert, sorgt die Regel dafür, dass maskierte Werte echte Daten für alle Benutzer ersetzen, die die Autorisierungskriterien nicht erfüllen.

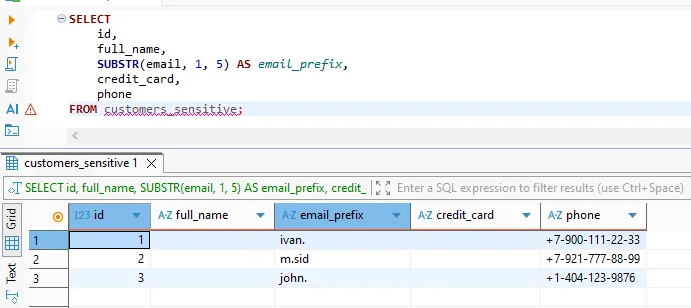

Nach Anwendung der Regel erscheinen die maskierten Werte direkt in den Abfrageergebnissen, wie unten gezeigt:

Dies bestätigt, dass sensible Daten geschützt bleiben, selbst wenn sie über SQL-Editoren oder BI-Tools abgerufen werden.

4. Überwachen: Zugriff auf sensible Vertica-Daten nachverfolgen

Obwohl Maskierung und SQL-Durchsetzung eine Offenlegung verhindern, verlangen Compliance-Rahmen auch Überwachung. Da Vertica die Ausführung über Knoten verteilt, reichen native Logs allein nicht aus. DataSunrise konsolidiert SQL-Anfragen, Sicherheitsverstöße und Maskierungsaktionen in einer einheitlichen Ereignispipeline. Dies vereinfacht Untersuchungen und interne Überprüfungen erheblich.

Zusätzlich überprüfen Vertica-Administratoren häufig Zugriffsmuster mit SQL wie:

SELECT user_name, request, start_time FROM query_requests WHERE request LIKE '%customers_sensitive%';

In Kombination mit DataSunrise-Logs liefert dies ein vollständiges Bild, wie sensible Daten im Tagesbetrieb genutzt werden.

5. Belegen: Nachweise für Compliance-Audits generieren

Schließlich erfordert Compliance dokumentierte Beweise. Regulatorische Audits fordern oft Nachweise der Maskierung, SQL-Verstoß-Logs, Zugriffsübersichten und Aufbewahrungsdetails. Diese manuell zu erstellen ist fehleranfällig. Stattdessen generiert der DataSunrise Compliance Manager strukturierte, GDPR-, HIPAA-, PCI DSS- und SOX-konforme Berichte automatisch. Dies reduziert den Zeitaufwand bei der Vorbereitung von Audit-Belegen erheblich.

Verantwortlichkeitsmatrix für Compliance-Kontrollen

| Kontrolldomäne | Vertica-Administrator | Sicherheitsteam | DataSunrise |

|---|---|---|---|

| Datenidentifikation | Definition von Schemas | Validierung von Kategorien | Automatisierte Entdeckung |

| SQL-Durchsetzung | Zuweisen von Rollen | Definition von Richtlinien | Blockieren oder Zulassen von SQL |

| Maskierung | Pflege der Strukturen | Definition von Maskierungsregeln | Dynamische Anwendung der Maskierung |

| Überwachung | Überprüfung von Logs | Untersuchung von Vorfällen | Einheitliche Prüfungen |

| Audit-Nachweise | Bereitstellung von Metadaten | Interpretation der Standards | Generierung von Berichten |

Fazit

Wie man Daten-Compliance für Vertica verwaltet, erfordert kontinuierliche Entdeckung, SQL-Durchsetzung, dynamische Maskierung, zentrale Überwachung und automatisiertes Reporting. Da Vertica Ausführung und Speicherung über Knoten und Projektionen verteilt, müssen Organisationen Compliance am SQL-Gateway durchsetzen, wo Abfragen ihren Ursprung haben. DataSunrise stellt genau diese Durchsetzungsebene bereit und stellt sicher, dass sensible Daten geschützt bleiben, während Vertica seine Hochleistungsanalysefähigkeiten beibehält.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen