So stellen Sie die Einhaltung der Vorschriften für Vertica sicher

Die Sicherstellung der Compliance für Vertica ist nicht nur eine rechtliche Frage, sondern auch eine operative. Vertica steht häufig im Mittelpunkt von BI-Dashboards, Data Marts und analytischen Workloads, was bedeutet, dass täglich große Mengen persönlicher, finanzieller und operativer Daten über die Plattform laufen. Um regulatorische Probleme und Sicherheitsvorfälle zu vermeiden, müssen Teams wissen, wo sensible Daten gespeichert sind, kontrollieren, wer diese sehen kann, überwachen, wie sie verwendet werden, und nachweisen, dass diese Kontrollen im Laufe der Zeit wirksam sind.

Dieser Leitfaden beschreibt einen praxisorientierten Ansatz zur Gewährleistung der Compliance für Vertica unter Nutzung einer Kombination aus nativen Vertica-Funktionen und der DataSunrise-Plattform. Wir gehen durch fünf wichtige Schritte: Entdecken sensibler Daten, Entwerfen von Zugriffskontrollen, Maskieren regulierter Spalten, Überwachen der Vertica-Aktivitäten und Automatisieren von Compliance-Prüfungen. Dabei beziehen wir uns auf Rahmenwerke wie DSGVO, HIPAA und PCI DSS, die häufig auf Vertica-Umgebungen angewendet werden.

Verstehen Sie die Compliance-Anforderungen für Vertica

Bevor Sie Werkzeuge konfigurieren, ist es hilfreich zu klären, was Regulierungsbehörden und Sicherheitsrichtlinien von einer Vertica-Implementierung erwarten. Über DSGVO, HIPAA, PCI DSS und ähnliche Standards hinweg zeigen sich vier wiederkehrende Themen:

- Daten-Sichtbarkeit: Organisationen müssen wissen, welche Tabellen persönliche oder regulierte Daten enthalten.

- Zugriffskontrolle: Nur autorisierte Benutzer und Anwendungen sollten sensible Felder sehen können.

- Überwachung und Prüfbarkeit: Administratoren müssen nachvollziehen können, wer auf welche Datensätze wann zugegriffen hat.

- Nachweise und Berichterstattung: Teams müssen nachweisen, dass die Kontrollen über die Zeit konsequent funktionieren.

Vertica stellt Teile dieses Bildes über rollenbasierte Zugriffskontrolle und Systemprotokolle bereit. Um jedoch die Einhaltung der Vorschriften für Vertica vollständig sicherzustellen, erweitern Teams diese Fähigkeiten in der Regel mittels automatisierter Entdeckung, Maskierung und zentralisierter Prüfung.

Schritt 1 – Klassifizieren Sie sensible Daten in Vertica

Compliance beginnt mit der Datenklassifikation. Wenn Sie nicht wissen, wo sich regulierte Daten befinden, können Sie sie nicht zuverlässig schützen. In Vertica können sensible Spalten viele Schemata und Hunderte von Tabellen umfassen, sodass eine manuelle Prüfung schnell unüberschaubar wird.

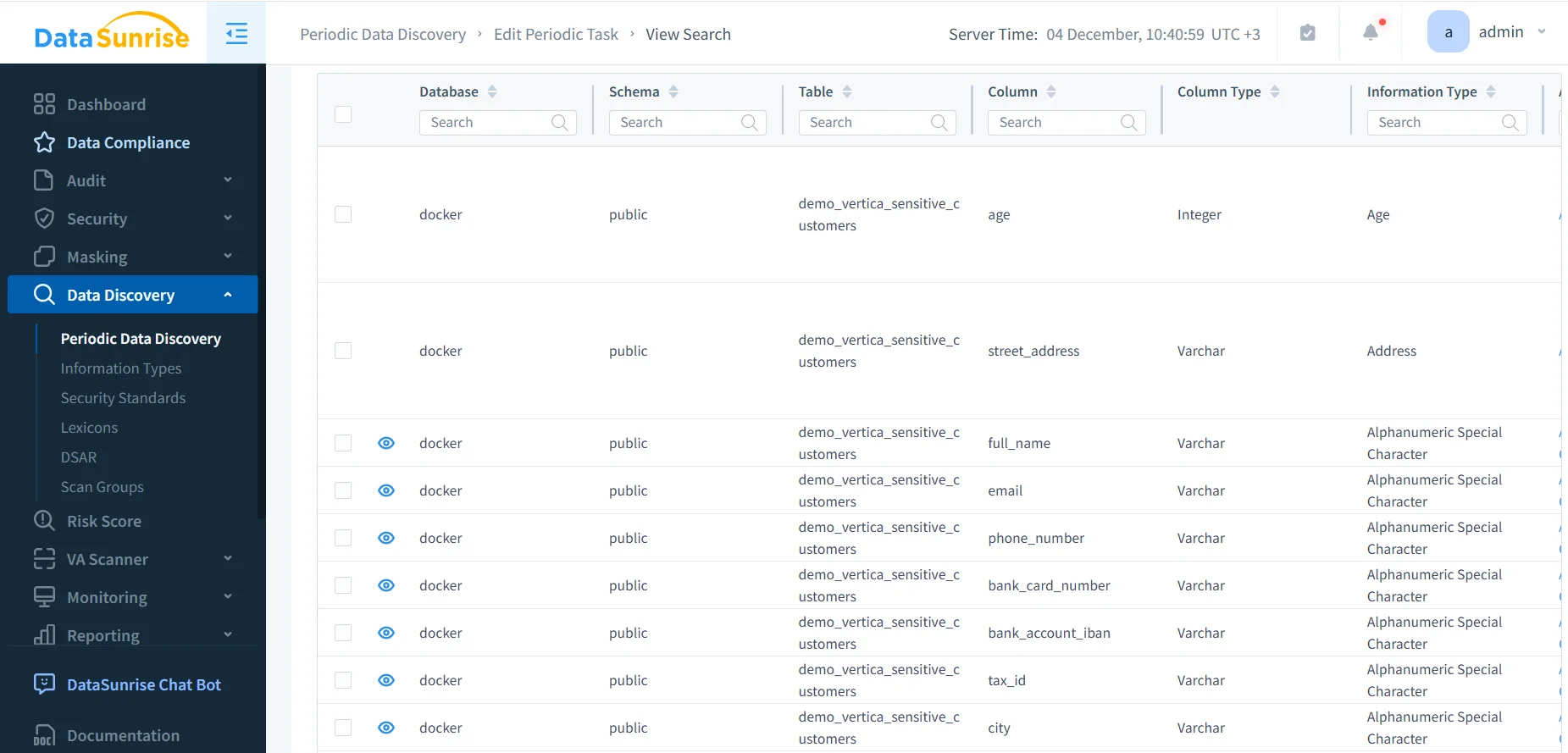

DataSunrise vereinfacht diese Arbeit durch sein Modul zur Entdeckung sensibler Daten. Die Plattform scannt Vertica-Schemata und identifiziert Muster, die persönliche Identifikatoren, Kontaktinformationen, Finanzdaten und andere regulierte Attribute entsprechen.

Die Entdeckung führt dazu, dass DataSunrise sensible Vertica-Spalten wie Straßenadresse, vollständiger Name, E-Mail, Telefonnummer, Kartendaten und Steueridentifikatoren hervorhebt.

Nach Abschluss der Entdeckung wissen Sie genau, welche Vertica-Tabellen regulierte Informationen enthalten. Von dort aus können Sie entscheiden, welche Spalten maskiert werden müssen, welche Schemata strengere Zugriffskontrollen verdienen und welche Objekte in Compliance-Berichten erscheinen sollen.

Schritt 2 – Entwerfen Sie Zugriffskontrollen für Vertica

Der nächste Schritt besteht darin, den Zugriff auf das notwendige Minimum zu beschränken. Vertica unterstützt rollenbasierte Zugriffskontrolle (RBAC), sodass Sie Berechtigungen auf Schemata, Tabellen und Sichten an bestimmte Rollen vergeben können, statt direkt an Benutzer. Anwendungs-Accounts können nur Lesezugriff auf Reporting-Sichten erhalten, während administrative Rollen Wartungs- und ETL-Operationen durchführen.

Um die Einhaltung der Vorschriften für Vertica sicherzustellen, sollten Teams auch überprüfen, ob die Berechtigungen den geschäftlichen Anforderungen entsprechen. Beispielsweise verbinden sich BI-Tools häufig mit Accounts mit hohen Berechtigungen; das Verschärfen dieser Rechte und das Umleiten von Abfragen über kuratierte Sichten reduziert die Angriffsfläche. DataSunrise kann diesen Datenverkehr beobachten und zusätzliche Durchsetzung durch Sicherheitsrichtlinien und Maskierungsregeln bieten.

Schritt 3 – Maskieren Sie regulierte Vertica-Spalten

Die meisten regulatorischen Rahmenwerke verlangen, dass sensible Daten außerhalb strikt kontrollierter Kontexte maskiert oder pseudonymisiert werden. In Vertica bedeutet das üblicherweise, dass PII- oder Karteninhaberdaten maskiert werden, bevor sie Entwicklungsumgebungen, Testsystemen oder breiteren Analytik-Teams zugänglich gemacht werden.

DataSunrise bietet flexible Maskierungsrichtlinien über sein Data Masking-Modul an. Richtlinien können ganze Werte verbergen, diese teilweise maskieren (zum Beispiel nur die letzten vier Ziffern einer Kartennummer anzeigen) oder sie durch realistisch aussehende, jedoch synthetische Daten ersetzen. Da DataSunrise als Proxy oder Sniffer um Vertica herum arbeitet, kann es diese Maskierungsregeln anwenden, ohne Anwendungscode oder zugrunde liegende Tabellen ändern zu müssen.

Schritt 4 – Überwachen Sie Vertica-Aktivitäten und erstellen Sie eine Prüfspur

Selbst mit guter Zugriffskontrolle und Maskierung erfordert die Compliance nach wie vor Nachweise. Auditoren stellen typischerweise Fragen wie: „Wer hat letzten Monat auf diese Tabelle zugegriffen?“ oder „Welcher Benutzer hat eine bestimmte DDL-Anweisung ausgeführt?“ Das zuverlässige Beantworten dieser Fragen benötigt eine strukturierte Prüfspur.

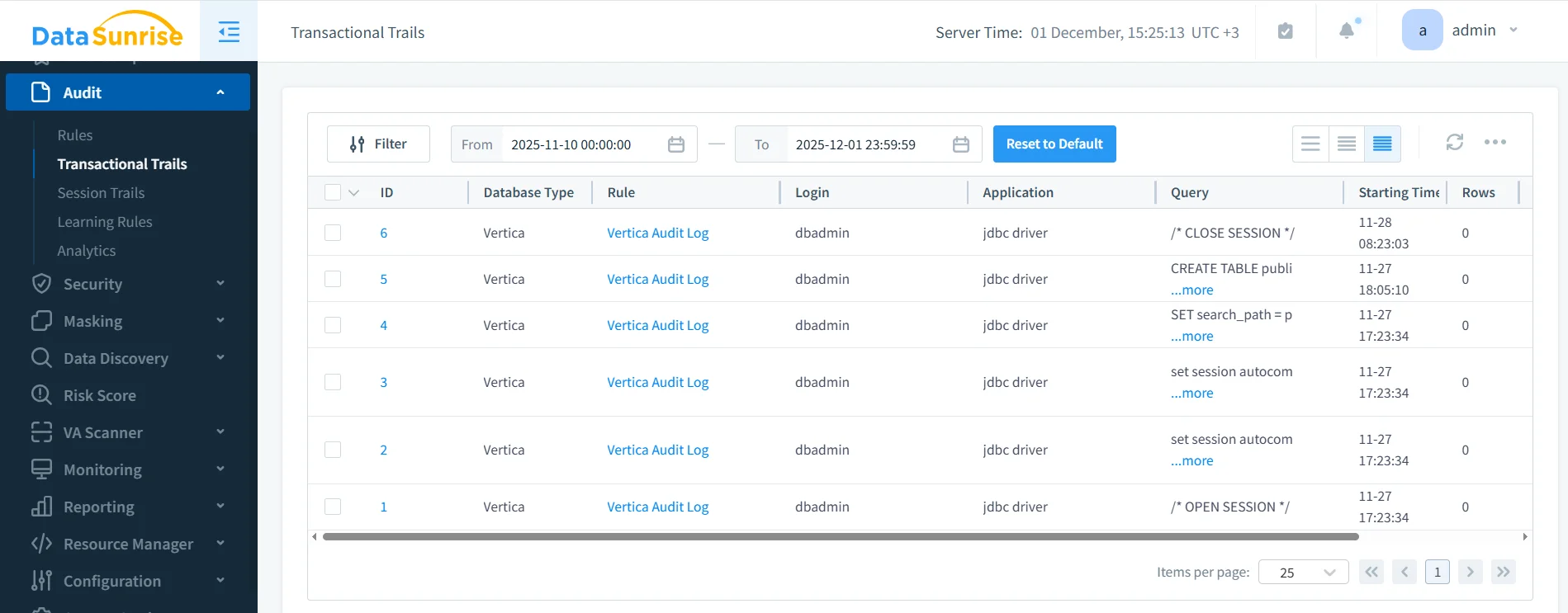

Vertica stellt nützliche Überwachungsdaten über interne Sichten wie v_monitor.query_requests und v_monitor.sessions bereit, diese sind jedoch clusterlokal und erfordern eigene Abfragen. DataSunrise erweitert diese Möglichkeiten mit zentralisierten Audit-Logs und Database Activity Monitoring.

Transaktionsspuren in DataSunrise zeigen Vertica-Audit-Ereignisse, einschließlich Sitzungsbefehle und DDL-Anweisungen, die mit der Vertica Audit Log-Regel verknüpft sind.

In dieser Ansicht können Sie nach Vertica-Instanz, Regelname, Login, Anwendung oder Zeitbereich filtern. Damit lassen sich ungewöhnliche Aktivitäten leicht untersuchen und Nachweise für Auditoren generieren, ohne manuelles Abfragen von Systemtabellen.

Schritt 5 – Automatisieren Sie Compliance-Prüfungen für Vertica

Manuelle Überprüfungen sind nützlich, skalieren jedoch nicht. Um die Einhaltung der Vorschriften für Vertica dauerhaft sicherzustellen, sollten Organisationen Entdeckung, Überwachung und Berichterstattung wo immer möglich automatisieren. DataSunrise ermöglicht dies durch periodische Entdeckungsaufgaben, Auditregeln und Compliance-Aufgaben, die Ergebnisse in zentralisierte Berichte zusammenführen.

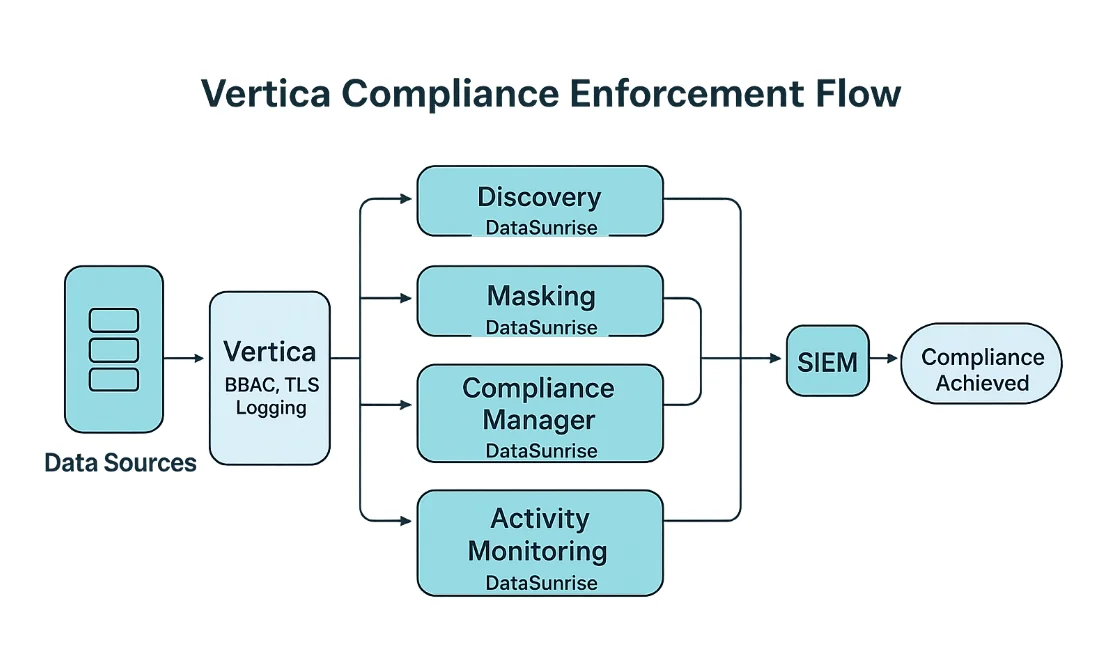

Das folgende Diagramm fasst zusammen, wie Vertica- und DataSunrise-Komponenten interagieren, um Compliance-Kontrollen durchzusetzen und Prüfbelege zu liefern.

Compliance-Durchsetzungsfluss für Vertica: native Vertica-Kontrollen (RBAC, TLS, Logging) kombiniert mit DataSunrise Discovery, Masking, Compliance Manager und Activity Monitoring sowie optionaler SIEM-Integration für weitergehende Alarmierung.

Mit dieser Architektur können Teams regelmäßig Scans planen, überprüfen, dass Maskierungsregeln bestehen bleiben, nach verdächtigen Zugriffsmustern suchen und wichtige Ereignisse in SIEM-Plattformen zur weiteren Korrelation einspeisen. Im Laufe der Zeit wird dieser automatisierte Kreislauf zur Basis eines Vertica-Compliance-Programms.

Vertica Compliance-Kontrollmatrix

Die folgende Tabelle fasst zusammen, wie die oben genannten Schritte konkreten Compliance-Kontrollen zugeordnet werden und wie native Vertica-Funktionen und DataSunrise zusammenarbeiten.

| Kontrollbereich | Native Vertica-Fähigkeit | DataSunrise-Erweiterung |

|---|---|---|

| Datenklassifikation | Manuelle Prüfung von Schemata und Spaltennamen | Automatisierte Entdeckung sensibler Daten über Vertica-Schemata hinweg |

| Zugriffskontrolle | RBAC für Rollen, Benutzer, Tabellen und Sichten | Richtlinienbasierte Überwachung und kontextbasierte Durchsetzung |

| Datenminimierung & Maskierung | Views und Anwendungslogik | Dynamische und statische Maskierung für PII-, PCI- und PHI-Felder |

| Audit-Trail | v_monitor-Sichten und Engine-Logs |

Zentralisiertes Audit-Repository und Benutzeroberfläche für Transaktionsspuren |

| Laufende Compliance-Verifizierung | Benutzerdefinierte Skripte und manuelle Prüfungen | Geplante Entdeckungs- und Compliance-Aufgaben mit konsolidierten Berichten |

Operative Best Practices

Um Compliance in Vertica nachhaltig zu gestalten, sollten Sie folgende praktische Empfehlungen berücksichtigen:

- Trennen Sie Umgebungen klar. Verwenden Sie dedizierte Vertica-Cluster oder Schemata für Entwicklung, Test und Produktion und wenden Sie außerhalb der Produktion strengere Maskierungen an.

- Bevorzugen Sie kuratierte Sichten statt Rohdaten-Tabellen. Stellen Sie nur die für BI-Tools oder Anwendungen benötigten Spalten bereit und vermeiden Sie breite Zugriffsrechte auf Basistabellen.

- Überprüfen Sie regelmäßig Konten mit hohen Berechtigungen. Führen Sie eine Inventarliste von Servicekonten und administrativen Rollen und stellen Sie sicher, dass deren Rechte den aktuellen Bedürfnissen entsprechen.

- Aktivieren Sie mehrstufige Überwachung. Nutzen Sie sowohl Vertica-Logs als auch DataSunrise-Transaktionsspuren, um Engine-Ereignisse mit Aktivität auf Anwendungsebene zu korrelieren.

- Dokumentieren Sie Entscheidungen. Halten Sie fest, warum bestimmte Spalten maskiert werden, welche Rollen unmaskierte Daten sehen dürfen und wie Compliance-Aufgaben geplant sind; Auditoren schätzen diesen Kontext genauso sehr wie die Logs selbst.

Fazit

Die Sicherstellung der Compliance für Vertica ist ein fortlaufender Prozess und keine einmalige Konfigurationsänderung. Durch die Klassifikation sensibler Daten, das Erzwingen von Least-Privilege-Zugriff, das Maskieren regulierter Felder, das Überwachen der Datenbankaktivität und das Automatisieren von Compliance-Prüfungen können Organisationen Risiken reduzieren und Audits vereinfachen. DataSunrise bietet die Funktionen zur Entdeckung, Maskierung, Prüfung und Compliance-Verwaltung, die native Vertica-Funktionen ergänzen und Teams helfen, kontinuierlich mit Vorschriften wie DSGVO, HIPAA und PCI DSS in Einklang zu bleiben.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen