Wie man ScyllaDB auditiert?

Einführung

Im Zeitalter von Big Data und verteilten Systemen ist die Frage, wie ScyllaDB auditiert wird, zu einer kritischen Herausforderung für Organisationen geworden, die Datensicherheit, Compliance und operative Transparenz gewährleisten wollen. ScyllaDB, eine Hochleistungs-NoSQL-Datenbank, die mit Apache Cassandra kompatibel ist, wird aufgrund ihrer Skalierbarkeit und niedrigen Latenzzeiten weit verbreitet eingesetzt. Wie bei jeder Datenbank, die sensible Informationen verarbeitet, ist die Auditierung unerlässlich, um Benutzeraktivitäten nachzuverfolgen, Änderungen zu überwachen und potenzielle Sicherheitsverletzungen zu erkennen. Dieser Artikel untersucht die nativen Auditierungsfunktionen von ScyllaDB und zeigt, wie fortschrittliche Werkzeuge wie DataSunrise Ihre Auditierungsprozesse verbessern können.

Native Datenbank-Auditierung in ScyllaDB

ScyllaDB bietet integrierte Auditierungsfunktionen, insbesondere in der Enterprise Edition, die es Administratoren ermöglichen, Datenbankaktivitäten effektiv zu überwachen und zu protokollieren. Diese nativen Werkzeuge sind über die scylla.yaml-Datei konfigurierbar.

Konfiguration der nativen Auditierung

audit: "table"

audit_categories: "DCL,DDL,AUTH,ADMIN"

audit_tables: "mykeyspace.mytable"

audit_keyspaces: "mykeyspace"Diese Konfiguration stellt sicher, dass Aktivitäten im Zusammenhang mit DCL, DDL, AUTH und ADMIN protokolliert werden. Die Protokolle können in einer dedizierten ScyllaDB-Tabelle gespeichert oder zur weiteren Analyse an Syslog gesendet werden.

Beispiel für eine Audit Tabellenstruktur

CREATE TABLE IF NOT EXISTS audit.audit_log (

date timestamp,

node inet,

event_time timeuuid,

category text,

consistency text,

table_name text,

keyspace_name text,

operation text,

source inet,

username text,

error boolean,

PRIMARY KEY ((date, node), event_time)

);Beispiel für Audit-Log-Ausgabe

SELECT * FROM audit.audit_log;

date | node | event_time | category | consistency | table_name | keyspace_name | operation | source | username | error

---------------------+------------+-------------------------------------+----------+-------------+------------+---------------+-----------+------------+----------+-------

2024-02-20 09:00:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174000 | DCL | QUORUM | mytable | mykeyspace | SELECT | 192.168.1.2| admin | false

2024-02-20 09:05:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174001 | DDL | QUORUM | mytable | mykeyspace | CREATE | 192.168.1.2| admin | false

2024-02-20 09:10:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174002 | AUTH | QUORUM | mytable | mykeyspace | LOGIN | 192.168.1.3| user1 | false

2024-02-20 09:15:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174003 | ADMIN | QUORUM | mytable | mykeyspace | ALTER | 192.168.1.4| user2 | trueDiese Ausgabe zeigt, wie ScyllaDB Operationen wie SELECT, CREATE, LOGIN und ALTER sowie Metadaten wie IP, Konsistenz und Fehlerkennzeichen erfasst.

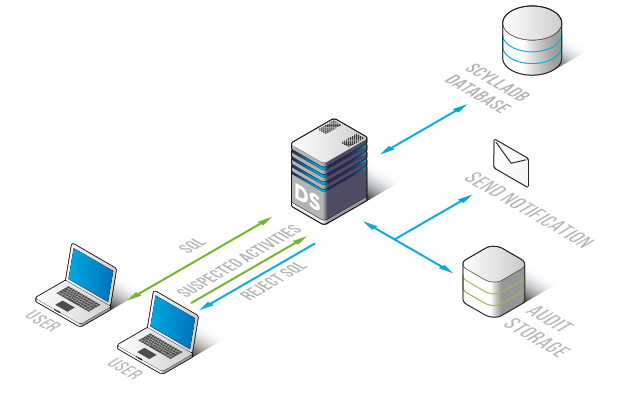

Datenbank-Audit mit DataSunrise

Während die nativen Auditierungswerkzeuge von ScyllaDB leistungsfähig sind, benötigen Organisationen mit fortschrittlichen Sicherheits- und Compliance-Anforderungen oft umfassendere Lösungen. DataSunrise bietet Werkzeuge, um die Auditierung von ScyllaDB durch Echtzeitüberwachung, Audit-Trails und automatisierte Compliance-Berichterstattung zu verbessern.

Echtzeitüberwachung und Abfrageanalyse

DataSunrise überwacht alle Datenbankaktivitäten in Echtzeit, einschließlich privilegierter Benutzeraktionen, die entscheidend sind, um Insider-Bedrohungen und unbefugte Zugriffe zu erkennen.

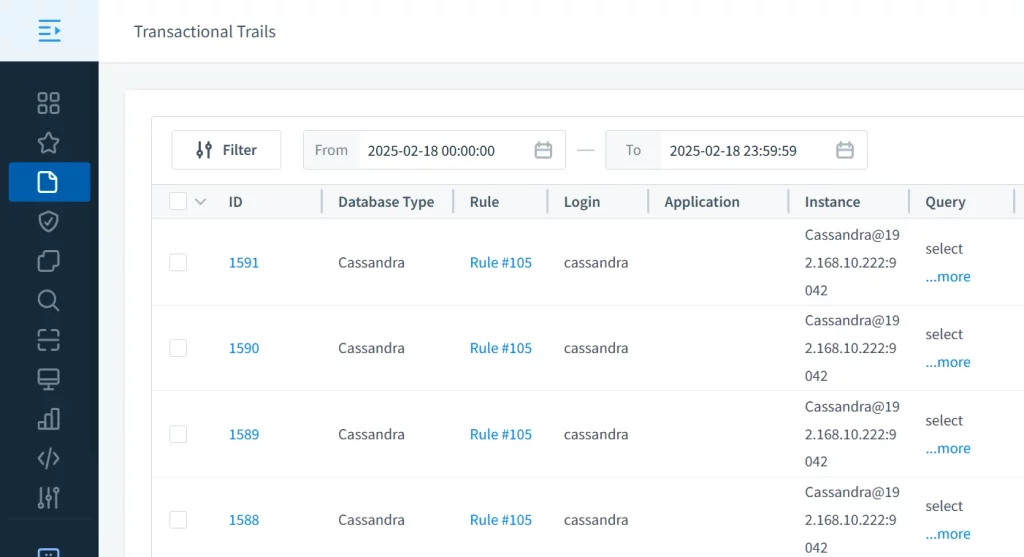

Erweiterte Audit-Trails und Compliance-Berichterstattung

DataSunrise’s Data Activity History protokolliert jede Operation und unterstützt die Einhaltung von DSGVO, HIPAA und PCI DSS.

Automatisierte Warnmeldungen und Vorfallsreaktion

DataSunrise unterstützt automatisierte Benachrichtigungen bei verdächtigem Verhalten und Richtlinienverstößen, wodurch Sicherheitsteams schnell auf Bedrohungen reagieren können.

Fazit

Die Auditierung von ScyllaDB ist unerlässlich für den Datenschutz und die Einhaltung gesetzlicher Vorschriften. Während die nativen Werkzeuge von ScyllaDB eine solide Grundlage bieten, bietet DataSunrise fortschrittliche Funktionen wie Echtzeit-Protokollierung von Abfragen, erweiterte Audit-Trails und automatisierte Berichterstattung.

Laden Sie DataSunrise herunter oder vereinbaren Sie eine Demo, um zu sehen, wie es die Sicherheit und Compliance von ScyllaDB verbessert.