Cómo auditar ClickHouse

ClickHouse está diseñado para un rendimiento analítico extremo, pero su modelo de ejecución distribuida genera complicaciones cuando se necesita una traza de auditoría coherente. Las consultas se distribuyen entre fragmentos y réplicas, las fusiones ocurren de forma asincrónica, las mutaciones reescriben datos en segundo plano y los registros se almacenan en diferentes tablas del sistema. Para las organizaciones que operan bajo marcos como SOX, GDPR, HIPAA, PCI DSS y similares, la evidencia fragmentada es inaceptable; necesitan una traza de auditoría cronológica, inmutable y completa en todo el clúster.

La base de esto se fundamenta en comprender lo que realmente representa una traza de auditoría. La auditoría en ClickHouse se basa en principios fundamentales de mantener una traza de auditoría verificable, que puede explorar en más detalle en los artículos Trazas de Auditoría y Registros de Auditoría. Estos conceptos guían cómo los administradores recopilan la telemetría nativa de ClickHouse y la convierten en evidencia forense rastreable. Material adicional fundamental se encuentra en Reglas de Auditoría, Objetivos de Auditoría y la Guía de Auditoría.

Si bien ClickHouse expone potentes registros del sistema, no los consolida nativamente en una capa unificada de auditoría. Esta guía explica cómo funciona la auditoría nativa y cómo plataformas como DataSunrise proporcionan auditoría centralizada, historial de actividad enriquecido, aplicación dinámica de políticas y automatización de cumplimiento—capacidades alineadas con Monitoreo de Actividad en Bases de Datos, Historial de Actividad de Datos y Historial de Actividad en Bases de Datos.

Importancia de la Auditoría

Auditar no es simplemente una casilla de cumplimiento, es la base de la confianza operativa en un motor analítico distribuido como ClickHouse. Sin una traza de auditoría confiable, las organizaciones no pueden demostrar quién accedió a datos sensibles, cuándo ocurrieron modificaciones o si se realizaron acciones no autorizadas.

Un diseño sólido de auditoría también refleja los principios descritos en la Guía de Seguridad, Seguridad de Datos y los Controles de Acceso Basados en Roles (RBAC). La responsabilidad adecuada es esencial para las iniciativas de cumplimiento regidas por Cumplimiento GDPR, Requisitos HIPAA y marcos SOX/PCI DSS.

Capacidades Nativas de Auditoría en ClickHouse

A continuación, se presentan los registros principales del sistema ClickHouse que forman la base de cualquier enfoque de auditoría nativa.

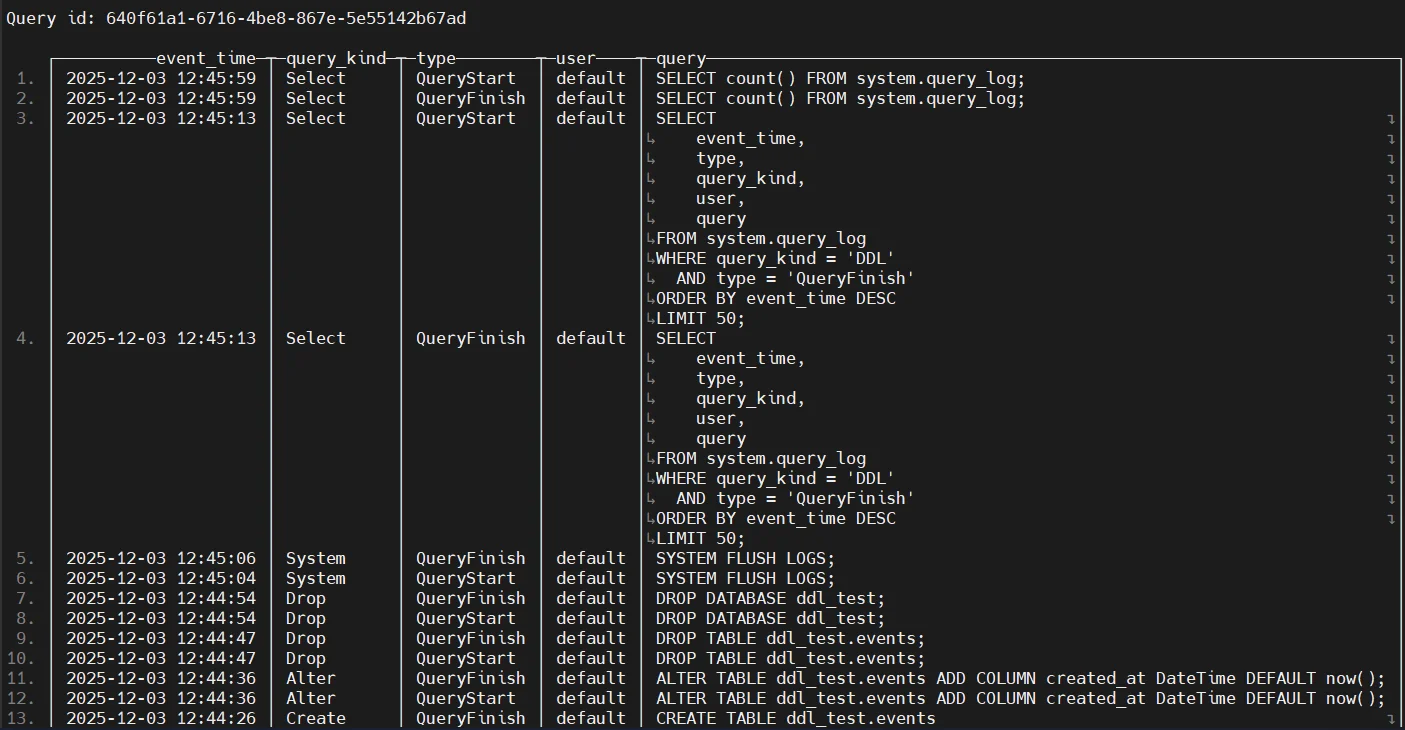

1. system.query_log — Metadatos de Consultas Completadas

SELECT event_time, user, query, query_duration_ms

FROM system.query_log

ORDER BY event_time DESC

LIMIT 20;

Útil para Historial de Actividad de Datos y Generación de Informes.

Detalles Adicionales

system.query_log es la fuente de auditoría más importante ya que captura la intención del usuario. Muestra exactamente qué SQL se ejecutó, cuánto tiempo duró y qué recursos consumió.

Esto permite a los auditores:

- verificar si se accedió legítimamente a tablas sensibles

- detectar consultas analíticas anormalmente largas

- rastrear cambios no autorizados en esquemas

- comprender patrones de carga durante incidentes

En escenarios de cumplimiento, este registro forma el registro cronológico principal de la actividad del usuario.

2. system.query_thread_log — Detalles de Ejecución a Nivel de Hilo

SELECT event_time, thread_id, query, read_rows, read_bytes

FROM system.query_thread_log

ORDER BY event_time DESC

LIMIT 20;

Usado a menudo junto con análisis basados en comportamiento descritos en Análisis de Comportamiento de Usuario.

Detalles Adicionales

Esta tabla expone detalles internos de ejecución no visibles en el registro principal de consultas. Permite:

- analizar el flujo de ejecución a nivel de CPU

- detectar patrones sospechosos de paralelismo

- identificar hilos que leen volúmenes inusualmente grandes de datos

- atribuir picos de recursos a acciones específicas del usuario

Dado que las amenazas a menudo se manifiestan a través del uso anormal de recursos más que por el texto de la consulta, query_thread_log es extremadamente valioso para la detección avanzada de amenazas.

3. system.part_log — Ciclo de Vida de Partes, Fusiones y Mutaciones

SELECT event_time, event_type, part_name, rows

FROM system.part_log

ORDER BY event_time DESC

LIMIT 20;

Crítico para análisis forense de mutaciones y fusiones alineado con Seguridad Inspirada en Datos.

Detalles Adicionales

system.part_log captura transformaciones físicas de datos, lo cual es crucial porque ClickHouse reescribe datos frecuentemente durante fusiones y mutaciones.

Este registro ayuda a responder:

- ¿Se ejecutó una mutación en el momento del supuesto altercado?

- ¿Una fusión reescribió o eliminó datos inesperadamente?

- ¿Se activó una operación DROP PART de forma manual o automática?

En investigaciones, este registro se usa para validar si los datos almacenados coinciden realmente con lo que afirmaban los registros de auditoría.

4. system.text_log — Eventos de Autenticación y a Nivel de Servidor

SELECT event_time, message

FROM system.text_log

WHERE message ILIKE '%Authentication%'

ORDER BY event_time DESC;

Apoya el análisis de causas raíz relacionadas con las reglas de seguridad de Firewall de Bases de Datos y Reglas de Seguridad.

Detalles Adicionales

system.text_log incluye mensajes tales como:

- intentos fallidos de autenticación

- contraseñas incorrectas

- advertencias del servidor

- fallos en tareas en segundo plano

- errores de permisos denegados

Esto lo hace esencial para:

- detectar intentos de fuerza bruta

- identificar aplicaciones mal configuradas

- rastrear fallos en tuberías de datos en segundo plano

- correlacionar intentos de acceso sospechosos con consultas ejecutadas

A menudo es el primer lugar que los auditores revisan cuando investigan accesos no autorizados.

5. system.query_views_log — Desencadenantes de Vistas Materializadas

SELECT event_time, view, query

FROM system.query_views_log

ORDER BY event_time DESC;

Útil para flujos de trabajo de linaje combinados con Descubrimiento de Datos.

Detalles Adicionales

Las vistas materializadas con frecuencia automatizan flujos ETL sensibles.

Este registro permite a los equipos:

- rastrear cuándo ocurrieron transformaciones de datos descendentes

- verificar si una vista se activó inesperadamente

- analizar si datos sensibles se movieron hacia capas analíticas

- auditar transformaciones que ocurren “detrás de escena”

Para los equipos de cumplimiento, esto es crítico porque las vistas materializadas pueden replicar silenciosamente datos PII/PHI, haciendo que la supervisión sea obligatoria.

Extensión de la Auditoría de ClickHouse con DataSunrise

DataSunrise transforma la telemetría cruda de ClickHouse en un sistema cohesivo de auditoría, seguridad y cumplimiento—descrito en profundidad en Auditoría de Datos, Aprendizaje de Reglas y Auditoría y el marco Compliance Manager.

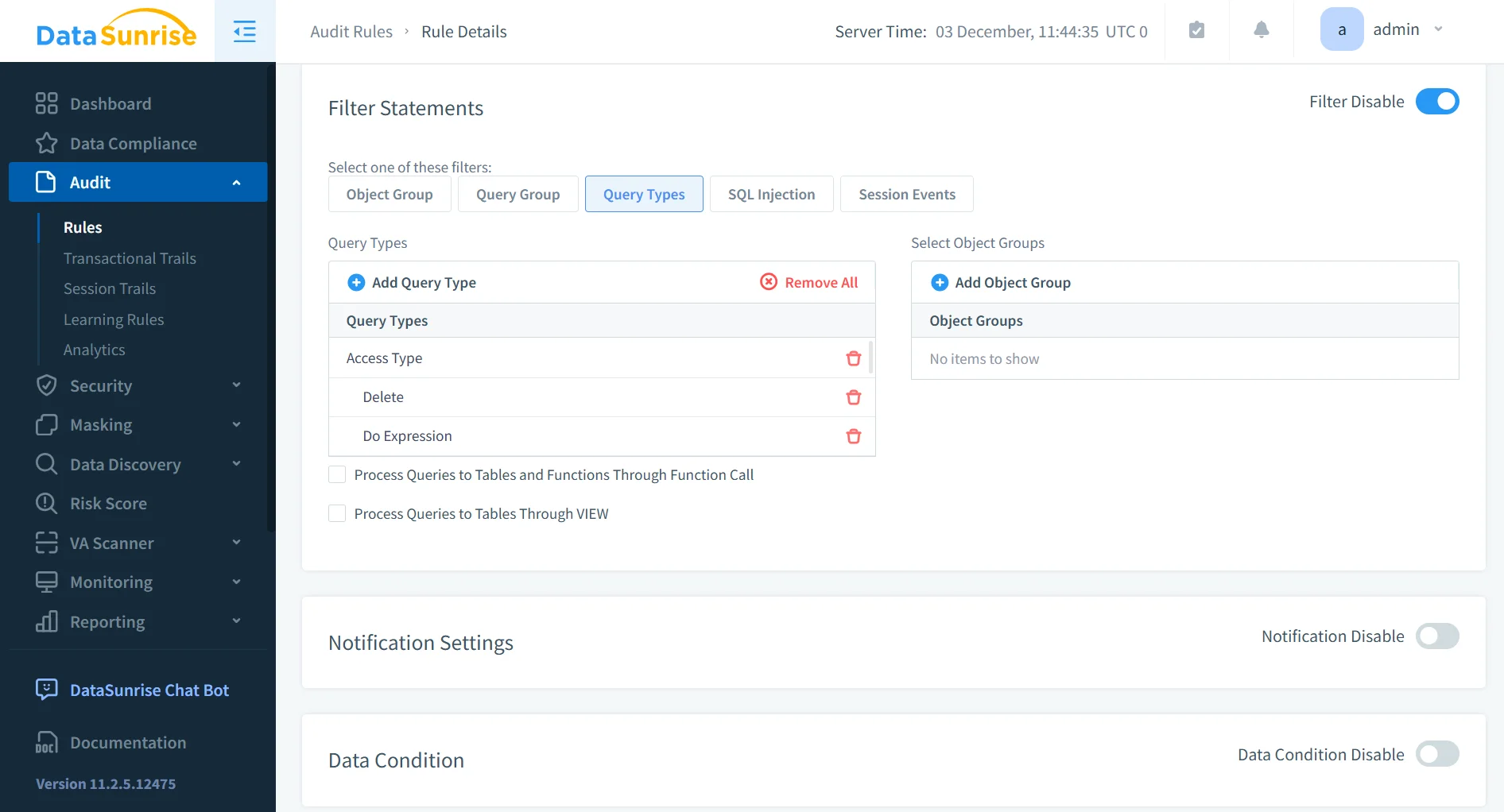

1. Gestión Centralizada de Reglas de Auditoría

DataSunrise permite una orientación precisa en:

- tablas, esquemas y columnas

- roles de usuario y cuentas del sistema

- clasificaciones PII/PHI vinculadas a Información Personal Identificable

- separación DDL/DML

- disparadores basados en regex o comportamiento

Este sistema se integra con Políticas de Seguridad y Controles de Acceso para asegurar la aplicación consistente.

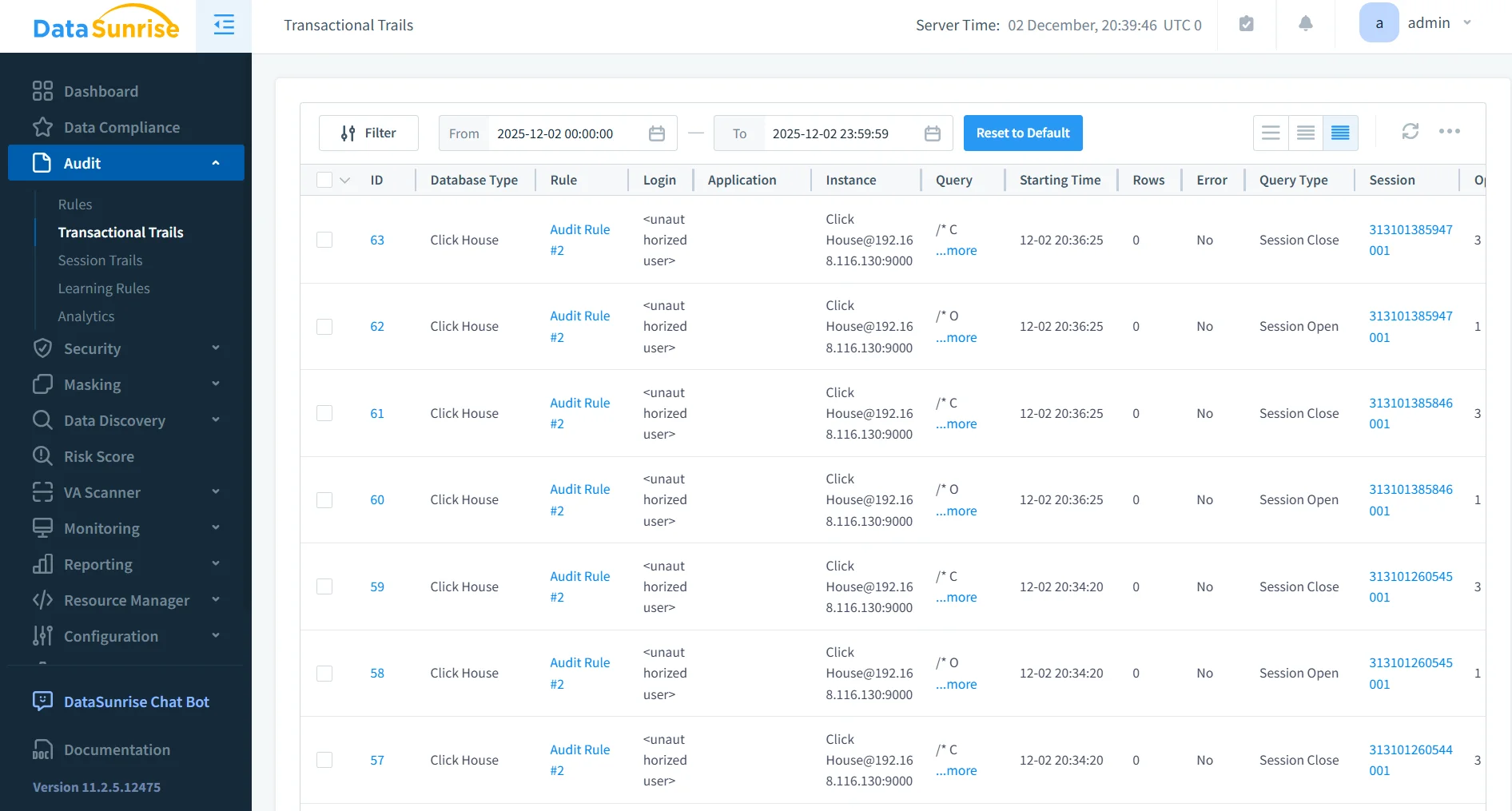

2. Traza de Auditoría Unificada en Todo el Clúster

Consolidando todos:

- consultas

- cambios de privilegios

- eventos de autenticación

- fusiones, mutaciones

- procesos desencadenados por vistas

DataSunrise elimina la fragmentación de registros. Esto refleja las mejores prácticas descritas en:

Mejora significativamente la preparación forense y la observabilidad a nivel de clúster.

3. Seguimiento Enriquecido de Datos Sensibles

Mediante Enmascaramiento Dinámico de Datos, Enmascaramiento Estático de Datos y Enmascaramiento en el Lugar, DataSunrise registra:

- si un usuario recibió campos enmascarados o sin enmascarar

- la categoría de sensibilidad de cada campo accedido

- el impacto de exposición por sesión

Esto fortalece la alineación con el cumplimiento de PCI DSS y Salvaguardas Técnicas HIPAA.

4. Detección de Amenazas y Análisis de Comportamiento

DataSunrise extiende la auditoría con:

- detección de inyección SQL como se muestra en Protección contra Inyección SQL

- detección de anomalías en comportamiento desde Análisis de Comportamiento de Usuario

- detección de uso indebido de privilegios

- señales correlacionadas de amenazas entre bases de datos

Esto transforma a ClickHouse de un sistema pasivo de registro en una aplicación activa de seguridad coherente con Detección de Amenazas.

5. Reportes Automatizados de Cumplimiento

Usando Compliance Manager, se generan informes para GDPR, HIPAA, PCI DSS y SOX. Estos paquetes incluyen:

- historial completo de accesos

- análisis de exposición de datos

- resúmenes de aplicación de reglas de seguridad

- puntuación de eventos ponderada por riesgo

Esta automatización refleja estrategias más amplias de cumplimiento definidas en Regulaciones de Cumplimiento de Datos.

Impacto en el Negocio

| Beneficio | Descripción |

|---|---|

| Mejor Visibilidad del Clúster | DataSunrise unifica la telemetría de ClickHouse en una traza de auditoría completa y transversal a nodos. |

| Aplicación de Seguridad en Tiempo Real | Las amenazas se detectan y mitigan antes de que ocurra la exposición. |

| Reducción de Carga para Ingeniería | Elimina el análisis manual de registros y la escritura de scripts de correlación. |

| Evidencia de Auditoría Confiable e Inmutable | Construye registros preparados para auditoría aceptados por auditores y equipos de cumplimiento. |

Estos beneficios se alinean con salvaguardas operativas descritas en Protección Continua de Datos, Gestión de Datos y Valor de los Datos.

Conclusión

Los registros nativos de ClickHouse proporcionan telemetría detallada pero carecen de la correlación, estructura y contexto de cumplimiento necesarios para una auditoría de nivel empresarial. DataSunrise llena estos vacíos con gestión centralizada de reglas, evidencia de auditoría enriquecida, detección en tiempo real, aplicación de enmascaramiento y reportes regulatorios. Con DataSunrise, las organizaciones mantienen análisis de alto rendimiento mientras aseguran trazas de auditoría completas, confiables y alineadas con normativas.