Herramientas y Técnicas de Enmascaramiento de Datos para CockroachDB

En el panorama actual de bases de datos distribuidas, implementar un enmascaramiento de datos robusto para CockroachDB se ha vuelto esencial para la seguridad y el cumplimiento normativo. Según el Informe sobre el Costo de una Violación de Datos 2024 de IBM, las organizaciones con un enmascaramiento de datos integral reducen los riesgos de exposición de datos en un 78% y aceleran la validación del cumplimiento hasta en un 65%. Con costos promedio de violaciones de datos que alcanzan los 4.88 millones de dólares, proteger la información de identificación personal (PII) es crítico.

La arquitectura distribuida de CockroachDB presenta desafíos únicos para el enmascaramiento debido a despliegues en múltiples regiones y escalabilidad horizontal. Esta guía explora las capacidades nativas de enmascaramiento de CockroachDB y demuestra cómo el Enmascaramiento de Datos Zero-Touch de DataSunrise ofrece una Orquestación Autónoma de Cumplimiento para bases de datos SQL distribuidas.

Entendiendo el Enmascaramiento de Datos para CockroachDB

El enmascaramiento de datos para CockroachDB consiste en ocultar la información sensible mientras se mantiene la utilidad de los datos para fines de seguridad de datos. Las estrategias efectivas deben abordar las características únicas de CockroachDB:

- Distribución Multi-Región: Políticas de enmascaramiento consistentes a través de regiones geográficas con regulaciones de cumplimiento variables

- Escalabilidad Horizontal: Enmascaramiento optimizado para rendimiento que escala con el crecimiento del clúster

- Cumplimiento ACID: Integridad transaccional preservada en operaciones distribuidas

- Arquitectura Nativa en la Nube: Enmascaramiento uniforme a través de múltiples proveedores en la nube

Capacidades Nativas de Enmascaramiento de Datos en CockroachDB

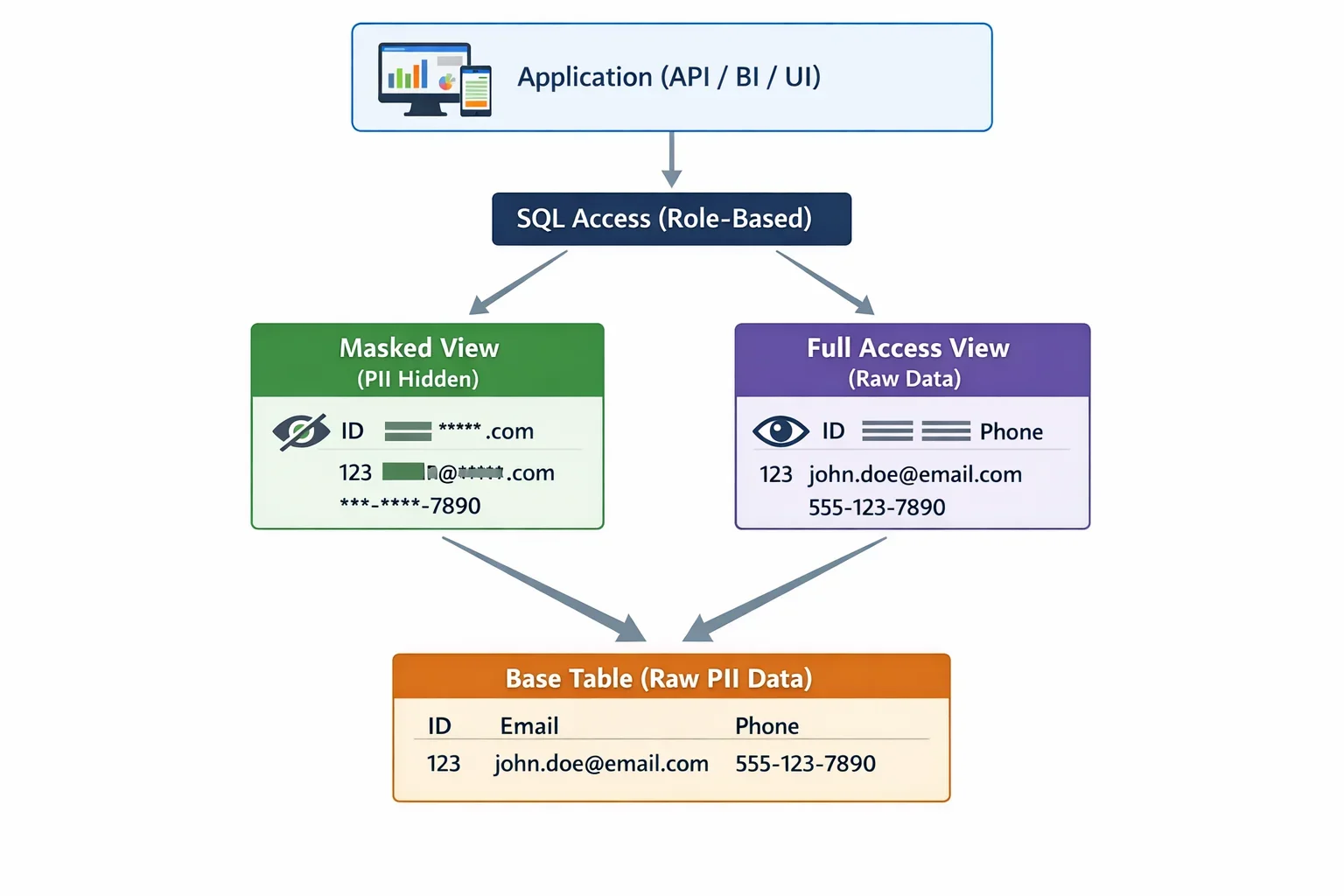

CockroachDB proporciona características nativas de seguridad de bases de datos para implementar enmascaramiento básico de datos mediante implementaciones basadas en SQL y controles de acceso basados en roles.

1. Enmascaramiento de Datos Basado en Vistas

CockroachDB soporta enmascaramiento basado en vistas mediante vistas SQL que aplican funciones de enmascaramiento a columnas sensibles:

-- Crear una vista enmascarada para datos de clientes

CREATE VIEW masked_customers AS

SELECT

customer_id,

CONCAT(LEFT(first_name, 1), REPEAT('*', LENGTH(first_name) - 1)) AS first_name,

CONCAT(LEFT(last_name, 1), REPEAT('*', LENGTH(last_name) - 1)) AS last_name,

CONCAT(REPEAT('*', 3), RIGHT(email, LENGTH(email) - 3)) AS email,

CONCAT('***-**-', RIGHT(ssn, 4)) AS ssn,

account_balance

FROM customers;

-- Conceder acceso a la vista enmascarada en lugar de la tabla base

GRANT SELECT ON masked_customers TO analyst_role;

REVOKE SELECT ON customers FROM analyst_role;

Este enfoque proporciona funcionalidad básica de enmascaramiento pero requiere mantenimiento manual conforme evoluciona el esquema y no soporta enmascaramiento consciente del contexto para pruebas basadas en datos.

2. Prueba de la Implementación de Enmascaramiento

Verifique la efectividad del enmascaramiento con operaciones de prueba para gestión de datos de prueba:

-- Crear tabla de prueba con datos sensibles

CREATE TABLE sensitive_data (

id UUID PRIMARY KEY DEFAULT gen_random_uuid(),

customer_name STRING,

social_security STRING,

credit_card STRING

);

-- Insertar datos de muestra

INSERT INTO sensitive_data (customer_name, social_security, credit_card)

VALUES ('Alice Johnson', '123-45-6789', '4532-1234-5678-9012');

-- Crear vista enmascarada

CREATE VIEW masked_sensitive_data AS

SELECT

id,

CONCAT(LEFT(customer_name, 1), REPEAT('*', LENGTH(customer_name) - 1)) AS customer_name,

CONCAT('***-**-', RIGHT(social_security, 4)) AS social_security,

CONCAT('****-****-****-', RIGHT(credit_card, 4)) AS credit_card

FROM sensitive_data;

-- Probar salida enmascarada

SELECT * FROM masked_sensitive_data;

Este enfoque proporciona enmascaramiento básico pero requiere mantenimiento manual y no soporta enmascaramiento in situ consciente del contexto.

Limitaciones del Enmascaramiento Nativo de Datos en CockroachDB

Aunque las capacidades nativas de CockroachDB ofrecen funcionalidad esencial de enmascaramiento, las organizaciones con requisitos de seguridad complejos enfrentan varias limitaciones:

| Función Nativa | Limitación Clave | Impacto en el Negocio |

|---|---|---|

| Enmascaramiento basado en vistas | Requiere creación y mantenimiento manual | Implementación que consume mucho tiempo para esquemas grandes |

| Enmascaramiento basado en funciones | No hay descubrimiento automático de datos sensibles | Datos críticos pueden permanecer sin enmascarar |

| Controles basados en roles | Reglas de enmascaramiento estáticas sin conciencia contextual | Flexibilidad limitada para políticas de seguridad dinámicas |

| Impacto en el rendimiento | Funciones de enmascaramiento ejecutadas en cada consulta | Posible degradación de rendimiento en entornos de alto volumen |

| Consistencia entre regiones | No hay gestión centralizada de políticas de enmascaramiento | Protección inconsistente en despliegues distribuidos |

| Reportes de cumplimiento | Documentación manual de cobertura de enmascaramiento | Preparación de auditorías que consume mucho tiempo |

Estas limitaciones pueden afectar significativamente la capacidad de una organización para mantener una protección de datos integral y demostrar el cumplimiento en entornos distribuidos de CockroachDB.

Enmascaramiento Mejorado de Datos para CockroachDB con DataSunrise

DataSunrise mejora las capacidades nativas de CockroachDB mediante Automatización de Políticas sin Código y Enmascaramiento con Precisión Quirúrgica. A diferencia de los enfoques básicos basados en vistas, DataSunrise ofrece enmascaramiento dinámico de datos a nivel empresarial con un impacto mínimo en el rendimiento.

Configuración de DataSunrise para el Enmascaramiento de Datos en CockroachDB

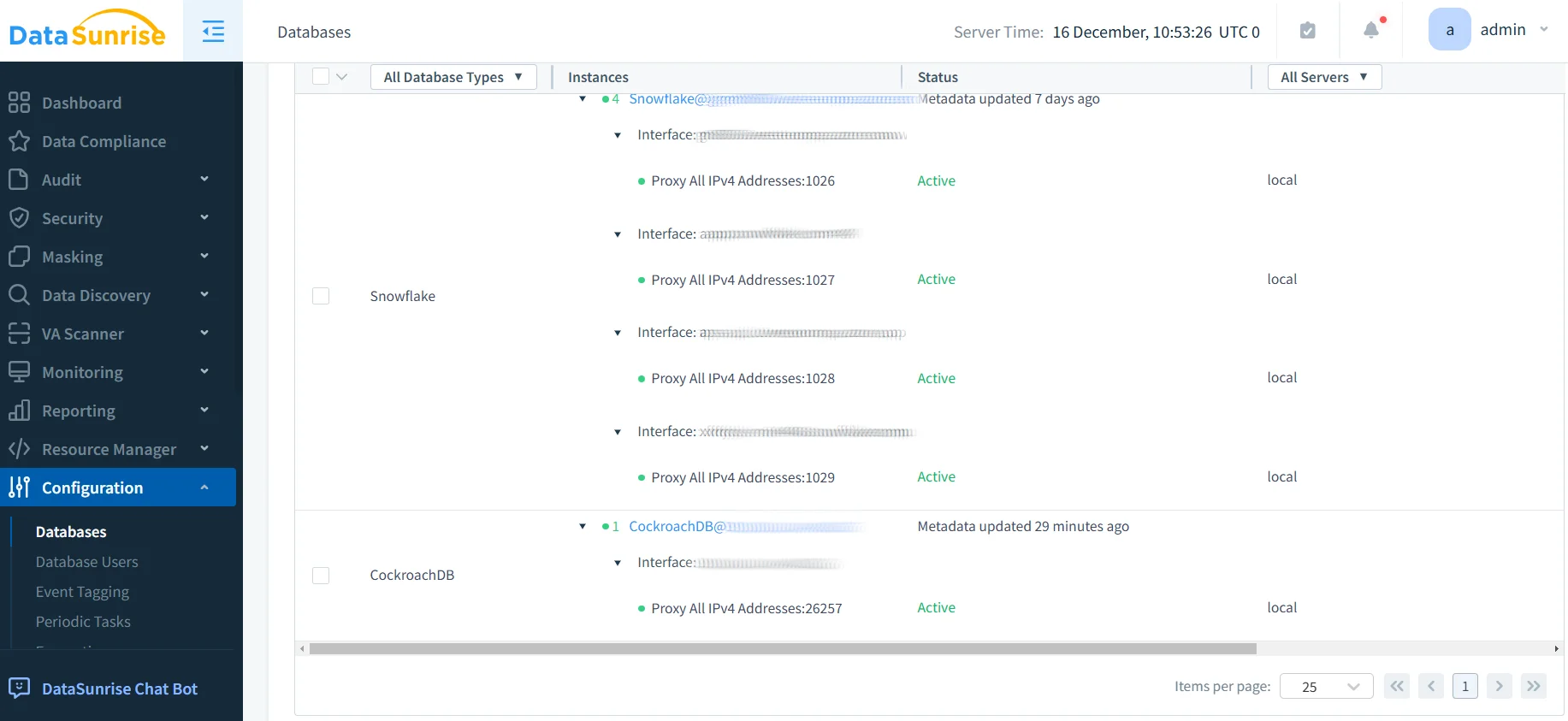

1. Conectar al Clúster de CockroachDB

Establezca una conexión segura a su entorno CockroachDB a través de la interfaz de DataSunrise, compatible con todos los modelos de despliegue, incluidos autoalojados, CockroachDB Dedicated y CockroachDB Serverless.

2. Descubrimiento Automático de Datos Sensibles

El motor Auto-Discover & Classify de DataSunrise identifica automáticamente datos sensibles utilizando algoritmos de descubrimiento de datos y PLN, mapeando a los principales marcos regulatorios con escaneo continuo para nuevas columnas sensibles.

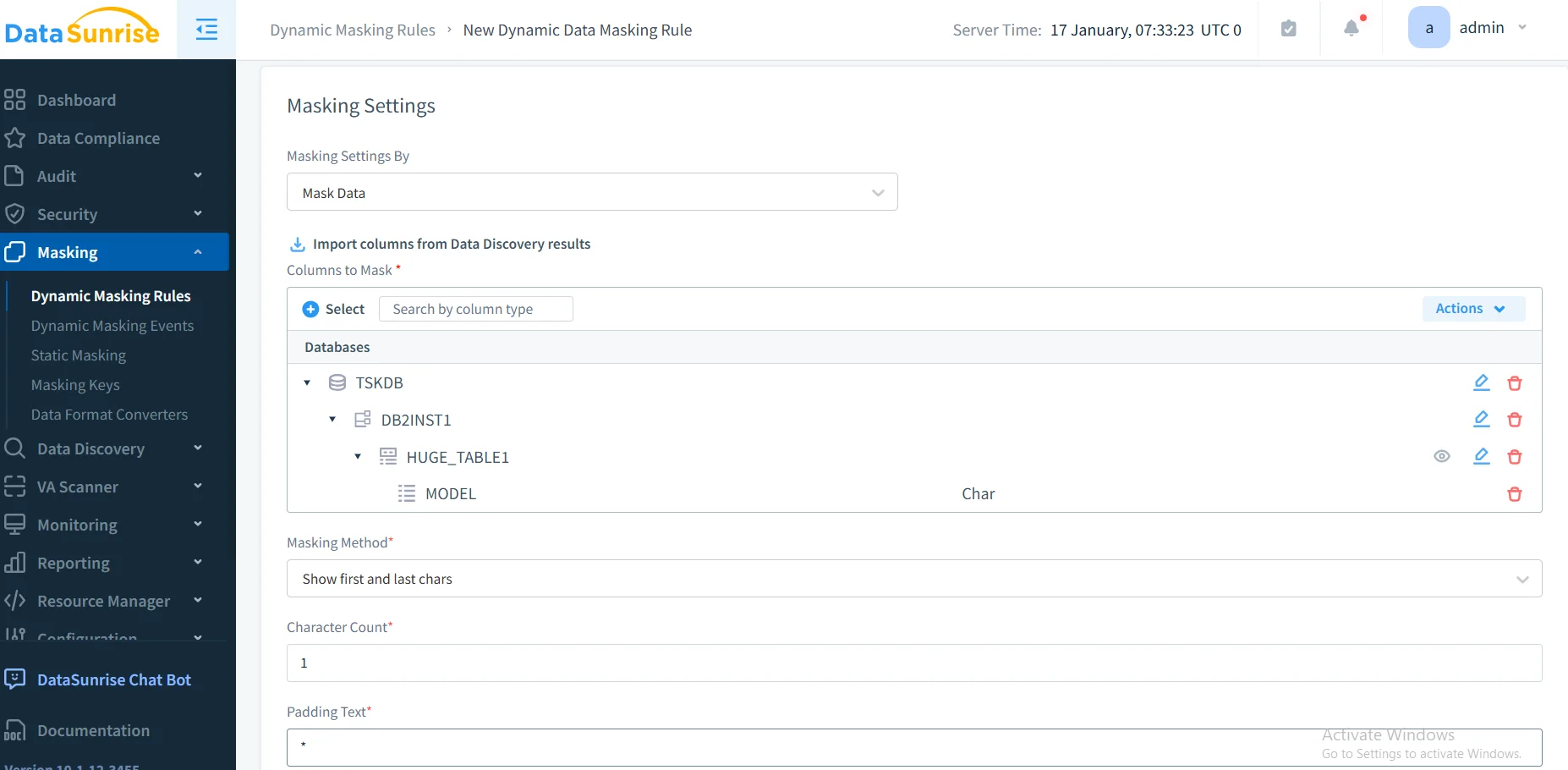

3. Configurar Reglas de Enmascaramiento Conscientes del Contexto

Genere políticas sofisticadas mediante la Automatización de Políticas sin Código de DataSunrise con controles basados en roles, específicos por aplicación, tiempo y geografía.

4. Seleccionar Técnicas de Enmascaramiento Apropiadas

DataSunrise proporciona múltiples tipos de enmascaramiento: enmascaramiento dinámico, enmascaramiento estático, enmascaramiento preservando formato, tokenización y anulación optimizados para distintos casos de uso.

5. Monitorear la Efectividad del Enmascaramiento

El panel de DataSunrise ofrece monitoreo en tiempo real, reportes de cobertura de cumplimiento, análisis del comportamiento del usuario, métricas de rendimiento y completos registros de auditoría.

Características Avanzadas de DataSunrise para CockroachDB

Orquestación Inteligente de Políticas: Compliance Autopilot genera automáticamente políticas de enmascaramiento para GDPR, HIPAA, PCI DSS y cumplimiento SOX con Calibración Continua Regulatoria.

Protección Multiplataforma: El Marco de Seguridad Unificado gestiona políticas a través de más de 40 plataformas de bases de datos con consistencia multi-nube entre AWS, GCP y Azure.

Inteligencia en Tiempo Real: Análisis del comportamiento del usuario con notificaciones en tiempo real e integración SIEM para detección integral de amenazas.

Optimización del Rendimiento: Sobrecarga mínima con optimización inteligente de consultas y mecanismos de caché, complementados con protección de firewall para bases de datos.

Conclusión

A medida que las organizaciones confían cada vez más en CockroachDB para aplicaciones distribuidas, el enmascaramiento robusto de datos se ha vuelto esencial para la seguridad y el cumplimiento. Si bien CockroachDB ofrece capacidades fundamentales, DataSunrise proporciona un enmascaramiento integral diseñado específicamente para bases de datos SQL distribuidas.

DataSunrise ofrece Enmascaramiento de Datos Zero-Touch con capacidades de Auto-Descubrimiento y Clasificación, Automatización de Políticas sin Código y Protección Consciente del Contexto. Con modos de despliegue flexibles, DataSunrise transforma el enmascaramiento de un desafío técnico a un activo estratégico de seguridad adecuado para organizaciones de tamaño variado.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora