Appliquer la Gouvernance des Données pour Amazon DynamoDB

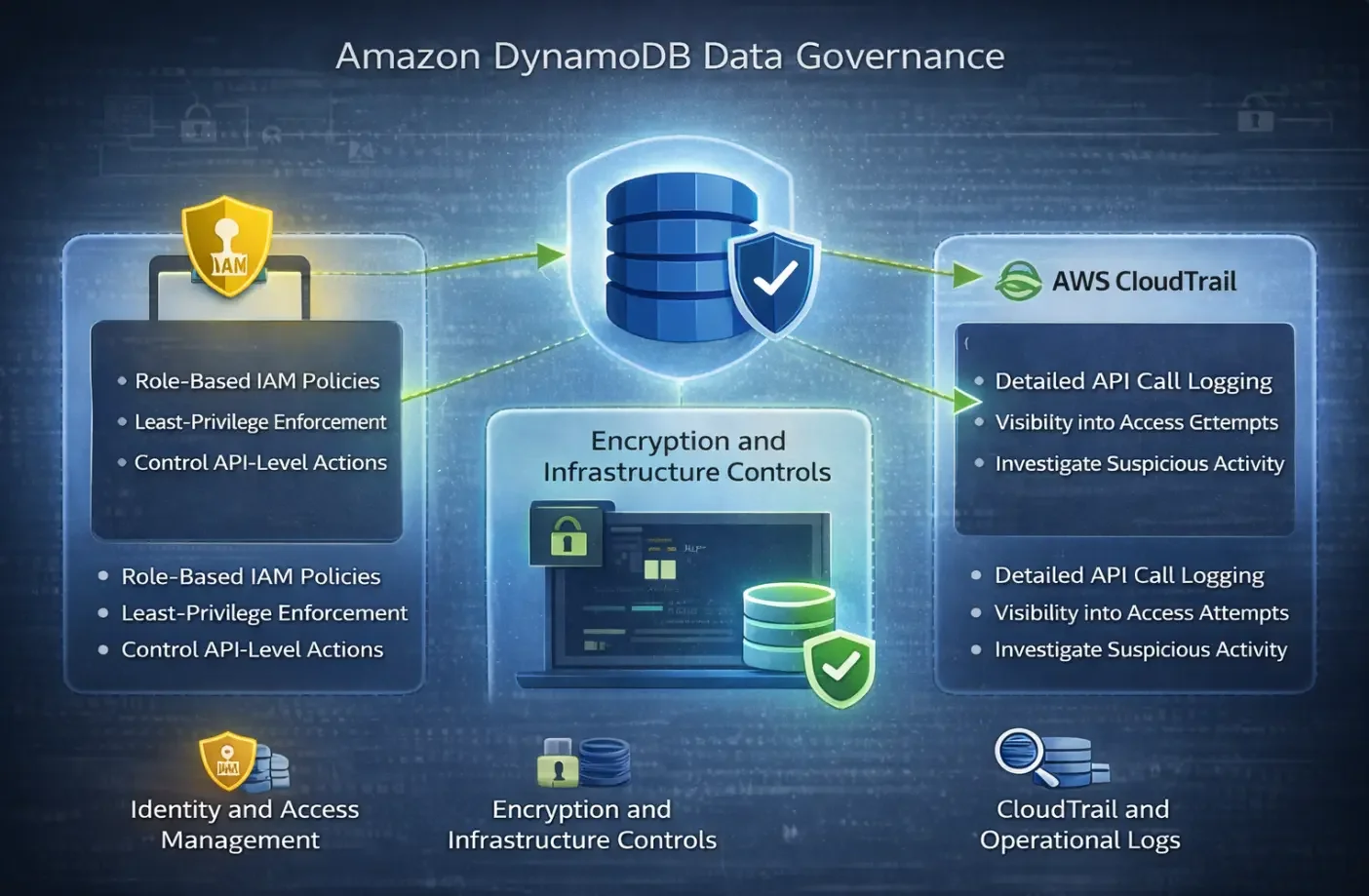

Appliquer la gouvernance des données à Amazon DynamoDB nécessite un état d’esprit différent de celui des bases de données relationnelles traditionnelles. DynamoDB est flexible au niveau du schéma, entièrement géré et profondément intégré à l’infrastructure AWS. En raison de cette architecture, la gouvernance couvre les contrôles d’identité, la sécurité de l’infrastructure, la journalisation opérationnelle et la surveillance continue au lieu de s’appuyer sur un mécanisme unique d’audit au niveau de la base de données. En conséquence, les équipes déplacent leur attention de l’audit classique des bases de données vers une sécurité des données plus large (data security) et des contrôles d’accès appliqués au niveau de la plateforme.

Pour les organisations qui stockent des données sensibles, réglementées ou critiques pour l’entreprise dans DynamoDB, la gouvernance joue un rôle central dans le maintien de la responsabilité, de la sécurité et de la conformité réglementaire. Sans un modèle de gouvernance structuré, les équipes ont du mal à répondre aux questions fondamentales. Par exemple, qui a accédé aux données, quelles autorisations ont permis cet accès, quel service a initié la requête, et si ces actions étaient conformes aux politiques internes et aux réglementations de conformité des données externes.

Cet article explique donc comment les organisations appliquent la gouvernance des données à DynamoDB en utilisant les contrôles natifs d’AWS, où ces contrôles atteignent leurs limites, et comment les équipes peuvent opérationnaliser la gouvernance à grande échelle. En outre, il montre comment les concepts empruntés à la surveillance centralisée des activités de base de données et les pratiques d’application des politiques aident à créer un modèle de gouvernance cohérent pour les environnements natifs du cloud.

Ce que signifie la gouvernance des données pour DynamoDB

Dans les environnements DynamoDB, la gouvernance des données n’existe pas en tant que fonctionnalité ou service unique. Elle fonctionne plutôt comme un ensemble coordonné de contrôles qui gèrent activement la façon dont les équipes accèdent, protègent, enregistrent et examinent les données tout au long de leur cycle de vie. En pratique, cette approche aligne la gouvernance sur des principes plus larges de gestion des données et les contrôles de sécurité à l’échelle de la plateforme plutôt que sur des configurations isolées au niveau de la base de données.

Par conséquent, une gouvernance efficace de DynamoDB se concentre sur plusieurs objectifs clés :

- Appliquer l’accès au moindre privilège aux tables et index via un contrôle strict basé sur les rôles (RBAC – role-based access control)

- Appliquer de manière cohérente le chiffrement et la protection au niveau de l’infrastructure sur toutes les couches de stockage et de réplication

- Capturer des enregistrements d’activité fiables pour soutenir la responsabilité et la traçabilité

- Soutenir les audits de conformité et les enquêtes avec des preuves structurées et défendables

- Prévenir la dérive de la gouvernance à mesure que les environnements évoluent et que les architectures changent

Comme DynamoDB n’expose pas l’audit au niveau des requêtes comme les bases SQL, la gouvernance dépend fortement des services au niveau AWS plutôt que des mécanismes internes à la base. Par conséquent, la visibilité opérationnelle s’aligne davantage sur l’historique des activités de données que sur les pistes d’audit traditionnelles au niveau des instructions.

Contrôles de gouvernance dans Amazon DynamoDB

Gouvernance de l’identité et des accès

Amazon DynamoDB s’appuie entièrement sur AWS Identity and Access Management (IAM) pour l’autorisation. Chaque requête — qu’elle provienne d’une fonction Lambda, d’une charge de travail conteneurisée, d’API Gateway ou d’un opérateur humain — est évaluée selon les politiques IAM avant d’atteindre le service DynamoDB.

Un modèle de gouvernance solide commence par une application stricte du principe du moindre privilège. Les politiques IAM doivent être limitées à des tables et index spécifiques, avec une séparation claire des permissions en lecture et écriture réparties entre les rôles. Les actions génériques telles que dynamodb:* doivent être évitées dans les environnements de production, et les privilèges administratifs doivent être isolés des rôles d’exécution des applications.

Exemple : politique IAM à moindre privilège limitée à une table unique et aux opérations de lecture uniquement :

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

IAM représente la première et la plus forte frontière de gouvernance dans DynamoDB. Une fois qu’une requête est autorisée à ce niveau, DynamoDB considère qu’elle est valide et n’applique pas de contrôles contextuels supplémentaires.

La gouvernance doit aussi prendre en compte le contexte d’exécution, pas seulement l’identité utilisateur. L’accès direct à DynamoDB est rare ; la plupart des interactions proviennent des charges de travail AWS Lambda, ECS ou EKS, ou de services backend utilisant SDKs. Un rôle d’exécution surpriviliégié constitue une défaillance de gouvernance, même lorsqu’aucun humain n’a d’accès direct aux données.

Exemple : séparation des permissions d’exécution des applications des permissions administratives :

{

"Effect": "Deny",

"Action": [

"dynamodb:DeleteTable",

"dynamodb:UpdateTable"

],

"Resource": "*"

}

Contrôles de protection des données et de l’infrastructure

DynamoDB chiffre les données au repos par défaut avec des clés KMS gérées par AWS ou par le client. Bien que le chiffrement soit essentiel, il ne fournit pas à lui seul de visibilité sur l’utilisation des données ni ne prévient leur mauvais usage.

Du point de vue de la gouvernance, les contrôles de chiffrement se concentrent sur la gestion et l’application des clés. Les clés KMS gérées par le client avec des politiques clés restrictives sont couramment utilisées pour les ensembles de données sensibles, combinées à une surveillance de l’usage des clés et à une rotation régulière. Les domaines de données réglementés sont souvent séparés en utilisant des clés de chiffrement dédiées afin d’imposer des limites claires de protection.

Exemple : politique de clé KMS restrictive autorisant l’utilisation uniquement par DynamoDB et un rôle IAM spécifique :

{

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::123456789012:role/dynamodb-app-role"

},

"Action": [

"kms:Encrypt",

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": "*",

"Condition": {

"StringEquals": {

"kms:ViaService": "dynamodb.us-east-1.amazonaws.com"

}

}

}

Le chiffrement sécurise le stockage des données, mais ne gouverne pas la façon dont les données sont consultées ou utilisées.

Les contrôles réseau ajoutent une couche supplémentaire de gouvernance. DynamoDB supporte les points de terminaison VPC, permettant au trafic de rester entièrement au sein des réseaux AWS. Dans les environnements réglementés, les cadres de gouvernance imposent souvent l’utilisation de points de terminaison VPC, des politiques associées restreignant les tables accessibles, et l’élimination de l’accès public Internet.

Exemple : politique de point de terminaison VPC limitant l’accès uniquement aux tables approuvées :

{

"Statement": [

{

"Effect": "Allow",

"Principal": "*",

"Action": "dynamodb:*",

"Resource": [

"arn:aws:dynamodb:us-east-1:123456789012:table/Orders",

"arn:aws:dynamodb:us-east-1:123456789012:table/Customers"

]

}

]

}

Ces contrôles imposent un confinement au niveau de l’infrastructure qui complète le contrôle d’accès basé sur IAM.

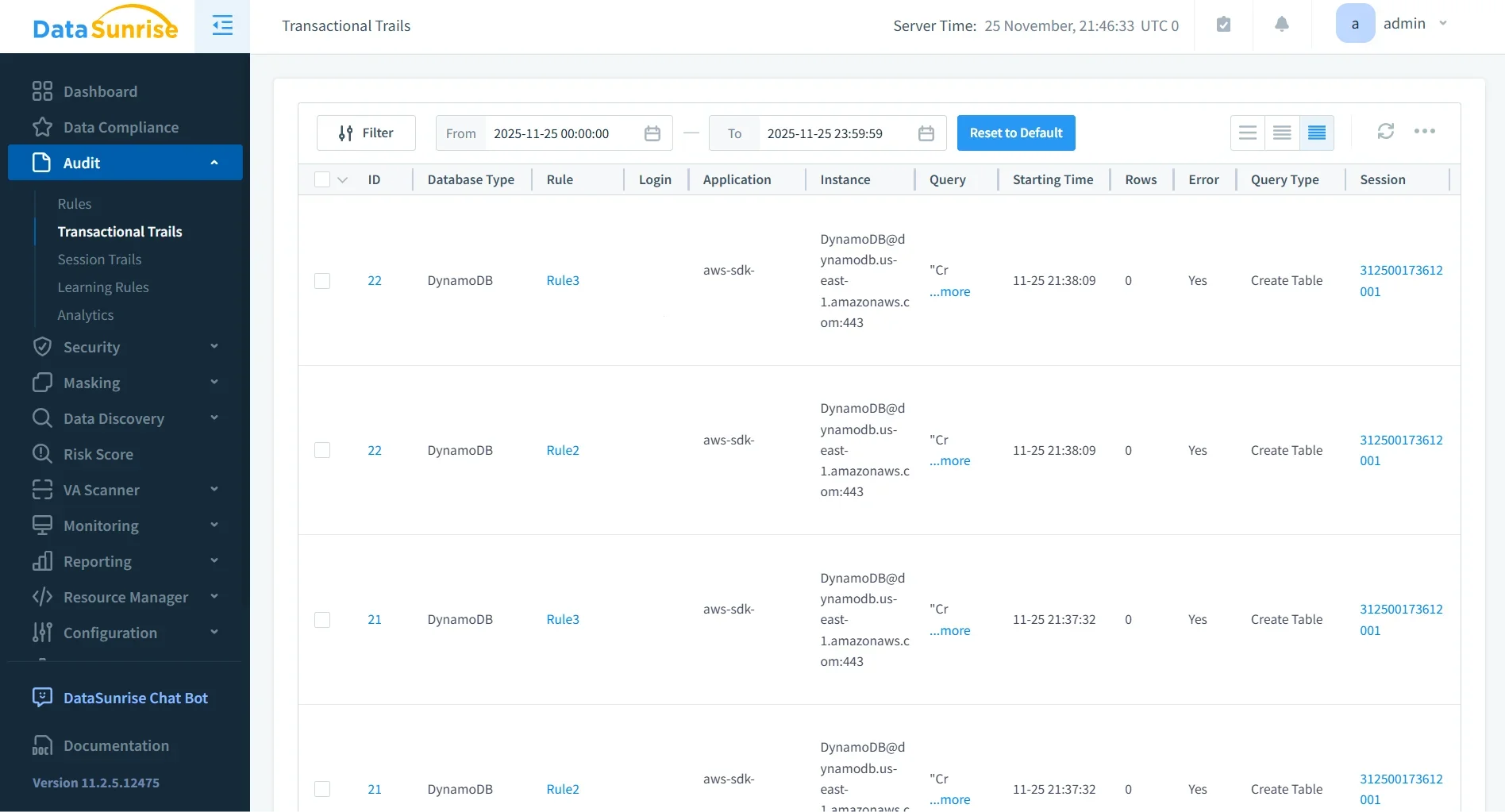

Traçabilité des activités et preuves opérationnelles

DynamoDB ne génère pas de journaux au niveau des requêtes. À la place, la gouvernance repose sur AWS CloudTrail pour capturer l’activité au niveau des API.

CloudTrail enregistre les opérations telles que GetItem, PutItem, UpdateItem, Query, et Scan, ainsi que les modifications des tables et index et les résultats d’autorisation IAM. Cela fournit un enregistrement de qui a effectué une action, quand elle a eu lieu, et quelle API a été invoquée.

Exemple : événement CloudTrail pour une opération de lecture sur DynamoDB :

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/dynamodb-app-role/app"

},

"requestParameters": {

"tableName": "Orders"

},

"eventTime": "2026-01-23T14:42:11Z",

"awsRegion": "us-east-1"

}

Cependant, CloudTrail n’offre pas de contexte au niveau des éléments, de visibilité au niveau des attributs, ni d’interprétation de la logique métier. Pour cette raison, les journaux CloudTrail doivent être considérés comme des preuves opérationnelles brutes, et non comme des artefacts d’audit complets. Une gouvernance efficace nécessite de corréler et d’enrichir cette télémétrie afin de produire des informations pertinentes sur la conformité et la sécurité.

Gouvernance pilotée par DataSunrise pour Amazon DynamoDB

Alignement sur la conformité via des contrôles applicables

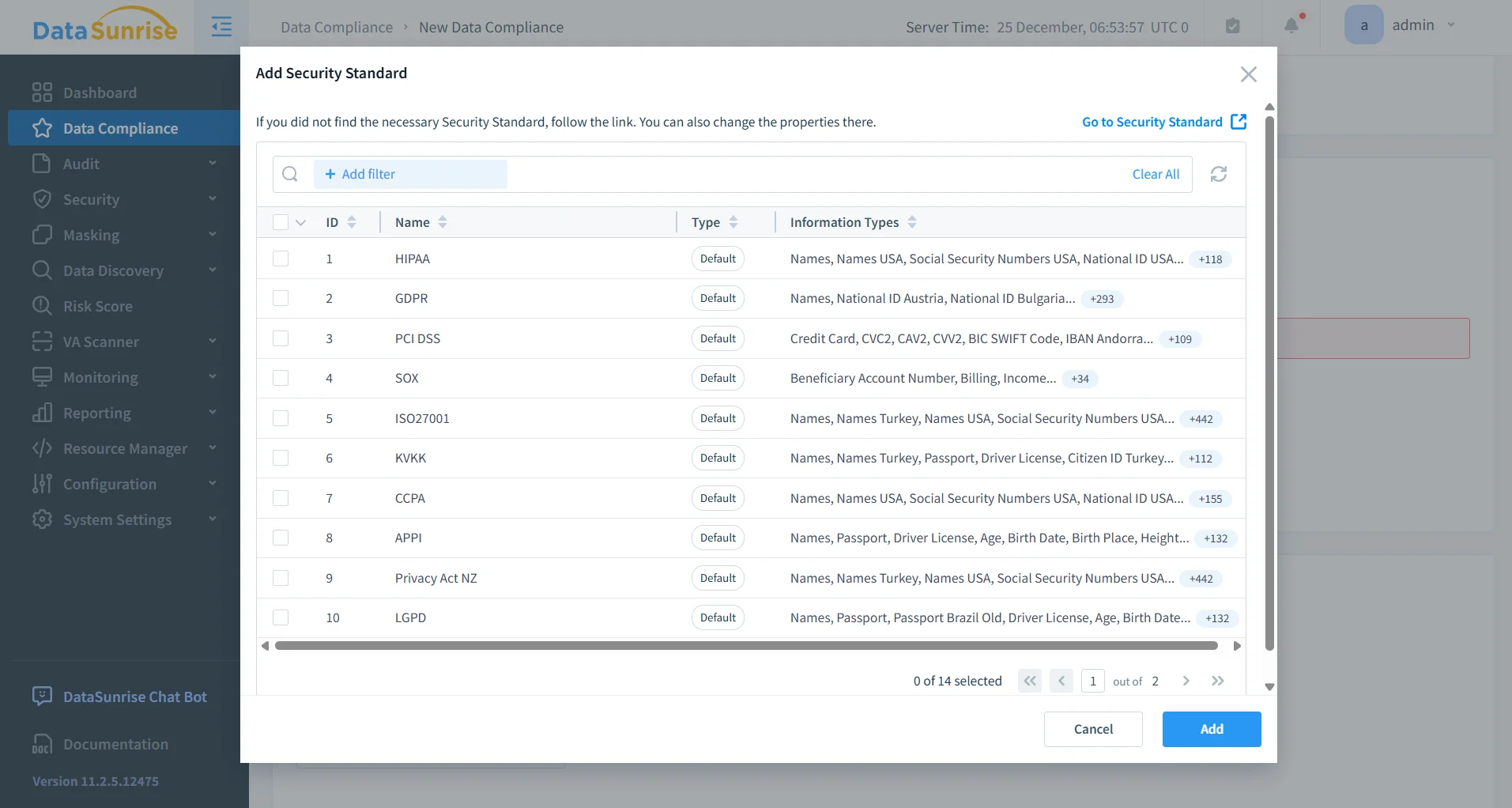

Les cadres réglementaires ne s’adaptent pas automatiquement à DynamoDB, et les contrôles natifs AWS seuls ne traduisent pas la terminologie réglementaire en logique de gouvernance exécutable. Des exigences abstraites comme l’accès licite, la séparation des fonctions, et l’intégrité des preuves d’audit doivent être opérationnalisées au travers des identités, des contextes d’exécution, et des environnements.

DataSunrise fournit une couche de gouvernance au-dessus des services natifs de DynamoDB, traduisant les exigences réglementaires en contrôles applicables et pilotés par des politiques alignés avec le comportement opérationnel réel. Au lieu de se reposer sur des fonctionnalités isolées, la gouvernance est mise en œuvre via un contrôle d’accès coordonné, une surveillance et une collecte de preuves soutenus par des workflows centralisés de conformité des données.

Les schémas classiques d’alignement sur la conformité supportés par DataSunrise incluent la cartographie des identités IAM et des rôles d’exécution aux finalités licites du traitement pour la conformité GDPR, la restriction et la surveillance des accès en écriture aux tables liées aux paiements sous conformité PCI DSS, l’isolation des ensembles de données de santé avec des chemins d’accès plus stricts alignés sur la conformité HIPAA, et l’application de l’immutabilité et la traçabilité des accès financiers en utilisant des journaux d’audit structurés pour les audits SOX.

Dans les environnements DynamoDB, la conformité est obtenue par composition de contrôles et non par des mécanismes individuels.

Gouvernance centralisée à travers des environnements DynamoDB distribués

Les architectures DynamoDB s’étendent souvent sur plusieurs comptes AWS, régions et environnements isolés tels que développement, test et production. Sans gouvernance centralisée, ces environnements dérivent rapidement, conduisant à des politiques d’accès incohérentes, une visibilité fragmentée et des lacunes de conformité.

DataSunrise permet l’application centralisée de la gouvernance à travers tous les environnements DynamoDB. La logique de gouvernance est définie une fois et appliquée de manière cohérente, indépendamment des frontières des comptes AWS ou des modèles de déploiement régionaux. L’activité DynamoDB issue de CloudTrail est agrégée et analysée via une surveillance centralisée des activités de base de données, permettant aux organisations de maintenir une supervision cohérente à travers les environnements.

En unifiant l’interprétation des politiques et les rapports via le Compliance Manager, DataSunrise prévient la dérive de configuration et conserve une posture de conformité prévisible à mesure que les déploiements DynamoDB évoluent et s’étendent.

Gouvernance au-delà des capacités natives de DynamoDB

Les services AWS natifs tels qu’IAM, CloudTrail, KMS et les points de terminaison VPC offrent des briques essentielles, mais ils ne forment pas un système de gouvernance complet. À mesure que l’utilisation de DynamoDB grandit, les organisations nécessitent des capacités de gouvernance qui dépassent la simple télémétrie d’infrastructure brute et les règles d’accès statiques.

DataSunrise étend la gouvernance de DynamoDB en introduisant une logique de gouvernance pilotée par des politiques alignée sur l’intention réglementaire, une analyse centralisée de l’activité opérationnelle utilisant des processus structurés d’audit des données, une application contextuelle basée sur l’identité et l’environnement, ainsi que des rapports conformes prêts pour audits et revues réglementaires.

En ajoutant une compréhension sémantique et un contrôle centralisé, DataSunrise transforme les signaux opérationnels DynamoDB en résultats de gouvernance exploitables à travers des architectures cloud natives et hybrides.

Impact métier d’une gouvernance appropriée des données DynamoDB

| Résultat de la gouvernance | Impact métier |

|---|---|

| Réduction des accès surprivilegiés | Diminue le risque d’exposition non autorisée des données et limite le rayon d’impact en cas de compromission de rôles |

| Preuves d’activité structurées | Accélère les enquêtes d’incidents grâce à des enregistrements d’accès clairs et corrélés |

| Audits de conformité simplifiés | Réduit le périmètre des audits, le temps de préparation et l’effort manuel de collecte des preuves |

| Contrôles cohérents à travers les environnements | Assure une posture de sécurité prévisible à travers comptes, régions et phases de déploiement |

| Propriété claire et responsabilité | Établit la responsabilité des décisions d’accès aux données et de l’application de la gouvernance |

Conclusion

Appliquer la gouvernance des données à DynamoDB demande aux équipes d’abandonner les hypothèses enracinées dans les bases relationnelles. Plutôt que de s’appuyer sur les contraintes de schéma ou les journaux de requêtes, la gouvernance DynamoDB opère via la gestion des identités, les contrôles d’infrastructure et la télémétrie opérationnelle. À mesure que les environnements DynamoDB s’étendent, une gouvernance efficace dépend d’un contrôle d’accès coordonné, d’une visibilité cohérente des activités et d’une application explicite des politiques plutôt que des constructions au niveau base de données.

Les organisations qui considèrent la gouvernance DynamoDB comme une préoccupation architecturale de premier ordre obtiennent une sécurité renforcée grâce à des contrôles centralisés de sécurité des données. De plus, elles bénéficient d’un alignement réglementaire plus clair via des processus structurés de conformité des données et d’une confiance opérationnelle accrue rendue possible par une surveillance continue des activités de base de données.