Comment appliquer la gouvernance des données pour Sybase

Sybase Adaptive Server Enterprise (ASE) reste un choix de confiance dans les secteurs bancaire, des télécommunications et gouvernemental pour les charges de travail critiques. Ces systèmes stockent des enregistrements sensibles tels que des transactions financières, des données personnelles et des informations commerciales confidentielles, ce qui fait de la gouvernance des données un composant essentiel de leur stratégie de sécurité et de conformité.

Dans Sybase, la gouvernance des données fait référence aux politiques, procédures et outils qui garantissent l’exactitude, l’intégrité et la sécurité des données tout au long de leur cycle de vie. Sybase ASE offre des fonctionnalités intégrées pour le contrôle d’accès, l’audit et la gestion des schémas, mais l’intégration avec DataSunrise peut aller plus loin — centralisant l’application des politiques, automatisant les tâches répétitives et fournissant des analyses approfondies.

Pourquoi la gouvernance des données est importante

Une gouvernance efficace des données garantit la conformité aux réglementations telles que le RGPD, HIPAA, SOX et PCI DSS.

Sans une gouvernance appropriée, les organisations s’exposent à des violations de données, des amendes pour non-conformité et des dommages à leur réputation. Des politiques de gouvernance bien conçues améliorent également la transparence, permettant aux équipes de suivre qui a accédé à quelles données, quand et pourquoi.

Fonctionnalités natives de gouvernance des données Sybase

1. Contrôle d’accès basé sur les rôles (RBAC)

-- Étape 1 : Créer un rôle pour les responsables de la conformité

sp_addrole 'compliance_officer'

-- Étape 2 : Accorder au rôle la permission de lire les données dans un schéma spécifique

grant select on sensitive_schema.* to compliance_officer

-- Étape 3 : Assigner le rôle à un utilisateur spécifique

sp_addrolemember 'compliance_officer', 'auditor_user'

-- Étape 4 : Vérifier l'appartenance au rôle

sp_helprolemember 'compliance_officer'

Le RBAC vous permet d’assigner des permissions à des rôles plutôt qu’à des utilisateurs individuels, ce qui simplifie l’administration et réduit le risque d’accès non autorisé.

2. Fonctionnalités d’audit

-- Activer l'audit des opérations SELECT sur une table sensible

sp_audit 'select', 'sensitive_table', 'all', 'on'

-- Auditer toutes les tentatives de connexion échouées

sp_audit 'logins', 'all', null, 'fail'

-- Auditer optionnellement les opérations INSERT et UPDATE

sp_audit 'insert', 'sensitive_table', 'all', 'on'

sp_audit 'update', 'sensitive_table', 'all', 'on'

-- Afficher la liste des événements d'audit actifs

sp_displayaudit

Le système d’audit natif enregistre des activités telles que l’accès aux données et les connexions échouées, aidant à vérifier la conformité et à enquêter sur les incidents.

3. Application de l’intégrité des données

-- Ajouter une contrainte CHECK pour valider le format des e-mails

ALTER TABLE customer_data

ADD CONSTRAINT chk_email_format

CHECK (email LIKE '_%@_%._%')

-- Ajouter une clé étrangère pour faire respecter la relation avec la table des commandes

ALTER TABLE orders

ADD CONSTRAINT fk_customer_id

FOREIGN KEY (customer_id) REFERENCES customer_data(id)

-- Ajouter une contrainte NOT NULL pour exiger les numéros de téléphone

ALTER TABLE customer_data

MODIFY phone_number VARCHAR(15) NOT NULL

Les contraintes empêchent l’introduction de données invalides ou incomplètes dans les systèmes critiques et maintiennent l’intégrité relationnelle.

4. Contrôles de chiffrement et sécurité

-- Étape 1 : Créer une clé de chiffrement

CREATE ENCRYPTION KEY secure_key

WITH ALGORITHM = AES_256

ENCRYPTION BY PASSWORD 'StrongKeyPass123'

-- Étape 2 : Chiffrer la colonne des cartes de crédit dans la table payment_info

ALTER TABLE payment_info

MODIFY credit_card

ENCRYPT WITH secure_key

-- Étape 3 : Déchiffrer les données (uniquement pour les utilisateurs autorisés)

SELECT decrypt(credit_card, 'StrongKeyPass123') AS decrypted_card

FROM payment_info

Le chiffrement au niveau des colonnes protège les données sensibles au repos et aide à respecter les normes telles que PCI DSS et HIPAA.

Étendre la gouvernance avec DataSunrise

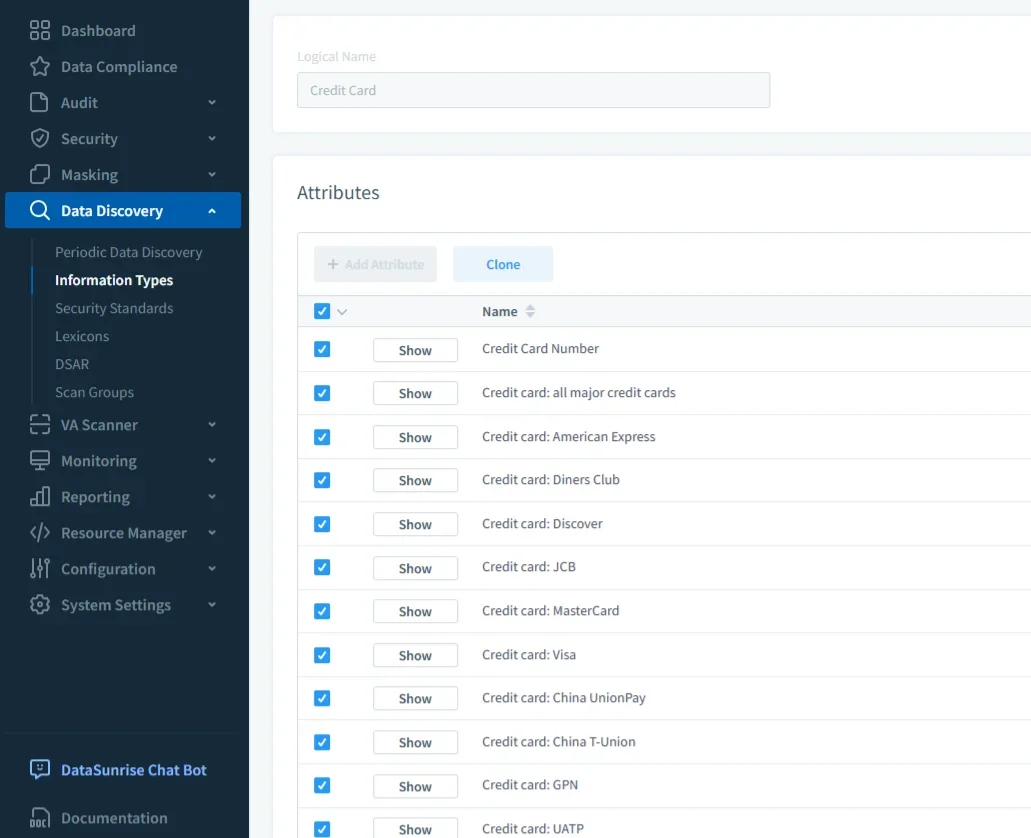

Découverte automatique des données sensibles

Scanne les instances Sybase pour identifier les données PII, PHI et financières telles que les noms, numéros de sécurité sociale et numéros de compte. Les données sont classifiées et étiquetées afin de permettre l’application automatique des règles d’audit, de masquage ou de sécurité. Cela élimine les angles morts et réduit la dépendance aux contrôles manuels.

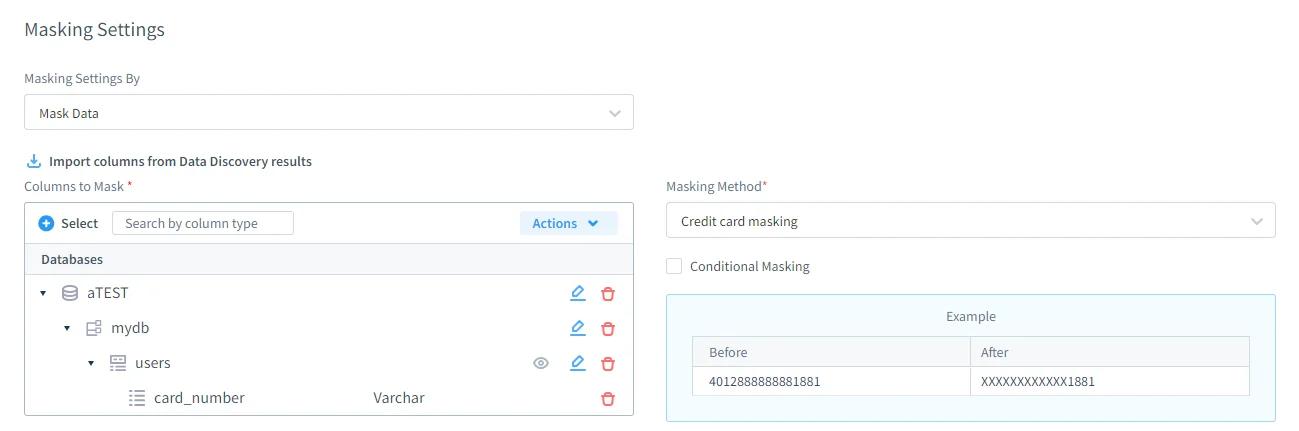

Masquage dynamique des données

Masque les valeurs sensibles dans les résultats de requêtes selon les rôles ou attributs des utilisateurs, sans modifier les données stockées. Mise en œuvre via le proxy DataSunrise, elle s’applique en temps réel et ne nécessite aucun changement d’application.

Gestion centralisée des politiques

Créez des règles de gouvernance une fois et déployez-les sur plusieurs serveurs Sybase. La console unifiée assure une application cohérente, évite les dérives entre environnements et prend en charge les déploiements sur site et dans le cloud.

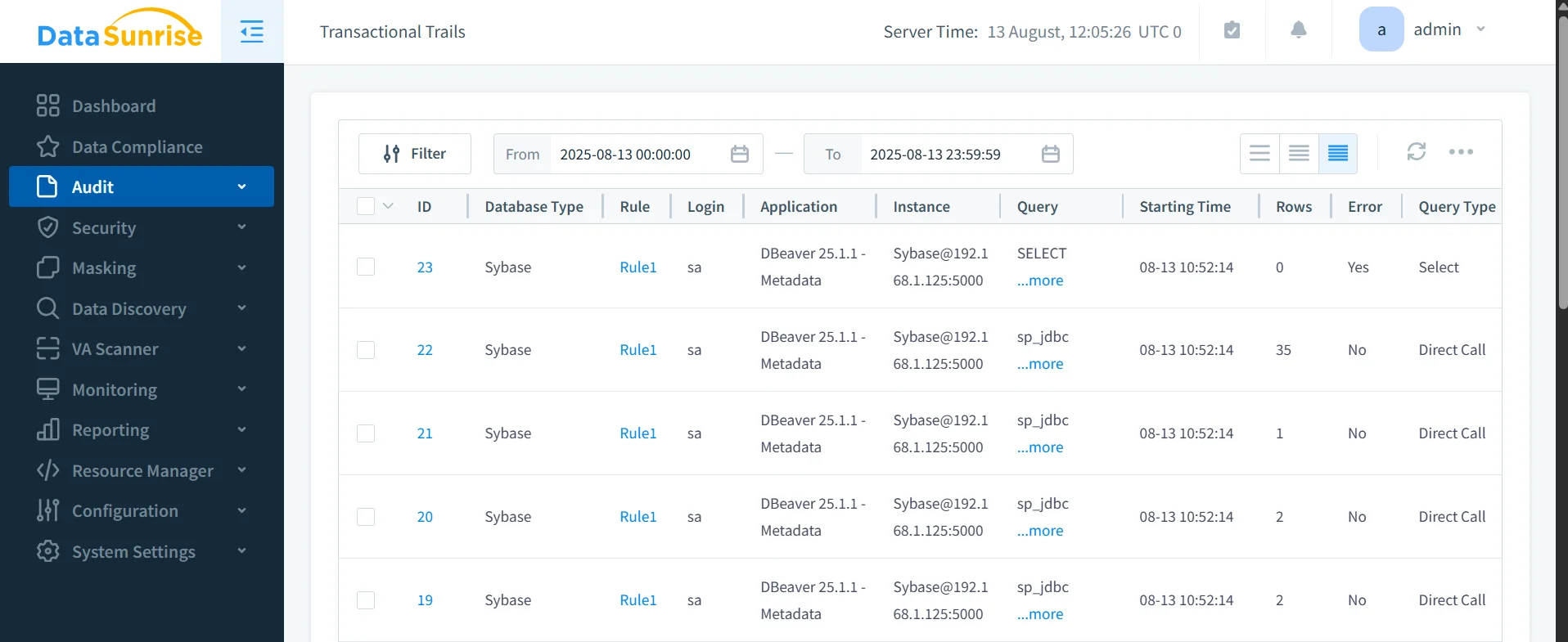

Alertes en temps réel & Analyse du comportement utilisateur

Profilage de l’activité utilisateur normale et détection d’anomalies — telles que des modèles de requêtes inhabituels, de gros exportations de données ou des accès en dehors des heures habituelles. Envoi d’alertes par e-mail, Slack, Microsoft Teams ou webhooks pour une intégration SIEM/SOAR.

Rapports de conformité prêts pour audit

Génère des preuves exportables pour RGPD, HIPAA, PCI DSS et SOX en un clic. Les rapports incluent les étiquettes de données sensibles, les règles actives, les journaux d’accès et les horodatages de remédiation au format PDF ou CSV.

Impact sur l’entreprise

| Avantage | Description |

|---|---|

| Réduction des coûts de conformité | L’automatisation réduit le temps et les efforts pour préparer les audits et rapports |

| Réponse plus rapide aux incidents | Les alertes et analyses en temps réel permettent une action immédiate |

| Application cohérente des politiques | La gouvernance centralisée empêche les dérives et les lacunes entre environnements |

| Amélioration de la fiabilité des données | Qualité des données supérieure et réduction du risque de modifications non autorisées |

| Réduction de la charge opérationnelle | Moins d’efforts manuels de configuration et de surveillance pour les administrateurs de base de données |

| Meilleure préparation à l’audit | La conformité permanente évite la précipitation avant les audits |

| Meilleure position réglementaire | Montre une conformité proactive aux auditeurs et régulateurs |

| Renforcement de la sécurité | La détection intégrée des menaces et l’analyse comportementale réduisent le risque de violation |

| Agilité accrue de l’entreprise | Le déploiement rapide des politiques permet une adaptation rapide aux nouvelles réglementations |

| Meilleure collaboration inter-équipes | Un cadre de gouvernance unique facilite le travail entre les équipes conformité, sécurité et DBA |

Conclusion

Les fonctionnalités intégrées de Sybase ASE fournissent une base solide pour la gouvernance, mais leur association avec DataSunrise crée un cadre centralisé, automatisé et proactif de conformité.

Planifiez une démonstration en direct pour voir comment DataSunrise renforce la gouvernance des données pour Sybase et simplifie la sécurité dans votre environnement.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant