Comment Assurer la Conformité pour Teradata

Les organisations gérant des environnements de données à grande échelle tels que Teradata font face à des exigences strictes de conformité dans des secteurs comme la finance, la santé et les administrations publiques. Se conformer à des normes telles que le RGPD, HIPAA, PCI DSS et SOX nécessite une surveillance précise, un audit rigoureux et une protection des données sensibles.

Teradata est largement adopté pour l’analyse haute performance et les charges de travail critiques, ce qui implique que les manquements à la conformité peuvent engendrer de lourdes pénalités financières, une atteinte à la réputation et une perte de confiance des clients. Selon les directives RGPD de la Commission Européenne, les amendes en cas de non-conformité peuvent atteindre plusieurs millions d’euros, tandis que les réglementations américaines comme HIPAA imposent des protections strictes sur les données de santé. Pour les organisations traitant des transactions de paiement, la documentation PCI DSS décrit les contrôles obligatoires pour protéger les informations des titulaires de carte.

Teradata fournit des fonctionnalités natives pour accompagner les efforts de conformité, mais ces outils peuvent manquer de scalabilité et d’automatisation nécessaires à une gouvernance de niveau entreprise. Cet article explore comment utiliser les outils Teradata pour la conformité, puis montre comment DataSunrise étend ces capacités avec une orchestration de conformité automatisée, une intelligence adaptative et des rapports prêts à l’audit.

Qu’est-ce que la Conformité et Pourquoi est-elle Importante ?

La conformité désigne le processus de respect des lois, des normes industrielles et des politiques internes conçues pour protéger les données sensibles et garantir des pratiques commerciales équitables. Pour des bases de données comme Teradata, la conformité dépasse le simple respect des exigences techniques — elle incarne la confiance, la responsabilité et la gestion des risques.

- Exigences Réglementaires : Des cadres tels que le aperçu de la conformité SOX, le RGPD, HIPAA et PCI DSS définissent des règles strictes sur la manière dont les données doivent être traitées, stockées et rapportées.

- Gestion des Risques : Les cadres de conformité réduisent la probabilité de fuites, fraudes et mauvais usages des données, qui pourraient sinon entraîner des poursuites judiciaires et une atteinte à la réputation.

- Discipline Opérationnelle : En appliquant des politiques et contrôles, la conformité assure une cohérence dans des environnements complexes de données comme Teradata.

- Confiance Commerciale : Montrer sa conformité aide les organisations à bâtir leur crédibilité auprès des clients, partenaires et régulateurs.

En résumé, la conformité n’est pas facultative. Elle protège les informations sensibles, minimise les risques organisationnels et permet aux entreprises d’opérer en toute confiance sur des marchés fortement réglementés.

Fonctionnalités Natives de Conformité Teradata

L’architecture Teradata inclut des fonctionnalités qui soutiennent la préparation à la conformité :

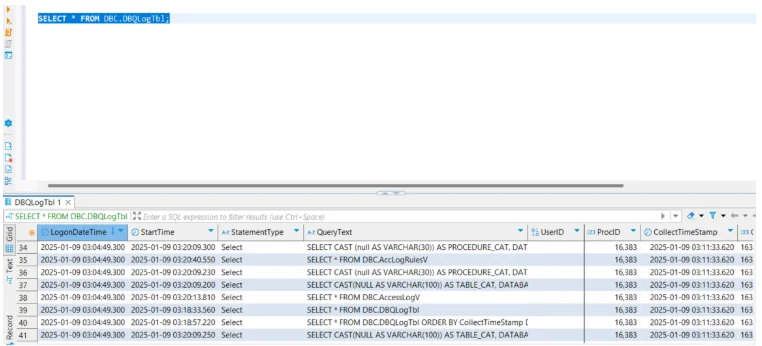

1. Journalisation et Audit Teradata

Teradata offre un système d’audit intégré (tables DBQL et DBC) enregistrant les requêtes SQL, les tentatives d’accès et les détails de session. Cela crée un historique d’activité essentiel pour les investigations de conformité.

-- Exemple : Activer la journalisation DBQL pour un utilisateur

BEGIN LOGGING WITH SQL, OBJECTS, STEPINFO ON ALL

FOR User Finance_Analyst;

Les tables d’audit peuvent ensuite être interrogées pour analyse :

SELECT * FROM dbc.dbqlogtbl

WHERE username = 'Finance_Analyst';

2. Contrôles d’Accès Basés sur les Rôles

Teradata supporte un contrôle d’accès granulaire basé sur les rôles (RBAC), garantissant que seuls les utilisateurs autorisés peuvent accéder aux objets sensibles.

-- Accorder l’accès à un rôle spécifique

GRANT SELECT ON Payroll_Records TO ROLE HR_Auditor;

-- Révoquer l’accès si plus nécessaire

REVOKE SELECT ON Payroll_Records FROM ROLE HR_Auditor;

3. Protection des Données

Le chiffrement natif des données au repos et du trafic réseau, combiné à des politiques de mot de passe robustes, aide à répondre aux exigences réglementaires de sécurité des données.

-- Exemple : Activer le chiffrement pour un tablespace

CREATE TABLESPACE SecureSpace

PASSWORD = 'StrongPassword123!'

ENCRYPTION = AES256;

-- Exemple : Forcer les connexions chiffrées

LOGON tdpid/user,password,ENCRYPTED;

4. Limitations de la Journalisation

Bien que DBQL soit puissant, il peut générer de gros volumes de logs, rendant leur conservation à long terme, leur filtrage et leur revue centralisée difficiles sans outils externes.

-- Exemple : Vérifier la taille des logs DBQL

SELECT DatabaseName, TableName, SUM(CurrentPerm) AS Size_MB

FROM DBC.TableSize

WHERE DatabaseName = 'DBC' AND TableName LIKE 'DBQLog%'

GROUP BY 1,2;

-- Exemple : Rotation ou archivage manuel des logs DBQL

DELETE FROM DBC.DBQLogTbl WHERE CollectTime < CURRENT_DATE - 30;

Assurer la Conformité avec DataSunrise pour Teradata

Bien que Teradata offre un socle solide pour la conformité, DataSunrise améliore ce dernier avec une automatisation de conformité prête pour l’entreprise, un masquage avancé des données et une surveillance centralisée des activités.

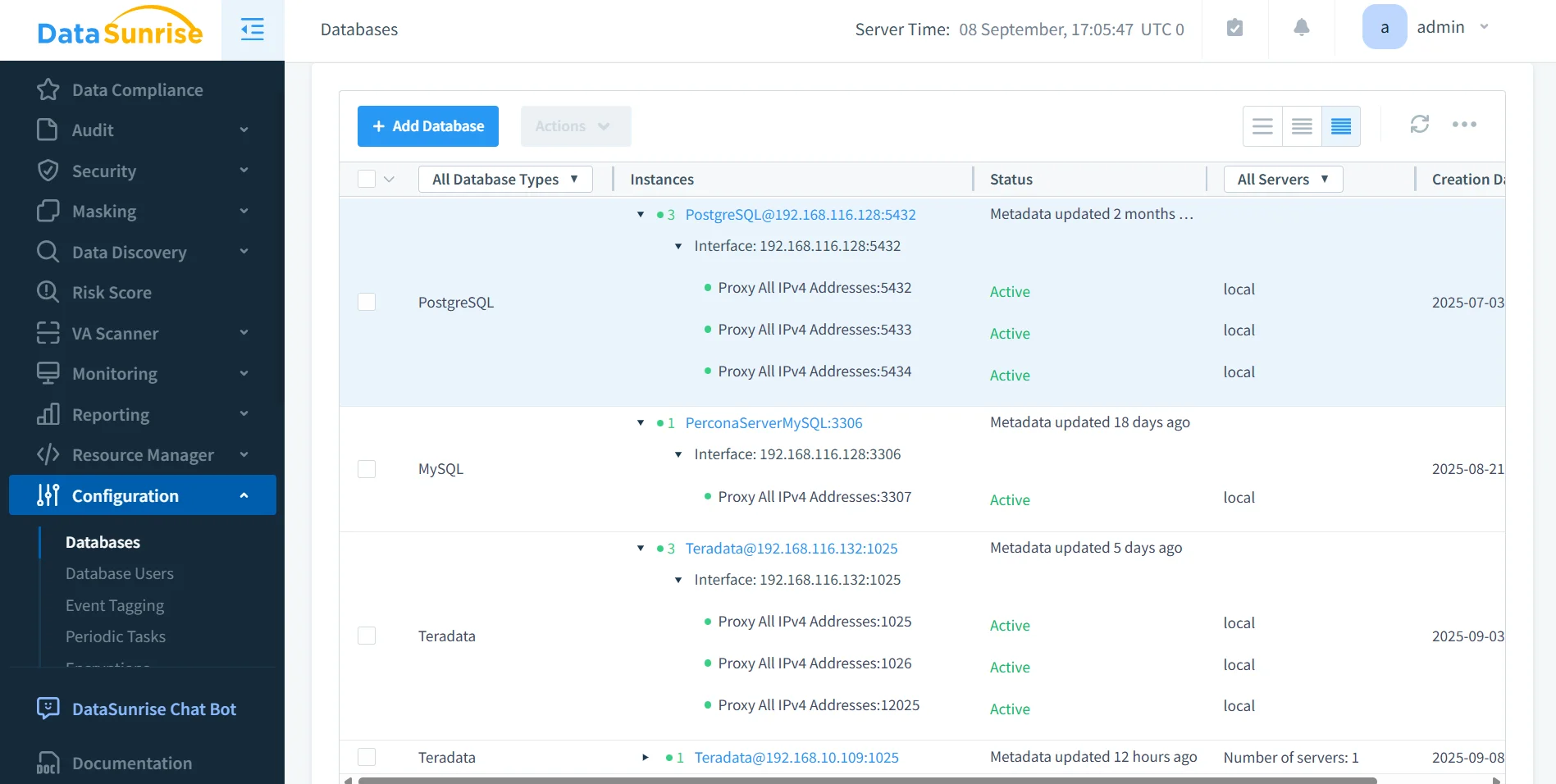

Surveillance Centralisée

La surveillance des activités de base de données dans DataSunrise consolide les logs et événements des environnements Teradata et de plus de 40 autres plateformes supportées.

Les avantages incluent :

- Vue unifiée : Surveillez plusieurs instances Teradata et environnements hybrides depuis un tableau de bord unique.

- Alertes en temps réel : Notifications d’activités suspectes, comme des volumes anormaux de requêtes ou des échecs de connexions.

- Conformité inter-bases : Appliquez les mêmes politiques de conformité et sécurité sur des environnements diversifiés.

Cela réduit la charge administrative et garantit une application cohérente des normes de conformité.

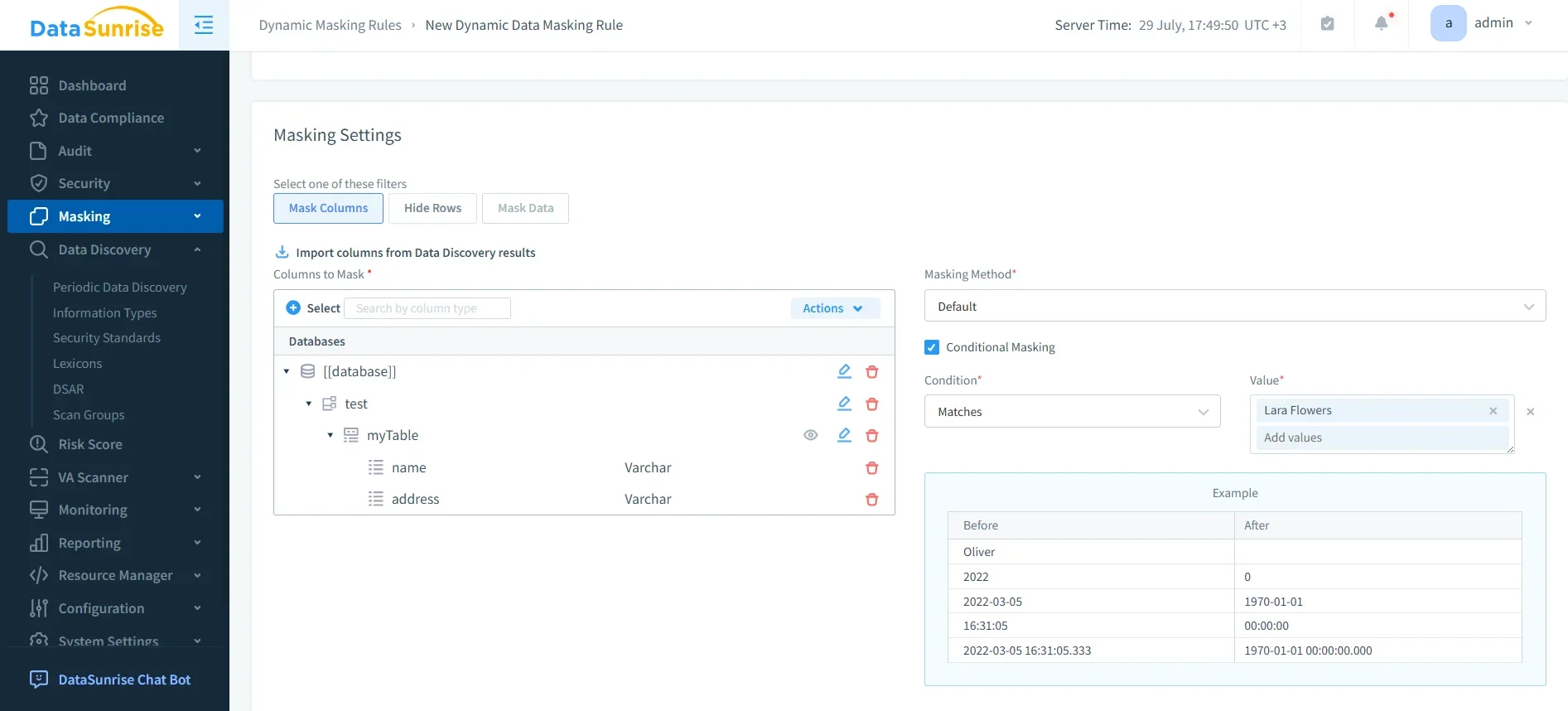

Masquage Dynamique des Données

Le masquage dynamique des données empêche les utilisateurs non autorisés de voir des informations sensibles dans Teradata tout en permettant les opérations légitimes.

- Règles basées sur les rôles : Différents utilisateurs voient des valeurs masquées ou claires selon leurs permissions.

- Masquage en temps réel : Les champs sensibles tels que les numéros de sécurité sociale ou les soldes de compte sont masqués lors de l’exécution des requêtes.

- Conception non intrusive : Les applications continuent de fonctionner sans modification.

Cela garantit le respect des réglementations sur la confidentialité en contrôlant l’exposition des données sensibles sans perturber les flux métier.

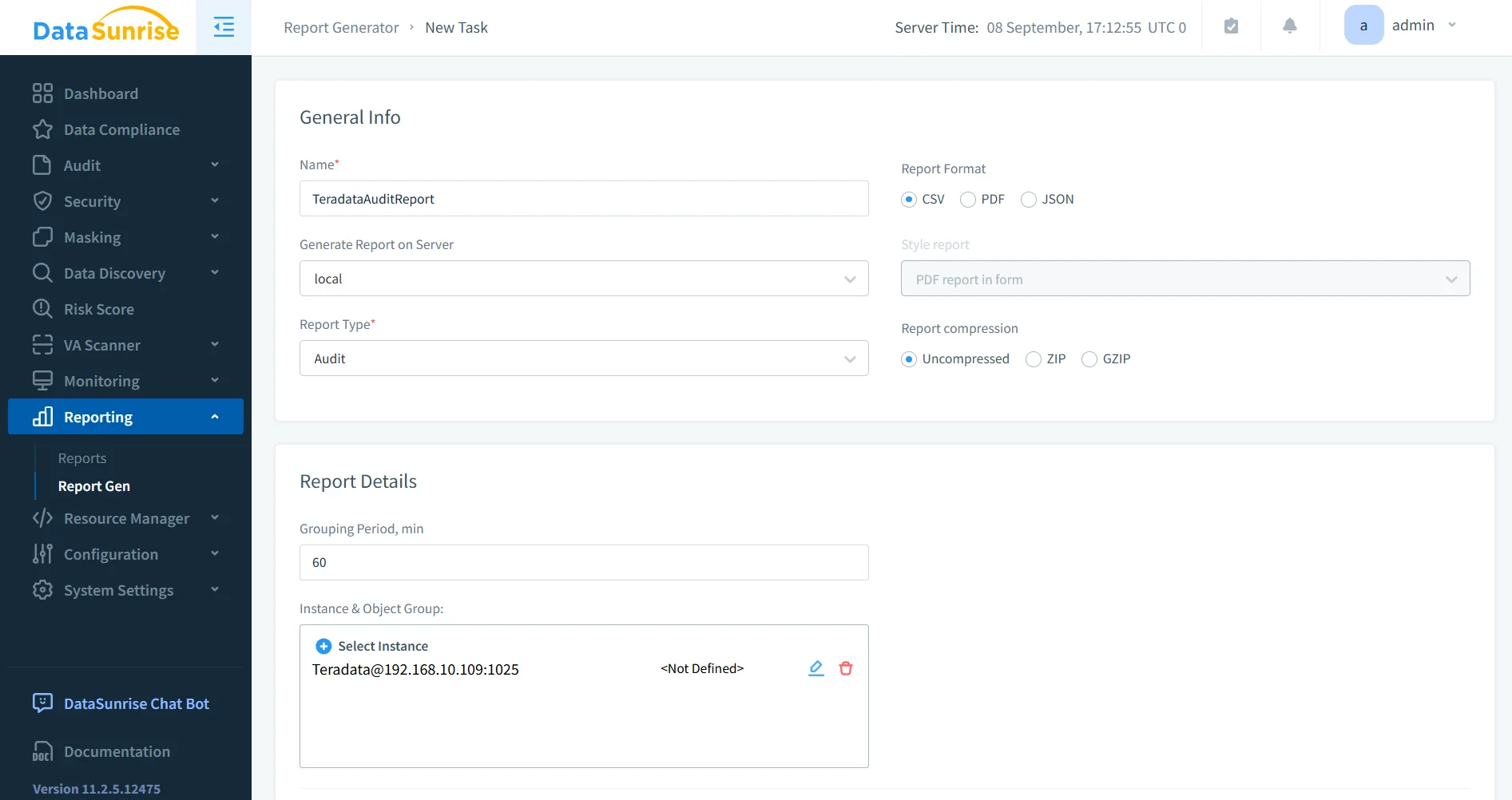

Rapports Prêts pour l’Audit

DataSunrise fournit des rapports prêts pour l’audit qui simplifient la validation de conformité :

- Génération en un clic des rapports de conformité pour RGPD, HIPAA, PCI DSS et SOX.

- Modèles personnalisables pour satisfaire audits internes et inspections réglementaires.

- Données prêtes pour les enquêtes en cas d’incidents.

Cela réduit les efforts manuels, accélère les contrôles de conformité et fournit une documentation claire et standardisée pour les auditeurs.

Découverte des Données Sensibles

Le moteur de découverte de DataSunrise identifie automatiquement les types de données sensibles tels que les données personnelles (PII), les informations de santé (PHI) et les documents financiers au sein des tables Teradata. Il utilise :

- Reconnaissance de motifs pour les données structurées comme les numéros de cartes de crédit.

- Dictionnaires et analyses contextuelles pour les identifiants personnels comme les noms et adresses.

- Analyse OCR pour le contenu non structuré, y compris fichiers scannés et images.

En outre, DataSunrise supporte les tâches de découverte programmées, garantissant que les données Teradata nouvellement ingérées ou modifiées sont automatiquement analysées sans intervention manuelle. Les données découvertes sont classifiées en catégories (financier, personnel, santé, etc.) et associées au cadre de conformité approprié, tel que RGPD ou HIPAA.

Cette découverte proactive garantit qu’aucun jeu de données sensible ne reste caché, permettant aux organisations d’appliquer des règles de masquage et d’audit adaptées avant que des problèmes de conformité n’apparaissent. En intégrant le masquage dynamique des données, les informations découvertes peuvent être instantanément protégées sans attendre de longs examens de sécurité.

Pilote Automatique de la Conformité

La fonctionnalité de Pilote Automatique de la Conformité assure un calibrage réglementaire en continu. Elle met à jour automatiquement les règles de conformité en temps réel pour s’aligner aux cadres évolutifs tels que RGPD, HIPAA, PCI DSS et SOX.

Principaux avantages :

- Mise à jour automatique des politiques sans intervention manuelle.

- Surveillance continue des nouveaux objets et utilisateurs Teradata.

- Alignement immédiat aux normes industrielles pour prévenir la dérive de conformité.

- Intégration avec des règles d’audit par apprentissage automatique, qui s’adaptent aux comportements des utilisateurs et détectent des anomalies pouvant indiquer des risques de non-conformité.

Le Pilote Automatique fournit également des tableaux de bord en temps réel pour les équipes conformité, leur offrant une visibilité claire des violations, du statut des remédiations et des tendances historiques. Les rapports peuvent être exportés directement comme preuves pour les audits externes, prenant en charge des cadres comme le aperçu de la conformité SOX ou PCI DSS.

Cette approche élimine la nécessité d’audits manuels répétitifs et assure une préparation constante à l’audit, réduisant les coûts globaux de gestion de la conformité tout en améliorant la précision et la rapidité.

Bénéfices pour l’Entreprise

| Bénéfice | Description |

|---|---|

| Réduction des Risques | Détecte et bloque les tentatives d’accès non autorisées en temps réel. |

| Gains d’Efficacité | Automatise la génération de rapports, éliminant les tâches répétitives de conformité. |

| Alignement Réglementaire | Maintient une conformité continue avec SOX, PCI DSS, RGPD et HIPAA. |

| Protection évolutive | Supporte les architectures hybrides, incluant sur site, cloud et multi-cloud. |

| Confiance & Transparence | Fournit des preuves claires de conformité aux clients et régulateurs. |

| Réduction des Coûts de Conformité | Réduit les surcharges en automatisant les audits et en minimisant les revues manuelles. |

| Cycles d’Audit Plus Rapides | Génère des rapports prêts à l’usage qui accélèrent les inspections réglementaires. |

| Meilleure Visibilité | La surveillance centralisée assure une visibilité complète sur tous les systèmes Teradata. |

Conclusion

Si les fonctionnalités natives de Teradata offrent un point de départ solide pour la conformité, les entreprises bénéficient d’une approche plus holistique et automatisée. DataSunrise fournit une orchestration adaptative de la conformité, une surveillance centralisée et des rapports prêts pour audit.

En unifiant les capacités natives de Teradata avec le gestionnaire avancé de conformité de DataSunrise, les organisations peuvent éliminer la dérive de conformité, réduire la charge opérationnelle et maintenir une posture de sécurité résiliente.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant