Audit de la Base de Données Snowflake

Introduction

Dans le monde axé sur les données d’aujourd’hui, assurer la sécurité et l’utilisation correcte de votre base de données Snowflake est crucial. Il convient de mentionner que DataSunrise offre des capacités d’audit exceptionnelles. Pour un contrôle d’audit robuste, vous devriez certainement envisager de l’essayer. Cependant, dans cet article, nous nous concentrerons sur la discussion des capacités d’audit intégrées de la base de données Snowflake.

La surveillance de l’accès à votre base de données Snowflake est un aspect essentiel du maintien de l’intégrité des données et de la prévention de l’accès non autorisé. Dans cet article, nous explorerons les bases de l’audit de la base de données Snowflake, l’analyse de l’accès aux données et la surveillance de l’accès. Nous fournirons également des exemples de la manière d’examiner l’utilisation de la base de données Snowflake sur une période donnée et d’interroger la charge de travail à partir des serveurs de la base de données Snowflake.

Qu’est-ce que la Surveillance de l’Accès à Snowflake ?

La surveillance de l’accès à Snowflake consiste à suivre et à analyser l’activité des utilisateurs au sein de votre base de données Snowflake. Cela vous aide à comprendre qui accède à vos données, quand ils y accèdent, et quelles actions ils effectuent. En surveillant l’accès, vous pouvez détecter des comportements suspects, identifier des violations potentielles de la sécurité, et assurer la conformité avec les réglementations sur la confidentialité des données.

Données Disponibles pour l’Analyse de l’Accès dans Snowflake

Snowflake offre une abondance de données que les organisations peuvent utiliser pour l’analyse de l’accès. Voici quelques-uns des points de données clés disponibles :

- Tentatives de connexion et connexions réussies

- Détails d’exécution des requêtes, y compris l’utilisateur, le rôle et les horodatages

- Schémas d’accès aux données, tels que les tables et colonnes accédées

- Consommation des ressources, y compris l’utilisation du CPU et de la mémoire

Ces points de données peuvent être accessibles via diverses tables et vues système fournies par Snowflake.

Recherche de l’Audit de la Base de Données Snowflake

Pour rechercher l’utilisation de la base de données Snowflake sur une période de temps, vous pouvez utiliser la vue QUERY_HISTORY. Cette vue contient des informations sur les requêtes exécutées dans votre compte Snowflake. Voyons un exemple de la façon d’interroger cette vue pour analyser l’activité des utilisateurs.

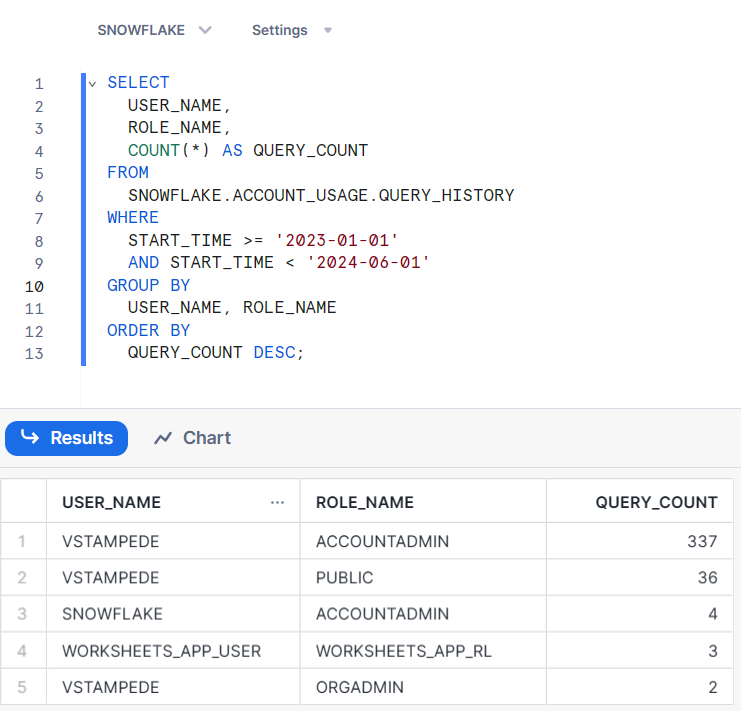

SELECT USER_NAME, ROLE_NAME, COUNT(*) AS QUERY_COUNT FROM SNOWFLAKE.ACCOUNT_USAGE.QUERY_HISTORY WHERE START_TIME >= '2023-01-01' AND START_TIME < '2024-06-01' GROUP BY USER_NAME, ROLE_NAME ORDER BY QUERY_COUNT DESC;

Cette requête récupère le nom de l’utilisateur, le nom du rôle, et le nombre de requêtes exécutées par chaque utilisateur dans la plage de temps spécifiée. Cela vous aide à comprendre quels utilisateurs sont les plus actifs et quels rôles ils utilisent. Le résultat peut être comme suit :

Interroger la Charge de Travail des Serveurs de la Base de Données Snowflake

Pour analyser la charge de travail sur vos serveurs de base de données Snowflake, vous pouvez utiliser la table WAREHOUSE_LOAD_HISTORY. Cette table fournit des informations sur la consommation des ressources de vos entrepôts. Voici une requête d’exemple :

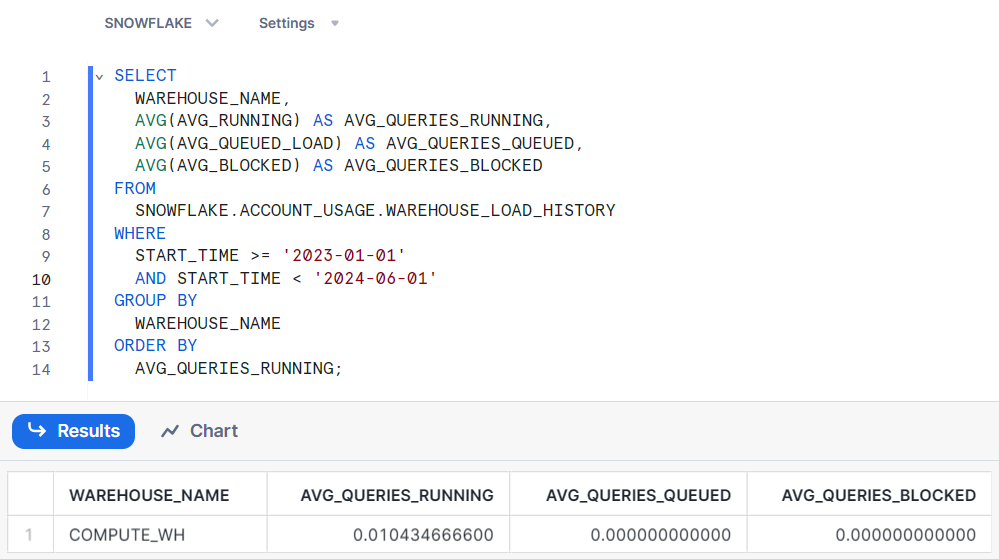

SELECT WAREHOUSE_NAME, AVG(AVG_RUNNING) AS AVG_QUERIES_RUNNING, AVG(AVG_QUEUED_LOAD) AS AVG_QUERIES_QUEUED, AVG(AVG_BLOCKED) AS AVG_QUERIES_BLOCKED FROM SNOWFLAKE.ACCOUNT_USAGE.WAREHOUSE_LOAD_HISTORY WHERE START_TIME >= '2023-01-01' AND START_TIME < '2024-06-01' GROUP BY WAREHOUSE_NAME ORDER BY AVG_QUERIES_RUNNING;

Cette requête récupère les ressources moyennes consommées par chaque entrepôt dans la plage de temps spécifiée. Cela vous aide à identifier les entrepôts les plus gourmands en ressources et à optimiser votre configuration Snowflake en conséquence. Le résultat de la requête ci-dessus est le suivant :

Meilleures Pratiques pour la Surveillance de l’Accès à Snowflake

Pour surveiller efficacement l’accès à votre base de données Snowflake, envisagez les meilleures pratiques suivantes :

- Examinez régulièrement les journaux d’activité des utilisateurs et les schémas d’accès

- Configurez des alertes pour les tentatives d’accès suspectes ou non autorisées

- Mettez en place un contrôle d’accès basé sur les rôles (RBAC) pour s’assurer que les utilisateurs disposent des permissions appropriées

- Utilisez une authentification multi-facteurs (MFA) pour renforcer l’authentification des utilisateurs

- Chiffrez les données sensibles au repos et en transit

Suivez ces conseils pour rendre votre base de données Snowflake plus sécurisée et protéger vos données importantes.

DataSunrise : Outils Conviviaux pour l’Audit de la Base de Données Snowflake

Snowflake dispose de fonctionnalités de gestion des accès, mais l’utilisation de DataSunrise peut rendre le processus beaucoup plus facile. DataSunrise offre des outils conviviaux et flexibles pour l’analyse de l’utilisation de la base de données Snowflake, le masquage et la conformité. Avec DataSunrise, vous pouvez obtenir des informations approfondies sur l’activité des utilisateurs, détecter des anomalies et assurer le respect des règlements sur la confidentialité des données.

Nous vous invitons à programmer une démonstration en ligne avec notre équipe DataSunrise pour voir comment nos solutions peuvent améliorer vos capacités de surveillance de l’accès à Snowflake. Nos experts vous fourniront une présentation personnalisée et répondront à toutes vos questions.

Conclusion

Surveiller l’accès à votre base de données Snowflake est crucial pour maintenir la sécurité des données et se conformer aux réglementations de protection des données. Vous pouvez utiliser les données de Snowflake pour suivre l’activité des utilisateurs et mesurer la consommation de ressources. Ces données sont disponibles dans des tables telles que QUERY_HISTORY et WAREHOUSE_METERING_HISTORY. Mettre en œuvre les meilleures pratiques et utiliser des outils comme DataSunrise peut renforcer encore vos efforts de surveillance de l’accès.

Rappelez-vous, la surveillance proactive et l’analyse de l’accès à votre base de données Snowflake sont essentielles dans le paysage actuel axé sur les données. Prenez les mesures nécessaires pour protéger vos données et en assurer l’utilisation correcte.

Suivant