Audit des données dans ScyllaDB

Introduction

Dans le monde axé sur les données d’aujourd’hui, les organisations sont confrontées au défi de gérer d’énormes quantités de données. Pour assurer la pérennité des entreprises, elles ont besoin d’outils performants et évolutifs capables de gérer de grands ensembles de données. ScyllaDB, connue pour ses capacités de haute performance, se distingue comme un outil excellent pour la gestion des grandes données avec une faible latence et un débit élevé. De plus, grâce à son utilisation efficace du matériel moderne, ScyllaDB est devenu une alternative attrayante à Apache Cassandra.

Bien que l’audit des données dans les bases de données à grande échelle soit sans aucun doute un défi, il s’agit d’un aspect crucial de la sécurité des bases de données. En particulier, l’audit des données fait référence au processus de suivi, de révision et de journalisation des activités de la base de données, y compris les modifications de données, les accès de sécurité et les anomalies du système. De tels audits offrent aux organisations plusieurs avantages, notamment la facilitation des enquêtes de sécurité, la garantie de la conformité réglementaire, la surveillance des performances et le dépannage des problèmes. Par conséquent, pour les entreprises utilisant ScyllaDB, la mise en œuvre d’un mécanisme d’audit des données efficace est encore plus critique.

En ce qui concerne les audits de données dans ScyllaDB, une variété de solutions sont disponibles, allant des fonctionnalités d’audit natives aux outils tiers avancés offrant des fonctionnalités de sécurité et de surveillance améliorées. Cet article explore comment mettre en œuvre l’audit des données dans ScyllaDB, comment améliorer la sécurité avec des outils tiers et les meilleures pratiques pour configurer un système d’audit de données optimal.

Qu’est-ce que l’audit des données ?

L’audit des données consiste à suivre et à enregistrer systématiquement chaque événement ou changement au sein d’une base de données. Cela inclut des activités telles que qui a accédé aux données, quelles modifications ont été apportées et quand ces modifications ont eu lieu. L’objectif principal de l’audit des données est de garantir la transparence, la sécurité et la responsabilité dans les systèmes de gestion des données.

Dans ScyllaDB, une base de données NoSQL distribuée, l’audit des données se concentre généralement sur le suivi des opérations de lecture/écriture, des journaux d’accès des utilisateurs, des changements de configuration et des erreurs du système. Ces audits sont essentiels pour les organisations visant à répondre aux exigences de conformité réglementaire (par exemple, GDPR ou HIPAA), identifier les activités malveillantes, garantir l’intégrité des données ou surveiller le comportement des utilisateurs. Sans un audit robuste en place, il devient difficile de détecter des problèmes tels que des violations de données, des accès non autorisés ou des modifications inattendues des données.

De plus, un système d’audit des données complet fournit non seulement des informations précieuses, mais renforce également votre posture globale de sécurité des bases de données. En outre, il aide les organisations à suivre les indicateurs de performance, essentiels pour diagnostiquer les problèmes, optimiser les configurations du système et améliorer l’efficacité opérationnelle.

Mise en œuvre de l’audit des données natif dans ScyllaDB

ScyllaDB propose un système de journalisation d’audit natif conçu pour surveiller les accès et opérations de base de données à bas niveau. Bien qu’il offre des capacités de base d’audit, il peut manquer de fonctionnalités avancées telles que l’audit basé sur des règles, une sécurité améliorée et une journalisation détaillée, essentielles pour des exigences d’audit complexes.

Activation et configuration de la journalisation d’audit dans ScyllaDB

Pour activer et configurer la journalisation d’audit native dans ScyllaDB, suivez ces étapes :

- Modifier le fichier de configuration : Ouvrez le fichier de configuration

scylla.yamlet ajustez les paramètres suivants :

audit: Réglez cela àtablepour activer la journalisation dans une table spécifique.audit_categories: Spécifiez les types d’opérations de base de données à auditer, tels queDCL,DDLetAUTH.audit_keyspaces: Définissez les espaces de clé pour lesquels vous souhaitez collecter les journaux d’audit.

Exemple de configuration :

audit: "table" audit_categories: "DCL, DDL, AUTH" audit_keyspaces: "my_keyspace"

Redémarrez ScyllaDB : Après avoir mis à jour la configuration, redémarrez ScyllaDB pour appliquer les modifications.

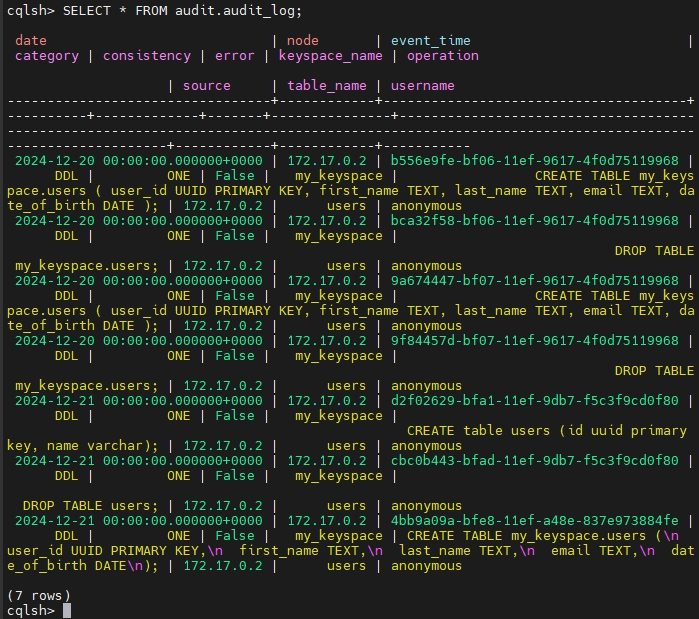

Vérifiez la configuration : Effectuez des opérations sur la base de données (par exemple, création ou suppression de tables) et interrogez les journaux d’audit pour confirmer que les opérations sont enregistrées.

Catégories d’audit et personnalisation

La fonctionnalité d’audit de ScyllaDB vous permet de choisir quelles opérations de base de données journaliser. Les catégories d’audit disponibles incluent :

- DCL (Data Control Language) : Journalise les commandes liées aux permissions et au contrôle d’accès des bases de données, comme

GRANTetREVOKE. - DDL (Data Definition Language) : Suit les modifications de schéma, telles que les commandes

CREATE,ALTERetDROP. - AUTH (Authentification et Autorisation) : Journalise les événements liés à l’authentification et à l’autorisation des utilisateurs, tels que les tentatives de connexion et les modifications de permission.

Ces catégories peuvent être personnalisées en fonction des besoins spécifiques de votre organisation.

Structure de la table d’audit

Les journaux d’audit dans ScyllaDB sont stockés dans une table dédiée spécifiée dans le fichier de configuration. La table comprend généralement des colonnes pour le type d’événement, l’horodatage, les détails de l’utilisateur, la ressource affectée et l’opération effectuée. Cette journalisation structurée facilite l’interrogation et l’analyse des journaux d’audit pour détecter des activités suspectes ou des violations de conformité.

ScyllaDB + DataSunrise : sécurité et surveillance améliorées

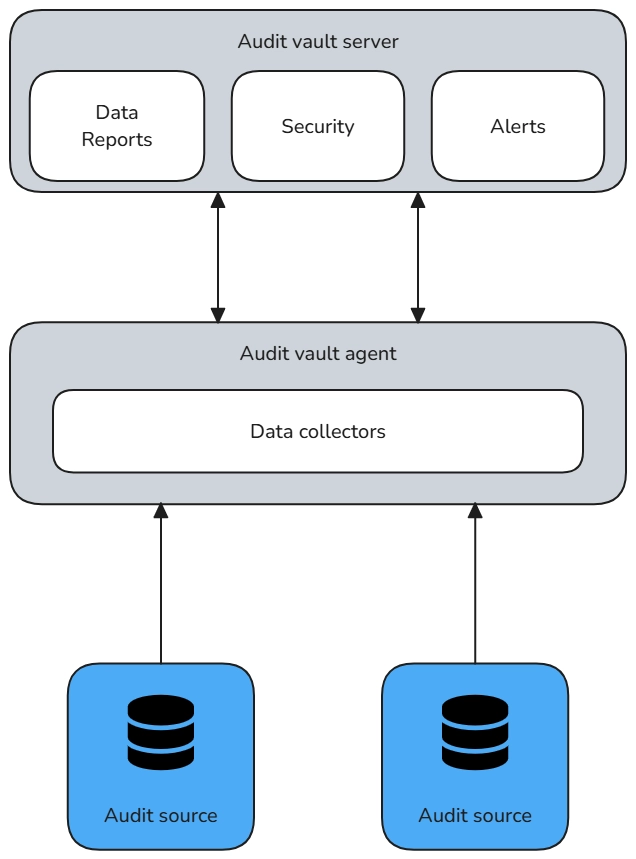

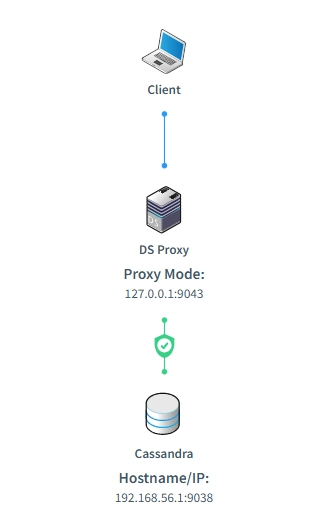

Bien que les solutions natives puissent suffire pour des tâches d’audit de base, les entreprises ont généralement besoin de solutions plus robustes et évolutives. DataSunrise est une excellente option pour étendre la fonctionnalité de ScyllaDB. En particulier, DataSunrise peut agir comme un proxy de base de données, ajoutant une couche supplémentaire de sécurité à votre instance ScyllaDB.

Surveillance complète de l’activité de la base de données pour ScyllaDB

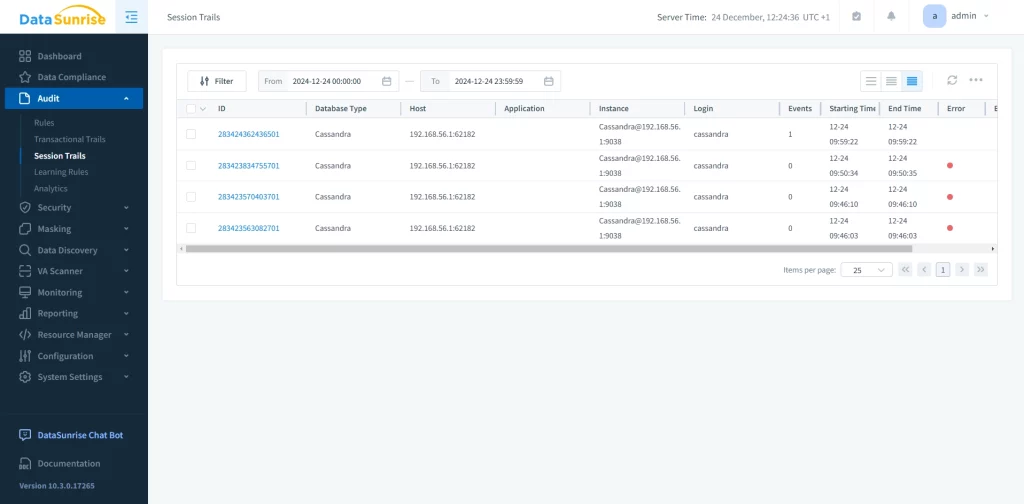

DataSunrise offre des fonctionnalités avancées de surveillance pour ScyllaDB, permettant aux organisations de suivre et d’analyser les activités de la base de données en temps réel. Cela inclut la surveillance des opérations de lecture/écriture, des journaux d’accès des utilisateurs et des indicateurs de performance du système. En intégrant DataSunrise avec ScyllaDB, les organisations peuvent obtenir des insights plus approfondis sur leurs opérations de base de données, leur permettant ainsi d’identifier et de résoudre les problèmes plus efficacement.

Sécurité renforcée avec le proxy de base de données DataSunrise

DataSunrise offre des fonctionnalités de sécurité avancées. En tant que proxy de base de données, DataSunrise s’intercale entre votre instance ScyllaDB et les utilisateurs ou applications y accédant. Cette couche intermédiaire offre des contrôles de sécurité améliorés, y compris le chiffrement, le filtrage des IP et les contrôles d’accès granulaires.

Avec le proxy en place, DataSunrise peut surveiller tous les accès à ScyllaDB, garantissant que seuls les utilisateurs autorisés interagissent avec la base de données. Il enregistre également les sessions de connexion, vous permettant d’auditer non seulement les opérations de données mais aussi les événements d’authentification des utilisateurs, les tentatives de connexion et les informations de session.

Nous pouvons bloquer les requêtes à la base de données avec une erreur de requête. Si nous activons une telle règle dans DataSunrise, nous obtiendrons une erreur query is blocked chaque fois que nous essayons de nous connecter à la base de données car chaque client de base de données majeur effectue un ensemble de requêtes juste après avoir établi une connexion pour obtenir les métadonnées sur la base de données. Voici le message d’erreur que j’ai obtenu après avoir essayé de me connecter avec la règle activée :

com.datastax.oss.driver.api.core.AllNodesFailedException: Could not reach any contact point, make sure you've provided valid addresses (showing first 1 nodes, use getAllErrors() for more): Node(endPoint=192.168.56.104/ :9042, hostId=null, hashCode=7a541097): [java.lang.IllegalArgumentException: [s1|control|id: 0x3973db9b, L:/192.168.56.1:54683 - R:/192.168.56.104:9042] Protocol initialization request, step 3 (QUERY (SELECT cluster_name FROM system.local)): server replied with unexpected error code [PROTOCOL_ERROR]: The query is blocked]

Caractéristiques clés de l’intégration de la sécurité DataSunrise :

- Contrôle d’accès en temps réel : Définissez des règles limitant l’accès à ScyllaDB en fonction de l’adresse IP, des rôles des utilisateurs ou des identifiants d’authentification.

- Journalisation des sessions : Suivez chaque session de connexion pour identifier qui a accédé à la base de données, quand et pendant combien de temps.

- Audit des événements de connexion : Journalisez à la fois les tentatives de connexion réussies et échouées pour détecter les accès non autorisés ou les attaques par force brute.

- Chiffrement : Sécurisez toutes les données transitant par le proxy DataSunrise avec un chiffrement, garantissant une communication sécurisée entre les utilisateurs et ScyllaDB.

La fonctionnalité de proxy de base de données de DataSunrise non seulement améliore la surveillance, mais renforce également la sécurité globale, ce qui en fait un choix idéal pour les organisations recherchant à la fois une surveillance avancée et des fonctionnalités de sécurité robustes.

Meilleures pratiques pour la mise en œuvre de l’audit des données

- Définir des objectifs d’audit clairs : Avant de mettre en place un système d’audit, définissez clairement vos objectifs. Auditez-vous pour la conformité, la sécurité ou la surveillance des performances ? Cela guidera votre configuration et votre sélection d’outils.

- Examiner régulièrement les journaux d’audit : Planifiez des revues régulières des journaux d’audit pour identifier les anomalies, suivre le comportement des utilisateurs et garantir la conformité aux régulations.

- Automatiser la surveillance : Utilisez des outils comme DataSunrise pour automatiser la surveillance et l’alerte, réduisant l’effort manuel nécessaire pour suivre l’activité de la base de données.

- Sécuriser les journaux d’audit : Assurez-vous que les journaux d’audit sont stockés de manière sécurisée et accessibles uniquement à des personnes autorisées. Chiffrez les journaux si nécessaire pour prévenir tout accès non autorisé.

- Tester et valider : Testez régulièrement votre système d’audit pour vous assurer qu’il fonctionne correctement et qu’il capture toutes les données nécessaires.

Conclusion

Dans le monde des bases de données distribuées, l’audit des données joue un rôle vital pour assurer la transparence, la sécurité et la conformité. Bien que ScyllaDB offre des fonctionnalités d’audit de base, des outils tiers comme DataSunrise peuvent considérablement améliorer vos capacités de surveillance et de sécurité. Avec des fonctionnalités avancées telles que le suivi des événements en temps réel, la journalisation des sessions et un proxy de sécurité, DataSunrise offre une solution complète pour les utilisateurs de ScyllaDB nécessitant un système de surveillance robuste et évolutif.

En suivant les meilleures pratiques et en utilisant les bons outils, les organisations peuvent maintenir des niveaux élevés de performance, de sécurité et de conformité, garantissant que leurs données restent sécurisées et leurs opérations transparentes. Que vous cherchiez à améliorer la sécurité, surveiller les performances ou répondre à des normes de conformité, la mise en place d’un solide système d’audit des données est cruciale pour maintenir le contrôle sur votre environnement de données.