Comment Auditer Apache Cassandra

L’audit d’Apache Cassandra est essentiel pour garantir la sécurité, la conformité et la visibilité opérationnelle. En tant que base de données NoSQL distribuée, Cassandra gère d’énormes volumes de données réparties sur plusieurs nœuds, ce qui rend crucial le suivi de qui a accédé à quelles données et à quel moment. Ce guide explore l’audit natif ainsi que l’audit avancé avec DataSunrise, en plus de la surveillance en temps réel, du masquage dynamique, de la découverte des données et de l’alignement sur la conformité. En comprenant l’étendue complète des capacités, les organisations peuvent construire une infrastructure d’audit robuste et conforme.

Pourquoi l’Audit est Important dans Cassandra

L’audit dans Apache Cassandra est bien plus qu’un simple journal des requêtes — il crée un enregistrement vérifiable des activités sur la base de données pour répondre aux normes telles que le RGPD, HIPAA et PCI DSS. Une traçabilité complète des audits peut révéler des accès non autorisés aux données, aider dans les enquêtes médico-légales et fournir des preuves lors des contrôles de conformité. Dans les environnements distribués, cette cohérence est vitale pour prévenir les angles morts.

Dans les déploiements réels, Cassandra alimente souvent des charges de travail critiques dans les secteurs de la finance, de la santé et des télécommunications. Sans audit approprié, une requête malveillante pourrait passer inaperçue jusqu’à ce que les dommages soient irréversibles. Un cadre d’audit solide transforme les journaux en renseignements exploitables.

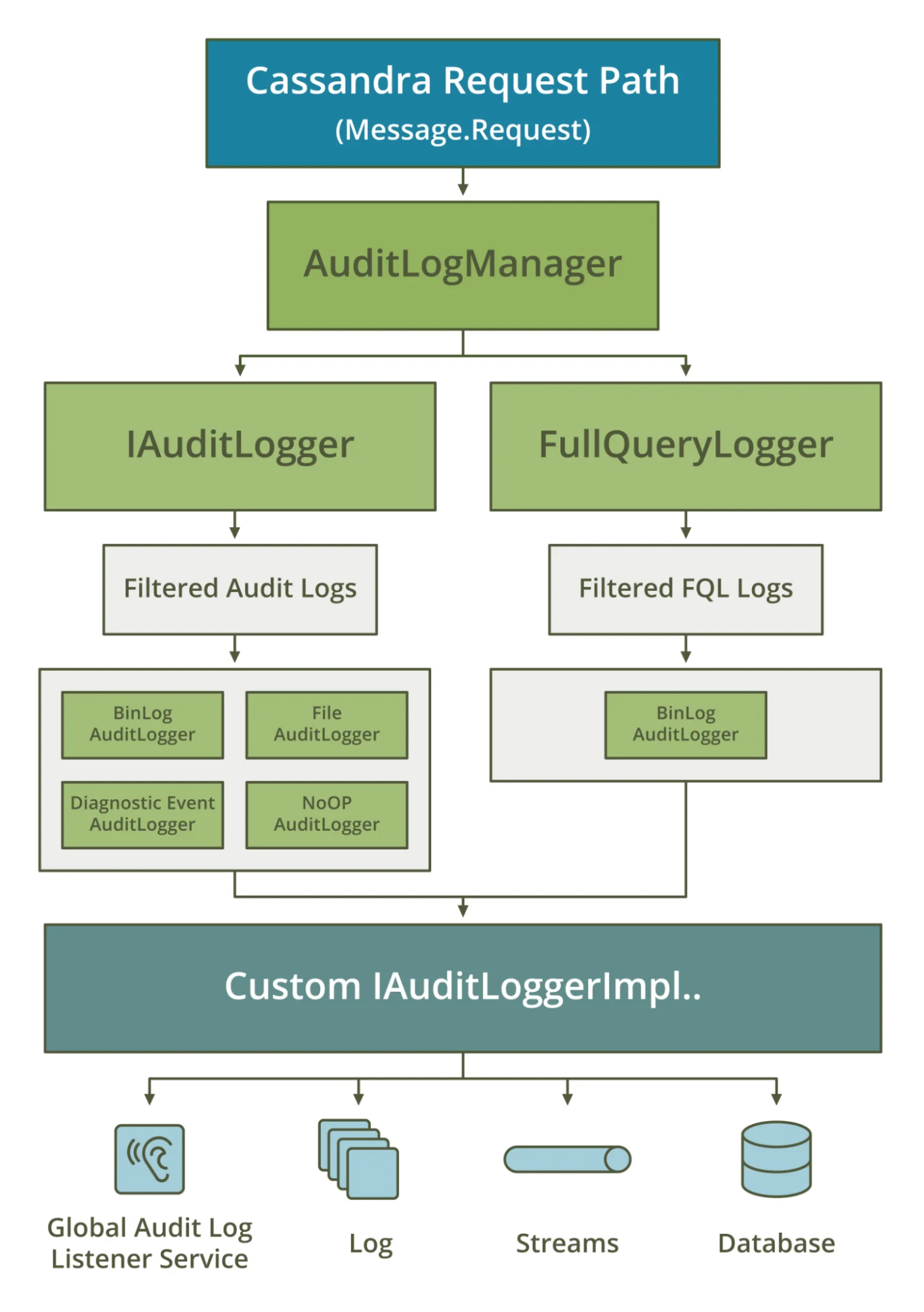

Audit Natif d’Apache Cassandra

À partir de la version 4.0, Cassandra inclut un cadre intégré de journalisation d’audit. Il enregistre les tentatives d’authentification, les instructions DML et DDL, aidant ainsi les administrateurs à maintenir la traçabilité.

Activer la journalisation d’audit native :

audit_logging_options:

enabled: true

logger: BinAuditLogger

audit_logs_dir: /var/log/cassandra/audit/

roll_cycle: HOURLY

block: true

Redémarrez Cassandra pour appliquer les modifications :

sudo systemctl restart cassandra

Activez l’audit pour des keyspaces spécifiques :

ALTER ROLE cassandra WITH OPTIONS = {

'audit' : '{"keyspaces": ["customer_data"]}'

};

Toute requête, telle que :

SELECT * FROM customer_data.orders WHERE order_id='ORD123';

sera enregistrée dans les journaux d’audit. Ces journaux peuvent être envoyés vers ELK Stack ou Splunk pour analyse et alertes.

La journalisation d’audit native est simple à mettre en œuvre mais ne propose pas d’analyses approfondies, de masquage ou de cartographie de conformité.

Audit en Temps Réel avec DataSunrise

Le moteur d’audit de DataSunrise s’appuie sur les capacités natives de Cassandra en fournissant des métadonnées enrichies, telles que les adresses IP des clients, la classification des requêtes et les niveaux de sensibilité. Les événements peuvent être transmis en flux continu vers des SIEM en temps réel, assurant une détection immédiate des anomalies.

Par exemple, si une requête d’exportation massive inattendue est exécutée par un rôle non privilégié, DataSunrise peut déclencher des notifications en temps réel via Slack ou email, et bloquer la requête si nécessaire. Cette approche proactive réduit le temps de réponse aux incidents et diminue le risque d’exfiltration de données.

Masquage Dynamique des Données dans Cassandra

Avec le masquage dynamique, les données sensibles sont protégées au niveau des requêtes sans modifier les valeurs stockées. Par exemple :

MASKING POLICY mask_card_number ON customer_data.payments

USING FUNCTION partial_mask(card_number, 0, 4, '****-****-****-')

FOR ROLE 'support_team';

Cette politique garantit que le personnel support peut travailler avec les données pertinentes tandis que le numéro complet de carte bancaire reste masqué, respectant ainsi la conformité PCI DSS.

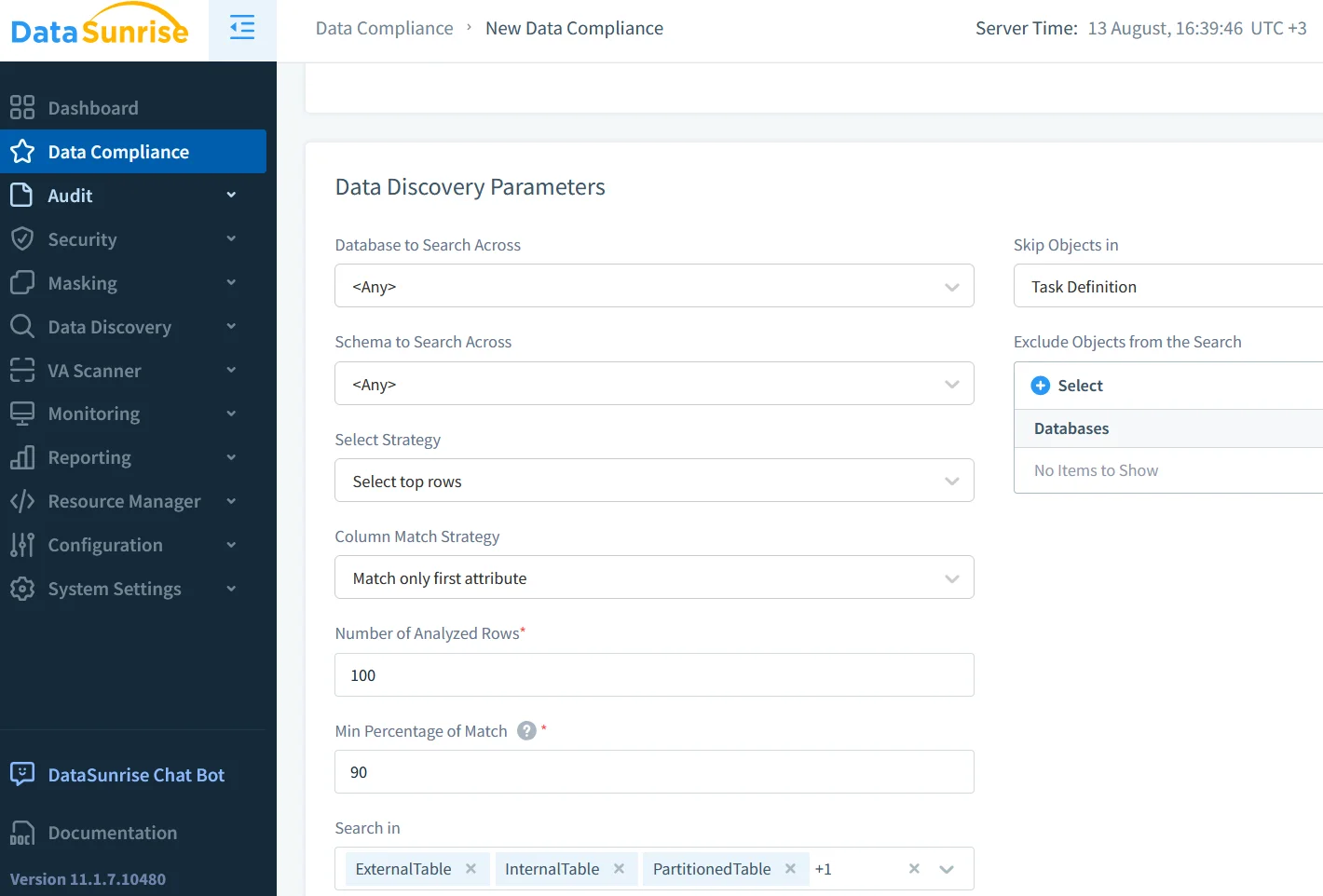

Découverte et Classification des Données

La découverte de données aide les organisations à localiser les données sensibles à travers les keyspaces Cassandra, automatisant ainsi la création d’un inventaire des données sensibles. Cela est crucial pour :

- Cibler les données à haut risque avec des politiques d’audit.

- Mapper les actifs sensibles aux exigences réglementaires.

- Réduire le périmètre des audits de conformité.

La classification automatisée peut distinguer entre les données PII (informations personnelles identifiables), PHI (informations de santé protégées) et les données financières, permettant la mise en place de contrôles de sécurité adaptés.

Intégration de la Sécurité et de la Conformité

Un audit solide renforce la sécurité des bases de données en appliquant le contrôle d’accès basé sur les rôles et en supportant la conformité SOX, RGPD, HIPAA et PCI DSS. Avec DataSunrise, les données d’audit peuvent être corrélées avec des règles de sécurité, permettant de bloquer en temps réel les requêtes suspectes.

De plus, l’intégration des journaux d’audit avec les évaluations de vulnérabilité et les playbooks de réponse aux incidents crée un processus de sécurité en boucle fermée.

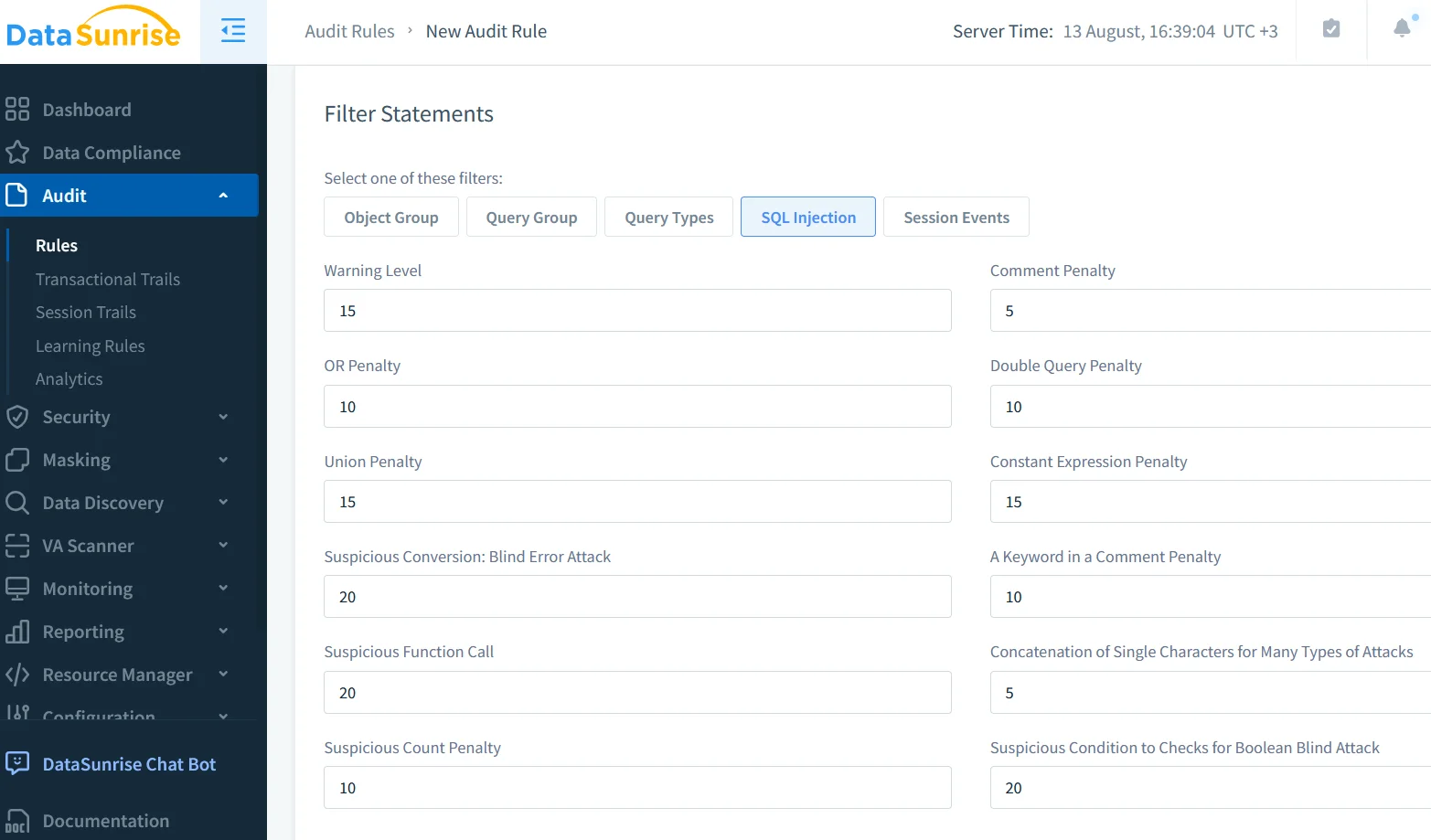

Configuration de l’Audit DataSunrise pour Cassandra

Pour mettre en œuvre un audit complet avec DataSunrise :

- Connectez Cassandra à DataSunrise en tant que source monitorée.

- Définissez les règles d’audit par keyspace, table, type de requête et rôle utilisateur.

- Activez le masquage dynamique pour les champs contenant des informations sensibles.

- Intégrez les alertes dans les SIEM et outils de surveillance.

- Consultez les tableaux de bord de conformité pour suivre l’alignement avec les standards réglementaires.

La combinaison d’un audit ciblé, d’alertes en temps réel et de masquage assure à la fois visibilité opérationnelle et protection des données.

Conclusions

Maîtriser comment auditer Apache Cassandra nécessite de combiner la capture native des événements aux capacités avancées d’analyse, de masquage et de conformité de DataSunrise. L’audit natif fournit une base, mais DataSunrise transforme les journaux en informations exploitables, garantissant un environnement Cassandra sécurisé, conforme et résilient.

Pour approfondir, consultez la Documentation Apache Cassandra – Audit, les Journaux d’Audit, les Réglementations sur la Conformité des Données, ainsi que des ressources externes telles que Les Meilleures Pratiques de Journalisation d’Audit Cassandra pour des conseils de déploiement.