Comment auditer MySQL

Auditer MySQL aujourd’hui implique bien plus que simplement consigner les requêtes. C’est devenu un processus complet qui inclut la surveillance en temps réel, la découverte des données sensibles, le masquage dynamique, la génération de rapports avancés, et une intégration approfondie de la conformité. En combinant les capacités natives de MySQL avec des outils avancés tels que DataSunrise, les organisations peuvent créer un cadre d’audit répondant aux exigences réglementaires, renforçant la sécurité, et fournissant des informations exploitables.

Pourquoi l’audit de MySQL est important

Dans le paysage actuel des données, chaque requête, modification ou tentative d’accès peut avoir des implications significatives en matière de sécurité et de conformité. Des réglementations telles que GDPR, HIPAA, et PCI DSS exigent des enregistrements audités sur qui a accédé aux données, quand et pourquoi. Un processus d’audit robuste aide à identifier les activités non autorisées, à enquêter sur les incidents, et à prévenir les futures violations. Au-delà de la conformité, un audit efficace peut également révéler des modèles d’utilisation, mettre en évidence les goulots d’étranglement de performance, et fournir une vue historique des opérations de la base de données.

Audit natif de MySQL

Le plugin Audit Log de MySQL offre la capacité de capturer les actions des utilisateurs, les instructions SQL et les détails de connexion. Il peut enregistrer chaque requête, filtrer les événements par compte, et stocker les données dans des formats XML ou JSON pour une analyse facilitée.

Pour l’activer :

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_policy = 'ALL';

SET GLOBAL audit_log_format = 'JSON';

SET GLOBAL audit_log_file = 'mysql_audit.log';

SET GLOBAL audit_log_include_accounts = 'admin@%, auditor@%';

SET GLOBAL audit_log_exclude_accounts = 'replication@%';

Vous pouvez surveiller l’activité en temps réel avec :

tail -f /var/lib/mysql/mysql_audit.log

Bien que le plugin natif soit utile pour un suivi de base, il manque la rotation automatique des journaux, les alertes en temps réel et les capacités intégrées de masquage. Cela signifie que les informations sensibles peuvent encore être exposées dans les journaux bruts, nécessitant des outils supplémentaires pour la conformité et le durcissement de la sécurité.

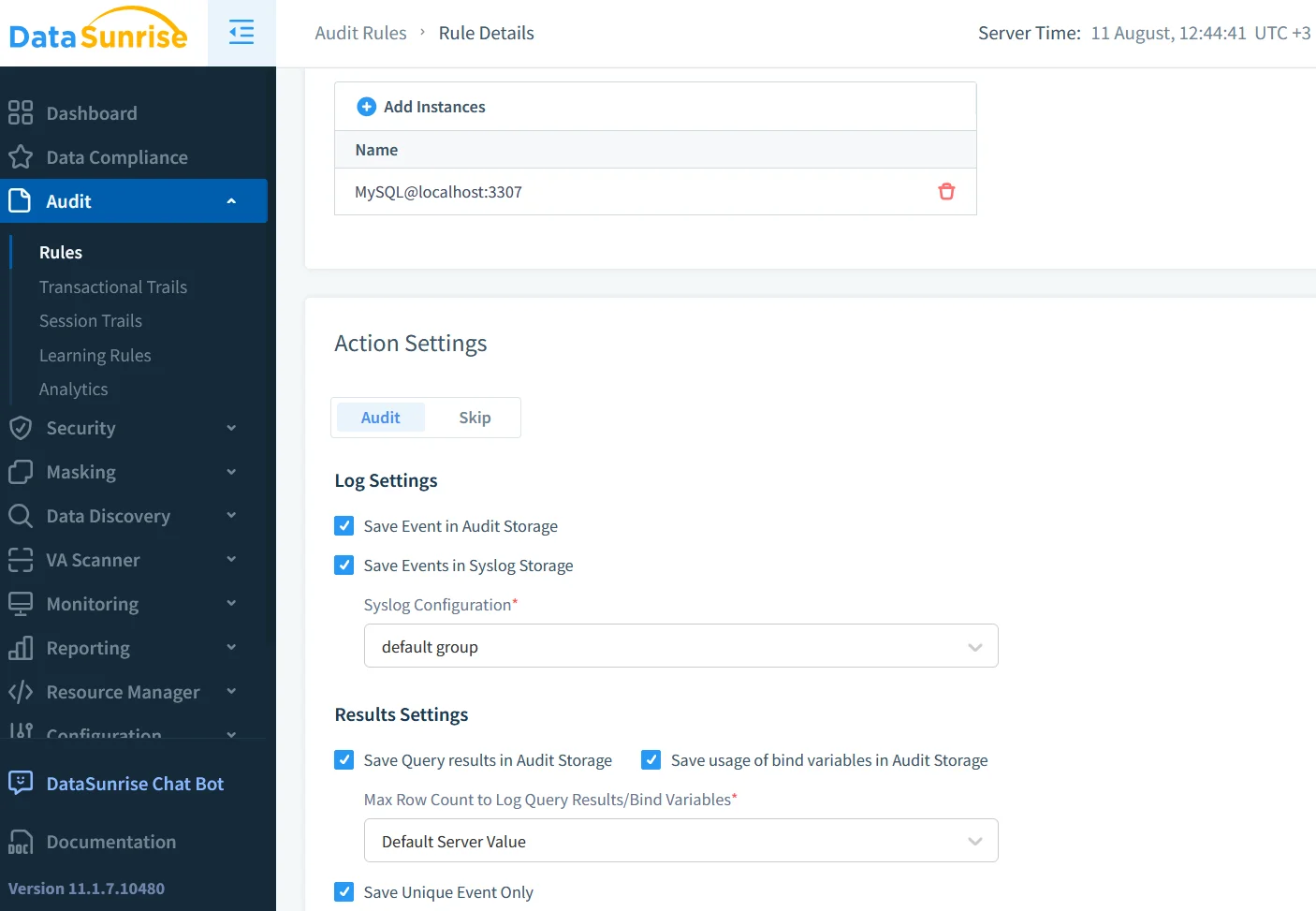

Audit en temps réel avec DataSunrise

DataSunrise améliore l’audit natif en inspectant le trafic SQL lorsqu’il passe par un proxy inverse. Cette approche permet une détection immédiate des anomalies, l’application d’un contrôle d’accès basé sur les rôles, et une intégration avec des plateformes SIEM ou SOAR pour des alertes en moins d’une seconde. Le système peut appliquer des règles granulaire — telles que la détection de requêtes SELECT * FROM customers contenant des champs sensibles — et soit enregistrer, bloquer, ou masquer les résultats tout en consignant la tentative.

Masquage dynamique des données

Parce que MySQL ne propose pas de masquage dynamique natif, les données sensibles peuvent apparaître en clair dans les journaux d’audit. DataSunrise comble cette lacune avec un masquage en temps réel basé sur des politiques, qui tient compte du rôle de l’utilisateur, de son adresse IP, ou du contexte de la requête. Par exemple, un ingénieur support ne verrait que des adresses e-mail masquées, alors qu’un administrateur verrait les valeurs complètes. Ce masquage est appliqué sans modifier les données sous-jacentes, garantissant que les flux opérationnels ne sont pas interrompus. Plus de détails sont disponibles à masquage dynamique des données.

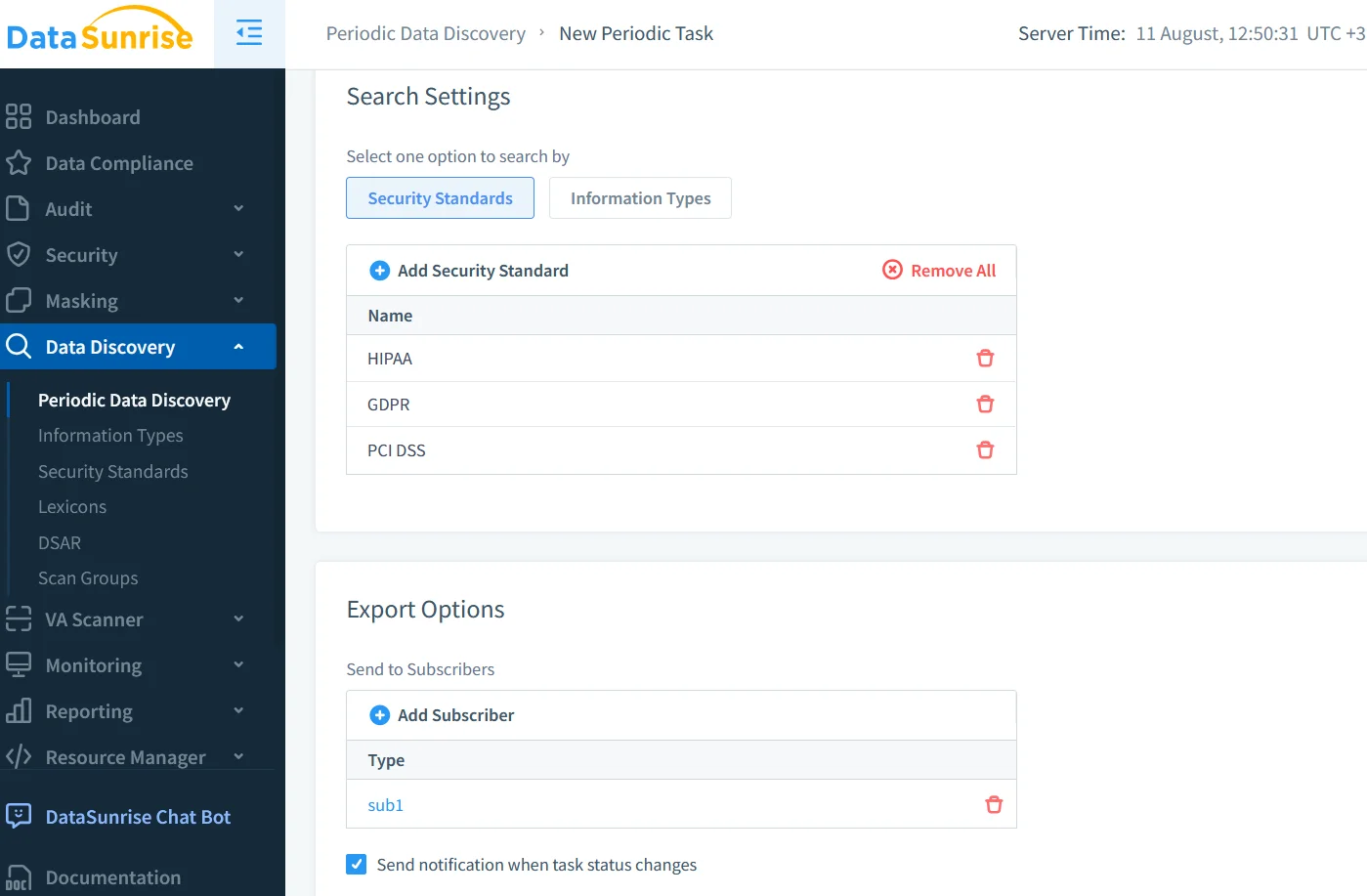

Découverte automatisée des données

L’audit est plus efficace quand vous savez précisément où résident les données sensibles. Avec la découverte des données, DataSunrise scanne les bases pour détecter les motifs correspondant à des identifiants personnels, des informations financières ou des données de santé protégées. Il met automatiquement à jour son inventaire à mesure que les schémas changent, garantissant que les nouvelles tables ou colonnes ne restent pas sans protection. Ce processus continu aide les organisations à maintenir une posture de conformité actuelle sans réaudit manuel.

Intégration sécurité et conformité

Lorsque les journaux natifs de MySQL sont combinés avec DataSunrise, le résultat est une défense multilayer. Les journaux natifs fournissent une preuve fondamentale pour les audits, tandis que DataSunrise superpose la détection d’anomalies en temps réel, le masquage dynamique, et le mappage automatique vers des cadres de conformité spécifiques. Avec le Gestionnaire de conformité, des rapports peuvent être générés pour montrer l’alignement avec les contrôles GDPR, HIPAA et PCI DSS, réduisant ainsi la charge manuelle lors des audits externes.

Flux de travail pratique d’audit

Une architecture d’audit complète peut commencer par MySQL écrivant les journaux au format JSON, qui sont envoyés vers un magasin centralisé tel qu’Elasticsearch via Filebeat. DataSunrise, déployé en proxy inverse, inspecte tout le trafic en direct, applique le masquage aux champs sensibles, et déclenche des alertes en cas de comportement suspect. Les tableaux de bord de conformité fusionnent ensuite les journaux historiques avec les informations en temps réel, permettant aux analystes d’enquêter sur des incidents passés et de répondre aux menaces émergentes en quelques secondes.

Bonnes pratiques pour l’audit de MySQL

Pour maximiser l’efficacité :

- Conservez les journaux d’audit sur un stockage séparé et sécurisé pour éviter toute altération.

- Révisez régulièrement les règles de filtrage pour vous assurer que tous les événements critiques sont capturés.

- Intégrez les solutions SIEM pour une corrélation entre systèmes.

- Utilisez le masquage pour les champs sensibles dans les requêtes en direct et les journaux stockés.

- Planifiez des scans automatisés de découverte pour détecter les nouvelles données sensibles.

Ressources externes

Pour des approfondissements sur l’audit et la sécurité MySQL, consultez :

- Documentation du plugin d’audit MySQL

- Plugin d’audit MariaDB pour les forks de MySQL

- Publication Spéciale NIST 800-53

Conclusions

Comprendre Comment auditer MySQL signifie aller au-delà de la simple journalisation. Une approche moderne d’audit associe les capacités natives de MySQL à des outils avancés d’inspection, de masquage, et d’automatisation de la conformité comme DataSunrise. Cette combinaison offre des enregistrements infalsifiables, des alertes exploitables, et la capacité de produire des rapports conformes aux régulateurs sur demande. Dans un monde de lois sur la confidentialité des données en évolution et de menaces cybernétiques persistantes, un système d’audit bien conçu n’est pas seulement une protection technique – c’est un élément clé d’une gestion responsable des données.