Automatisation de la Conformité des Données Amazon DynamoDB

L’automatisation de la conformité des données pour Amazon DynamoDB nécessite un éloignement des hypothèses traditionnelles ancrées dans les bases de données relationnelles. DynamoDB utilise un modèle serveur sans schéma rigide et s’intègre étroitement avec les couches d’identité, de chiffrement et de journalisation AWS. Par conséquent, les contrôles de conformité reposent sur des mécanismes coordonnés au niveau de l’infrastructure plutôt que sur des traces d’audit natives à la base de données ou des journaux SQL, ce qui s’aligne naturellement avec des pratiques de sécurité des données plus larges.

Pour les organisations qui manipulent des données réglementées ou sensibles, cette architecture apporte à la fois des avantages et des défis. Bien qu’AWS fournisse une sécurité par défaut robuste, la conformité ne s’obtient pas automatiquement. Les équipes doivent concevoir activement, automatiser et valider en continu les contrôles à travers les politiques d’identité, les paramètres de chiffrement, la télémétrie opérationnelle et les systèmes de surveillance externes afin de maintenir une conformité des données cohérente.

Cet article explique le fonctionnement de l’automatisation de la conformité des données dans DynamoDB. Il décrit les composants natifs AWS qui soutiennent la conformité, souligne les lacunes existantes, et montre comment des plateformes centralisées telles que DataSunrise comblent ces écarts sans réécriture des applications. De plus, il démontre comment une surveillance unifiée des activités de base de données et des contrôles pilotés par des politiques simplifient la gouvernance à grande échelle.

Ce que signifie la conformité des données pour DynamoDB

Dans DynamoDB, la conformité des données n’est pas une fonctionnalité unique ou un simple interrupteur. Elle suit plutôt un modèle de contrôle distribué construit à partir de plusieurs couches indépendantes qui, ensemble, soutiennent une stratégie unifiée de conformité des données. Premièrement, l’application de l’identité et des accès se fait avant qu’une requête n’atteigne le service et dépend de contrôles d’accès rigoureux. Parallèlement, le chiffrement protège les données au repos comme en transit dans le cadre de pratiques plus larges de chiffrement des bases de données. De plus, les preuves d’activité sont collectées en dehors du moteur de base de données, tandis que la surveillance continue des activités de base de données relie ces couches en détectant les dérives de politique et les comportements anormaux à mesure que les environnements évoluent.

Parce que DynamoDB ne génère pas de journaux d’audit au niveau des requêtes, l’automatisation de la conformité s’appuie sur la télémétrie des services AWS plutôt que sur des artefacts internes à la base de données. En conséquence, les organisations doivent repenser leur approche de l’auditabilité, de la responsabilité et du reporting réglementaire. L’accent se déplace vers la collecte centralisée des preuves et des traces d’audit des données structurées dérivées de signaux au niveau de l’infrastructure.

En pratique, les objectifs de conformité DynamoDB insistent sur l’accès au moindre privilège aux tables et index. Ils requièrent également des preuves vérifiables d’accès et de modification des données, une claire responsabilité du chiffrement avec une gouvernance adéquate des clés, ainsi qu’un support fiable pour les audits réglementaires sans reconstruction manuelle des logs ou analyses ad hoc.

Couches d’application de la conformité dans DynamoDB

Dans les environnements DynamoDB, la conformité est appliquée via une combinaison de couches de contrôle étroitement liées mais gérées indépendamment. Aucun service unique n’est responsable des résultats de gouvernance. La conformité émerge plutôt de l’opération coordonnée des contrôles d’identité, des mécanismes de chiffrement, et de la télémétrie opérationnelle générée à travers le plan de contrôle AWS. Chaque couche apporte un type spécifique de garantie, et seule leur opération combinée assure une auditabilité sur laquelle régulateurs et équipes de sécurité peuvent se reposer. Comprendre comment ces couches interagissent est essentiel pour concevoir des workflows d’automatisation de la conformité qui restent efficaces à mesure que les architectures s’évoluent et se développent.

Contrôle d’accès piloté par l’identité comme fondation de conformité

Chaque requête vers DynamoDB est évaluée par AWS Identity and Access Management (IAM) avant exécution. Les politiques IAM déterminent quels principaux (utilisateurs, rôles) sont autorisés à effectuer des actions telles que GetItem, PutItem ou Query sur des tables, index ou index secondaires globaux spécifiques. Du point de vue conformité, cela fait de l’IAM la couche principale d’application plutôt que la base de données elle-même.

Une politique IAM de moindre privilège typique pour l’accès DynamoDB ressemble à ceci :

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

L’automatisation de la conformité dans les environnements DynamoDB dépend de l’application cohérente de politiques d’accès basées sur les rôles alignées aux fonctions métier, de permissions fines précisément limitées aux ressources et actions requises, ainsi que de la séparation claire des tâches appliquée via des rôles IAM distincts. Des politiques IAM mal configurées ou trop permissives restent l’une des sources les plus courantes d’échecs de conformité. Par conséquent, les efforts d’automatisation se concentrent sur la cohérence des politiques, la détection des dérives et la validation continue plutôt que sur des revues statiques et ponctuelles de configuration.

Automatisation du chiffrement et de la gouvernance des clés

DynamoDB chiffre toutes les données au repos par défaut avec des clés gérées par AWS, ce qui satisfait les exigences de sécurité de base. Néanmoins, les environnements réglementés requièrent généralement des clés KMS gérées par le client afin d’établir une propriété claire, d’appliquer des calendriers de rotation, et de conserver la capacité de révoquer l’accès si nécessaire.

Lorsque le chiffrement client est utilisé, les tables DynamoDB sont explicitement associées à une clé KMS spécifique :

{

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd1234-5678-90ef-ghij-1234567890ab"

}

}

Du point de vue de l’automatisation de la conformité, le chiffrement dépasse la simple activation d’un paramètre par défaut. Il s’agit de garantir que toutes les tables utilisent de manière cohérente des clés KMS approuvées, de vérifier que les politiques de rotation et de cycle de vie des clés restent intactes dans le temps, et de détecter toute modification non autorisée ou inattendue des clés. Ces contrôles sont généralement appliqués via des politiques d’infrastructure automatisées et une surveillance continue de la configuration plutôt que par des audits manuels périodiques.

Journalisation opérationnelle comme preuve de conformité

Étant donné que DynamoDB n’expose pas de traces d’audit de type SQL, AWS CloudTrail devient la source principale de preuves d’activité. CloudTrail enregistre les opérations au niveau API telles que la création de table, l’accès aux éléments et les changements de permissions, offrant une visibilité sur l’utilisation des ressources DynamoDB.

Un événement CloudTrail capturant une opération DynamoDB GetItem ressemble typiquement à ce qui suit :

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/AppRole/session123"

},

"requestParameters": {

"tableName": "Orders"

},

"eventTime": "2026-01-27T10:42:31Z"

}

Cependant, les journaux bruts CloudTrail ne sont pas prêts pour la conformité par défaut. Ils sont de gros volumes, centrés sur l’infrastructure, et manquent de contexte métier direct. Pour les rendre adaptés aux audits, les workflows automatisés centralisent la collecte des logs, filtrent les opérations pertinentes pour les données, corrèlent les événements aux identités et rôles IAM, et conservent les enregistrements selon les exigences réglementaires. Sans automatisation, ces étapes deviennent rapidement des goulots d’étranglement opérationnels lors des audits et enquêtes d’incident.

Automatisation de la conformité DynamoDB avec DataSunrise

L’automatisation de la conformité des données pour DynamoDB nécessite de dépasser la collecte réactive des logs au profit d’un contrôle centralisé piloté par des politiques. En pratique, cela signifie introduire une plateforme capable de normaliser la télémétrie au niveau infrastructure, d’appliquer la logique de conformité de manière cohérente, et de produire des preuves prêtes pour l’audit sans intégrer de règles de sécurité dans le code applicatif. Ce rôle est rempli par DataSunrise, qui opère en dehors du moteur DynamoDB tout en s’intégrant directement aux couches d’identité, chiffrement et journalisation AWS.

En découplant la logique de conformité de la base de données elle-même, DataSunrise permet une automation proactive qui évolue avec les environnements DynamoDB et reste stable à mesure que les architectures évoluent. Plutôt que d’interpréter manuellement des logs bruts, les organisations définissent une fois pour toutes leurs politiques de conformité et s’appuient sur la plateforme pour les appliquer, valider et documenter de manière continue.

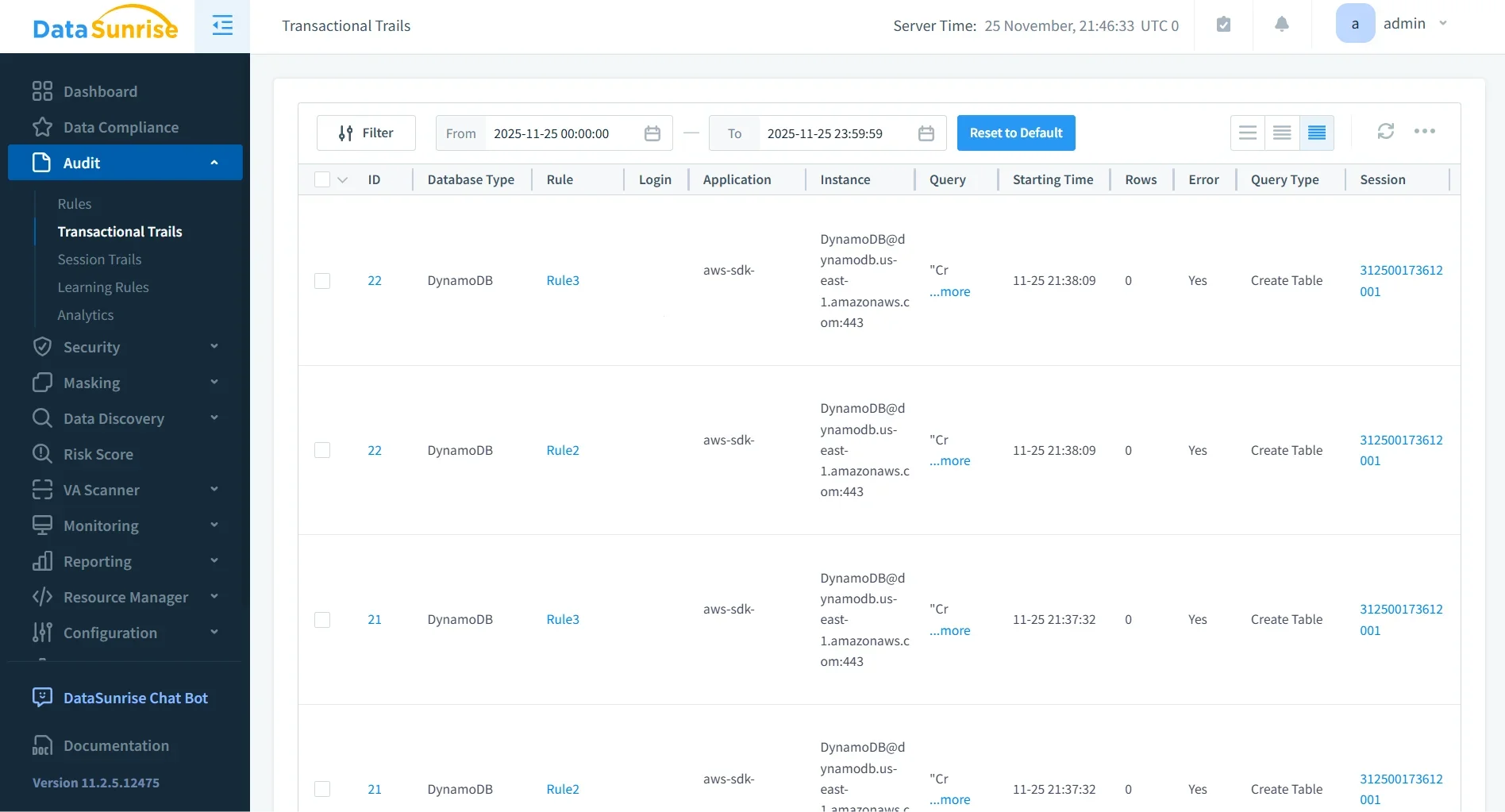

Surveillance des activités conforme à la conformité

DataSunrise transforme la télémétrie AWS de bas niveau en enregistrements d’audit conformes à la réglementation. Plutôt que de stocker des événements API bruts, l’activité est évaluée dans son contexte, prenant en compte l’identité appelante, le type d’opération réalisée, et la portée des données affectées. Cela produit des traces d’audit structurées que les auditeurs peuvent interpréter directement, sans avoir à reconstituer l’intention ou à corréler des événements provenant de multiples services. Ainsi, l’activité DynamoDB devient traçable à un niveau de conformité, plutôt que d’être enfouie dans des logs d’infrastructure.

- Normalisation de la télémétrie CloudTrail et IAM en événements d’audit structurés

- Corrélation des actions API avec les rôles utilisateurs, identités assumées et sessions

- Classification contextuelle des opérations (lecture, écriture, administration, modifications de permissions)

- Réduction du bruit d’audit par filtrage des événements non pertinents pour la conformité

- Visibilité centralisée des accès DynamoDB à travers comptes et régions

Application des politiques pilotée par la conformité à travers les environnements

Dans les architectures centrées sur DynamoDB, des modèles de données identiques sont souvent déployés sur les environnements de développement, de préproduction et de production, couvrant fréquemment plusieurs comptes ou régions AWS. DataSunrise applique les politiques de conformité de manière centralisée et les exécute de façon cohérente dans tous les environnements. Cela empêche la dérive de gouvernance, élimine la dépendance aux contrôles au niveau applicatif, et garantit que la même logique d’accès, d’audit et de surveillance accompagne les données partout où elles sont déployées.

- Définition centrale des politiques de conformité et d’audit indépendamment de l’environnement

- Application cohérente dans les charges de travail de développement, préproduction et production

- Élimination des dérives de configuration dues à la réplication manuelle des politiques

- Réduction de la dépendance au code applicatif pour l’application de la conformité

- Posture de conformité prévisible à mesure que les environnements DynamoDB évoluent

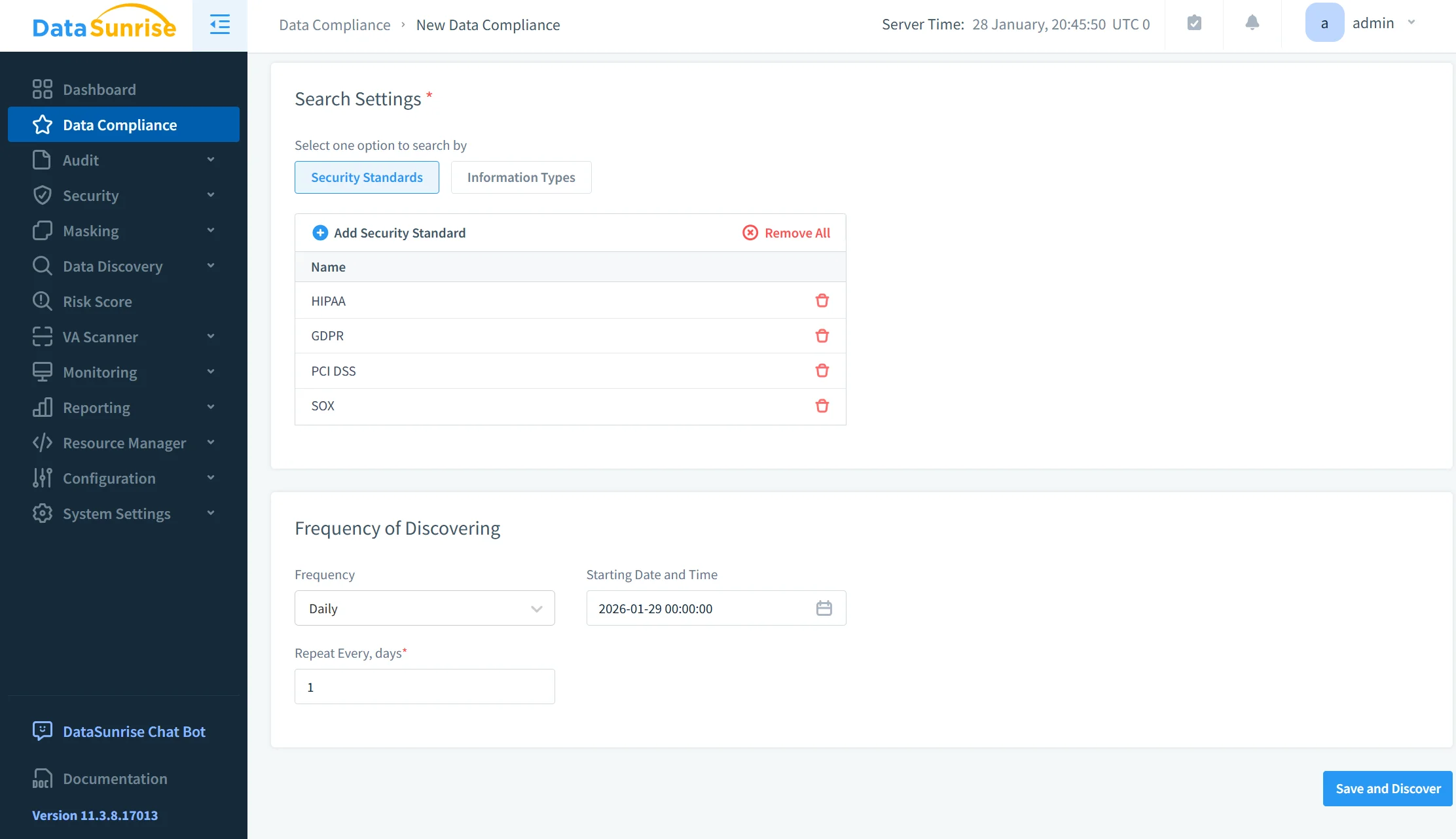

Reporting automatisé de la conformité

DataSunrise génère automatiquement des rapports de conformité alignés sur les cadres réglementaires tels que GDPR, HIPAA, PCI DSS et SOX à partir des données d’audit normalisées. Parce que la logique de reporting est dérivée des politiques centralisées plutôt que des configurations spécifiques à l’environnement, les preuves restent cohérentes même lorsque l’utilisation de DynamoDB se développe. Cela permet aux organisations de soutenir les audits, examens internes et enquêtes sans reconstruction manuelle des logs ou préparation ad hoc des données.

- Modèles de rapports préconçus alignés avec les principaux cadres réglementaires

- Collecte automatisée des preuves à partir des enregistrements d’audit normalisés

- Format de reporting cohérent à travers plusieurs comptes et régions AWS

- Réduction du temps de préparation d’audit grâce à la génération de rapports en un clic

- Documentation prête pour l’audit sans analyse manuelle ni corrélation de logs

Impact métier de l’automatisation de la conformité

| Domaine métier | Impact de l’automatisation de la conformité |

|---|---|

| Préparation aux audits | Réduction significative du temps de préparation aux audits grâce à la collecte automatisée des preuves et au reporting |

| Gouvernance des accès | Réduction des risques de mauvaise configuration des accès grâce à l’application centralisée des politiques et à la validation continue |

| Scalabilité | Posture de conformité prévisible maintenue à mesure que les environnements DynamoDB évoluent à travers comptes et régions |

| Responsabilité opérationnelle | Responsabilité claire des contrôles de sécurité et de gouvernance sans dépendance aux équipes applicatives |

| Modèle de conformité | Transition d’un contrôle périodique centré audit vers une conformité continue et opérationnelle |

Conclusion

Amazon DynamoDB offre une base sécurisée et évolutive, mais la conformité ne découle pas automatiquement de la seule sécurité de l’infrastructure. Dans les architectures DynamoDB, la conformité doit être appliquée via la gouvernance de l’identité, les contrôles de chiffrement et la télémétrie opérationnelle plutôt que par des mécanismes natifs à la base de données, formant une stratégie cohésive de sécurité des données et de conformité des données.

Les plateformes de conformité automatisées comblent cette lacune en transformant les signaux au niveau AWS en contrôles pilotés par politique et en preuves prêtes pour l’audit. En automatisant la surveillance, le reporting et l’application via des contrôles d’accès centralisés et une surveillance continue des activités de base de données, les organisations atteignent une conformité pérenne sans sacrifier la performance ni la flexibilité de DynamoDB.

Pour découvrir comment l’automatisation centralisée simplifie la conformité DynamoDB à grande échelle, explorez la Présentation de DataSunrise.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant