Automatisation de la Conformité des Données pour Amazon DynamoDB

L’automatisation de la conformité des données pour Amazon DynamoDB nécessite une approche fondamentalement différente de celle des bases de données relationnelles traditionnelles. DynamoDB est entièrement géré, flexible au niveau du schéma, et étroitement intégré aux services d’infrastructure AWS. En conséquence, les contrôles de conformité sont répartis entre la gestion des identités, le chiffrement, la télémétrie et les couches de surveillance externes, plutôt que d’être mis en œuvre directement dans le moteur de base de données lui-même. Ce modèle aligne la conformité de DynamoDB sur des pratiques plus larges de conformité des données et de gestion des données plutôt que sur des mécanismes natifs de bases de données.

Pour les organisations stockant des données réglementées ou sensibles dans DynamoDB — telles que des données personnelles, des dossiers financiers ou des informations médicales — les processus manuels de conformité deviennent rapidement ingérables. L’automatisation est essentielle pour maintenir la visibilité, appliquer des contrôles cohérents et produire des preuves prêtes pour l’audit à mesure que les environnements évoluent. En pratique, cela nécessite une surveillance continue de l’activité de la base de données combinée à une application structurée de la sécurité des données en dehors du moteur de base de données.

Cet article explique comment fonctionne l’automatisation de la conformité dans les environnements DynamoDB, ce que les services natifs AWS offrent, où apparaissent leurs limites, et comment les plateformes d’automatisation centralisées peuvent combler ces lacunes.

Que signifie la conformité des données dans les environnements DynamoDB

Dans DynamoDB, la conformité n’est pas appliquée via un audit au niveau des requêtes ou des déclencheurs de base de données. Elle repose plutôt sur la coordination des services AWS qui fonctionnent avant, pendant et après l’accès aux données. Ce modèle aligne la conformité avec des contrôles d’accès centralisés et une application au niveau de l’infrastructure, plutôt que sur des mécanismes natifs de base de données.

Les objectifs clés de conformité incluent typiquement :

- Appliquer un accès au moindre privilège aux tables et aux index

- Protéger les données sensibles au repos et en transit

- Capturer un historique vérifiable des accès et des modifications

- Soutenir les audits réglementaires et les enquêtes internes

- Détecter les dérives de politiques à mesure que les architectures évoluent

Parce que DynamoDB n’expose pas de journaux SQL natifs ni d’historique interne des requêtes, l’automatisation de la conformité doit s’appuyer sur l’application des identités, la journalisation de l’infrastructure et la surveillance externe. En pratique, cela nécessite une surveillance continue de l’activité de la base de données combinée à des contrôles structurés de sécurité des données en dehors du moteur de base de données.

Contrôles natifs AWS pour la conformité DynamoDB

AWS fournit plusieurs services fondamentaux qui contribuent à la conformité DynamoDB. Ces services sont puissants, mais ils fonctionnent de manière indépendante et nécessitent une coordination soigneuse pour supporter des flux de travail automatisés de conformité.

Gestion des identités et des accès (IAM)

AWS Identity and Access Management (IAM) est la couche principale d’application des accès à DynamoDB. Chaque requête est évaluée par rapport aux politiques IAM avant son exécution.

Les politiques IAM définissent :

- Quels rôles ou utilisateurs peuvent accéder à DynamoDB

- Quelles actions sont autorisées (

GetItem,PutItem,Query,Scan, etc.) - Quelles tables ou index peuvent être consultés

- Conditions optionnelles comme l’adresse IP source ou le point de terminaison VPC

Exemple de politique IAM restreignant l’accès en lecture à une seule table :

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

IAM est très efficace pour le contrôle d’accès, mais il ne fournit pas de visibilité historique sur comment les données ont été utilisées — seulement si l’accès a été autorisé.

Chiffrement et protection de l’infrastructure

DynamoDB chiffre par défaut toutes les données au repos à l’aide de clés gérées par AWS. Pour les environnements réglementés, les organisations adoptent généralement des clés KMS gérées par le client AWS pour satisfaire aux exigences de conformité en matière de propriété, rotation et révocation des clés.

Exemple de table DynamoDB utilisant une clé KMS gérée par le client :

{

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd-1234-efgh-5678"

}

}

De plus :

- TLS protège les données en transit

- Les contrôles d’infrastructure AWS protègent le stockage physique

- La sauvegarde et la récupération à un instant donné soutiennent les exigences d’intégrité des données

Ces contrôles satisfont à de nombreuses exigences de sécurité de base, mais ils ne fournissent pas de preuves de conformité au niveau de l’activité.

CloudTrail et journalisation opérationnelle

Étant donné que DynamoDB ne génère pas de journaux de requêtes, AWS CloudTrail devient la principale source d’enregistrements d’activité.

CloudTrail capture :

- Les appels d’API vers DynamoDB

- L’identité ayant effectué la requête

- Le timestamp et la source

- Le statut de succès ou d’échec

Exemple d’événement CloudTrail pour une opération DynamoDB :

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "PutItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "IAMUser",

"userName": "app-service-user"

},

"requestParameters": {

"tableName": "Orders"

},

"responseElements": {

"consumedCapacity": null

}

}

Ces données sont critiques pour la traçabilité, mais présentent des limites importantes :

- Pas de visibilité sur l’accès aux données au niveau des éléments

- Pas de compréhension du contexte des données sensibles

- Pas de logique de conformité intégrée

- Volume important de journaux nécessitant un post-traitement

CloudTrail fournit une télémétrie brute — mais pas une automatisation de la conformité.

Automatisation de la conformité DynamoDB avec une surveillance centralisée

Pour automatiser efficacement la conformité, les organisations introduisent une couche externe de conformité qui fonctionne autour de DynamoDB, et non à l’intérieur. Cette approche s’aligne sur des architectures centralisées de conformité des données plutôt que sur des contrôles natifs de bases de données.

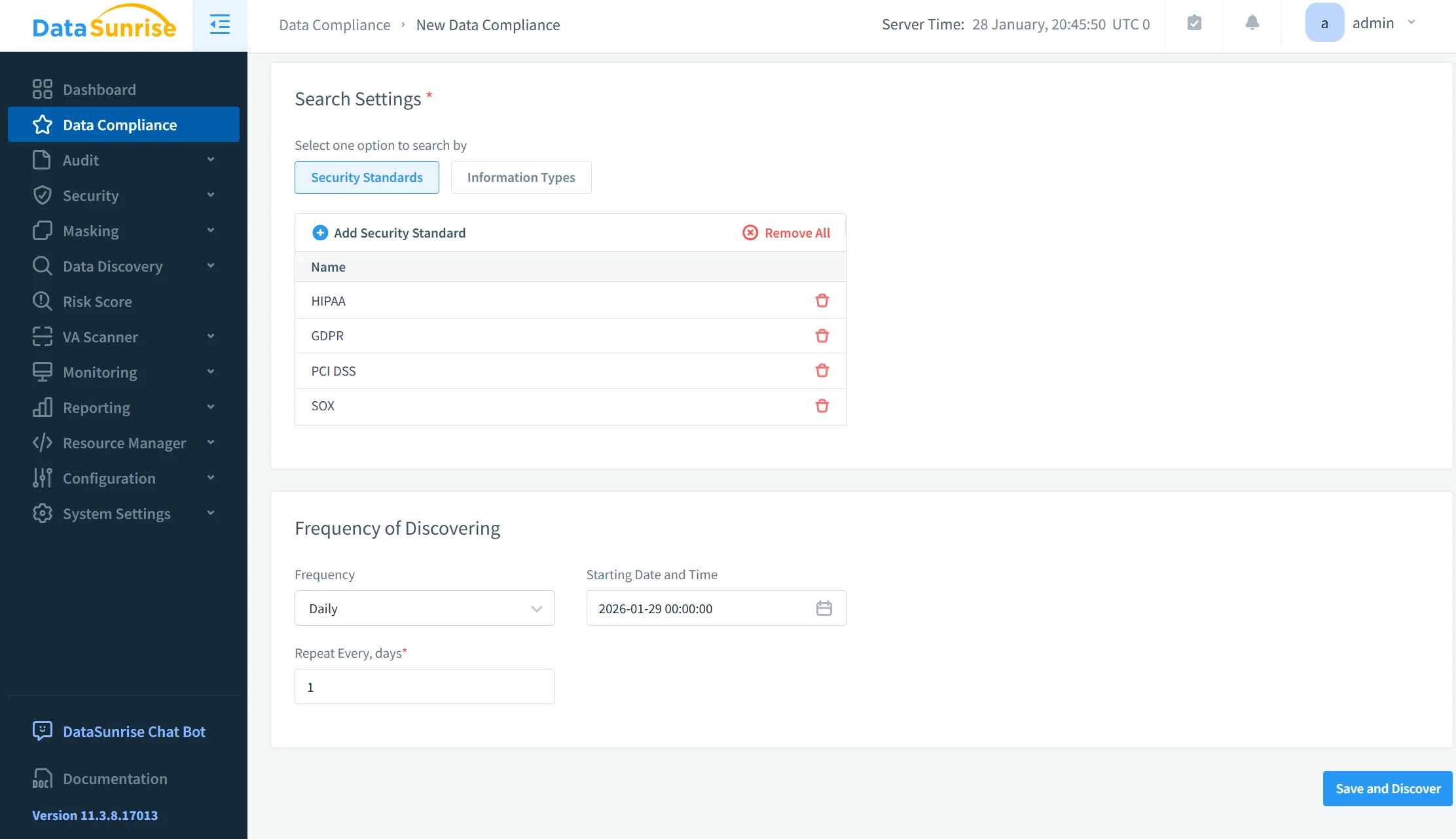

Cette couche se concentre sur :

- La définition centralisée des politiques

- La surveillance continue des activités

- La connaissance des données sensibles

- La génération automatisée de rapports de conformité

- La cohérence inter-environnements

Contrairement aux journaux natifs AWS, les plateformes d’automatisation de conformité appliquent une logique contextuelle aux flux d’activité, transformant les événements bruts en preuves de conformité structurées grâce à une surveillance avancée de l’activité de base de données.

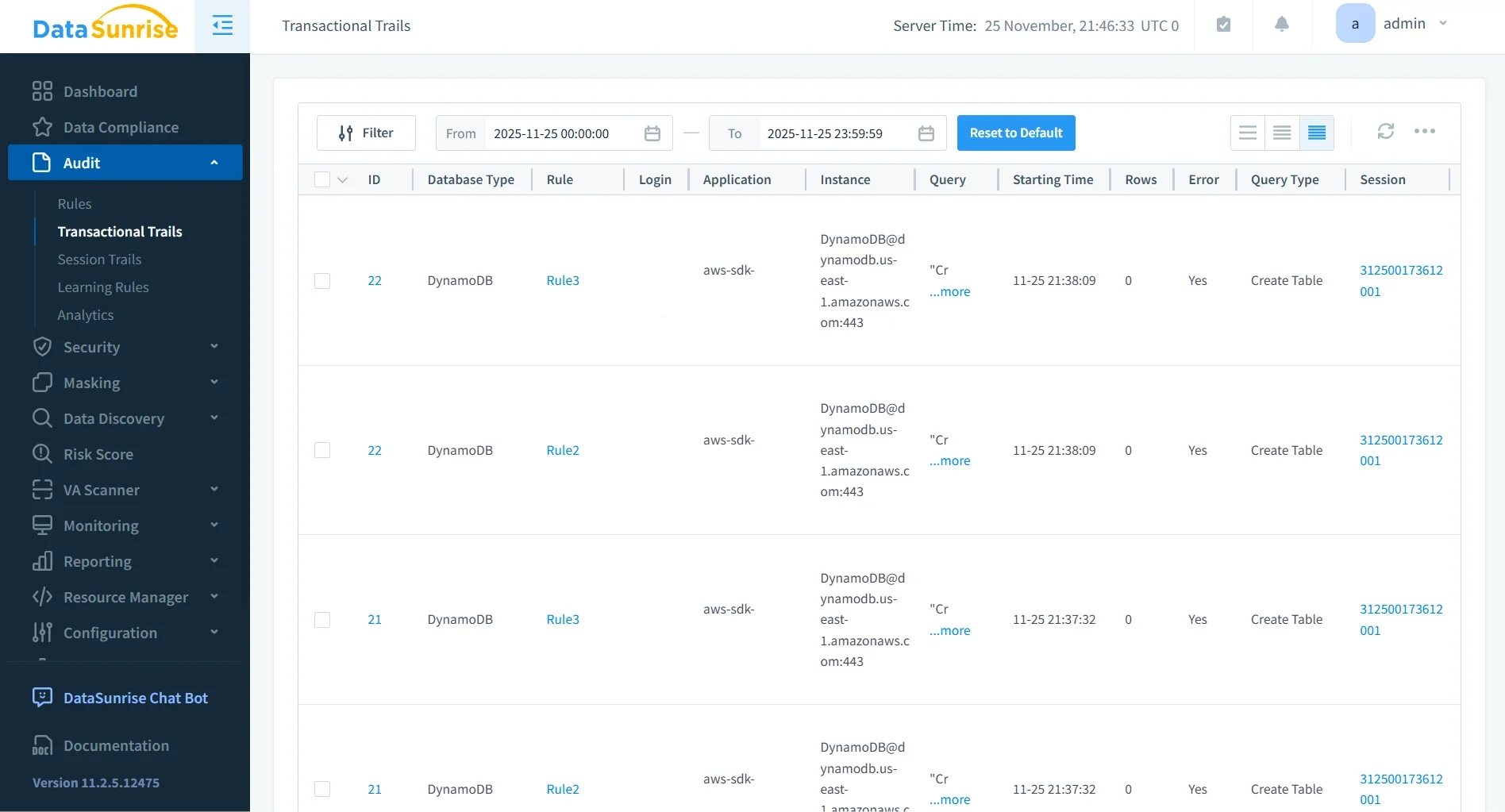

Surveillance d’activité consciente de la conformité

La surveillance automatisée de la conformité évalue l’activité DynamoDB en fonction de qui a accédé à quoi, comment, et dans quelles conditions. Ce modèle étend la journalisation traditionnelle en incorporant le contexte de sécurité des données et réglementaire.

Au lieu de stocker chaque événement aveuglément, la surveillance consciente de la conformité :

- Filtre les événements en fonction de leur pertinence réglementaire

- Corrèle les identités, les actions, et la sensibilité des données

- Détecte des comportements anormaux ou risqués grâce à une analyse du comportement utilisateur

- Maintient des pistes d’audit résistantes aux altérations

Cette approche réduit significativement le bruit tout en améliorant la clarté des audits.

Automatisation de la conformité basée sur les politiques

L’automatisation centralisée de la conformité s’appuie sur une application basée sur des règles, où les politiques sont définies une fois et appliquées de façon cohérente. Les politiques sont généralement alignées avec les contrôles d’accès d’entreprise et les objectifs de conformité plutôt qu’avec la logique applicative.

La logique des politiques peut inclure :

- Quelles tables DynamoDB contiennent des données réglementées

- Quelles identités peuvent y accéder et sous quelles conditions

- Quelle activité doit être journalisée pour des réglementations spécifiques

- Comment les violations ou anomalies sont signalées

Parce que les politiques sont externes à la base de données, elles restent cohérentes à travers les environnements de développement, staging, et production — voire entre plusieurs comptes AWS.

Rapports automatisés de conformité

L’une des tâches les plus consommatrices en ressources dans la conformité est la préparation des audits. Les plateformes d’automatisation répondent à ce besoin en générant en continu des rapports prêts à l’audit grâce à des flux de travail centralisés de gestion de la conformité.

Les rapports automatisés peuvent inclure :

- L’historique des accès par identité ou rôle

- Les modifications administratives aux ressources DynamoDB

- Les preuves de chiffrement et de contrôles d’accès

- Des vues chronologiques des interactions avec les données sensibles

Cela élimine l’extraction manuelle des journaux et réduit les cycles d’audit de plusieurs semaines à quelques heures.

Impact commercial de l’automatisation de la conformité DynamoDB

| Résultat commercial | Impact opérationnel |

|---|---|

| Réduction du temps de préparation aux audits | La collecte continue de preuves élimine l’agrégation manuelle de journaux et le travail de dernière minute pour l’audit |

| Réduction des risques de lacunes en conformité | Des contrôles automatisés et basés sur des politiques réduisent les erreurs humaines et la dérive de configuration |

| Contrôles cohérents entre les environnements | Un comportement de conformité identique dans les environnements de développement, staging et production AWS |

| Meilleure visibilité sur l’utilisation des données | Une compréhension claire de qui a accédé aux ressources DynamoDB, quand, et dans quelles conditions |

| Enquête et réponse aux incidents accélérées | Les enregistrements d’activité centralisés accélèrent l’analyse des causes profondes et la mise en confinement |

L’automatisation transforme la conformité d’une obligation réactive à une capacité opérationnelle continue et mesurable plutôt qu’à un exercice d’audit périodique.

Conclusion

Amazon DynamoDB offre une infrastructure sécurisée et évolutive, mais l’automatisation de la conformité ne se fait pas automatiquement. Les services natifs AWS fournissent des éléments essentiels — application des identités, chiffrement, et télémétrie — mais ils opèrent de manière indépendante et manquent de contexte de conformité. Par conséquent, les organisations doivent considérer la conformité DynamoDB comme faisant partie d’une stratégie plus large de sécurité des données et de conformité des données plutôt que comme une fonctionnalité propre à la base de données.

L’automatisation de la conformité des données pour DynamoDB nécessite une couche centralisée qui unifie l’application des politiques, la surveillance des activités et la génération de rapports à travers les environnements. En externalisant la logique de conformité et en interprétant continuellement l’activité via une surveillance structurée de l’activité de base de données, les organisations gagnent en clarté, cohérence et pertinence pour les audits, sans ralentir le développement ou les opérations.

Dans les environnements DynamoDB, la conformité ne consiste pas à ajouter des fonctionnalités à la base de données. Il s’agit de concevoir la visibilité, le contrôle et la responsabilité autour d’elle — et d’automatiser ces contrôles à grande échelle grâce à des workflows centralisés de gestion de la conformité.