Automatisation de la Conformité des Données IBM Db2

Des réglementations telles que le RGPD, HIPAA, PCI DSS et SOX imposent des exigences strictes sur la manière dont les organisations gèrent et protègent les données. Respecter ces normes requiert plus qu’un stockage sécurisé : les équipes doivent suivre qui a accédé à l’information, prouver que cet accès était légitime et appliquer le masquage ou la restriction des champs sensibles lorsque nécessaire.

IBM Db2 offre des fonctionnalités natives pour l’audit, la surveillance et le contrôle d’accès basé sur les rôles qui soutiennent ces objectifs. Pourtant, dans la pratique, les administrateurs trouvent souvent ces outils manuales et fragmentés — les journaux sont dispersés à travers différentes vues, les rapports nécessitent des scripts personnalisés et les privilèges deviennent difficiles à valider à mesure que les bases de données grandissent.

Cet article examine les capacités natives de conformité de Db2, explique leurs limites et montre comment DataSunrise aide à automatiser la conformité dans les environnements Db2.

Comprendre les Défis de Conformité avec Db2

L’architecture de Db2 introduit plusieurs obstacles à la conformité :

- Besoin de Surveillance Granulaire – Chaque requête SELECT, INSERT ou DELETE doit être traçable.

- Exposition des Données Sensibles – Les informations personnellement identifiables (IPI) et les données financières doivent être masquées ou restreintes.

- Gestion des Rôles et Privilèges – La dérive des privilèges et l’attribution incohérente des rôles compliquent les audits.

- Complexité de l’Audit – Les journaux d’audit natifs nécessitent une analyse manuelle et manquent de rapports centralisés.

Oui — en ce moment c’est un peu surchargé. Vous avez six sous-sections avec plusieurs exemples SQL, ce qui peut diluer l’attention. Pour raconter l’histoire de la conformité, vous n’avez pas besoin de détailler chaque vue système.

Voici une réécriture plus concise qui conserve les fonctionnalités natives Db2 les plus pertinentes (audit, surveillance, privilèges) tout en supprimant certains détails superflus :

Fonctionnalités Natives de Conformité Db2

Db2 inclut des outils de surveillance et d’audit qui constituent la base des programmes de conformité. Les fonctionnalités les plus utiles sont les pistes d’audit, la surveillance d’activité et les vérifications des privilèges.

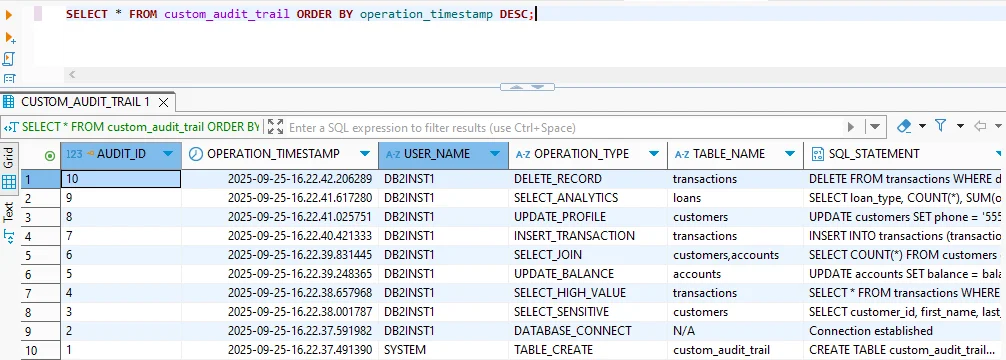

1. Piste d’Audit Personnalisée

Les tables d’audit personnalisées peuvent enregistrer des opérations sensibles pour une révision ultérieure :

SELECT * FROM custom_audit_trail

ORDER BY operation_timestamp DESC;

Les administrateurs peuvent filtrer par type d’événement pour isoler les actions critiques telles que les requêtes sensibles ou les transactions financières.

2. Surveillance de l’Activité et des Applications

Db2 fournit des vues de surveillance qui relient l’activité de la base de données aux utilisateurs et applications spécifiques :

SELECT APPLICATION_NAME, SESSION_AUTH_ID, TOTAL_APP_COMMITS

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Pour le suivi en temps réel des sessions :

SELECT APPL_NAME, AUTHID, APPL_STATUS

FROM SYSIBMADM.APPLICATIONS;

Cette visibilité est essentielle pour démontrer la responsabilité lors d’un audit.

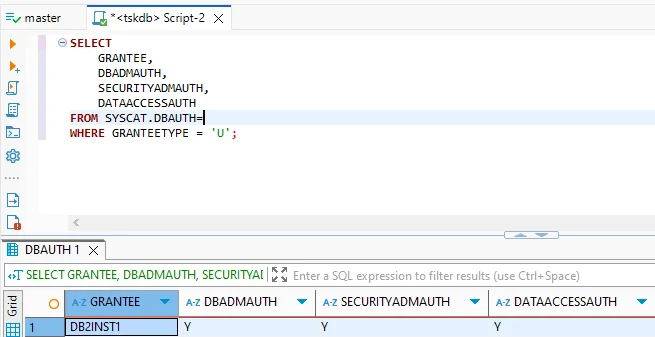

3. Vérifications des Privilèges et Autorisations

Db2 stocke les autorisations au niveau utilisateur dans des catalogues système, permettant des revues rapides des droits d’accès :

SELECT GRANTEE, DBADMAUTH, SECURITYADMAUTH, DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Valider régulièrement ces données assure que les privilèges restent conformes aux exigences réglementaires.

Limitations des Approches Natives de Conformité

Bien que ces outils couvrent les bases, ils présentent des lacunes notables :

| Limitation | Impact | Niveau de Risque |

|---|---|---|

| Configuration manuelle des règles d’audit | Erreurs humaines et incohérences | Élevé |

| Absence de découverte automatisée des données | Les données sensibles peuvent rester non protégées | Critique |

| Capacités de reporting limitées | Efforts manuels supplémentaires durant les audits | Moyen |

| Gestion complexe des privilèges | Difficile de valider l’expansion des rôles à grande échelle | Élevé |

Automatisation de la Conformité Db2 avec DataSunrise

DataSunrise étend les capacités de Db2 en automatisant les contrôles de conformité :

- Découverte Automatisée des Données Sensibles – Analyse les schémas Db2 à la recherche de données réglementées (IPI, PCI, PHI).

- Masquage Dynamique des Données – Masque les valeurs sensibles au moment de la requête, sans modification du schéma.

- Audit & Surveillance Centralisés – Consolide les journaux et fournit des tableaux de bord en temps réel.

- Autopilote de Conformité – Ajuste automatiquement les politiques lorsque de nouvelles données ou rôles apparaissent.

- Rapports Prêts pour les Auditeurs – Génère des rapports en un clic pour le RGPD, HIPAA, PCI DSS et SOX.

Automatisation Pas à Pas de la Conformité avec DataSunrise

-

Déployer DataSunrise

Connectez DataSunrise à vos instances Db2 en utilisant l’option de déploiement adaptée à votre configuration — mode proxy pour une application en ligne, mode renifleur pour une surveillance passive, ou suivi des journaux lorsque l’accès en ligne n’est pas possible. -

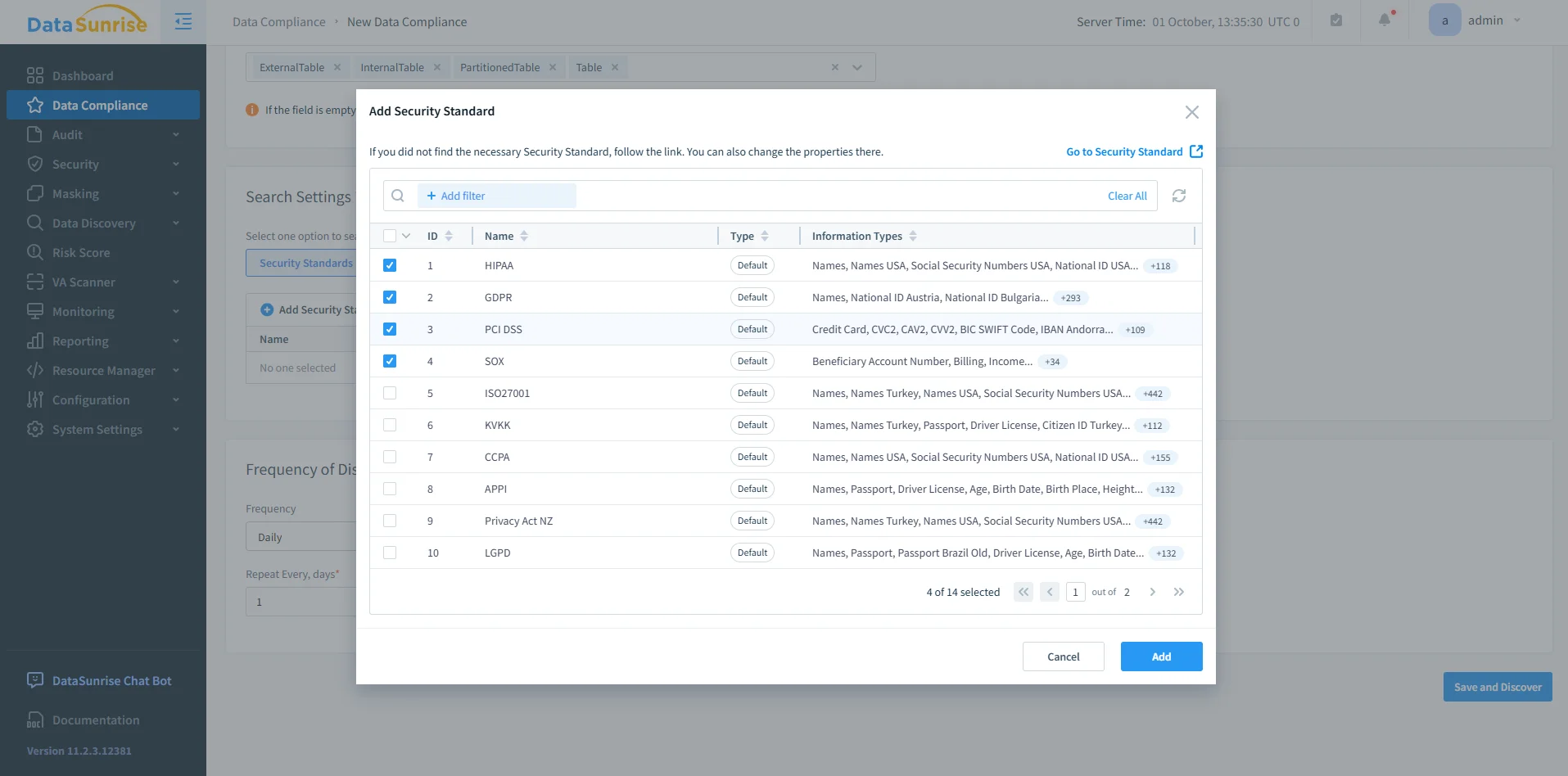

Ajouter une Règle de Conformité des Données

Dans la section Conformité des Données, cliquez sur + Ajouter Conformité des Données. Ici, vous définissez les objets de conformité en choisissant l’instance Db2, en spécifiant les critères de recherche et en liant la règle aux actions d’audit ou de masquage. Plutôt que des modèles préfabriqués pour RGPD/HIPAA/PCI, vous créez des politiques alignées aux réglementations propres à votre environnement.

Sélection des Normes de Sécurité DataSunrise – Ajout d’une règle de conformité en choisissant des standards comme HIPAA, RGPD, PCI DSS et SOX. -

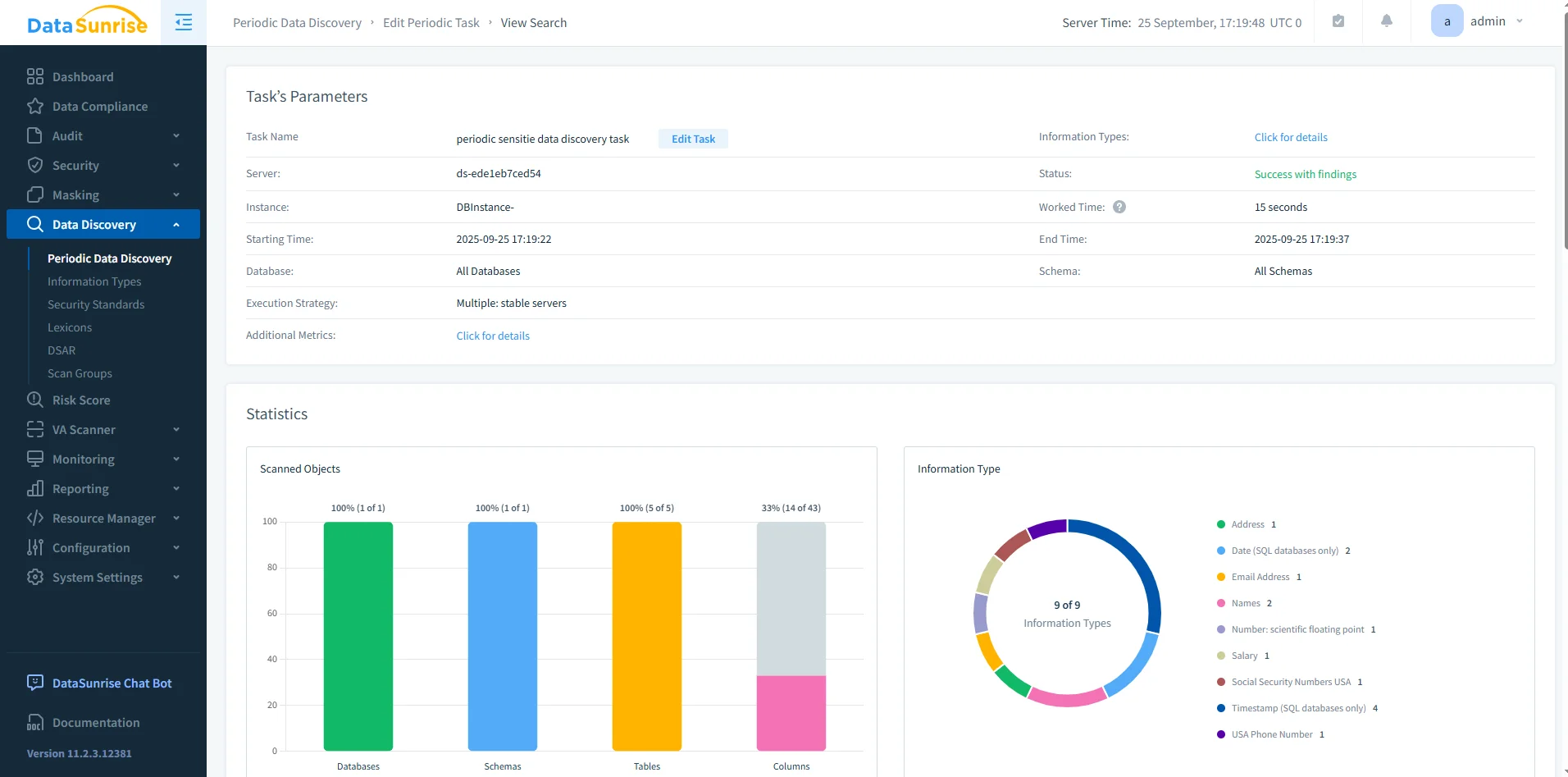

Lancer la Découverte des Données Sensibles

Utilisez le module de Découverte des Données Sensibles pour analyser les schémas Db2 et détecter les champs réglementés tels que numéros de sécurité sociale, cartes bancaires ou PHI. Les résultats de la découverte peuvent être directement intégrés dans vos règles de conformité.

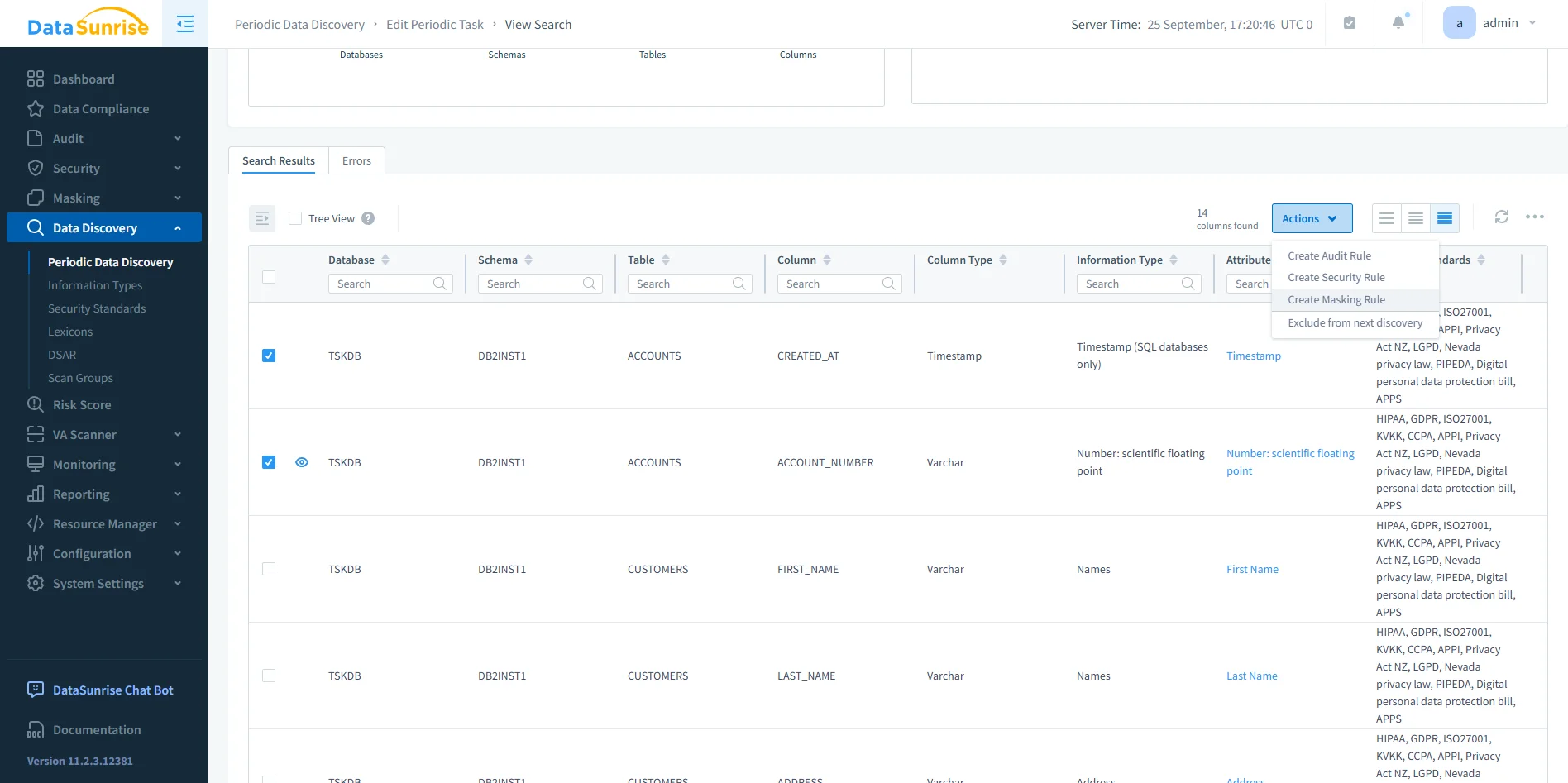

Tableau de bord de Découverte Périodique des Données DataSunrise – Résultats d’une tâche de découverte avec statistiques sur les bases scannées, schémas, tables et colonnes sensibles. -

Configurer les Politiques de Protection

Appliquez l’application via le masquage dynamique des données, le pare-feu base de données ou les alertes de surveillance. Ces politiques assurent que les données sensibles sont contrôlées au moment de la requête.

Résultats de Découverte des Données DataSunrise – Liste détaillée des tables et colonnes Db2 avec types de données sensibles identifiés, liés aux régulations applicables. -

Générer des Rapports d’Audit

Utilisez le module de Reporting pour créer des preuves prêtes pour l’auditeur. Les rapports peuvent être planifiés ou générés à la demande, évitant ainsi le besoin de revues manuelles des journaux.

Avantages de la Conformité Automatisée

Les organisations adoptant DataSunrise avec Db2 constatent des améliorations mesurables dans plusieurs domaines :

| Avantage | Description |

|---|---|

| Réduction de charge de travail de 80–90% | La découverte, le masquage et le reporting automatisés réduisent considérablement l’effort manuel. |

| Application en temps réel | Les politiques de sécurité et conformité sont appliquées instantanément sur les requêtes Db2. |

| Rapports cohérents | Les rapports unifiés fournissent une source unique de vérité pour les auditeurs et les équipes. |

| Alignement réglementaire pérenne | Les politiques s’adaptent automatiquement à l’évolution des cadres de conformité. |

Conclusion

IBM Db2 offre de solides bases pour la conformité grâce aux pistes d’audit, vues de surveillance et vérifications des privilèges. Toutefois, ces outils demeurent manuels et fragmentés.

Avec DataSunrise, les environnements Db2 bénéficient d’une découverte automatisée, du masquage, d’une surveillance centralisée et de rapports de conformité en temps réel. Cette combinaison transforme la conformité d’un fardeau gourmand en ressources en un cadre adaptatif et automatisé.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant