Automatisation de la Conformité des Données Vertica

Automatisation de la Conformité des Données Vertica permet aux organisations de faire respecter les exigences réglementaires dans des environnements analytiques étendus et distribués sans dépendre d’une intervention manuelle. À mesure que les clusters Vertica s’étendent, davantage de pipelines, d’applications et d’utilisateurs interagissent avec des données sensibles. Cela augmente à la fois le risque opérationnel et la complexité de gestion des contrôles de confidentialité. L’examen manuel des charges de travail SQL, des fichiers journaux et du comportement des schémas ne peut suivre l’échelle ou le débit de Vertica. Par conséquent, l’automatisation devient la seule méthode fiable pour assurer une application cohérente des règles de conformité.

L’architecture de Vertica — construite autour des projections, du stockage ROS/WOS et de l’exécution distribuée — offre des performances exceptionnelles mais introduit des défis de gouvernance. Les données peuvent exister sous plusieurs représentations physiques, les requêtes peuvent s’exécuter simultanément sur plusieurs nœuds et les charges de travail peuvent provenir de tableaux de bord BI, de notebooks ML, de jobs ETL automatisés et d’applications JDBC. Les modèles traditionnels de RBAC et la supervision manuelle ne peuvent pas détecter de manière fiable les accès non autorisés ni empêcher la dérive des politiques dans un tel environnement. Par conséquent, les organisations ont besoin d’une passerelle de conformité automatisée capable d’inspecter chaque requête SQL, de masquer les résultats sensibles et de générer des preuves d’audit en continu.

DataSunrise fournit cette couche d’automatisation en opérant entre les applications et Vertica. Il évalue le trafic SQL, applique les règles de masquage, bloque les opérations à risque et agrège les événements d’audit en temps réel. Ainsi, les protections de conformité restent actives que Vertica traite 100 requêtes par heure ou 100 000 par minute.

Automatisation de l’Application des Règles SQL dans Vertica

L’application automatisée des règles SQL est le premier composant critique de l’automatisation de la conformité des données Vertica. Plutôt que de se reposer uniquement sur le modèle RBAC de Vertica — qui contrôle l’accès mais pas le comportement — les règles de sécurité DataSunrise analysent dynamiquement les instructions SQL. Cela est particulièrement important dans les environnements où les systèmes ETL et les outils de reporting génèrent automatiquement des requêtes. Selon la documentation Vertica, l’exécution distribuée peut masquer quel nœud ou processus a initié une requête. L’application automatique compense cela en interceptant le trafic au niveau de la passerelle avant qu’il n’entre dans le pipeline d’exécution de Vertica.

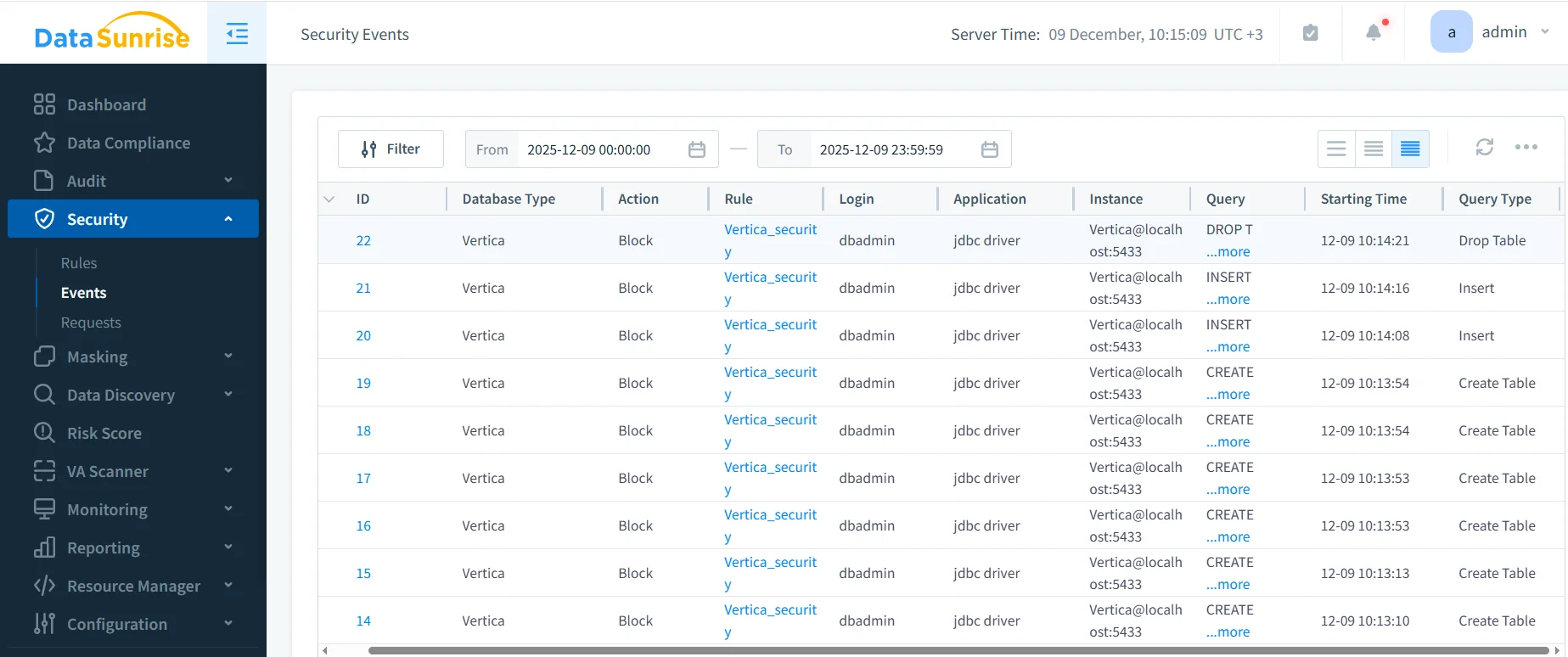

La capture d’écran ci-dessus montre le blocage automatisé des actions SQL non autorisées, y compris INSERT, DROP TABLE et CREATE TABLE. Ces opérations peuvent violer les politiques internes ou les exigences de conformité externes (par exemple, les restrictions PCI DSS sur la modification des tables de données de titulaires de carte). Parce que l’application se fait avant que Vertica ne traite la requête, les organisations évitent toute modification accidentelle de données, changements de schéma ou tentatives d’exfiltration. De plus, l’automatisation garantit que le comportement SQL est cohérent entre les environnements — développement, préproduction et production — indépendamment de l’outil émettant la requête.

Le filtrage SQL en temps réel permet également des workflows d’automatisation plus avancés. Par exemple, les organisations peuvent implémenter :

- Des règles basées sur le temps qui restreignent l’accès en dehors des heures ouvrables approuvées.

- Des contrôles spécifiques aux applications garantissant que les outils BI ne peuvent pas exécuter de commandes DDL.

- Des contrôles basés sur la sensibilité des données qui restreignent les jointures entre schémas impliquant des jeux de données réglementés.

- La détection de motifs à haut risque tels que

SELECT *sur de grandes tables avec des attributs sensibles.

Ces contrôles automatisés empêchent les usages abusifs, font respecter la segmentation et réduisent la charge des DBA qui autrement examineraient les journaux manuellement. Dans les environnements Vertica multi-locataires, les règles de sécurité établissent des frontières de conformité entre unités métier sans nécessiter de reconfiguration du cluster.

Masquage Dynamique Automatisé des Données Sensibles Vertica

L’automatisation du masquage protège les données régulées même lorsque l’accès SQL est autorisé. Le RGPD, HIPAA et PCI DSS exigent tous que les champs sensibles soient masqués ou pseudonymisés sauf si un utilisateur possède une autorisation explicite. Vertica ne comprend pas de masquage dynamique natif, donc DataSunrise réalise ces transformations automatiquement au moment de la requête. Cela élimine le besoin de vues de masquage personnalisées ou de jeux de données masqués en double.

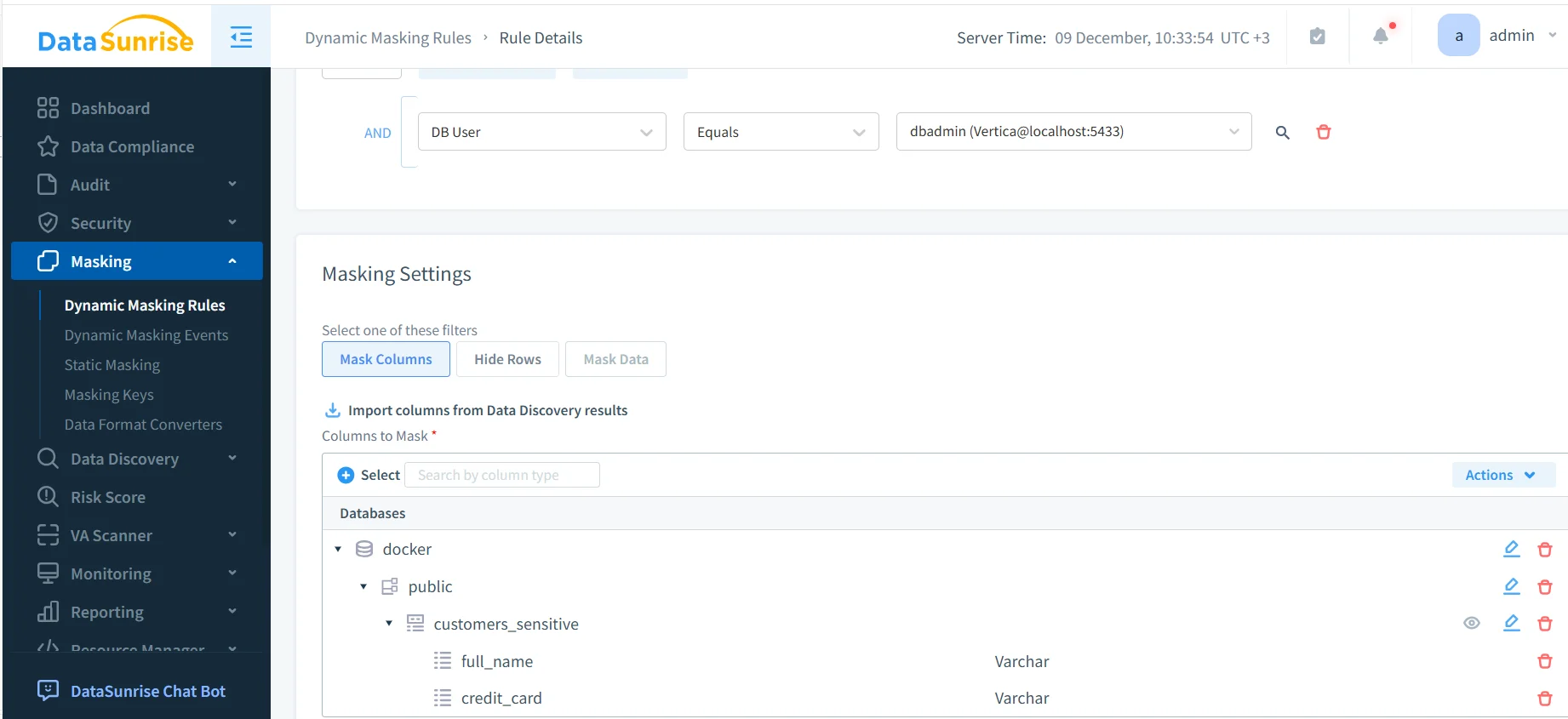

La capture d’écran ci-dessous montre l’interface de configuration pour sélectionner les colonnes Vertica nécessitant un masquage. Chaque champ peut être masqué totalement ou partiellement selon les besoins réglementaires.

Configuration des colonnes de masquage.

Cette approche permet aux organisations de mettre en œuvre des contrôles de confidentialité de manière cohérente sur toutes les charges de travail. Les champs sensibles — tels que full_name, phone, email et credit_card — peuvent être masqués selon l’identité de l’utilisateur, le type d’application ou la localisation réseau. Par exemple, les analystes internes peuvent voir des données partiellement masquées, les sous-traitants externes peuvent recevoir des valeurs entièrement obscurcies, et les outils ETL automatisés peuvent ne voir aucune donnée sensible. Cette automatisation granulaire est conforme aux exigences décrites dans les orientations du RGPD sur la pseudonymisation.

De plus, le masquage automatisé garantit que les nouveaux jeux de données héritent des règles de conformité dès leur apparition. Lorsqu’une nouvelle colonne est introduite lors de l’évolution du schéma ou des mises à jour ETL, DataSunrise peut automatiquement la classifier et l’ajouter aux règles de masquage sans intervention humaine. Ceci élimine un point de défaillance important des stratégies traditionnelles de masquage manuel.

Génération Automatisée de Piste d’Audit

L’automatisation de l’audit est une exigence fondamentale pour la conformité réglementaire. L’article 30 du RGPD, HIPAA §164.312(b) et le NIST SP 800-53 exigent que les organisations maintiennent des logs détaillés des activités des utilisateurs, des tentatives d’accès et des opérations sur les données. Vertica fournit un journal système étendu, mais les logs sont répartis sur plusieurs nœuds et stockés dans plusieurs tables système. L’extraction et la corrélation manuelles deviennent rapidement impraticables.

DataSunrise résout ce problème en collectant, normalisant et stockant automatiquement les événements d’audit Vertica — sessions, instructions SQL, DDL et actions déclenchées par les règles — dans un référentiel d’audit centralisé.

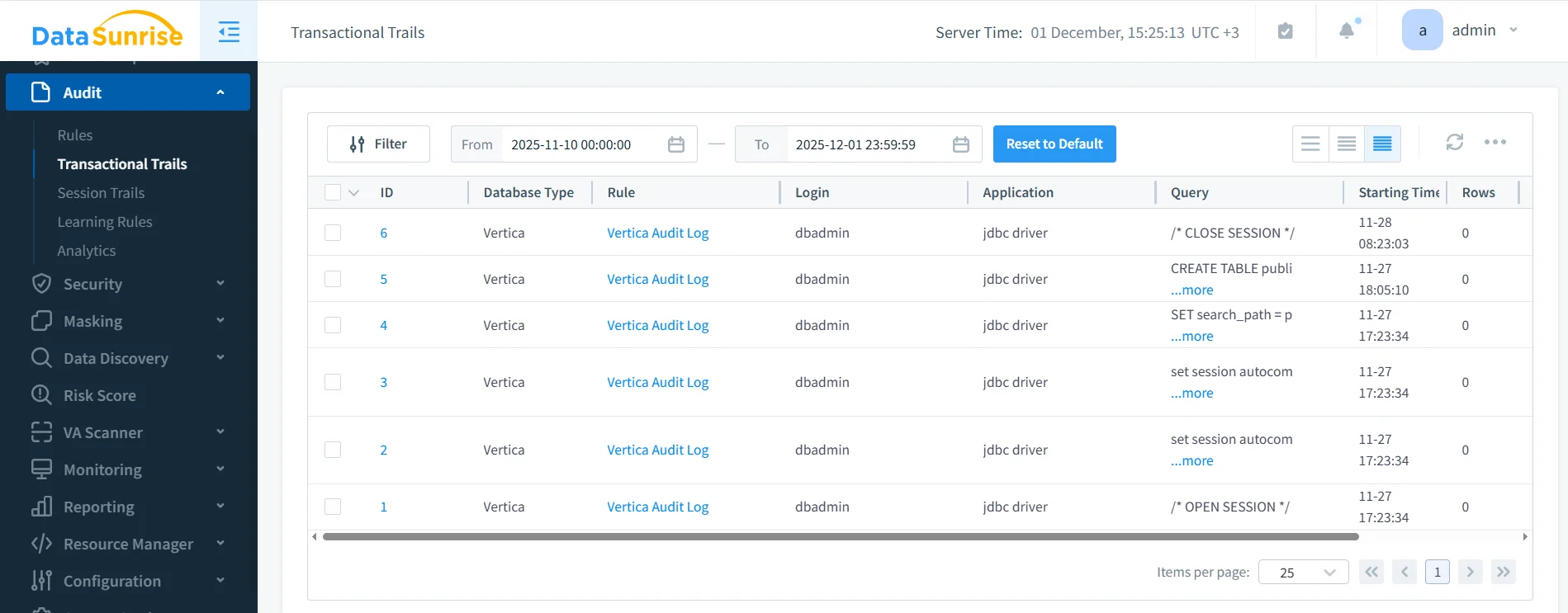

La capture d’écran ci-dessus illustre l’enregistrement automatique par DataSunrise des événements de connexion Vertica, des transitions de session et des opérations SQL. Chaque événement inclut l’identité utilisateur, les métadonnées des applications, les horodatages et le texte SQL complet. Cela élimine la nécessité d’analyser manuellement les journaux et assure aux équipes de conformité des preuves fiables disponibles pour les revues internes ou les audits externes.

Les organisations peuvent étendre l’automatisation de l’audit en :

- Planifiant des exportations automatiques d’audit pour les tâches internes de conformité.

- Intégrant les flux d’audit dans des plateformes SIEM (Splunk, QRadar, Azure Sentinel).

- Configurant des alertes automatiques pour les comportements suspects (par exemple, activité DDL inattendue).

- Appliquant une rétention automatique des preuves d’audit selon les exigences réglementaires.

Parce que DataSunrise capture à la fois les opérations autorisées et bloquées, les auditeurs peuvent vérifier que les règles de conformité fonctionnent efficacement sur l’ensemble de l’infrastructure Vertica.

Avantages de l’Automatisation par Rapport aux Processus Manuels

L’automatisation réduit considérablement le risque opérationnel, augmente la cohérence et diminue la charge liée à la conformité. Le tableau suivant compare les workflows manuels et automatisés :

| Tâche de Conformité | Approche Manuelle | Approche Automatisée |

|---|---|---|

| Application SQL | Les DBA examinent les journaux après incident | Blocage en temps réel avant exécution |

| Masquage | Vues statiques, réécritures de code, mises à jour lentes | Masquage dynamique appliqué instantanément |

| Audit | Analyse manuelle des tables système sur chaque nœud | Piste d’audit unifiée à travers les environnements |

| Rapport | Compilation manuelle des preuves | Rapports de conformité générés automatiquement |

Conclusion

L’automatisation de la Conformité des Données Vertica transforme la gestion de la confidentialité, du contrôle d’accès et des obligations d’audit dans les environnements analytiques distribués. Le filtrage SQL automatisé protège contre les comportements non autorisés, le masquage dynamique sécurise les champs sensibles, et l’audit centralisé assure la traçabilité sur toutes les charges de travail. À mesure que les environnements Vertica s’étendent, l’automatisation garantit une application cohérente impossible à obtenir avec des processus manuels.

En combinant la puissance analytique de Vertica avec la couche d’automatisation pilotée par des politiques de DataSunrise, les entreprises acquièrent un cadre de conformité durable qui favorise la croissance, minimise les risques et répond aux attentes du RGPD, HIPAA, PCI DSS et des programmes de sécurité alignés sur le NIST.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant