Comment Automatiser la Conformité des Données pour TiDB

Introduction

TiDB est une base de données SQL distribuée optimisée pour le traitement hybride transactionnel et analytique (HTAP), largement utilisée dans des secteurs tels que le SaaS, la fintech et le commerce de détail. Dans ce guide, vous apprendrez comment automatiser la conformité des données pour TiDB en utilisant les contrôles d’accès natifs et DataSunrise comme couche d’automatisation — vous aidant à respecter les exigences du RGPD, HIPAA, SOX et du PCI DSS.

Étape 1 : Découvrir les Données Sensibles

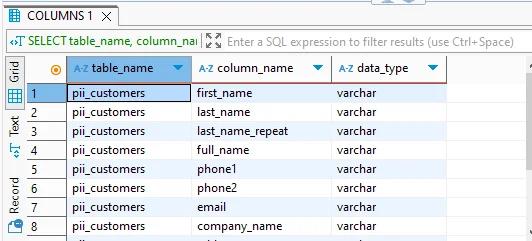

La première étape pour automatiser la conformité consiste à identifier où se trouvent les données sensibles. TiDB ne fournit pas de fonctionnalités intégrées de découverte, donc des requêtes manuelles comme celle ci-dessous sont souvent utilisées pour repérer les colonnes dont les noms suggèrent des données personnelles identifiables (PII) :

Exemple de code :

SELECT table_name, column_name

FROM information_schema.columns

WHERE column_name REGEXP 'email|name|address|card|phone';

Bien que cette approche soit fonctionnelle, elle est limitée aux motifs de nommage et ne s’adapte pas bien aux grands schémas ou aux schémas évolutifs.

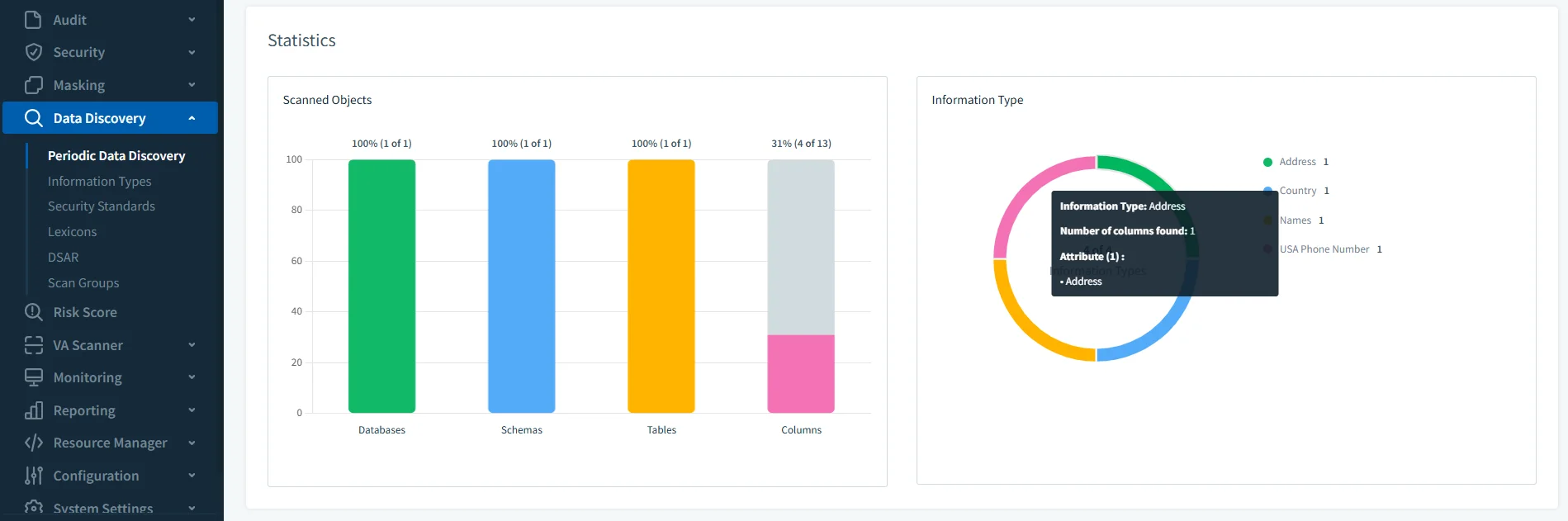

Le moteur de découverte de DataSunrise automatise ce processus en analysant la structure de la base de données TiDB ainsi que les métadonnées et valeurs d’échantillons (lorsque cela est autorisé). Il utilise une combinaison de :

- Règles basées sur des motifs (par exemple, regex pour numéros de sécurité sociale, emails, numéros de carte)

- Correspondance par dictionnaire (par exemple, pour les noms, titres professionnels, listes de pays)

- Tags personnalisés (par exemple, pour des champs spécifiques à l’industrie comme les codes médicaux ou numéros de compte)

Une fois l’analyse terminée, DataSunrise :

- Classe et étiquette les colonnes en tant que PII, PHI, données financières, etc.

- Résume les résultats dans un rapport de conformité

- Permet d’exporter les résultats pour documentation ou utilisation ultérieure

- Intègre automatiquement les colonnes identifiées dans les règles de masquage et d’alerte

Vous pouvez planifier des analyses de découverte pour qu’elles s’exécutent régulièrement — assurant ainsi que les colonnes nouvellement ajoutées ou les changements de schéma soient continuellement évalués sans intervention manuelle. Cela transforme votre processus de conformité d’un mode ad hoc à un mode pleinement proactif.

En utilisant des analyses automatisées, vous réduisez les erreurs humaines et automatisez la conformité des données pour TiDB de manière évolutive et reproductible.

Étape 2 : Définir les Règles d’Accès

TiDB prend en charge la création d’utilisateurs et l’attribution de privilèges de manière compatible MySQL. Vous pouvez créer des utilisateurs et octroyer des permissions au niveau des schémas ou des tables comme illustré ci-dessous.

Exemple de code :

CREATE USER 'auditor'@'%' IDENTIFIED BY 'SecurePass123!';

GRANT SELECT ON customer_data.* TO 'auditor'@'%';

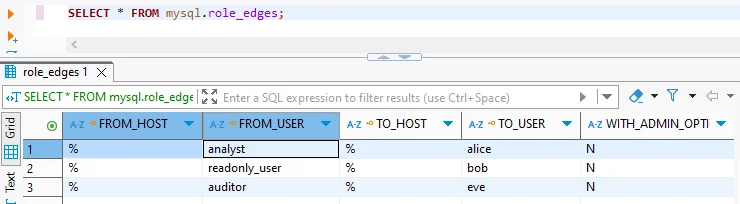

Pour réduire les risques et maintenir la conformité, appliquez le principe du moindre privilège. Les utilisateurs ne doivent avoir accès qu’aux données dont ils ont besoin, et rien de plus. TiDB prend aussi en charge une forme basique d’héritage de rôles, que vous pouvez consulter avec :

Exemple de code :

SELECT * FROM mysql.role_edges;

Bien que cela permette de mettre en place un contrôle d’accès de base, il manque une application dynamique basée sur le contexte de la session, la localisation ou le comportement. C’est là que DataSunrise apporte une valeur ajoutée cruciale.

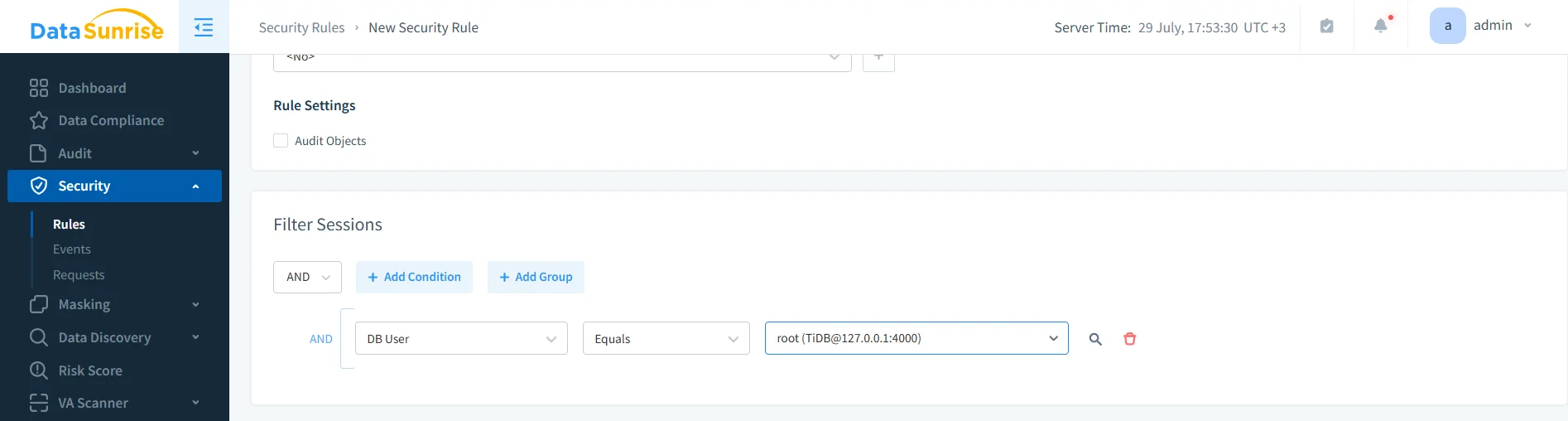

DataSunrise applique les politiques d’accès dynamiquement au niveau du proxy, offrant un contrôle plus fin sans modifier TiDB lui-même :

- Masquer ou bloquer les données pour des utilisateurs ou rôles selon l’origine de la connexion, l’heure ou même le type de client (ex. outil BI vs CLI)

- Appliquer des règles de masquage basées sur des combinaisons d’utilisateur, d’adresse IP, de schéma ou de table

- Assurer l’isolation multi-locataire dans les environnements partagés en restreignant les requêtes inter-schémas

- Utiliser des politiques pour détecter les abus, comme un analyste de données tentant de SELECTer des tables utilisateur complètes

Ces contrôles d’accès se configurent via une interface web ou une API, facilitant la revue et la modification des règles par les équipes de sécurité sans dépendre uniquement du SQL. Combinés au masquage et aux alertes, ils forment une couche de contrôle robuste pour la gouvernance des accès.

Étape 3 : Activer la Journalisation d’Audit

La journalisation d’audit est essentielle pour suivre l’activité utilisateur, détecter les accès non autorisés et satisfaire les exigences de traçabilité sous des réglementations comme SOX et RGPD. Pour automatiser la conformité des données pour TiDB, les pistes d’audit doivent inclure non seulement les logs d’accès mais aussi les politiques et alertes contextuelles.

Si vous utilisez TiDB Enterprise Edition v7.1+, vous pouvez configurer des filtres et règles d’audit pour enregistrer les événements DML ou de connexion :

Exemple de code :

SET GLOBAL tidb_audit_enabled = 1;

SET GLOBAL tidb_audit_log_format = 'json';

SET @filter = '{

"filter": [

{ "class": ["DML"], "status_code": [0] }

]

}';

SELECT audit_log_create_filter('dml_events', @filter);

SELECT audit_log_create_rule('dml_events', 'user@%', true);

Ces logs sont stockés localement dans des fichiers JSON ou texte et doivent être analysés manuellement ou ingérés dans des plateformes externes pour analyse. De plus, cette fonctionnalité n’est pas disponible dans la TiDB Community Edition.

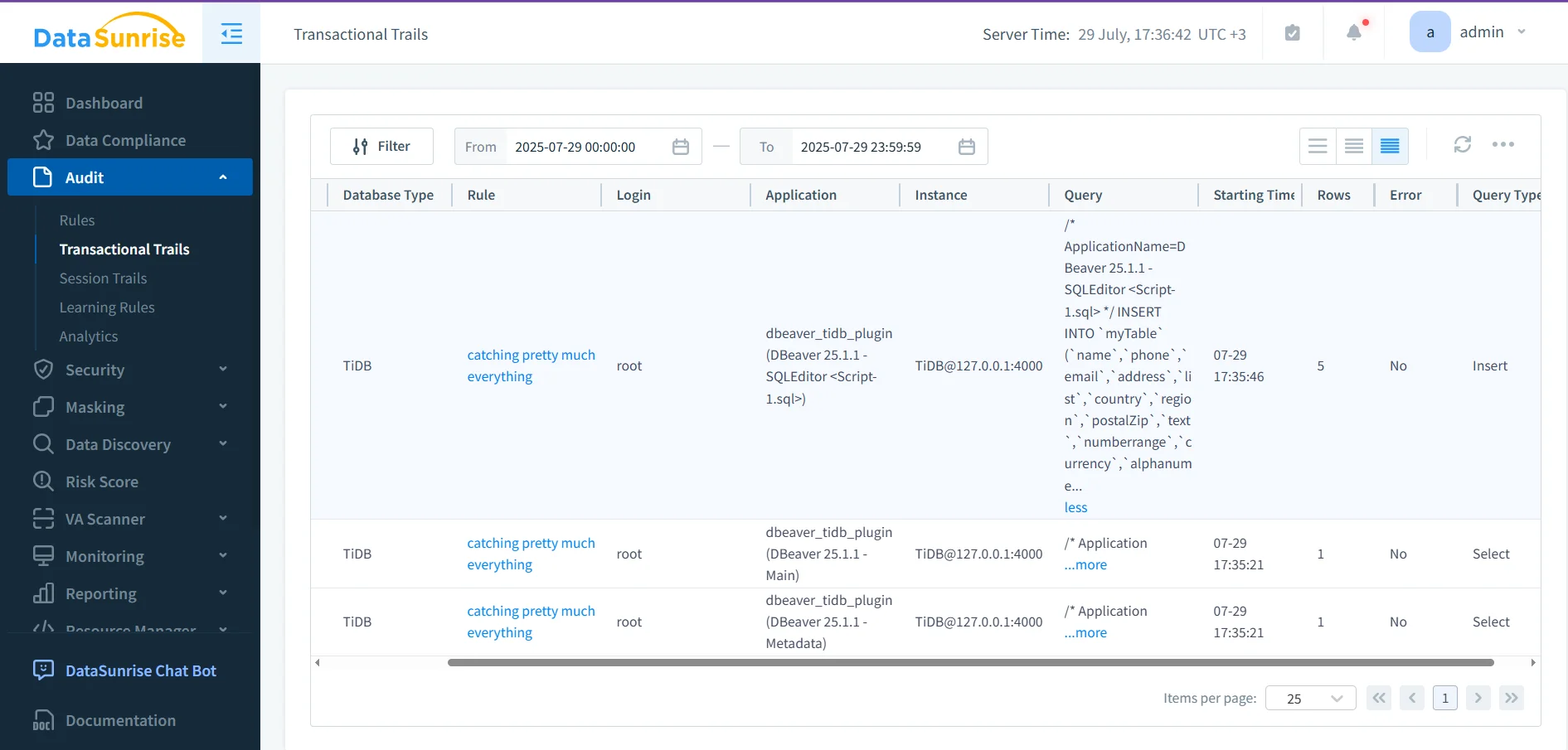

DataSunrise fournit un moteur de journalisation d’audit centralisé pour toutes les éditions TiDB — Community comme Enterprise. Il capture le trafic SQL en temps réel sans nécessiter de modifications de la base de données.

Les fonctionnalités clés incluent :

- Capture complète des requêtes SQL, incluant le texte de la requête, l’utilisateur, l’IP, l’horodatage et les tables affectées

- Journalisation des variables liées, donnant visibilité sur les valeurs passées dans les requêtes paramétrées

- Alertes en temps réel sur activités suspectes, déclenchées par des politiques personnalisables

- Logs consultables et exportables en formats JSON, CSV ou PDF

- Intégration avec des outils SIEM ou tableaux de bord de conformité via API ou Webhook

Étant donné que DataSunrise fonctionne au niveau du proxy, il voit tout le trafic de requêtes de manière cohérente — même à travers plusieurs clusters TiDB — ce qui le rend idéal pour les environnements distribués ou hybrides nécessitant une couverture d’audit uniforme.

Étape 4 : Appliquer le Masquage des Données

De nombreux règlements de protection des données requièrent que les champs sensibles — comme les identifiants personnels ou les informations de paiement — soient masqués ou anonymisés lors de l’accès, surtout pour les utilisateurs ne devant pas voir les valeurs complètes. TiDB, bien que performant pour la scalabilité et les requêtes, ne propose pas de support natif pour le masquage dynamique ou le masquage statique des données.

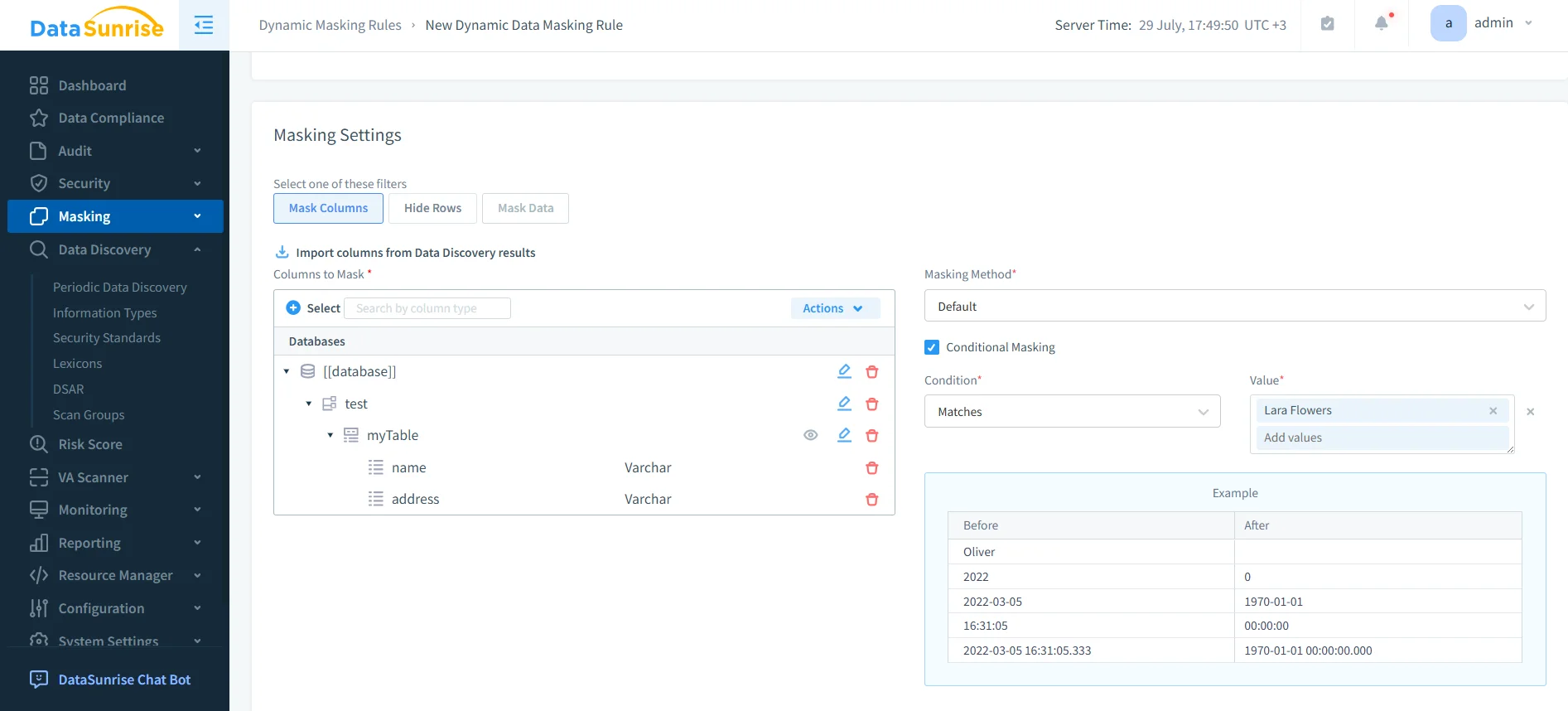

DataSunrise comble cette lacune en appliquant des politiques de masquage au niveau du proxy. Puisqu’il se place entre vos applications et TiDB, DataSunrise peut modifier les résultats de requête en temps réel — sans modifier le schéma de la base ou la logique des requêtes.

Les options de masquage supportées comprennent :

- Masquage complet, remplaçant entièrement les valeurs (ex. par

****) - Masquage partiel, comme afficher uniquement les 4 derniers chiffres d’un numéro de carte

- Rédaction basée sur regex, pour gérer des données structurées comme les emails ou les numéros de téléphone

- Substitution aléatoire ou nulle, pour prendre en charge des environnements de test ou d’analyse sécurisés

- Masquage conditionnel, fondé sur le contexte de la session (utilisateur, IP, schéma, rôle)

Les règles de masquage se définissent via un GUI et prennent effet immédiatement, vous permettant de tester les changements et de surveiller l’impact en temps réel. Cela permet aux équipes de respecter les exigences de masquage des cadres réglementaires tels que le RGPD, HIPAA et PCI DSS — sans devoir modifier leur instance TiDB ou leurs applications clientes.

Étape 5 : Planifier Rapports et Alertes

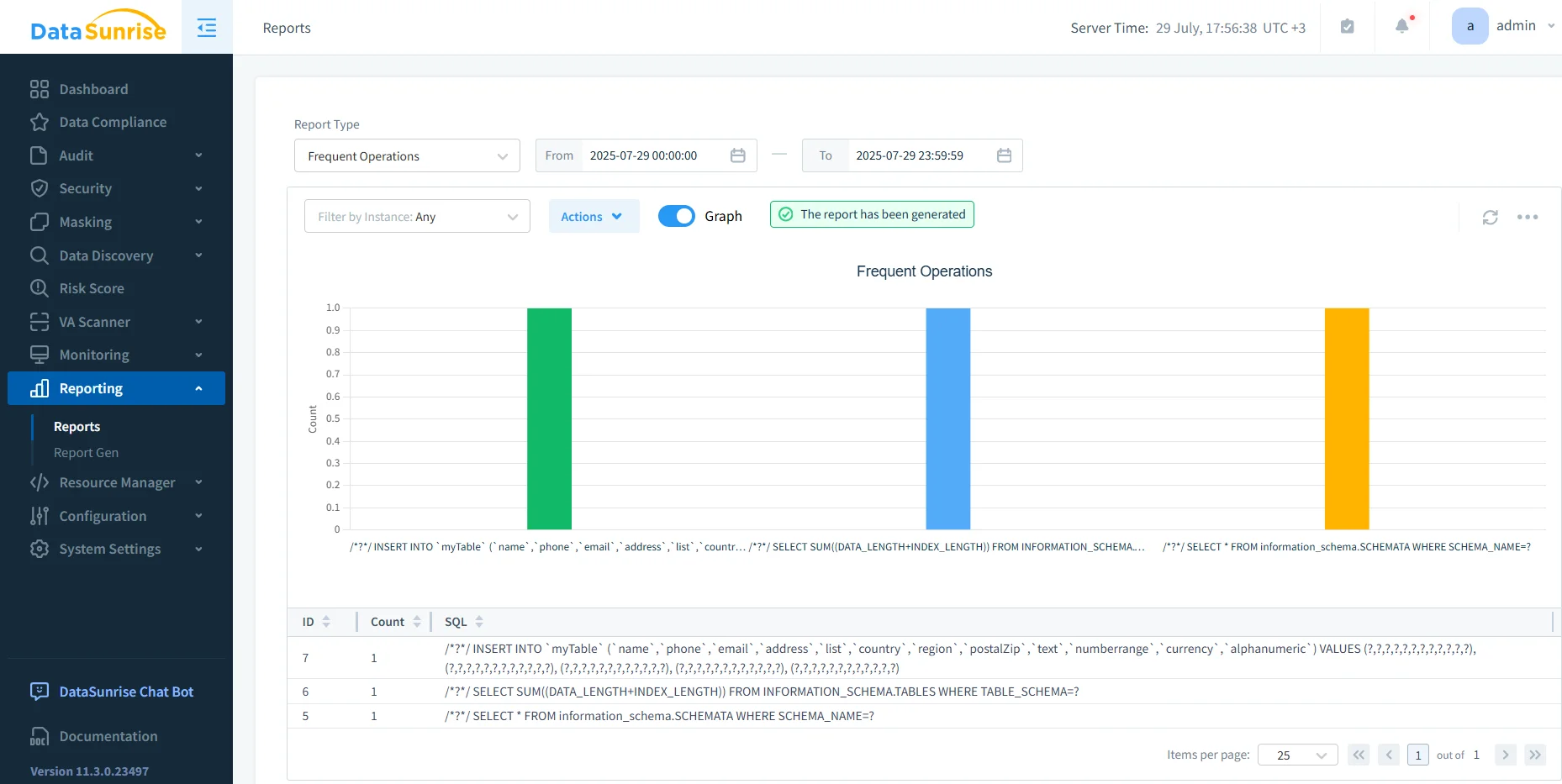

Une fois vos politiques d’accès et règles de masquage en place, maintenir la conformité devient une tâche de surveillance continue. DataSunrise facilite cela en vous permettant de générer des rapports planifiés et de configurer des alertes en temps réel basées sur des violations de politiques ou des activités suspectes.

En quelques clics, vous pouvez :

- Automatiser des rapports de conformité quotidiens ou hebdomadaires couvrant l’activité des utilisateurs, la couverture du masquage et les pistes d’audit

- Exporter des données aux formats PDF, CSV ou JSON pour les audits externes ou revues internes

- Configurer des règles d’alerte flexibles pour des notifications instantanées via Slack, Teams, email ou webhook

Planifier des rapports et configurer des règles d’alerte vous aide à automatiser la conformité des données pour TiDB avec un minimum de supervision manuelle.

Tableau récapitulatif

| Tâche | TiDB Natif | Avantage DataSunrise |

|---|---|---|

| Découvrir les champs sensibles | SQL manuel | ✅ Automatisé + exportable |

| Définir les règles d’accès | ✅ GRANT basique | ✅ + Masquage par utilisateur/IP/contexte |

| Activer la journalisation d’audit | Entreprise uniquement | ✅ Toutes éditions, alertes en temps réel |

| Appliquer le masquage des données | ❌ | ✅ Dynamique, non intrusif |

| Planifier les rapports de conformité | ❌ | ✅ Avec scores de risque + filtres |

Conclusion : Automatiser la Conformité des Données pour TiDB de bout en bout

L’automatisation de la conformité dans TiDB commence par la découverte et le contrôle d’accès, mais ne s’arrête pas là. Des fonctionnalités telles que le masquage dynamique, les alertes en temps réel et le reporting planifié sont essentielles pour répondre aux réglementations modernes sur la vie privée des données.

DataSunrise ajoute ces capacités sans nécessiter de changements dans vos applications ou la configuration de TiDB — en faisant une couche puissante d’automatisation de la conformité.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant