Comment Automatiser la Conformité des Données pour Vertica

Comment automatiser la conformité des données pour Vertica est plus important que jamais, alors que les organisations étendent leurs environnements analytiques à travers les tableaux de bord BI, les pipelines ML, les flux ETL et les services de données en temps réel. Vertica excelle dans les analyses haute performance, mais cette même architecture distribuée complique la capacité à appliquer des règles de conformité cohérentes. Les données sensibles circulent souvent à travers plusieurs applications, ce qui augmente le risque d’exposition non intentionnelle. Parce que l’application manuelle ne peut pas suivre le rythme, l’automatisation devient obligatoire pour une conformité fiable à grande échelle.

Bien que Vertica offre de puissantes capacités analytiques, il n’inclut pas de mécanismes intégrés pour le masquage dynamique, l’application contextuelle des politiques SQL, ou la consolidation centralisée des preuves d’audit. Par conséquent, les organisations doivent intégrer une couche de conformité automatisée qui évalue chaque requête SQL, transforme les résultats si nécessaire, et enregistre continuellement l’activité. DataSunrise fournit cette automatisation en agissant comme une passerelle de conformité en temps réel devant Vertica. Ainsi, le comportement de conformité reste prévisible et applicable, quel que soit le nombre d’outils ou d’utilisateurs accédant à Vertica.

Pour répondre à des exigences plus larges de gouvernance, les organisations peuvent également s’appuyer sur le cadre DataSunrise Data Compliance, qui propose des politiques uniformes sur des déploiements multi-bases, garantissant que Vertica reste aligné sur les normes de gouvernance à l’échelle de l’entreprise.

Pourquoi l’Automatisation de la Conformité des Données pour Vertica est Essentielle

L’automatisation devient cruciale car Vertica stocke les données en utilisant des projections, des conteneurs ROS/WOS et des chemins d’exécution distribués. Par conséquent, des valeurs sensibles peuvent apparaître sous plusieurs représentations physiques et se propager à travers plusieurs processus de transformation. De plus, différentes unités métiers partagent souvent les clusters Vertica, ce qui augmente la complexité de la gestion manuelle des privilèges d’accès.

Pour résoudre ces défis, les systèmes de conformité automatisés doivent :

- appliquer les décisions politiques avant que Vertica n’exécute la requête,

- masquer les colonnes sensibles de manière cohérente à travers toutes les charges de travail,

- capturer automatiquement les enregistrements d’audit dans un format unifié,

- s’adapter à la dérive des schémas sans intervention manuelle,

- garantir que les règles de conformité suivent l’utilisateur, pas l’outil.

En automatisant ces protections, les organisations renforcent leur position réglementaire et éliminent les points de défaillance courants causés par des processus manuels ou des modèles de gouvernance réactifs.

Architecture de l’Automatisation : Comment Automatiser la Conformité des Données pour Vertica

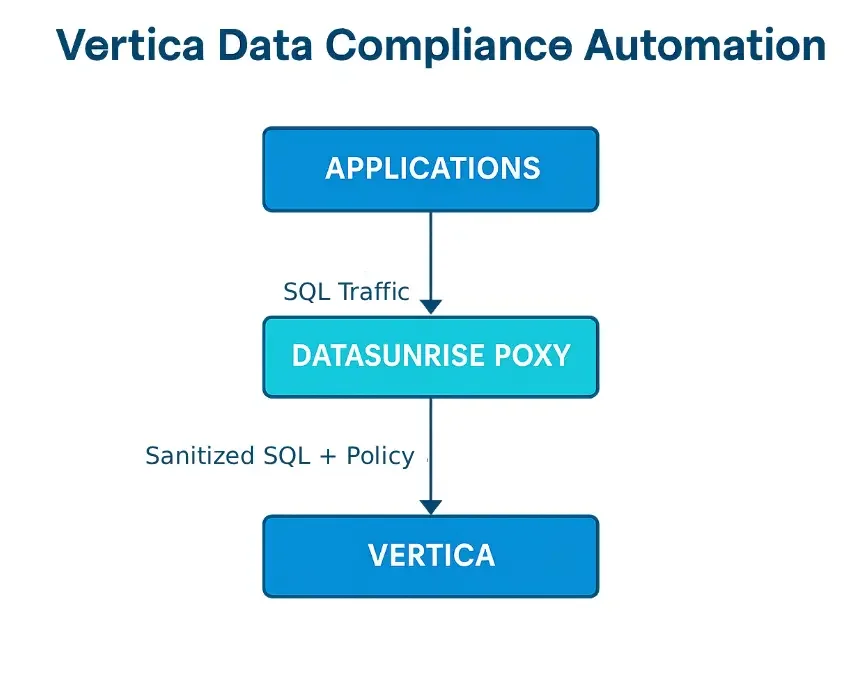

Le schéma suivant présente le flux de travail central de l’automatisation. Les applications envoient le trafic SQL au proxy DataSunrise, où les requêtes sont évaluées, la sortie est transformée si nécessaire, et le SQL assaini est transmis à Vertica. Ce pipeline garantit que le masquage, l’audit et l’application des règles ont lieu avant que les données ne quittent les limites de la base de données.

En conséquence, la logique de conformité n’a plus besoin d’être intégrée individuellement dans les outils BI ou les pipelines ETL. De plus, centraliser l’application des règles à la passerelle SQL assure un comportement uniforme à travers toutes les unités métiers et environnements applicatifs.

Automatisation du Masquage des Données Sensibles de Vertica

Pour automatiser la protection des données sensibles, les organisations s’appuient sur le masquage dynamique. Cette méthode permet aux analystes, développeurs et comptes de service de requêter Vertica librement tout en garantissant que les champs sensibles restent protégés. Parce que la transformation se produit en dehors de Vertica et en temps réel, les équipes évitent de maintenir des vues masquées ou de générer des jeux de données masqués séparés.

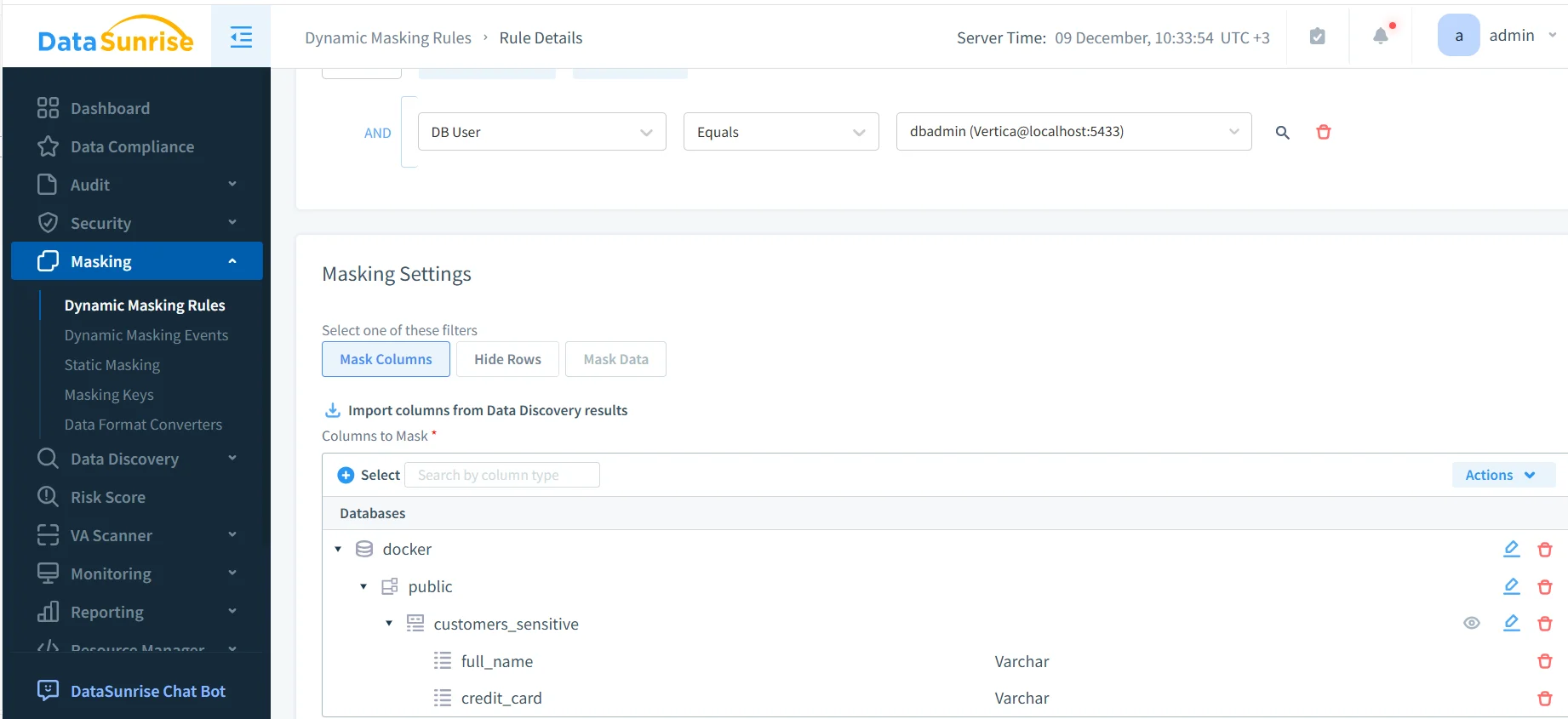

La configuration de masquage ci-dessous montre comment les administrateurs définissent et automatisent les règles de masquage des colonnes Vertica. Une fois configurées, ces règles s’exécutent continuellement pour toutes les requêtes, garantissant que les utilisateurs non autorisés reçoivent toujours des valeurs masquées ou pseudonymisées.

Les organisations gérant plusieurs jeux de données réglementés peuvent en outre utiliser le module DataSunrise Dynamic Masking afin de maintenir des politiques de masquage cohérentes à travers tous les environnements, garantissant que Vertica respecte toujours les règles de confidentialité à l’échelle de l’entreprise.

Les cadres réglementaires renforcent le besoin de cette automatisation. Par exemple, les règles de pseudonymisation du RGPD imposent une surveillance stricte des identifiants personnels, tandis que la norme PCI DSS requiert le masquage des champs PAN. Avec DataSunrise appliquant automatiquement le masquage, la protection reste constante même lorsque les schémas évoluent ou que les charges de travail changent.

Le masquage conditionnel étend plus loin l’automatisation en adaptant le comportement des politiques selon les rôles utilisateurs et les contextes applicatifs. Les analystes peuvent voir des données partiellement rédigées, les sous-traitants peuvent recevoir des vues entièrement anonymisées, et les administrateurs ne peuvent consulter les enregistrements originaux que lorsqu’ils sont autorisés. Cette flexibilité assure la conformité quelle que soit la complexité des charges de travail.

Automatisation de la Capture d’Audit Vertica et des Preuves de Conformité

Savoir comment automatiser la conformité des données pour Vertica nécessite également une automatisation robuste des audits. L’extraction manuelle des journaux ralentit les enquêtes, et les journaux fragmentés au niveau des nœuds présentent souvent une vue incomplète. Puisque Vertica stocke les données d’audit dans plusieurs tables système — telles que query_requests, query_profiles et dc_requests — corréler ces informations à la main devient impraticable.

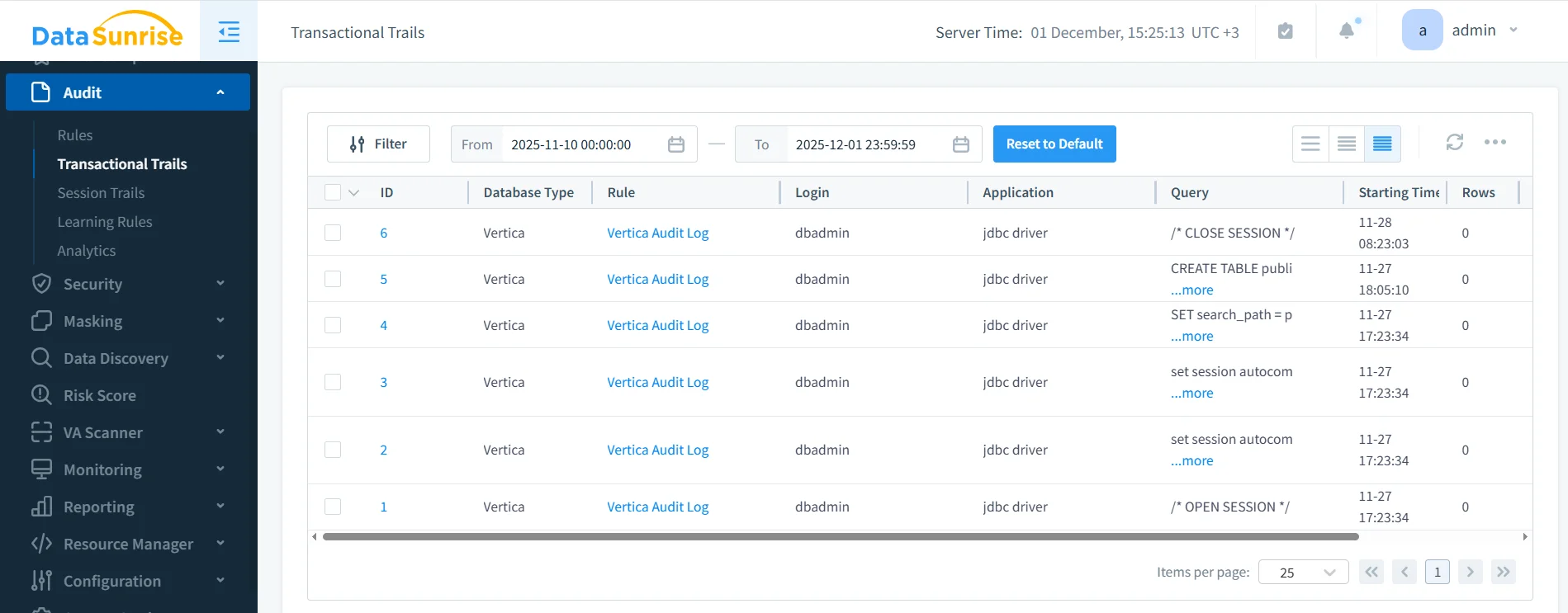

DataSunrise élimine ce défi en collectant l’activité SQL, les tentatives d’accès, les événements de masquage, les opérations DDL et les résultats des déclenchements de règles dans un flux d’audit centralisé. La capture d’écran ci-dessous illustre cette piste d’audit consolidée.

Chaque entrée d’audit inclut le texte SQL complet, l’identité de l’utilisateur, les horodatages, les transitions de session, les métadonnées applicatives, ainsi que les détails des règles déclenchées. Avec cette information consolidée, les équipes de conformité peuvent rapidement analyser les comportements et identifier les anomalies. De plus, le modèle unifié satisfait aux exigences de journalisation définies dans l’Article 30 du RGPD, les contrôles d’audit HIPAA, et les contrôles NIST 800-53 série AU.

Les organisations peuvent étendre cette automatisation en transférant les journaux vers des solutions SIEM, en activant les alertes SOC, et en appliquant la rétention à long terme automatiquement. Ces intégrations renforcent la posture de conformité sans ajouter de surcharge d’ingénierie.

Avantages de l’Automatisation de la Conformité des Données pour Vertica

L’automatisation réduit les erreurs humaines, accélère les opérations de conformité, et assure un comportement politique cohérent à travers tout l’écosystème de données. Les processus manuels se dégradent rapidement à mesure que le volume des requêtes augmente, tandis que les systèmes automatisés restent fiables quelle que soit l’échelle.

| Tâche de Conformité | Processus Manuel | Processus Automatisé |

|---|---|---|

| Masquage | SQL personnalisé, vues, réécritures ETL | Masquage à la volée sans modification de code |

| Audit | Analyse manuelle des journaux dispersés | Flux d’audit unifié et normalisé |

| Application des Politiques | Intervention DBA après violations | Blocage immédiat basé sur les règles |

| Rapports de Preuves | Compilation manuelle lors des audits | Rapports de conformité automatisés |

Conclusion

Comprendre comment automatiser la conformité des données pour Vertica transforme les opérations de conformité de réactives à continues. Le masquage automatisé protège les champs sensibles dans toutes les charges de travail. L’audit automatisé offre une traçabilité complète et des preuves réglementaires. L’application automatisée des politiques garantit que les requêtes non autorisées ou risquées n’atteignent jamais Vertica. Combinées, ces couches d’automatisation créent un cadre de conformité résilient, évolutif et vérifiable, adapté à l’analytique moderne à grand volume.

En combinant la performance analytique de Vertica avec la plateforme d’automatisation DataSunrise, les entreprises réduisent les risques, allègent la complexité opérationnelle, et maintiennent un alignement réglementaire fort sans freiner l’innovation.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant