Historique des Activités de la Base de Données Cassandra : Pratiques Exemplaires d’Audit, de Conformité et de Sécurité

Le besoin de suivre et de surveiller rigoureusement les activités liés aux données sensibles n’a jamais été aussi grand, notamment dans les systèmes distribués modernes. Apache Cassandra, connue pour sa scalabilité et sa fiabilité, fournit des mécanismes robustes pour superviser et auditer les activités de base de données. Tirer parti de ces capacités garantit la conformité, renforce la sécurité, et offre des informations opérationnelles précieuses.

Dans cet article, nous explorerons les fonctionnalités de l’historique des activités de la base de données Cassandra, détaillant le processus de configuration, les capacités natives, et les approches basées sur Python pour l’audit. De plus, nous examinerons les avantages d’intégrer des solutions tierces comme DataSunrise pour améliorer l’audit des bases de données et la sécurité.

Capacités d’Audit Natives dans Cassandra

La fonctionnalité d’audit intégrée de Cassandra permet aux organisations de suivre les activités de la base de données, garantissant ainsi la conformité et la sécurité. En activant la journalisation d’audit native, les administrateurs peuvent obtenir des informations sur les modèles d’accès et les changements opérationnels dans toute la base de données.

Étapes pour Activer l’Audit

Pour configurer l’audit dans Cassandra, vous devez ajuster le fichier cassandra.yaml.

Voici un nouvel exemple de configuration de la journalisation d’audit :

audit_logging_options: enabled: true logger: FileAuditLogger included_keyspaces: "user_data_keyspace" excluded_keyspaces: "system,system_distributed" included_categories: "DDL,DML" excluded_categories: "TRACE" audit_logs_dir: "/var/log/cassandra/user-audit-logs" roll_cycle: "HOURLY" max_queue_weight: 262144000 max_log_size: 4294967296 block: false

Points Clés :

- Journalisation Activée : Active l’audit pour les espaces de clé spécifiés comme transactions_keyspace.

- Périmètre d’Opération : Surveille les opérations DDL et DML tout en excluant les activités au niveau du système.

- Stockage des Journaux : Les journaux sont enregistrés dans /var/log/cassandra/audit-logs pour un accès facile.

Exemple d’Entrée de Journal : Requête SELECT

Après avoir activé la journalisation, le système d’audit capture des enregistrements détaillés de chaque opération. Voici un exemple d’entrée de journal pour une requête SELECT :

INFO [Native-Transport-Requests-2] 2024-12-24 14:45:10,432 BinaryAuditLogger.java:57 - user:report_user host:/192.168.1.12:9042 source:/127.0.0.1 port:60134 timestamp:1735041910432 type:SELECT category:READ ks:transactions_keyspace scope:orders operation:SELECT * FROM orders WHERE order_date > '2024-01-01';

Interprétation des Données d’Audit

- Utilisateur : report_user—la personne exécutant la requête.

- Type d’Action : Requête SELECT accédant à la table orders.

- Horodatage : Heure exacte de l’opération de la base de données.

Surveillance en Temps Réel des Journaux d’Audit

Les administrateurs peuvent surveiller les journaux d’activité en temps réel en utilisant des outils comme tail :

tail -f /var/log/cassandra/audit-logs/audit.log

Cette approche offre une visibilité immédiate sur les opérations de la base de données en cours pour une analyse et une résolution des problèmes en temps opportun.

Intégration de Python pour l’Audit de Cassandra

Python offre un moyen efficace d’automatiser et d’analyser les journaux d’audit de Cassandra. Voici un exemple d’utilisation de Python pour interagir avec Cassandra et vérifier les journaux d’audit de manière programmée.

Installation des Bibliothèques Nécessaires

Assurez-vous que le pilote Python Cassandra est installé :

pip install cassandra-driver

Script : Exécuter des Opérations de Base de Données

from cassandra.cluster import Cluster

from cassandra.query import SimpleStatement

# Connexion au cluster Cassandra

cluster = Cluster(["127.0.0.1"])

session = cluster.connect("audit_db")

# Exécuter une opération DDL

query = SimpleStatement("INSERT INTO user_logs (user_id, action, timestamp) VALUES (uuid(), 'login', toTimestamp(now()))")

session.execute(query)

print("Opération terminée. Vérifiez les journaux d’audit pour les détails.")

cluster.shutdown()

Analyse des Journaux

Après avoir exécuté le script, accédez au répertoire des journaux d’audit et utilisez des outils en ligne de commande pour l’analyse :

grep 'SELECT' /var/log/cassandra/audit-logs/audit.log

Cela garantit un suivi clair des opérations automatisées et soutient les objectifs de conformité en audit.

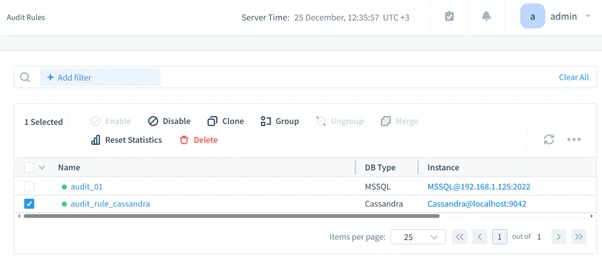

Améliorer l’Audit de Cassandra avec DataSunrise

DataSunrise étend les capacités d’audit de Cassandra en fournissant une surveillance avancée, des contrôles de sécurité personnalisables, et des solutions de conformité rationalisées. Sa plateforme centralisée garantit que toutes les activités de la base de données sont suivies et gérées efficacement.

Configuration de Cassandra dans DataSunrise

- Accédez au tableau de bord DataSunrise et connectez-vous avec vos identifiants.

- Allez à la section Configuration et sélectionnez Ajouter une nouvelle instance.

- Saisissez les informations nécessaires de la base de données, y compris le nom d’hôte, le numéro de port, et les identifiants d’authentification.

- Activez la fonctionnalité d’audit et enregistrez la configuration.

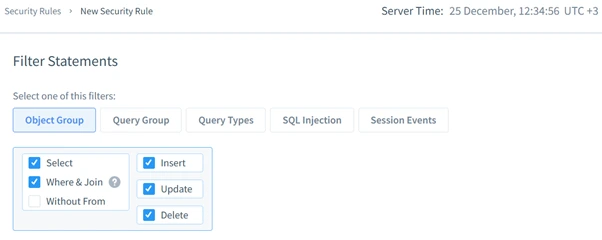

Définir des Politiques d’Audit Personnalisées

- Ouvrez l’Éditeur de Politiques sous l’onglet Audit.

- Définir des règles pour surveiller des opérations spécifiques telles que les INSERTIONS, les MISES À JOUR, ou les modifications de schéma.

- Utilisez des filtres pour cibler des utilisateurs, des espaces de clé, ou des tables en fonction des besoins opérationnels.

- Activez les politiques et commencez à suivre l’activité de la base de données.

Accéder et Filtrer les Journaux d’Audit

Dans la section Rapports d’Audit, les administrateurs peuvent :

- Voir des journaux détaillés des opérations de la base de données.

- Utiliser des filtres pour trier les journaux par type d’action, horodatage, ou utilisateur.

- Exporter des journaux pour une analyse approfondie ou pour la documentation de conformité.

Avantages de DataSunrise pour l’Audit de Cassandra

DataSunrise améliore les capacités d’audit avec des fonctionnalités telles que :

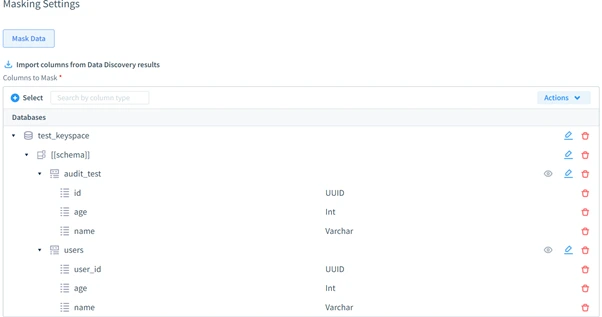

- Masquage de Données : Protéger les informations sensibles comme couche supplémentaire de protection lors des audits.

- Règles de Sécurité : Définir et appliquer des contrôles d’accès robustes.

- Gestion Centralisée des Audits : Rationaliser la supervision des audits pour les systèmes distribués.

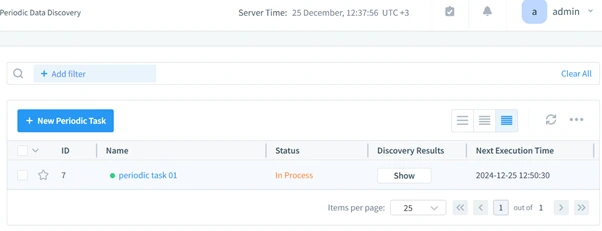

- Découverte de Données : Identifier les données sensibles dans les clusters Cassandra.

Ces fonctionnalités simplifient les processus de conformité et améliorent la sécurité des bases de données, faisant de DataSunrise un outil essentiel pour les administrateurs.

Conclusion

Les fonctionnalités d’audit natives de Cassandra fournissent une base solide pour le suivi des activités de la base de données. Les intégrations avec Python simplifient encore davantage ces processus et les automatisent. Pour les entreprises nécessitant des fonctionnalités avancées, DataSunrise offre des outils incomparables pour la gestion centralisée, la sécurité et la conformité.

Adopter ces pratiques assure une gouvernance robuste des opérations de base de données, en adéquation avec les normes organisationnelles et règlementaires.

Pour mieux comprendre comment DataSunrise améliore la sécurité des bases de données, visitez le site web. Vous pouvez explorer les fonctionnalités ou planifier une démonstration en ligne de notre suite de sécurité avancée.