Comment Appliquer la Gouvernance des Données pour ScyllaDB

ScyllaDB est reconnue pour ses performances élevées et sa faible latence à grande échelle, alimentant des charges de travail dans les secteurs de la finance, de la santé et du commerce électronique. Cependant, les cadres réglementaires tels que le RGPD, HIPAA, PCI DSS et SOX exigent plus que la rapidité — ils requièrent une gouvernance fiable des données sensibles.

Cet article explore les fonctionnalités natives de gouvernance de ScyllaDB et montre comment DataSunrise les étend en un cadre complet prêt pour l’audit.

Qu’est-ce que la Gouvernance des Données ?

La gouvernance des données est la pratique consistant à gérer la manière dont l’information est accédée, protégée et utilisée au sein d’une organisation. Elle garantit que les données restent précises, sécurisées et conformes aux politiques internes ainsi qu’aux régulations externes.

Les éléments clés de la gouvernance des données incluent :

- Contrôle d’Accès : Définir qui peut consulter ou modifier les informations sensibles.

- Intégrité des Données : Assurer que les enregistrements sont fiables, cohérents et dignes de confiance à travers les systèmes.

- Auditabilité : Maintenir un enregistrement vérifiable des actions des utilisateurs et des modifications des données.

- Alignement sur la Conformité : Adapter les politiques de gouvernance aux cadres tels que RGPD, HIPAA, PCI DSS et SOX.

Appliquée aux bases de données comme ScyllaDB, la gouvernance consiste à configurer les permissions, surveiller l’activité, sécuriser les champs sensibles et générer des preuves pour les auditeurs. Sans gouvernance structurée, les organisations s’exposent à des lacunes en matière de conformité, des risques de sécurité et des inefficacités opérationnelles.

Fonctionnalités Natives de Gouvernance dans ScyllaDB

1. Contrôle d’Accès Basé sur les Rôles (RBAC)

Le RBAC garantit que les utilisateurs accèdent uniquement à ce pour quoi ils sont autorisés. ScyllaDB permet aux administrateurs de créer des rôles et de leur attribuer des privilèges au niveau du keyspace ou de la table. Cela empêche la surexposition des données sensibles et soutient le principe du moindre privilège.

Exemple : Création et attribution d’un rôle

-- Créer un rôle avec droits de connexion

CREATE ROLE analyst WITH LOGIN = true;

-- Accorder un accès en lecture seule au keyspace sales

GRANT SELECT ON KEYSPACE sales TO analyst;

Les administrateurs peuvent ensuite attribuer ce rôle à un utilisateur :

GRANT analyst TO john_doe;

Cela garantit que l’utilisateur john_doe ne peut interroger que les données dans le keyspace sales et ne peut modifier les enregistrements ni accéder à des keyspaces non liés.

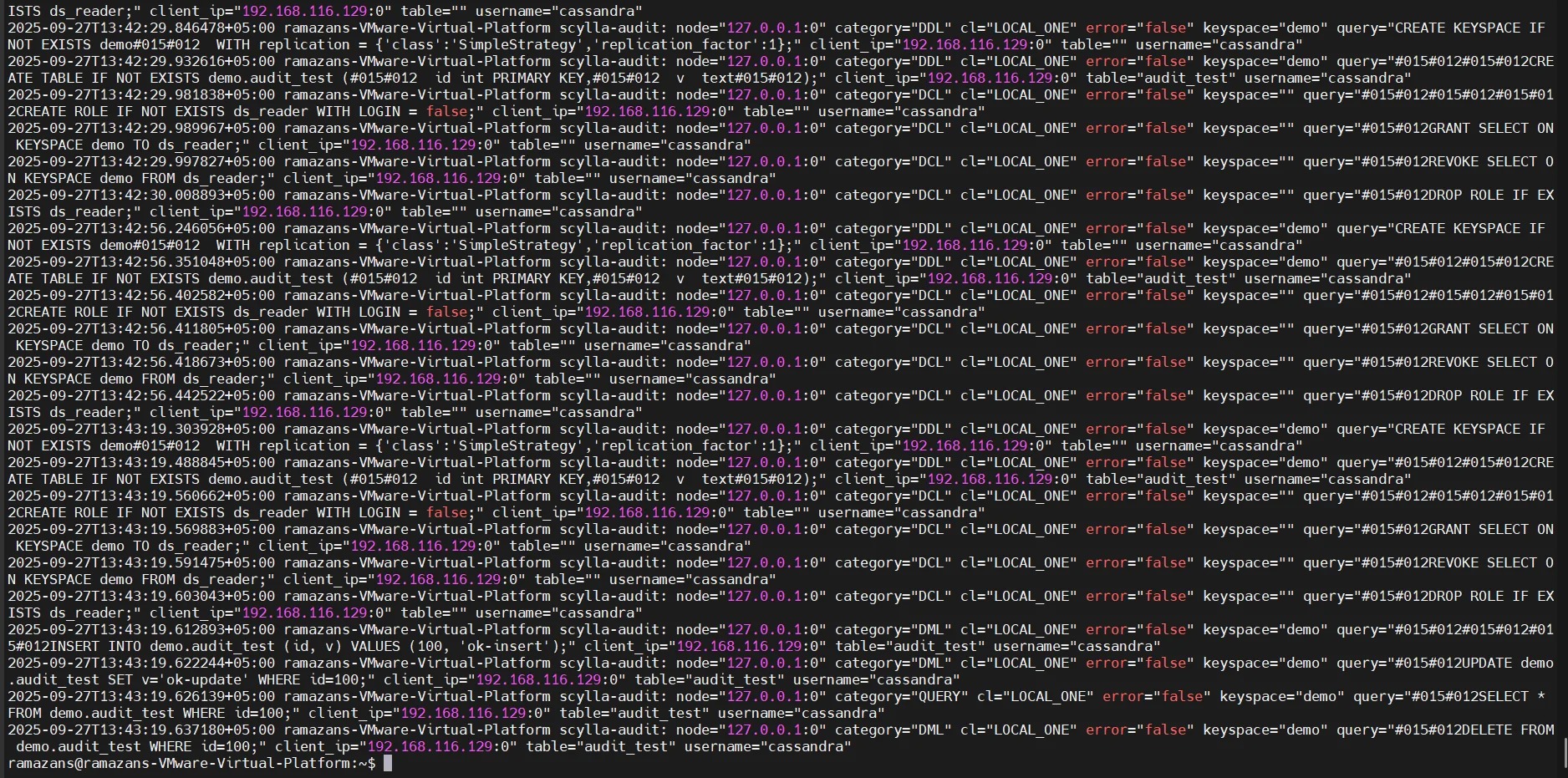

2. Journalisation des Audits

Les journaux d’audit de ScyllaDB enregistrent les actions critiques dans la base de données telles que les requêtes, les modifications de schéma et les tentatives de connexion. Cela aide les organisations à garder une visibilité sur le comportement des utilisateurs et à détecter les activités suspectes.

Détails clés concernant la journalisation d’audit dans ScyllaDB :

- Les journaux sont stockés localement sur chaque nœud.

- Ils capturent les requêtes, tentatives d’authentification et modifications de schéma.

- Un filtrage peut être appliqué par utilisateur, keyspace ou type d’opération.

Bien que utiles, la nature distribuée des journaux complique la revue des activités sur l’ensemble du cluster sans agrégation supplémentaire.

3. Chiffrement et Sécurité

ScyllaDB prend en charge plusieurs couches de chiffrement pour protéger les données en transit et au repos. Cela est essentiel pour la conformité à des régulations comme HIPAA et PCI DSS, qui exigent la transmission et le stockage sécurisés des informations sensibles.

Exemple : Activation du TLS client-vers-nœud

client_encryption_options:

enabled: true

optional: false

keystore: conf/.keystore

keystore_password: mySecurePassword

Exemple : Activation du chiffrement au repos avec LUKS sous Linux

# Créer une partition chiffrée LUKS pour les données ScyllaDB

cryptsetup luksFormat /dev/sdb

cryptsetup luksOpen /dev/sdb scylla_data

mkfs.ext4 /dev/mapper/scylla_data

mount /dev/mapper/scylla_data /var/lib/scylla

Bien que ces mesures protègent les canaux de données et le stockage, elles ne préviennent pas l’exposition d’informations sensibles dans les résultats de requêtes ou les journaux d’audit. Pour cela, un masquage dynamique des données est nécessaire.

4. Suivi de l’Activité des Données

ScyllaDB enregistre les opérations de lecture et d’écriture que les administrateurs peuvent examiner pour comprendre les modèles de charge. Cela fournit une vision utile de l’accès aux données, mais le système natif manque de tableaux de bord en temps réel ou d’analyses avancées.

Requête exemple pour examiner l’activité système

-- Voir la table système des sessions clients

SELECT * FROM system_traces.sessions LIMIT 5;

-- Examiner les événements pour un UUID de session spécifique

SELECT * FROM system_traces.events WHERE session_id = <uuid>;

Les administrateurs peuvent tracer les requêtes et identifier des problèmes de latence, mais la gouvernance nécessite une surveillance plus structurée. Sans tableaux de bord centralisés, extraire des données exploitables pour la conformité requiert une analyse manuelle.

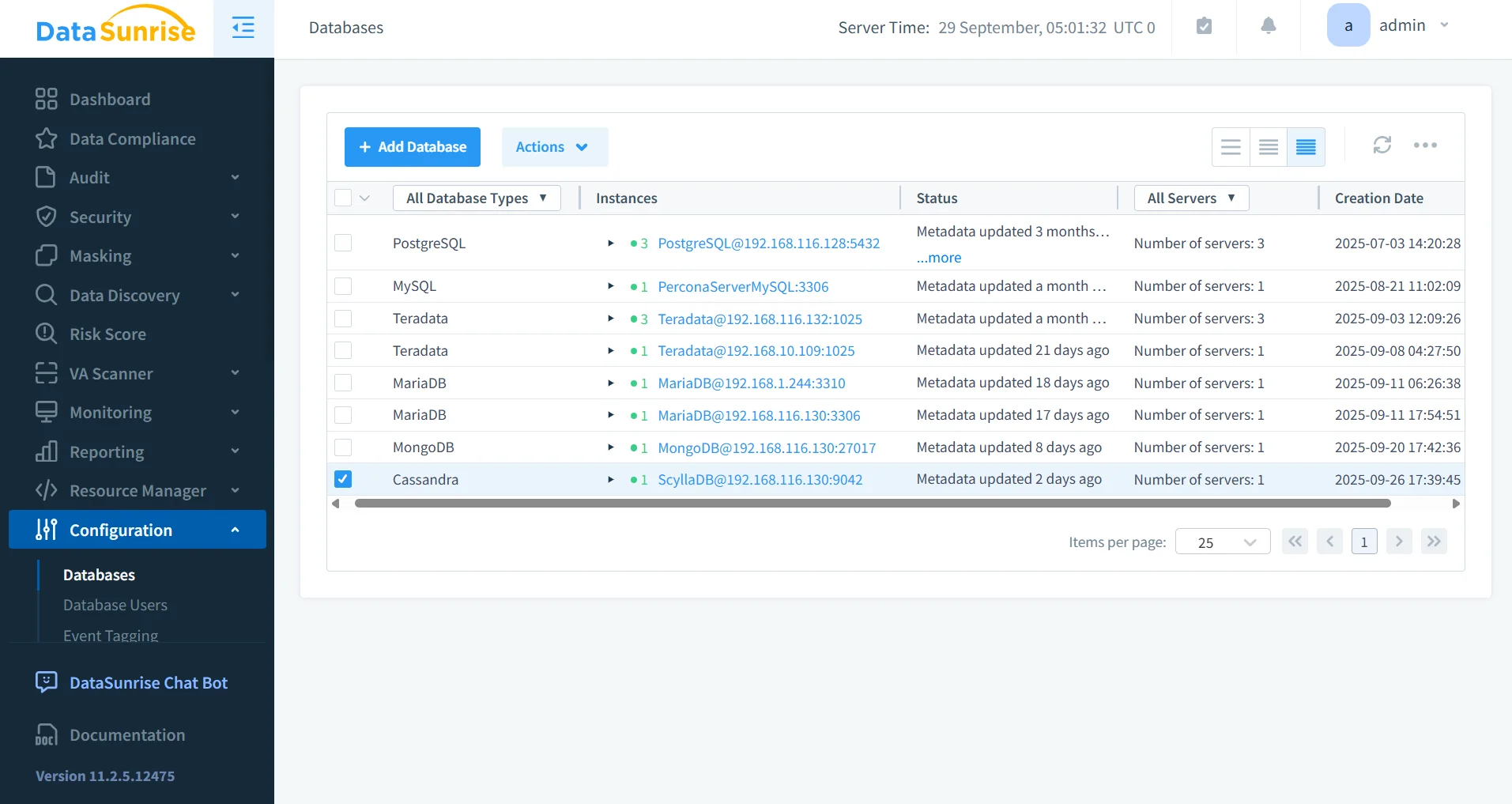

Extension de la Gouvernance ScyllaDB avec DataSunrise

Surveillance Centralisée

Contrairement aux journaux locaux de chaque nœud, DataSunrise fournit une surveillance centralisée de l’activité de base de données couvrant l’ensemble du cluster ScyllaDB. Un tableau de bord unifié permet aux administrateurs de :

- Rechercher et filtrer les journaux par utilisateur, table ou type d’opération.

- Conserver un historique à long terme pour les besoins forensiques ou de conformité.

- S’intégrer aux systèmes SIEM pour une visibilité à l’échelle de l’entreprise.

Cela élimine la complexité d’agréger les journaux au niveau des nœuds et offre aux responsables conformité une source unique de vérité.

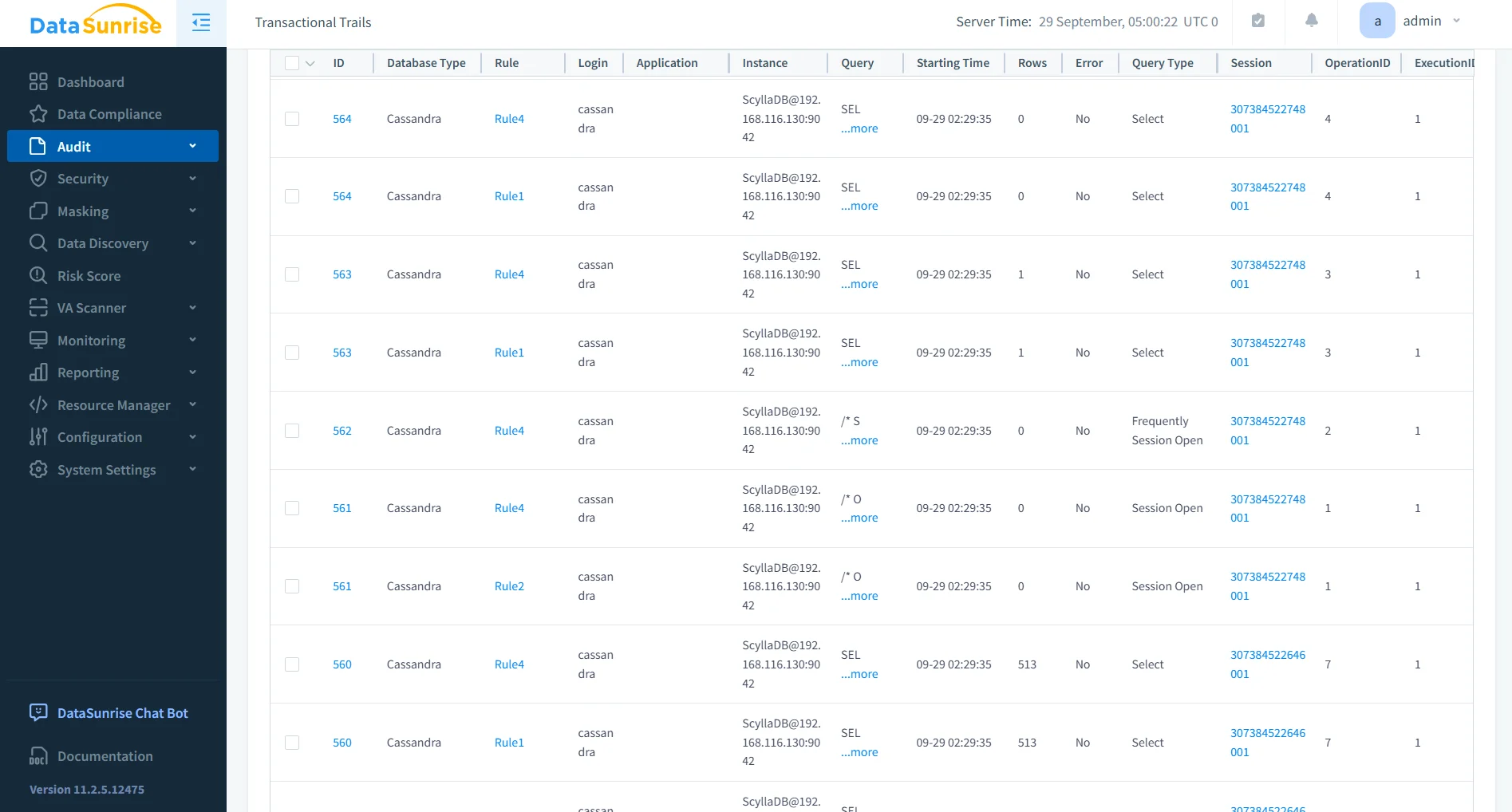

Règles d’Audit Granulaires

Avec DataSunrise, les organisations peuvent créer des règles d’audit hautement personnalisables ciblant des keyspaces, tables ou même des colonnes individuelles spécifiques.

- Définir des règles pour journaliser uniquement l’accès aux champs sensibles (par exemple, identifiants personnels ou données de paiement).

- Programmer des règles pour qu’elles s’exécutent durant des périodes de conformité critiques.

- Générer automatiquement des alertes en cas d’accès non autorisé ou inhabituel.

Cette approche granulaire réduit le bruit dans les journaux et garantit que seules les activités significatives sont suivies.

Masquage Dynamique des Données

DataSunrise fournit un masquage dynamique des données en temps réel, qui remplace les valeurs sensibles par des versions masquées pour les utilisateurs non autorisés.

- Appliquer un masquage basé sur les rôles, assurant que les analystes voient uniquement des valeurs partielles tandis que les administrateurs conservent une visibilité complète.

- Masquer les données au moment de l’exécution des requêtes, évitant ainsi les modifications de schéma.

- Protéger les données PII, PHI et PCI sans modifier les applications.

- Appliquer des politiques contextuelles s’adaptant à l’identité de l’utilisateur, au type de requête et au cadre réglementaire.

- Combiner le masquage avec le contrôle d’accès basé sur les rôles pour une protection en couches.

Le masquage dynamique aide les organisations à rester conformes en empêchant la fuite d’informations sensibles dans les rapports, journaux ou applications frontales, tout en garantissant la continuité métier pour les utilisateurs légitimes.

Découverte des Données Sensibles

Le balayage manuel des schémas est sujet aux erreurs et chronophage. DataSunrise automatise ce process avec la découverte des données sensibles.

- Identifie automatiquement les données régulées (par ex., numéros de sécurité sociale, numéros de carte de crédit, identifiants médicaux).

- Prend en charge les formats structurés et semi-structurés, y compris JSON.

- Utilise le traitement du langage naturel (NLP) et la reconnaissance de motifs pour révéler des données sensibles cachées.

- Analyse les sources non structurées telles que les champs texte ou journaux semi-structurés.

- Produit des rapports de classification soulignant les risques de conformité et les pistes de remédiation.

Les résultats de la découverte peuvent ensuite être utilisés pour configurer le masquage, l’audit ou les règles de pare-feu, alignant la gouvernance ScyllaDB avec des cadres tels que RGPD, HIPAA et PCI DSS. Cela crée une couche de gouvernance proactive qui évolue à mesure que de nouvelles données sont ajoutées au système.

Avantages pour l’Entreprise

| Domaine de Gouvernance | ScyllaDB Natif | Avec DataSunrise |

|---|---|---|

| Audit & Journaux | Local au nœud, collecte manuelle | Centralisé, recherche sur tout le cluster |

| RBAC | Attribution manuelle des rôles | Calibration automatisée des règles, alertes de dérive |

| Masquage | Non disponible | Masquage dynamique, conscient des rôles |

| Rapport | Scripting personnalisé | Rapports automatisés prêts pour l’audit |

| Découverte | Requêtes manuelles | Détection automatisée avec NLP/OCR |

En appliquant DataSunrise à ScyllaDB, les organisations bénéficient d’une efficience mesurable, d’une préparation d’audit accélérée et d’un risque de conformité réduit.

Conclusion

ScyllaDB offre l’échelle requise par les applications modernes, mais la gouvernance exige plus que la simple journalisation native et le RBAC. DataSunrise introduit une surveillance centralisée, un masquage dynamique et un reporting automatisé, transformant la gouvernance en un processus rationalisé prêt pour l’audit.

Vous souhaitez voir comment DataSunrise simplifie la gouvernance ScyllaDB ? Essayez la démo et découvrez l’automatisation de la conformité en action.