Comment Assurer la Conformité pour IBM Db2

Introduction

La conformité est le processus consistant à aligner les opérations de base de données avec les lois, régulations et standards industriels qui régissent les données sensibles. Ne pas respecter ces exigences peut entraîner des sanctions, des dommages à la réputation et des incidents de sécurité.

IBM Db2 est une plateforme de base de données relationnelle utilisée dans la finance, la santé, l’administration publique et bien d’autres secteurs où la conformité stricte est obligatoire. Assurer la conformité pour Db2 signifie combiner les fonctionnalités natives avec des outils spécialisés pour sécuriser les données, suivre les activités et générer des preuves prêtes pour l’audit.

Cadres de Conformité Importants

Pour les équipes qui gèrent Db2, les réglementations ne sont pas de simples règles abstraites — elles déterminent directement comment les bases de données doivent être configurées et surveillées.

- RGPD oblige les organisations à localiser et minimiser l’utilisation des données personnelles des citoyens de l’UE. Pour Db2, cela implique souvent de découvrir où les données à caractère personnel (DCP) sont stockées et d’appliquer le masquage pour les analystes.

- HIPAA impose aux prestataires de soins de santé de protéger les dossiers médicaux des patients. Les déploiements Db2 dans les hôpitaux nécessitent un contrôle d’accès au niveau des lignes pour que les cliniciens ne voient que les informations de leurs patients.

- PCI DSS définit des contrôles stricts autour des données de titulaire de carte. Les processeurs de paiements utilisant Db2 doivent enregistrer chaque accès aux tables de cartes de crédit et utiliser le chiffrement ainsi que le masquage pour prévenir les fuites.

- SOX impose la responsabilité dans la communication financière. En pratique, les administrateurs Db2 doivent capturer les modifications de schéma et maintenir des pistes d’audit qui relient les activités aux individus.

En traduisant ces cadres en exigences au niveau de la base de données, les organisations peuvent transformer des obligations abstraites en mesures techniques concrètes dans Db2.

Fonctionnalités Natives de Db2 pour la Conformité

Db2 inclut plusieurs fonctionnalités qui aident à répondre aux exigences de conformité :

1. Activer et Examiner l’Audit

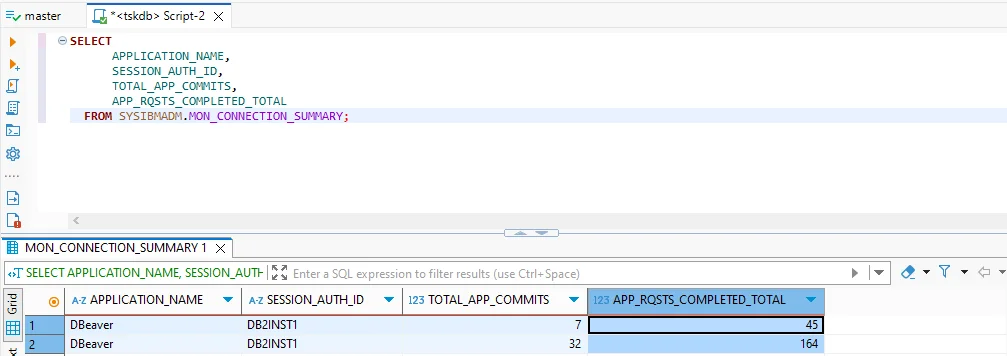

Db2 fournit des vues administratives intégrées qui permettent aux administrateurs de surveiller l’activité en temps réel. Une requête utile affiche qui est connecté et combien de travail chaque session a effectué :

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Ce résultat révèle quelles applications sont actives, quels utilisateurs sont connectés et combien de requêtes ils ont terminées.

2. Contrôler l’Accès des Utilisateurs

Db2 prend en charge le Contrôle d’Accès aux Lignes et Colonnes (RCAC) pour appliquer un accès au moindre privilège :

ALTER TABLE patients ACTIVATE ROW ACCESS CONTROL;

CREATE PERMISSION doctor_only

ON patients

FOR ROWS WHERE CURRENT USER = doctor_id

ENFORCED FOR ALL ACCESS

ENABLE;

Cela garantit que les médecins ne voient que les dossiers de leurs propres patients — une étape essentielle pour la conformité HIPAA.

3. Surveiller les Privilèges et les Sessions

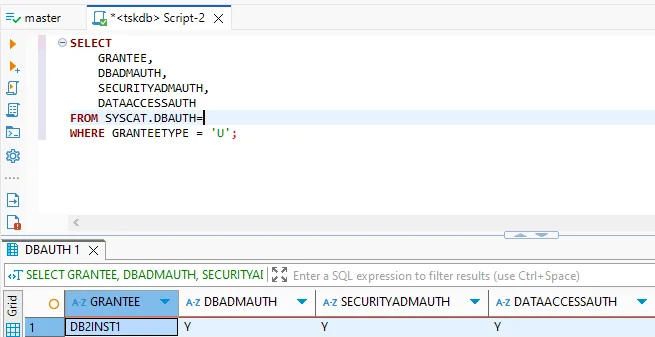

Les vues du catalogue intégrées fournissent des informations sur qui possède des rôles élevés :

SELECT GRANTEE, DBADMAUTH, SECURITYADMAUTH, DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

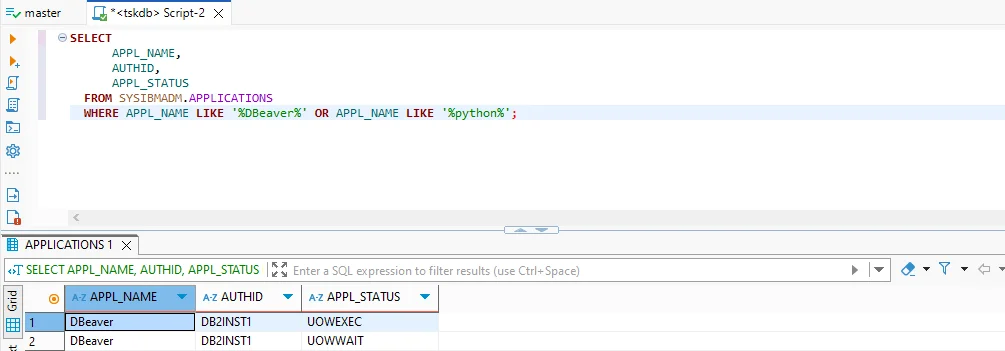

La surveillance des connexions actives est également cruciale :

SELECT APPLICATION_NAME, SESSION_AUTH_ID, TOTAL_APP_COMMITS

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Limites de la Conformité Native

Db2 pose une base solide, mais plusieurs lacunes persistent :

| Lacune | Pourquoi c’est Important |

|---|---|

| Pas de masquage dynamique des données | Les champs sensibles comme les numéros de carte ou les dossiers médicaux restent entièrement visibles à toute personne ayant accès aux requêtes, augmentant les risques de menace interne et de fuite de données. |

| Pas de découverte automatisée des DCP/DPS | Les données réglementées peuvent rester non détectées à travers les schémas et tables. Sans balayage, les admins peuvent manquer des expositions, entraînant des échecs d’audit. |

| Journaux db2audit complexes | La sortie brute de l’audit est difficile à analyser à grande échelle. Les équipes ont du mal à produire rapidement des preuves claires, ralentissant les audits et augmentant les coûts de conformité. |

| Pas de gestion centralisée de la conformité | Chaque instance Db2 doit être configurée séparément. Dans des environnements larges ou hybrides, cela provoque des politiques incohérentes et des angles morts dans la supervision. |

Comment DataSunrise Assure la Conformité pour Db2

DataSunrise est une plateforme de sécurité et conformité pour bases de données qui s’intègre à Db2 sans modifier le code applicatif. Elle étend la conformité en offrant :

- Pistes d’audit unifiées : L’activité Db2 peut être consolidée avec les journaux d’autres plateformes dans un tableau de bord unique, avec alertes et preuves disponibles via la solution d’audit DataSunrise.

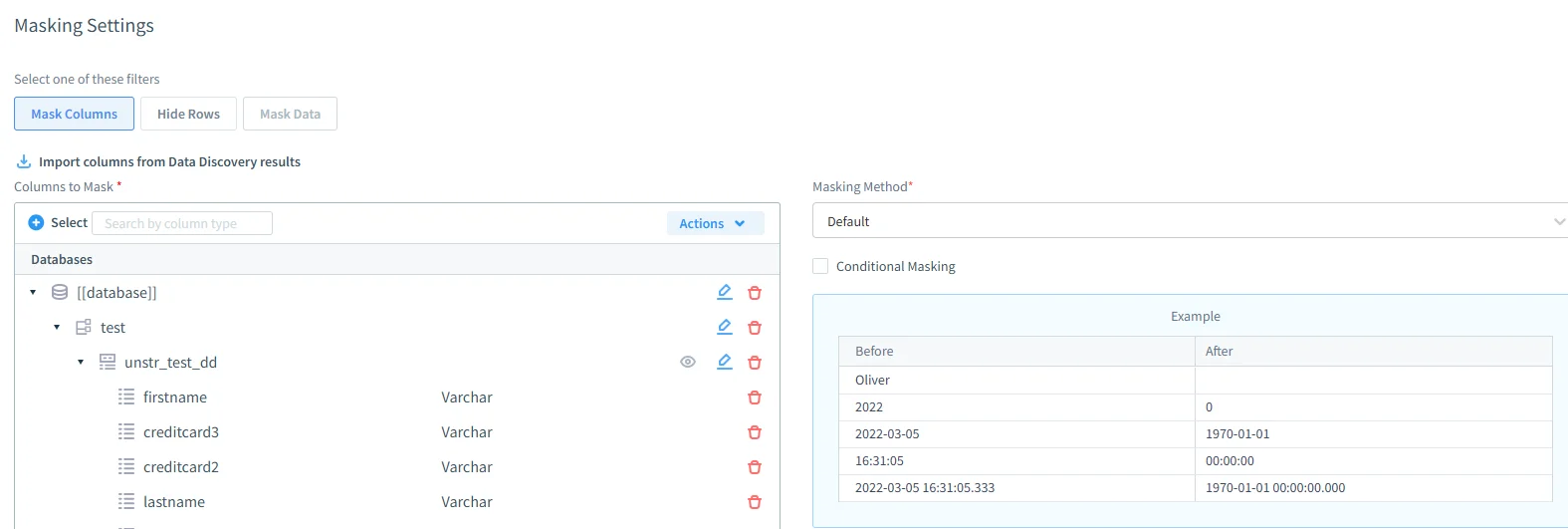

- Masquage dynamique des données : Les valeurs sensibles telles que les numéros de cartes de crédit ou les diagnostics sont masquées en temps réel, appliqué par des règles basées sur les rôles définies dans le module de masquage dynamique.

Interface des paramètres de masquage DataSunrise pour configurer le masquage dynamique au niveau des colonnes avec exemples de valeurs avant et après. - Découverte et classification des données sensibles : Les DCP et DPS sont automatiquement localisés à travers les schémas Db2, une capacité intégrée dans le moteur de découverte DataSunrise.

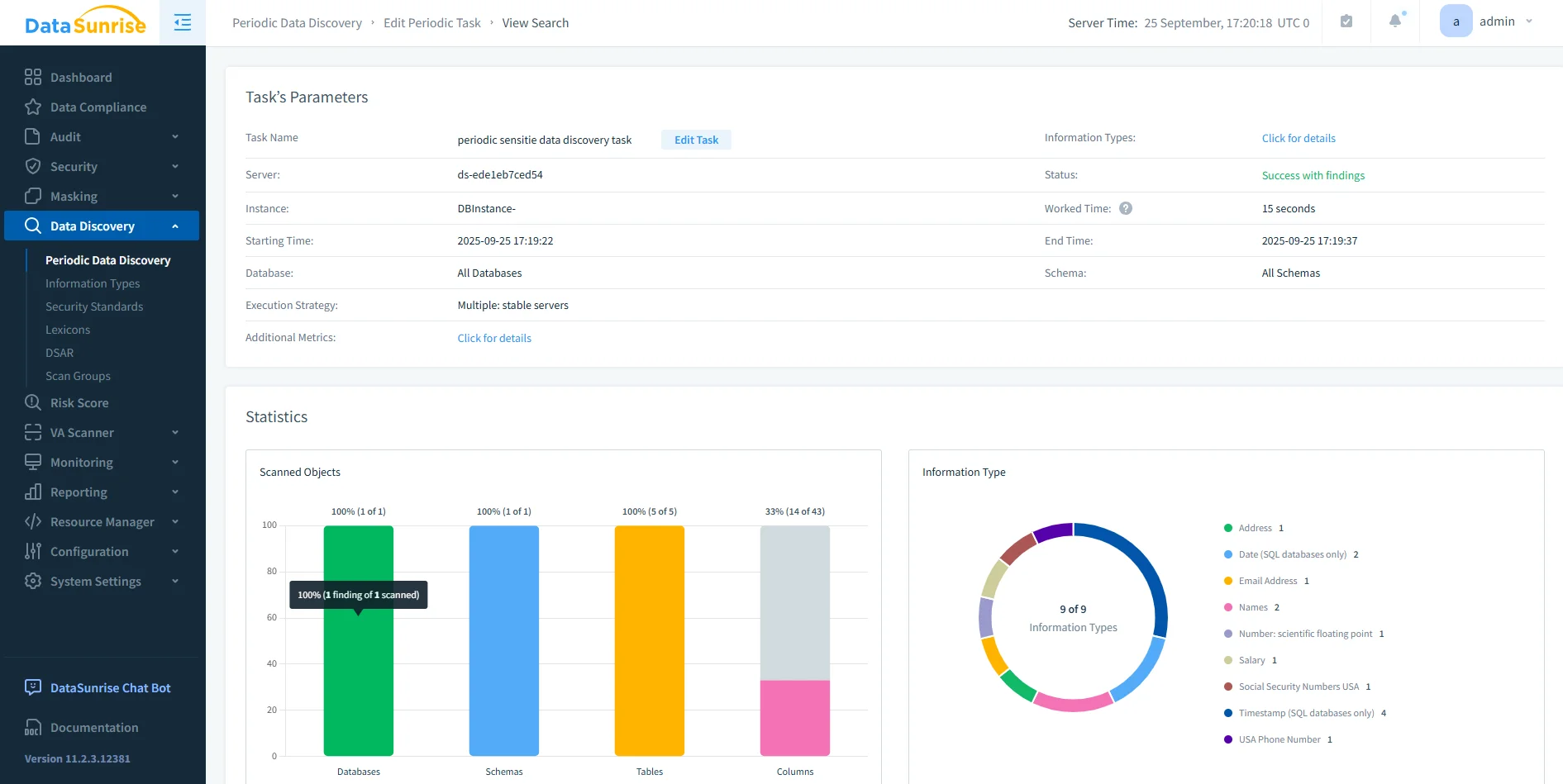

Tableau de bord de découverte de données DataSunrise montrant les paramètres de tâche, les statistiques de scan et les types de données sensibles détectées à travers schémas et tables. - Rapports de conformité automatisés : Des rapports PDF ou HTML prêts pour l’audit sont produits en un clic avec l’outil de reporting de conformité DataSunrise.

Bonnes Pratiques pour la Conformité Db2

Assurer la conformité Db2 va au-delà de l’activation des fonctionnalités. Les organisations doivent adopter des processus qui maintiennent une conformité efficace et durable :

- Centraliser et conserver les journaux : Déplacer les fichiers d’audit vers un référentiel sécurisé avec des politiques de rétention conformes aux régulations.

- Réviser les rôles régulièrement : Planifier des revues périodiques des accès pour confirmer le moindre privilège.

- Automatiser les rapports : Utiliser des outils comme DataSunrise pour générer des rapports de conformité programmés.

- Tester la préparation à la conformité : Réaliser des audits internes avant les revues externes pour détecter tôt les problèmes.

- Intégrer avec les SIEM : Envoyer les données d’audit Db2 vers les systèmes de surveillance de sécurité pour une détection en temps réel.

Tableau Comparatif

| Fonctionnalité | Db2 Natif | Avec DataSunrise |

|---|---|---|

| Journalisation d’Audit | ✅ db2audit | ✅ Centralisée avec tableaux de bord et alertes |

| Contrôles d’Accès | ✅ RCAC, LBAC | ✅ Étendu avec masquage basé sur les rôles |

| Découverte des Données | ❌ Inspection manuelle | ✅ Analyse et classification automatisées |

| Rapports de Conformité | ❌ | ✅ Rapports PDF/HTML en un clic |

| Support Multi-BD | ❌ Db2 uniquement | ✅ Unifié dans les environnements hybrides |

Conclusion

Assurer la conformité pour Db2 nécessite à la fois des contrôles techniques et des processus disciplinés. Les fonctionnalités natives telles que l’audit, RCAC, et LBAC fournissent une base solide, mais elles ne répondent pas entièrement aux défis de gestion des données sensibles dans des secteurs fortement réglementés.

Lorsque les organisations se reposent uniquement sur les capacités intégrées, elles font face à des risques tels qu’une visibilité incomplète sur les données sensibles, des difficultés à produire des preuves prêtes pour l’audit, et une application incohérente des politiques à travers plusieurs environnements. Ces insuffisances peuvent accroître les risques de constatations en audit, les fuites de données et les efforts coûteux de remédiation.

DataSunrise comble ces lacunes en ajoutant le masquage de données en temps réel, la découverte automatisée des DCP et DPS, des rapports simplifiés et des tableaux de bord de conformité unifiés sur des environnements hybrides et multi-bases de données. Cela réduit non seulement la charge administrative mais améliore aussi la confiance lors des audits réglementaires.

En définitive, la conformité n’est pas une configuration ponctuelle — c’est une pratique continue. Combiner les fonctionnalités natives de Db2 avec les capacités avancées de conformité de DataSunrise et adopter des bonnes pratiques telles que la centralisation des journaux et les revues régulières d’accès permet aux organisations de maintenir une posture de conformité proactive et résiliente.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenantSuivant