Comment assurer la conformité pour Amazon DynamoDB

Introduction

Assurer la conformité pour Amazon DynamoDB exige plus que simplement activer le chiffrement et les journaux d’infrastructure. DynamoDB est couramment utilisé pour stocker des profils clients, des données de session, des transactions, et des métadonnées applicatives — dont une grande partie est considérée comme des informations réglementées selon les cadres modernes de protection des données.

Alors qu’AWS offre une sécurité d’infrastructure robuste, la conformité réglementaire porte sur le comportement d’accès aux données, pas seulement sur la configuration des services. Les organisations doivent pouvoir démontrer qui a accédé à quels éléments, dans quel contexte et si cet accès était conforme aux politiques internes de sécurité des données et aux exigences réglementaires.

Cet article explique comment fonctionne la conformité dans les environnements DynamoDB, décrit les limitations des outils natifs AWS, et montre comment des plateformes centralisées telles que DataSunrise permettent une surveillance des activités prête pour l’audit et une conformité alignée sur la réglementation pour les charges de travail DynamoDB.

Ce que signifie la conformité pour DynamoDB

La conformité dans les environnements DynamoDB est définie par la visibilité des interactions avec les données, et non par la conception du schéma. DynamoDB étant un service NoSQL entièrement géré, les organisations ne contrôlent pas le moteur de base de données sous-jacent. La conformité dépend donc de l’observation et de la gestion des chemins d’accès.

Les principales attentes en matière de conformité incluent :

- La traçabilité des opérations de lecture et d’écriture via un historique structuré des activités sur les données

- L’attribution des accès aux identités et aux applications en utilisant des contrôles d’accès basés sur les rôles

- La protection des attributs sensibles au sein des éléments, y compris les informations personnelles réglementées

- Des preuves d’audit adaptées aux revues réglementaires

- Une application continue à travers les environnements

Ces exigences sont directement liées à des réglementations telles que le RGPD, HIPAA, PCI DSS et SOX, qui insistent toutes sur la responsabilité, le principe du moindre privilège et la surveillance de l’utilisation des données plutôt que sur la possession de l’infrastructure.

Fonctionnalités natives AWS pour la conformité DynamoDB

AWS propose plusieurs contrôles fondamentaux qui contribuent à la conformité DynamoDB, mais ceux-ci fonctionnent à différents niveaux d’architecture et couvrent différents aspects de la sécurité et de la gouvernance. Ils constituent donc une base mais pas un cadre complet de conformité.

Contrôles d’accès basés sur IAM

AWS Identity and Access Management (IAM) définit qui peut accéder aux tables DynamoDB et quelles opérations ils sont autorisés à effectuer. Les politiques IAM peuvent restreindre des actions telles que GetItem, PutItem et Scan, et limiter les permissions à des tables, index ou ressources AWS spécifiques.

Voici un exemple simplifié de politique IAM qui autorise un accès en lecture seule à une table DynamoDB spécifique :

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query",

"dynamodb:Scan"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/CustomerProfiles"

}

]

}

Si IAM est efficace pour appliquer le principe du moindre privilège au niveau de l’API, il ne fournit pas de visibilité sur l’utilisation réelle des données. IAM n’enregistre pas quels attributs d’un élément ont été accédés, ni le contexte des opérations de lecture et d’écriture. Du point de vue de la conformité, cela limite son utilité pour démontrer comment les données réglementées ont été traitées après l’octroi d’accès.

Chiffrement et gestion des clés

Amazon DynamoDB chiffre les données au repos par défaut en utilisant des clés gérées par AWS ou par le client via AWS Key Management Service. Cela satisfait les exigences minimales de chiffrement définies par la plupart des cadres réglementaires et protège les données contre tout compromis physique du stockage.

Une table DynamoDB configurée avec une clé KMS gérée par le client peut ressembler à ceci :

{

"TableName": "CustomerProfiles",

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd-1234-efgh-5678"

}

}

Cependant, le chiffrement au repos ne traite pas l’exposition à l’exécution. Les identités autorisées peuvent toujours accéder et potentiellement abuser des données déchiffrées pendant les opérations normales, et le chiffrement seul ne fournit pas de visibilité d’audit ni de contrôles comportementaux. Par conséquent, le chiffrement est une mesure de conformité nécessaire mais insuffisante en soi.

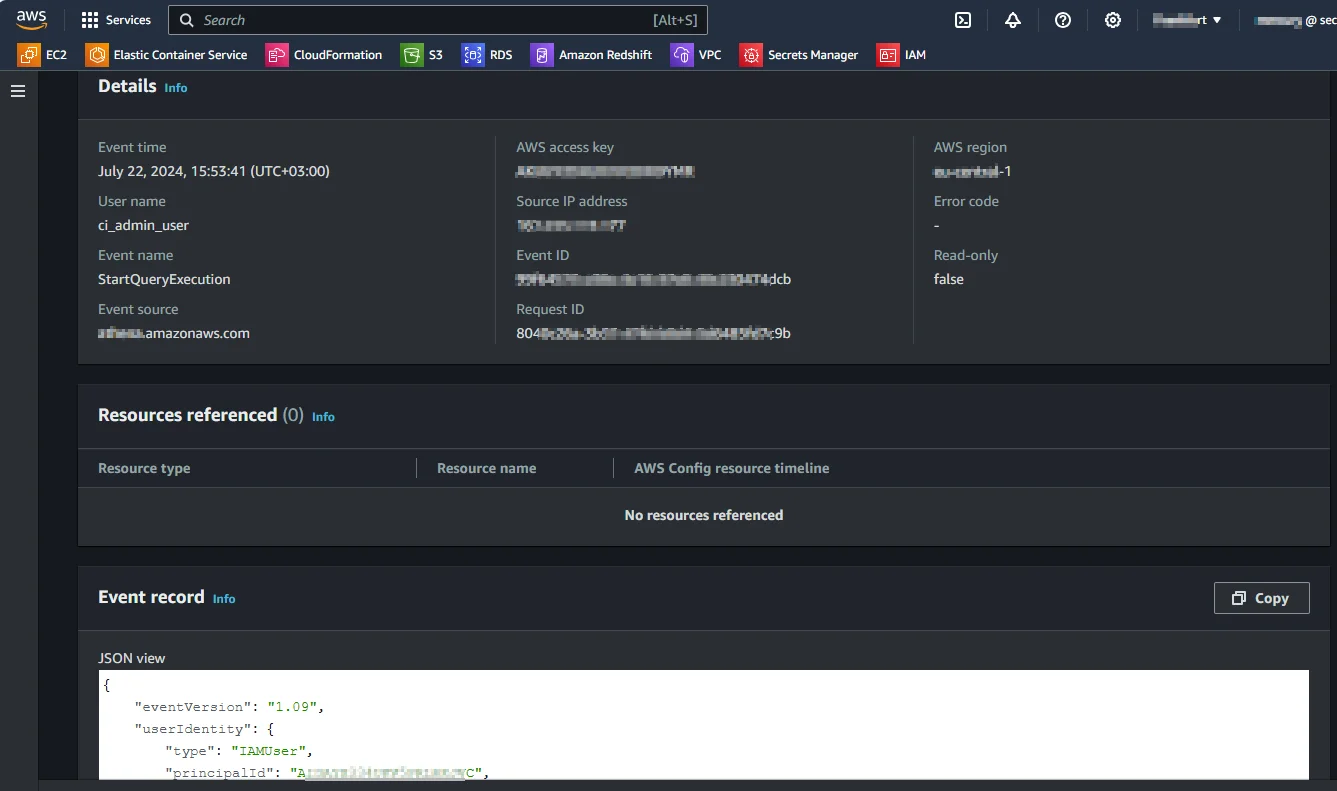

Journalisation des API avec CloudTrail

AWS CloudTrail enregistre les appels API DynamoDB, y compris les opérations de gestion et les événements de données optionnels. Ces journaux confirment qu’une requête a eu lieu et identifient l’identité appelante, l’heure et l’action API.

Ce que CloudTrail ne fournit pas, c’est le contexte au niveau des données. Il ne montre pas quels attributs ont été consultés, si des données sensibles étaient impliquées, ni si l’opération respectait les politiques internes de conformité. Les journaux CloudTrail sont aussi volumineux et peu sémantiques, nécessitant un traitement postérieur important pour extraire des preuves pertinentes pour la conformité. Il n’y a pas de mécanisme natif pour filtrage basé sur les politiques ni pour alertes de conformité en temps réel.

En conséquence, CloudTrail est utile pour les enquêtes judiciaires et les audits d’infrastructure, mais il est insuffisant comme contrôle autonome pour démontrer une conformité continue et alignée sur les réglementations dans les environnements DynamoDB.

Surveillance des activités conforme avec DataSunrise

DataSunrise introduit une surveillance consciente de la conformité pour DynamoDB en observant les chemins d’accès et en appliquant la logique des politiques à l’exécution. Au lieu de s’appuyer sur des journaux d’infrastructure bruts, la plateforme évalue l’activité de la base de données en fonction de l’intention réglementaire et des exigences internes de gouvernance.

Les politiques d’audit sont basées sur des règles et alignées sur des objectifs précis de conformité, permettant aux organisations de contrôler quelles opérations sont surveillées et comment elles sont interprétées. Le filtrage contextuel prend en compte le type d’opération, l’identité appelante et les schémas d’accès, offrant une visibilité fine sur l’utilisation réelle des données. Ainsi, les enregistrements d’audit sont structurés pour faciliter la revue réglementaire et l’investigation. Les journaux d’audit deviennent des preuves exploitables de conformité plutôt que de la simple télémétrie non structurée nécessitant une analyse manuelle approfondie.

Protection par application des politiques à travers les environnements

Les politiques de conformité et de sécurité dans DataSunrise sont gérées de façon centralisée et indépendantes de l’environnement. Ceci est particulièrement important pour les architectures basées sur DynamoDB où les mêmes modèles de données sont déployés en développement, analytique et production, souvent répartis sur plusieurs comptes ou régions AWS.

L’application des politiques garantit que les mêmes contrôles s’appliquent de façon cohérente quel que soit l’environnement. La logique de sécurité et de conformité n’est pas intégrée dans le code applicatif, réduisant le couplage opérationnel et les risques de maintenance. Les politiques centralisées minimisent également les risques de mauvaise configuration au fur et à mesure de la montée en charge ou des changements des environnements, assurant une posture de conformité prévisible dans le temps. En pratique, les politiques suivent les données elles-mêmes plutôt que la topologie de déploiement.

- Les politiques centralisées éliminent les dérives de configuration entre les environnements de développement, de préproduction et de production DynamoDB.

- Une application indépendante de l’environnement réduit la dépendance aux contrôles applicatifs et à la logique personnalisée de conformité.

- La gestion unifiée des politiques simplifie la gouvernance à travers plusieurs comptes et régions AWS.

- Des contrôles cohérents améliorent l’auditabilité en assurant un comportement de conformité identique peu importe le périmètre de déploiement.

- Un comportement prévisible des politiques diminue le risque opérationnel au fur et à mesure que les architectures DynamoDB évoluent et se développent.

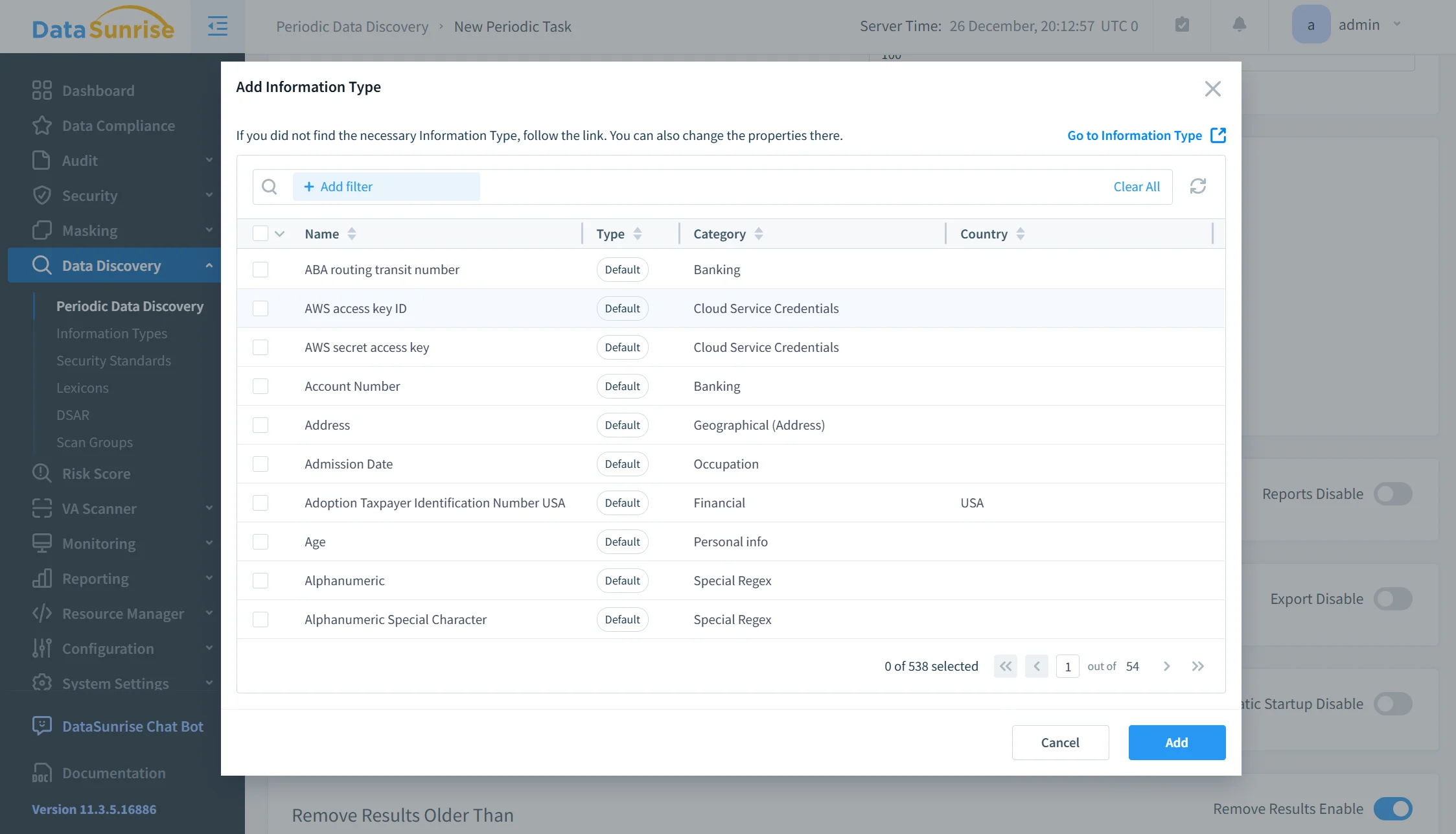

Protection des données sensibles pour les charges DynamoDB

Les tables DynamoDB contiennent fréquemment des données personnelles, financières et opérationnelles qui doivent être protégées au niveau des attributs. DataSunrise supporte des workflows de découverte et de protection des données sensibles qui vont au-delà du simple refus d’accès ou des modèles de permission grossiers.

La plateforme identifie des éléments de données réglementés tels que les informations personnelles identifiables (PII) et d’autres champs sensibles, applique un masquage contextuel des données lorsque c’est approprié, et contrôle l’exposition selon le rôle de l’utilisateur et le but d’accès. Ces protections sont conçues pour préserver le comportement applicatif et la logique des requêtes, permettant la réutilisation sécurisée des données de production pour l’analyse, le support ou le dépannage sans violer les obligations de confidentialité.

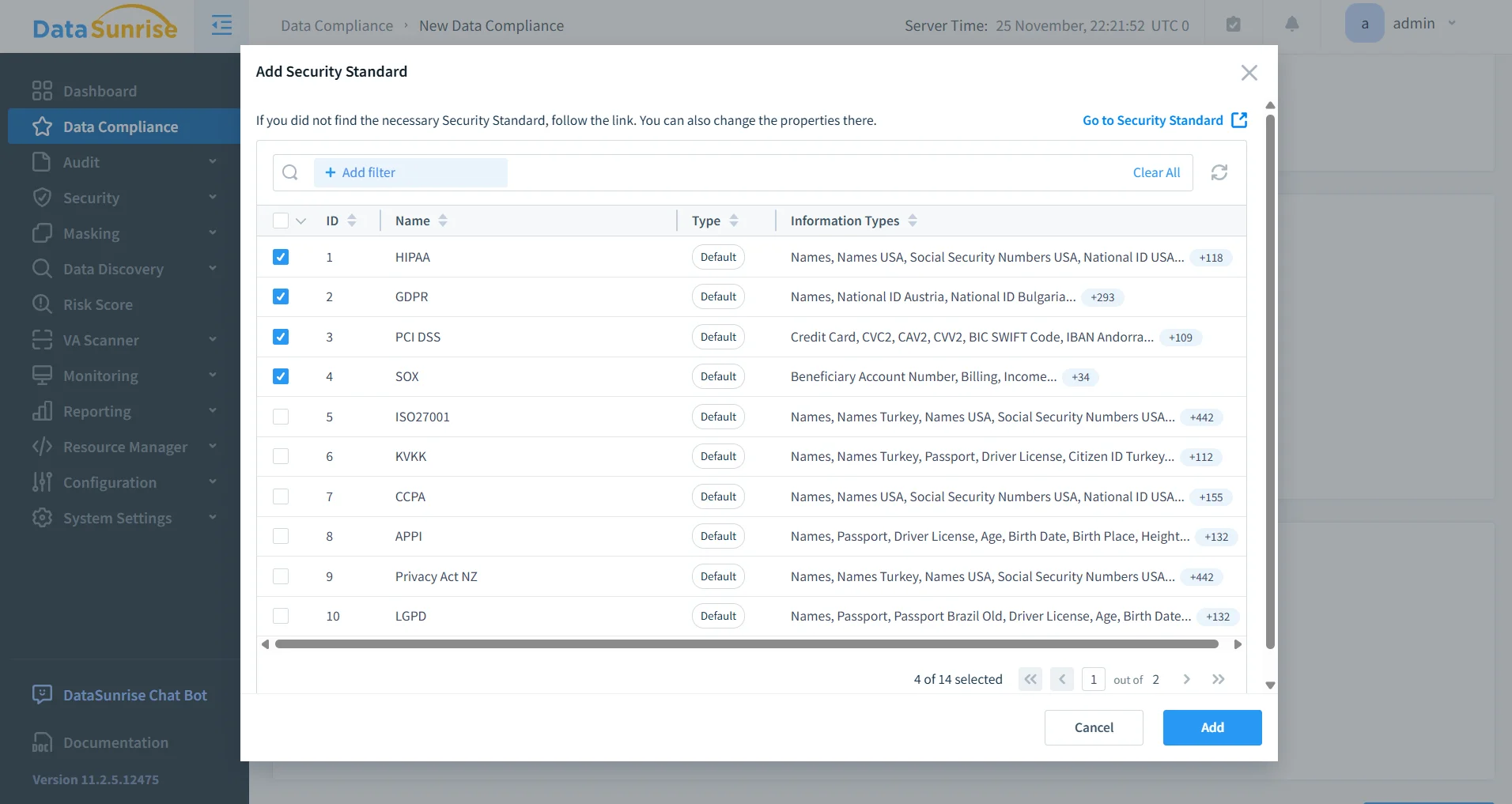

Alignement réglementaire et préparation à l’audit

DataSunrise automatise l’alignement réglementaire en corrélant les modèles d’activité observés avec des exigences de conformité spécifiques. La logique de conformité intégrée prend en charge les principaux cadres réglementaires, y compris RGPD, HIPAA, PCI DSS et SOX, permettant aux organisations de maintenir un alignement continu plutôt que des vérifications manuelles périodiques.

La génération de rapports automatisée transforme la préparation aux audits en un processus répétable. Les équipes de conformité peuvent produire une documentation prête pour l’audit directement à partir d’enregistrements structurés, éliminant le besoin de reconstruire les chronologies à partir de journaux d’infrastructure fragmentés et réduisant considérablement le coût opérationnel de la conformité.

Impact business de la conformité centralisée DynamoDB

| Domaine d’impact | Effet opérationnel |

|---|---|

| Préparation à l’audit | Réduction du temps de préparation grâce à des rapports de conformité automatisés et structurés |

| Risque réglementaire | Risques réglementaires réduits grâce à une application continue et pilotée par les politiques |

| Visibilité des données | Meilleure visibilité sur la manière dont les données DynamoDB sont consultées et utilisées à travers les services |

| Responsabilité | Attribution claire des accès de données aux utilisateurs, rôles et applications |

| Réponse aux incidents | Enquête et réaction plus rapides grâce à des logs d’audit centralisés et consultables |

La conformité centralisée transforme la gouvernance de DynamoDB, passant de la collecte de preuves réactive à un contrôle proactif et continu des risques.

Conclusion

Amazon DynamoDB fournit une infrastructure sécurisée et évolutive, mais la conformité réglementaire ne s’arrête pas à la sécurité de l’infrastructure. Alors que les contrôles AWS natifs gèrent la gestion des accès, le chiffrement et la journalisation de base, la conformité exige une visibilité plus profonde sur l’utilisation réelle des données, notamment dans le contexte des cadres modernes de réglementations sur la conformité des données.

DataSunrise étend les environnements DynamoDB avec une surveillance des activités consciente de la conformité, une application centralisée des politiques, et un reporting de conformité prêt pour l’audit. En transformant les activités brutes en preuves structurées de conformité, les organisations peuvent répondre aux exigences réglementaires sans freiner le développement cloud natif.

Pour les équipes opérant DynamoDB dans des environnements réglementés, la conformité n’est plus une charge documentaire — elle devient une capacité opérationnelle intégrée alignée avec les pratiques continues de sécurité des bases de données.