Comment Assurer la Conformité pour Amazon OpenSearch

Amazon OpenSearch est un pilier pour l’analyse des logs, l’observabilité, la surveillance de sécurité de type SIEM, et les applications basées sur la recherche. Cela en fait également un aimant pour les données réglementées : les événements d’authentification, les identifiants clients, les journaux opérationnels et les charges applicatives ont tendance à être indexés « temporairement »… puis restent là indéfiniment.

Le problème de conformité est simple : une fois que les données réglementées arrivent dans OpenSearch, vous êtes responsable de prouver qu’elles sont correctement gouvernées. AWS fournit le service managé et les briques de sécurité, mais la responsabilité de la conformité revient à l’organisation qui exploite les données. Pour référence, consultez la présentation du service sur Amazon OpenSearch Service.

Ce guide explique comment construire une posture de conformité défendable pour Amazon OpenSearch : comment découvrir les données sensibles, appliquer le principe du moindre privilège, réduire l’exposition avec le masquage, collecter des preuves prêtes pour l’audit, et automatiser les rapports — sans perturber vos charges de travail de recherche.

Ce que signifie « Conformité » dans un environnement OpenSearch

La conformité pour OpenSearch n’est pas un simple interrupteur. C’est un ensemble de contrôles continus qui vous permettent de répondre à des questions dignes d’un auditeur :

- Où se trouvent les données sensibles ? (inventaire et classification à travers les indices)

- Qui y a accédé ? (identité utilisateur, rôle, chemin d’accès, et périmètre)

- Qu’est-ce qui a été exposé ? (champs retournés, contrôles de visibilité, règles de masquage)

- Pouvez-vous prouver l’application des règles ? (traces d’audit + rapports reproductibles)

Si vous ne pouvez pas produire des preuves cohérentes, vous n’avez pas de conformité — vous avez un ensemble d’écrans de configuration et de bonnes intentions.

Étape 1 : Découvrir et classifier les données sensibles dans les indices

Les environnements OpenSearch évoluent généralement de manière organique : de nouvelles applications génèrent des logs, des pipelines enrichissent les documents, et les indices se multiplient. Les champs sensibles apparaissent souvent dans des endroits inattendus (en-têtes, tokens, messages d’erreur, charges libres en texte libre). Avant de pouvoir appliquer la conformité, il vous faut de la visibilité.

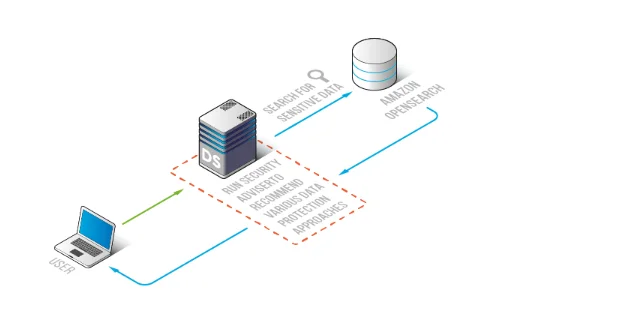

Commencez par une découverte automatisée avec Data Discovery. Cela permet aux organisations de scanner le contenu OpenSearch à la recherche de motifs et de classifier les éléments réglementés tels que les informations personnelles identifiables (PII). Une fois la classification obtenue, vous pouvez cibler précisément les contrôles (par motifs d’indices, champs et catégories de sensibilité) au lieu de deviner.

Flux de découverte des données sensibles : DataSunrise inspecte le contenu OpenSearch pour identifier les champs réglementés et construire un périmètre de conformité.

La découverte réduit aussi la dérive de conformité. Vous ne voulez pas d’un « scan unique » qui devient obsolète dès qu’un nouvel indice apparaît.

Étape 2 : Appliquer la gouvernance et le principe du moindre privilège

La plupart des risques liés à OpenSearch proviennent d’un accès trop large : comptes partagés, motifs d’indices trop étendus, et rôles permissifs destinés à « débloquer » l’analytique. La conformité exige l’inverse — un accès restreint par rôle avec une propriété claire.

Une base de gouvernance pratique inclut :

- Définir les rôles selon la fonction métier via le Contrôle d’accès basé sur les rôles (RBAC)

- Centraliser les permissions et les chemins de revue via les contrôles d’accès

- Aligner la politique avec le Principe du Moindre Privilège (pas de rôle « lecture totale »)

C’est à cette étape que vous cessez de traiter OpenSearch comme un service public et commencez à le considérer comme un système réglementé. Les rôles et politiques d’accès doivent correspondre à l’intention métier, pas à la commodité.

Étape 3 : Réduire l’exposition avec le masquage (car « autorisé » ne signifie pas « besoin des données brutes »)

Le contrôle d’accès seul n’est pas suffisant lorsque les utilisateurs doivent légitimement rechercher, agréger et dépanner — mais n’ont pas besoin des valeurs brutes sensibles. C’est là la différence entre « accès autorisé » et « exposition autorisée ».

Pour réduire l’exposition tout en gardant la recherche utilisable :

- Appliquer une rédaction dynamique à l’exécution via le Masquage Dynamique des Données pour protéger les champs sensibles dans les résultats des requêtes

- Créer des jeux de données plus sûrs pour l’analytique et les environnements de tests avec le Masquage Statique des Données

Le masquage est l’un des moyens les plus rapides d’améliorer la posture de conformité car il limite directement le rayon d’exposition en cas de fuite de données — même lorsque des identifiants ou rôles sont mal utilisés.

Étape 4 : Capturer des preuves prêtes pour l’audit (pas seulement des journaux système)

Les auditeurs veulent de la traçabilité : qui a cherché quoi, quels indices ont été interrogés, quels champs sensibles ont été touchés, et si les politiques ont été appliquées. OpenSearch peut émettre des logs, mais les preuves de conformité exigent généralement un audit structuré et cohérent entre les environnements.

Construisez l’audit autour de trois couches :

- Formaliser les objectifs d’audit avec une approche Guide d’Audit (que vous loguez, pourquoi, et combien de temps vous le conservez)

- Collecter des événements structurés via les Journaux d’Audit adaptés aux enquêtes et audits

- Maintenir une traçabilité immuable avec des Trails d’Audit qui répondent aux exigences de preuve de conformité

Pour les réalités spécifiques et les considérations de configuration de l’audit OpenSearch, AWS documente les options de journaux d’audit ici : Journaux d’Audit du Service Amazon OpenSearch. (Utilisez cela comme base — mais ne confondez pas « logs activés » avec des « preuves de conformité prêtes pour l’audit ».)

Pour rendre les données d’audit opérationnelles (et non juste archivées), connectez-les à une supervision continue via la Surveillance de l’Activité de la Base de Données. Cela vous offre une visibilité continue sur les modes d’accès et facilite une détection plus rapide des violations de politique ou comportements de requêtes suspects.

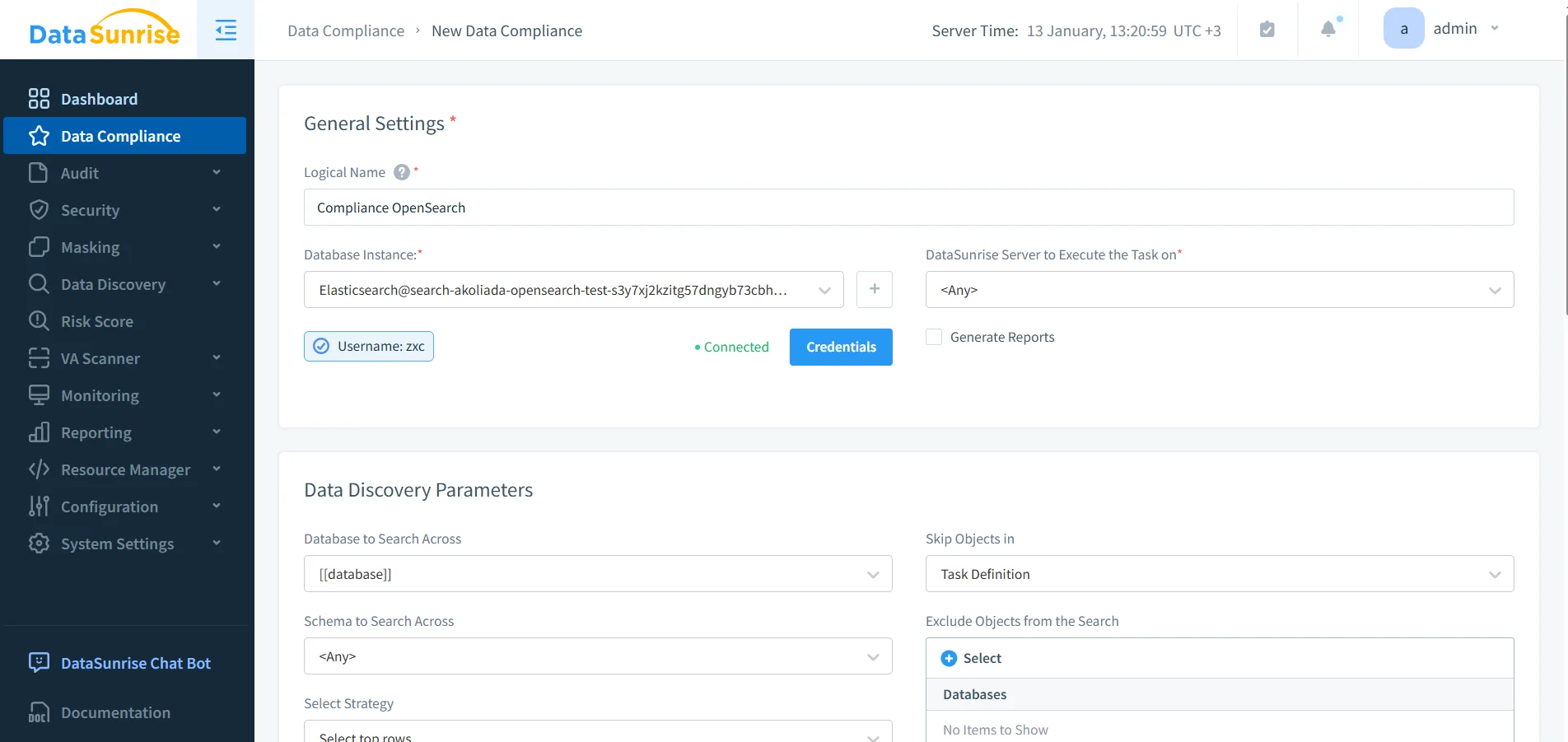

Configuration des règles de conformité pour Amazon OpenSearch dans DataSunrise afin de standardiser l’application et la collecte de preuves.

Tableau de Vérification de la Conformité : Contrôles Requis vs. Preuves à Fournir

Utilisez la matrice ci-dessous pour vérifier si votre programme de conformité OpenSearch est réellement défendable :

| Contrôle de Conformité | Ce que vous implémentez dans OpenSearch | Preuves attendues par les auditeurs | Comment DataSunrise aide |

|---|---|---|---|

| Inventaire des Données | Identifier les indices et champs contenant des données réglementées | Résultats de découverte, définition du périmètre, sorties de classification | Classification automatisée des données alignée sur la conformité |

| Gouvernance des Accès | Restreindre qui peut interroger quels indices et champs | Cartographie des rôles, revues d’accès, documentation du moindre privilège | Politiques centralisées alignées avec les attentes du RGPD |

| Réduction de l’Exposition | Empêcher la restitution des valeurs sensibles en clair | Politiques de masquage, résultats de tests, preuves d’application | Flux de masquage supportant les protections HIPAA |

| Auditabilité | ILogger l’activité utilisateur avec contexte et durée de conservation | Logs qui, quoi, quand, politique de rétention, résistance à la falsification | Rapports d’audit alignés avec la traçabilité PCI DSS |

| Reporting | Produire des rapports de conformité reproductibles pour les audits | Rapports standardisés, paquets de preuves récurrents | Rapports automatisés via la Génération de Rapports |

Étape 5 : Automatiser les rapports de conformité et la réponse opérationnelle

La conformité échoue quand elle devient un rituel manuel trimestriel. Les rapports et la gouvernance doivent être continus et reproductibles. Utilisez des workflows de conformité automatisés via le DataSunrise Compliance Manager pour standardiser la génération de preuves et simplifier la préparation aux audits sur plusieurs environnements.

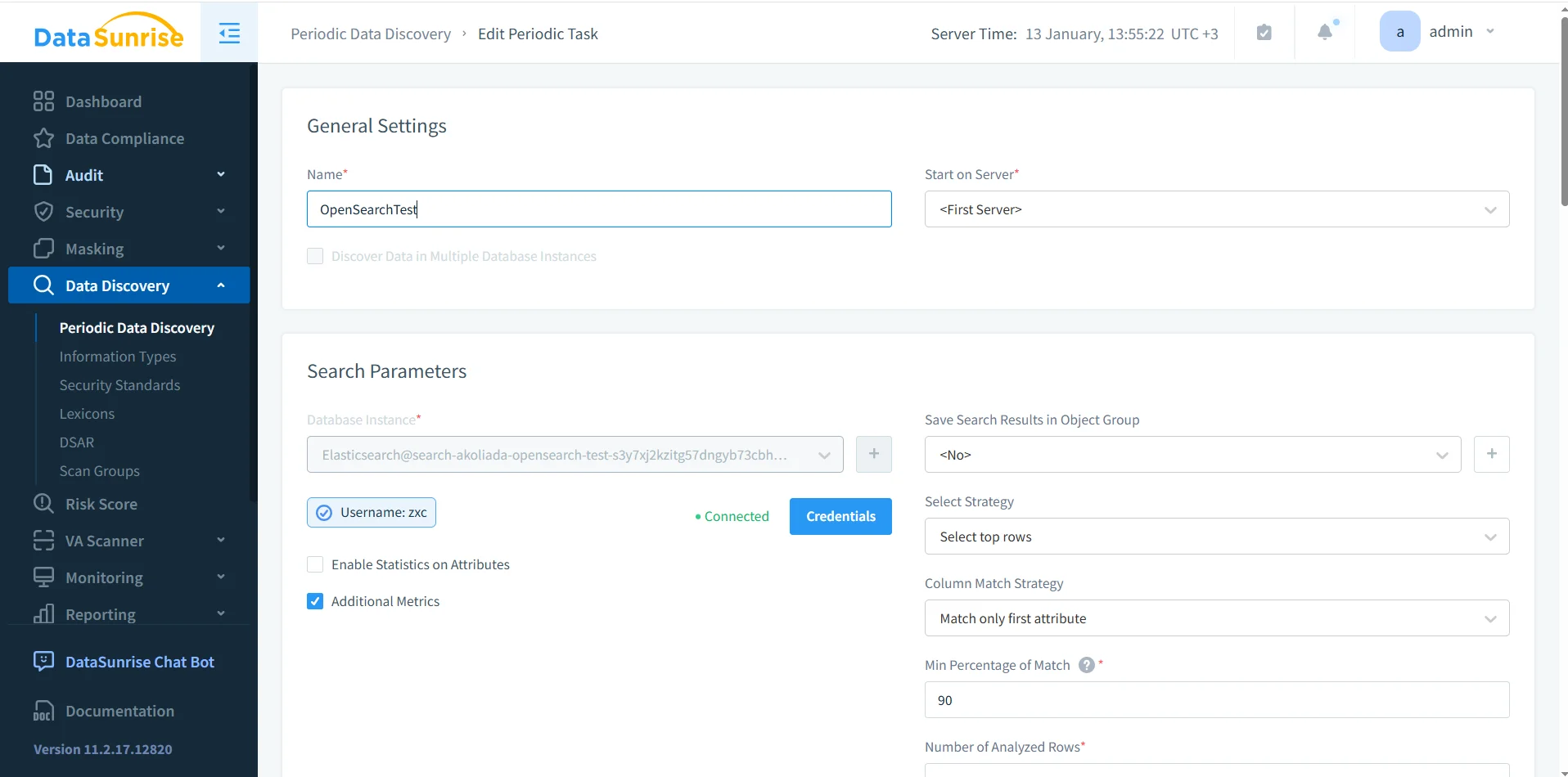

Pour éviter les incidents du type « nous ne savions pas que cet indice existait », mettez en place des tâches de découverte périodiques et alignez les processus de remédiation au risque. Associez les workflows de conformité aux capacités d’application de sécurité telles que le pare-feu de base de données et la revue continue de posture via l’évaluation des vulnérabilités.

Configuration de la tâche de découverte périodique : des scans récurrents maintiennent le périmètre de conformité OpenSearch à jour au fur et à mesure que les indices évoluent.

Conclusion : Rendre la conformité OpenSearch continue, pas héroïque

Assurer la conformité pour Amazon OpenSearch est en fin de compte une question de discipline opérationnelle : découvrir les données sensibles de manière continue, appliquer le moindre privilège, réduire l’exposition avec le masquage, collecter des preuves prêtes pour l’audit, et automatiser les rapports. OpenSearch peut être un composant conforme de votre architecture — mais uniquement s’il est gouverné comme un magasin de données réglementé, et non comme une décharge pour des logs « temporaires ».

DataSunrise permet cette gouvernance avec une découverte centralisée, l’application des politiques, l’audit, le reporting et des contrôles de sécurité complémentaires dans des environnements réglementés, y compris ceux soumis aux exigences SOX via la Conformité SOX.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant