Comment auditer Google Cloud SQL

Introduction

Google Cloud SQL est un service managé pour MySQL, PostgreSQL et SQL Server. L’audit dans Cloud SQL vous aide à prouver la responsabilité, détecter des anomalies et satisfaire aux exigences de réglementations telles que le RGPD, HIPAA, PCI DSS, et le SOX. Une piste d’audit efficace enregistre les connexions, l’activité des requêtes, les changements de schéma et les mises à jour des permissions. Elle soutient les enquêtes, réduit les angles morts entre instances, et donne aux équipes des preuves qu’elles peuvent partager avec les auditeurs.

Ce guide montre comment configurer l’audit natif pour SQL Server sur Cloud SQL, revoir et centraliser les journaux, et étendre la configuration avec DataSunrise pour la surveillance en temps réel, le masquage, la découverte et les rapports prêts pour l’audit. Vous verrez comment activer SQL Server Audit sur Cloud SQL, exporter des fichiers .sqlaudit vers Cloud Storage, rechercher des événements dans Cloud Logging, et analyser les tendances dans BigQuery. Ensuite, nous ajouterons DataSunrise pour fournir des alertes instantanées, du masquage selon les rôles pour les champs sensibles, des rapports de conformité automatisés, et une vue unique à travers plusieurs instances Cloud SQL.

Ce qu’une piste d’audit capture

Une piste d’audit dans Cloud SQL doit couvrir chaque action pouvant affecter l’intégrité ou l’accès aux données. Ce n’est pas seulement ce qui s’est passé, mais aussi qui, quand, où, et sur quel objet.

- Événements d’accès — Connexions réussies et échouées, démarrages/fin de sessions, escalades de privilèges. Utile pour détecter des tentatives de brute-force et accès hors horaires par des comptes privilégiés.

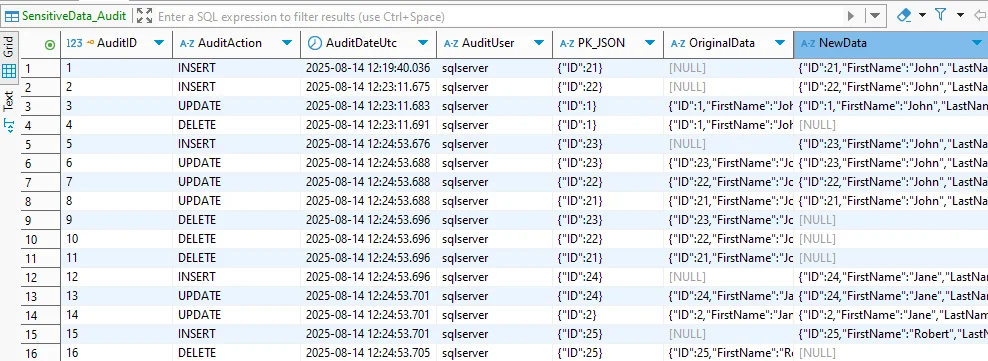

- Requêtes — Instructions

SELECTsur des tables sensibles, exportations ad hoc, lectures de longue durée. Permet de voir qui a consulté des données PII et à quelle fréquence les données quittent leur source. - Modifications —

INSERT,UPDATE,DELETE, chargements en masse. Permet de relier des modifications précises à un utilisateur, une session et une plage temporelle. - Opérations sur le schéma —

CREATE,ALTER,DROPpour tables, vues, procédures ou indexes. Crucial pour détecter les dérives et changements structurels non autorisés. - Changements de permissions —

GRANT,REVOKE, modifications des appartenances à des rôles. Montre quand les accès se sont élargis et qui l’a approuvé.

Démarrage rapide : audit natif SQL Server sur Cloud SQL

Créer un audit serveur

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 100 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

Surveiller les lectures sur une table sensible (portée base de données)

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

Revoir les données d’audit

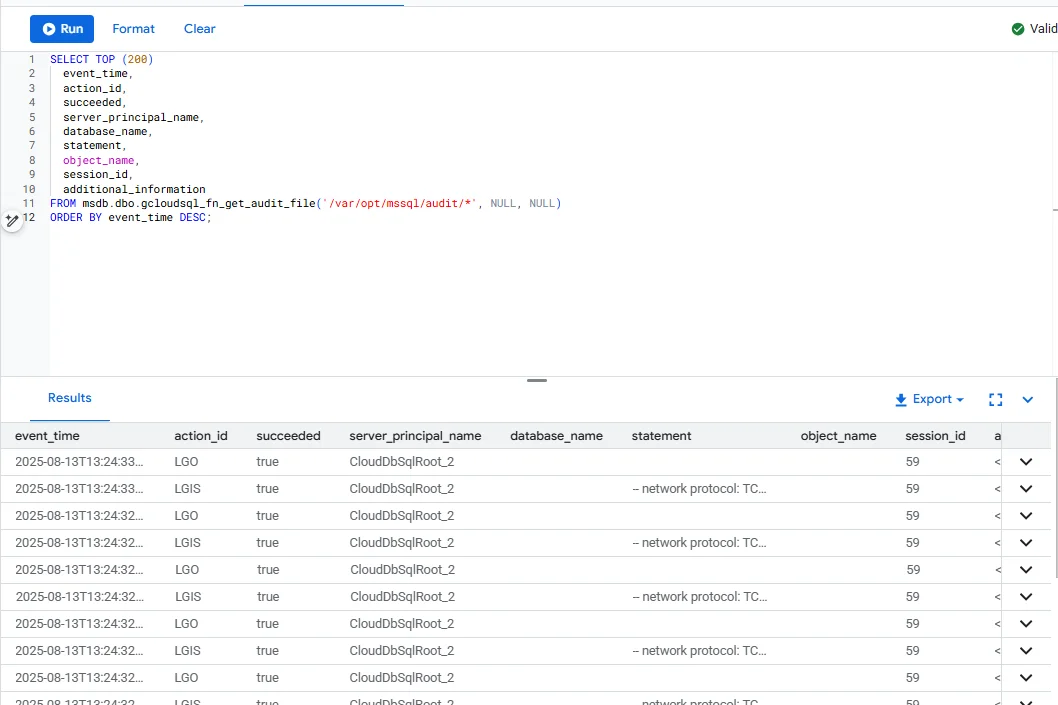

Utilisez l’assistant Cloud SQL (fonctionne parfaitement avec vos captures d’écran) :

SELECT TOP (200)

event_time,

action_id,

succeeded,

server_principal_name,

database_name,

statement,

object_name,

session_id,

additional_information

FROM msdb.dbo.gcloudsql_fn_get_audit_file('/var/opt/mssql/audit/*', NULL, NULL)

ORDER BY event_time DESC;

Ou la fonction standard de SQL Server :

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Centraliser et analyser les journaux d’audit

- Exporter les fichiers

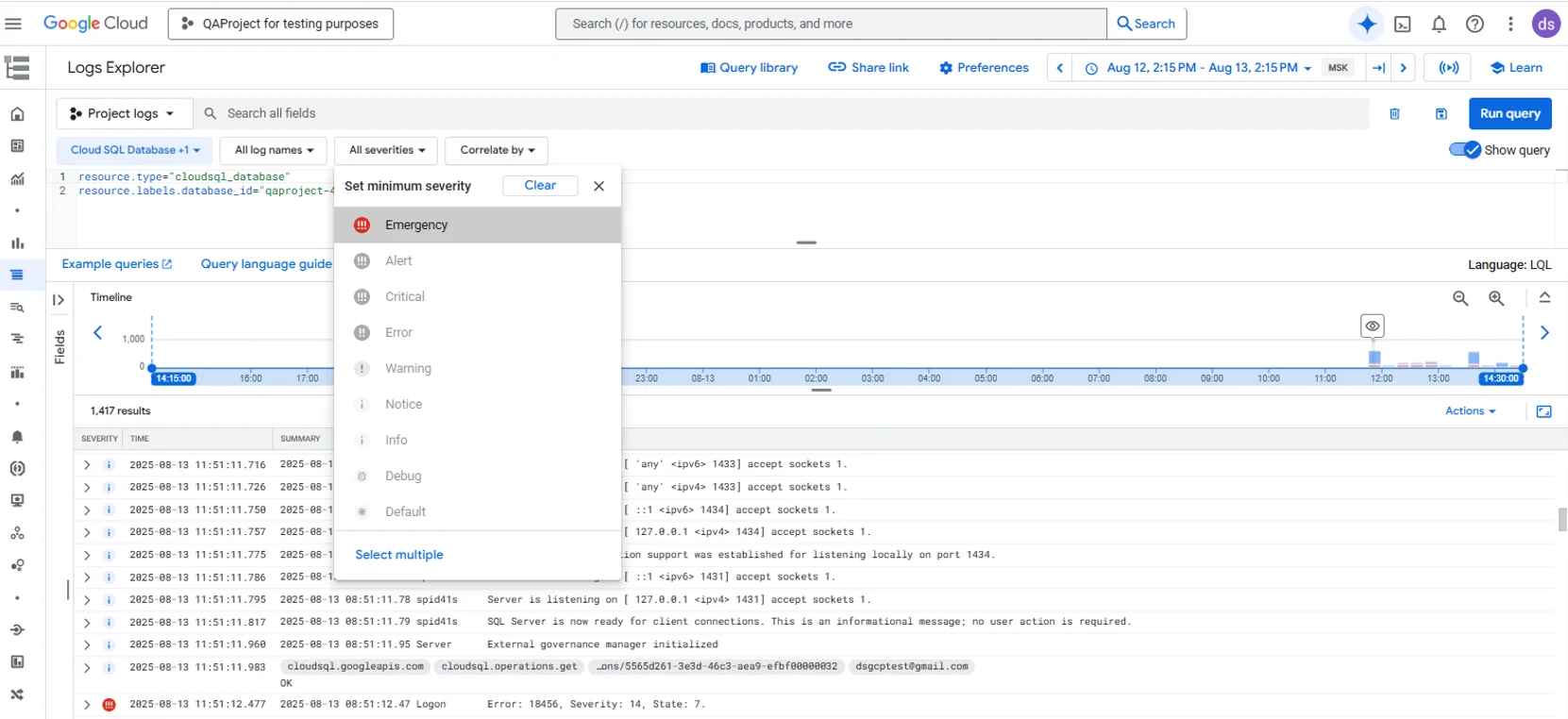

.sqlauditde/var/opt/mssql/auditvers Cloud Storage pour une rétention économique. - Importer les événements d’audit dans Cloud Logging pour rechercher et corréler avec d’autres logs GCP.

- Charger dans BigQuery pour analyse des tendances, tableaux de bord et analyses à long terme.

Limitations des outils natifs

| Limitation | Impact |

|---|---|

| Pas d’alertes en temps réel | Les équipes ne réagissent qu’après examen des journaux |

| Données sensibles en clair | Risque si les journaux sont exposés |

| Isolés par instance | Difficile à corréler entre de nombreux serveurs Cloud SQL |

| Portée d’audit statique | Les nouvelles tables sensibles nécessitent une reconfiguration manuelle |

| Automatisation minimale des rapports | Travail supplémentaire pour produire des rapports conformes |

Étendre l’audit avec DataSunrise

DataSunrise ajoute une couche exploitable au-dessus de votre pipeline d’audit Cloud SQL. Il centralise la supervision, applique des contrôles en temps réel, et produit des preuves que vous pouvez remettre aux auditeurs — sans changer les applications.

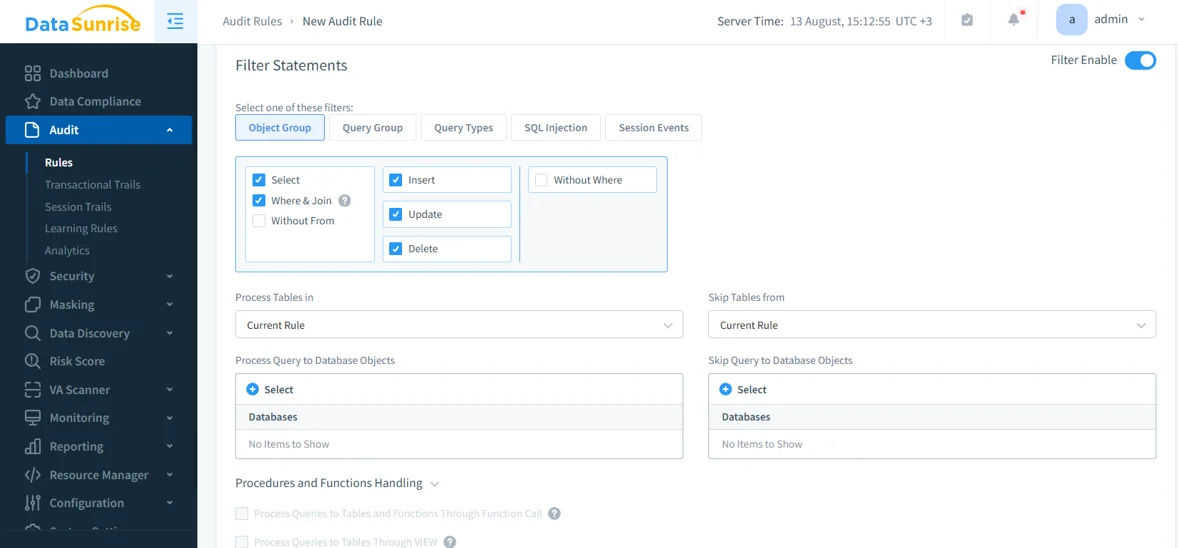

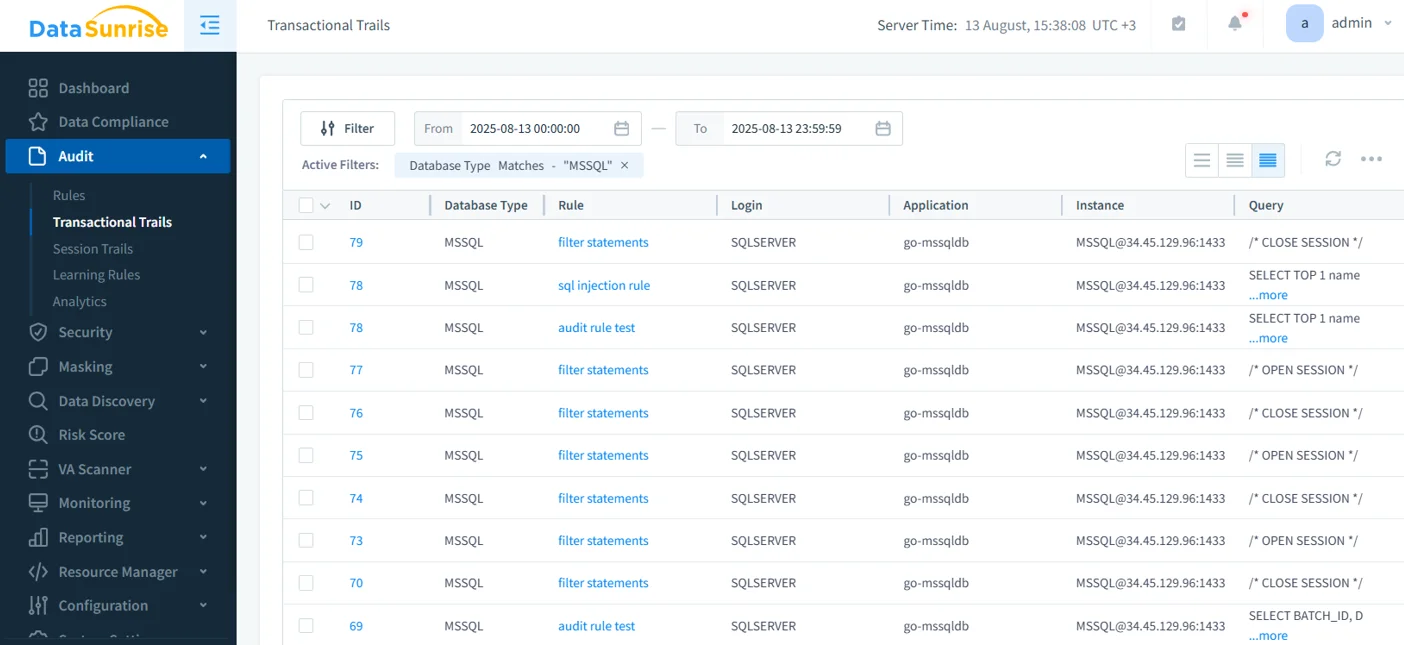

Portée et précision des règles

Utilisez des règles d’audit granulaires pour définir exactement ce qu’il faut capturer au niveau de la base, du schéma, de la table, de la colonne, et de l’action. Affinez par utilisateur, rôle, plage IP, application cliente ou motif d’instruction pour réduire le bruit. Les usages typiques incluent la focalisation sur les SELECT sur les tables PII, le blocage des exports massifs, ou la traçabilité des activités privilégiées.

Surveillance en direct & alertes

La surveillance en temps réel observe les requêtes à leur exécution et déclenche des alertes vers SIEM, e-mail, ou Slack. Définissez des seuils et règles d’anomalies pour les connexions bruteforce, accès hors horaires, nombre inhabituel de lignes, ou pics soudains en lectures. Cela transforme l’audit d’un simple journal rétrospectif en un contrôle en direct.

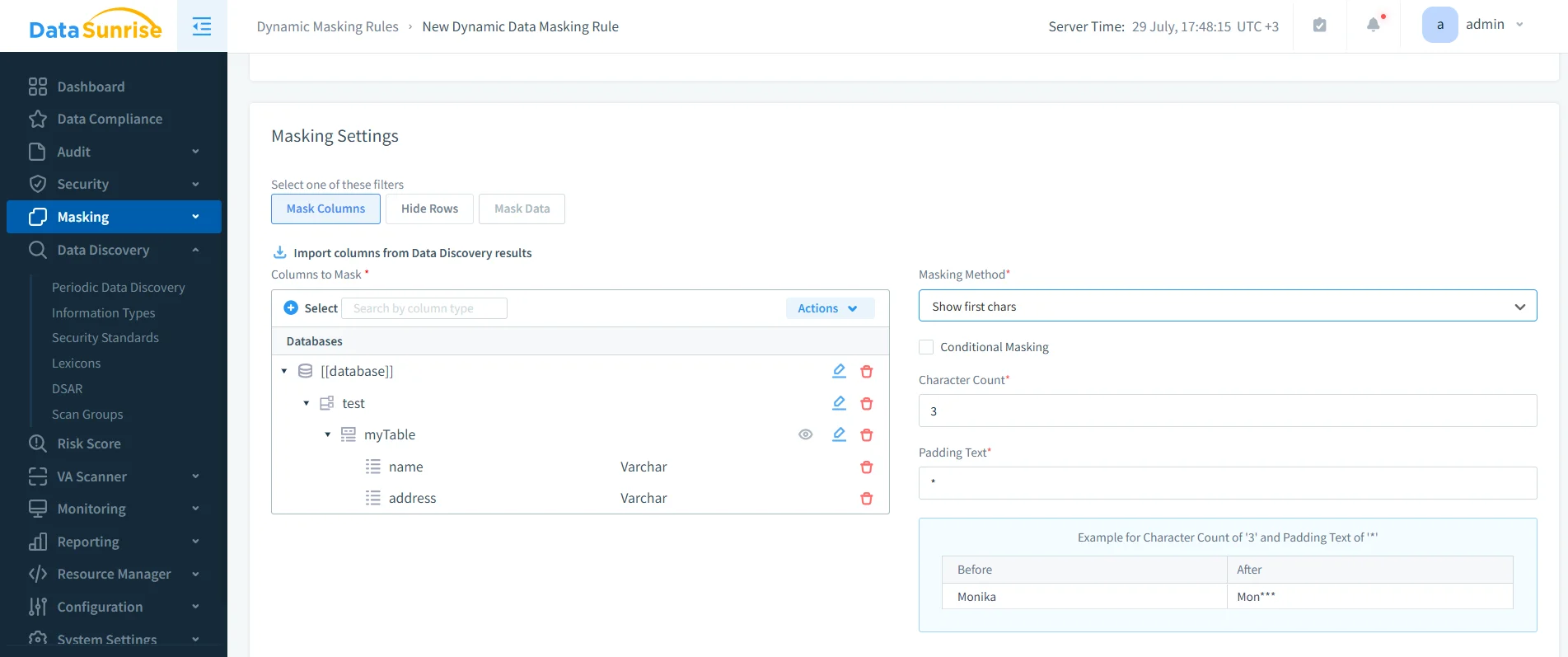

Masquage à la volée

Le masquage dynamique des données protège les PII/PHI au moment de la requête avec des politiques selon les rôles (révélation partielle, tokenisation, décalage de dates, randomisation). Les valeurs masquées traversent les outils BI et exports, réduisant le risque de fuite — même lorsque les équipes interrogent les données de production.

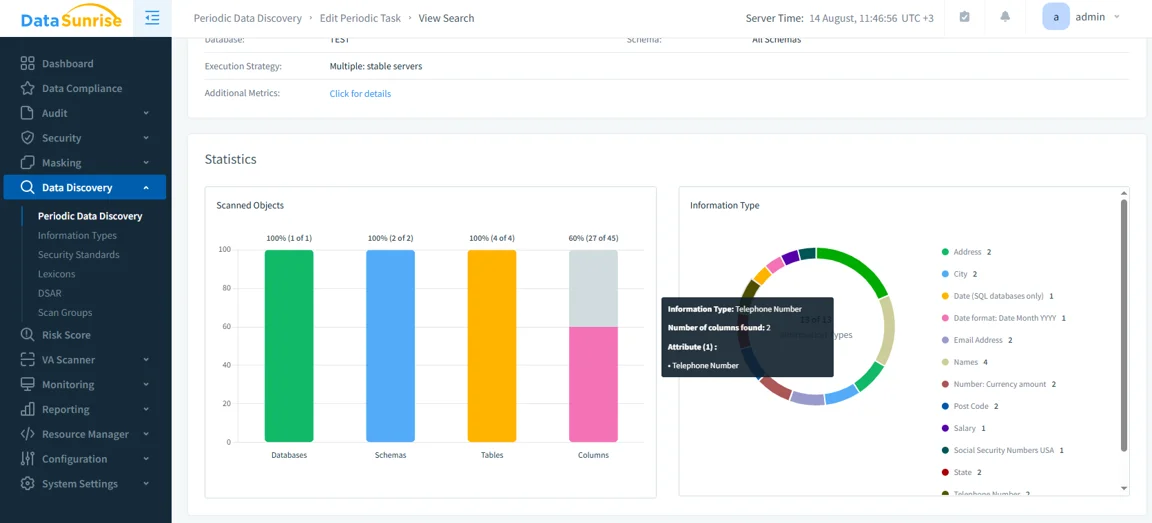

Découverte de données sensibles

La découverte de données sensibles scanne en continu les schémas pour classer des champs tels que noms, adresses, identifiants et numéros de cartes. Elle détecte les nouvelles colonnes sensibles à mesure que les modèles évoluent et promeut les résultats en règles d’audit ou de masquage, assurant que la couverture reste à jour sans retouches manuelles.

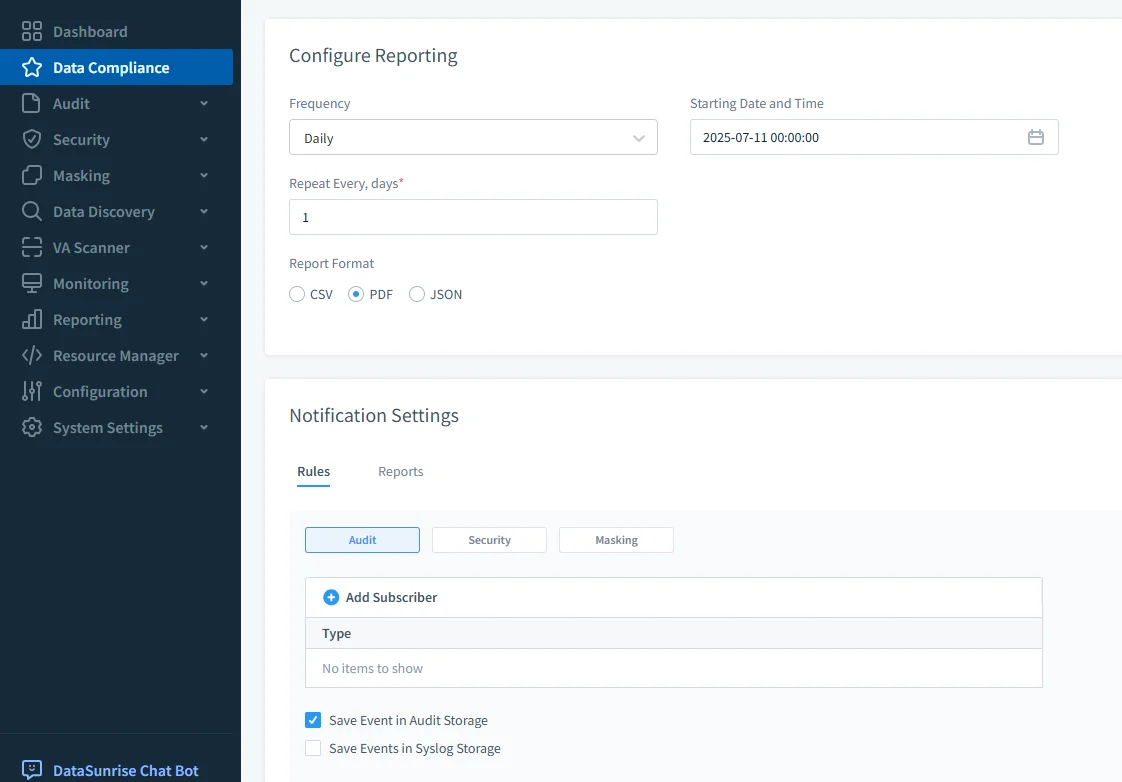

Rapports de conformité

Les rapports de conformité génèrent des rapports prêts pour les auditeurs mappés au RGPD, HIPAA, PCI DSS, et SOX. Planifiez des packs de preuves, suivez les modifications des règles dans le temps, et exportez dans des formats acceptés par les relecteurs.

Tous ces contrôles s’ajoutent à votre flux de travail existant en .sqlaudit. Continuez d’exporter vers Cloud Storage, de stream vers Cloud Logging et d’analyser dans BigQuery ; DataSunrise ajoute l’application des règles et des preuves prêtes à l’usage au-dessus de ce pipeline.

Bonnes pratiques

| Bonne pratique | Description |

|---|---|

| Centraliser et protéger les journaux | Exporter vers Cloud Storage ou Cloud Logging avec règles de cycle de vie ; alimenter SIEM ou BigQuery. |

| Utiliser un accès basé sur les rôles | Limiter qui peut lire les journaux bruts ; les développeurs devraient voir les valeurs masquées si possible. |

| Automatiser les mises à jour de portée | Utiliser la découverte pour inclure de nouveaux schémas/tables sans lacunes manuelles. |

| Activer la supervision en temps réel | Déclencher des alertes sur connexions échouées, requêtes inhabituelles, et accès hors horaires. |

Correspondance de conformité (en un coup d’œil)

- RGPD, HIPAA, PCI DSS, et SOX exigent responsabilité et traçabilité auditable.

- L’audit natif SQL Server fournit la piste.

- DataSunrise ajoute des contrôles en temps réel, masquage, découverte, et rapports prêts pour l’audit alignant les preuves avec chaque cadre.

Résumé

L’audit natif SQL Server sur Cloud SQL vous offre une couverture solide. Associez-le à Cloud Storage, Cloud Logging et BigQuery pour la rétention, la recherche et l’analyse des tendances. Ajoutez DataSunrise pour obtenir des alertes en temps réel, du masquage, de la découverte, et des rapports automatisés — ainsi votre environnement Cloud SQL reste sécurisé, auditable, et prêt pour la conformité. Vous réduisez aussi l’effort manuel, diminuez les angles morts entre instances, et accélérez les enquêtes avec une piste unique et cohérente.