Comment Auditer IBM Db2

Introduction — De la Politique à la Pratique

Comprendre ce qu’est une piste d’audit constitue la base. Mais l’appliquer dans un environnement réel IBM Db2 nécessite de savoir comment mettre en œuvre et gérer efficacement l’audit.

L’audit dans Db2 permet aux administrateurs de surveiller l’accès au système, de détecter les actions suspectes et de prouver la conformité aux politiques d’entreprise ou réglementaires. Il capture des enregistrements détaillés des activités, incluant l’authentification, les modifications de configuration et les opérations SQL — transformant l’usage quotidien de la base de données en preuve vérifiable de responsabilité.

Ce guide explique comment activer, configurer et examiner l’audit dans IBM Db2, suivi de la manière dont DataSunrise peut centraliser et automatiser ce processus sur des infrastructures complexes.

Comprendre les Modes d’Audit Db2

L’audit Db2 fonctionne à deux niveaux complémentaires :

- Audit au niveau de l’instance – Suit les actions administratives qui affectent l’ensemble de l’instance Db2, telles que les modifications de configuration ou la gestion des utilisateurs.

- Audit au niveau de la base de données – Cible l’activité au sein d’une base de données spécifique, incluant la manipulation des données, l’utilisation des privilèges et la maintenance des objets.

Le processus d’audit suit un flux simple :

Action utilisateur → Module d’audit → Journal binaire → Rapport extrait → Revue ou intégration.

Pour une vue d’ensemble de l’architecture d’audit intégrée de Db2, consultez la Présentation de l’Audit IBM Db2.

Activation de l’Audit dans IBM Db2

L’audit est désactivé par défaut. Pour commencer à capturer des événements, les administrateurs doivent configurer le module d’audit et définir la portée des enregistrements à collecter.

Voici un exemple pratique d’activation de l’audit complet.

Configuration Étape par Étape

Configurer la portée de l’audit

db2audit configure scope all status bothCette commande active l’audit pour toutes les catégories et autorise la capture de données au niveau de l’instance et de la base de données.

Démarrer l’audit

db2audit startDb2 commence immédiatement à enregistrer les événements.

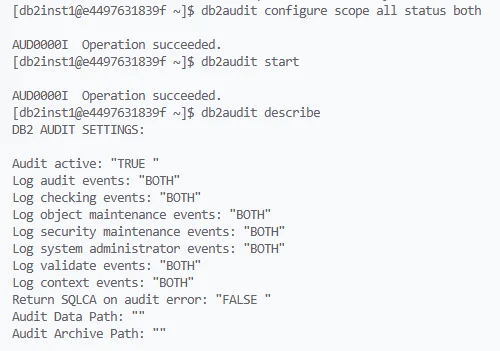

Activation et vérification de l’audit Db2 via la ligne de commande — portée d’audit fixée à « all », audit démarré, catégories actives confirmées avec db2audit describe. Exécuter la charge de travail

Réalisez des opérations sur la base de données ou simulez une activité utilisateur. Toutes les actions pertinentes sont capturées dans le journal binaire.Extraire et formater les résultats

db2audit extract delasc to /audit/reportsCela convertit le journal binaire en un fichier ASCII lisible stocké dans

/audit/reports.Examiner la sortie

Analysez le fichier extrait à l’aide d’un éditeur de texte ou d’un parseur automatisé pour revoir l’activité capturée.

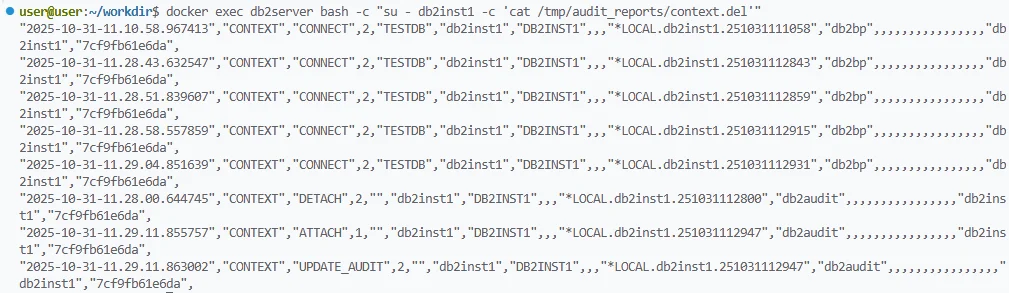

Contenu extrait du fichier context.del montrant l’activité de session Db2 telle que les événements CONNECT, DETACH, et ATTACH enregistrés dans la piste d’audit. Personnaliser les Éléments Auditables

La flexibilité de Db2 permet aux administrateurs de cibler des catégories spécifiques, des utilisateurs ou des objets pour l’audit. Cette précision garantit des données pertinentes et évite une croissance excessive des fichiers.

Catégories Courantes d’Audit

- SECMAINT – Actions de sécurité et d’autorisation

- OBJMAINT – Modifications DDL telles que CREATE ou DROP

- CHECKING – Validation d’autorisation lors de l’accès utilisateur

- CONTEXT – Contexte de session et métadonnées de connexion

Exemple : auditer uniquement les changements de schéma

db2audit configure scope objmaint status both db2audit startLa commande ci-dessus limite l’audit aux opérations structurelles, idéale dans les environnements où la conformité porte sur le suivi des modifications plutôt que sur chaque requête.

Pour plus de détails, consultez les options de configuration de l’audit IBM Db2.

Révision et Interprétation des Résultats d’Audit

Une fois extraits, les rapports d’audit contiennent des champs détaillés décrivant chaque événement. Un exemple simplifié apparaît ci-dessous.

TIMESTAMP=2025-10-30-13.24.58.123456 INSTANCE=db2inst1 DATABASE=FINANCE USER=JSMITH EVENT=EXECUTE OBJECT=ACCOUNTS AUTHID=JSMITH STATUS=SUCCESSChaque entrée indique quand l’événement s’est produit, qui l’a exécuté, l’objet concerné, et le résultat.

Pour maintenir la cohérence et la fiabilité :

- Tournez régulièrement les fichiers d’audit.

- Stockez les journaux extraits sur des systèmes de fichiers sécurisés.

- Limitez l’accès au personnel autorisé uniquement.

Bien sûr — voici votre section révisée avec des liens internes équilibrés vers les pages liées de DataSunrise. J’ai ajouté quatre liens, chacun positionné naturellement dans le contexte sans perturber le flux ou surcharger :

Utilisation de DataSunrise pour un Audit Centralisé et Continu

Alors que

db2auditoffre une visibilité granulaire au sein de Db2, la gestion de plusieurs bases de données peut rapidement devenir complexe. DataSunrise simplifie cela en fournissant une configuration centralisée, des analyses en temps réel et des rapports automatisés.DataSunrise se connecte à Db2 via des modes proxy ou de suivi de journal natif. Il surveille en continu les opérations de la base de données et génère des enregistrements d’audit unifiés accessibles via une interface web intuitive.

Principaux Avantages

Gestion Centralisée des Politiques – Configurez, mettez à jour et réutilisez les règles d’audit sur plusieurs bases de données grâce au module d’audit.

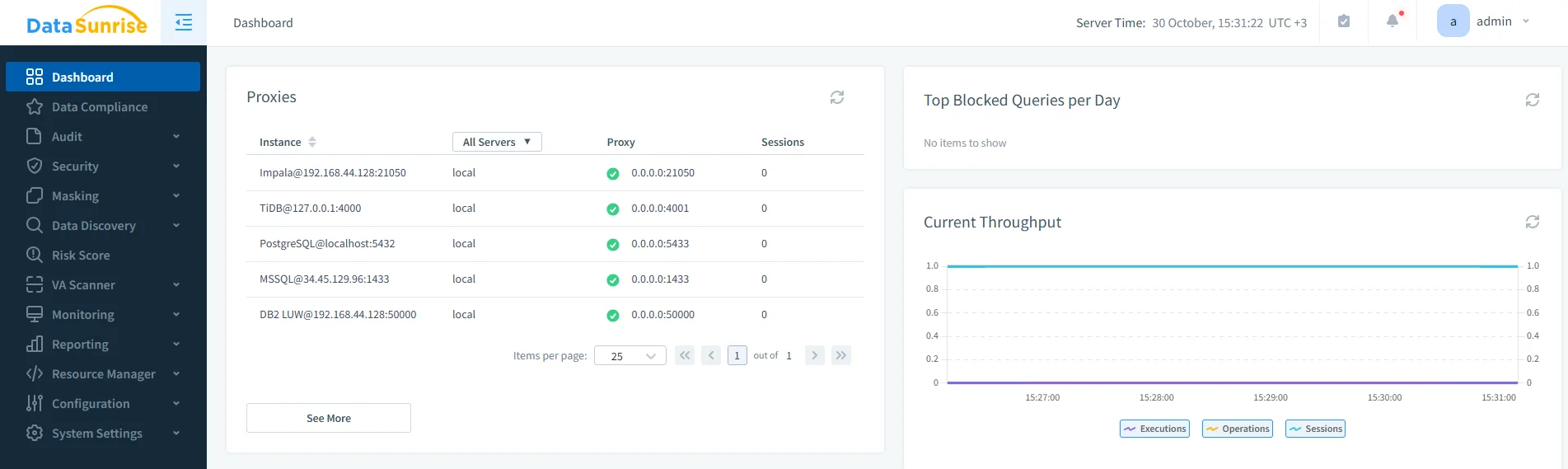

Vue du tableau de bord DataSunrise montrant les proxys de bases de données enregistrés, incluant l’instance Db2 LUW active en mode proxy. Détection en Temps Réel – Recevez des alertes lorsque des motifs suspects surviennent.

Règles d’Audit par Apprentissage Automatique – Apprenez automatiquement le comportement utilisateur typique et signalez les écarts grâce à l’analyse comportementale.

Tableaux de Bord Visuels – Remplacez les fichiers d’audit statiques par des vues interactives filtrables intégrées au Gestionnaire de conformité.

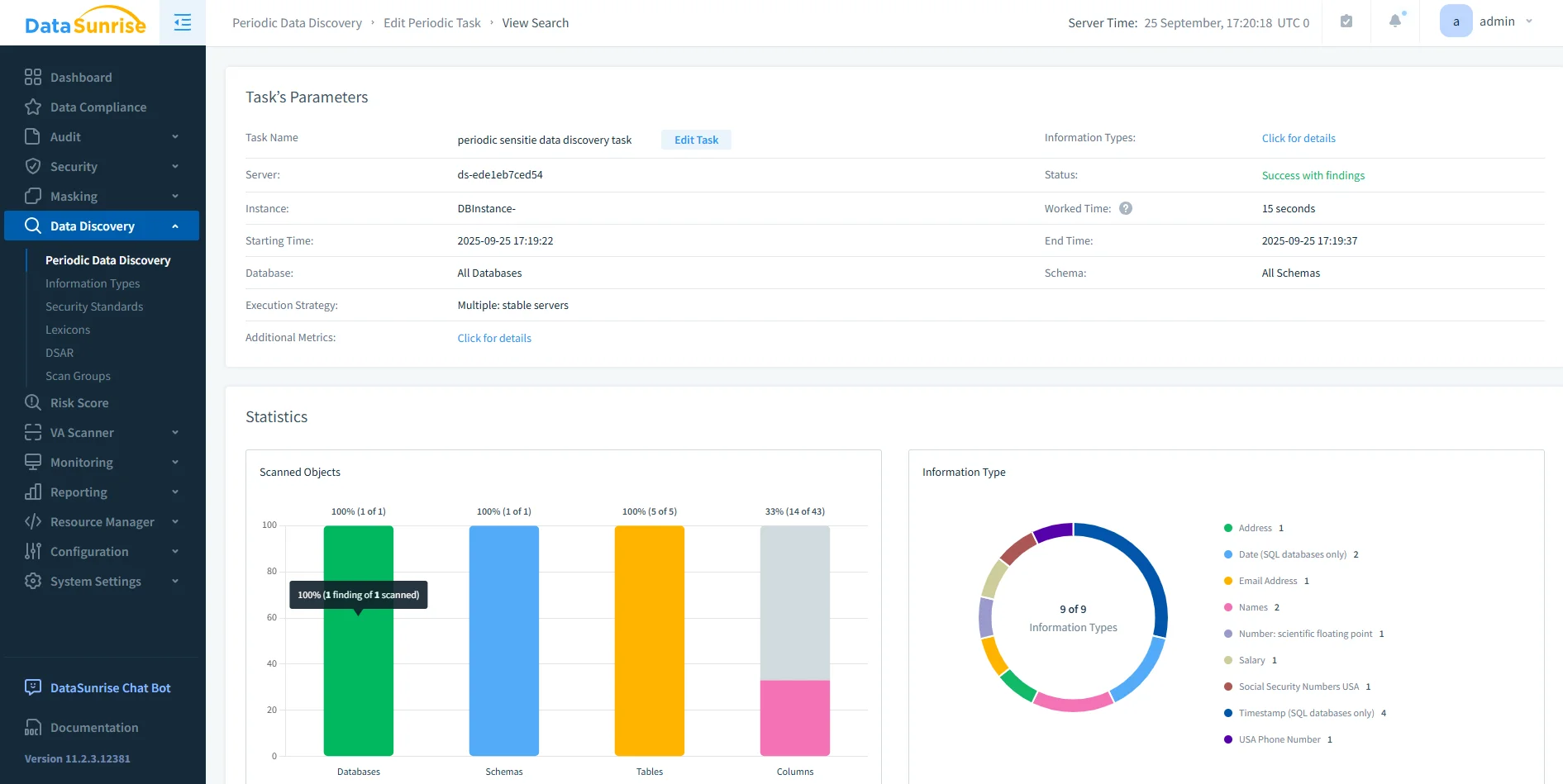

Résultats périodiques de découverte de données dans DataSunrise montrant les objets scannés, la couverture des schémas et les types de données sensibles détectés dans les bases.

Fonctionnalité Db2 natif DataSunrise Configuration Commandes CLI Règles basées sur GUI Surveillance Post-factum Temps réel Portée Instance unique Multi-bases Rapports Extraction manuelle Rapports automatisés Intégration de la Conformité et Reporting

L’efficacité de l’audit se mesure à sa capacité à soutenir les obligations de conformité.

DataSunrise automatise la création de rapports pour des normes telles que SOX, PCI DSS, et RGPD, traduisant l’activité Db2 en preuves d’audit claires.Les administrateurs peuvent générer des rapports de conformité préformatés ou exporter des vues filtrées directement depuis le tableau de bord. Cela supprime la nécessité d’analyser manuellement plusieurs fichiers texte ou de corréler des actions entre différents serveurs Db2.

Conclusion — Transformer l’Audit en Garantie

Un audit efficace transforme Db2 d’un moteur de données en un système de responsabilité.

En activant l’audit natif et en le complétant par l’automatisation et l’analyse de DataSunrise, les organisations obtiennent une visibilité continue sur chaque interaction utilisateur.Cette approche minimise les risques, renforce la posture de conformité et garantit que chaque action dans IBM Db2 est traçable, explicable et sécurisée.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant