Comment Auditer MariaDB

L’audit n’est plus une simple checklist périodique ; c’est un processus vivant qui évolue au rythme de vos données. Comment auditer MariaDB efficacement en 2025 signifie allier collecte de logs bas niveau, analyses en temps réel et contrôles pilotés par des politiques qui satisfont aussi bien les régulateurs que les ingénieurs. Cet article distille l’essentiel — audit en temps réel, masquage dynamique, découverte des données, sécurité et conformité — tout en présentant la configuration native de l’audit de MariaDB, l’intégration de DataSunrise, et un exemple de chasse aux menaces propulsée par GenAI.

Pourquoi l’audit continu est important

Chaque instruction SQL laisse une empreinte. Lorsque des attaquants se déplacent latéralement ou que des initiés exfiltrent des lignes, cette empreinte doit être capturée instantanément et corrélée avec son contexte. L’audit en temps réel transforme les événements bruts en un récit de sécurité : qui, quoi, quand, où et pourquoi. Selon le Guide de Sécurité de DataSunrise, les organisations qui ingèrent leurs logs dans les cinq secondes suivant leur génération réduisent le temps moyen de détection de 61 %. La visibilité continue est donc la pierre angulaire de la détection d’anomalies, de la réponse aux incidents, et de la preuve de conformité.

Commencez par la découverte des données

Avant de basculer les interrupteurs d’audit, cartographiez le terrain. Le module de découverte des données de DataSunrise analyse automatiquement les schémas MariaDB à la recherche d’Informations Identifiables Personnellement (PII), d’Informations de Santé Protégées (PHI) et de données de paiement, en étiquetant les colonnes afin que les politiques en aval sachent exactement ce qu’il faut protéger. Associez cela aux requêtes INFORMATION_SCHEMA telles que :

SELECT table_schema, table_name, column_name

FROM information_schema.columns

WHERE data_type IN ('char','varchar','text')

AND column_name REGEXP '(email|ssn|phone|card)';

La requête vous donne une base rapide, tandis que le moteur de découverte met à jour les tags à mesure que les schémas évoluent — aucune colonne oubliée, aucune dérive silencieuse.

Activation du plugin d’audit natif MariaDB

L’audit natif est une méthode légère pour capturer les événements de connexion, DDL et DML sans agents externes. À partir de MariaDB 10.5, le plugin server_audit est livré dans la distribution standard. Le Guide de démarrage rapide du plugin communautaire d’audit détaille les prérequis ; l’extrait suivant montre une configuration minimale :

-- charger le plugin (une fois)

INSTALL SONAME 'server_audit';

-- l’activer et écrire dans un fichier

SET GLOBAL server_audit_logging = ON;

SET GLOBAL server_audit_output_type = 'FILE';

SET GLOBAL server_audit_file_path = '/var/log/mariadb/audit.log';

-- choisir quoi consigner

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

-- limiter aux schémas critiques (optionnel)

SET GLOBAL server_audit_excl_users = '';

SET GLOBAL server_audit_incl_users = 'finance_app,reporting_ro';

Ajoutez les mêmes variables server_audit_* dans le fichier my.cnf pour qu’elles persistent après un redémarrage. Les entrées de journal ressemblent à :

2025-08-01 10:10:07,finance_app[192.168.0.10],user@host,QUERY,employees,SELECT * FROM salaries;

Pour une référence plus approfondie des paramètres, consultez les paramètres de journalisation du plugin d’audit. Si vous préférez la centralisation des logs, suivez le guide Audit vers Syslog pour transférer les événements directement vers un collecteur distant.

Ajustements fins et conseils de performance

- Rotation agressive : gardez les fichiers d’audit courts (par exemple, 100 Mo) pour éviter les pics d’I/O disque.

- Filtrer les comptes de service : excluez les utilisateurs internes de surveillance pour réduire le bruit.

- Désactiver les événements inutiles : seuls

CONNECTetTABLEsuffisent souvent pour la conformité. - Tester en préproduction : évaluez la charge avant de passer en production.

Masquage dynamique des données avec MaxScale et au-delà

L’audit en temps réel est seulement la moitié de l’histoire ; empêcher la fuite de données sensibles au moment de la requête est tout aussi crucial. MariaDB MaxScale 23‑02 a introduit le filtre de masquage, permettant de rediger des colonnes à la volée sans dupliquer les données. Le Guide du filtre de masquage MaxScale montre la configuration ; une règle minimale ressemble à :

[Masking]

type=filter

module=masking

rules=/etc/maxscale/ccn_mask.json

où ccn_mask.json contient { "column": "credit_card", "type": "full" }.

Si le déploiement par proxy n’est pas une option, DataSunrise propose un Masquage Dynamique des Données piloté par des politiques, sans agent, interceptant le trafic de manière transparente. Comme les règles de masquage sont dans la même interface que l’audit, les équipes évitent la dispersion des politiques.

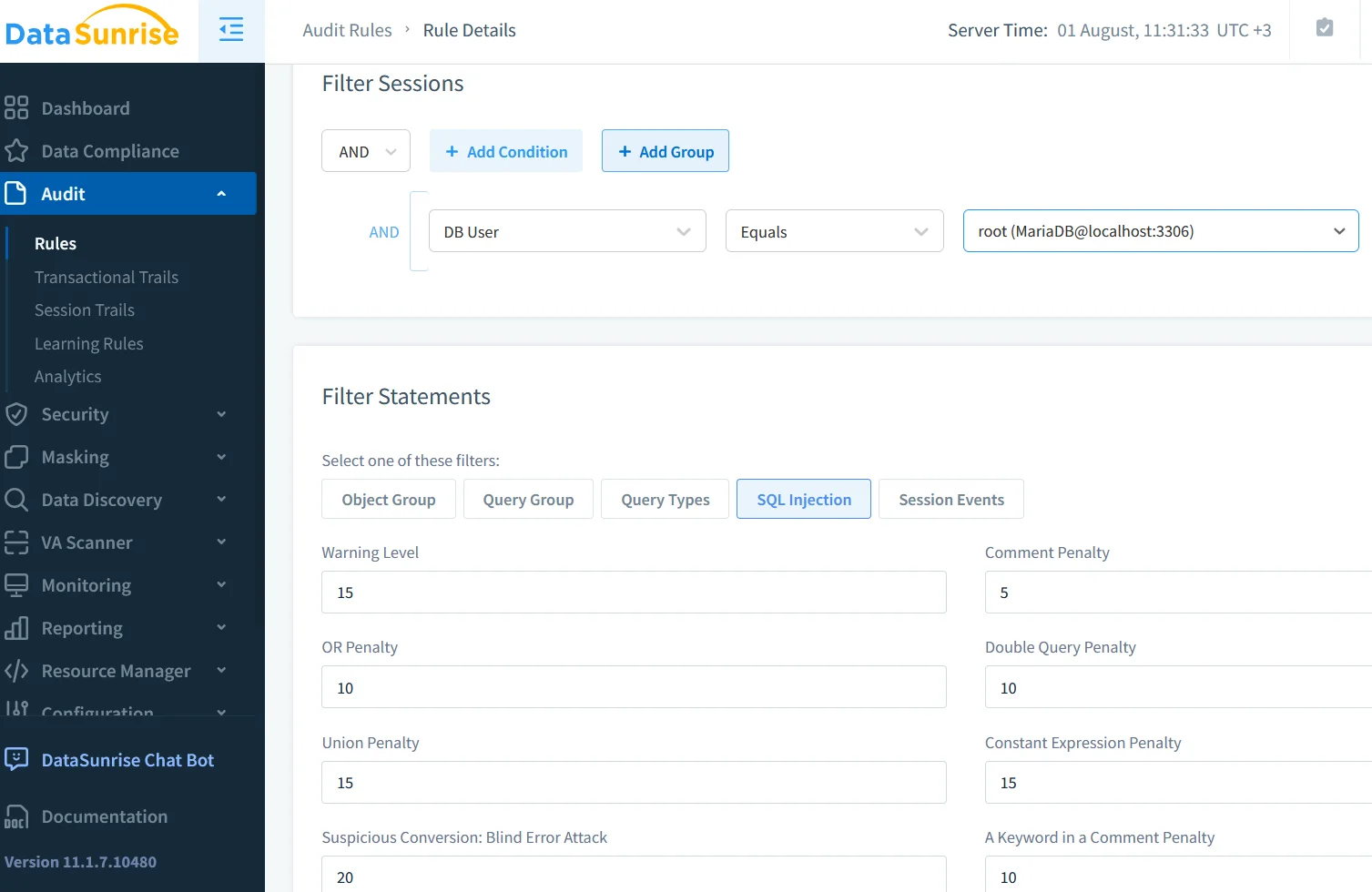

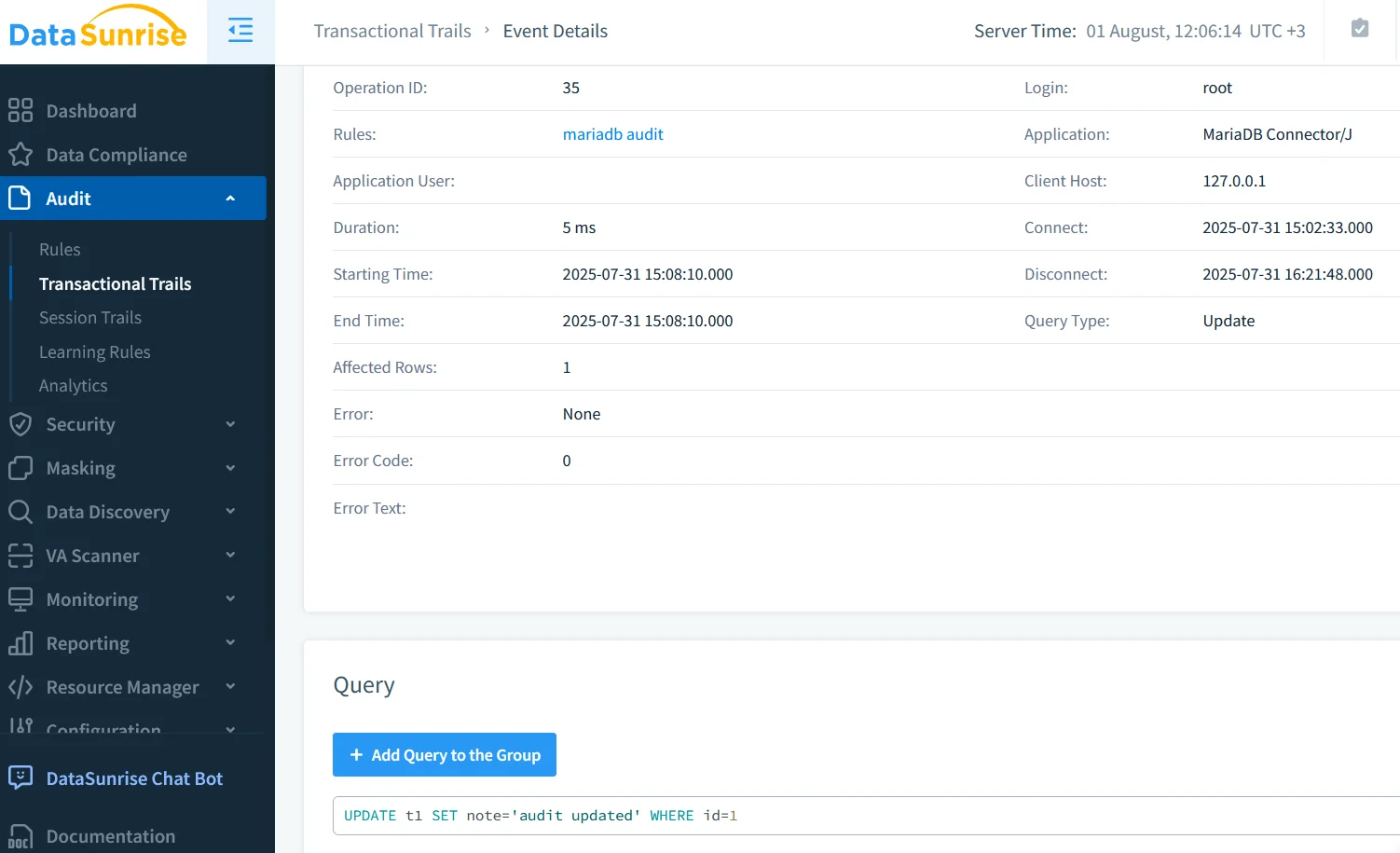

Audit approfondi avec DataSunrise

Les logs natifs excellent en largeur mais s’arrêtent au câble. Le moteur d’audit de DataSunrise complète cela en offrant :

- Raccordement contextuel des sessions sur des clusters multi-nœuds.

- Métadonnées enrichies : géolocalisation, identification du système d’exploitation, et identifiants applicatifs.

- Alerte en temps réel : notifications Slack, Teams ou SIEM via le service de notification intégré.

- Analyse comportementale basée sur le machine learning, détaillée dans leur article sur l’analyse du comportement utilisateur.

Un flux de travail hybride typique ressemble à ceci :

- Activez le plugin natif pour des logs bas niveau immuables.

- Déployez DataSunrise en mode reverse-proxy pour intercepter, masquer et classifier le trafic.

- Transmettez les deux flux vers un lac de données, où des modèles GenAI réalisent l’enrichissement.

Parce que DataSunrise supporte plus de 40 bases de données, le même tableau de bord peut auditer MariaDB aux côtés de PostgreSQL, MongoDB et Snowflake, réduisant la fatigue liée aux outils.

GenAI pour la chasse aux menaces en temps réel

Les grands modèles de langage sont étonnamment efficaces pour extraire des signaux à partir des traces d’audit. Un court exemple en Python montre comment vous pourriez envoyer les lignes d’audit MariaDB vers un LLM pour une classification d’intention :

import openai, json, os

openai.api_key = os.getenv("OPENAI_API_KEY")

with open('/var/log/mariadb/audit.log') as f:

for line in f:

event = json.loads(transform(line)) # conversion en JSON

prompt = (

"Un utilisateur a exécuté la requête suivante : "

f"{event['sql_text']}. Classifiez l'intention "

"comme LECTURE, ÉCRITURE, ESCALADE_PRIV, ou ADMIN."

)

resp = openai.ChatCompletion.create(

model="gpt-4o",

messages=[{"role": "user", "content": prompt}]

)

intent = resp.choices[0].message.content.strip()

if intent in {"ESCALADE_PRIV", "ADMIN"}:

alert(event, intent)

En quelques millisecondes, la couche GenAI signale les tentatives d’escalade de privilèges que les systèmes basés sur des règles pourraient manquer. Ces alertes sont renvoyées vers DataSunrise ou votre SIEM pour que les enquêteurs disposent d’un récit unifié.

Résumé de conformité

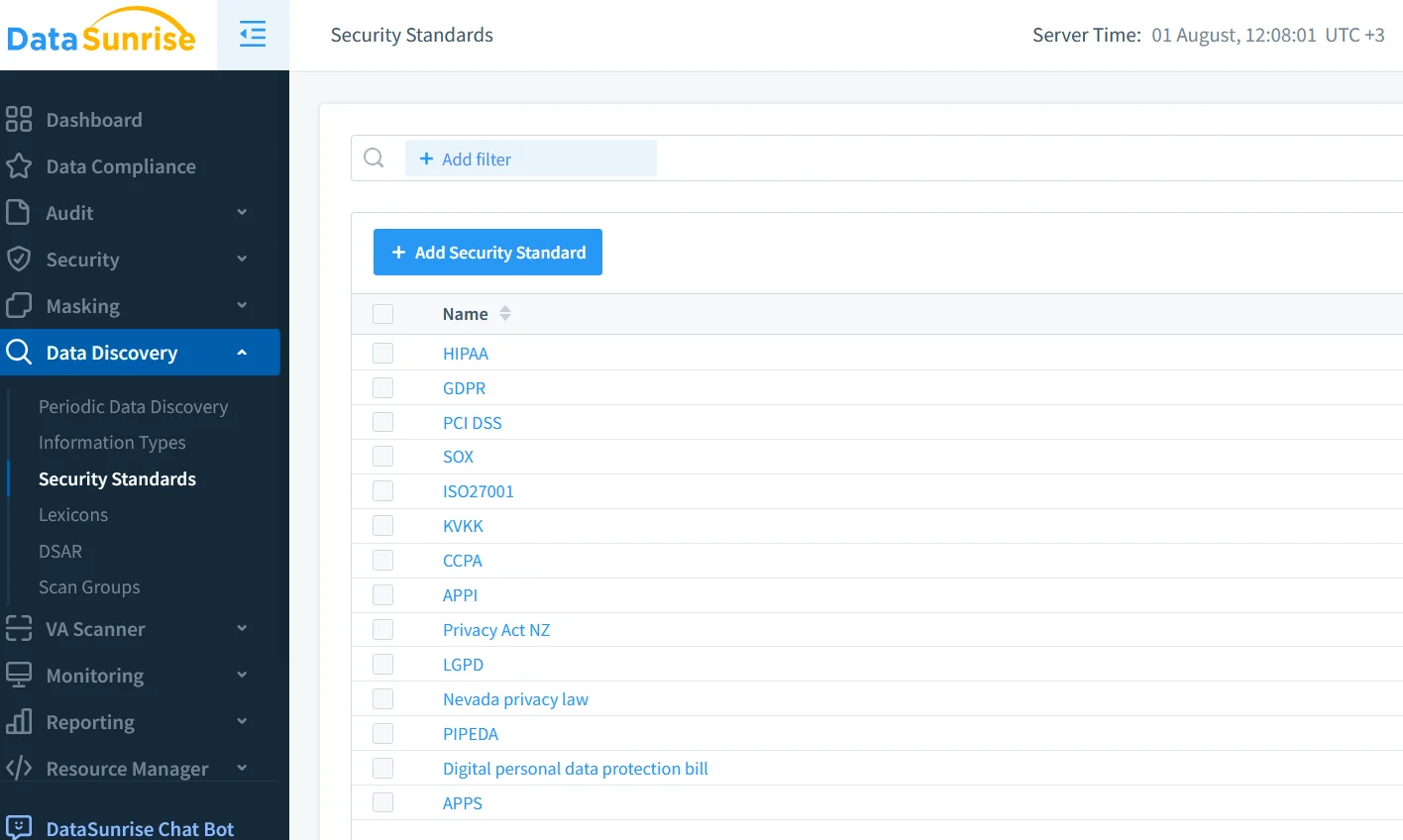

Que vous répondiez au RGPD, à la HIPAA, ou au PCI-DSS, vous devez démontrer des contrôles sur la collecte, la protection, et la rétention des données d’audit. DataSunrise maintient des modèles prêts à l’emploi cartographiés aux principales régulations dans son centre de conformité réglementaire. En utilisant les logs natifs MariaDB comme système de référence, et DataSunrise pour l’agrégation, vous pouvez :

- Prouver la responsabilité des accès aux données (Article 30 RGPD).

- Appliquer le principe du moindre privilège avec le masquage dynamique.

- Conserver les artefacts d’audit pendant sept ans via un stockage objet peu coûteux.

Lectures complémentaires

- Présentation du plugin d’audit MariaDB — contexte historique et objectifs de conception.

Conclusion

Auditer MariaDB n’est pas un simple coupe-circuit mais un écosystème de découverte, journalisation, masquage et analyse pilotée par l’IA. Commencez petit — activez le plugin server_audit — puis complétez avec DataSunrise pour un contexte plus riche et une cartographie automatique de la conformité. Enfin, libérez la puissance de GenAI pour transformer des gigaoctets de bruit d’audit en informations lisibles par l’humain. Maîtriser Comment Auditer MariaDB dès aujourd’hui, c’est embrasser à la fois les techniques SQL éprouvées et le potentiel créatif de l’intelligence générative.