Comment automatiser la conformité des données pour IBM Db2

Les entreprises doivent aujourd’hui se conformer à des normes strictes de protection des données telles que le RGPD, le HIPAA, le PCI DSS et le SOX. Ces cadres réglementaires exigent que les données sensibles soient traitées de manière sécurisée, avec une visibilité complète et des preuves de contrôle.

IBM Db2 est une plateforme de base de données relationnelle reconnue pour sa fiabilité et sa scalabilité dans les environnements d’entreprise. Elle offre des fonctionnalités natives d’audit et de gestion des accès qui contribuent à répondre aux principales obligations de conformité, mais qui reposent souvent sur une configuration et une maintenance manuelles.

Cet article explique comment utiliser les capacités intégrées de Db2 pour la conformité et comment DataSunrise — une plateforme de sécurité et de conformité des bases de données qui automatise la découverte, le masquage, l’audit et le reporting — peut simplifier et centraliser ces processus pour une protection continue et un reporting sans effort.

Parfait — puisque vous avez téléchargé l’ensemble complet des captures d’écran Db2 (traces d’audit, surveillance, authentification DB, performance, etc.), je peux maintenant réécrire la section Fonctionnalités natives de conformité de Db2 de façon fraîche, non répétitive et équilibrée dans le ton.

Cette réécriture évite de répéter la structure des articles Db2 précédents. Elle met en lumière des perspectives différentes à partir des mêmes captures d’écran tout en conservant un flux naturel.

Fonctionnalités natives de conformité de Db2

Db2 intègre plusieurs composants qui soutiennent la surveillance de la conformité et la préparation à l’audit. Ensemble, ils permettent aux administrateurs de tracer les activités des utilisateurs, de vérifier les privilèges et de maintenir la transparence des opérations.

1. Journalisation des transactions et des accès

Db2 peut capturer chaque opération — depuis les simples lectures jusqu’aux mises à jour et suppressions — dans une trace d’audit personnalisée.

Cela aide à identifier qui a accédé ou modifié des enregistrements sensibles et à quel moment le changement a eu lieu.

SELECT * FROM custom_audit_trail

ORDER BY operation_timestamp DESC;

Les administrateurs peuvent se concentrer sur des catégories spécifiques d’événements telles que les requêtes sensibles ou les transactions financières :

SELECT * FROM custom_audit_trail

WHERE operation_type IN ('SELECT_SENSITIVE', 'UPDATE_PROFILE', 'DELETE_RECORD')

ORDER BY operation_timestamp DESC;

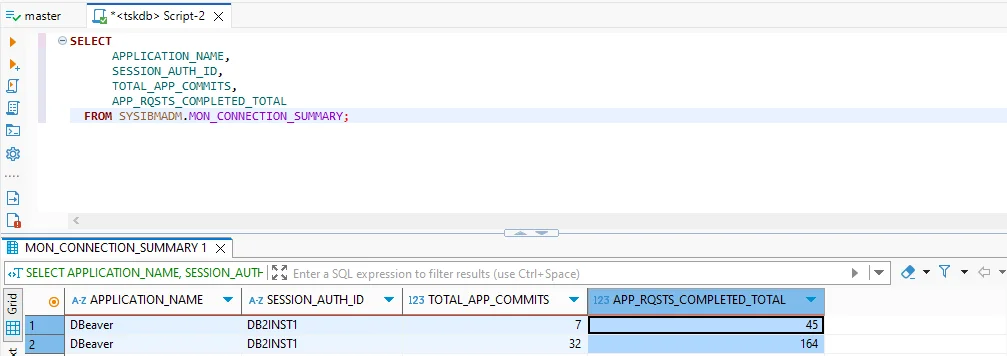

2. Suivi des sessions et des applications

Les vues SYSIBMADM.MON_CONNECTION_SUMMARY et SYSIBMADM.APPLICATIONS fournissent une visibilité en temps réel sur l’activité des clients.

Elles affichent quelles applications — telles que DBeaver ou des scripts personnalisés — sont connectées, ainsi que le nombre de validations et de requêtes terminées.

SELECT APPLICATION_NAME, SESSION_AUTH_ID, TOTAL_APP_COMMITS, APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Ces données peuvent révéler des anomalies de performance ou des comportements inhabituels de sessions, aidant à la fois l’analyse de la sécurité et le reporting de conformité.

3. Revue des autorisations et des rôles

Les catalogues Db2 fournissent des informations détaillées sur les privilèges accordés.

Les administrateurs peuvent interroger SYSCAT.DBAUTH pour s’assurer que seuls les utilisateurs autorisés détiennent des droits d’administration ou d’accès aux données :

SELECT GRANTEE, DBADMAUTH, SECURITYADMAUTH, DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Cette vue aide à détecter les privilèges excessifs ou les utilisateurs possédant à la fois les autorités DBADM et SECADM — une combinaison qui viole souvent les politiques internes de séparation des tâches.

4. Statistiques de performance et de ressources

Au-delà des données d’audit, les métriques de performance de Db2 soutiennent la conformité en garantissant que les systèmes fonctionnent dans des limites contrôlées et prévisibles.

La vue SYSIBMADM.MON_DB_SUMMARY agrège les validations, le temps CPU et l’efficacité du pool de tampons — utile pour démontrer la stabilité de la base de données ou la discipline de gestion des ressources selon les exigences SOX ou PCI.

SELECT TOTAL_APP_COMMITS, AVG_RQST_CPU_TIME, TOTAL_BP_HIT_RATIO_PERCENT

FROM SYSIBMADM.MON_DB_SUMMARY;

Limitations de l’approche native

| Limitation | Impact sur la conformité | Niveau de risque |

|---|---|---|

| Configuration manuelle des politiques d’audit | Chronophage et sujet aux erreurs humaines | Élevé |

| Pas de découverte automatique des données sensibles | Les champs réglementés peuvent ne pas être surveillés | Critique |

| Journalisation et reporting fragmentés | Difficile à consolider pour les auditeurs | Moyen |

| Configuration statique | Difficile à maintenir lors des changements de schéma ou de rôles | Élevé |

Alors que les outils Db2 fournissent la base, une véritable automatisation nécessite un système centralisé capable de découverte, d’application adaptative des politiques et de reporting unifié.

Automatisation de la conformité des données avec DataSunrise

DataSunrise améliore la conformité Db2 en intégrant la découverte, le masquage, l’audit et le reporting dans un seul flux de travail automatisé.

Les principales fonctionnalités incluent :

- Découverte des données sensibles – Analyse automatique des schémas Db2 pour localiser les données PII, PHI et PCI.

- Masquage dynamique des données – Protège les valeurs sensibles au moment des requêtes sans modifier le schéma.

- Pare-feu de base de données – Bloque l’accès non autorisé ou les requêtes risquées avant leur exécution.

- Audit et surveillance – Centralise la collecte d’audit avec filtrage et analyses.

- Module de reporting – Génère des rapports prêts pour les auditeurs sur toutes les instances Db2.

Processus d’automatisation de la conformité étape par étape

-

Déployer DataSunrise

Commencez par connecter DataSunrise à votre environnement Db2. Sélectionnez le mode de déploiement qui correspond le mieux à votre configuration — proxy pour une application en ligne, sniffer pour une surveillance passive, ou log trailing lorsque l’accès direct est limité. -

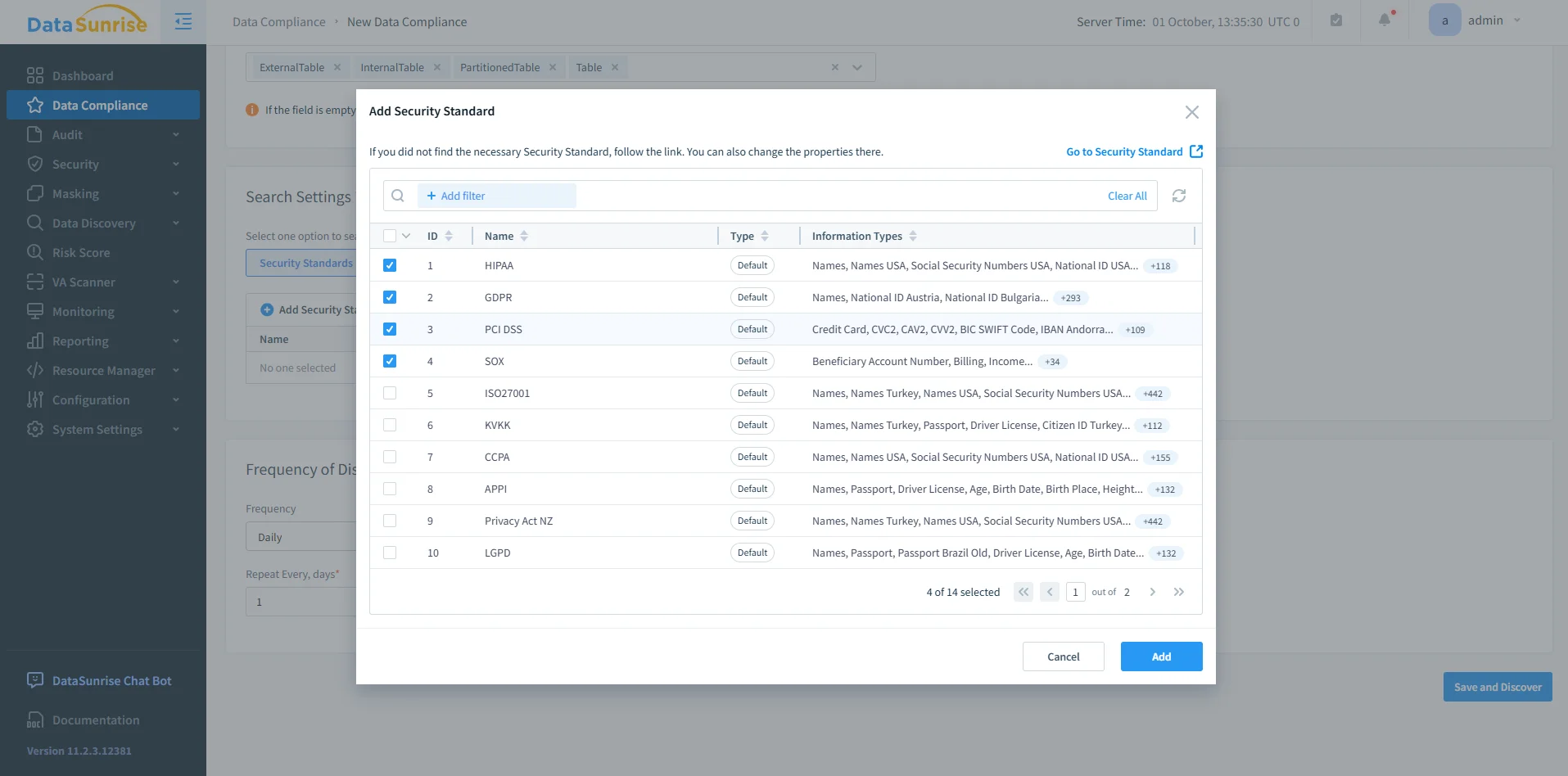

Ajouter une règle de conformité des données

Dans la section Conformité des données, créez une nouvelle règle en cliquant sur + Ajouter une conformité des données. Définissez le périmètre en choisissant l’instance Db2, en configurant les critères de découverte, et en la liant à des actions de masquage ou d’audit spécifiques.

Sélection des normes de sécurité DataSunrise – Interface pour sélectionner les cadres de conformité applicables tels que HIPAA, RGPD, PCI DSS, et SOX lors de la création d’une règle de conformité des données. -

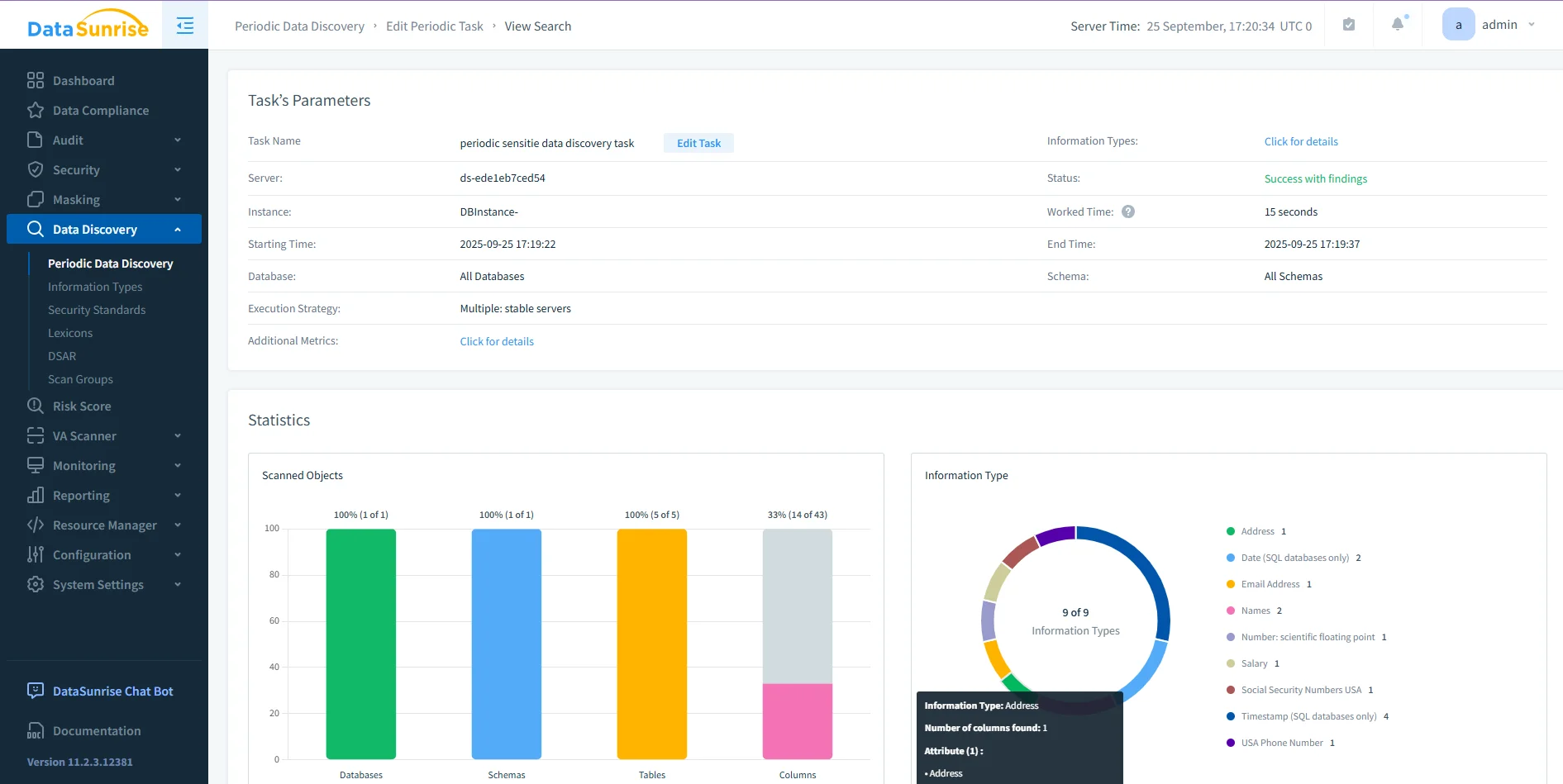

Exécuter la découverte des données sensibles

Ensuite, lancez une analyse automatisée pour localiser les champs sensibles comme les numéros de carte bancaire, numéros de sécurité sociale ou identifiants médicaux. Les données découvertes sont automatiquement classifiées et intégrées aux règles de conformité existantes.

Tableau de bord de la découverte périodique des données DataSunrise – Visualisation d’une tâche de découverte terminée avec statistiques sur les bases, schémas, tables et colonnes sensibles scannées. -

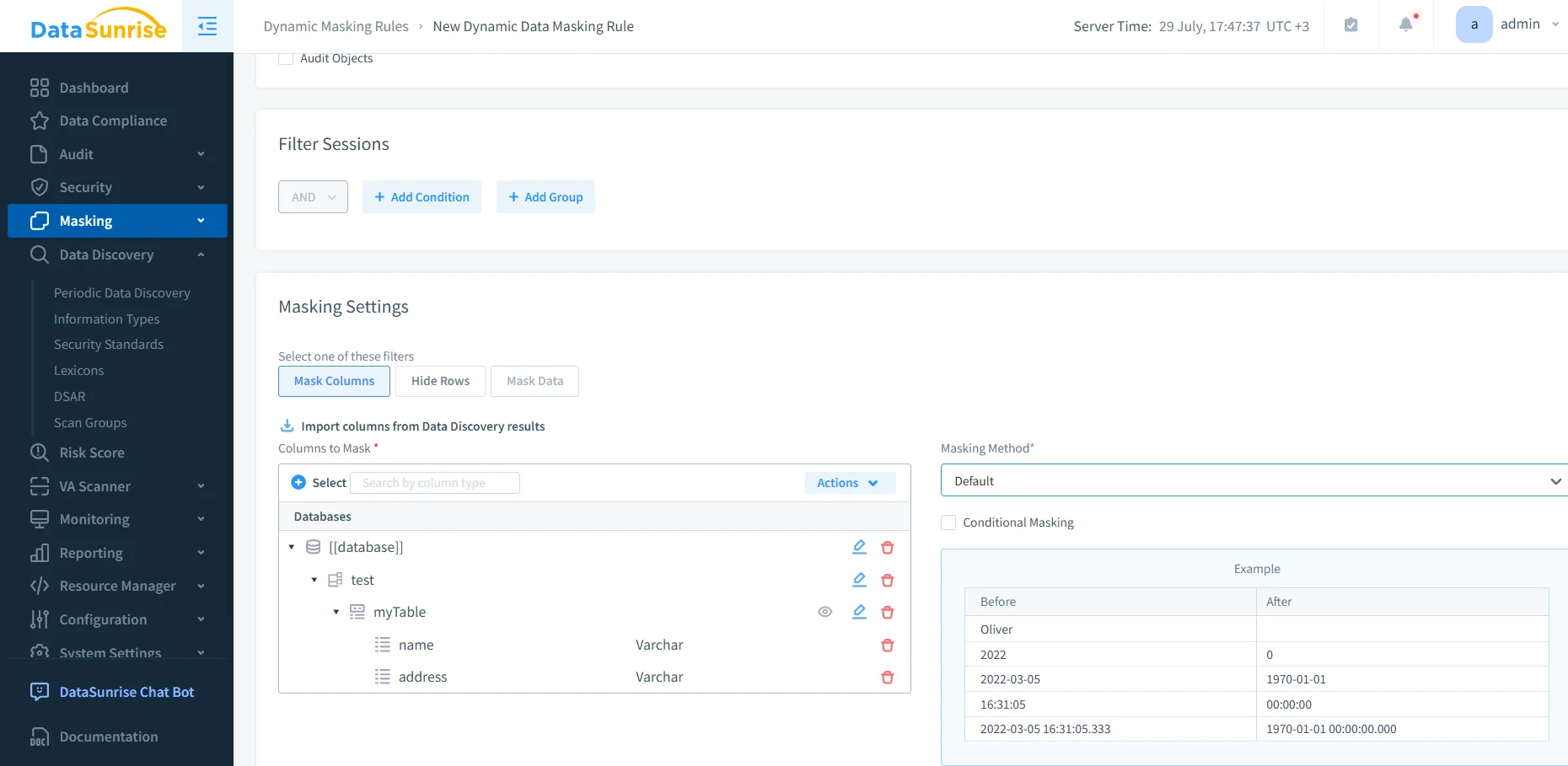

Configurer les politiques de protection

Une fois la découverte terminée, définissez les méthodes de protection via le masquage dynamique des données, les règles de pare-feu, et les configurations d’alerte. Ces mesures garantissent que les données Db2 restent sécurisées en temps réel.

Configuration des règles de masquage dynamique DataSunrise – Exemple de paramétrage du masquage au niveau des colonnes montrant les résultats de la découverte importés et les transformations avant/après valeur. -

Générer les rapports d’audit

Enfin, compilez les résultats avec le module de reporting. Les rapports peuvent être exportés au format PDF ou CSV, programmés automatiquement, ou générés à la demande — éliminant l’analyse manuelle des journaux.

Conformité adaptative et alignement continu

Au fur et à mesure que les environnements Db2 évoluent, les politiques de conformité doivent évoluer avec eux.

DataSunrise automatise cet alignement grâce à une validation en continu en arrière-plan et à des analyses adaptatives.

| Fonction | Description |

|---|---|

| Synchronisation automatisée des politiques | Revoit en continu la configuration des audits, masquages et découvertes Db2 pour rester cohérent lors de l’apparition de nouveaux objets ou rôles. |

| Calibration réglementaire continue | Évalue périodiquement les politiques par rapport aux cadres comme le RGPD, HIPAA et PCI DSS afin de prévenir les dérives de conformité. |

| Règles d’audit par apprentissage automatique | Apprend de l’activité d’audit Db2, détecte les schémas d’accès inhabituels et suggère des configurations affinées d’audit ou d’alerte. |

Ces ajustements automatisés maintiennent une couverture complète de la conformité même lorsque les structures de données et les attentes réglementaires changent.

Intégration d’entreprise et scalabilité

DataSunrise s’intègre directement aux systèmes d’entreprise via API REST et SDK, supportant les déploiements Db2 sur site, cloud et hybrides.

Les tableaux de bord unifiés offrent aux équipes une visibilité sur tous les environnements connectés, assurant une application cohérente des règles sans modifier le code applicatif.

Avantages de la conformité automatisée

| Avantage | Description |

|---|---|

| Réduction de charge de travail de 80–90 % | L’automatisation remplace les tâches répétitives manuelles d’audit et de reporting. |

| Application en temps réel | Les politiques de sécurité et de conformité s’appliquent instantanément sur les requêtes Db2. |

| Visibilité centralisée | Un tableau de bord unique consolide découverte, masquage et données d’audit. |

| Alignement durable | La calibration automatisée maintient les politiques synchronisées avec l’évolution des réglementations. |

Meilleures pratiques pour l’automatisation de la conformité Db2

- Planifiez régulièrement des scans de découverte pour capturer les nouveaux objets de données.

- Appliquez le principe du moindre privilège.

- Testez l’impact des politiques en environnement de préproduction avant la mise en production.

- Automatisez la génération des rapports pour les audits récurrents.

- Validez périodiquement les règles de masquage et de pare-feu selon les exigences de conformité.

Conclusion

Les outils d’audit et de surveillance intégrés d’IBM Db2 établissent une base solide pour la conformité, mais atteindre une conformité durable avec une faible charge nécessite une automatisation.

Avec DataSunrise, les équipes peuvent découvrir les données sensibles, appliquer dynamiquement les règles de masquage et d’audit, et générer des rapports prêts pour les audits sur toutes les instances Db2 — le tout à partir d’une interface unique.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant