Conformité des Données Simplifiée pour IBM Db2

Les entreprises traitant des données réglementées doivent se conformer à des normes telles que le RGPD, HIPAA, PCI DSS et SOX. Ces cadres exigent un contrôle d’accès strict, une visibilité complète et des preuves d’audit fiables.

IBM Db2 offre des outils essentiels pour l’audit et la gestion des privilèges, mais la configuration ainsi que la maintenance continue peuvent s’avérer complexes.

DataSunrise complète Db2 en automatisant la découverte des données, le masquage et le reporting — rendant la conformité simple et durable.

Pourquoi la Conformité est Importante

Ignorer la conformité des données ne représente pas seulement un risque d’amendes — c’est aussi une menace pour l’intégrité et la réputation de toute une organisation.

Les cadres réglementaires tels que le RGPD, HIPAA et PCI DSS existent pour garantir que les données personnelles et financières sont collectées, stockées et traitées de façon responsable. Ne pas se conformer expose une entreprise à plusieurs niveaux de conséquences :

- Sanctions Financières : Les autorités réglementaires peuvent imposer des amendes lourdes — pouvant atteindre des millions de dollars — pour chaque violation. Sous le RGPD, les pénalités peuvent atteindre jusqu’à 4 % du chiffre d’affaires annuel mondial.

- Actions Juridiques : Les violations des lois sur la vie privée peuvent entraîner des poursuites de la part des individus affectés ou des partenaires dont les données ont été mal gérées.

- Interruption Opérationnelle : Les incidents impliquant un accès non autorisé ou des modifications non enregistrées peuvent déclencher des audits et des arrêts forcés du système pendant les enquêtes.

- Dommages à la Réputation : La perte de confiance peut coûter plus cher que les amendes. Une seule violation de données non surveillée peut causer un préjudice durable à la crédibilité de la marque et à la confiance des clients.

- Dette de Conformité : À mesure que de nouvelles règles apparaissent, les systèmes non suivis accumulent des risques cachés qu’il devient plus difficile — et plus coûteux — de corriger ultérieurement.

Outils Natifs de Conformité IBM Db2

Db2 intègre des mécanismes intégrés pour soutenir la conformité et la sécurité, bien qu’ils nécessitent généralement une surveillance manuelle.

1. Installation d’Audit et Journalisation

Db2 peut enregistrer les opérations des utilisateurs et l’accès aux données via des politiques d’audit personnalisées :

CREATE AUDIT POLICY policy_finance CATEGORIES CONTEXT STATUS BOTH;

AUDIT DATABASE USING POLICY policy_finance;

Ces enregistrements aident à vérifier qui a accédé à quelles tables et quand, soutenant la traçabilité SOX et RGPD.

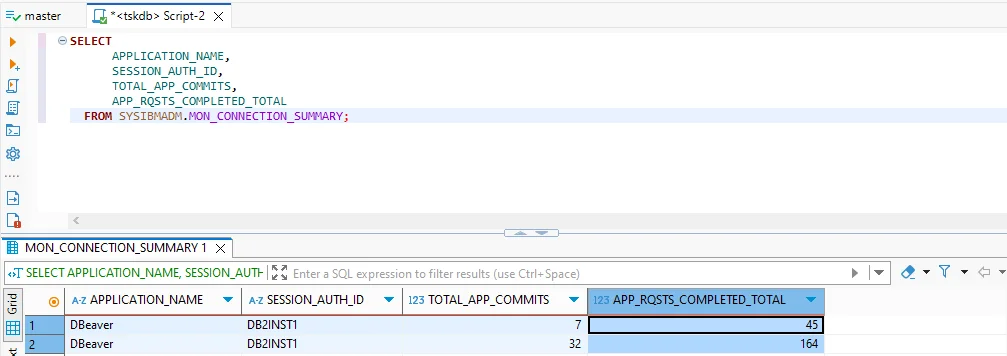

2. Surveillance et Vues de Connexion

Les administrateurs peuvent consulter les applications connectées, les sessions actives et les requêtes terminées à l’aide des vues système :

SELECT APPLICATION_NAME, SESSION_AUTH_ID, TOTAL_APP_COMMITS

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Ces informations garantissent la responsabilité de toutes les activités Db2.

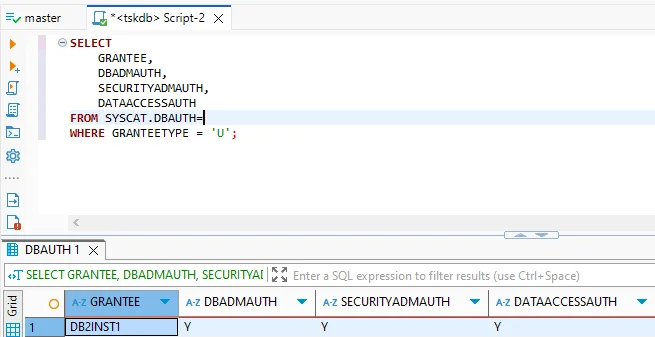

3. Gestion des Privilèges

Les contrôles d’autorisation révèlent qui détient des permissions élevées :

SELECT GRANTEE, DBADMAUTH, SECURITYADMAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Des revues régulières de ces résultats aident à maintenir le principe du moindre privilège.

Bien que les fonctionnalités de Db2 constituent une base solide, elles dépendent de revues manuelles répétitives. L’automatisation centralisée élimine cette charge.

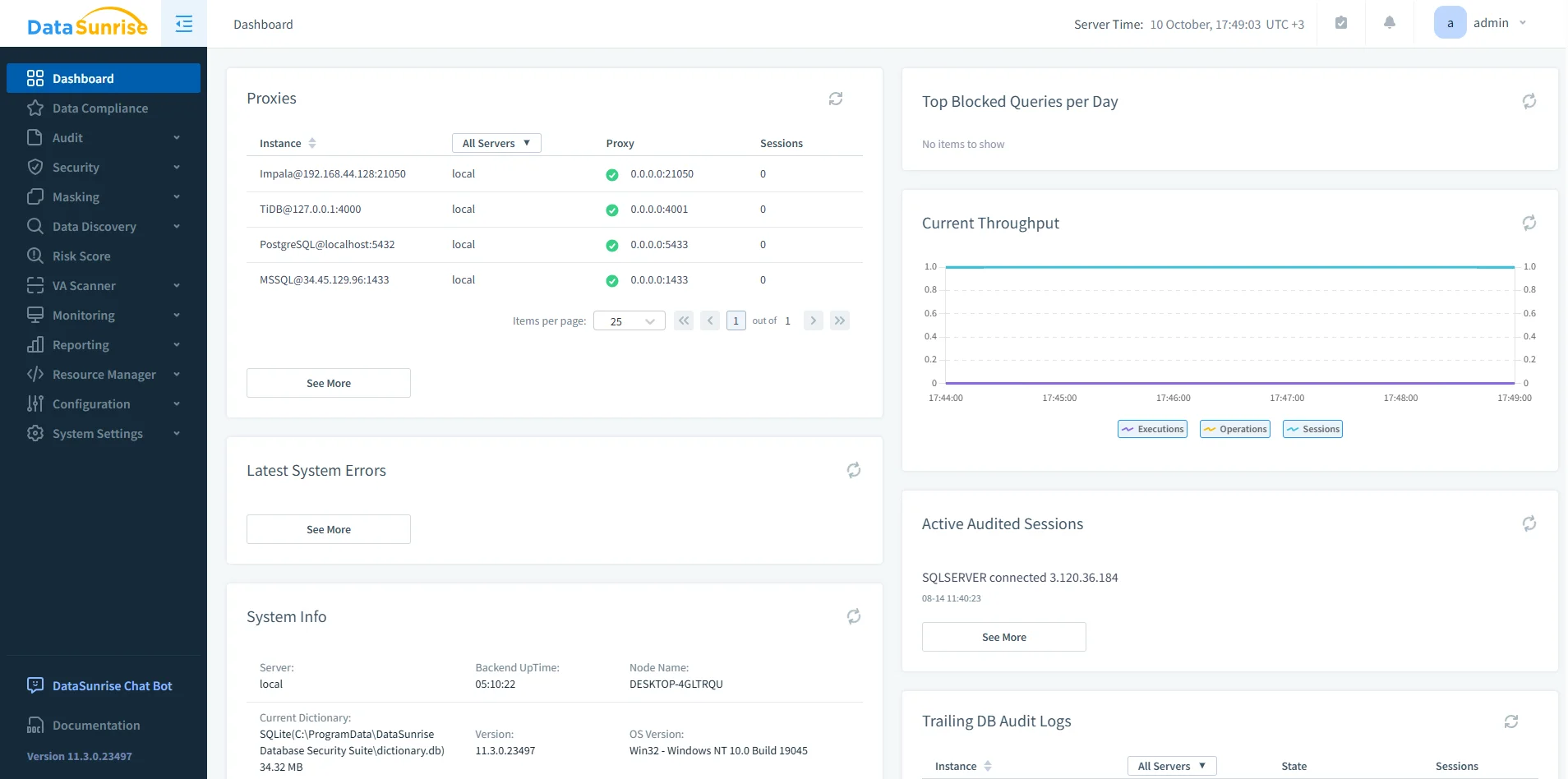

Simplification de la Conformité avec DataSunrise

DataSunrise apporte automatisation et intelligence à la gestion de la conformité Db2 via une interface intuitive et un moteur de règles adaptatif.

Les capacités principales incluent :

- Découverte de Données Sensibles : Détecte automatiquement les données personnelles, financières ou médicales dans les schémas Db2.

- Masquage Dynamique des Données : Masque les valeurs sensibles dans les requêtes sans modifier le schéma.

- Pare-feu de Base de Données : Empêche les requêtes non autorisées et les injections SQL.

- Audit Centralisé : Consolide les journaux avec filtrage et visualisation.

- Reporting Automatisé : Génère des preuves auditables prêtes pour le RGPD, HIPAA, PCI DSS et SOX.

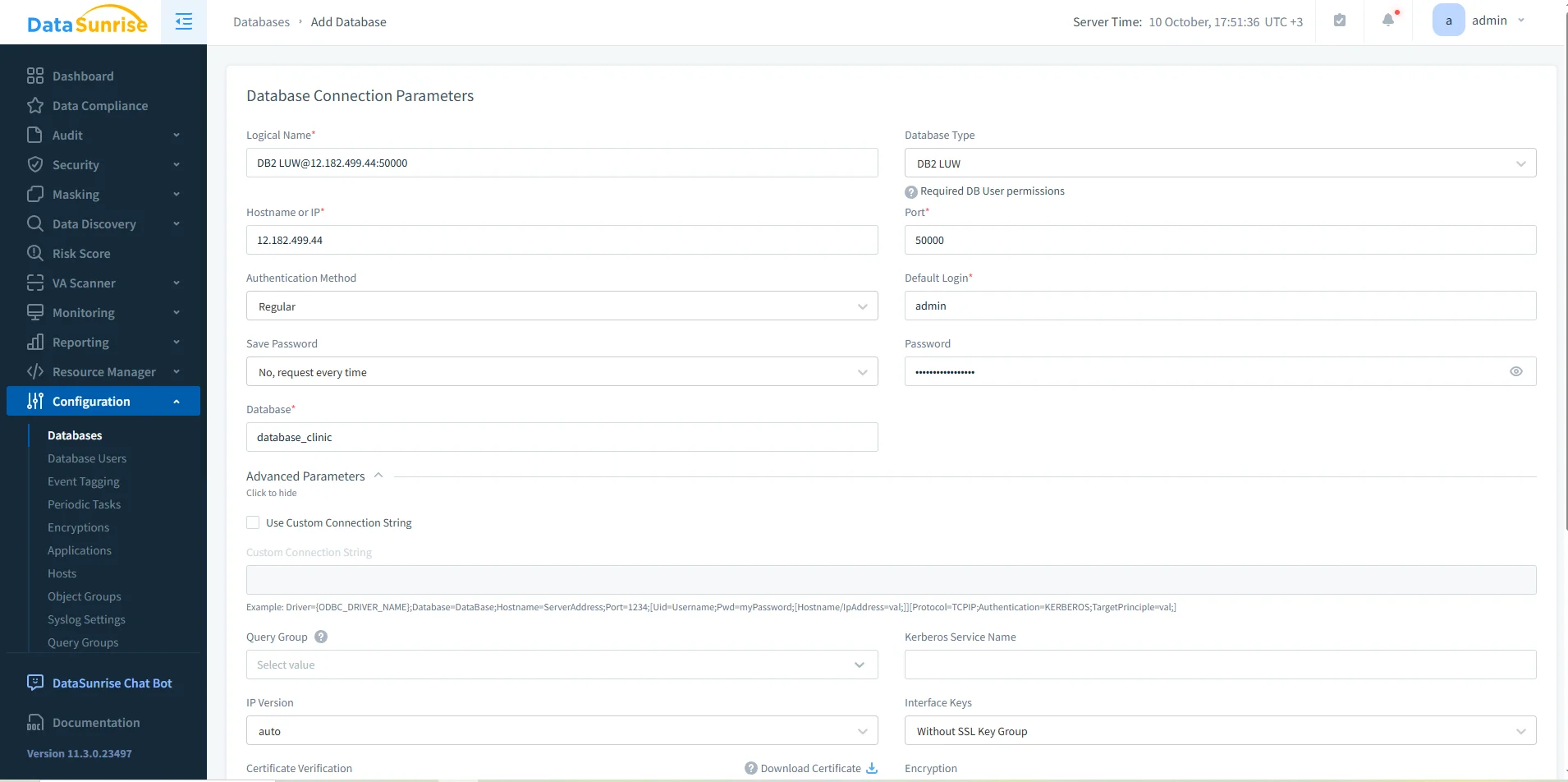

Installation Facile : Étapes par Étapes

1. Connectez Vos Instances Db2

Reliez DataSunrise à Db2 en utilisant votre mode préféré — proxy pour un contrôle en ligne, sniffer pour une surveillance passive, ou log trailing dans des environnements restreints.

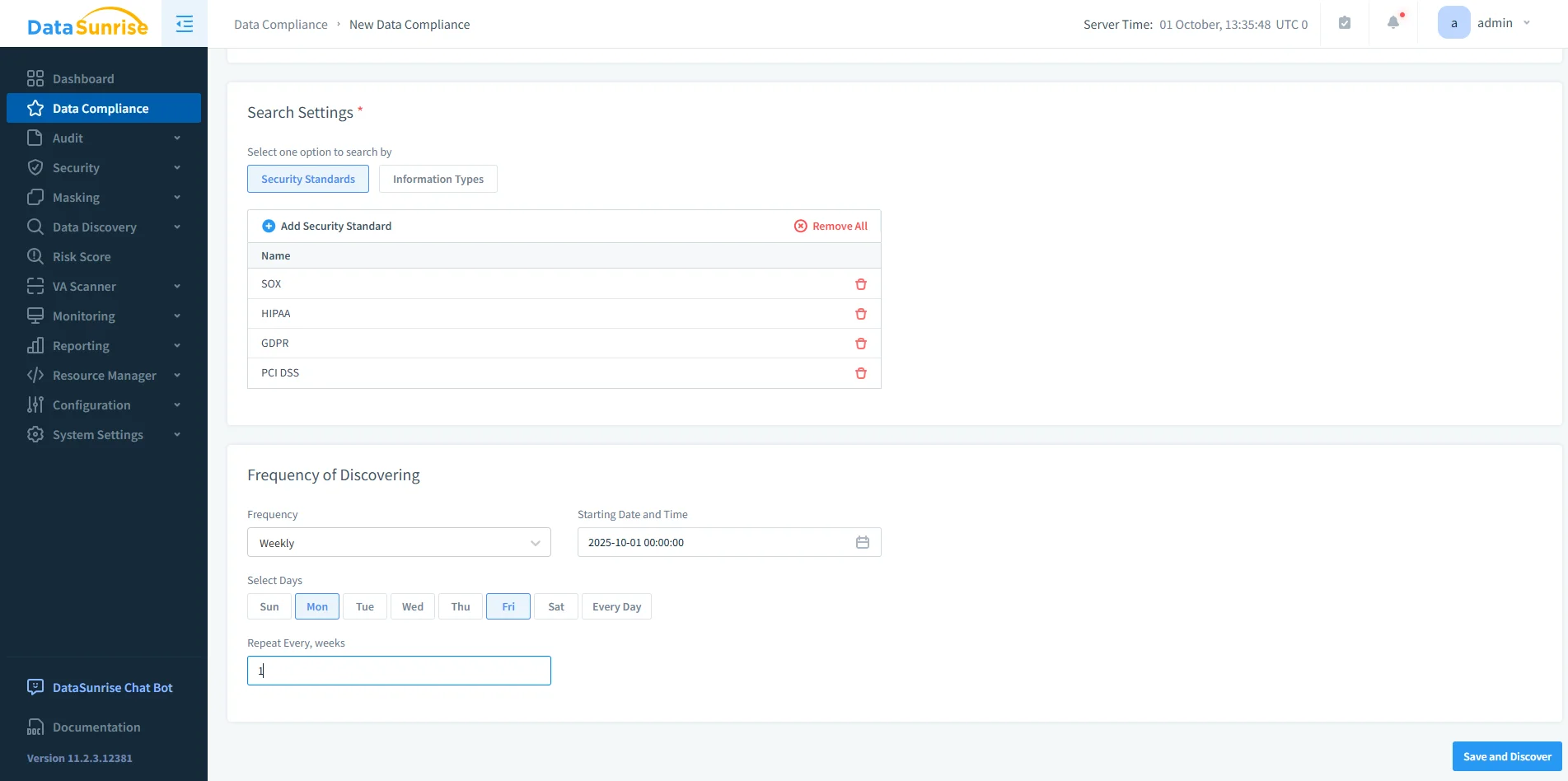

2. Ajoutez une Règle de Conformité

Dans la section Conformité des Données, cliquez sur + Ajouter une Conformité pour créer une politique. Sélectionnez une instance Db2, définissez des filtres de découverte, et assignez des actions de masquage ou d’audit.

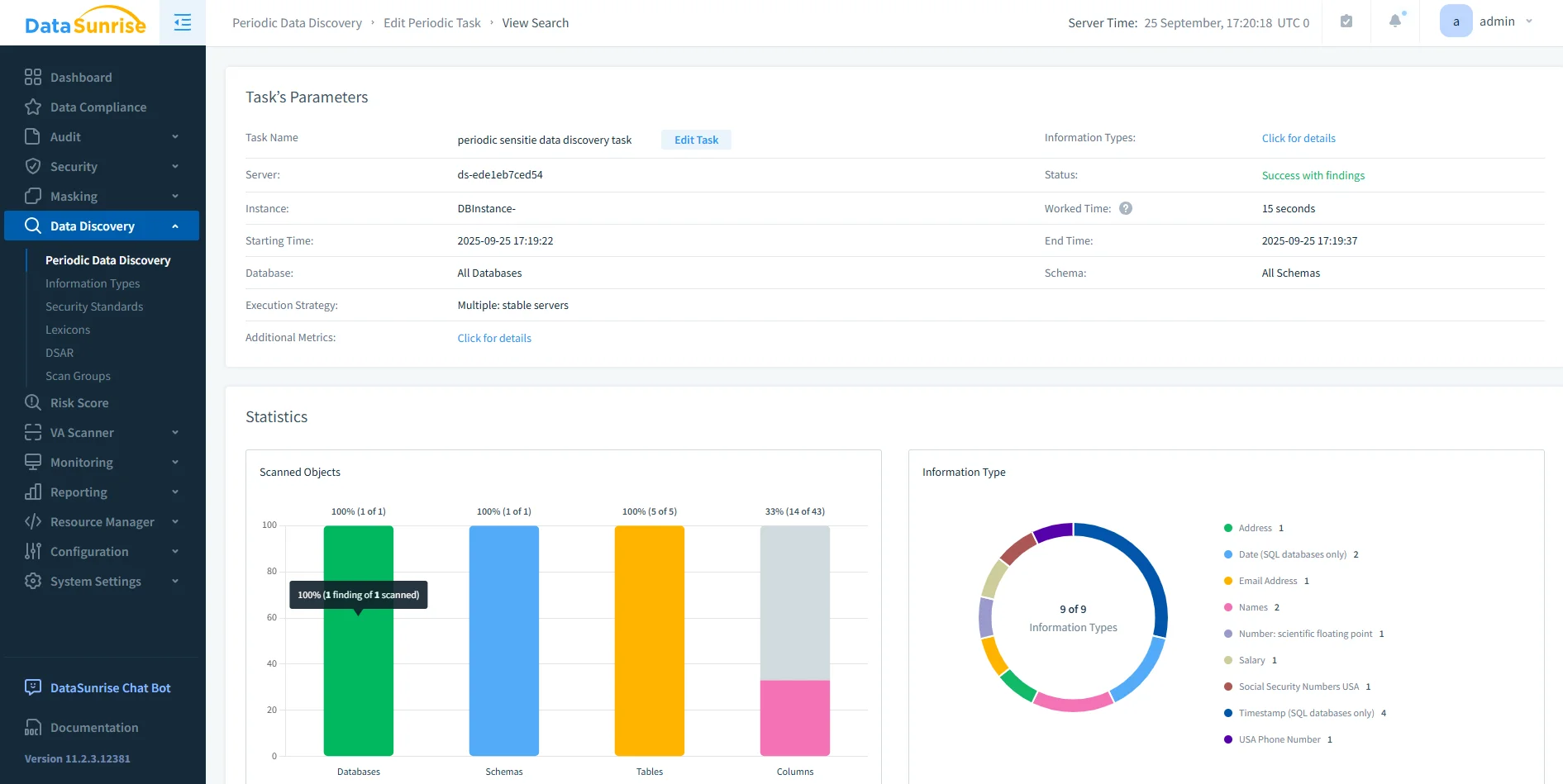

3. Lancez la Découverte de Données Sensibles

Démarrez une analyse automatisée qui classe les colonnes sensibles comme les identifiants clients ou les détails de paiement.

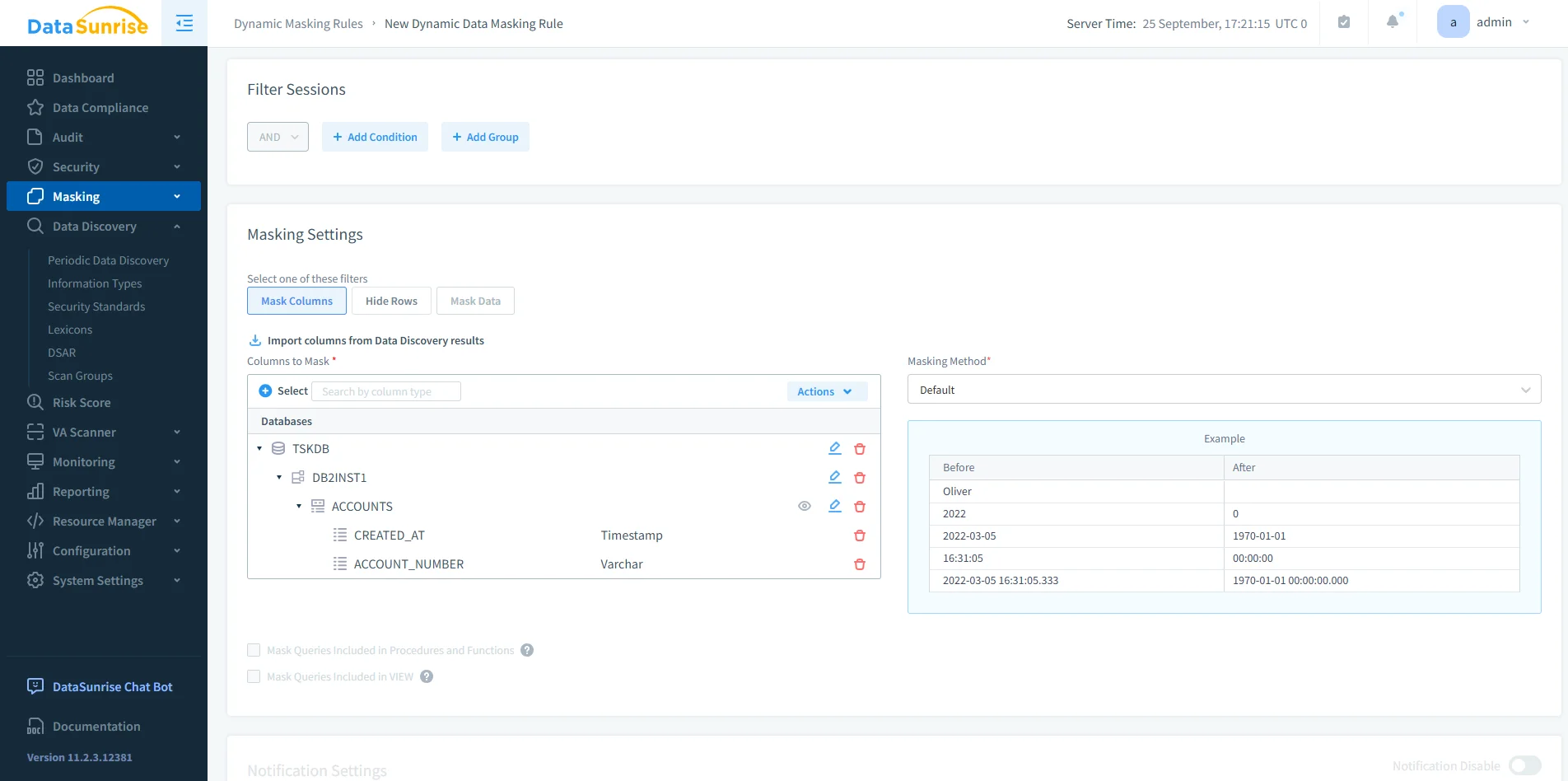

4. Appliquez les Politiques de Masquage & Pare-feu

Activez les règles de masquage basées sur les rôles et le filtrage des requêtes pour une protection continue.

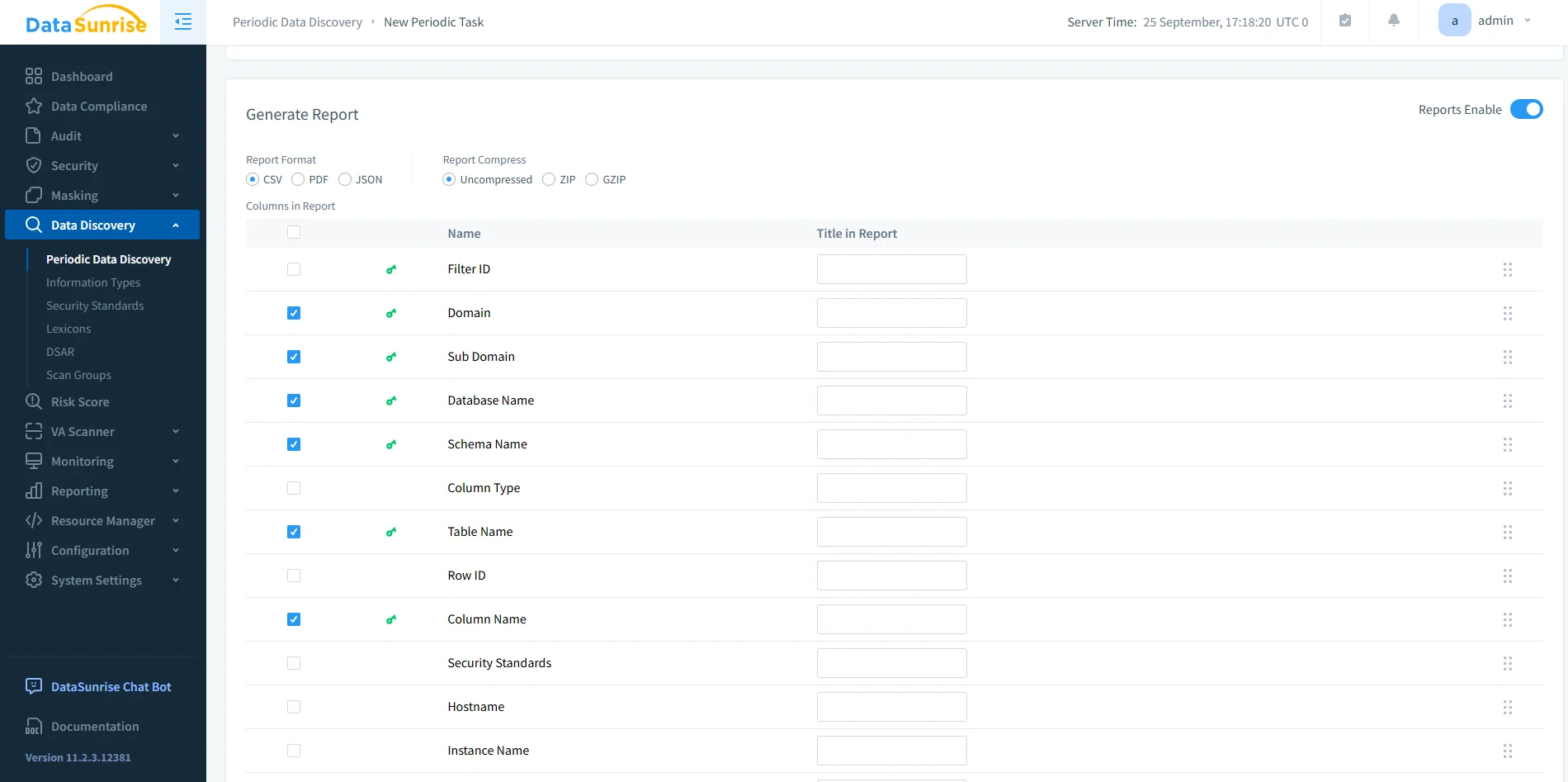

5. Générez des Rapports d’Audit

Exportez ou planifiez des rapports de conformité aux formats PDF ou CSV — sans nécessiter de script.

Intelligence Adaptative et Alignement Continu

À mesure que Db2 évolue, DataSunrise s’ajuste automatiquement. Son automatisation intelligente assure que les politiques restent pertinentes et efficaces.

| Fonction | Description |

|---|---|

| Synchronisation Automatisée des Politiques | Maintient les règles d’audit et de masquage Db2 à jour lorsque les schémas ou rôles changent. |

| Calibration Réglementaire Continue | Compare régulièrement les politiques aux cadres RGPD, HIPAA et PCI DSS pour empêcher la dérive de conformité. |

| Analyse Comportementale Basée sur le ML | Détecte les accès inhabituels via des modèles d’apprentissage automatique entraînés sur les données d’audit Db2. |

Avantages de la Conformité Automatisée

| Avantage | Description |

|---|---|

| 80–90 % moins d’effort manuel | La découverte et le reporting automatisés remplacent les audits répétitifs. |

| Application en temps réel | Les politiques s’appliquent instantanément à travers les sessions Db2. |

| Visibilité centralisée | Un tableau de bord unique simplifie la gestion. |

| Alignement pérenne | L’automatisation s’adapte aux réglementations des données en évolution. |

Meilleures Pratiques

- Planifiez des scans de découverte réguliers et des exportations de rapports.

- Examinez les privilèges utilisateurs selon le principe du moindre privilège.

- Testez les politiques de masquage et de pare-feu en environnement de préproduction avant déploiement en production.

- Utilisez des notifications pour alerter en cas d’échec des tâches de conformité.

- Validez la couverture d’audit trimestriellement afin de détecter toute dérive de conformité.

Conclusion

IBM Db2 offre de solides fonctionnalités de sécurité, mais leur maintenance manuelle limite leur efficacité.

En associant Db2 à DataSunrise, les organisations bénéficient d’une conformité automatisée et sans effort — couvrant la découverte, le masquage, l’audit et le reporting depuis une plateforme unifiée.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant