Conformité Réglementaire IBM Db2

Introduction

La conformité réglementaire garantit que les organisations gèrent, traitent et protègent les données conformément aux normes et lois internationales. En appliquant ces exigences, les entreprises réduisent les risques, évitent les sanctions et protègent les informations sensibles.

IBM Db2 est un système de base de données relationnelle largement utilisé qui prend en charge des applications d’entreprise dans divers secteurs. Étant donné qu’il stocke souvent des données sensibles relatives aux entreprises et aux clients, le respect des cadres de conformité devient essentiel dans ces environnements. Dans des secteurs tels que la santé, la finance et le gouvernement, les administrateurs doivent aligner les opérations de la base de données avec les obligations de conformité pour rester sécurisés et prêts pour les audits.

Des cadres comme le RGPD, HIPAA, PCI DSS et SOX définissent la manière dont les informations sensibles doivent être traitées. Aligner Db2 avec ces normes aide les organisations à éviter les violations, maintenir la confiance et réussir les audits efficacement.

Qu’est-ce que la conformité ?

La conformité dans les systèmes de bases de données signifie respecter les lois et cadres conçus pour protéger les données :

- RGPD régit la manière dont les données personnelles des citoyens européens sont collectées et traitées.

- Dans le domaine de la santé, HIPAA protège les dossiers médicaux et garantit la confidentialité des patients.

- La norme PCI DSS définit comment les organisations doivent gérer les données de cartes de paiement de manière sécurisée.

- Par ailleurs, SOX établit des exigences de responsabilité pour les rapports financiers des entreprises publiques.

Ces cadres influencent la gestion de la sécurité, de l’audit et des contrôles d’accès par les administrateurs Db2.

Outils Natifs DB2 pour la Conformité

Db2 inclut un ensemble de fonctionnalités natives qui aident les administrateurs à respecter les obligations de conformité. Celles-ci peuvent être testées directement dans les environnements Db2 et offrent une valeur pratique pour la sécurité et la préparation aux audits.

1. Surveillance des Connexions Actives

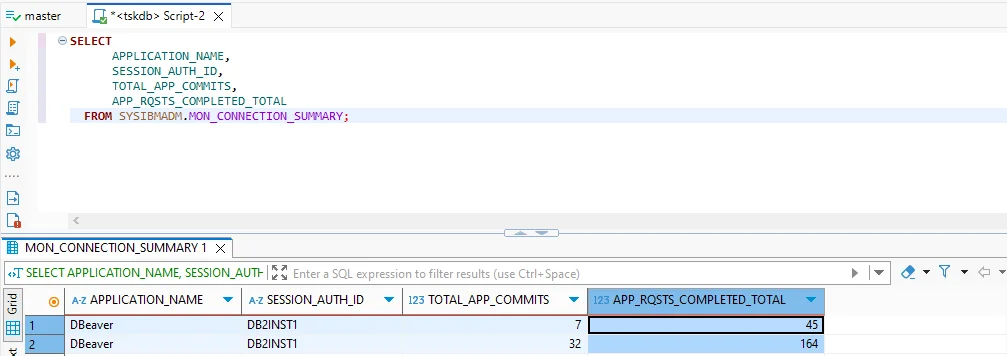

Db2 fournit des vues administratives intégrées pour une supervision en temps réel. Par exemple, vous pouvez surveiller les sessions actives et leur activité :

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Cette requête montre quelles applications sont connectées, quels identifiants utilisateurs sont actifs et combien de requêtes ils ont traitées.

2. Vérification des Privilèges Utilisateurs

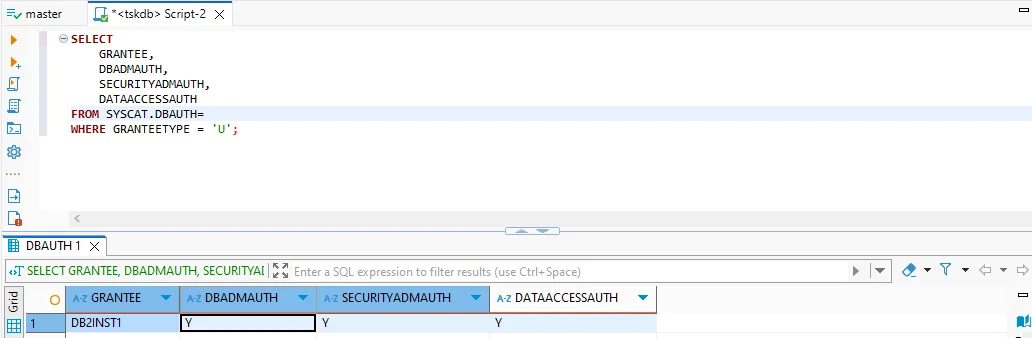

La conformité exige souvent une preuve d’accès au moindre privilège. Db2 vous permet de vérifier quels utilisateurs détiennent des rôles sensibles :

SELECT

GRANTEE,

DBADMAUTH,

SECURITYADMAUTH,

DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Cette requête aide les administrateurs à identifier les comptes disposant des permissions d’administrateur de base de données, d’administrateur de sécurité, ou d’accès illimité aux données.

3. Moniteur d’Événements pour les Connexions

Db2 peut enregistrer l’activité des connexions à l’aide de moniteurs d’événements. Cela permet un journal persistant indiquant qui a accédé à la base et quand :

CREATE EVENT MONITOR connection_audit_monitor

FOR CONNECTIONS

WRITE TO FILE '/tmp/connection_audit'

BUFFERSIZE 8

BLOCKED;

SET EVENT MONITOR connection_audit_monitor STATE 1;

Une fois activé, toutes les nouvelles connexions seront journalisées dans le répertoire spécifié, facilitant la fourniture de preuves d’accès aux auditeurs.

Limites de la Conformité Native DB2

Malgré de solides fondations, Db2 présente des lacunes qui limitent son alignement complet avec la réglementation :

- Pas de masquage dynamique intégré des champs sensibles.

- Pas de découverte ou classification automatisée des données personnelles (PII/PHI).

- Les journaux d’audit générés par db2audit nécessitent un traitement complexe et des outils externes pour analyse.

- Pas de gestion centralisée de la conformité pour plusieurs environnements Db2 ou mixtes.

Ces défis rendent les audits lourds et sujets aux erreurs humaines.

Comment DataSunrise Étend la Conformité DB2

DataSunrise est une plateforme de sécurité et conformité des données conçue pour protéger les informations sensibles dans les bases de données, entrepôts de données et services cloud. Contrairement aux outils locaux de conformité Db2, DataSunrise fournit une couche centralisée qui s’intègre directement avec Db2 sans modifier le code des applications.

Reposant sur les bases de Db2, elle offre une sécurité avancée, une automatisation de la conformité, et une visibilité claire pour les équipes gérant des données réglementées. Voici les principaux avantages :

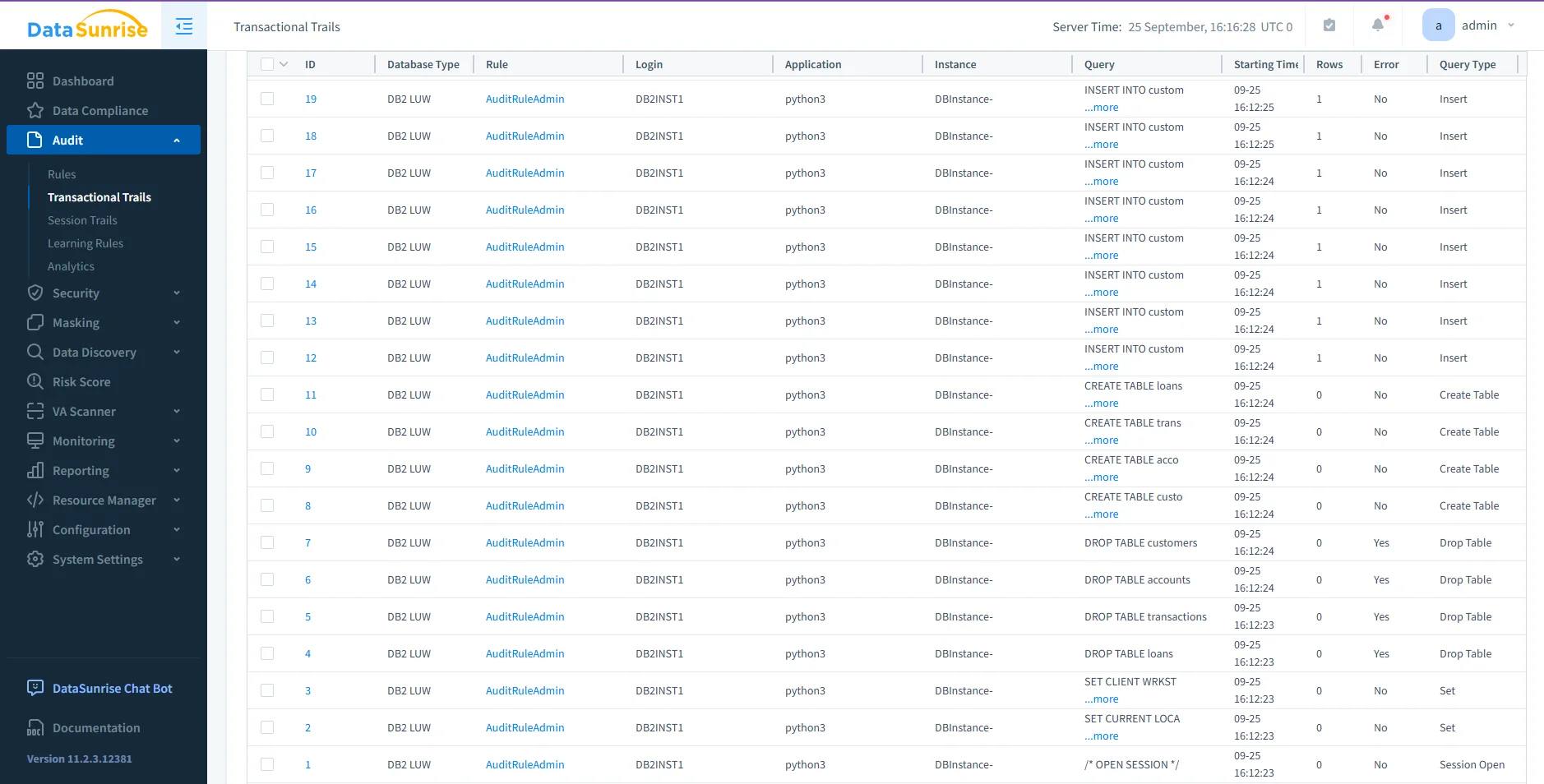

- Trails d’audit unifiés : Centralisez l’activité d’audit de Db2 avec les journaux provenant d’autres plateformes. Consultez tout dans un seul tableau de bord et recevez des alertes en cas de violation des politiques. Voir la page audit DataSunrise.

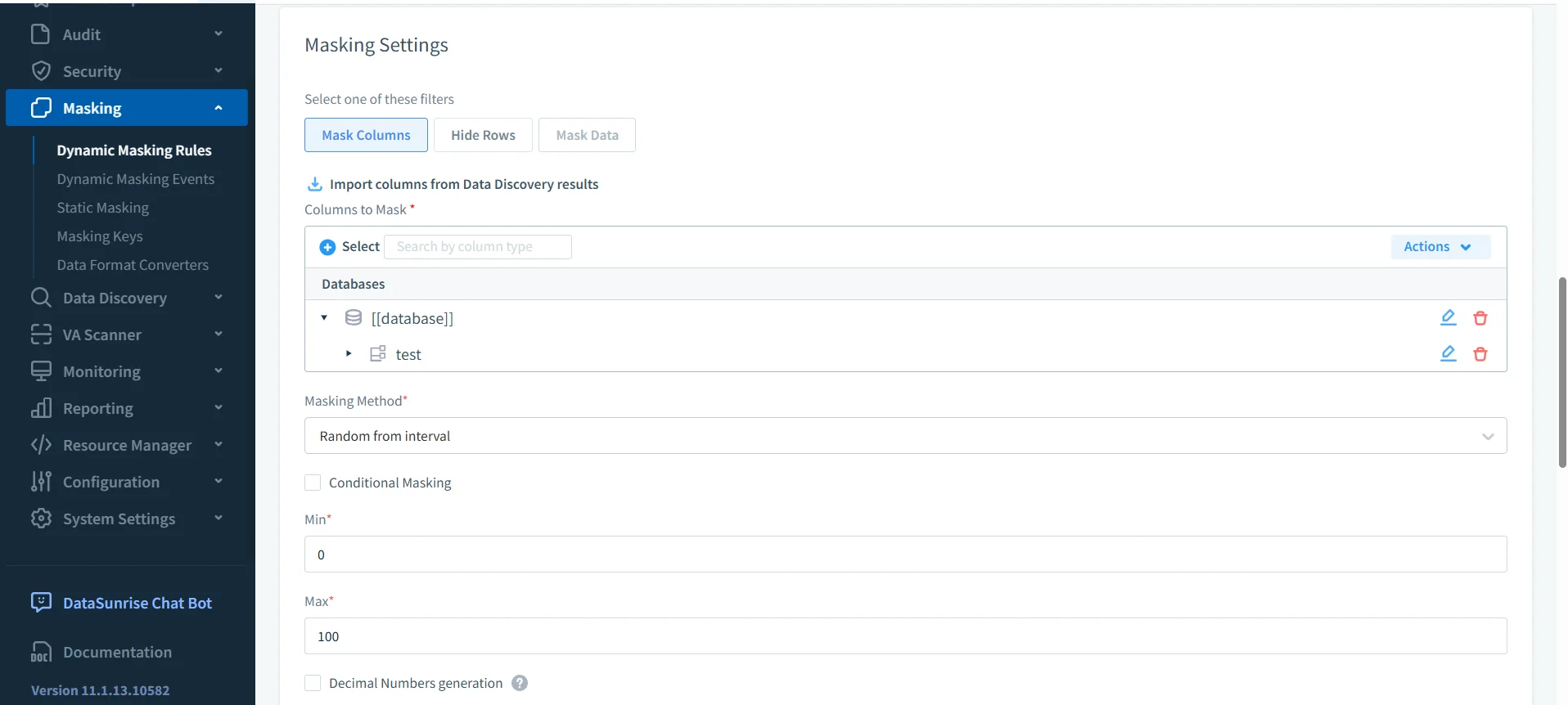

Tableau de bord d’audit DataSunrise listant les trails transactionnels Db2 avec activité détaillée des requêtes, utilisateurs et applications. - Masquage dynamique des données : Protégez en temps réel les champs sensibles — tels que les numéros de carte ou les diagnostics. Les règles de masquage s’adaptent aux rôles des utilisateurs et aux politiques métier. Détails dans l’aperçu du masquage dynamique DataSunrise.

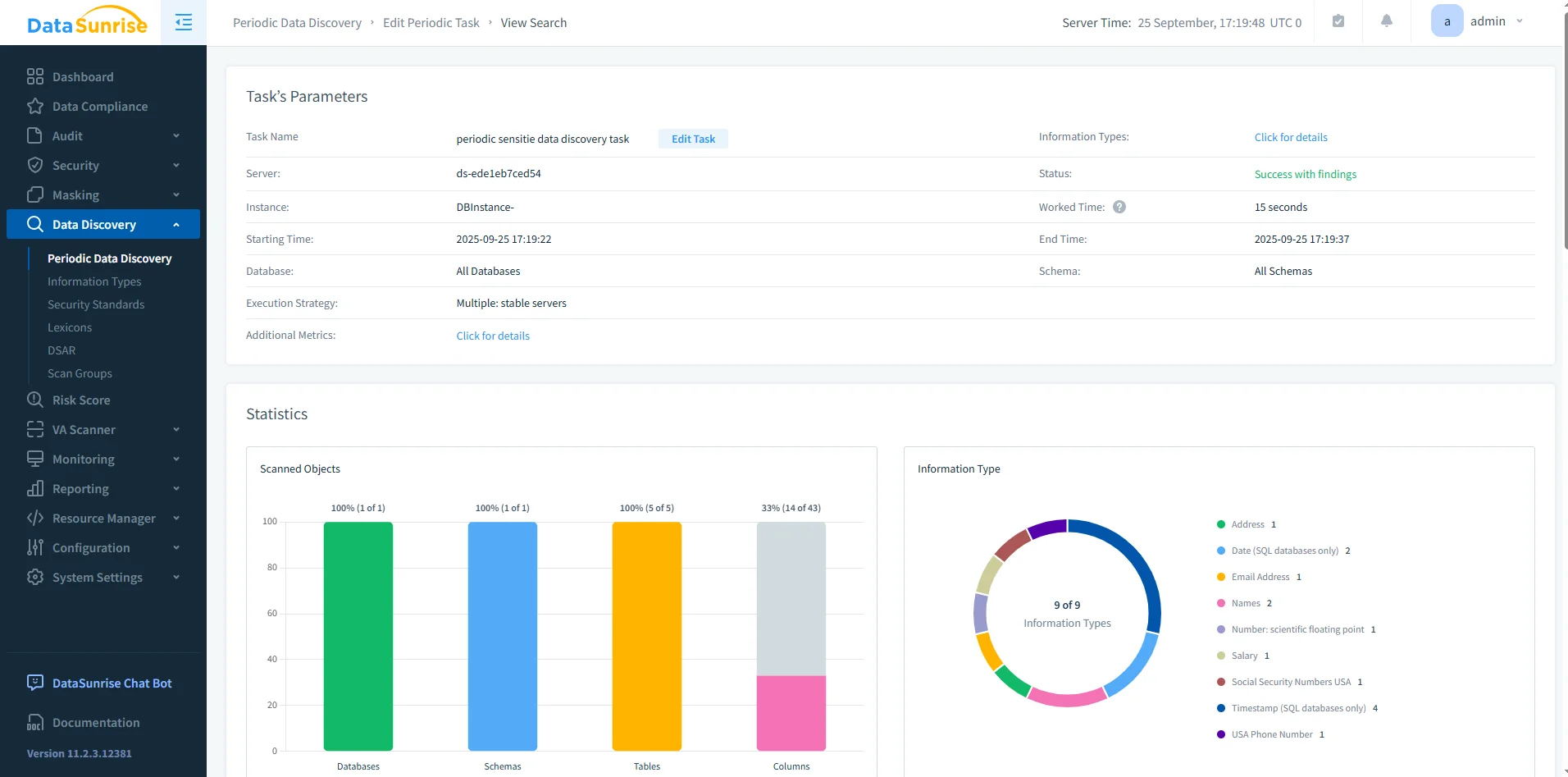

Écran de configuration du masquage DataSunrise pour définir des règles dynamiques de masquage de colonnes avec méthodes personnalisables. - Découverte et classification des données sensibles : Scannez Db2 automatiquement pour détecter et classer les données PII et PHI. Remplacez l’inspection manuelle des schémas par des résultats clairs et des rapports. En savoir plus dans la section découverte des données DataSunrise.

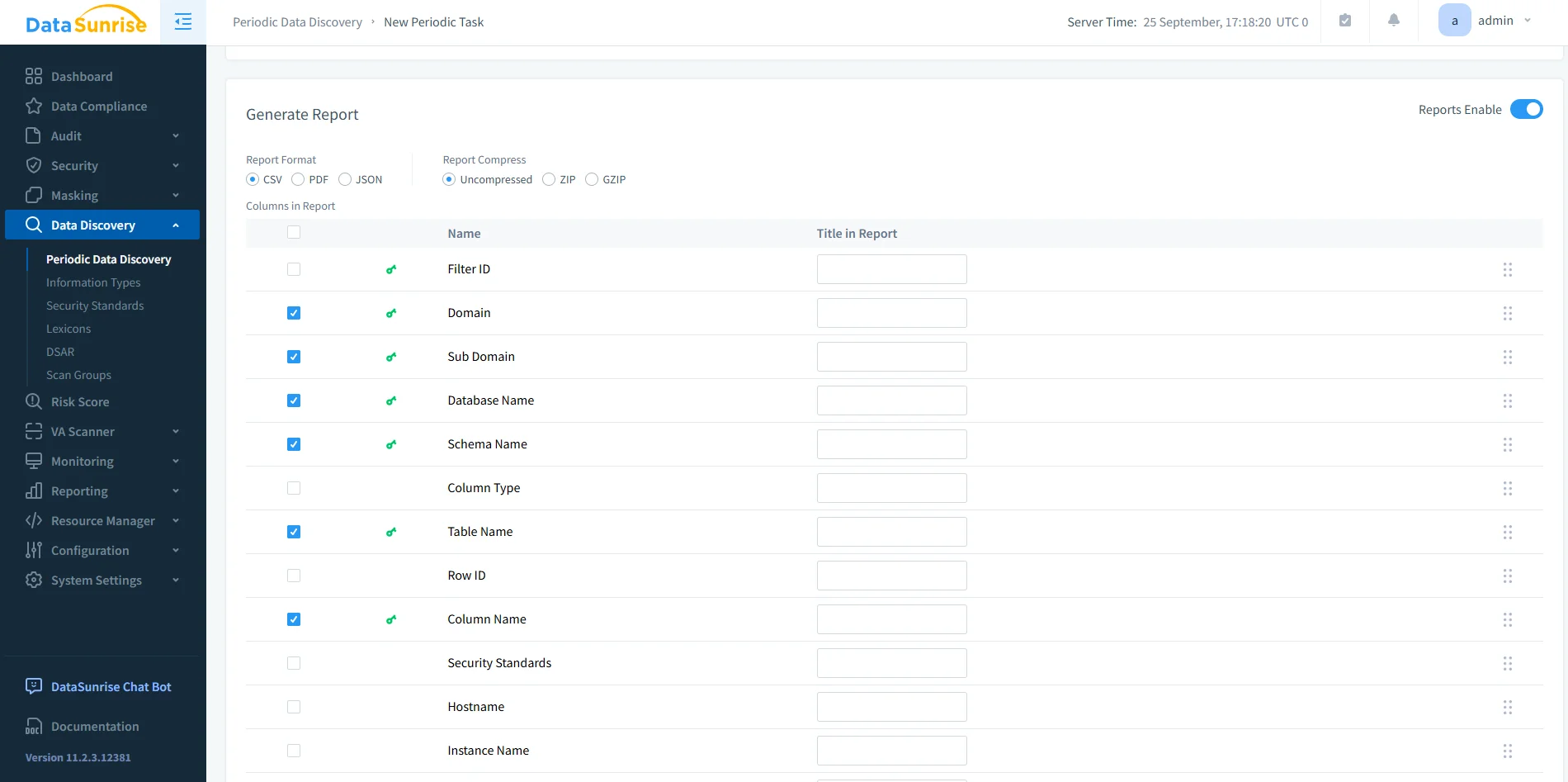

Résultats de la tâche de découverte des données DataSunrise mettant en évidence les types de données sensibles détectés à travers bases, schémas, tables et colonnes. - Reporting automatisé de conformité : Générer des rapports PDF ou HTML pour les auditeurs en un clic. Réduisez la préparation manuelle et raccourcissez les cycles d’audit. Voir la section conformité DataSunrise.

Interface de configuration du reporting DataSunrise pour générer des rapports prêts pour la conformité aux formats CSV, PDF ou JSON.

Impact Métier / Tableau Comparatif

| Fonctionnalité | DB2 Natif | Avec DataSunrise |

|---|---|---|

| Journalisation d’Audit | ✅ db2audit, moniteurs d’événements | ✅ Centralisé avec alertes |

| Masquage Dynamique | ❌ | ✅ Masquage temps réel adapté aux rôles |

| Découverte des Données | Inspection manuelle des schémas | ✅ Analyse et classification automatisées |

| Rapports de Conformité | ❌ | ✅ Rapports PDF/HTML en un clic |

| PITR (Point In Time Recovery) | ✅ Reprise par avance | ✅ Intégré aux workflows de conformité |

Scénarios de Conformité Réels avec Db2

Comprendre la conformité est plus facile en examinant des industries réelles et la manière dont les fonctionnalités Db2 répondent à leurs obligations.

Santé (HIPAA) : Un hôpital stockant les dossiers patients dans Db2 doit garantir que seuls les médecins autorisés peuvent voir les historiques médicaux complets. En utilisant le Contrôle d’Accès par Ligne et Colonne (RCAC), l’hôpital peut restreindre chaque médecin aux données de ses patients uniquement. Combiné au masquage dynamique de DataSunrise, le personnel non clinique comme les facturiers ne verraient que des valeurs masquées pour les champs sensibles tels que les diagnostics.

Banque et Paiements (PCI DSS) : Un processeur de paiement gérant les transactions de carte dans Db2 doit protéger les données des titulaires de carte. Bien que Db2 fournisse des trails d’audit indiquant qui a accédé aux tables, DataSunrise peut ajouter un masquage en temps réel des numéros de carte et générer automatiquement des rapports conformes PCI DSS prêts pour l’audit. Cela réduit les contrôles manuels avant les revues réglementaires.

Entreprises Publiques (SOX) : Une société financière utilisant Db2 pour stocker les données de reporting doit tracer toutes les modifications de schéma et activités utilisateur. db2audit peut enregistrer chaque commande ALTER TABLE ou changement de rôle, mais l’analyse des sorties brutes est chronophage. DataSunrise offre des tableaux de bord centralisés et des rapports automatisés donnant aux dirigeants et auditeurs une visibilité claire sur l’état de la conformité.

Commerce de détail et Analytique Client (RGPD) : Une société e-commerce stockant des informations clients européennes dans Db2 doit respecter le principe de minimisation des données du RGPD. Le LBAC (Contrôle d’Accès Basé sur Étiquette) de Db2 peut restreindre l’accès aux adresses clients, tandis que la découverte de données de DataSunrise scanne continuellement les schémas pour détecter si des données personnelles sont stockées en dehors des tables approuvées.

Conclusion

Db2 offre des bases fiables pour la conformité avec l’audit, les contrôles d’accès et les fonctionnalités de récupération. Cependant, les organisations manipulant des données sensibles ou réglementées ont souvent besoin de capacités plus avancées. DataSunrise étend Db2 avec un masquage dynamique, une découverte automatisée, une centralisation des audits et un reporting de conformité — réduisant le travail manuel tout en assurant un alignement réglementaire.