Conformité Réglementaire Vertica

La conformité réglementaire de Vertica oblige les organisations à découvrir, protéger et surveiller les informations sensibles stockées dans Vertica. Comme Vertica fonctionne souvent comme un entrepôt analytique haute performance, il accumule rapidement de grands volumes de données réglementées telles que les identifiants personnels, les détails de paiement et les enregistrements d’activités opérationnelles. Par conséquent, les équipes ont besoin à la fois de contrôles natifs Vertica et d’outils spécialisés pour aligner leurs environnements avec des cadres tels que RGPD, HIPAA, PCI DSS, SOX, et CCPA.

DataSunrise aide les équipes Vertica à respecter ces obligations en combinant découverte automatisée, masquage, audit et génération de rapports au sein d’une plateforme unique. Tout au long de cet article, nous mettons en lumière les réglementations qui s’appliquent généralement à Vertica, les fonctionnalités natives existantes et comment DataSunrise les améliore pour supporter de véritables flux de travail de conformité. Pour des conseils supplémentaires sur les flux de conformité continue, consultez la documentation DataSunrise Compliance Manager.

Pourquoi la conformité est importante pour Vertica

Vertica sert fréquemment de socle analytique pour les tableaux de bord BI, les plateformes de reporting et les data marts. Ces charges de travail fusionnent souvent des données de plusieurs systèmes opérationnels, ce qui signifie que du contenu réglementé est consolidé à l’intérieur de Vertica. En conséquence, un environnement Vertica unique peut contenir des informations sur les titulaires de carte, des données de santé, des journaux d’authentification et des identifiants personnels. Sans contrôles appropriés, il devient difficile de prouver que l’accès est limité, surveillé et justifié.

Les réglementations attendent plus que de simples permissions de base. Elles exigent une visibilité claire sur les événements d’accès, un masquage vérifiable des champs sensibles, ainsi que des politiques fortes de conservation et de suppression. Par conséquent, les environnements Vertica qui stockent des données réglementées nécessitent une combinaison d’outils de découverte, protection et audit pour répondre aux exigences de conformité.

Principaux cadres réglementaires impactant Vertica

Un déploiement Vertica touche souvent plusieurs cadres de conformité, notamment :

- RGPD : Protège les données personnelles, fait respecter les droits des personnes concernées et exige des registres de traitement transparents. Guide associé : Informations RGPD.

- HIPAA : Nécessite des mesures de protection pour les données de santé (PHI), incluant auditabilité, journalisation des accès et contrôles de sécurité. Documentation : Aperçu CDC HIPAA.

- PCI DSS : Implique une protection stricte des données des titulaires de carte, y compris masquage, journalisation et contrôle d’accès. Référence : Bibliothèque PCI DSS.

- SOX : Exige des pistes d’audit fiables, une surveillance des changements et des preuves de contrôles d’intégrité financière.

- CCPA : Met l’accent sur la confidentialité des consommateurs, la transparence et le contrôle des accès aux informations personnelles.

Bien que ces cadres diffèrent, ils partagent des attentes techniques communes : découvrir les données sensibles, appliquer le principe du moindre privilège, surveiller l’utilisation et fournir des preuves que les contrôles fonctionnent comme prévu. Vertica assure une partie de cette base, mais une couverture complète nécessite généralement des outils complémentaires.

Fonctionnalités natives de Vertica pour la conformité

Vertica intègre plusieurs capacités qui soutiennent les efforts de conformité :

- Contrôle d’accès basé sur les rôles (RBAC) : Offre un contrôle d’accès granulaire pour les schémas, tables et vues.

- Chiffrement TLS : Protège les données transmises entre les clients et les nœuds Vertica.

- Intégration d’authentification : Prend en charge LDAP, Kerberos et comptes locaux pour une application cohérente des politiques d’identité.

- Vues de surveillance : Des tables telles que

v_monitor.query_requestsetv_monitor.sessionsrévèlent l’activité des requêtes et les détails des sessions.

Malgré ces points forts, Vertica ne classe pas automatiquement les données sensibles, n’applique pas de masquage ni ne génère de documentation prête pour la conformité. De plus, les journaux sont stockés localement, ce qui complique les analyses à grande échelle ou multi-clusters. C’est pourquoi les équipes ont souvent besoin d’une plateforme de conformité dédiée pour unifier les contrôles et fournir une surveillance cohérente.

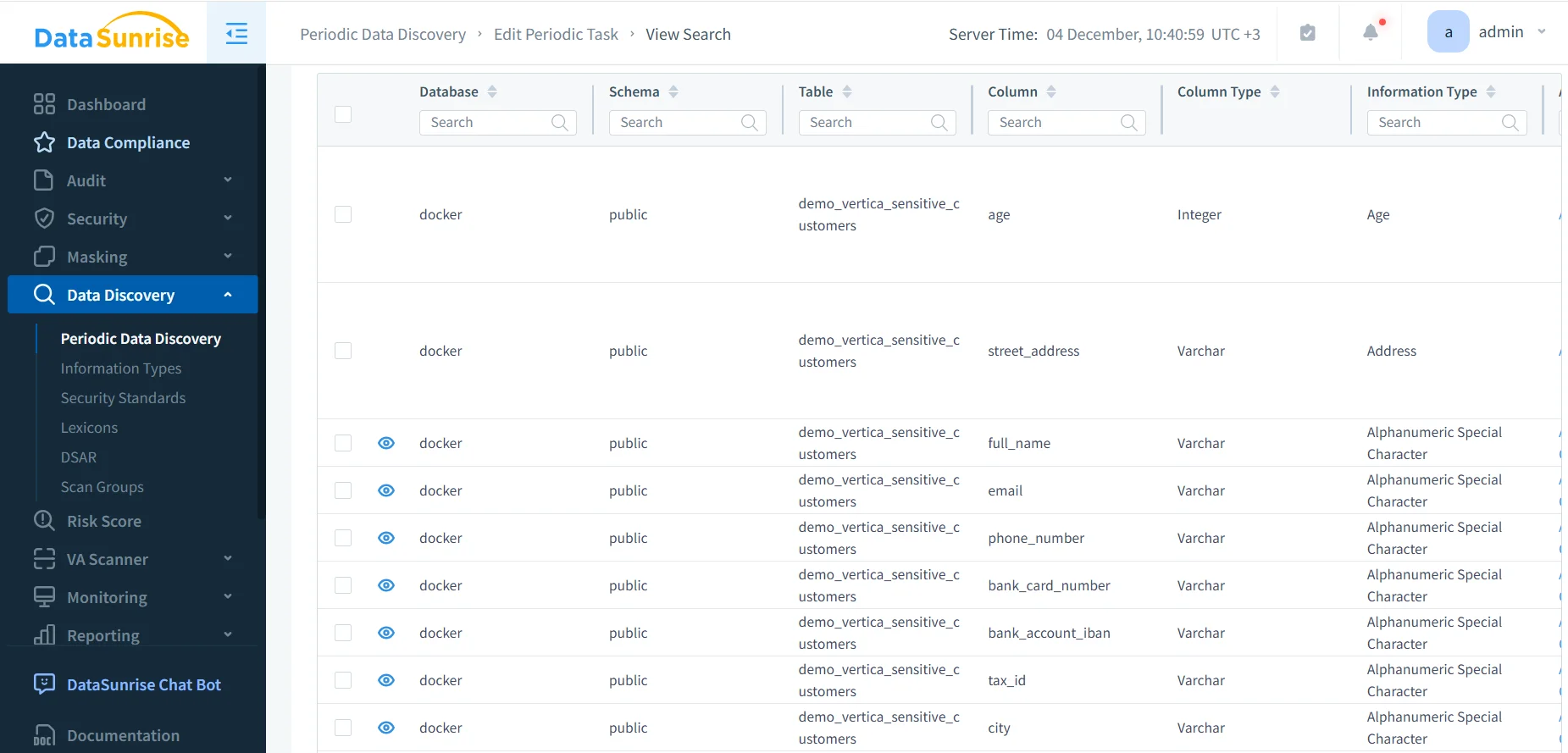

Découverte des données sensibles dans Vertica avec DataSunrise

L’alignement réglementaire commence toujours par l’identification de l’emplacement des données sensibles. DataSunrise automatise la découverte au travers des schémas Vertica et reconnaît les identifiants personnels, attributs financiers, champs de santé et autres valeurs réglementées. Cette capacité réduit significativement le temps d’évaluation manuelle tout en améliorant la précision du périmètre pour l’application de la conformité.

Lorsque DataSunrise identifie des champs sensibles, les équipes peuvent immédiatement appliquer des règles de masquage, affiner le contrôle d’accès ou étendre l’audit. Comme les résultats de la découverte s’intègrent directement dans Compliance Manager, la conformité réglementaire Vertica devient un processus continu et auditable.

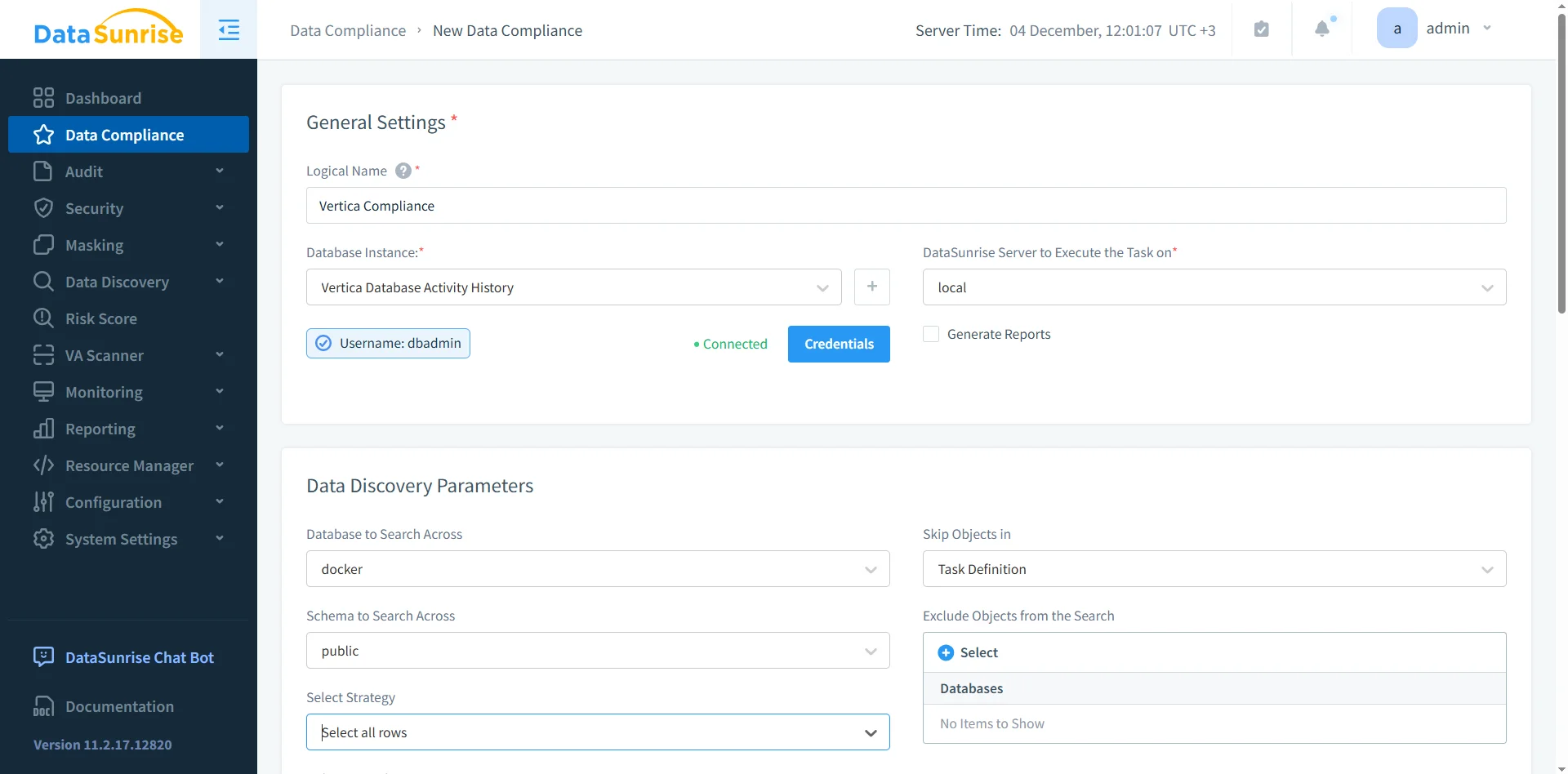

Configuration des tâches de conformité Vertica

Après l’identification des données sensibles, les organisations ont besoin d’un mécanisme répétable pour évaluer leur posture de conformité. DataSunrise propose des tâches de conformité qui s’exécutent automatiquement selon un planning et vérifient si Vertica contient encore des champs sensibles non protégés, un accès trop permissif ou une journalisation d’audit incomplète. Ainsi, la vérification de conformité devient prévisible et opérationnellement cohérente.

Ces tâches permettent d’identifier les politiques de masquage manquantes, les restrictions d’accès incohérentes et les angles morts de l’audit. Elles produisent également une piste d’audit des contrôles de conformité — ce que les auditeurs demandent fréquemment. En combinaison avec DataSunrise Découverte des données sensibles, Masquage, et Journaux d’audit, ces tâches forment un cadre de contrôle cohérent autour des données Vertica.

Résumé des capacités de conformité

Le tableau ci-dessous résume comment Vertica et DataSunrise remplissent les exigences réglementaires clés.

| Exigence | Vertica natif | DataSunrise pour Vertica |

|---|---|---|

| Identifier les données sensibles | Découverte manuelle | Classification et étiquetage automatisés |

| Restreindre l’accès | RBAC | Surveillance basée sur les politiques + masquage |

| Surveiller l’activité | Vues v_monitor + journaux |

Historique des événements centralisé avec conservation |

| Réduire l’exposition | Chiffrement en transit | Masquage dynamique/statique pour PII, PCI, PHI |

| Rapports de conformité | Exports manuels | Tâches de conformité + modèles de politiques |

Bonnes pratiques pour la conformité réglementaire Vertica

Pour maintenir les déploiements Vertica alignés avec les attentes réglementaires, considérez les pratiques suivantes :

- Effectuer régulièrement la découverte des données sensibles pour maintenir un inventaire précis.

- Appliquer des règles de masquage aux colonnes Vertica à haut risque, notamment dans les environnements de développement ou partagés.

- Combiner RBAC avec les politiques d’accès DataSunrise pour appliquer le principe du moindre privilège.

- Centraliser les journaux d’audit Vertica dans DataSunrise pour les enquêtes et validations de conformité.

- Planifier les tâches de conformité et examiner leurs résultats avec les équipes de sécurité et gouvernance.

Conclusion

Vertica offre des fonctionnalités performantes et sécurisées ; toutefois, la conformité réglementaire demande plus que le RBAC natif et la journalisation. Les organisations doivent continuellement identifier les données sensibles, contrôler les accès, surveiller l’utilisation et démontrer une application cohérente. DataSunrise complète Vertica avec la découverte automatisée, le masquage, l’audit et la génération de rapports de conformité. Ensemble, ces outils créent une stratégie unifiée de conformité réglementaire Vertica qui simplifie les audits et renforce la protection des données.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant