Qu’est-ce que la Piste d’Audit IBM Db2

Introduction — Un Enregistrement Qui Raconte Une Histoire

Chaque action dans une base de données raconte une partie d’une histoire plus large. Lorsque les utilisateurs se connectent, modifient des tables ou ajustent des autorisations, ces traces forment un fil continu appelé piste d’audit. Dans IBM Db2, la piste d’audit est bien plus qu’un simple fichier journal — c’est un enregistrement vérifié de l’utilisation du système, par qui et dans quel contexte.

Une piste d’audit IBM Db2 est un enregistrement chronologique des événements au sein du moteur de base de données. Elle documente des activités telles que l’authentification des utilisateurs, les modifications de schéma, les attributions de privilèges et la manipulation des données. Les administrateurs s’appuient sur elle pour identifier des actions suspectes, valider l’historique des modifications, et assurer la conformité aux réglementations internes et externes.

Contrairement à un journal d’audit, qui pourrait ne représenter qu’un événement ou une transaction unique, une piste d’audit conserve le récit complet. Elle permet aux administrateurs Db2 de reconstituer les activités passées, prouvant la responsabilité et préservant l’intégrité des données dans des environnements régulés.

Pourquoi les Pistes d’Audit Db2 Sont Cruciales

Une piste d’audit bien tenue transforme des événements bruts en informations de sécurité exploitables. Pour les organisations traitant des informations sensibles ou régulées, elle remplit plusieurs objectifs clés :

- Responsabilité – Chaque modification peut être retracée jusqu’à un utilisateur ou un processus authentifié.

- Conformité – Des réglementations telles que le RGPD, HIPAA et PCI DSS exigent des enregistrements précis de l’activité système.

- Expertise judiciaire et enquêtes – En cas d’anomalies ou d’incidents, les pistes d’audit permettent une reconstitution détaillée.

- Assurance d’intégrité – Détecter rapidement les modifications non autorisées ou les violations de politique.

IBM Db2 prend en charge ces principes via un système d’audit intégré conçu pour capturer les événements à travers le moteur de base de données. Pour des détails complets sur l’implémentation, consultez la documentation IBM sur la sécurité et l’audit.

Dans la Piste d’Audit Native IBM Db2

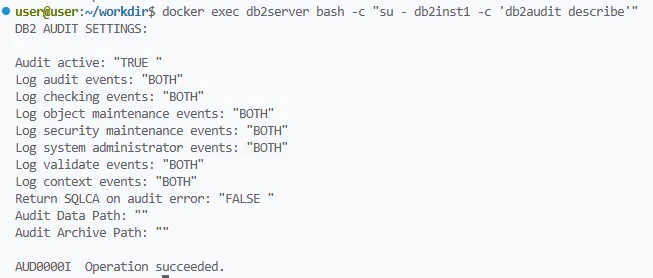

IBM Db2 inclut un outil dédié appelé db2audit, qui gère la configuration de la piste d’audit et l’extraction des données. Cette fonctionnalité enregistre les activités au niveau de l’instance et de la base de données, créant une séquence complète d’opérations.

Principales Catégories d’Audit

Les administrateurs Db2 peuvent choisir les types d’actions à surveiller :

- SECMAINT – Modifications liées à la sécurité, telles que la création d’utilisateurs ou le changement de privilèges.

- OBJMAINT – Activités de maintenance d’objets comme la création, suppression ou modification de tables.

- CHECKING – Vérifications d’autorisation effectuées lorsque les utilisateurs tentent d’accéder à des ressources protégées.

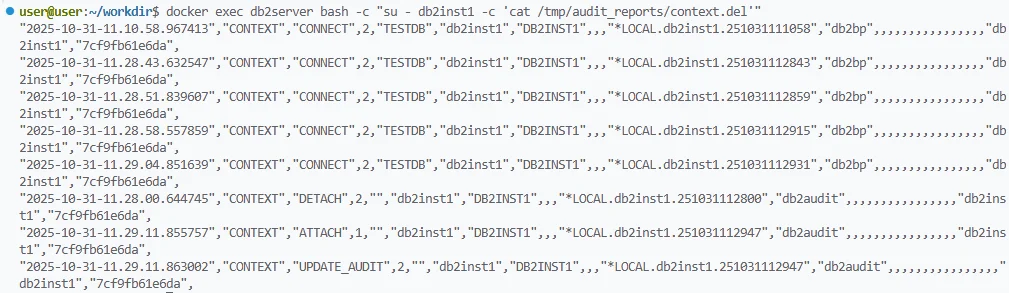

- CONTEXT – Détails de session, incluant les paramètres de connexion client et les horodatages.

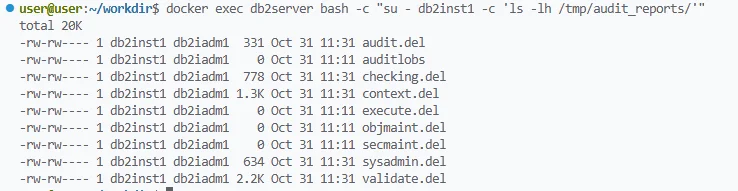

Exemple de Configuration et d’Extraction

L’utilitaire db2audit permet aux administrateurs d’activer, contrôler et consulter les audits avec précision.

db2audit configure scope all status both

db2audit start

db2audit extract delasc to /audit/reports

La configuration ci-dessus active l’audit complet, démarre le processus et extrait les résultats dans un format lisible. Pour référence, IBM fournit une syntaxe détaillée et les options dans son guide des commandes de l’outil Audit Facility.

Interpréter et Gérer la Piste d’Audit

Une fois les données d’audit générées, elles résident sous forme binaire dans le répertoire de l’instance Db2. Les administrateurs utilisent db2audit extract pour convertir ces enregistrements en fichiers lisibles. Les rapports extraits contiennent des informations essentielles telles que :

- Instructions SQL exécutées

- Objets affectés

- ID utilisateurs et noms d’application

- Horodatages de connexion

- Résultats d’accès (succès ou échec)

Une gestion efficace implique d’automatiser l’extraction, de faire tourner les archives de façon sécurisée, et de revoir périodiquement les enregistrements pour détecter des anomalies.

| Avantages | Limites |

|---|---|

| Intégré dans le moteur Db2 | Extraction manuelle requise |

| Précision basée sur la catégorie | Pas de visualisation intégrée |

| Intégrité du journal binaire | Consommation de ressources élevée sur grands systèmes |

| Contrôle fin et granulaire | Corrélation limitée entre instances |

Ces contraintes sont communes aux outils d’audit natifs des bases de données — ils fournissent des données brutes complètes mais manquent de contexte centralisé, d’automatisation et de réponse en temps réel.

Au-Delà de l’Audit Natif — Étendre Db2 avec DataSunrise

Bien que db2audit fournisse un aperçu essentiel de ce qui se passe dans Db2, les grandes infrastructures impliquent souvent plusieurs bases, applications et systèmes de stockage. Gérer ces éléments indépendamment peut devenir fastidieux.

DataSunrise étend l’audit natif de Db2 avec une visibilité centralisée, des analyses et une automatisation.

DataSunrise s’intègre à Db2 via le mode proxy ou le mode native log trailing, capturant les événements d’audit en temps réel. Il transforme les pistes d’audit brutes en informations corrélées prêtes pour la conformité. Les fonctionnalités clés incluent :

- Surveillance et alertes en temps réel – Détecter et réagir instantanément aux comportements inhabituels des requêtes.

- Règles d’audit basées sur l’apprentissage automatique – Identifier les anomalies dans la fréquence des requêtes ou les schémas d’accès.

- Tableau de bord d’audit unifié – Consolider les activités de Db2 et d’autres plateformes de données.

- Rapports automatisés pour la conformité – Générer des preuves prêtes pour l’audit conformes à des cadres tels que SOX, HIPAA ou RGPD.

Cette intégration transforme les données d’audit en un mécanisme de contrôle dynamique plutôt qu’en un simple enregistrement statique, permettant aux équipes de réagir immédiatement aux infractions aux politiques ou aux actions utilisateur suspectes.

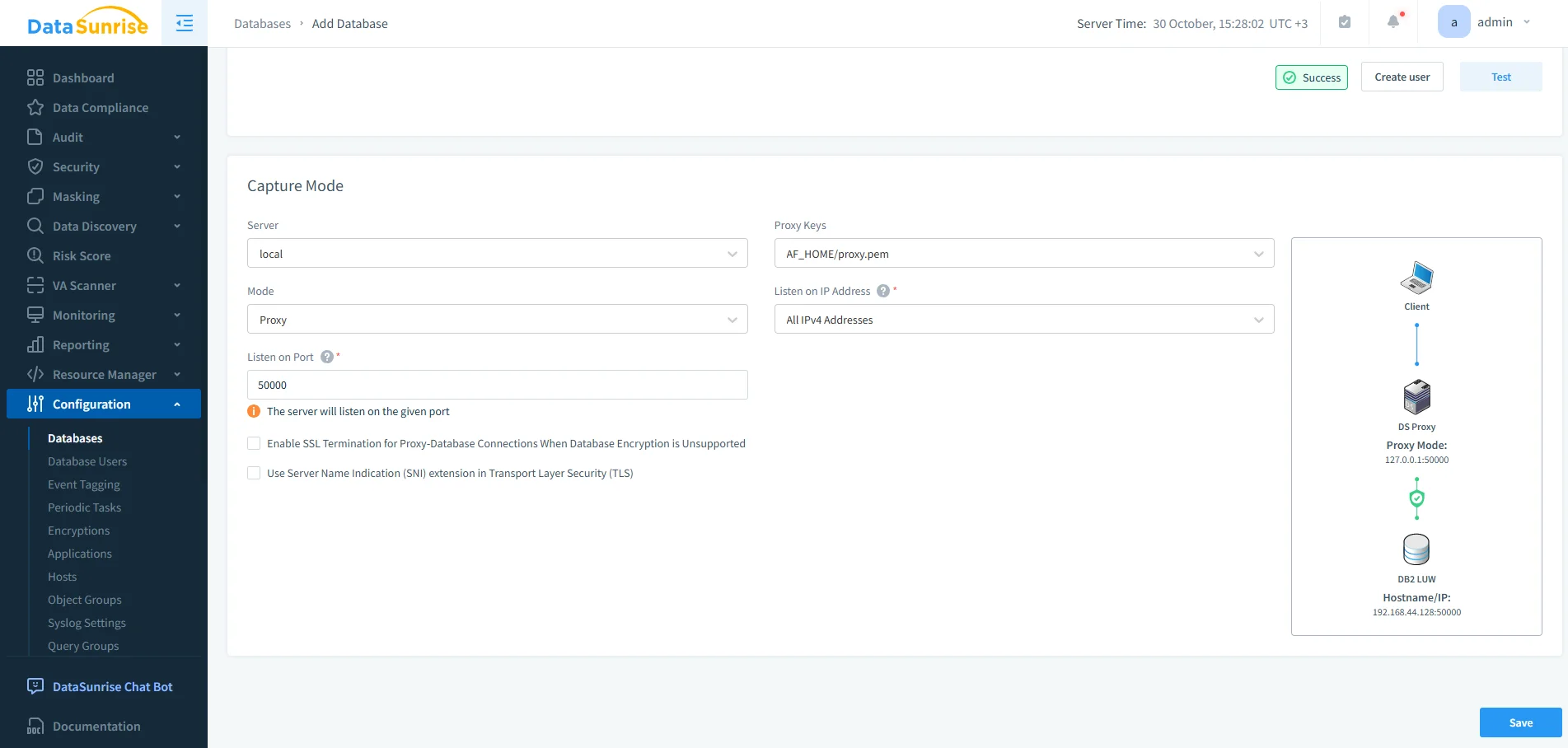

Exemple : Configuration des Pistes d’Audit pour Db2 dans DataSunrise

La configuration de l’audit dans DataSunrise s’effectue via son interface graphique plutôt que par des utilitaires en ligne de commande. Le flux de travail repose directement sur les données d’audit Db2 tout en ajoutant l’automatisation et les analyses visuelles.

Flux de travail typique :

Connecter IBM Db2 via le proxy DataSunrise ou le mode native log trailing.

Configuration d’IBM Db2 dans DataSunrise en mode Proxy avec les paramètres de clé SSL et un port d’écoute défini pour la surveillance du trafic chiffré. Ouvrir le Module d’Audit depuis le tableau de bord principal et créer une nouvelle règle.

Sélectionner les Objets Cibles (schémas, tables ou bases) à surveiller.

Création d’une nouvelle configuration d’audit Db2 dans DataSunrise, liant l’instance Db2 LUW à une règle d’audit pour une collecte continue d’activité. Choisir les Opérations à suivre — par exemple SELECT, INSERT, UPDATE, DELETE ou actions DDL.

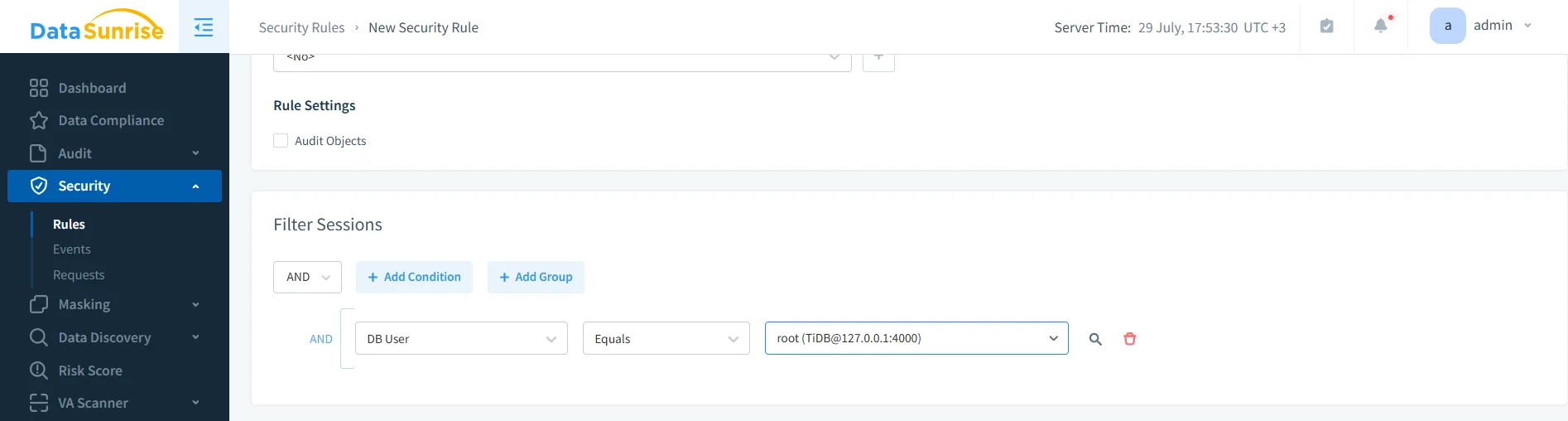

Définir les Conditions telles que des utilisateurs spécifiques, rôles ou adresses IP clients.

Création d’une règle de sécurité DataSunrise pour auditer les sessions filtrées par utilisateur de la base, illustrant une configuration de surveillance fine des sessions. Activer les Notifications ou le Transfert vers des systèmes SIEM pour des alertes en temps réel.

Activer la Règle pour commencer la collecte et la corrélation des événements.

Après activation, DataSunrise affiche toute l’activité Db2 pertinente dans son tableau de bord unifié. Les administrateurs peuvent rechercher et filtrer les enregistrements, corréler l’activité par utilisateur ou objet, et exporter les rapports directement au format PDF ou CSV.

Cette approche réduit considérablement l’effort manuel par rapport au traitement des journaux natifs tout en offrant une vue continue de conformité à travers plusieurs environnements.

Conformité et Résultats Business

Maintenir une piste d’audit ne concerne pas seulement la responsabilité technique — c’est une nécessité métier. Lorsque les organisations intègrent Db2 avec DataSunrise, elles renforcent l’alignement réglementaire et réduisent le temps de préparation aux audits.

| Aspect | Db2 natif | Db2 + DataSunrise |

|---|---|---|

| Gestion des journaux | Extraction manuelle | Centralisée, automatisée |

| Alerte | Limité à la revue manuelle | Alertes en temps réel pilotées par ML |

| Reporting | Sortie texte | Rapports visuels prêts pour la conformité |

| Vue multi-base | Instance unique | Unifiée sur plusieurs plateformes |

En automatisant la surveillance des politiques et la génération de preuves, DataSunrise assure un alignement réglementaire constant et minimise les risques opérationnels. Il est également conforme au cadre de sécurité IBM décrit dans la documentation de conformité Db2.

Conclusion — Construire un Enregistrement Durable

La piste d’audit IBM Db2 est un mécanisme central pour garantir l’intégrité et la transparence au sein des bases de données d’entreprise. Elle enregistre chaque événement significatif, créant une chaîne vérifiable de responsabilité qui protège à la fois les données et la réputation.

Cependant, à mesure que les écosystèmes de données s’étendent, la gestion manuelle de l’audit devient impraticable. Avec DataSunrise, les organisations peuvent étendre les capacités natives de Db2 — transformant les pistes d’audit statiques en une intelligence proactive de conformité. Le résultat est une gouvernance renforcée, une réponse aux incidents accélérée, et une vue claire de chaque interaction avec les données.