Qu’est-ce que la piste d’audit ClickHouse

ClickHouse est conçu pour des charges de travail analytiques à haute performance, utilisant l’exécution vectorisée, la compression efficace, le stockage distribué et les clusters répliqués pour offrir une vitesse exceptionnelle. Cependant, cette architecture aussi impressionnante que présentée dans la documentation ClickHouse — ne fournit pas automatiquement des capacités de gouvernance robustes. En pratique, la nature distribuée du système rend difficile le maintien d’une visibilité cohérente. Les requêtes s’exécutent sur plusieurs nœuds, les journaux résident dans des tables système distinctes et les événements opérationnels peuvent être dispersés parmi les processus d’arrière-plan tels que les fusions et la gestion des parties.

C’est pourquoi la mise en place d’une piste d’audit ClickHouse est essentielle.

Une piste d’audit établit un enregistrement chronologique et infalsifiable des activités au sein du cluster, montrant qui a effectué quelles actions, quand elles ont eu lieu et comment elles ont été exécutées. Elle corrèle le comportement des requêtes, les schémas d’accès, les changements de métadonnées et les opérations au niveau du serveur — des principes en accord avec l’audit des données

et les pratiques d’audit fondamentales présentées dans Les pistes d’audit.

Ensemble, ces éléments forment la base de la responsabilité, de l’analyse médico-légale et de la conformité réglementaire.

ClickHouse offre une télémétrie utile grâce à des composants tels que system.query_log, system.part_log, system.query_thread_log et les journaux serveur. Cependant, ces sources fonctionnent indépendamment et ne fournissent pas une couche d’audit unifiée prête pour la conformité. Les organisations soumises à des cadres tels que le RGPD, SOX, HIPAA et PCI DSS nécessitent généralement une consolidation et un contexte d’audit plus complets, similaires à la visibilité offerte via la surveillance de l’activité des bases de données.

Importance de la piste d’audit

Une piste d’audit ClickHouse adéquate est essentielle pour maintenir le contrôle dans un système conçu pour la rapidité. Les charges de travail à haut débit génèrent un bruit considérable, et sans visibilité structurée, les équipes n’ont aucun moyen fiable de comprendre qui a fait quoi et pourquoi. Une piste d’audit unifiée fournit une responsabilité claire en associant chaque requête, connexion ou changement de schéma à un utilisateur ou une application spécifique, éliminant toute ambiguïté lors des enquêtes.

Elle permet également une reconstitution médico-légale précise. Lorsque des données sont supprimées, modifiées ou produisent des résultats analytiques inattendus, une piste d’audit révèle la séquence exacte des événements, évitant ainsi les suppositions et réduisant le temps de résolution des incidents.

Les cadres de conformité tels que le RGPD, HIPAA, SOX et PCI DSS exigent une activité utilisateur documentée et des contrôles de surveillance vérifiables. Une piste d’audit ClickHouse fournit la traçabilité et les preuves nécessaires pour satisfaire les auditeurs.

Au-delà de la réglementation, une piste d’audit renforce la sécurité interne en décelant rapidement les comportements anormaux — mauvaise utilisation des privilèges, horaires d’accès inhabituels, tentatives d’extraction massive ou modifications inattendues du schéma. Elle soutient également la gouvernance opérationnelle dans des clusters ClickHouse en évolution rapide, documentant les changements de métadonnées, fusions et mises à jour structurelles afin que les équipes maintiennent la continuité même lorsque les environnements évoluent.

Signaux d’audit natifs de ClickHouse

ClickHouse enregistre une grande variété d’activités — mais pas en un seul endroit. Les journaux principaux comprennent :

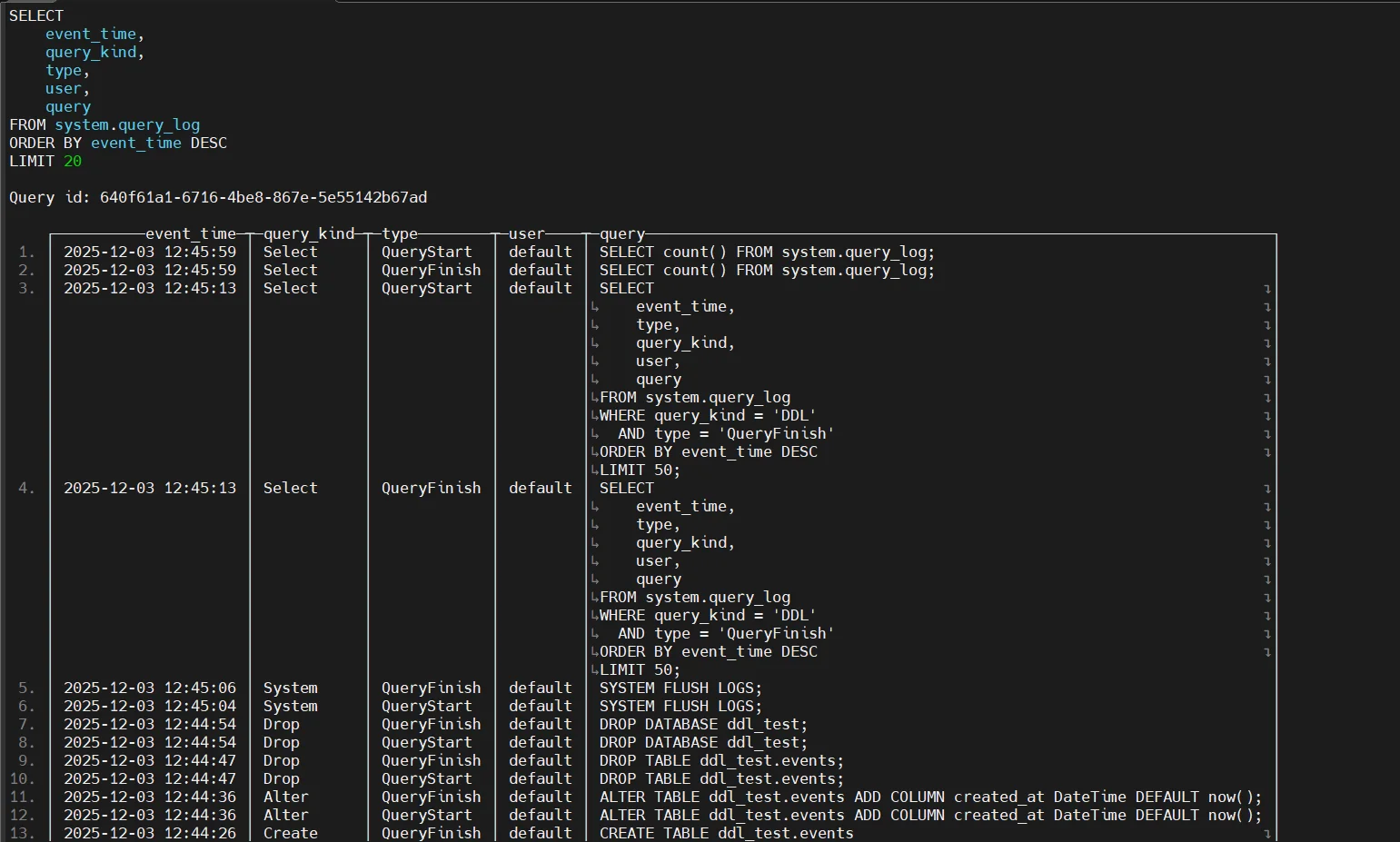

1. system.query_log

Capture les détails d’exécution tels que le texte de la requête, l’utilisateur, l’IP du client, le temps d’exécution, les métriques de lecture/écriture et les codes d’erreur. Ceci est essentiel pour tracer ce qui a été exécuté, par qui et à quel coût.

2. system.query_thread_log

Fournit une visibilité au niveau des threads lors de l’exécution distribuée.

Exemple : Visualisation de l’activité au niveau des threads

SELECT

event_time,

query_id,

thread_name,

read_rows,

read_bytes,

memory_usage

FROM system.query_thread_log

WHERE event_date = today()

ORDER BY event_time DESC

LIMIT 15;

Pourquoi c’est important

- Aide à identifier les shards lents

- Expose le comportement interne des threads

- Soutient la corrélation médico-légale approfondie

3. system.part_log

Suit le cycle de vie des parties de table, les fusions, mutations et la dynamique générale du stockage.

Exemple : Détection de mutations de parties

SELECT

event_time,

event_type,

table,

part_name,

rows,

bytes_on_disk,

duration_ms

FROM system.part_log

WHERE event_type IN ('NewPart', 'MergeStart', 'MergeEnd', 'MutatePart')

ORDER BY event_time DESC

LIMIT 20;

Avantages

- Identifie la pression de fusion

- Détecte les régressions de mutation

- Corrèle les actions des utilisateurs avec le comportement de stockage

4. Journaux serveur

Exposent les tentatives d’authentification, rechargements de configuration, problèmes de réplication et exceptions système.

Exemple (fichier de log) :

grep "Authentication" /var/log/clickhouse-server/clickhouse-server.log

Exemple (system.text_log) :

SELECT

event_time,

host_name,

client_ip,

message

FROM system.text_log

WHERE message ILIKE '%Authentication%'

ORDER BY event_time DESC

LIMIT 20;

Pourquoi les journaux serveur sont importants

- Capturent les connexions échouées

- Révèlent l’instabilité du cluster

- Fournissent des diagnostics opérationnels approfondis

Ces journaux soutiennent des méthodes de sécurité stratifiées telles que

le pare-feu de base de données.

Comment DataSunrise améliore les pistes d’audit ClickHouse

DataSunrise transforme une télémétrie fragmentée de ClickHouse en une couche d’audit contextuelle, conforme, et applicable de niveau entreprise.

Chronologie centralisée de l’audit ClickHouse

DataSunrise consolide les journaux de requêtes, événements d’authentification, actions DDL/DML, opérations sur les parties, métadonnées de session et accès aux données sensibles en une seule vue chronologique. En corrélant l’identité utilisateur, les interactions avec les objets, le comportement des requêtes et la dynamique du stockage, la plateforme produit un récit médico-légal cohérent qui simplifie grandement les enquêtes et la validation de la conformité.

- Fournit une chronologie unifiée pour toutes les actions de la base de données

- Corrèle les identités utilisateurs avec le comportement réel des requêtes et du stockage

- Permet la reconstitution complète des chaînes d’événements dans des clusters complexes

- Réduit l’effort nécessaire à la préparation des audits

- Améliore la traçabilité pour les workflows régulés

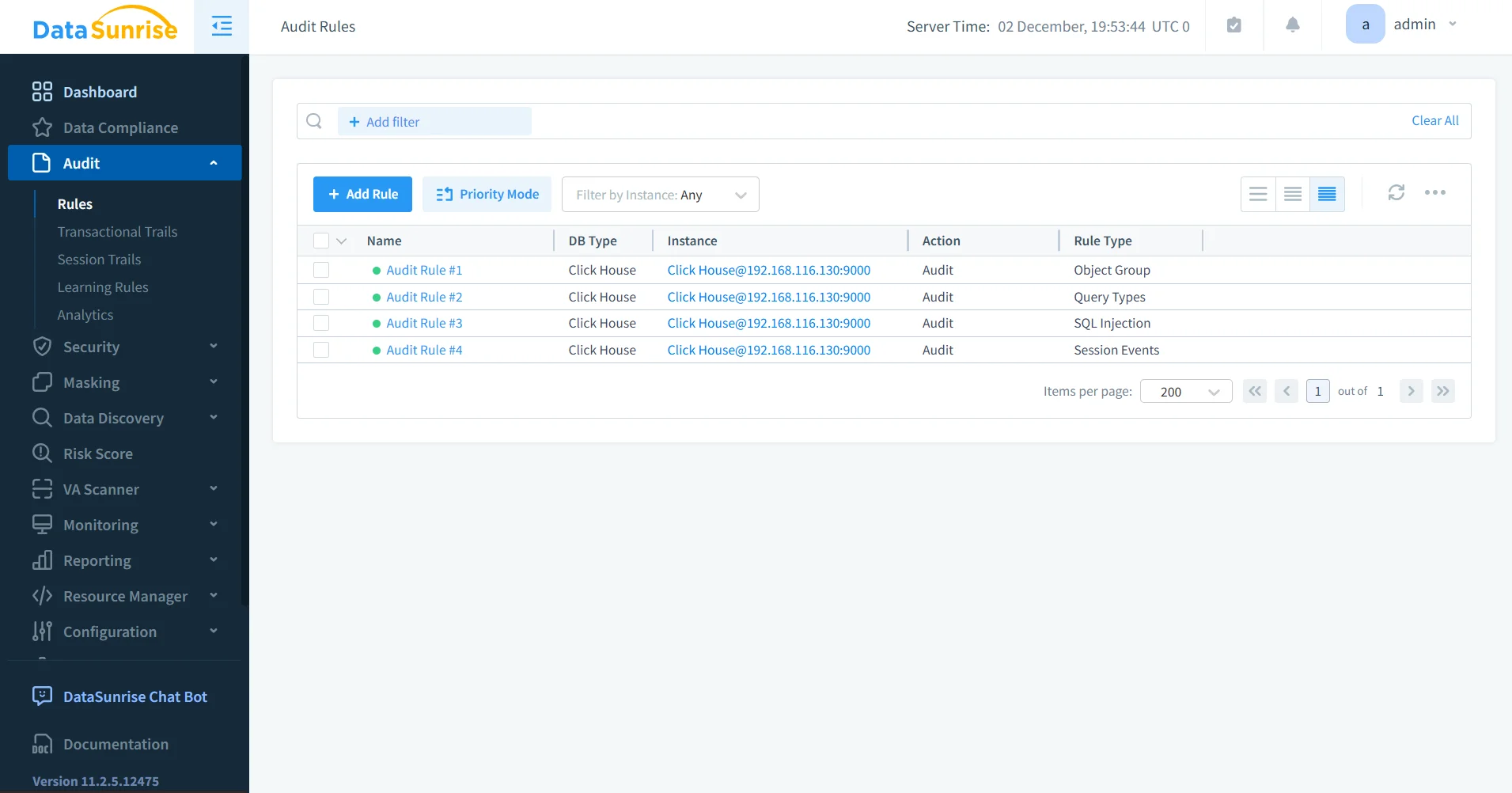

Règles d’audit granulaires

DataSunrise permet aux administrateurs de définir des politiques d’audit extrêmement précises ciblant les tables, schémas, utilisateurs, opérations ou niveaux de sensibilité. Ces règles s’adaptent dynamiquement aux exigences du système et au profil de risque.

- Auditer uniquement les objets les plus importants

- Appliquer les règles de manière sélective pour réduire le bruit

- Surveiller les comptes privilégiés avec une vigilance accrue

- Capturer les actions DDL et DML avec un contexte complet

- Adapter la portée de l’audit sans interruption de service

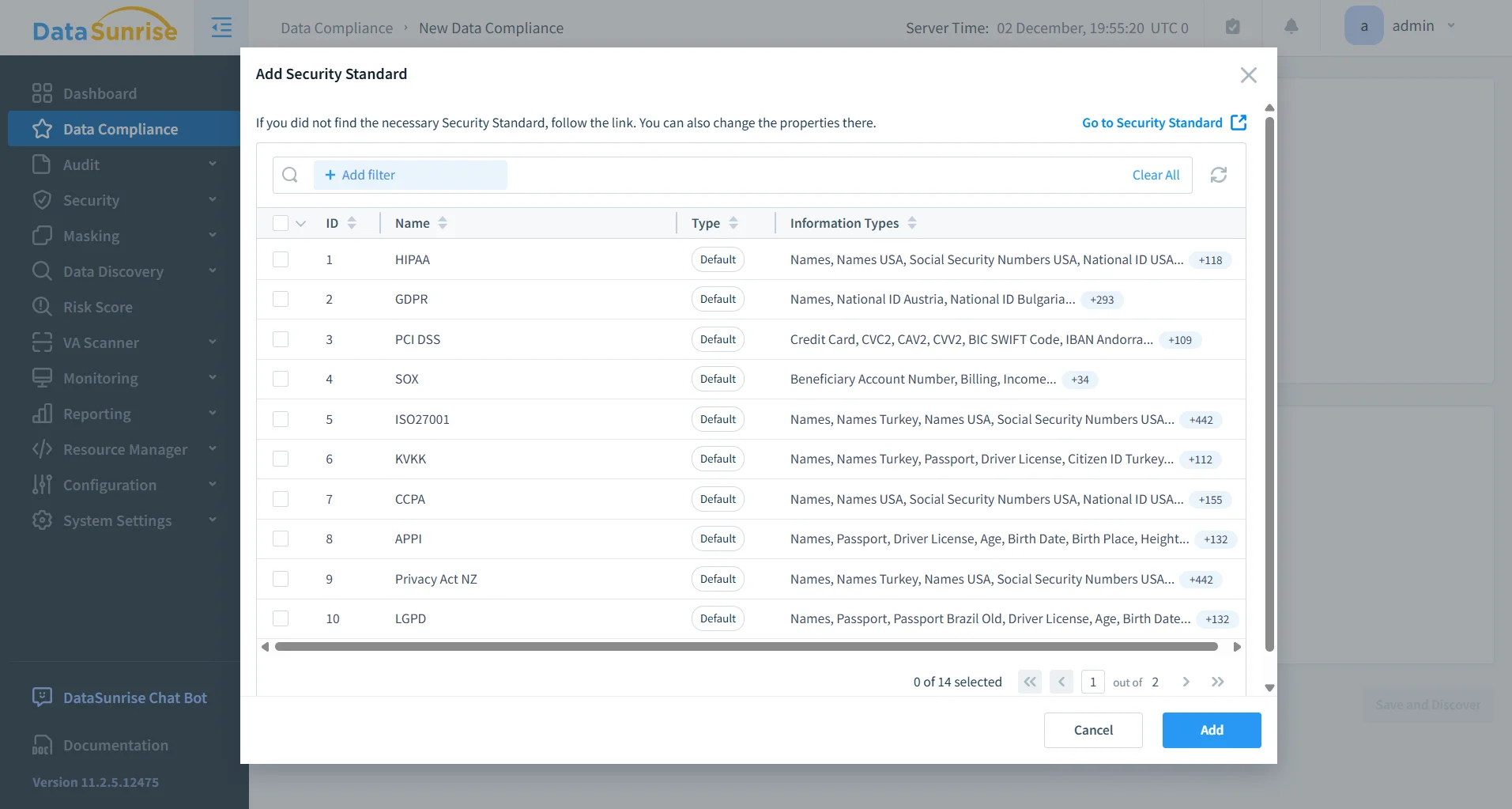

Cartographie et classification des données sensibles

La découverte automatisée identifie les champs régulés et étiquette les événements d’audit en conséquence, garantissant une visibilité complète sur les jeux de données sensibles consultés.

- Détecte les données personnelles identifiables (PII), les informations de santé protégées (PHI), les données PCI et les catégories de sensibilité personnalisées

- Relie les étiquettes de sensibilité directement aux événements d’audit

- Aide à valider la conformité avec les standards de protection des données

- Soutient les enquêtes des analystes avec des métadonnées riches en contexte

- Évite les angles morts liés aux expositions privilégiées ou accidentelles

Application en temps réel

DataSunrise ajoute une couche de protection active qui surveille et bloque les comportements à haut risque. Les contrôles incluent la détection d’injection SQL, le scoring d’anomalies, la détection de mauvaise utilisation des privilèges et le blocage en temps réel des opérations suspectes.

- Bloque les requêtes malveillantes avant exécution

- Détecte les comportements d’accès anormaux grâce à l’UEBA

- Identifie les comptes compromis ou mal utilisés

- Applique les règles dynamiquement lors des opérations en direct

- Réduit les risques d’attaques internes ou externes

Preuves de conformité automatisées

Le système génère des rapports prêts pour la conformité alignés avec le RGPD, HIPAA, PCI DSS et SOX. Les rapports résument les interactions avec les données sensibles, les schémas d’événements, les anomalies et les règles déclenchées pour soutenir les exigences d’audit formelles.

- Compile automatiquement des preuves d’audit structurées

- Réduit les charges de travail manuelles de conformité

- Met en lumière les violations de politique et les failles de sécurité

- Soutient les audits récurrents avec un formatage cohérent

- Améliore la préparation aux audits dans les secteurs hautement régulés

Des sujets complémentaires de conformité sont disponibles via

la conformité des données.

Visibilité multiplateforme

DataSunrise supporte plus de 40 plateformes de bases de données, assurant une gouvernance unifiée sur des environnements hybrides, sur site et cloud.

- Assure une application uniforme des politiques à travers les moteurs

- Élimine les angles morts de surveillance dans les architectures multicloud

- Simplifie l’administration des workflows de sécurité et d’audit

- Permet une visibilité centralisée pour les équipes distribuées

- Soutient une conformité cohérente sur des piles de données diversifiées

Impact commercial d’une piste d’audit ClickHouse

| Domaine d’impact commercial | Description |

|---|---|

| Posture réglementaire forte | Les auditeurs reçoivent des preuves immuables et structurées sans travail manuel. |

| Enquêtes plus rapides | La corrélation des chronologies réduit drastiquement le temps d’analyse des incidents. |

| Réduction de l’exposition aux mauvais usages des données | L’application en temps réel stoppe les menaces avant que les données ne quittent le système. |

| Responsabilité claire | Chaque action est associée à une identité — pas d’ambiguïté, pas d’excuses. |

| Gouvernance standardisée à travers les systèmes | Règles d’audit et rapports cohérents sur toutes les plateformes de données. |

Conclusion

Une piste d’audit ClickHouse va bien au-delà de la simple journalisation. Elle fournit une vue unifiée et contextualisée des activités dans un moteur analytique distribué. La télémétrie native livre des fragments de vérité, mais convertir ces fragments en preuves d’audit exploitables et conformes requiert corrélation, enrichissement et contrôle en temps réel.

DataSunrise comble cette lacune en offrant une piste d’audit structurée, haute fidélité, prête pour l’entreprise sur ClickHouse. Pour les organisations évoluant dans des environnements régulés ou nécessitant une gouvernance stricte, il transforme ClickHouse d’un défi de visibilité en une plateforme de données vérifiable, auditée et sécurisée.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant