Qu’est-ce que le Journal d’Audit MariaDB

Le terme « Qu’est-ce que le Journal d’Audit MariaDB » évoque souvent l’idée de fichiers journaux statiques que personne ne lit jamais jusqu’à ce qu’un problème survienne. Dans les environnements natifs cloud modernes, cependant, une piste d’audit doit être vivante — en streaming, consultable et suffisamment intelligente pour détecter les menaces en temps réel. Dans cet article, nous explorons comment un journal d’audit MariaDB peut évoluer d’une simple case à cocher de conformité à un pilier dynamique de la sécurité de l’information. Nous couvrirons le traitement d’audit en temps réel, le masquage dynamique, la découverte des données, l’alignement sécurité et réglementaire, ainsi que la configuration pratique à la fois pour le Plugin d’Audit MariaDB natif et la plateforme DataSunrise, tout en intégrant le rôle émergent de l’intelligence artificielle générative.

L’Essence d’un Journal d’Audit MariaDB

Fondamentalement, un journal d’audit est un enregistrement chronologique qui répond à quatre questions : qui a fait quoi, quand et d’où. Pour les bases de données, le « quoi » est généralement une requête SQL ou un appel à une fonction privilégiée. Collecter cette information permet l’analyse des causes profondes, la détection de fraudes, et des rapports de conformité utilisables en justice. Lorsqu’il est combiné avec des moteurs de règles et des chaînes d’alertes, il devient le système nerveux de votre défense des données.

Conclusion clé : La qualité des décisions que vous pouvez prendre lors d’un incident est limitée par la granularité et l’intégrité de votre journal d’audit.

L’Audit en Temps Réel Rencontre l’Intelligence Artificielle Générative

Les chaînes d’audit traditionnelles écrivent sur disque et sont traitées par lots des heures plus tard. Les menaces modernes évoluent en quelques secondes. En diffusant les événements d’audit vers un bus de messages (par exemple, Apache Kafka), vous pouvez les injecter dans un modèle linguistique volumineux léger (LLM) dont la tâche est d’étiqueter chaque événement comme étant bénin, suspicious ou critique. Le LLM est entraîné avec quelques exemples d’activité normale et malveillante et est continuellement mis à jour grâce aux retours des analystes.

# exemple simple : classifier les événements d’audit avec appel de fonction OpenAI

import openai, json, os

openai.api_key = os.getenv('OPENAI_API_KEY')

def classify_audit(event_json):

messages = [

{'role': 'system', 'content': 'Vous êtes un LLM de sécurité classifiant les entrées d’audit MariaDB.'},

{'role': 'user', 'content': f"Événement :\n{json.dumps(event_json, indent=2)}"}

]

response = openai.ChatCompletion.create(

model='gpt-4o-mini',

messages=messages,

functions=[{

'name': 'label_event',

'parameters': {

'type': 'object',

'properties': {

'label': {'enum': ['benign', 'suspicious', 'critical']}

}

}

}],

function_call={'name': 'label_event'}

)

return json.loads(response.choices[0].message.function_call.arguments)['label']

En pratique, vous ingéreriez en continu le journal d’audit MariaDB, appelleriez classify_audit, puis pousseriez les événements critiques dans PagerDuty ou Slack. Le bénéfice est une réduction de la fatigue des analystes — les humains ne passent en revue qu’une fraction des événements, sans pour autant rien ignorer.

Découvrir et Masquer les Données Sensibles à la Volée

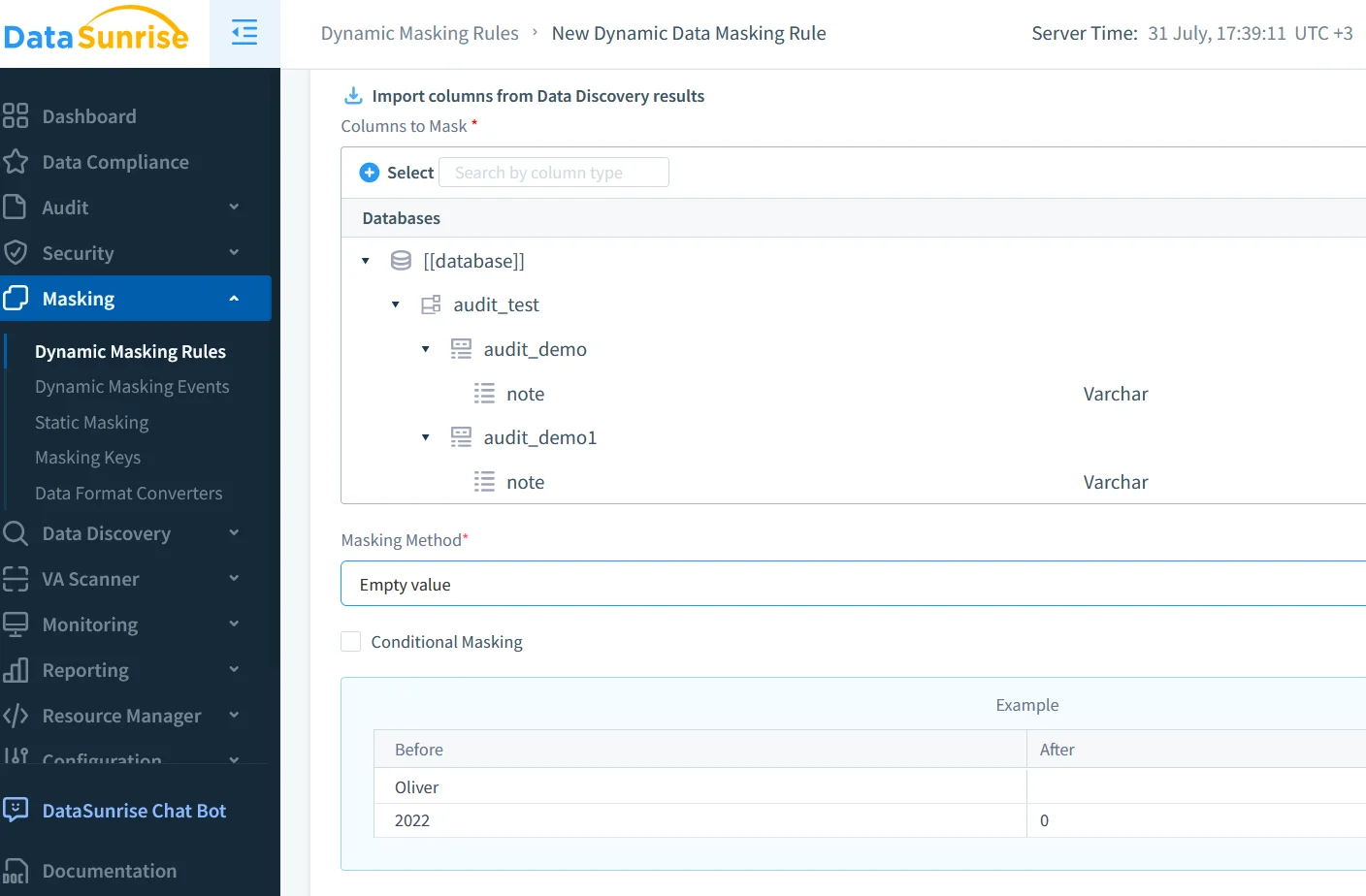

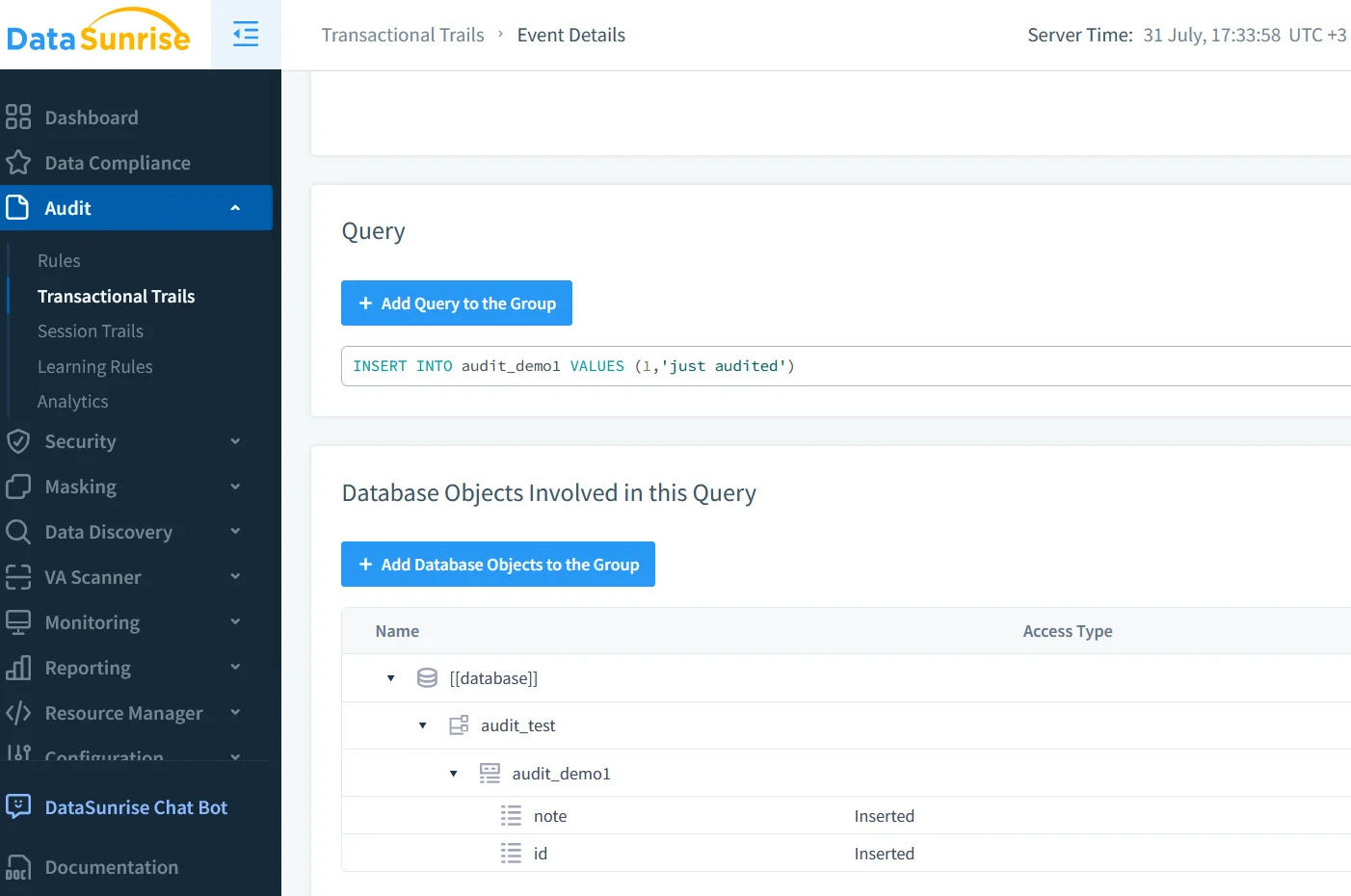

Un journal d’audit n’est utile que dans son contexte. Intégrer la découverte des données — détection automatique des données personnelles (PII) et des secrets métier — vous aide à comprendre l’impact d’une requête divulguée. Une fois les colonnes sensibles marquées, le masquage dynamique peut cacher leurs vraies valeurs dans les résultats des requêtes tout en enregistrant toujours l’accès. Des outils tels que DataSunrise supportent le masquage basé sur des règles qui s’activent uniquement lorsqu’une règle d’audit et une règle de classification des données correspondent. Consultez les sections Découverte des données et Masquage Dynamique des Données pour plus de détails.

Un pipeline en temps réel pourrait ressembler à ceci :

- Événement journalisé → 2. Étiquetage LLM → 3. Masquage de la réponse si nécessaire → 4. Stockage & alerte

Parce que le masquage s’applique après que la requête ait été analysée mais avant que les résultats quittent le serveur, les travaux analytiques légitimes continuent sans interruption tandis que les régulateurs restent satisfaits.

Convergence Sécurité et Conformité

Que vous répondiez au RGPD, PCI-DSS ou HIPAA, un journal d’audit doit prouver que les contrôles sont efficaces. Les cadres comme le NIST 800-92 recommandent :

- Un stockage immuable avec une rétention égale ou supérieure à la durée légale ;

- Des contrôles d’intégrité cryptographiques ;

- Un accès aux données d’audit basé sur les rôles ;

- Une génération automatique de rapports.

Des plateformes telles que DataSunrise livrent des tableaux de bord de conformité préconçus inspirés du RGPD et du PCI DSS afin que les auditeurs puissent retrouver les preuves sans attendre le support des DBA. Du côté MariaDB, les journaux natifs peuvent être envoyés à Syslog ou AWS CloudWatch puis archivés sur S3 Glacier avec verrouillage d’objet pour satisfaire aux exigences d’immutabilité.

Configurer le Journal d’Audit MariaDB Natif

MariaDB fournit un plugin d’audit sous licence GPL qui capture les événements de connexion, de requête et d’accès aux tables. Le moyen le plus rapide de l’activer consiste à charger la bibliothèque correspondant à la version de votre serveur.

-- 1. Charger le plugin

INSTALL SONAME 'server_audit';

-- 2. Choisir ce qu’il faut enregistrer

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

-- 3. Décider où les journaux seront envoyés (FILE,SYSLOG,JSON)

SET GLOBAL server_audit_output_type = 'JSON';

-- 4. Protéger la configuration

GRANT SELECT ON mysql.server_audit_log TO 'auditor'@'%';

-- 5. Persister après redémarrage

SET PERSIST server_audit = ON;

Le plugin écrit des lignes JSON comme :

{ 'ts': '2025-07-30 12:41:07', 'id': 2, 'user': 'app', 'host': '10.0.0.12',

'query': 'SELECT card_no FROM payments WHERE id=42;' }

À partir de là, vous pouvez faire tail -F /var/lib/mysql/server_audit.log | jq ou transférer le fichier vers votre SIEM. La documentation complète se trouve dans la Référence du Plugin d’Audit MariaDB. Pour une vue d’ensemble complète des capacités d’audit, consultez la Présentation de l’Audit du Serveur MariaDB. Pour affiner le comportement, référez-vous à la Référence des Variables Système server_audit et aux conseils de MariaDB sur la Transmission des Événements d’Audit vers Syslog pour un transfert sécurisé hors hôte.

Astuce : Séparez les journaux administratifs (CONNECT) des journaux métier (QUERY,TABLE) en les envoyant vers des destinations différentes — cela évite d’inonder les équipes incidentes de bruits inutiles.

Augmenter les Journaux Natifs avec DataSunrise

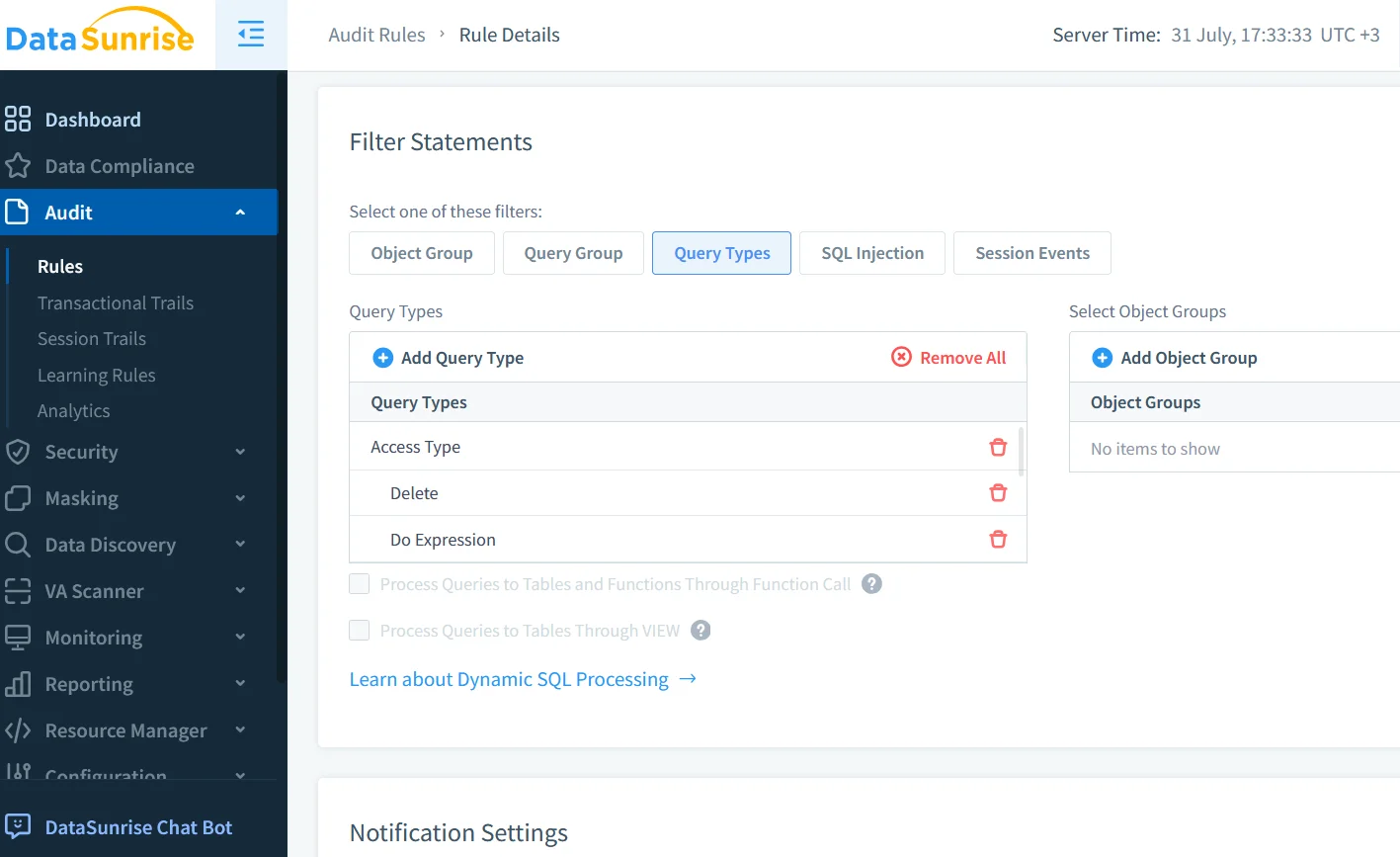

Alors que le plugin natif fournit des événements bruts, DataSunrise Audit ajoute des couches de règles, des tableaux de bord en libre-service, et des bases de référence pilotées par apprentissage automatique. Une configuration minimale implique :

- Déployer DataSunrise en mode proxy entre les applications et MariaDB.

- Ajouter une nouvelle Instance de Base de Données → MariaDB et importer les identifiants.

- Créer une Règle d’Audit qui journalise toute requête

UPDATEouDELETEsur les tablesfinance.*.

- Lier une politique de Masquage Dynamique qui cache

card_nosauf si le rôle de l’utilisateur estops_analyst. - Activer les Notifications en Temps Réel avec l’intégration Slack intégrée pour que les événements critiques soient livrés instantanément.

Des guides détaillés sont disponibles dans les ressources Guide d’Audit et Journaux d’Audit. DataSunrise écrit son propre journal structuré mais peut aussi consommer le plugin MariaDB natif via un collecteur intégré, vous offrant un unique tableau de bord.

Matrice des Capacités en un Coup d’Œil

| Capacité | Plugin d’Audit MariaDB Natif | Audit DataSunrise | Pipeline Augmenté GenAI |

|---|---|---|---|

| Streaming en Temps Réel | Fichier/Syslog ; transmetteurs externes | Proxy streaming intégré | Kafka → Classification LLM en quelques secondes |

| Masquage Dynamique | — | Niveau colonne, conscient des rôles | Via politiques DataSunrise ou wrappers SQL |

| Découverte des Données Sensibles | — | Découverte automatisée & bibliothèques regex | Enrichissement des étiquettes via LLM |

| Tableaux de Bord de Conformité | Scripting manuel | PCI, RGPD, HIPAA préconçus | Rapports personnalisés générés par LLM |

| ML / Détection d’Anomalies | Règles de corrélation SIEM | Baselines basées sur le comportement | Étiquetage au niveau du token & alertes LLM |

Petite Démo : Laissez GenAI Détecter les Schémas Suspects

Imaginez que DataSunrise transmette l’événement JSON ci-dessous à votre pipeline LLM :

{ 'user': 'app_readonly', 'ip': '192.168.3.77', 'object': 'payroll.employee_salary',

'statement': 'SELECT * FROM payroll.employee_salary', 'rows': 50000 }

La fonction classify_audit précédente peut qualifier cet événement de critique car app_readonly ne devrait jamais interroger les données de paie. Un message Slack du type « Critique : tentative d’exfiltration de données de paie par app_readonly (50 000 lignes) » est publié en quelques secondes, donnant aux équipes de réponse aux incidents une longueur d’avance.

Parce que les événements du plugin natif et de DataSunrise partagent un schéma JSON commun, votre IA peut apprendre une fois et protéger plusieurs pipelines.

Résumé

- Qu’est-ce que le Journal d’Audit MariaDB aujourd’hui ? C’est une fusion de la télémétrie native du plugin, de l’intelligence DataSunrise, et de l’IA générative qui transforme les journaux bruts en informations exploitables.

- Le streaming en temps réel, la découverte des données sensibles, et le masquage dynamique réduisent la fenêtre d’exposition sans ralentir les ingénieurs.

- Le reporting de conformité devient un sous-produit des données d’audit bien structurées — fini les marathons de tableurs nocturnes.

- Quelques commandes SQL activent le plugin natif, tandis que DataSunrise ajoute un contrôle avancé des politiques et des tableaux de bord prêts pour le cloud.

- L’IA générative boucle la boucle en contextualisant les événements plus rapidement que les équipes humaines seules ne pourraient jamais le faire.

En traitant votre journal d’audit comme un service de sécurité vivant plutôt que comme une archive statique, vous ne répondez pas seulement à la question « Qu’est-ce que le Journal d’Audit MariaDB » mais démontrez également comment il prépare votre stratégie de données face à l’évolution des menaces et des régulations.