Comment assurer la conformité pour Vertica

Comment assurer la conformité pour Vertica n’est pas seulement une question juridique ; c’est une question opérationnelle. Vertica se trouve souvent au cœur des tableaux de bord BI, des data marts et des charges de travail analytiques, ce qui signifie que d’importants volumes de données personnelles, financières et opérationnelles transitent quotidiennement par la plateforme. Pour éviter les problèmes réglementaires et les incidents de sécurité, les équipes doivent savoir où résident les données sensibles, contrôler qui peut les voir, surveiller leur utilisation et prouver que ces contrôles fonctionnent dans le temps.

Ce guide décrit une approche pratique pour assurer la conformité pour Vertica en utilisant une combinaison des fonctionnalités natives de Vertica et de la plateforme DataSunrise. Nous parcourrons cinq étapes clés : découvrir les données sensibles, concevoir des contrôles d’accès, masquer les colonnes réglementées, surveiller l’activité de Vertica, et automatiser les contrôles de conformité. Au fil du chemin, nous faisons référence à des cadres tels que RGPD, HIPAA et PCI DSS, qui s’appliquent couramment aux environnements Vertica.

Comprendre les Exigences de Conformité pour Vertica

Avant de configurer des outils, il est utile de clarifier ce que les régulateurs et les politiques de sécurité attendent d’un déploiement Vertica. À travers le RGPD, HIPAA, PCI DSS et des normes similaires, quatre thèmes récurrents apparaissent :

- Visibilité des données : les organisations doivent savoir quelles tables contiennent des données personnelles ou réglementées.

- Contrôle d’accès : seuls les utilisateurs et applications autorisés doivent voir les champs sensibles.

- Surveillance et auditabilité : les administrateurs doivent pouvoir tracer qui a accédé à quels enregistrements et quand.

- Preuves et rapports : les équipes doivent démontrer que les contrôles fonctionnent de manière cohérente dans le temps.

Vertica fournit une partie de cette image grâce au contrôle d’accès basé sur les rôles et aux journaux système. Cependant, pour assurer pleinement la conformité pour Vertica, les équipes étendent généralement ces capacités avec la découverte automatisée, le masquage et l’audit centralisé.

Étape 1 – Classifier les Données Sensibles dans Vertica

La conformité commence par la classification des données. Si vous ne savez pas où résident les données réglementées, vous ne pouvez pas les protéger de manière fiable. Dans Vertica, les colonnes sensibles peuvent s’étendre sur de nombreux schémas et des centaines de tables, rendant rapidement ingérable une inspection manuelle.

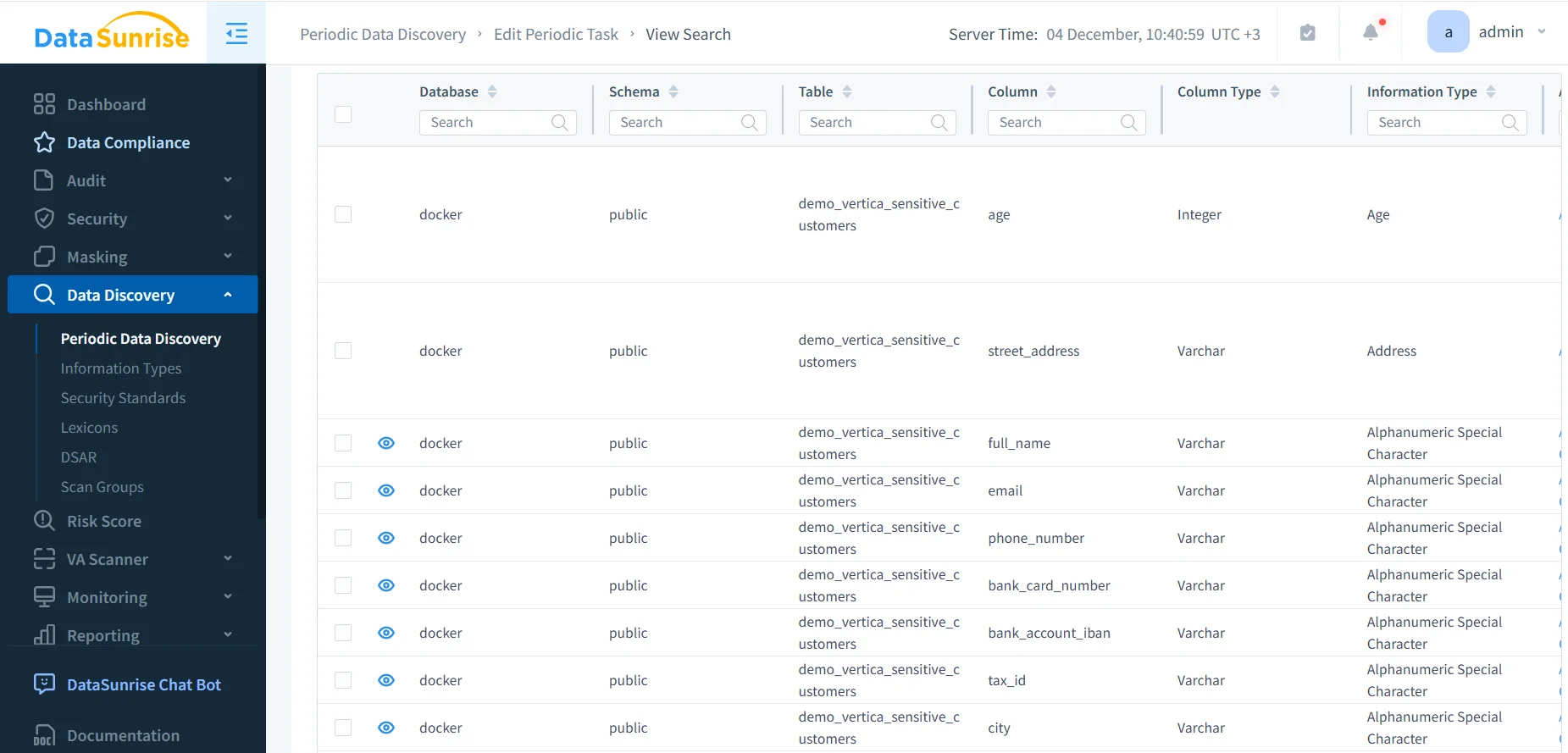

DataSunrise simplifie ce travail via son module Découverte des Données Sensibles. La plateforme analyse les schémas Vertica et identifie des motifs correspondant à des identifiants personnels, des informations de contact, des numéros financiers et d’autres attributs réglementés.

La découverte aboutit dans DataSunrise à la mise en relief des colonnes sensibles Vertica telles que l’adresse postale, le nom complet, l’e-mail, le numéro de téléphone, les données de carte et les identifiants fiscaux.

Une fois la découverte terminée, vous savez exactement quelles tables Vertica contiennent des informations réglementées. À partir de là, vous pouvez décider quelles colonnes doivent être masquées, quels schémas méritent des contrôles d’accès plus stricts, et quels objets doivent apparaître dans les rapports de conformité.

Étape 2 – Concevoir les Contrôles d’Accès pour Vertica

L’étape suivante consiste à appliquer le principe du moindre privilège. Vertica prend en charge le contrôle d’accès basé sur les rôles (RBAC), vous pouvez donc accorder des privilèges sur des schémas, des tables et des vues à des rôles spécifiques plutôt qu’aux utilisateurs directement. Les comptes applicatifs peuvent avoir un accès en lecture seule aux vues de rapports, tandis que les rôles administratifs gèrent la maintenance et les opérations ETL.

Pour assurer la conformité pour Vertica, les équipes doivent également vérifier que les privilèges correspondent aux besoins métier. Par exemple, les outils BI se connectent souvent avec des comptes de service à privilèges élevés ; restreindre ces privilèges et acheminer les requêtes via des vues sélectionnées réduit l’exposition. DataSunrise peut observer ce trafic et fournir une application supplémentaire via des politiques de sécurité et des règles de masquage.

Étape 3 – Masquer les Colonnes Réglementées de Vertica

La plupart des cadres réglementaires exigent que les données sensibles apparaissent sous une forme masquée ou pseudonymisée en dehors des contextes strictement contrôlés. Dans Vertica, cela signifie généralement masquer les PII ou les champs du titulaire de carte avant qu’ils n’atteignent les environnements de développement, les systèmes de test ou les audiences analytiques plus larges.

DataSunrise offre des politiques de masquage flexibles via son module Masquage des Données. Les politiques peuvent cacher les valeurs entières, les masquer partiellement (par exemple, ne révéler que les quatre derniers chiffres d’un numéro de carte), ou les substituer par des données synthétiques à l’apparence réaliste. Parce que DataSunrise fonctionne comme un proxy ou un renifleur autour de Vertica, il peut appliquer ces règles de masquage sans changer le code applicatif ni les tables sous-jacentes.

Étape 4 – Surveiller l’Activité de Vertica et Construire une Piste d’Audit

Même avec un bon contrôle d’accès et un masquage, la conformité exige toujours des preuves. Les auditeurs posent typiquement des questions telles que : « Qui a consulté cette table le mois dernier ? » ou « Quel utilisateur a exécuté une instruction DDL particulière ? » Répondre à ces questions avec fiabilité nécessite une piste d’audit structurée.

Vertica expose des données de surveillance utiles via des vues internes comme v_monitor.query_requests et v_monitor.sessions, mais ces vues sont locales au cluster et requièrent des requêtes personnalisées. DataSunrise étend cette capacité avec des logs d’audit centralisés et la Surveillance de l’Activité de la Base de Données.

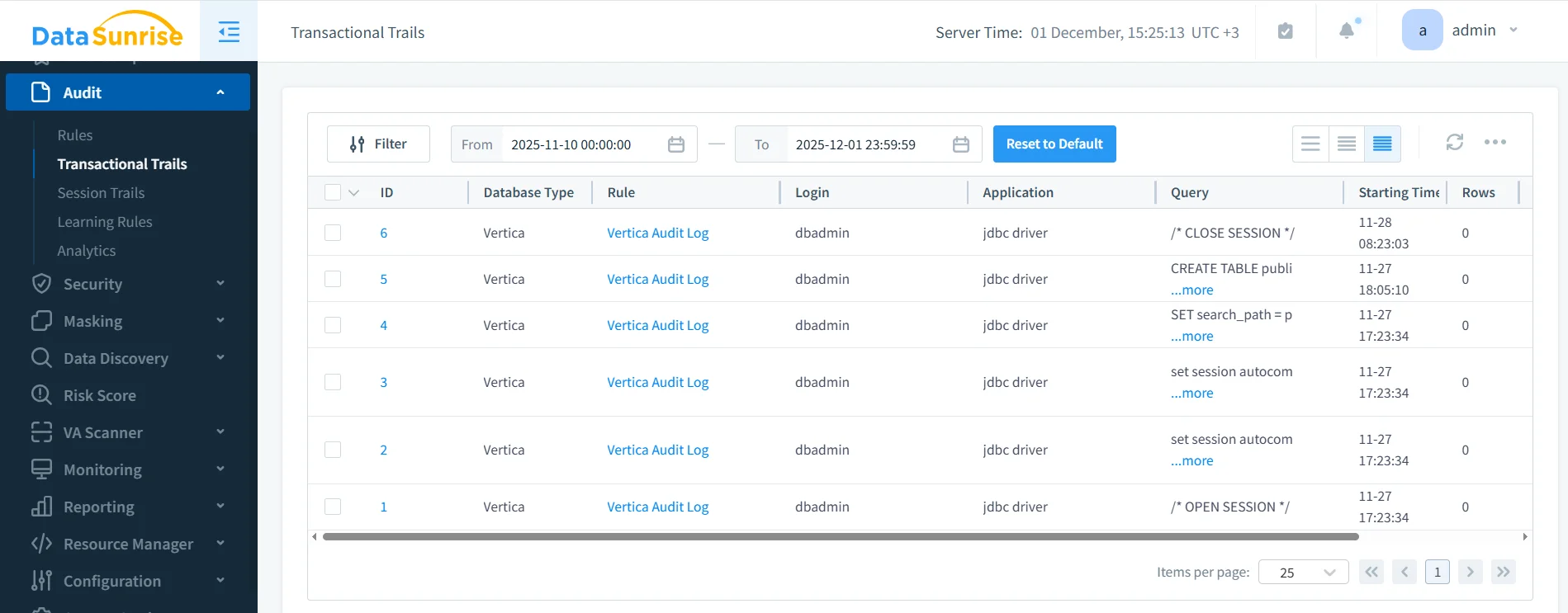

Les Pistes Transactionnelles dans DataSunrise affichent les événements d’audit Vertica, comprenant les commandes de session et les instructions DDL, associées à la règle de journal d’audit Vertica.

Dans cette vue, vous pouvez filtrer par instance Vertica, nom de règle, identifiant de connexion, application ou plage horaire. Cela facilite l’investigation d’activités inhabituelles et la génération de preuves pour les auditeurs sans interroger manuellement les tables système.

Étape 5 – Automatiser les Contrôles de Conformité pour Vertica

Les revues manuelles sont utiles, mais ne sont pas évolutives. Pour assurer la conformité pour Vertica de façon continue, les organisations devraient automatiser la découverte, la surveillance et le reporting dès que possible. DataSunrise le permet via des tâches périodiques de découverte, des règles d’audit et des tâches de conformité qui combinent les résultats dans des rapports centralisés.

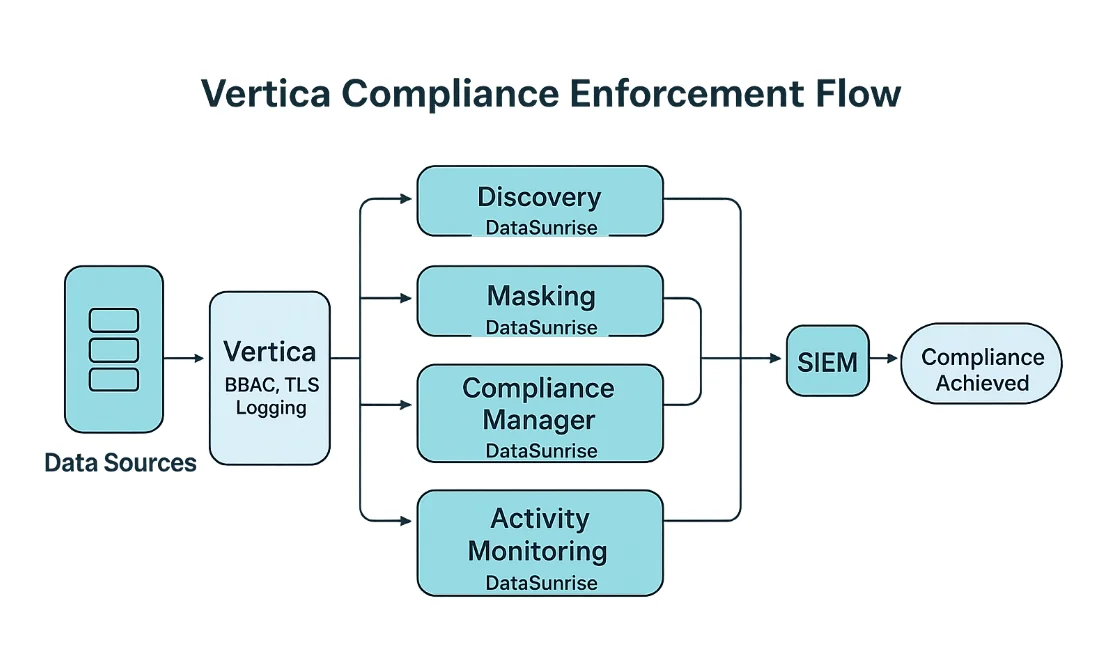

Le diagramme ci-dessous résume comment les composants Vertica et DataSunrise interagissent pour appliquer les contrôles de conformité et fournir des preuves d’audit.

Flux d’Application de la Conformité Vertica : contrôles natifs Vertica (RBAC, TLS, journalisation) combinés à la Découverte, au Masquage, au Gestionnaire de Conformité et à la Surveillance d’Activité DataSunrise, avec une intégration SIEM optionnelle pour des alertes supplémentaires.

Avec cette architecture, les équipes peuvent programmer des analyses régulières, vérifier que les règles de masquage restent en place, surveiller les schémas d’accès suspects et pousser les événements importants vers les plateformes SIEM pour une corrélation approfondie. Au fil du temps, cette boucle automatisée devient l’épine dorsale d’un programme de conformité Vertica.

Matrice de Contrôle de Conformité pour Vertica

Le tableau ci-dessous résume comment les étapes ci-dessus correspondent à des contrôles de conformité concrets et comment les fonctionnalités natives de Vertica et DataSunrise travaillent ensemble.

| Domaine de Contrôle | Capacité Native Vertica | Amélioration DataSunrise |

|---|---|---|

| Classification des données | Revue manuelle des schémas et des noms de colonnes | Découverte automatisée des données sensibles à travers les schémas Vertica |

| Contrôle d’accès | RBAC pour les rôles, utilisateurs, tables et vues | Surveillance basée sur des politiques et application contextuelle |

| Minimisation & masquage des données | Vues et logique applicative | Masquage dynamique et statique pour les champs PII, PCI et PHI |

| Piste d’audit | Vues v_monitor et journaux du moteur |

Répertoire d’audit centralisé et interface Pistes Transactionnelles |

| Vérification continue de la conformité | Scripts personnalisés et contrôles manuels | Tâches programmées de découverte et de conformité avec rapports consolidés |

Bonnes Pratiques Opérationnelles

Pour rendre la conformité durable dans Vertica, considérez les recommandations pratiques suivantes :

- Séparez clairement les environnements. Utilisez des clusters ou schémas Vertica dédiés pour le développement, les tests et la production, et appliquez un masquage plus strict hors production.

- Privilégiez les vues sélectionnées plutôt que les tables brutes. Exposez uniquement les colonnes requises par les outils BI ou les applications, et évitez d’accorder un accès large aux tables de base.

- Revenez régulièrement sur les comptes à privilèges élevés. Maintenez un inventaire des comptes de service et rôles administratifs et assurez-vous que leurs privilèges restent alignés avec les besoins actuels.

- Activez une surveillance multi-couches. Utilisez les journaux Vertica ainsi que les Pistes Transactionnelles DataSunrise pour corréler les événements au niveau moteur avec l’activité applicative.

- Documentez les décisions. Gardez des notes sur les raisons du masquage de certaines colonnes, quels rôles peuvent voir les données non masquées, et comment les tâches de conformité sont planifiées ; les auditeurs apprécient ce contexte autant que les journaux eux-mêmes.

Conclusion

Assurer la conformité pour Vertica est un processus continu plutôt qu’un changement de configuration unique. En classifiant les données sensibles, en appliquant le principe du moindre privilège, en masquant les champs réglementés, en surveillant l’activité de la base de données et en automatisant les contrôles de conformité, les organisations peuvent réduire les risques et simplifier les audits. DataSunrise fournit les capacités de découverte, de masquage, d’audit et de tâches de conformité qui complètent les fonctionnalités natives de Vertica et aident les équipes à maintenir un alignement continu avec des réglementations telles que le RGPD, HIPAA et PCI DSS.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant