Comment Gérer la Conformité des Données pour Vertica

Comment gérer la conformité des données pour Vertica est une préoccupation croissante pour les organisations qui utilisent Vertica comme moteur analytique haute performance tout en stockant de grands volumes de données réglementées. Vertica alimente les tableaux de bord BI, les pipelines IA/ML et les charges analytiques, mais son architecture distribuée basée sur les projections rend l’application de la conformité beaucoup plus complexe que dans les systèmes OLTP traditionnels. Alors que des réglementations telles que le RGPD, HIPAA, PCI DSS et SOX imposent des exigences strictes concernant la visibilité des données, l’accès et l’audit, les équipes Vertica doivent adopter des contrôles systématiques qui dépassent les seules permissions au niveau des schémas.

Le moteur d’exécution de Vertica distribue les requêtes entre les nœuds, son modèle de stockage ROS/WOS retarde la suppression physique, et les projections répliquent les données sensibles dans plusieurs structures optimisées. Par conséquent, les organisations ont besoin d’un cadre de conformité qui comprenne les mécanismes internes de Vertica et applique de manière cohérente les protections à travers les outils BI, les pipelines ETL, les notebooks, éditeurs SQL, applications et processus automatisés.

En raison de ces défis, comprendre Comment Gérer la Conformité des Données pour Vertica devient essentiel pour les équipes qui exécutent des charges de travail réglementées.

Le Cycle de Vie de la Conformité Vertica : Comment Gérer la Conformité des Données pour Vertica

Les risques de conformité apparaissent fréquemment dans les environnements analytiques. Par conséquent, un cycle de vie structuré aide les équipes à gérer efficacement les contrôles. Un cycle de vie pratique de la conformité Vertica comprend cinq étapes :

- Identifier : Détecter les données sensibles dans les schémas et les projections.

- Contrôler : Restreindre les opérations SQL à haut risque avant exécution.

- Protéger : Appliquer un masquage dynamique aux champs réglementés.

- Surveiller : Suivre le comportement SQL et vérifier les résultats de conformité.

- Prouver : Fournir des preuves structurées pour les audits.

Ce modèle garantit une application continue au lieu d’une simple conformité ponctuelle.

1. Identifier : Classifier les Données Réglementées dans Vertica

La gestion de la conformité des données commence par la localisation des informations sensibles. Cependant, dans Vertica, cela est complexe, car une colonne unique peut apparaître dans plusieurs projections ou sorties dérivées ETL. En conséquence, les équipes commencent souvent par des requêtes de catalogage :

SELECT table_schema, table_name, column_name FROM columns WHERE column_name ILIKE '%email%' OR column_name ILIKE '%phone%' OR column_name ILIKE '%ssn%';

Cependant, une révision manuelle seule ne peut garantir une couverture complète. Ainsi, le scan automatisé à l’aide de la Découverte de Données Sensibles de DataSunrise devient essentiel pour détecter les PII, PHI, attributs financiers et valeurs liées à l’identité dans toutes les structures de stockage Vertica.

2. Contrôler : Appliquer les Limites de Conformité avec des Règles de Sécurité

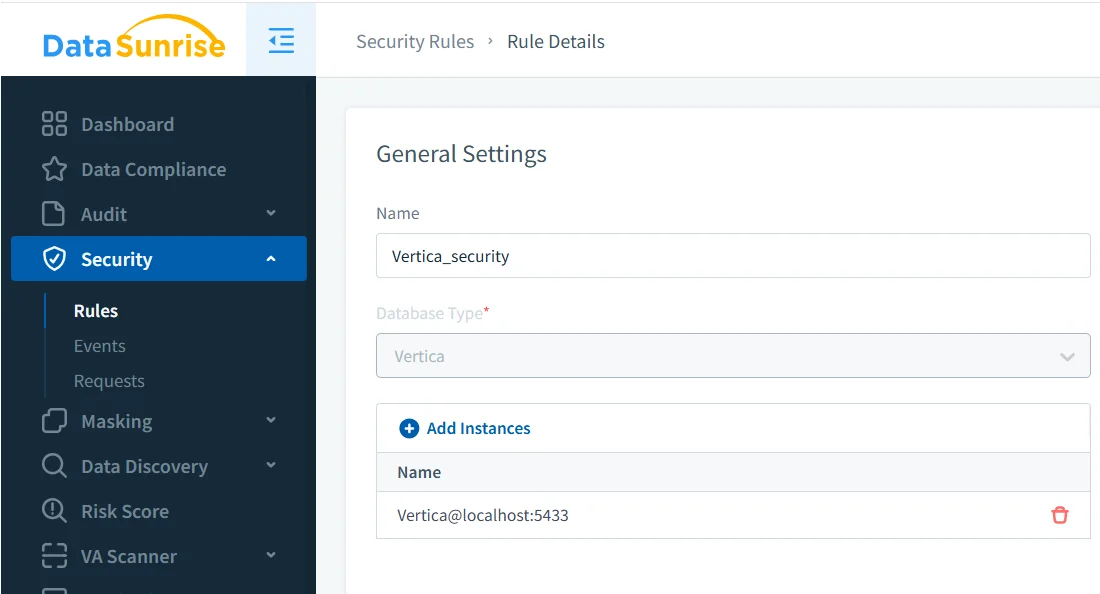

Le contrôle d’accès basé sur les rôles (RBAC) ne peut à lui seul empêcher un comportement non conforme, car il n’évalue pas la sémantique SQL. Un utilisateur privilégié pourrait toujours exécuter des instructions risquées qui exposent ou modifient des données sensibles. Par conséquent, les Règles de Sécurité DataSunrise servent de pare-feu de conformité, inspectant et filtrant toutes les requêtes SQL avant qu’elles n’atteignent Vertica.

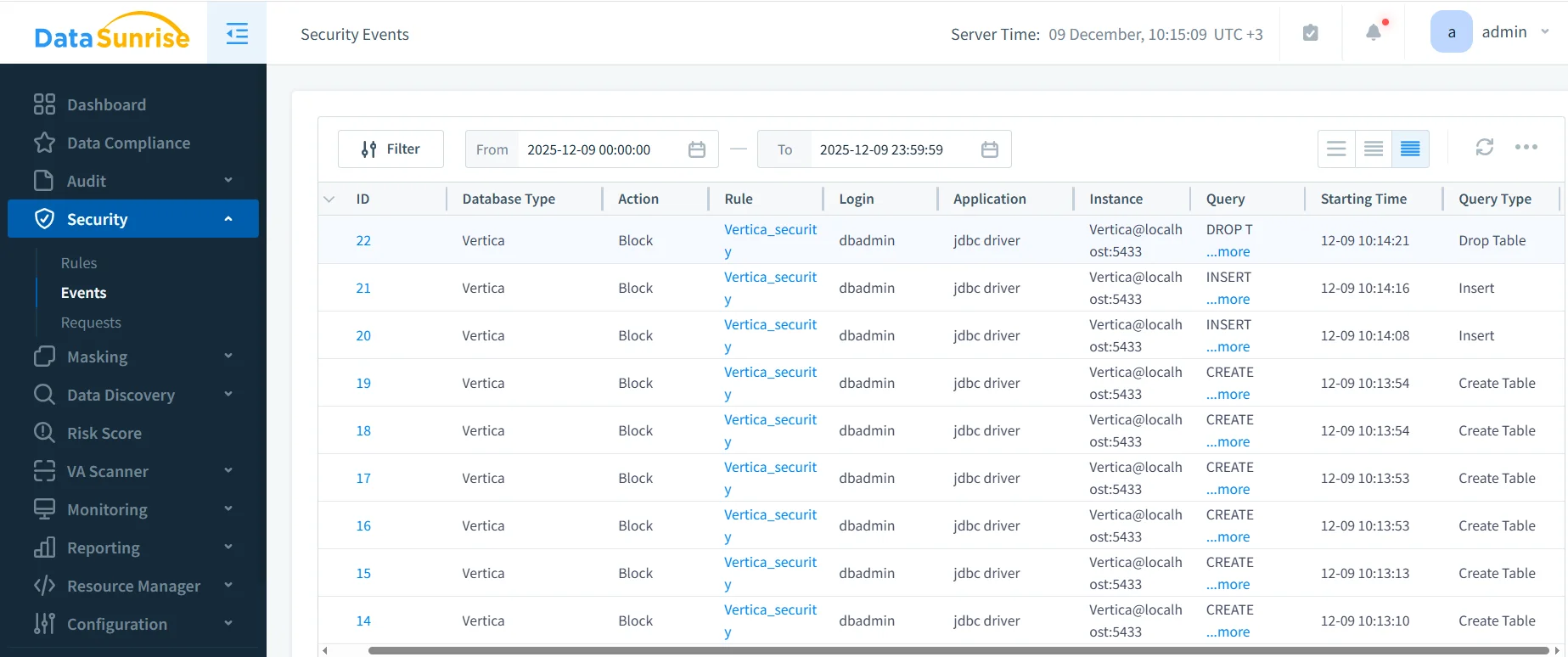

Une fois les règles configurées, DataSunrise commence immédiatement à appliquer les restrictions SQL. La capture d’écran suivante montre les tentatives bloquées sur des ressources Vertica sensibles.

Comme illustré ci-dessus, des opérations telles que INSERT, DROP TABLE ou CREATE TABLE sont bloquées conformément à la politique. Cela empêche les modifications non autorisées de schéma, protège l’intégrité des données et garantit que chaque violation est enregistrée.

3. Protéger : Masquage et Pseudonymisation dans Vertica

Le masquage est une exigence dans le RGPD, HIPAA, PCI DSS, ainsi que dans les politiques de conformité interne. Comme Vertica ne fournit pas de masquage dynamique natif, DataSunrise applique le masquage en externe. Il intercepte les ensembles de résultats et remplace les valeurs sensibles par des données masquées selon l’identité de l’utilisateur, l’application et les règles réseau.

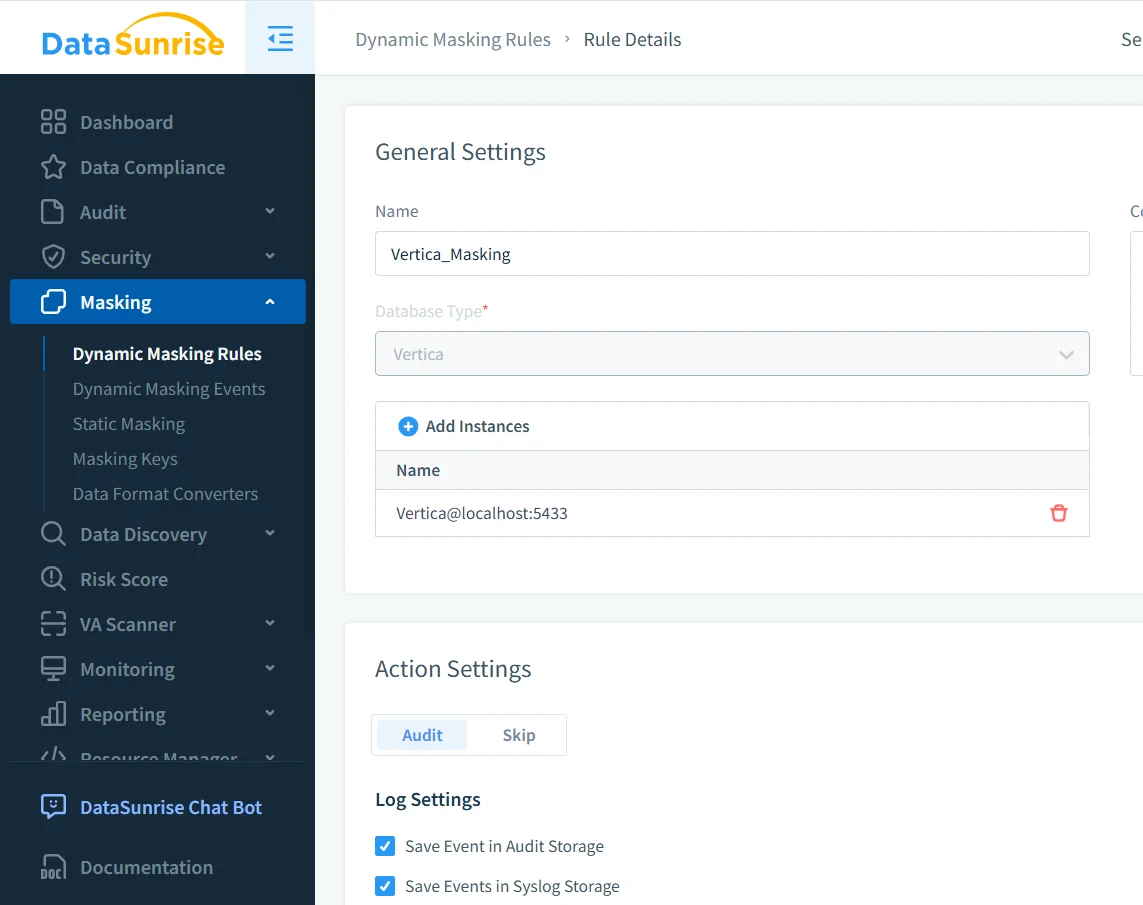

La première capture d’écran du masquage montre la définition générale de la règle pour Vertica :

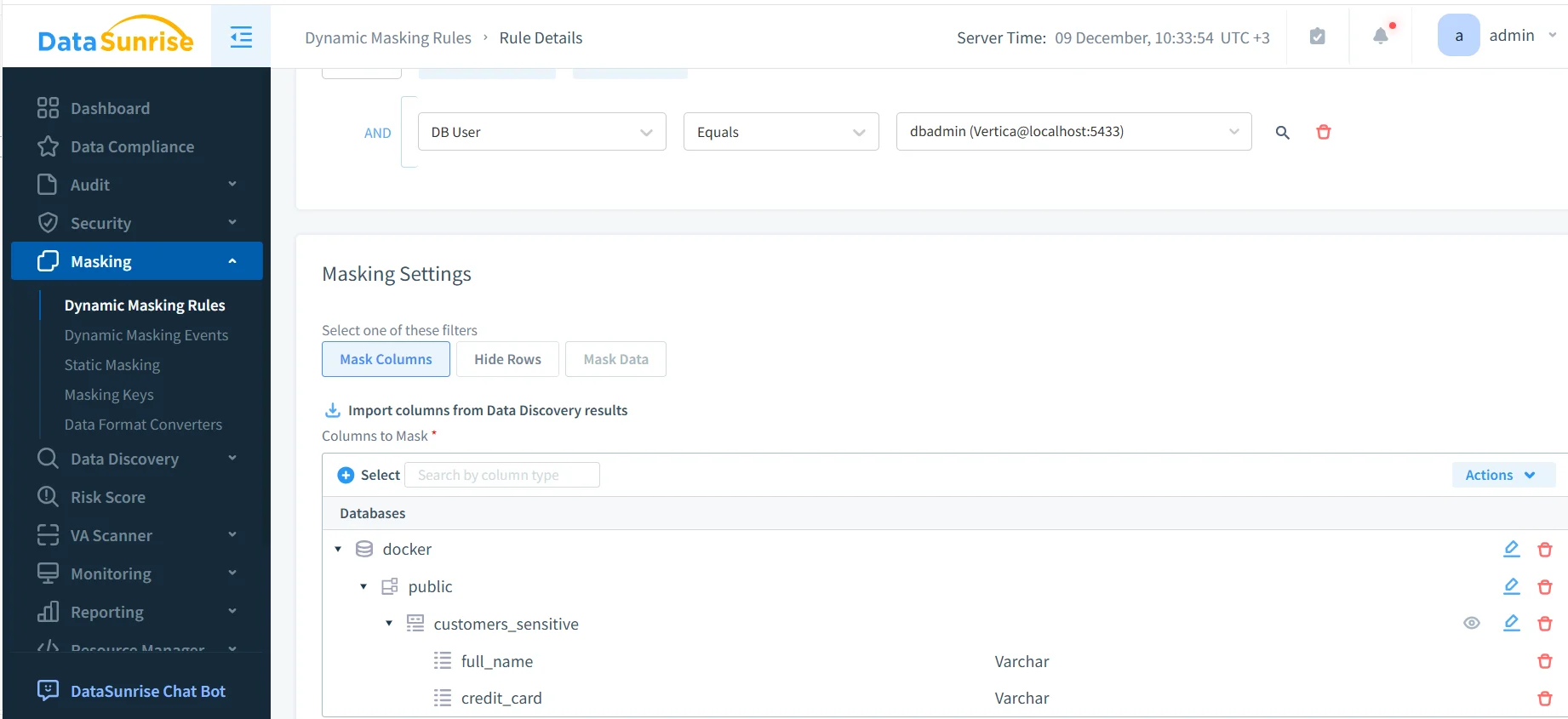

Après la définition de la règle, l’étape suivante consiste à sélectionner les colonnes nécessitant un masquage. La capture d’écran suivante illustre le panneau Paramètres de Masquage où des champs sensibles tels que full_name, credit_card et phone sont ajoutés à la règle.

Cette Règle de Masquage Dynamique pour Vertica garantit que les champs sensibles tels que full_name, credit_card et phone_number sont masqués pour les rôles non privilégiés. Une fois activée, la règle remplace les valeurs réelles par des valeurs masquées pour tout utilisateur ne remplissant pas les critères d’autorisation.

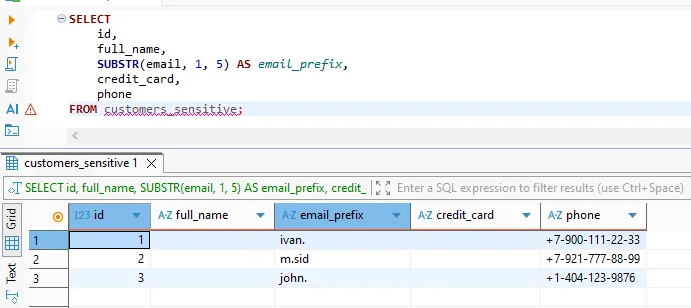

Après application de la règle, les valeurs masquées apparaissent directement dans les résultats des requêtes, comme illustré ci-dessous :

Cela confirme que les données sensibles restent protégées même lorsqu’elles sont consultées via des éditeurs SQL ou des outils BI.

4. Surveiller : Suivre l’Accès aux Données Sensibles Vertica

Bien que le masquage et l’application des règles SQL préservent la confidentialité, les cadres de conformité exigent également une surveillance. Comme Vertica distribue l’exécution entre les nœuds, les journaux natifs seuls ne suffisent pas. DataSunrise consolide les requêtes SQL, les violations de sécurité et les actions de masquage dans un pipeline d’événements unifié. Cela simplifie grandement les enquêtes et les revues internes.

De plus, les administrateurs Vertica vérifient fréquemment les patterns d’accès avec des requêtes SQL telles que :

SELECT user_name, request, start_time FROM query_requests WHERE request LIKE '%customers_sensitive%';

Combiné avec la journalisation DataSunrise, cela offre une vue complète de la manière dont les données sensibles sont consultées durant les opérations quotidiennes.

5. Prouver : Générer des Preuves pour les Audits de Conformité

Enfin, la conformité nécessite des preuves documentées. Les audits réglementaires demandent souvent des preuves de masquage, des journaux de violations SQL, des résumés d’accès et des détails sur la rétention. Produire ces éléments manuellement est source d’erreurs. Au lieu de cela, le Gestionnaire de Conformité de DataSunrise génère automatiquement des rapports structurés alignés sur RGPD, HIPAA, PCI DSS et SOX. Cela réduit considérablement le temps passé à préparer les preuves lors des audits.

Matrice des Responsabilités du Contrôle de la Conformité

| Domaine de Contrôle | Administrateur Vertica | Équipe Sécurité | DataSunrise |

|---|---|---|---|

| Identification des données | Définir les schémas | Valider les catégories | Découverte automatisée |

| Application SQL | Attribuer les rôles | Définir les politiques | Bloquer ou autoriser le SQL |

| Masquage | Maintenir les structures | Définir les règles de masquage | Appliquer le masquage dynamiquement |

| Surveillance | Revoir les journaux | Enquêter sur les incidents | Audit unifié |

| Preuves d’audit | Fournir les métadonnées | Interpréter les normes | Générer des rapports |

Conclusion

Comment gérer la conformité des données pour Vertica nécessite une découverte continue, une application des règles SQL, un masquage dynamique, une surveillance centralisée et un reporting automatisé. Puisque Vertica distribue l’exécution et le stockage entre nœuds et projections, les organisations doivent appliquer la conformité au niveau de la passerelle SQL où les requêtes prennent naissance. DataSunrise fournit exactement ce plan d’application, garantissant que les données sensibles restent protégées tout en permettant à Vertica de conserver ses capacités analytiques haute performance.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant