Comment gérer la conformité pour TiDB

TiDB est une base de données SQL distribuée conçue pour les charges de travail en temps réel avec une forte compatibilité MySQL. Son moteur hybride de traitement transactionnel et analytique (HTAP) la rend attrayante pour les environnements fintech, commerce électronique et SaaS à grande échelle. Mais les obligations de conformité au titre du RGPD (GDPR), HIPAA, SOX, et PCI DSS exigent plus que la scalabilité—elles requièrent visibilité, contrôle et auditabilité.

Ce guide explique comment gérer la conformité dans les environnements TiDB en utilisant les fonctionnalités natives, et comment DataSunrise améliore ces capacités grâce à l’automatisation des politiques, la protection en temps réel et les rapports de niveau entreprise.

Pourquoi la gestion de la conformité est critique

Les entreprises qui ne respectent pas leurs obligations de conformité ont subi des sanctions spectaculaires :

En août 2024, Uber a été condamné à une amende de 290 millions d’euros (~324 millions de dollars) par l’Autorité néerlandaise de protection des données pour avoir transféré illégalement des données de conducteurs vers les États-Unis sans garanties suffisantes, selon CBS News.

En décembre 2024, Meta (Facebook) a reçu une amende de 251 millions d’euros (~263 millions de dollars) de la Commission irlandaise de protection des données suite à une violation de données utilisateurs ayant affecté environ 29 millions de comptes, comme rapporté par The Record.

Selon un rapport 2025 sur les amendes RGPD de DLA Piper, le total des sanctions a atteint 1,2 milliard d’euros rien qu’en 2024 en Europe, avec un cumul des pénalités depuis 2018 approchant les 6 milliards d’euros.

Ces cas médiatisés démontrent que la non-conformité n’est pas qu’une théorie—elle peut coûter aux organisations des centaines de millions en sanctions, sans compter les atteintes à la réputation et la perte de confiance des clients.

Fonctionnalités natives de conformité dans TiDB

TiDB comprend plusieurs outils pour la journalisation d’audit, le contrôle d’accès, et la récupération. Certaines fonctionnalités nécessitent des déploiements Enterprise ou Cloud.

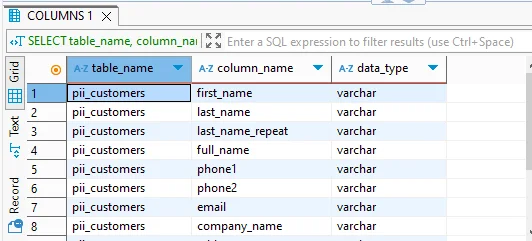

Découverte manuelle des données sensibles — Toutes éditions

Vous pouvez identifier manuellement les colonnes susceptibles de contenir des données sensibles (comme des emails, numéros de téléphone, numéros de sécurité sociale, etc.) grâce à une simple requête REGEXP sur la table information_schema.columns :

SELECT table_name, column_name

FROM information_schema.columns

WHERE table_schema = 'your_db'

AND column_name REGEXP 'email|phone|ssn|card|name';

Cela aide à faire ressortir les champs potentiels PII/PHI qui peuvent exiger un masquage ou un contrôle d’accès renforcé.

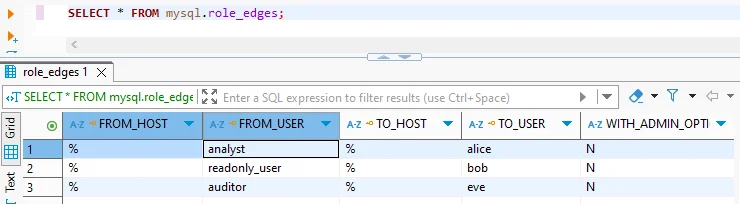

Contrôle d’accès basé sur les rôles — Toutes éditions

TiDB prend en charge les rôles conformes au standard SQL pour simplifier la gestion des privilèges. Voici comment créer un rôle en lecture seule et l’assigner à un utilisateur :

CREATE ROLE read_only;

GRANT SELECT ON your_db.* TO read_only;

CREATE USER 'auditor'@'%' IDENTIFIED BY 'StrongPass!';

GRANT read_only TO 'auditor'@'%';

Ce script définit un rôle réutilisable read_only, lui accorde un accès minimal et l’affecte à l’utilisateur auditor—permettant un contrôle des privilèges strict et basé sur les rôles dans TiDB.

Journalisation d’audit — Enterprise/Cloud v7.1+ uniquement

TiDB Enterprise inclut une journalisation d’audit intégrée pour suivre l’activité des utilisateurs, notamment les tentatives de connexion échouées, les modifications DDL et d’autres opérations sensibles. Voici un exemple d’activation du journal d’audit, filtrage des tentatives de connexion échouées et activation de la sortie JSON avec anonymisation :

SET GLOBAL tidb_audit_enabled = 1;

SET @f = '{

"filter": [

{ "class": ["CONNECT"], "status_code": [0] }

]

}';

SELECT audit_log_create_filter('fail_logins', @f);

SELECT audit_log_create_rule('fail_logins', 'user@%', true);

SET GLOBAL tidb_audit_log_format = 'json';

SET GLOBAL tidb_audit_log_redacted = ON;

Cette configuration capture les tentatives de connexion infructueuses et les stocke au format JSON avec les valeurs sensibles anonymisées—idéal pour respecter les exigences de conformité sans exposer les identifiants ou PII dans les journaux.

Récupération point-in-time (PITR) — Community (v6.3+) et Enterprise

TiDB prend en charge la récupération point-in-time à l’aide de sauvegardes journaux et complètes—essentiel pour restaurer des pertes accidentelles de données ou des modifications malveillantes. L’exemple ci-dessous démarre une sauvegarde de logs en arrière-plan et restaure la base à un instant précis :

tiup br log start --task-name=finance --pd="${PD_IP}:2379" \

--storage='s3://backup/finance'

tiup br restore point --pd="${PD_IP}:2379" \

--storage='s3://backup/finance' \

--full-backup-storage='s3://backup/full' \

--restored-ts '2025-07-15 00:00:00+0000'

Cette méthode combine des sauvegardes log continues avec des instantanés complets, permettant une récupération précise à tout moment—crucial pour la conformité, la reprise après sinistre, et l’intégrité des pistes d’audit.

Comment DataSunrise améliore la conformité de TiDB

DataSunrise est une plateforme de sécurité des données basée sur un proxy qui étend les fonctionnalités natives de TiDB avec une automatisation et une visibilité spécifiques à la conformité.

Alors que TiDB fournit une base solide pour la journalisation et la récupération, DataSunrise ajoute une couche de sécurité proxy complète. Elle offre une protection en temps réel, de l’automatisation, et de la visibilité sur les flux de données sensibles—sans nécessiter de modifications des applications ou bases de données.

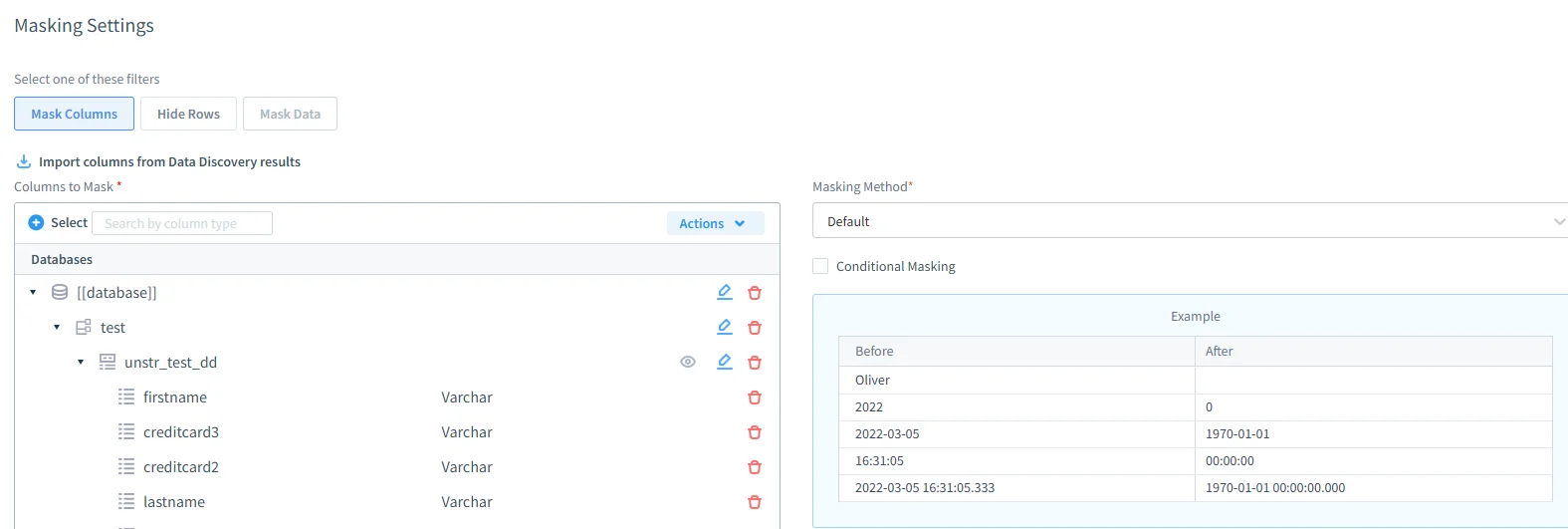

Masquage dynamique des données

Prend en charge le masquage total, partiel, par expression régulière, la substitution par valeurs nulles, et la substitution simple, comme décrit dans le aperçu du masquage dynamique des données de DataSunrise.

Les règles de masquage peuvent être appliquées par utilisateur, IP, schéma ou contexte de requête — tout cela sans aucune modification de l’application ou de la base de données elle-même.

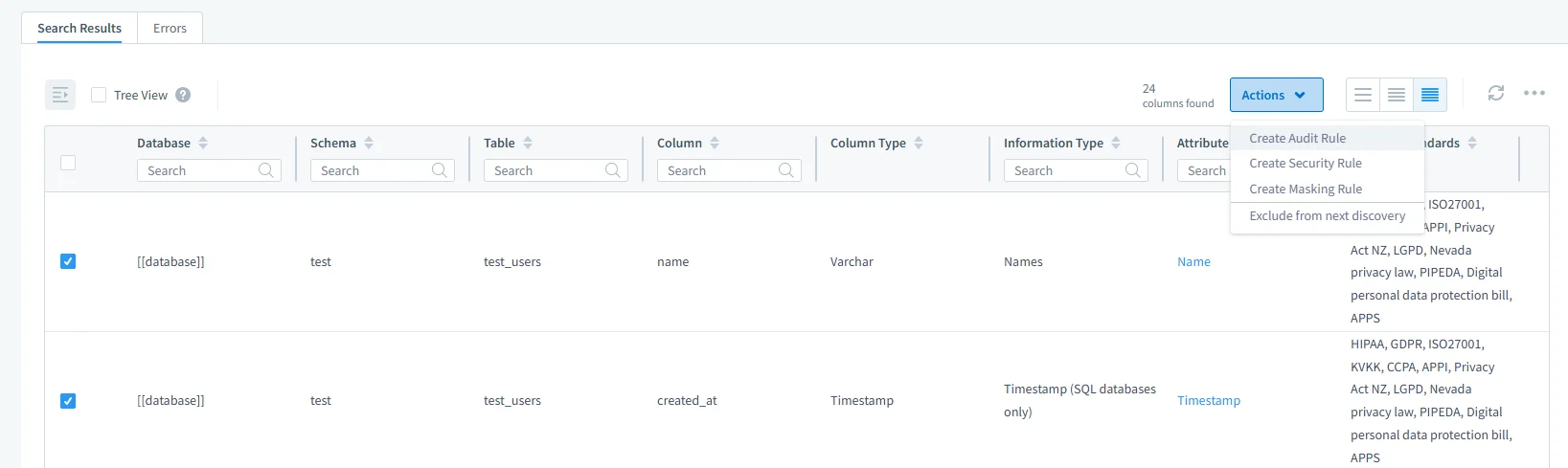

Découverte des données sensibles

Utilise à la fois la reconnaissance de motifs et des techniques basées sur un dictionnaire pour la découverte de PII et PHI.

Les colonnes sensibles peuvent être taguées, classifiées et exportées dans des rapports prêts pour l’audit.

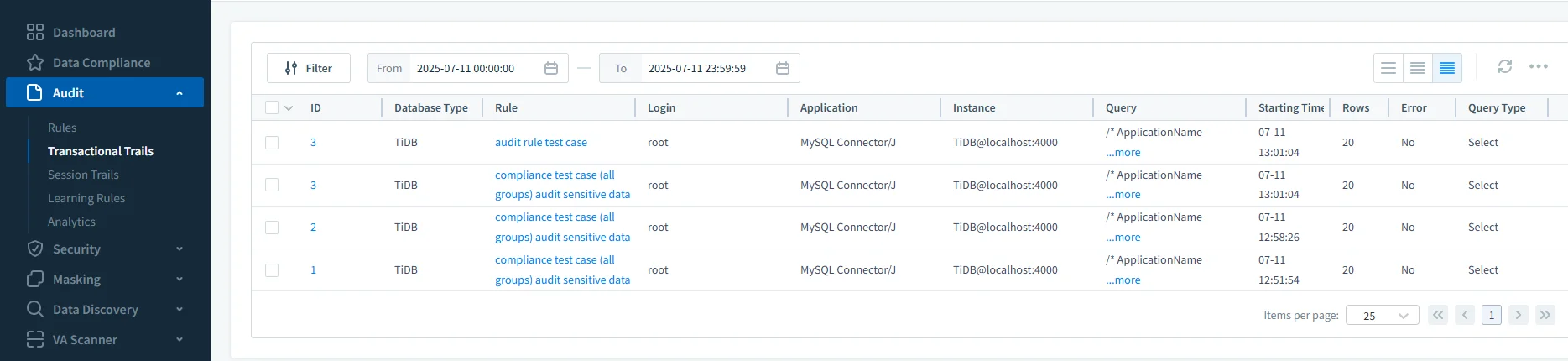

Alertes en temps réel et pistes d’audit

Capture les requêtes avec valeurs de variables liées pour un contexte complet.

Prend en charge les alertes en temps réel via Slack, Microsoft Teams, Webhook et Email.

Fournit une journalisation et filtrage unifiés des audits across TiDB et autres sources de données.

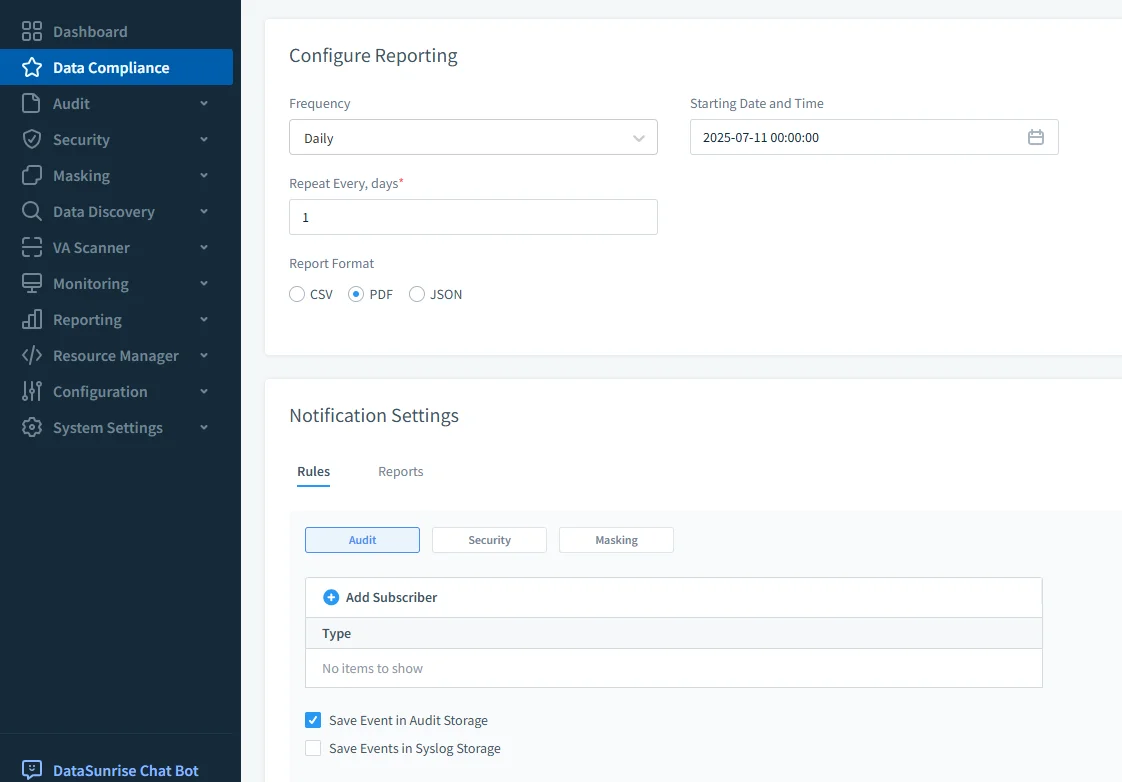

Rapports de conformité

Permet de programmer des analyses régulières de conformité et de générer des rapports exportables (PDF, CSV, JSON).

Les rapports peuvent être filtrés par plage temporelle, utilisateur, rôle ou schéma d’accès — idéal pour produire la documentation de conformité.

Étapes pour gérer la conformité dans TiDB

| Étape | Description |

|---|---|

| 1. Classifier les données sensibles | Utilisez des requêtes SQL sur INFORMATION_SCHEMA ou la découverte DataSunrise pour localiser les champs PII/PHI. |

| 2. Définir les politiques d’accès | Configurez les utilisateurs, les rôles et les déclarations GRANT pour appliquer le principe du moindre privilège. |

| 3. Activer la journalisation | Activez la journalisation d’audit native dans l’édition Enterprise ou les journaux de requêtes générales/lentes dans l’édition Community. |

| 4. Surveiller l’activité | Utilisez le tableau de bord TiDB ou les alertes en temps réel DataSunrise pour suivre les comportements et détecter les anomalies. |

| 5. Appliquer le masquage des données | Utilisez le masquage dynamique DataSunrise pour protéger les sorties sensibles selon les rôles ou conditions. |

| 6. Générer des pistes d’audit | Configurez des filtres d’audit (TiDB) ou la journalisation basée sur des règles (DataSunrise) pour enregistrer les événements clés. |

| 7. Programmer des rapports | Produisez des rapports d’audit et de conformité périodiques alignés avec le RGPD, HIPAA, SOX ou PCI DSS. |

| 8. Sauvegarder et préparer les restaurations | Utilisez le PITR dans TiDB pour restaurer les données à un état précis en cas de violation ou panne. |

Conclusion

TiDB offre une base robuste pour la conformité grâce au contrôle d’accès, aux journaux d’audit et au PITR. Mais pour répondre aux exigences réglementaires modernes, il faut des contrôles dynamiques, une surveillance proactive et une gestion centralisée des politiques.

DataSunrise comble ces lacunes. Il transforme TiDB en une plateforme entièrement conforme—supportant le masquage des données, la découverte, les alertes et les rapports via une interface unique et intuitive.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant