Gestion de la Conformité ScyllaDB

ScyllaDB est une base de données NoSQL haute performance conçue pour la montée en charge et la disponibilité. Elle alimente des applications nécessitant une faible latence et un débit massif, ce qui en fait un choix populaire dans les secteurs de la finance, du commerce électronique et des environnements cloud natifs. Cependant, à mesure que les organisations adoptent ScyllaDB pour des charges de travail critiques, la conformité devient un défi.

Des réglementations telles que le RGPD, HIPAA, PCI DSS et SOX exigent visibilité, audit, masquage et application cohérente des politiques à travers les systèmes de données distribués. Bien que ScyllaDB offre une journalisation basique, répondre aux exigences de conformité requiert souvent des couches supplémentaires de surveillance et d’automatisation.

Cet article passe en revue les fonctionnalités natives liées à la conformité de ScyllaDB et explique comment DataSunrise améliore la gestion de la conformité avec une surveillance centralisée, des contrôles automatisés et une protection en temps réel.

Importance de la Gestion de la Conformité

La gestion de la conformité est plus qu’une simple obligation réglementaire — c’est une base de confiance, de sécurité et d’efficacité opérationnelle. Pour les organisations utilisant ScyllaDB, les enjeux sont encore plus élevés en raison de l’échelle et de la sensibilité des données souvent stockées.

- Pression réglementaire : Les secteurs tels que la santé, la finance et le commerce électronique doivent se conformer à des exigences strictes comme le RGPD, HIPAA et le PCI DSS. Le non-respect peut entraîner des amendes, des dommages réputationnels et des conséquences juridiques.

- Protection des données : Les cadres de conformité imposent les meilleures pratiques en matière de sécurité des données, y compris les contrôles d’accès basés sur les rôles, le chiffrement et la surveillance des activités, aidant à prévenir les violations et les menaces internes.

- Préparation à l’audit : Les réglementations exigent des preuves des processus de gestion des données. Sans pistes d’audit centralisées, les organisations font face à des revues longues et sujettes aux erreurs.

- Confiance commerciale : Montrer la conformité renforce la confiance des clients, partenaires et régulateurs, consolidant les relations à long terme.

- Efficacité opérationnelle : L’automatisation des tâches de conformité réduit la charge manuelle, diminue les coûts opérationnels et accélère le time-to-market des nouvelles applications.

En résumé, une gestion efficace de la conformité pour ScyllaDB assure la sécurité, réduit les risques et soutient la croissance durable des entreprises.

Fonctionnalités Natives de Conformité de ScyllaDB

ScyllaDB fournit certaines fonctionnalités de base qui aident à la gestion de la conformité. Bien qu’utiles, ces fonctionnalités nécessitent souvent un effort manuel pour s’aligner sur les attentes réglementaires.

Authentification & Autorisation

ScyllaDB supporte le contrôle d’accès basé sur les rôles (RBAC), permettant aux administrateurs de définir des rôles et d’assigner des privilèges spécifiques. Cela aide à garantir que seuls les utilisateurs autorisés peuvent consulter ou modifier les ensembles de données sensibles. Voir aussi les contrôles d’accès pour plus de contexte.

Exemple : Création d’un rôle et attribution d’un accès restreint à un keyspace.

-- Crée un rôle pour les auditeurs de conformité

CREATE ROLE compliance_auditor WITH LOGIN = true;

-- Accorde un accès en lecture seule au keyspace sensible

GRANT SELECT ON KEYSPACE sensitive_data TO compliance_auditor;

-- Assigne le rôle à un utilisateur spécifique

GRANT compliance_auditor TO user_jane;

Cette configuration garantit que les auditeurs peuvent examiner les données sans les modifier, respectant ainsi les exigences de conformité pour le principe du moindre privilège.

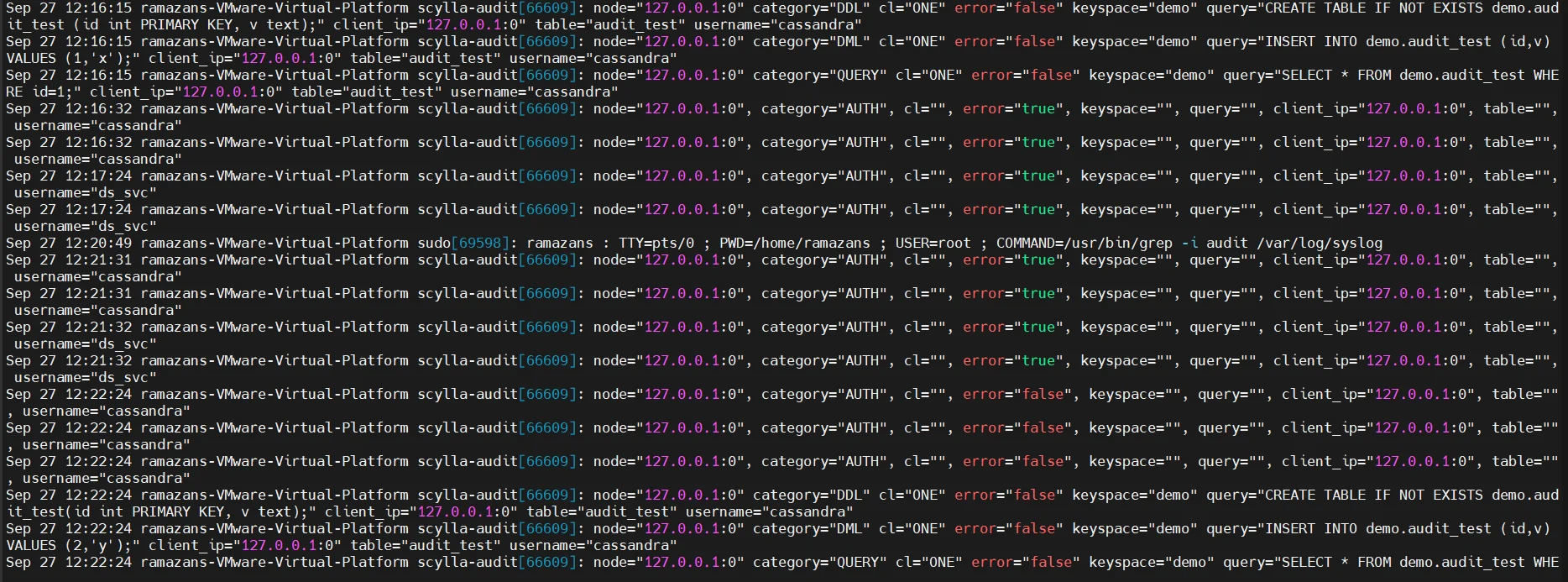

Journalisation d’Audit

ScyllaDB peut enregistrer les tentatives d’authentification, les requêtes et les modifications de schéma. Ces logs fournissent une base pour l’historique des activités de données et l’analyse judiciaire.

Les logs d’audit aident les administrateurs à reconstituer les événements lors des examens de sécurité et fournissent des preuves pour les audits de conformité. Cependant, comme les logs sont stockés localement sur chaque nœud, leur agrégation sur de grands clusters peut devenir complexe. Une approche plus avancée est décrite dans les sections logs d’audit et règles d’audit.

Chiffrement

ScyllaDB supporte le chiffrement TLS en transit et le chiffrement au repos, protégeant les informations sensibles contre l’interception ou le vol. Les pratiques de chiffrement sont abordées plus en détail dans la section chiffrement des bases de données.

Activation du TLS dans le fichier scylla.yaml :

client_encryption_options:

enabled: true

certificate: /etc/scylla/ssl/cert.pem

keyfile: /etc/scylla/ssl/key.pem

require_client_auth: true

Activation du chiffrement au repos (avec scylla.yaml) :

transparent_data_encryption:

enabled: true

keystore: /etc/scylla/keystore.jks

keystore_password: mySecretPassword

Cela garantit que toutes les communications et les enregistrements stockés respectent les exigences de chiffrement imposées par des réglementations telles que HIPAA et PCI DSS.

Politiques de Contrôle d’Accès

ScyllaDB implémente des mécanismes GRANT/REVOKE compatibles Cassandra pour un contrôle d’accès fin. Cela aide à appliquer des politiques telles que le principe du moindre privilège.

Exemple : Limiter l’accès à une table contenant des informations de paiement.

-- Révoquer tous les privilèges par sécurité

REVOKE ALL ON KEYSPACE sensitive_data FROM PUBLIC;

-- Accorder seulement les permissions SELECT sur la table "transactions"

GRANT SELECT ON TABLE sensitive_data.transactions TO compliance_auditor;

En réduisant les privilèges, les organisations peuvent diminuer le risque d’usage abusif des données tout en respectant les exigences de conformité.

Ces fonctionnalités sont précieuses mais fragmentées. Les logs sont stockés localement par nœud, les rapports de conformité sont manuels, et les données sensibles apparaissent souvent en clair dans les audits. Pour les organisations soumises à des contrôles, cela engendre une charge importante.

Conformité ScyllaDB avec DataSunrise

DataSunrise Compliance Manager étend ScyllaDB avec une automatisation et un contrôle de niveau entreprise. Plutôt que de se reposer sur des logs locaux aux nœuds, DataSunrise offre une infrastructure centralisée de conformité prête pour l’audit.

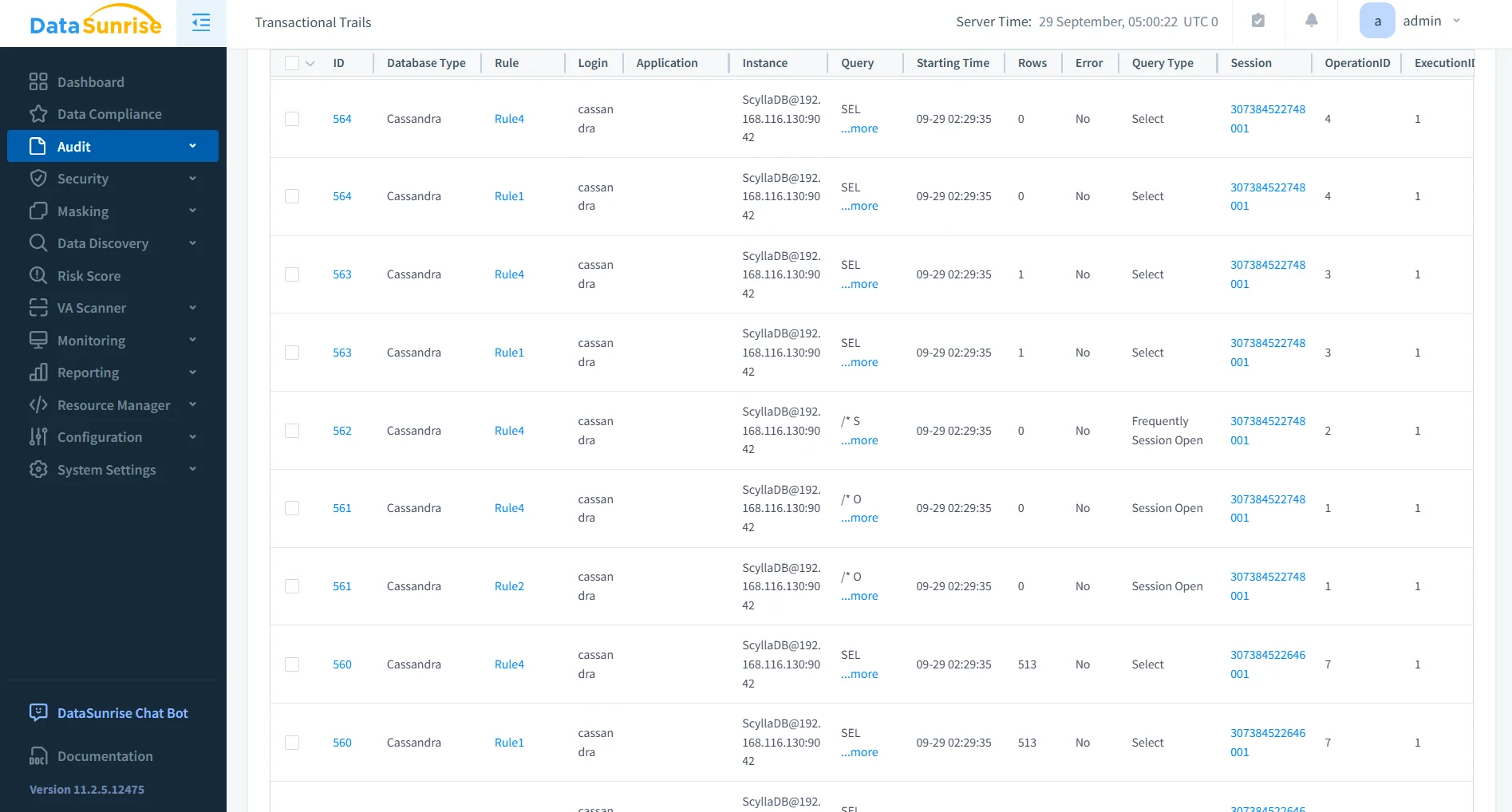

Surveillance Centralisée des Activités

DataSunrise unifie la surveillance d’activité de base de données à travers les clusters ScyllaDB. Les administrateurs bénéficient d’un point de vue unique sur les charges de travail distribuées, réduisant complexité et temps de réaction lors d’audits ou enquêtes.

- Tableau de bord unique pour tous les nœuds et clusters.

- Filtres avancés par utilisateur, type de requête ou objet.

- Stockage long terme des pistes d’audit pour analyse judiciaire.

- Intégration avec les plateformes SIEM et de sécurité.

Contrairement à la journalisation native, cette approche permet la corrélation d’événements entre clusters, offrant une vue complète du comportement utilisateur sur l’ensemble du déploiement. Ceci est critique pour les organisations réparties géographiquement, où les équipes conformité doivent identifier rapidement les anomalies à travers des milliers de nœuds. Cela améliore aussi la réponse aux incidents en reliant en temps réel les activités suspectes aux profils utilisateurs.

Pour plus de détails, voir l’historique des activités de données.

Découverte de Données Sensibles

La découverte des données est automatisée avec DataSunrise, éliminant la nécessité d’examens manuels de schéma susceptibles d’erreurs. La découverte peut s’exécuter en continu ou à la demande, assurant que les nouveaux ensembles de données entrent rapidement dans la couverture conformité.

- Analyse des schémas ScyllaDB pour données PII, PHI et PCI.

- Utilisation de reconnaissance de motifs, NLP, et même OCR pour champs semi-structurés ou non structurés.

- Génération de rapports localisant les données sensibles.

- Permet la configuration instantanée des règles de masquage, audit ou firewall.

Au-delà de l’identification, les résultats s’intègrent directement dans l’application des politiques. Par exemple, dès détection des champs de carte de crédit, les administrateurs peuvent immédiatement appliquer des politiques de masquage dynamique. Ce lien étroit entre découverte et application réduit les angles morts de conformité et garantit que les champs sensibles ne restent jamais sans protection. La numérisation continue soutient aussi les environnements évolutifs, où de nouvelles tables ou colonnes sont fréquemment introduites sans supervision explicite de conformité.

Règles d’Audit Granulaires

Avec des règles d’audit flexibles, les administrateurs peuvent définir des contrôles de conformité avec précision. Les règles peuvent être adaptées à différentes réglementations ou exigences internes, permettant une surveillance ciblée sans surcharges inutiles.

- Suivi des accès aux colonnes sensibles (ex. : identifiants clients, données de paiement).

- Focus sur les opérations DDL/DML affectant les ensembles de données réglementés.

- Planification des audits sur des plages horaires spécifiques, réduisant l’impact sur les performances.

- Export des logs dans des formats standardisés pour les rapports.

Cela garantit que les équipes conformité capturent uniquement l’essentiel, minimisant le bruit dans les logs tout en conservant la visibilité là où elle compte le plus. Vous pouvez aussi consulter les objectifs d’audit pour un usage stratégique.

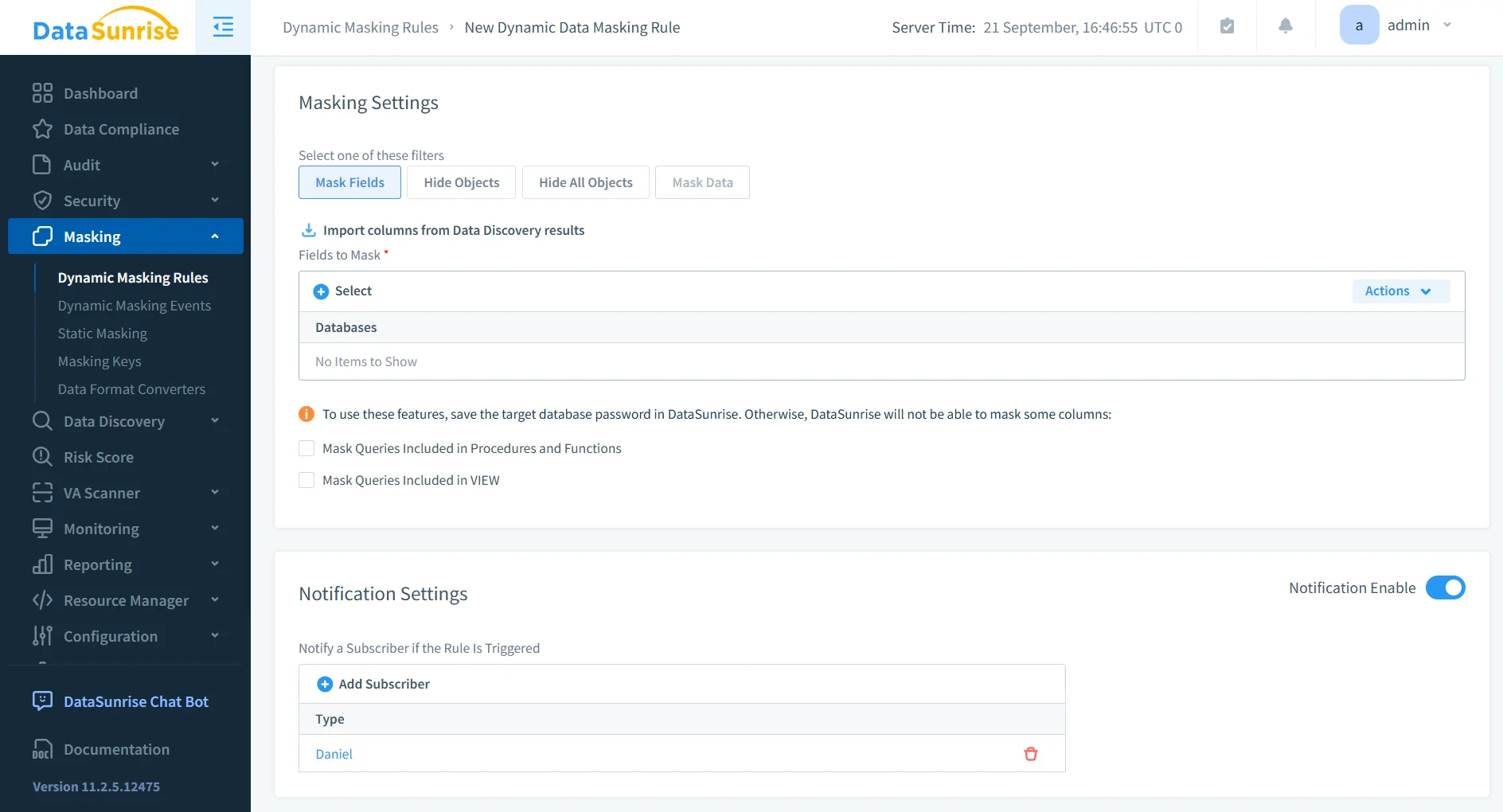

Masquage Dynamique des Données

Le masquage dynamique des données protège les valeurs sensibles au moment de la requête, garantissant que les utilisateurs non autorisés ne voient jamais les vraies informations. Contrairement au masquage statique, il applique les règles de manière dynamique sans modifier les données stockées ni nécessiter de changements de schéma.

- Remplace les PII/PHI par des valeurs masquées pour les utilisateurs non autorisés.

- Applique les politiques de masquage selon les rôles, départements ou régulations.

- Assure que les données réelles ne sont jamais exposées dans les logs ou rapports.

- Adapte automatiquement le masquage selon les évolutions des rôles utilisateurs ou des régulations.

Cela permet aux organisations d’utiliser des données réalistes pour l’analyse et les tests tout en restant conformes aux règles de confidentialité. Plus d’informations sur les stratégies de masquage sont disponibles dans le masquage statique des données.

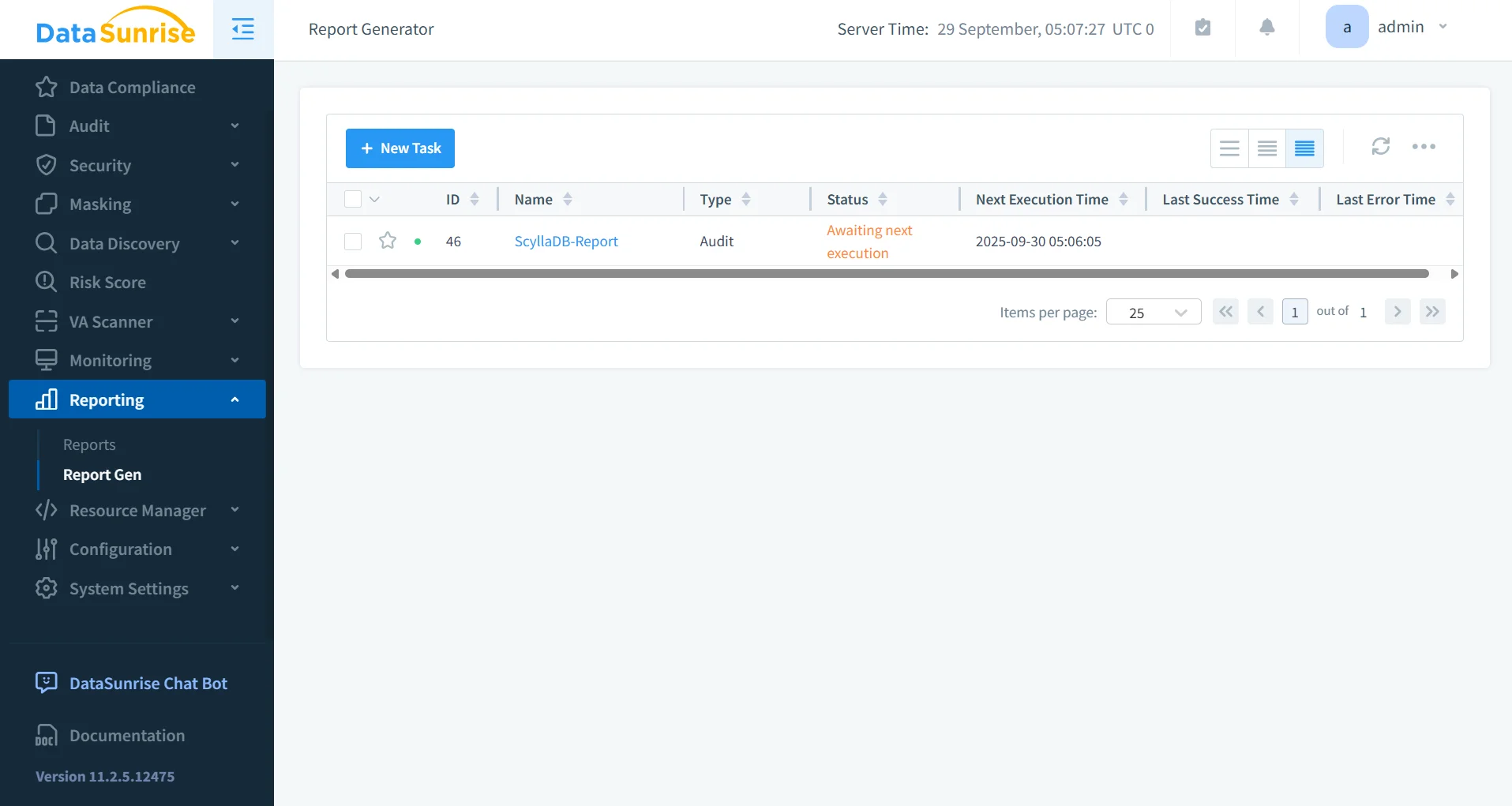

Rapports Automatisés de Conformité

Avec les rapports automatisés de conformité, les organisations peuvent démontrer leur adhésion aux régulateurs avec un minimum d’effort. Les rapports sont conçus pour les auditeurs, offrant des preuves structurées au lieu de logs bruts.

- Génération de rapports en un clic pour RGPD, HIPAA, PCI DSS et SOX.

- Remplacement de jours de revues manuelles de logs par des preuves prêtes à l’audit.

- Détection des dérives de conformité et alignement continu des politiques.

La génération automatisée de rapports assure aussi une cohérence des audits. Au lieu que chaque équipe prépare les preuves différemment, les organisations maintiennent des modèles standardisés pour tous les audits, réduisant la confusion et accélérant l’approbation par les régulateurs. Plus de détails sont disponibles dans la section génération de rapports.

Bénéfices pour les Entreprises

La mise en œuvre de la conformité ScyllaDB avec DataSunrise apporte des bénéfices mesurables :

| Bénéfice | Impact |

|---|---|

| Réduction des risques | Atténue de manière proactive les violations de données et échecs de conformité. |

| Efficacité | Automatise les tâches de reporting, masquage et surveillance. |

| Préparation à l’audit | Fournit des preuves structurées aux régulateurs en quelques minutes. |

| Réduction des coûts | Diminue la surveillance manuelle et les coûts de maintenance de la conformité. |

| Scalabilité | Soutient la croissance dans les environnements hybrides et multi-cloud. |

Voir aussi aperçu des réglementations de conformité pour des conseils supplémentaires.

Conclusion

La rapidité et l’échelle de ScyllaDB en font un excellent choix pour les applications modernes, mais les outils natifs seuls satisfont rarement aux exigences strictes de conformité. En intégrant DataSunrise, les organisations bénéficient d’une plateforme centralisée de gestion de la conformité couvrant audit, surveillance, masquage, découverte et reporting.

Avec des fonctionnalités telles que Compliance Autopilot, la surveillance en temps réel et les rapports prêts pour l’audit, DataSunrise garantit que les déploiements ScyllaDB restent sécurisés et conformes aux réglementations internationales tout en réduisant la charge opérationnelle.