Gestion de la Conformité Vertica

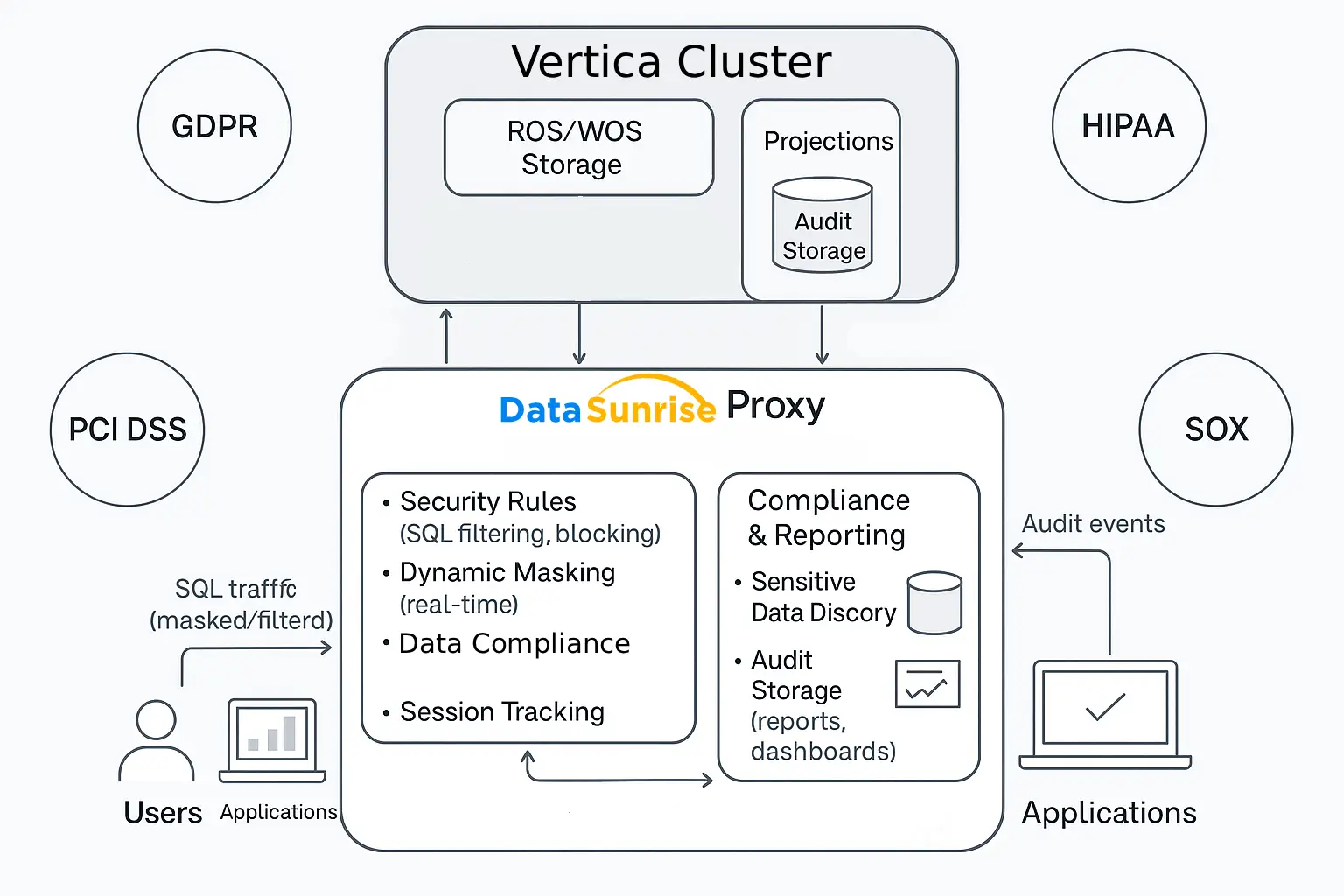

La gestion de la conformité Vertica devient de plus en plus essentielle car Vertica est souvent déployé au cœur des écosystèmes analytiques, alimentant les tableaux de bord BI, les pipelines ML, et les workflows régulés. À mesure que ces environnements se développent, les organisations doivent démontrer que les données sensibles respectent les politiques internes et les réglementations externes telles que le RGPD, HIPAA, PCI DSS, et la SOX. Parce que l’architecture de Vertica privilégie la rapidité et le traitement distribué plutôt que les contrôles de conformité intégrés, les entreprises exigent de plus en plus une couche de gouvernance dédiée qui maintient la visibilité, la cohérence et l’auditabilité. En conséquence, DataSunrise opère comme ce plan de contrôle de conformité — centralisant la classification, le masquage, l’audit et la génération de preuves pour les charges de travail Vertica.

De plus, le modèle d’exécution distribué de Vertica, son moteur de stockage ROS/WOS, et son architecture basée sur les projections introduisent des défis uniques pour la gestion de la conformité. Les champs sensibles apparaissent fréquemment dans plusieurs projections, les vecteurs de suppression compliquent l’application de la rétention, et l’exécution distribuée des requêtes rend l’audit unifié difficile. Par conséquent, la gestion de la conformité Vertica exige une stratégie consciente de l’architecture qui unifie les métadonnées internes de Vertica avec une couche d’application externe.

Architecture de Vertica et considérations de conformité

Vertica fonctionne comme un moteur analytique « shared-nothing ». Il stocke les données dans des conteneurs ROS, maintient les modifications récentes dans WOS, et organise les données en projections optimisées pour des charges de travail spécifiques. Ces choix architecturaux influencent les exigences de conformité car :

- Les attributs sensibles peuvent apparaître dans plusieurs projections.

- Les suppressions logiques restent actives via des vecteurs de suppression jusqu’à ce que Vertica les traite lors de la compaction.

- L’exécution distribuée nécessite un audit unifié et corrélé.

- La haute concurrence exige une application cohérente des règles à travers divers chemins d’accès.

Par conséquent, DataSunrise place des contrôles de conformité autour de Vertica, interceptant le trafic SQL, appliquant les règles de masquage et de sécurité, et consolidant les enregistrements d’audit. Ce modèle d’application externalisée crée de fortes garanties de conformité sans modifier les internes de Vertica.

Détection et cartographie des données régulées

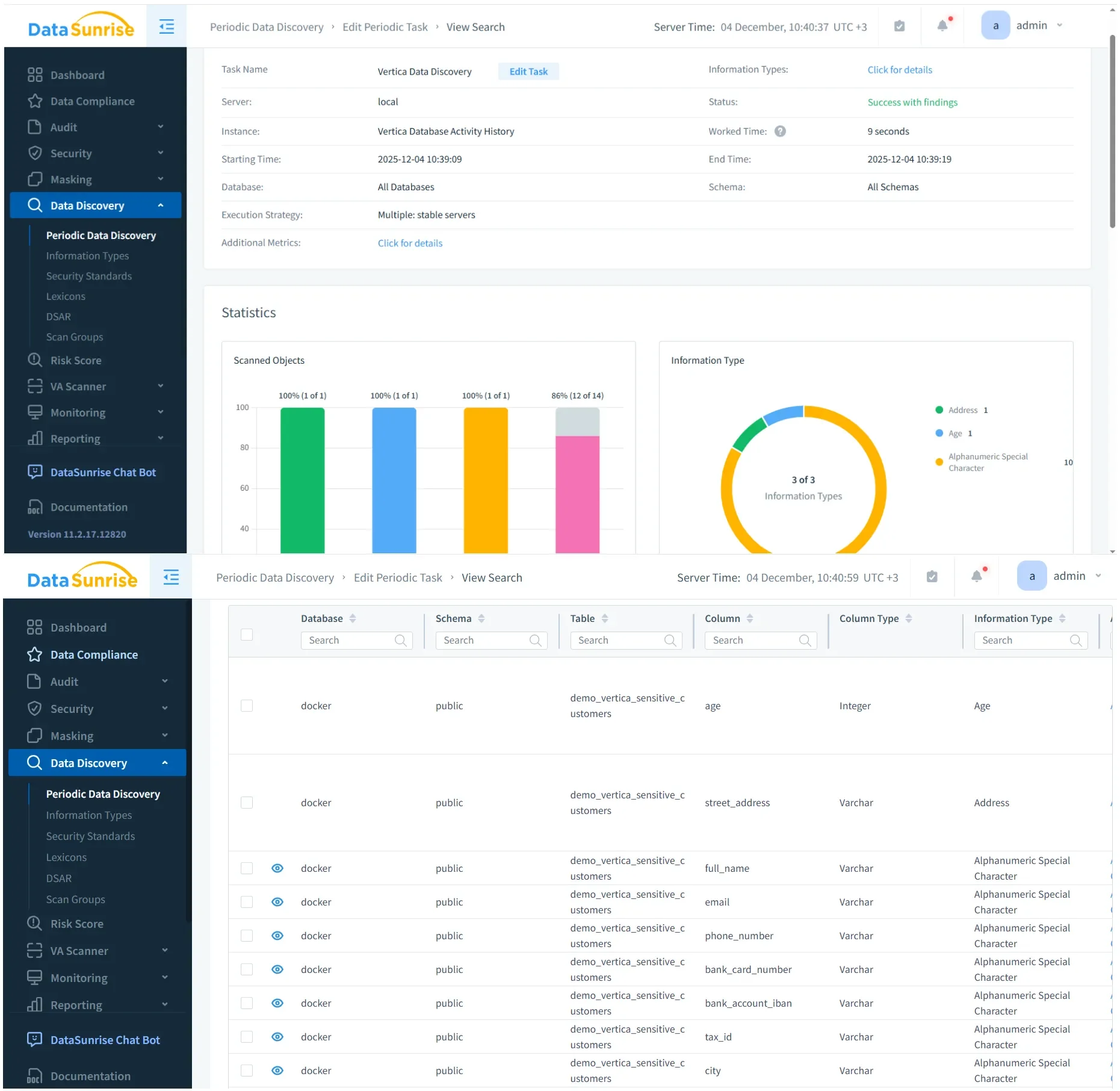

La gestion efficace de la conformité Vertica commence par l’identification de l’emplacement des données sensibles dans les schémas, projections, et couches de stockage. Parce que les projections peuvent différer significativement des définitions logiques des tables, les équipes conformité doivent examiner à la fois les objets de schéma et les correspondances au niveau du stockage. L’inspection manuelle devient impraticable à mesure que les ensembles de données grandissent et évoluent.

Par exemple, les analystes conformité commencent fréquemment par des requêtes de catalogue telles que :

SELECT table_schema, table_name, column_name FROM columns WHERE column_name ILIKE '%email%' OR column_name ILIKE '%card%' OR column_name ILIKE '%ssn%';

Cependant, la découverte basée uniquement sur le catalogue offre rarement une couverture complète. En conséquence, la Découverte Automatisée des Données Sensibles de DataSunrise identifie les éléments régulés tels que les PII, PHI, données de paiement, et identifiants tokenisés par un scan automatisé. Elle étiquette chaque découverte avec des métadonnées de classification, permettant aux équipes conformité de maintenir une cartographie constamment mise à jour.

Ces sorties de classification supportent ainsi les règles de masquage, l’application des durées de conservation, et la définition des périmètres de conformité. De plus, les mises à jour automatiques garantissent que le paysage cartographié s’adapte aux dérives de schéma et aux nouvelles ingestes de données.

Application des politiques et contrôle d’accès conforme

Bien que Vertica mette en œuvre un contrôle d’accès basé sur les rôles (RBAC), la conformité requiert une évaluation contextuelle plus approfondie. Les politiques doivent considérer l’identité de l’utilisateur, les caractéristiques de la charge de travail, l’intention de la requête, et les éléments régulés associés. DataSunrise évalue les instructions SQL avant exécution, ce qui assure que :

- L’accès au moindre privilège reste appliqué de manière cohérente.

- Les rôles non autorisés reçoivent des données masquées au lieu des valeurs sensibles.

- Les motifs de requêtes à haut risque subissent blocage ou réécriture contrôlée.

- Les applications respectent les restrictions d’accès conformes aux exigences réglementaires.

Par conséquent, le comportement des politiques reste déterministe à travers les outils BI, les tâches ETL, les éditeurs SQL, et les pipelines d’analytique embarquée.

Masquage et pseudonymisation dans l’architecture de conformité Vertica

Le masquage demeure un élément critique de la gestion de la conformité Vertica. Parce que Vertica ne fournit pas de masquage natif, DataSunrise applique le masquage et la pseudonymisation de manière externe pour prévenir l’exposition des données sensibles. Il applique les masques de façon dynamique en temps réel, s’assurant que seules les rôles autorisés accèdent aux valeurs réelles.

Les règles de masquage s’adaptent en fonction de :

- Le rôle ou le groupe de l’utilisateur

- Le type d’application (outils BI, JDBC, systèmes ETL)

- Le segment réseau ou lieu d’accès

- Les étiquettes de sensibilité au niveau des colonnes

Cette séparation entre la logique de stockage et le masquage garantit une haute performance tout en maintenant l’alignement réglementaire. Pour des stratégies de masquage plus avancées, voir Masquage Dynamique des Données.

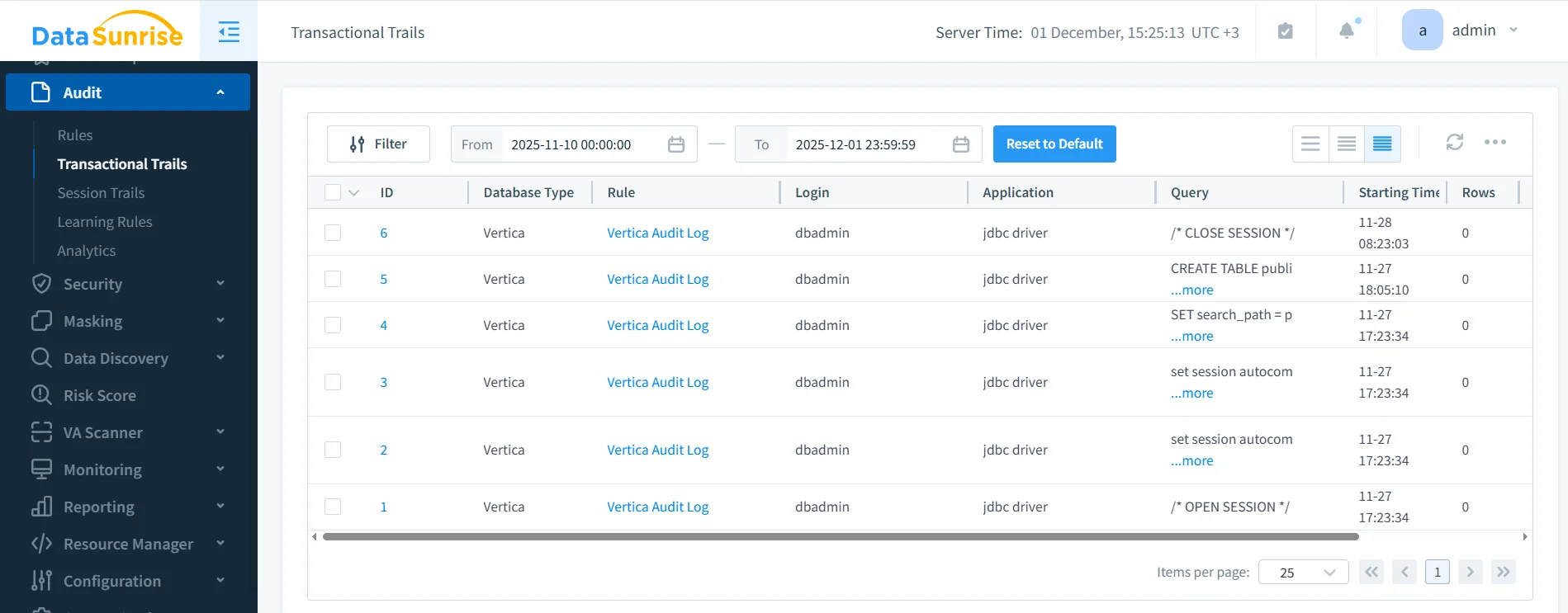

Audit unifié et collecte de preuves de conformité

Vertica émet des logs dans de nombreuses tables système, mais les logs bruts ne satisfont pas les exigences d’audit ou de réglementation. La conformité exige des preuves structurées, corrélées, et chronologiques à travers tous les chemins de requêtes. En conséquence, DataSunrise consolide :

- Sessions utilisateurs et métadonnées d’accès

- Instructions SQL et leurs paramètres

- Décisions de masquage

- Résultats des règles de sécurité

- Informations d’exécution cross-nœuds

Compliance Manager utilise ces logs d’audit unifiés pour générer des rapports automatisés alignés sur le RGPD, PCI DSS, SOX, et HIPAA. Par conséquent, les équipes obtiennent des preuves vérifiables et reproductibles pour audits internes et externes. Pour plus de détails, se référer à Journaux d’Audit.

Cartographie des domaines de conformité : Vertica vs DataSunrise

Le tableau ci-dessous résume comment Vertica et DataSunrise partagent les responsabilités à travers les domaines de conformité.

| Domaine de Conformité | Capacité Vertica | Capacité DataSunrise |

|---|---|---|

| Identification des Données | Catalogues système et requêtes des métadonnées | Découverte automatisée des données sensibles avec étiquetage de classification |

| Gouvernance d’Accès | Permissions RBAC | Règles politiques contextuelles et application basée sur l’identité |

| Masquage | Pas de fonctionnalités de masquage | Masquage dynamique et statique pour données PII/PHI |

| Preuves d’Audit | Journaux distribués dans plusieurs tables système | Flux d’audit de conformité unifiés et corrélés |

| Rapports Réglementaires | Création manuelle de rapports via SQL | Tableaux de bord Compliance Manager automatisés et exportations de preuves |

Conclusion

La gestion de la conformité Vertica requiert une stratégie consciente de l’architecture qui prend en compte les projections, l’exécution distribuée, le comportement du cycle de vie ROS/WOS, et les charges analytiques concurrentes. Parce que les mécanismes traditionnels de gouvernance échouent lorsqu’ils sont appliqués aux moteurs analytiques colonnaires, les organisations externalisent de plus en plus la logique de conformité via DataSunrise.

DataSunrise fournit un plan de contrôle de conformité unifié — offrant découverte, masquage, gouvernance des accès, audit, et reporting automatisé sans modifier les internes de Vertica. Ensemble, Vertica et DataSunrise délivrent une architecture analytique prête pour la conformité où performance, échelle, et contrôles réglementaires coexistent harmonieusement.