Gestion de la Conformité des Données pour Amazon DynamoDB

La gestion de la conformité des données pour Amazon DynamoDB nécessite une approche fondamentalement différente de celle des bases de données relationnelles traditionnelles. Contrairement aux plateformes SQL, DynamoDB fonctionne comme un service NoSQL entièrement géré et à schéma flexible et n’expose pas les journaux au niveau des requêtes, les tables système ni les pistes d’audit natives. À la place, AWS applique la conformité via des contrôles d’identité, des mécanismes de chiffrement, la télémétrie d’infrastructure et une surveillance centralisée au niveau du service. Par conséquent, la conformité de DynamoDB fait partie d’une stratégie plus large de sécurité des données plutôt que d’une fonction native à la base de données.

Pour les organisations qui traitent des données réglementées, sensibles ou critiques pour le business, cette architecture crée à la fois des avantages et des contraintes. D’une part, AWS fournit une sécurité de base solide. D’autre part, les organisations partagent toujours la responsabilité des résultats de conformité. Par conséquent, les équipes doivent concevoir des contrôles de gouvernance alignés sur les réglementations établies en matière de conformité des données. En pratique, cela signifie répondre à des questions réglementaires clés sur qui a accédé aux données, avec quelles autorisations, comment les systèmes ont protégé ces données et comment les équipes détectent et enquêtent sur les violations.

Dans cet article, nous expliquons comment gérer la conformité des données pour Amazon DynamoDB en utilisant les capacités natives d’AWS, clarifions les limites de ces contrôles, et décrivons un modèle de conformité structuré aligné avec les exigences réglementaires modernes. De plus, l’article s’appuie sur les principes clés de la surveillance de l’activité des bases de données et des contrôles d’accès cohérents, qui ensemble soutiennent l’auditabilité et la gouvernance à long terme à mesure que les environnements DynamoDB évoluent.

Ce que signifie la conformité des données dans les environnements DynamoDB

Dans DynamoDB, les organisations n’implémentent pas la conformité des données à l’intérieur du moteur de base de données lui-même. Elles atteignent la conformité en coordonnant plusieurs services AWS qui appliquent collectivement le contrôle d’accès, la protection des données, la visibilité et la responsabilisation. Ainsi, la conformité DynamoDB fait partie d’une stratégie plus large de gestion des données plutôt qu’une fonction native à la base de données.

En pratique, les équipes se concentrent généralement sur plusieurs objectifs de conformité clés :

- Appliquer le principe du moindre privilège d’accès aux tables et index via des contrôles d’accès cohérents

- Protéger les données sensibles par le chiffrement et des protections d’infrastructure alignées avec les bonnes pratiques de chiffrement des bases de données

- Maintenir des archives vérifiables des accès et actions administratives pour soutenir une surveillance efficace de l’activité des bases de données

- Soutenir les audits réglementaires et les enquêtes internes sans dépendre de l’instrumentation au niveau des applications

- Prévenir les dérives de conformité à mesure que les environnements DynamoDB s’étendent à travers les régions AWS et comptes

Parce que DynamoDB ne génère pas de journaux d’audit au format SQL ni d’historiques de requêtes, les organisations doivent obtenir des preuves de conformité via les contrôles au niveau AWS plutôt que par les mécanismes internes à la base de données. Par conséquent, une conformité efficace dépend de la qualité avec laquelle les équipes configurent, corrèlent et gouvernent ces couches de contrôle externes.

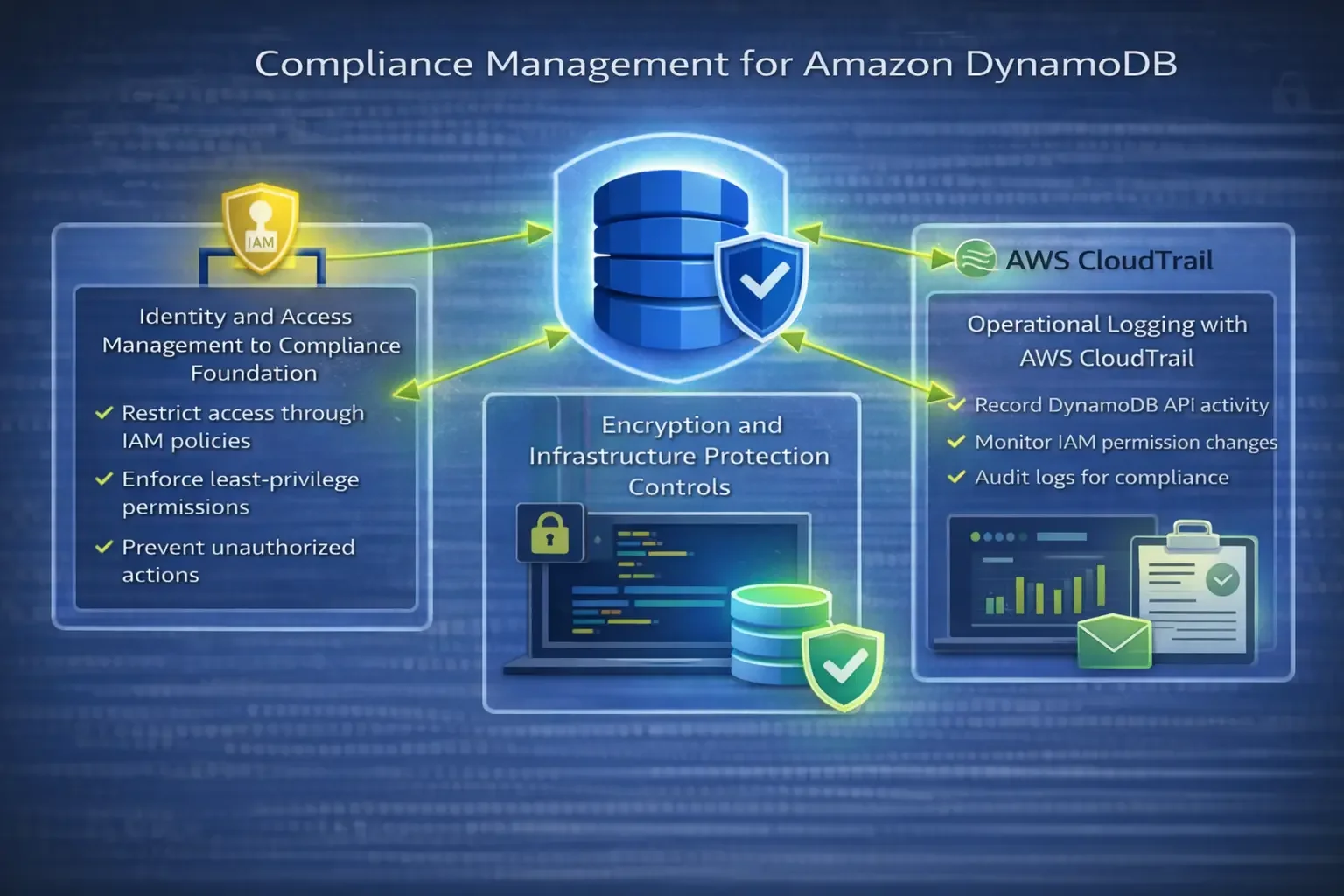

Contrôles AWS essentiels pour l’application de la conformité dans DynamoDB

Au niveau de l’infrastructure, la conformité DynamoDB est appliquée à travers un ensemble de services fondamentaux AWS plutôt que par des mécanismes natifs à la base de données. Ces contrôles opèrent en dehors du plan de données, régissant comment les requêtes sont autorisées, comment les données sont protégées au repos et en transit, et comment les actions opérationnelles sont enregistrées pour assurer la responsabilité.

Ensemble, ces contrôles natifs AWS constituent la couche de base de conformité pour DynamoDB. Ils déterminent qui peut accéder aux ressources, sous quelles conditions le chiffrement est appliqué, et quelles actions sont visibles aux auditeurs et équipes de sécurité. Cependant, comme ces contrôles fonctionnent indépendamment et à différents niveaux de la pile AWS, l’efficacité de la conformité dépend de la cohérence avec laquelle ils sont configurés, surveillés et gouvernés à travers comptes, régions et environnements.

Les sections suivantes examinent les principaux services AWS qui soutiennent la conformité DynamoDB et expliquent à la fois leurs forces et leurs limites inhérentes.

Gestion des identités et des accès comme fondement de la conformité

L’identité et le contrôle d’accès constituent le cœur de la conformité DynamoDB.

Chaque requête vers DynamoDB est évaluée par AWS Identity and Access Management (IAM) avant son exécution. Les politiques IAM définissent quels principaux peuvent effectuer des actions telles que GetItem, PutItem, Query ou Scan sur des ressources spécifiques.

Exemple : politique IAM à moindre privilège limitée à une table

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "OrdersReadOnly",

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query",

"dynamodb:Scan"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

Du point de vue conformité, IAM permet :

- Une autorisation granulaire au niveau des tables et index

- Séparation des tâches grâce aux contrôles d’accès basés sur les rôles

- Revue centralisée des permissions et suivi des changements

- Application du principe du moindre privilège

Exemple : séparation des tâches en refusant les actions administratives destructrices

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "DenyDangerousAdminActions",

"Effect": "Deny",

"Action": [

"dynamodb:DeleteTable",

"dynamodb:UpdateTable",

"dynamodb:UpdateContinuousBackups",

"dynamodb:UpdateTimeToLive"

],

"Resource": "*"

}

]

}

Cependant, IAM indique seulement qui est autorisé à accéder à DynamoDB. Il ne précise pas quelles données ont effectivement été consultées ou quelles valeurs ont été retournées, ce qui est souvent requis pour les audits et enquêtes de conformité.

Chiffrement et contrôles de protection d’infrastructure

DynamoDB chiffre toutes les données au repos par défaut en utilisant des clés gérées par AWS. Pour les environnements réglementés, les organisations adoptent couramment des clés AWS KMS gérées par le client afin de conserver le contrôle sur la rotation, la révocation des clés et l’auditabilité.

Les contrôles de conformité au niveau infrastructure incluent :

- Chiffrement au repos avec AWS KMS

- Chiffrement en transit via TLS

- Propriété et gestion du cycle de vie des clés

- Intégration avec des politiques centralisées de clés

Exemple : création d’une table DynamoDB avec SSE-KMS en utilisant une clé gérée par le client

aws dynamodb create-table \

--table-name Orders \

--attribute-definitions AttributeName=OrderId,AttributeType=S \

--key-schema AttributeName=OrderId,KeyType=HASH \

--billing-mode PAY_PER_REQUEST \

--sse-specification Enabled=true,SSEType=KMS,KMSMasterKeyId=arn:aws:kms:us-east-1:123456789012:key/abcd-1234

Exemple : politique de clé KMS autorisant l’utilisation via le chemin du service DynamoDB

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowKeyUseViaDynamoDBOnly",

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::123456789012:root"

},

"Action": [

"kms:Encrypt",

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": "*",

"Condition": {

"StringEquals": {

"kms:ViaService": "dynamodb.us-east-1.amazonaws.com"

}

}

}

]

}

Ces mécanismes protègent la confidentialité et l’intégrité des données, mais ils ne fournissent pas de visibilité sur la manière dont les données chiffrées sont accédées ou utilisées une fois les permissions accordées.

Journalisation opérationnelle avec AWS CloudTrail

Parce que DynamoDB n’émet pas de journaux natifs de requêtes, AWS CloudTrail devient la principale source de preuves de conformité opérationnelle.

CloudTrail enregistre des événements au niveau API tels que :

- Création et suppression de tables

- Modifications des permissions

- Appels d’API en lecture et écriture

- Actions administratives

Exemple : recherche d’activité API DynamoDB sur une période d’incident

aws cloudtrail lookup-events \

--lookup-attributes AttributeKey=EventSource,AttributeValue=dynamodb.amazonaws.com \

--start-time 2026-01-27T00:00:00Z \

--end-time 2026-01-28T00:00:00Z \

--max-results 50

Exemple : forme d’un événement CloudTrail utilisée pour la preuve de conformité (qui + quoi + où)

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "UpdateItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/app-role/session-1"

},

"requestParameters": {

"tableName": "Orders"

}

}

Ces données sont essentielles pour les audits de conformité, la réponse aux incidents et le reporting de gouvernance. Cependant, les journaux CloudTrail sont des métadonnées du plan de contrôle et du plan de données, pas du contenu des données. Ils confirment qu’une opération a eu lieu, mais pas quelles données ont été retournées ou modifiées au niveau des éléments.

Par conséquent, CloudTrail seul peut être insuffisant pour les réglementations nécessitant une traçabilité d’accès détaillée ou une vérification d’utilisation des données sensibles.

Conformité des données pour Amazon DynamoDB avec DataSunrise

Les contrôles natifs AWS fournissent une base nécessaire pour la conformité DynamoDB, mais ils opèrent au niveau infrastructure et API. Ils se concentrent sur l’autorisation, le chiffrement et la journalisation d’événements plutôt que sur le contexte des données. En conséquence, les organisations ont souvent du mal à répondre aux questions de conformité liées à l’usage des données sensibles, à l’intention d’accès et à la cohérence des politiques à travers les environnements.

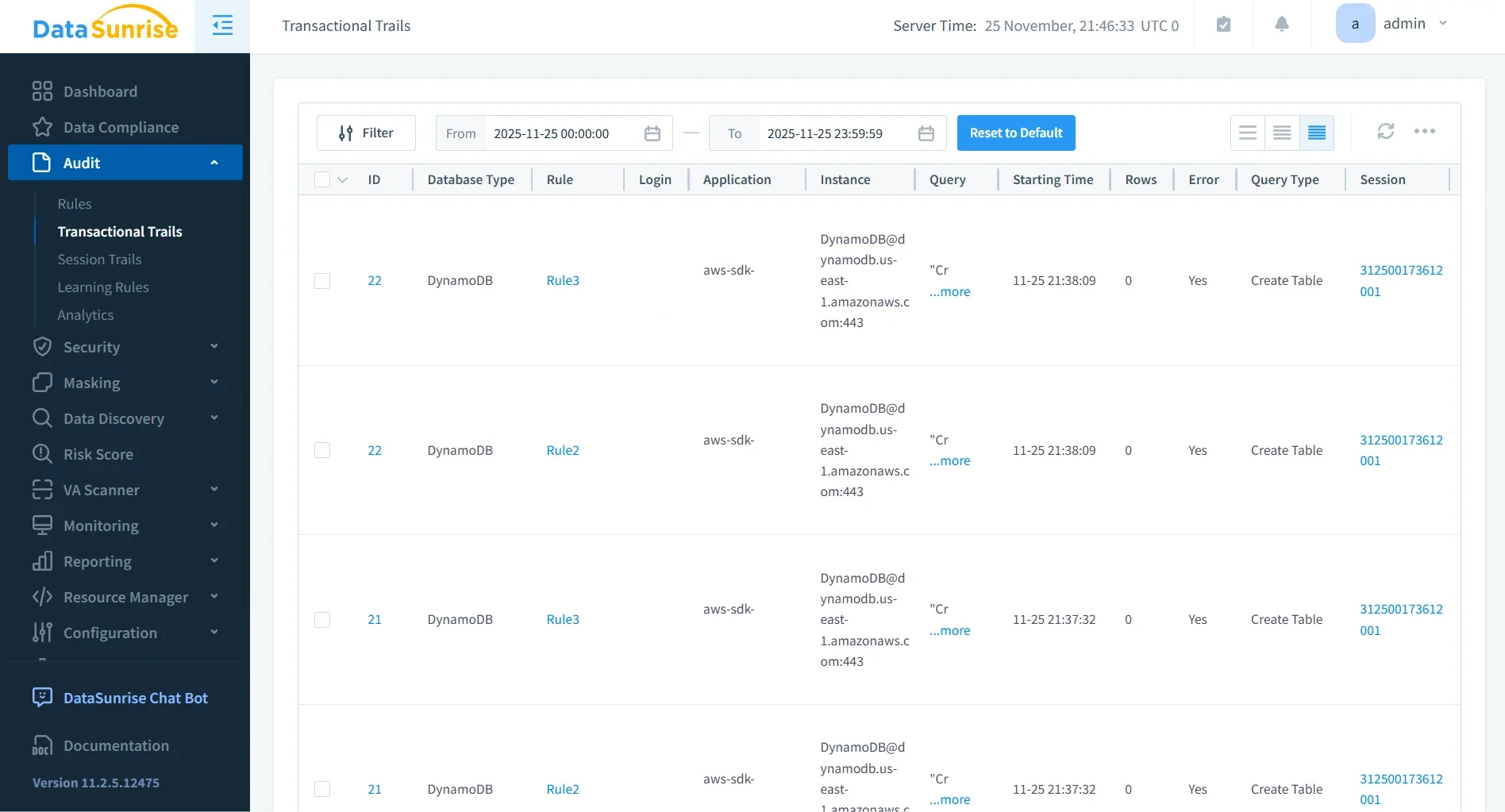

DataSunrise étend la conformité DynamoDB en introduisant une couche centralisée de conformité qui complète les services AWS natifs. Plutôt que de remplacer IAM, KMS ou CloudTrail, DataSunrise s’appuie sur eux, ajoutant visibilité, logique de politique et conscience de conformité non disponibles nativement dans DynamoDB.

Du point de vue conformité, DataSunrise permet aux organisations de passer de contrôles centrés sur l’infrastructure à une gouvernance centrée sur les données.

Visibilité centralisée à travers les environnements DynamoDB

Les environnements DynamoDB s’étendent souvent sur plusieurs comptes AWS, régions et piles d’applications. DataSunrise fournit un plan de contrôle unifié pour la surveillance de conformité, permettant aux équipes sécurité et conformité de gérer les politiques et de revoir les activités de manière cohérente, indépendamment de la topologie de déploiement.

Cette approche centralisée réduit la fragmentation de la gouvernance et aide à prévenir la dérive de conformité à mesure que l’utilisation de DynamoDB s’échelonne.

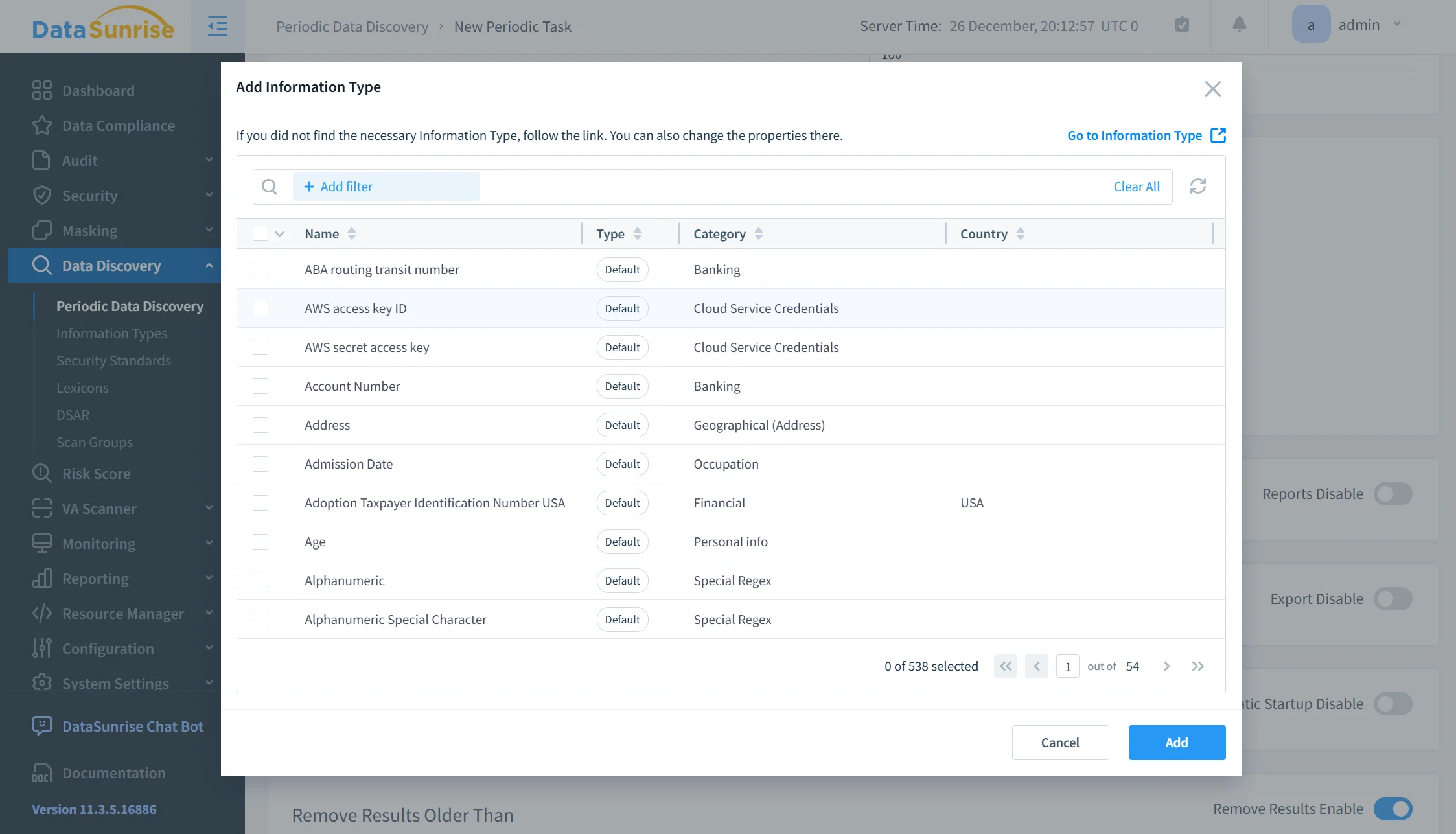

Conscience et classification des données sensibles

Contrairement aux contrôles natifs DynamoDB, qui sont aveugles à la sémantique des données, DataSunrise introduit des capacités de découverte et de classification des données sensibles. En identifiant les données réglementées telles que les identifiants personnels, les documents financiers ou les attributs liés à la santé, les politiques de conformité peuvent être alignées sur le risque réel des données plutôt que sur des permissions abstraites au niveau des ressources.

Cela permet aux organisations d’appliquer des contrôles différenciés basés sur la sensibilité des données au lieu de se fier uniquement aux règles d’accès au niveau des tables.

Application de la conformité par des règles pilotées par politique

DataSunrise permet l’application de la conformité via des règles pilotées par des politiques gérées centralement. Ces politiques définissent comment les données sensibles peuvent être consultées, surveillées ou masquées, assurant un comportement de conformité cohérent à travers les environnements de développement, de staging et de production.

Parce que les politiques sont gérées en dehors du code applicatif, la logique de conformité reste stable même lorsque les schémas, services ou charges de travail DynamoDB évoluent.

Preuves et rapports prêts pour l’audit

Pour les audits réglementaires, DataSunrise transforme la télémétrie opérationnelle brute en preuves structurées et prêtes pour la conformité. Plutôt que de dépendre exclusivement des journaux d’événements CloudTrail, les organisations obtiennent des archives d’audit contextuelles qui corrèlent identité, action et portée des données.

Cela simplifie considérablement la préparation des audits et réduit l’effort manuel requis pour interpréter les journaux natifs AWS.

Réduction du risque de non-conformité dans les architectures centrées sur DynamoDB

En combinant les primitives de sécurité natives AWS avec une intelligence centralisée de conformité, DataSunrise aide les organisations à combler le fossé entre la sécurité d’infrastructure et la responsabilité réglementaire. La conformité devient proactive et mesurable plutôt que réactive et basée sur les journaux.

Dans les architectures centrées sur DynamoDB, cette approche en couches permet une meilleure alignement réglementaire sans perturber les performances applicatives ni les garanties des services gérés par AWS.

Impact commercial d’une bonne gestion de la conformité DynamoDB

| Domaine d’activité | Impact mesurable |

|---|---|

| Risque réglementaire et légal | Réduction de l’exposition aux pénalités réglementaires et violations de conformité grâce à l’application cohérente des contrôles d’accès et de protection |

| Préparation à l’audit | Préparation plus rapide et plus prévisible aux audits avec des preuves centralisées et des processus de conformité reproductibles |

| Visibilité et supervision | Meilleure compréhension des schémas d’accès, actions administratives et usages opérationnels à travers les environnements DynamoDB |

| Confiance et réputation | Confiance renforcée des clients, partenaires et régulateurs grâce à une posture de conformité démontrable |

| Efficacité opérationnelle | Réduction de la charge opérationnelle pour les équipes conformité et sécurité en diminuant les revues manuelles et enquêtes ad hoc |

La conformité, lorsqu’elle est conçue correctement, devient une force stabilisante plutôt qu’une contrainte bloquante.

Conclusion

La gestion de la conformité des données pour Amazon DynamoDB nécessite d’abandonner les hypothèses issues des bases relationnelles. La conformité DynamoDB est appliquée via l’identité, le chiffrement, la télémétrie et la coordination de la gouvernance plutôt que par des journaux de requêtes natifs ou des tables système, formant une partie d’une stratégie plus large de conformité des données.

Les organisations qui considèrent la conformité comme une responsabilité architecturale — intégrant les contrôles IAM, les politiques de chiffrement, la journalisation opérationnelle et la supervision centralisée — obtiennent une sécurité renforcée, un alignement réglementaire clair et une évolutivité durable. Cette approche est étroitement alignée avec les principes modernes de sécurité des données et réduit la dépendance aux contrôles fragmentés et réactifs.

Lorsque la conformité est intégrée dès le modèle opérationnel DynamoDB et non ajoutée a posteriori, elle devient un facilitateur de croissance sécurisée plutôt qu’une source de friction. En pratique, cela nécessite une surveillance continue de l’activité des bases de données et des contrôles d’accès disciplinés pour maintenir l’intégrité de la gouvernance à long terme.