Comment gérer la conformité des données pour Amazon OpenSearch

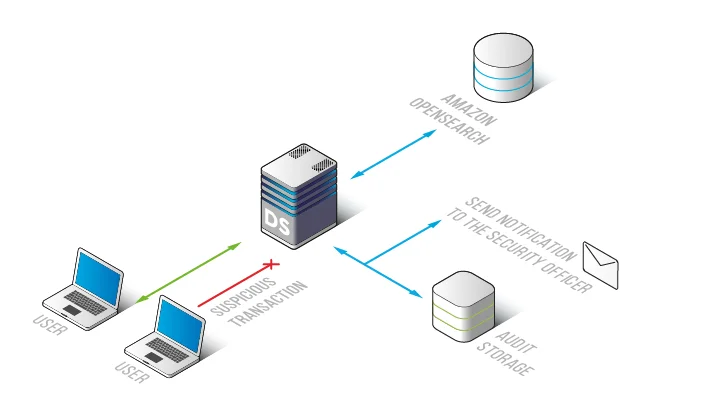

Comment gérer la conformité des données pour Amazon OpenSearch n’est plus une préoccupation réservée aux seuls secteurs « régulés ». Les clusters OpenSearch alimentent couramment l’analyse des logs, la surveillance de la sécurité, les tableaux de bord d’observabilité et les applications basées sur la recherche. En pratique, cela signifie que les index finissent par stocker des identifiants clients, des événements d’authentification, des charges utiles des requêtes et de la télémétrie opérationnelle qui peuvent être considérés comme des données régulées.

AWS fournit la plateforme managée et les contrôles de base, mais votre organisation reste responsable de la gestion conforme des données et de la production de preuves d’audit défendables. Pour le contexte du service, voir Amazon OpenSearch Service. Cet article détaille un workflow pratique de conformité : découvrir les données sensibles, appliquer les politiques d’accès, surveiller l’activité, réduire l’exposition, et automatiser les rapports avec DataSunrise.

Les risques fondamentaux de conformité avec Amazon OpenSearch

OpenSearch est souvent considéré comme « juste des logs ». Cette hypothèse est la façon dont les données régulées s’infiltrent. Parce que OpenSearch indexe des documents semi-structurés et des champs en texte libre, des valeurs sensibles peuvent apparaître n’importe où : JSON imbriqué, chaînes de messages, ou pipelines d’enrichissement. Les contenus à haut risque communs comprennent :

- Identifiants clients et employés (noms, emails, numéros de téléphone)

- Artifacts d’authentification (noms d’utilisateurs, IDs de session, jetons)

- Métadonnées financières (ID factures, références de paiement, remboursements)

- Tickets de support et événements de sécurité contenant des données personnelles

Une fois que ces données sont indexables et consultables, les obligations de conformité s’appliquent sur l’ensemble de votre patrimoine de données. Les programmes de gouvernance doivent être alignés avec les réglementations de conformité des données et soutenus par une découverte continue des informations personnellement identifiables (PII), plutôt que de s’appuyer sur des conventions de nommage d’index ou sur des « connaissances tribales ».

Solutions techniques : un plan de contrôle pratique pour la conformité OpenSearch

Gérer la conformité dans OpenSearch fonctionne mieux quand les contrôles sont appliqués de manière cohérente au niveau des requêtes et des accès. DataSunrise propose une approche unifiée qui combine découverte, application de politiques, audit et protection sans nécessiter de modification des documents indexés.

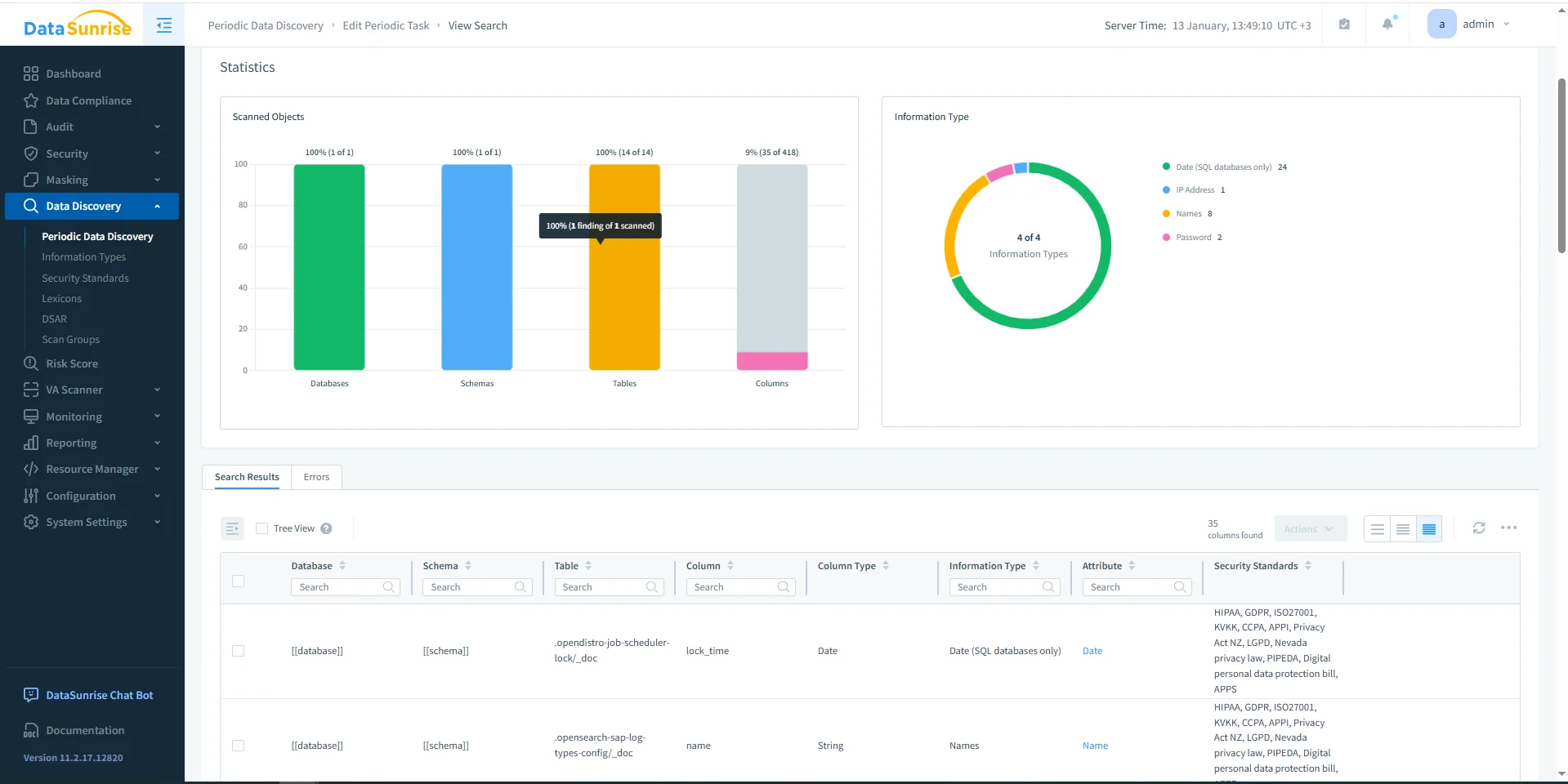

1) Découvrir et classifier les données sensibles en continu

La conformité commence par savoir ce qui est stocké et où cela se trouve. La découverte de données DataSunrise scanne le contenu OpenSearch pour identifier les champs et motifs sensibles, y compris les valeurs intégrées dans des logs non structurés. Cela crée un périmètre défendable pour les contrôles et évite les surprises d’ « index sensible inconnu » lors des audits.

Les résultats de la découverte déterminent quels objets OpenSearch contiennent des informations sensibles et à quelles normes ils se rapportent.

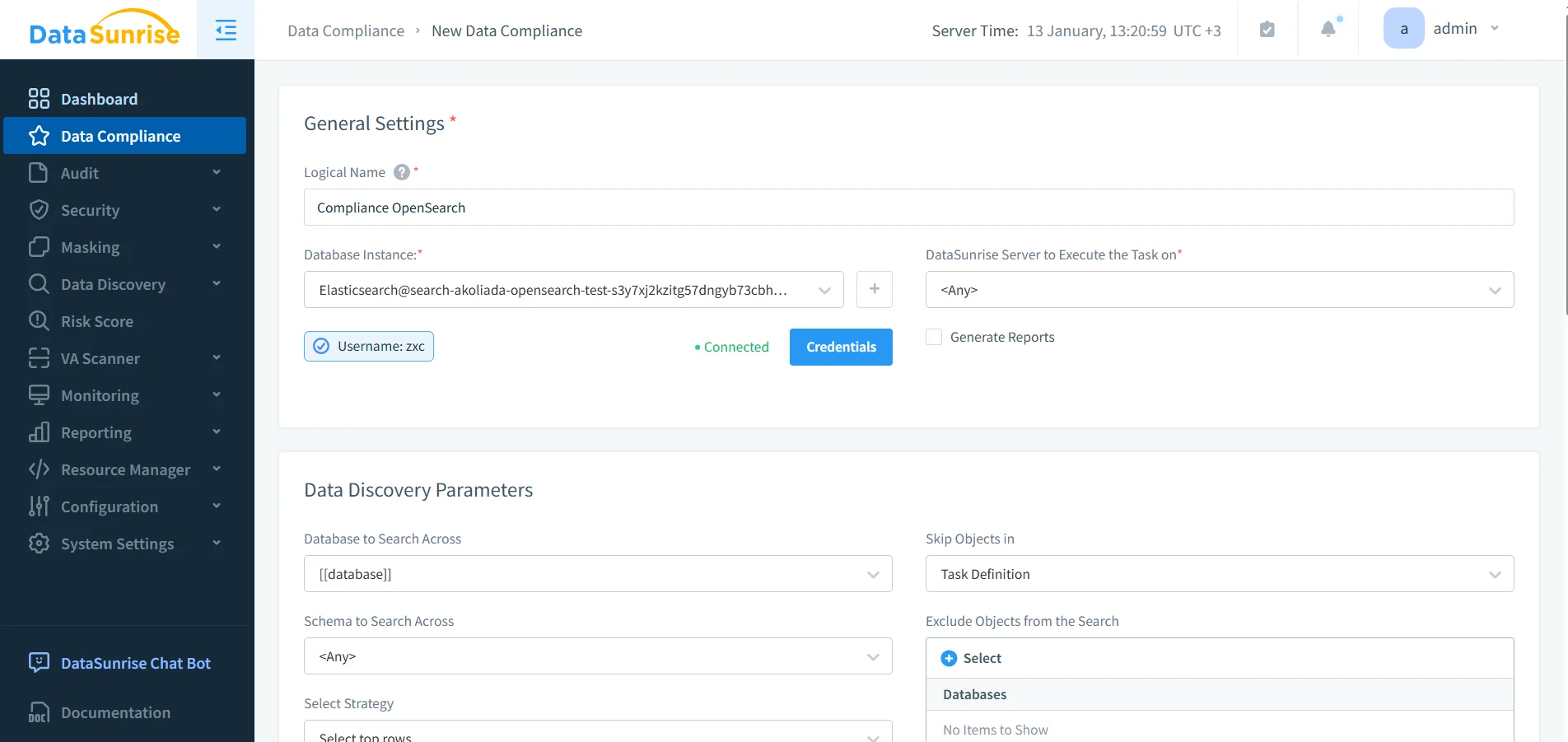

2) Définir le périmètre de conformité et appliquer les frontières politiques

Après la découverte, traduisez les résultats en règles de gouvernance : quels index sont dans le périmètre, qui peut y accéder, et quelles actions nécessitent une journalisation ou des restrictions. DataSunrise Compliance Manager facilite la définition des politiques, tandis que les contrôles d’accès centralisés et le contrôle d’accès basé sur les rôles (RBAC) aident à appliquer un accès au moindre privilège à travers les équipes.

Une règle de conformité pilotée par politiques dans DataSunrise standardise la gouvernance et l’audit des accès OpenSearch.

Un périmètre clair évite les frictions opérationnelles. Plutôt que de « tout gouverner », vous pouvez appliquer des contrôles plus stricts uniquement aux index sensibles, tout en laissant les données d’observabilité à faible risque largement accessibles.

3) Auditer et surveiller l’activité OpenSearch avec un contexte complet

Les auditeurs et les intervenants en cas d’incident ont besoin de traçabilité : qui a interrogé quoi, quand, d’où, et sous quelle politique. DataSunrise centralise les preuves avec Data Audit, des logs d’audit détaillés, et des trails d’audit immuables. Pour une supervision continue, la surveillance des activités base de données capture les motifs de requêtes souvent perdus dans les logs uniquement au niveau plateforme.

La surveillance des requêtes OpenSearch au niveau accès fournit des preuves prêtes pour l’investigation et supporte les alertes en temps réel.

En référence de base pour la journalisation au niveau service, AWS documente la configuration ici : journaux d’audit Amazon OpenSearch. Utilisez-la, mais évitez de répartir les preuves sur trop de systèmes — des enregistrements centralisés simplifient les audits et la réponse aux incidents.

4) Réduire l’exposition avec masquage et contrôles préventifs

La conformité ne concerne pas seulement « qui peut accéder », mais aussi « ce qu’ils peuvent voir ». DataSunrise supporte la réduction d’exposition avec le masquage des données, y compris le masquage dynamique pour la rédaction au moment des requêtes et le masquage statique pour des copies sécurisées en aval. Cela permet aux équipes de garder les tableaux de bord utiles tout en limitant les valeurs sensibles en clair.

Pour durcir la voie d’accès, ajoutez un pare-feu base de données et validez la posture de sécurité avec une évaluation des vulnérabilités. Là où les interfaces de requêtes sont exposées, appliquez des règles proactives telles que les règles de sécurité contre les injections SQL et les techniques de détection comme la détection d’injection SQL pour réduire le risque de collecte abusive, d’abus ou d’amplification de prise de contrôle de compte.

Opérationnaliser la conformité : planification, rapports et alertes

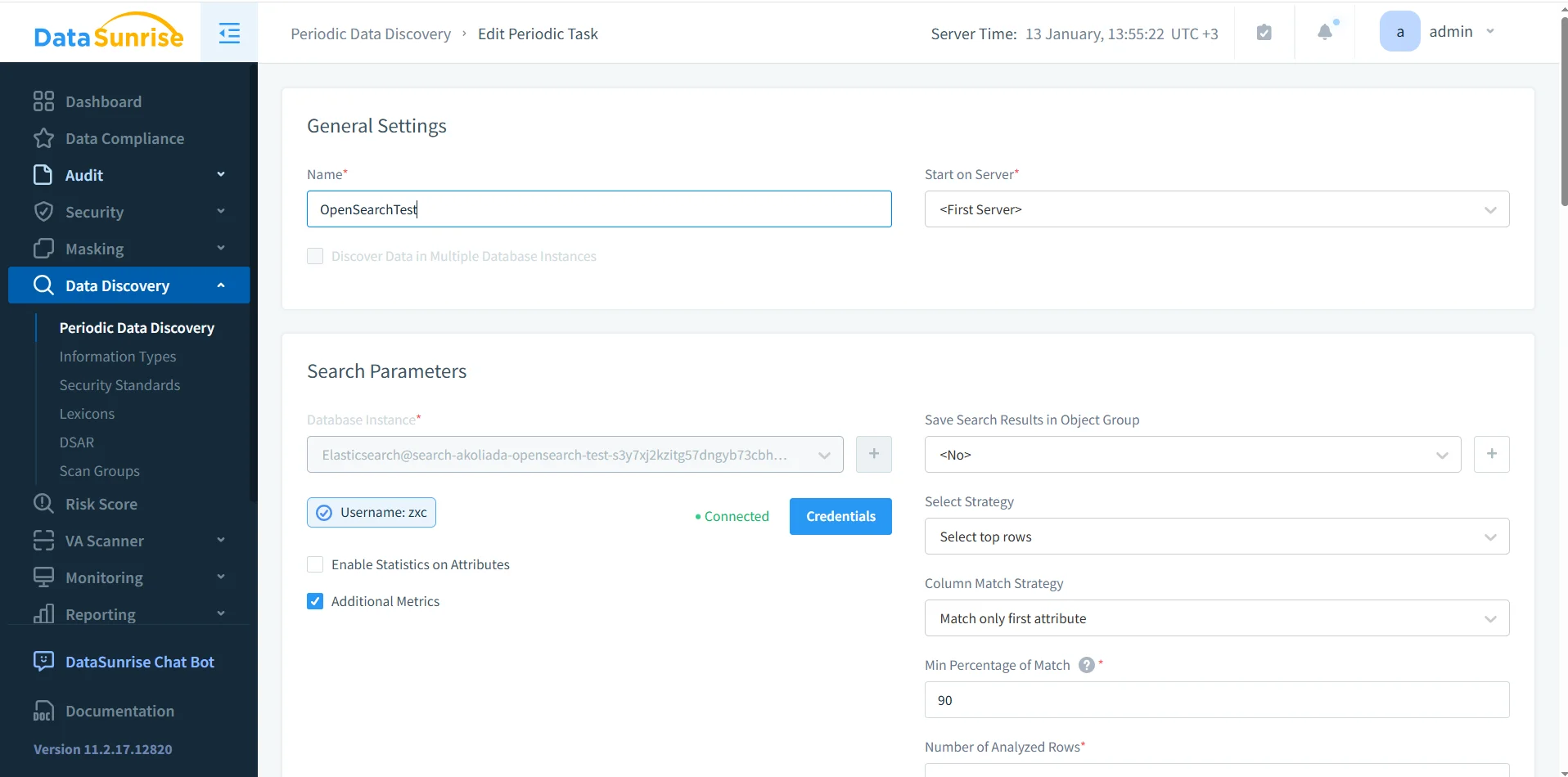

La conformité se casse lorsqu’elle devient manuelle. OpenSearch évolue rapidement — de nouveaux pipelines créent de nouveaux index et champs — donc les contrôles de conformité doivent s’exécuter en continu. La découverte périodique maintient le périmètre à jour et alimente les workflows de rapport et de remédiation.

Les tâches de découverte planifiées aident à prévenir la dérive de gouvernance quand les index et schémas OpenSearch changent avec le temps.

Pour les preuves d’audit, utilisez la génération de rapports et les rapports automatisés de conformité pour produire des sorties cohérentes alignées avec les attentes des régulateurs. Pour la réponse opérationnelle, intégrez les notifications Slack, les notifications Microsoft Teams, et l’analyse comportementale pour détecter rapidement les anomalies et réduire le temps d’investigation.

L’impératif de conformité

Pour maintenir la conformité OpenSearch défendable, cartographiez les attentes réglementaires avec des contrôles que vous pouvez prouver lors des audits. Le tableau ci-dessous montre un modèle simple contrôle-à-preuve.

| Réglementation | Exigence OpenSearch | Preuves à produire |

|---|---|---|

| RGPD | Identifier les données personnelles et limiter l’accès/l’exposition | Résultats de découverte, politiques de masquage, logs d’accès |

| HIPAA | Contrôler et auditer l’accès aux données sensibles liées à la santé | Trails d’audit, événements de surveillance, rapports révisables |

| PCI DSS | Restreindre l’exposition des données de paiement et surveiller l’accès | Événements pare-feu, logs d’audit, preuves d’application des politiques |

| SOX | Maintenir la responsabilité d’accès et les preuves de modifications | Enregistrements d’audit centralisés et rapports de conformité récurrents |

Conclusion : rendre la conformité des données pour Amazon OpenSearch continue

Gérer la conformité des données pour Amazon OpenSearch est durable lorsque vous standardisez quatre couches : découvrir les données sensibles, gouverner l’accès, protéger les sorties, et prouver l’application avec des preuves prêtes pour l’audit. DataSunrise consolide ces workflows en un plan de contrôle unique, réduisant la dérive de conformité entre environnements et accélérant audits et enquêtes.

Pour découvrir les capacités de la plateforme, consultez la vue d’ensemble DataSunrise, comparez les modes de déploiement, et commencez avec le téléchargement ou une démonstration guidée.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant