Comment appliquer la gouvernance des données pour Percona Server pour MySQL

Les organisations qui dépendent de Percona Server pour MySQL traitent chaque jour d’importants volumes d’informations sensibles et cruciales pour leur activité. Cela peut inclure des dossiers clients, des données de cartes de paiement, des transactions financières et de la propriété intellectuelle — tous devant être protégés contre tout accès ou usage non autorisé. Les risques ne se limitent pas aux attaquants externes ; les menaces internes et les erreurs humaines restent également des défis persistants.

Les réglementations mondiales telles que le RGPD, la HIPAA et le PCI DSS renforcent continuellement les exigences en matière de gestion et de reporting des données. Selon le Rapport d’enquête sur les violations de données Verizon 2024, les intrusions dans les systèmes et les usages abusifs des données figurent parmi les principales causes des incidents de sécurité dans tous les secteurs. Sans une gouvernance efficace, les organisations s’exposent à des sanctions, des dommages à leur réputation et des perturbations opérationnelles.

Percona Server pour MySQL fournit une base technique solide, étendant MySQL standard avec des fonctionnalités supplémentaires pour la performance, la fiabilité et la sécurité. Des capacités comme le contrôle d’accès basé sur les rôles (RBAC), les plugins d’audit et le chiffrement contribuent à une meilleure supervision de la base de données. Cependant, ces outils seuls peuvent ne pas suffire à satisfaire les exigences de conformité en constante évolution. De nombreuses organisations intègrent des plateformes spécialisées telles que DataSunrise, qui étendent les capacités de gouvernance de Percona avec la surveillance avancée, le masquage des données, le reporting automatisé de conformité et la gestion des politiques sur plusieurs environnements.

Qu’est-ce que la gouvernance des données ?

La gouvernance des données désigne l’ensemble des politiques, processus et technologies qui assurent que les données sont exactes, sécurisées et utilisées de manière responsable. Elle fournit un cadre pour définir la manière dont les données sont accessibles, protégées et auditées dans l’ensemble d’une organisation.

Une gouvernance efficace soutient :

- La responsabilité – en définissant les rôles et les responsabilités pour la gestion des données.

- La conformité – en respectant les réglementations externes telles que la SOX, HIPAA et RGPD.

- La sécurité – en protégeant les données sensibles grâce au chiffrement, au masquage et aux contrôles d’accès.

- La transparence – en maintenant des traces d’audit qui enregistrent qui a accédé ou modifié les données.

Dans le contexte de Percona Server pour MySQL, la gouvernance garantit que chaque requête, rôle et ensemble de données est contrôlé selon des politiques strictes. Cela instaure la confiance avec les parties prenantes tout en minimisant les risques de non-conformité.

Fonctionnalités natives de gouvernance dans Percona

Contrôle d’accès basé sur les rôles (RBAC)

Le RBAC permet aux administrateurs de définir des rôles avec des privilèges précis, assurant que seules les personnes autorisées peuvent accéder ou modifier des informations sensibles. Par exemple :

- Les administrateurs peuvent disposer de larges privilèges pour la gestion de la base de données.

- Les développeurs peuvent être limités aux schémas non productifs.

- Les auditeurs peuvent avoir un accès en lecture seule aux journaux et rapports.

Ce contrôle granulaire aide à appliquer le principe du moindre privilège, réduisant la surface d’attaque et évitant l’exposition accidentelle d’informations confidentielles. Le RBAC facilite également les audits de conformité en fournissant une correspondance claire entre les rôles professionnels et les permissions système.

Exemples SQL pratiques :

-- Création des rôles

CREATE ROLE 'admin_role', 'dev_role', 'auditor_role';

-- Attribution des privilèges

GRANT ALL PRIVILEGES ON *.* TO 'admin_role';

GRANT SELECT, INSERT, UPDATE, DELETE ON appdb.* TO 'dev_role';

GRANT SELECT ON appdb.* TO 'auditor_role';

-- Création des utilisateurs et assignation des rôles

CREATE USER 'alice'@'%' IDENTIFIED BY 'StrongPassword#1';

CREATE USER 'dev_jane'@'%' IDENTIFIED BY 'StrongPassword#2';

CREATE USER 'aud_bob'@'%' IDENTIFIED BY 'StrongPassword#3';

GRANT 'admin_role' TO 'alice'@'%';

GRANT 'dev_role' TO 'dev_jane'@'%';

GRANT 'auditor_role' TO 'aud_bob'@'%';

-- Définition des rôles par défaut

SET DEFAULT ROLE 'admin_role' TO 'alice'@'%';

SET DEFAULT ROLE 'dev_role' TO 'dev_jane'@'%';

SET DEFAULT ROLE 'auditor_role' TO 'aud_bob'@'%';

Audit des journaux (Audit Logging)

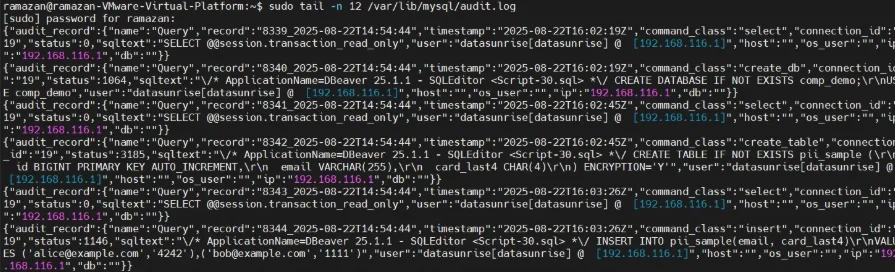

Le plugin de journal d’audit capture les requêtes, connexions et tentatives d’accès, produisant un enregistrement chronologique de l’activité de la base de données. Ce journal est précieux pour enquêter sur des incidents de sécurité, démontrer la conformité et maintenir la traçabilité.

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_policy = 'ALL';

Une fois activé, le plugin enregistre les connexions utilisateur, les requêtes SQL, les modifications des schémas et les tentatives d’accès échouées. Les journaux peuvent ensuite être exportés pour une analyse plus poussée des traces d’audit ou pour intégration avec des outils externes de surveillance des activités de base de données.

Chiffrement et sécurité

Percona Server pour MySQL renforce la sécurité de la base de données grâce à un chiffrement intégré et une protection des transports.

- Données au repos : le chiffrement via les plugins keyring assure la sécurité des données sensibles stockées sur disque.

- Données en transit : SSL/TLS sécurise les communications client-serveur, empêchant l’interception ou la falsification.

- Protection des sauvegardes : les sauvegardes chiffrées réduisent le risque d’exposition en cas de compromission du stockage.

- Gestion des clés : l’intégration avec des systèmes externes de gestion des clés permet une rotation et un cycle de vie plus sûrs des clés de chiffrement.

- Surveillance : les administrateurs peuvent vérifier le statut du chiffrement et la validité des certificats pour assurer une conformité continue.

Ces mesures de sécurité sont essentielles pour se conformer à des normes comme HIPAA et PCI DSS. Toutefois, elles ne préviennent pas les usages abusifs par des utilisateurs autorisés, ce qui souligne la nécessité du masquage et de l’analyse comportementale.

Appliquer la gouvernance des données avec DataSunrise

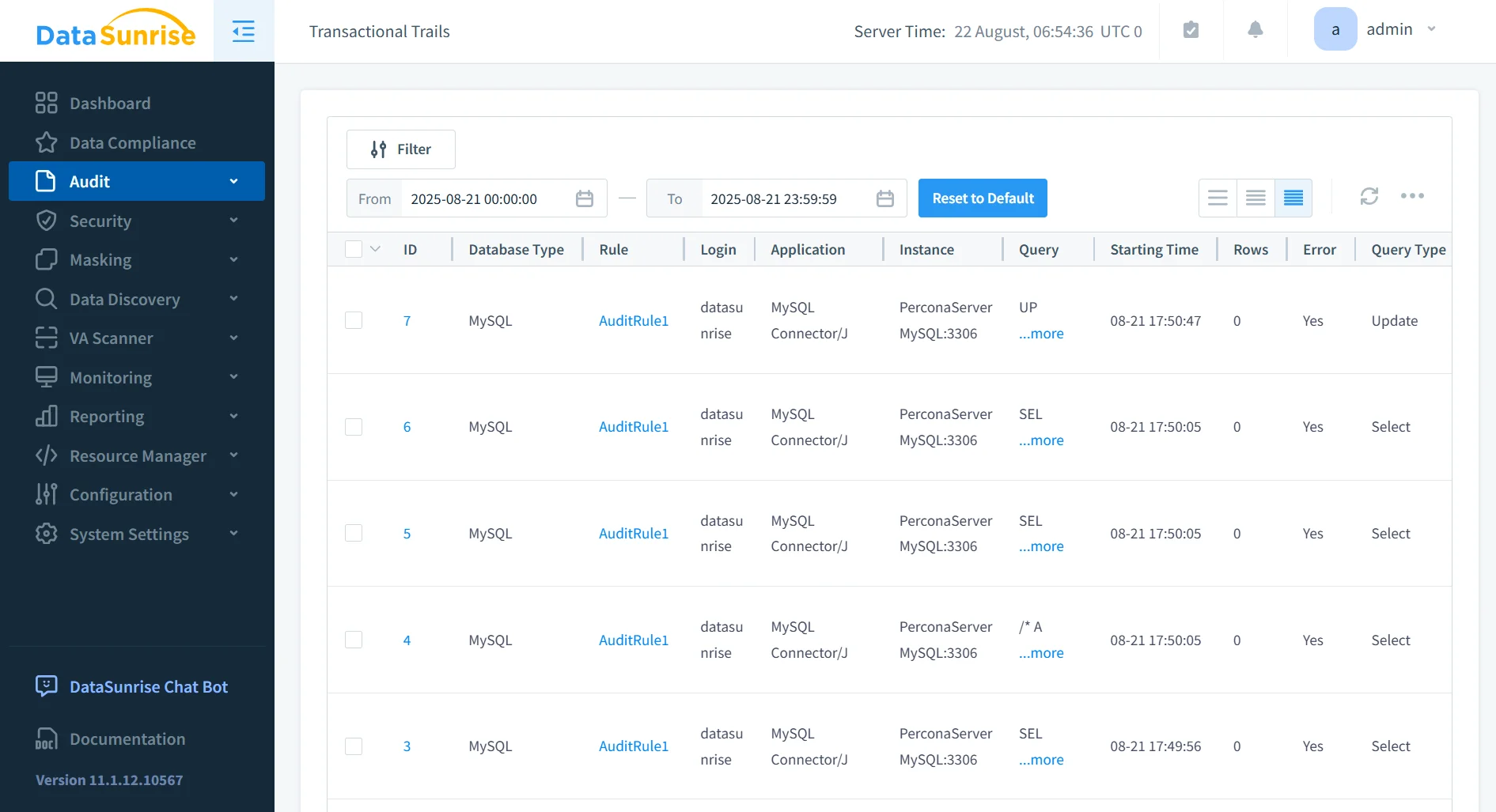

Traces d’audit centralisées

Avec les journaux d’audit complets, DataSunrise crée des enregistrements infalsifiables pour Percona et d’autres bases de données. Contrairement aux journaux d’audit natifs, ceux-ci peuvent être consultés et analysés de manière centralisée. Les administrateurs bénéficient d’une visibilité unifiée dans des environnements hybrides, réduisant le travail manuel et renforçant la surveillance des activités de base de données. Les traces centralisées simplifient également les analyses judiciaires en maintenant des formats cohérents sur plusieurs plateformes.

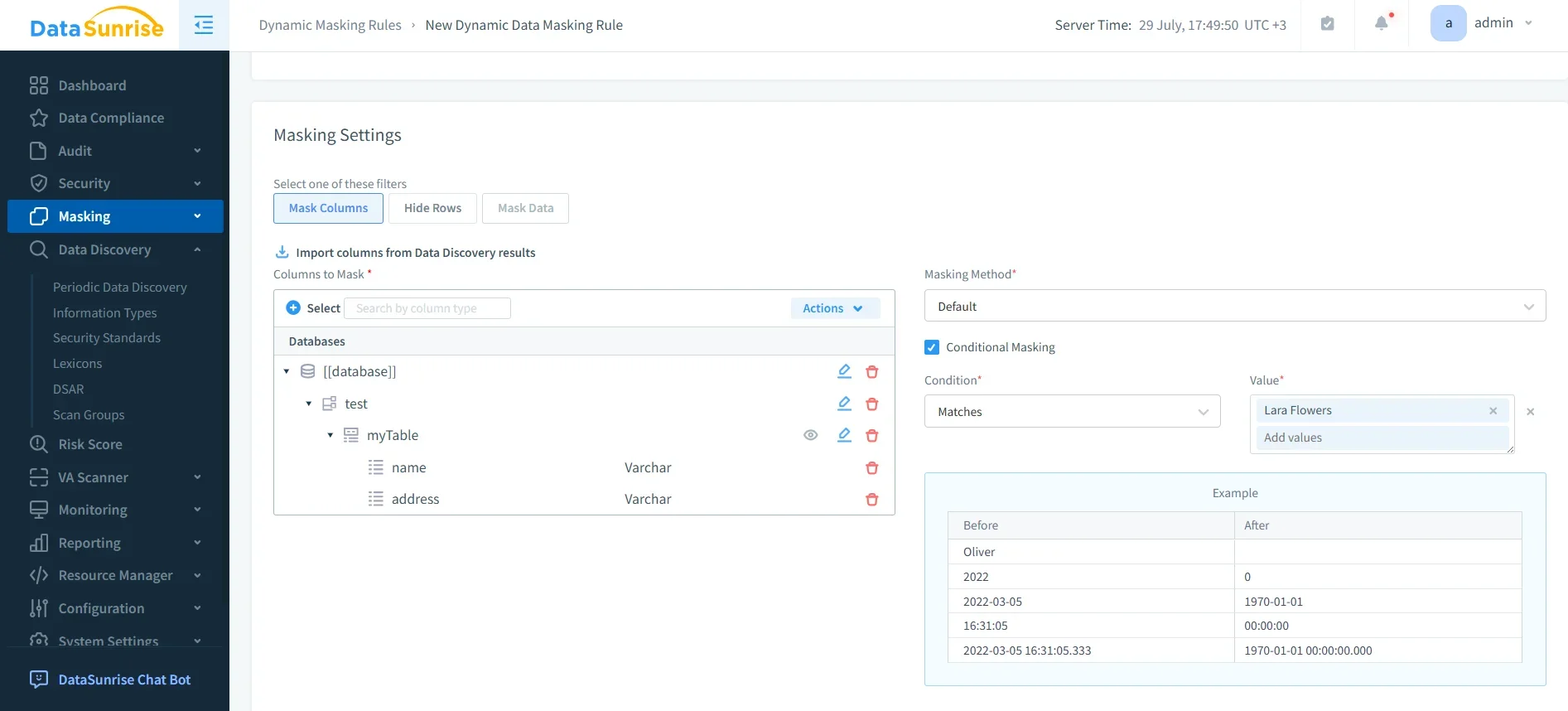

Masquage dynamique des données

Les champs sensibles tels que les numéros de carte de crédit ou les identifiants personnels peuvent être protégés en temps réel grâce au masquage dynamique des données. Les utilisateurs non autorisés voient des valeurs obscurcies tandis que les processus autorisés fonctionnent sans interruption. Les règles de masquage peuvent être configurées par rôle utilisateur, assurant un contrôle granulaire et la conformité aux lois sur la vie privée. Contrairement au masquage statique, cette approche dynamique s’adapte en temps réel aux requêtes, garantissant une utilisation continue des applications.

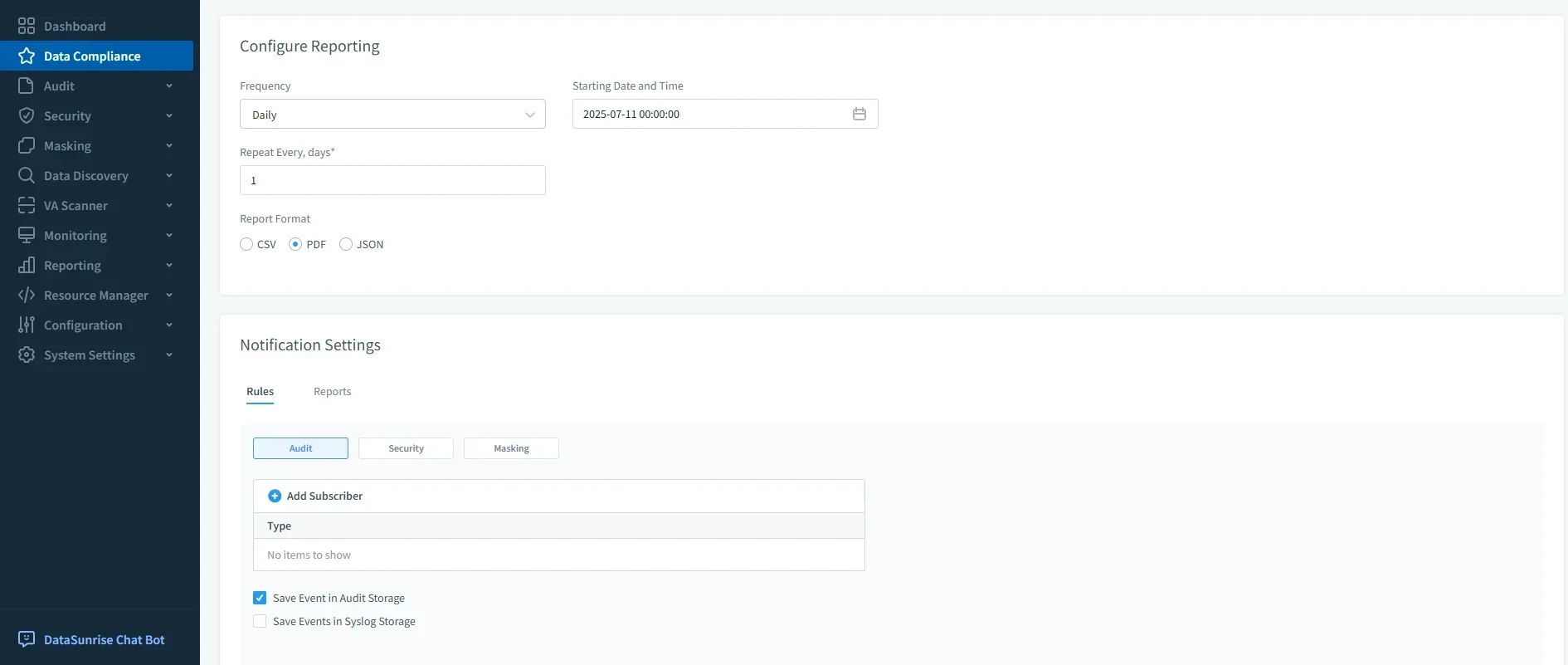

Reporting automatisé de conformité

Grâce au Gestionnaire de conformité, les organisations peuvent générer des rapports d’audit conformes aux normes SOX, HIPAA, PCI DSS et RGPD. Cette automatisation réduit le temps de préparation et aide à maintenir une posture de conformité continue. Les rapports peuvent être planifiés périodiquement et exportés dans des formats adaptés aux régulateurs. En éliminant la génération manuelle des rapports, DataSunrise diminue les coûts de préparation aux audits tout en assurant la cohérence à travers tous les cadres réglementaires.

Analyse comportementale des utilisateurs

En appliquant l’analyse comportementale des utilisateurs, DataSunrise détecte les anomalies comme une fréquence inhabituelle de requêtes ou des tentatives d’accès hors des heures normales de travail. Il utilise des profils de comportements normaux pour identifier plus tôt les menaces internes ou les comptes compromis qu’avec les journaux d’audit traditionnels. Les organisations bénéficient d’alertes proactives qui réduisent les temps de réponse aux incidents et renforcent la supervision de la gouvernance.

- Détecte les connexions suspectes et les pics inhabituels de requêtes

- Fournit des insights contextuels pour distinguer faux positifs et menaces réelles

- Soutient la conformité en documentant les anomalies pour les revues d’audit

Gestion centralisée des politiques

Une interface unique pour les politiques de sécurité permet aux administrateurs d’appliquer les règles de manière cohérente sur des environnements hybrides ou multi-cloud. Ceci réduit les dérives de politique et assure l’alignement avec les exigences corporatives et réglementaires. Avec la gestion centralisée, les mises à jour sont appliquées instantanément sur toutes les bases, réduisant la charge administrative et garantissant une conformité renforcée des politiques.

- Simplifie la gouvernance multi-base depuis une seule console

- Assure l’application uniforme sur plateformes sur site et cloud

- Réduit la charge administrative grâce à l’automatisation de la synchronisation des politiques

Impact métier

| Aspect | Gouvernance native Percona | Gouvernance avec DataSunrise |

|---|---|---|

| Traces d’audit | Journaux d’audit de base capturés avec plugin ; export et analyse manuels requis | Traces d’audit centralisées, infalsifiables avec visibilité multiplateforme |

| Protection des données | Chiffrement au repos et SSL/TLS en transit | Masquage dynamique des données sensibles, application des accès basés sur rôles et sécurité approfondie |

| Reporting de conformité | Compilation manuelle des journaux pour cadres comme RGPD, HIPAA, PCI DSS | Reporting automatisé avec modèles pour SOX, PCI DSS, HIPAA, RGPD |

| Surveillance des utilisateurs | Journaux fournissant détails d’accès et requêtes mais sans analyses | Analyse comportementale avec détection d’anomalies et surveillance des menaces internes |

| Gestion des politiques | Les politiques doivent être appliquées par instance | Gestion centralisée des politiques sur déploiements hybrides et multi-cloud |

| Multiples plateformes | Limité à l’écosystème MySQL | Supporte plus de 40 plateformes, assurant une gouvernance cohérente |

| Efficacité opérationnelle | Effort manuel important pour la gestion des journaux et rapports | Flux de travail automatisés et génération de rapports |

| Mitigation des risques | Protection de base mais détection limitée des anomalies | Surveillance continue en temps réel et alertes proactives |

Conclusion

Percona Server pour MySQL offre une base solide pour la gouvernance des données avec des fonctionnalités telles que RBAC, le chiffrement et l’audit des journaux. Pourtant, les défis modernes de conformité exigent une visibilité accrue, une automatisation et une protection avancée.

En intégrant DataSunrise, les organisations peuvent élever leur stratégie de gouvernance grâce au masquage dynamique, à l’analytique intelligente et au reporting centralisé de conformité. Cela assure non seulement l’alignement avec les normes réglementaires mondiales, mais renforce également la résilience face aux menaces évolutives sur les données.