Comment auditer Amazon S3

L’audit d’Amazon S3 n’est pas seulement une étape à cocher pour la conformité—it s’agit d’un pilier fondamental pour la connaissance opérationnelle, la gouvernance des données, et la prévention des violations. Que vous sécurisiez des fichiers sensibles, vérifiiez le respect des politiques, ou construisiez une chaîne prête pour la forensic, une piste d’audit appropriée aide les équipes à voir, comprendre et réagir à l’activité des données à travers les comptes.

Dans cet article, nous allons parcourir comment auditer Amazon S3 en utilisant à la fois les outils natifs d’AWS et les capacités avancées de DataSunrise. Vous apprendrez ce qu’il faut activer, comment structurer les logs, quelles métadonnées collecter, et comment transformer une télémétrie passive en une information exploitable.

Prérequis : Ce qu’il faut configurer en premier

Avant d’activer un processus d’audit efficace pour Amazon S3, vous devez :

- Définir quels buckets et préfixes sont considérés comme sensibles

- Activer CloudTrail avec la journalisation des événements de données pour les actions API au niveau objet

- Décider où stocker les logs (idéalement un bucket centralisé avec des ACL en écriture seule)

- Établir des bases de référence pour les politiques d’accès afin de pouvoir comparer l’intention avec le comportement

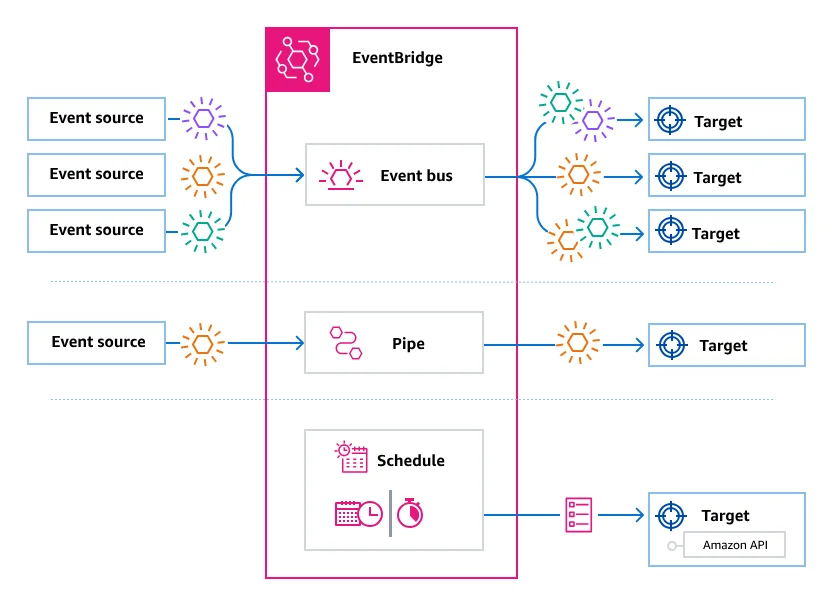

Pour une sortie structurée et une corrélation, il est préférable d’utiliser CloudTrail conjointement avec Amazon EventBridge pour router les logs entre comptes.

Étape par étape : Activation de la journalisation d’audit native S3

✅ Étape 1 : Activer les événements de données CloudTrail

Utilisez la console AWS ou le CLI pour activer les événements de données sur les buckets S3 clés. Cela garantit que CloudTrail capture :

GetObject,PutObject,DeleteObject- Modifications de tags et ACL

- Versionnage et transitions de cycle de vie

aws cloudtrail put-event-selectors \

--trail-name MyS3Trail \

--event-selectors '[{"ReadWriteType":"All","IncludeManagementEvents":true,"DataResources":[{"Type":"AWS::S3::Object","Values":["arn:aws:s3:::my-sensitive-bucket/"]}]}]'

Astuce : Surveillez l’impact des coûts des événements de données si vous journalisez de nombreux buckets ou régions.

✅ Étape 2 : Activer les journaux d’accès serveur S3 (optionnel)

Ces logs fournissent des entrées de style HTTP pour chaque requête, capturant :

- Le statut HTTP

- Les en-têtes referrer

- L’ID du compte demandeur

- Le nombre total d’octets transférés

Activez-les dans l’onglet propriétés du bucket. Les logs serveur sont verbeux mais utiles pour la surveillance de la bande passante et la détection d’anomalies.

✅ Étape 3 : Centraliser les logs pour une revue inter-comptes

Utilisez AWS Organizations ou EventBridge pour router les logs CloudTrail de plusieurs comptes vers un compte d’agrégation central. Cela permet aux équipes sécurité et conformité d’auditer les accès à grande échelle.

Note : Envisagez de configurer un bucket d’archive de logs S3 avec verrouillage d’objet pour garantir l’immutabilité.

Ce que contiennent les logs

Un événement type CloudTrail pour un accès S3 inclut :

{

"eventTime": "2025-07-30T14:42:12Z",

"eventName": "GetObject",

"userIdentity": {

"type": "AssumedRole",

"principalId": "ABC123:user@corp"

},

"sourceIPAddress": "192.0.2.0",

"requestParameters": {

"bucketName": "finance-records",

"key": "2024/Q1/earnings.csv"

},

"responseElements": {

"x-amz-request-id": "EXAMPLE123456789"

}

}

Cependant, les logs seuls ne répondent pas aux questions :

- L’objet accédé était-il sensible ?

- L’utilisateur avait-il des permissions conformes à la politique ?

- L’accès a-t-il été masqué ou dépersonnalisé ?

- Cette action a-t-elle violé un seuil de conformité ?

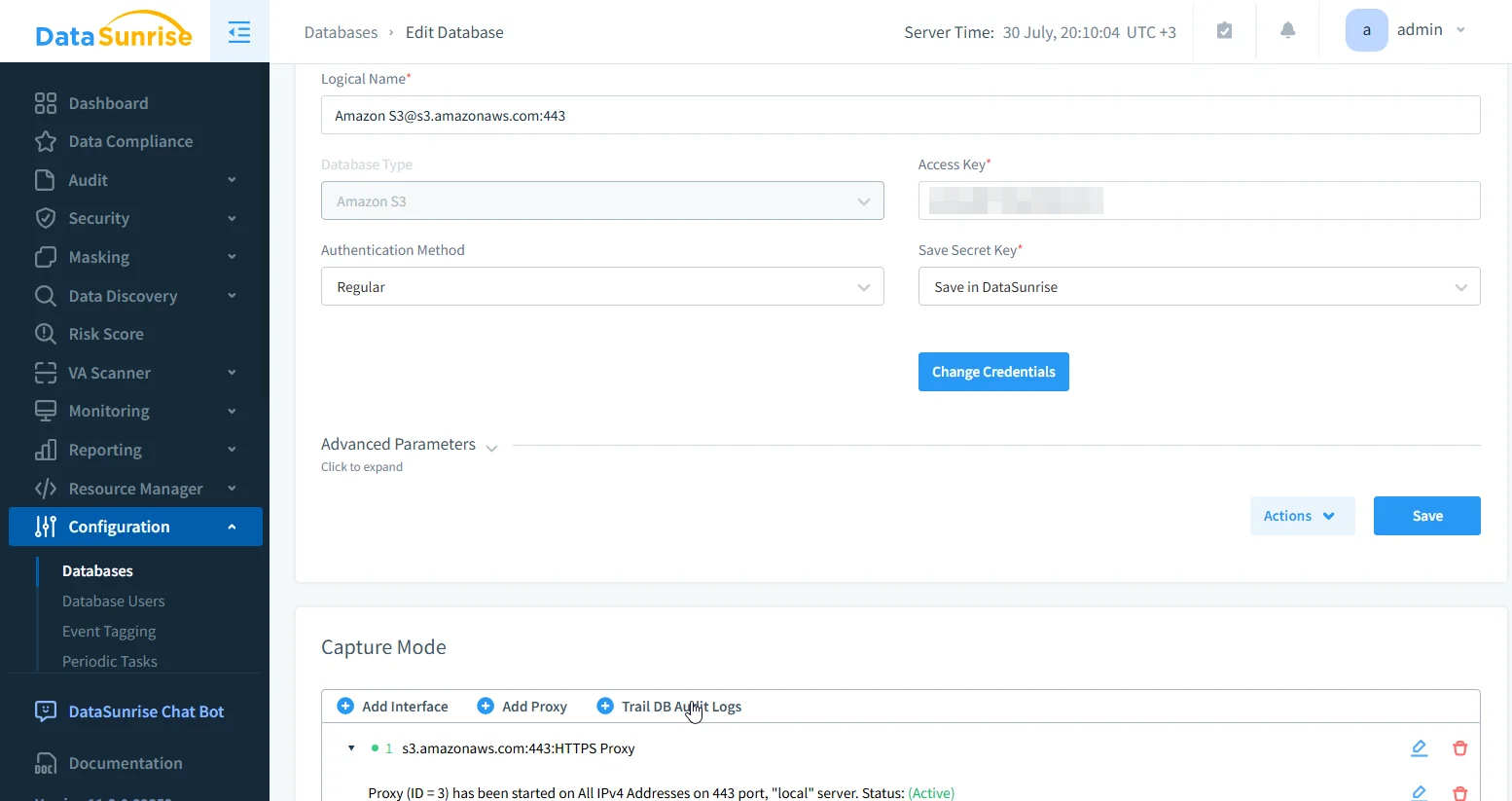

Comment DataSunrise améliore la couche d’audit

DataSunrise transforme la journalisation Amazon S3 en une piste d’audit structurée et consciente des politiques. Il analyse les logs CloudTrail, enrichit les événements, applique un masquage dynamique, et signale les actions hors politique.

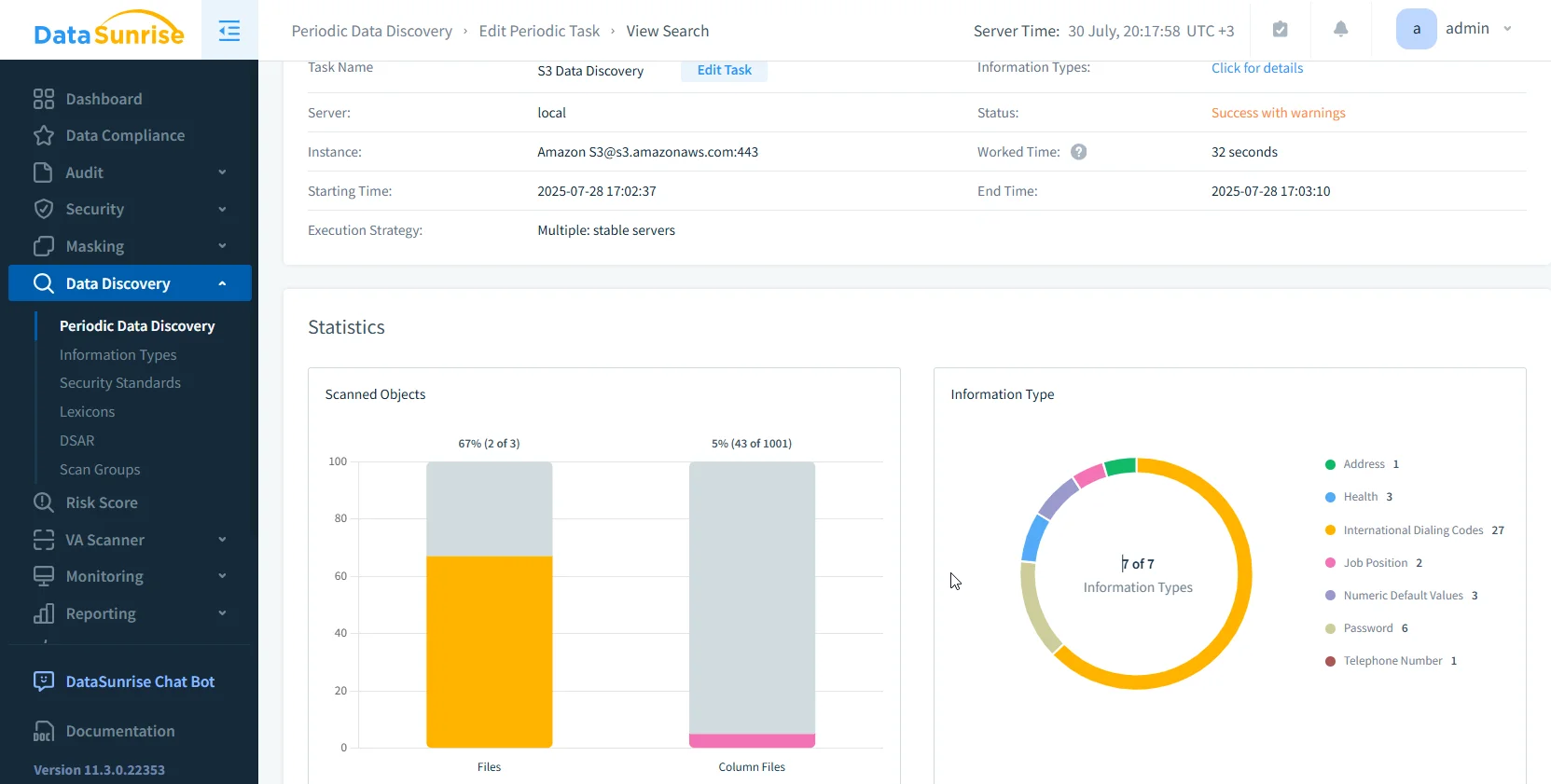

Découverte des données sensibles

Analyse automatique des objets S3 pour les informations personnelles identifiables (PII), données de santé (PHI) et données PCI, même dans les PDF, fichiers Excel et images via la détection OCR.

Application dynamique du masquage

Appliquez le masquage des données sans intervention pour tout événement d’accès enfreignant la politique. Obfuscation des champs sensibles selon le rôle, l’IP source ou le contexte de la requête.

Pistes d’audit intelligentes

Générez des logs d’audit enrichis de contexte comprenant :

- Scores de risque d’anomalie

- Statut de masquage (appliqué ou contourné)

- Modèles de comportement utilisateur en temps réel

- Violations des règles de sécurité

Tous les logs peuvent être exportés vers Athena, OpenSearch, ou votre SIEM.

Exemple SQL : Auditer les violations dans Athena

Une fois les logs enrichis, lancez des requêtes comme celle-ci pour détecter les violations :

SELECT

event_time,

bucket,

key,

user,

policy_allowed,

masking_applied,

anomaly_score

FROM

datasunrise_s3_logs

WHERE

event_type = 'GetObject'

AND policy_allowed = false

ORDER BY

event_time DESC

LIMIT 50;

Vous pouvez planifier ces rapports ou déclencher des alertes via des notifications en temps réel vers Slack, Teams ou email.

Fonctionnalités supplémentaires d’audit dans DataSunrise

- Moteur de règles granulaires pour l’audit basé sur les objets

- Tableaux de bord unifiés pour S3, RDS, Redshift, MongoDB

- Rapports de conformité automatisés pour SOX, HIPAA, GDPR

- Analyse du comportement utilisateur

- Intégration Slack/MS Teams

Conclusion

Si vous n’utilisez que les logs bruts CloudTrail, vous ne faites pas de l’audit—vous collectez simplement.

Pour auditer correctement Amazon S3, vous avez besoin de :

- Journalisation au niveau de l’objet (CloudTrail, journaux serveur)

- Contexte sur les données sensibles (classification)

- Intelligence sur les politiques (l’accès était-il autorisé ?)

- Actions de réponse (alertes, masquage, blocage)

- Alignement des rapports (tableaux de bord conformité)

DataSunrise fournit tout cela dans une seule plateforme—avec des options de déploiement flexibles et le support de plus de 50 plateformes de données.

Prêt à transformer vos logs S3 en une véritable piste d’audit ? Réservez une démo et commencez à auditer plus intelligemment—sans changer votre architecture.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant