Historique des Activités de la Base de Données AlloyDB pour PostgreSQL

AlloyDB pour PostgreSQL fusionne l’élasticité à l’échelle Google avec la simplicité du psql classique. Cette liberté élargit la portée des erreurs de frappe ou des violations, rendant ainsi l’Historique des Activités de la Base de Données—une carte chronologique de chaque événement au niveau des sessions et des objets—indispensable. Que vous soyez en train de traquer une commande UPDATE incontrôlée ou de prouver la conformité PCI‑DSS, l’histoire commence ici.

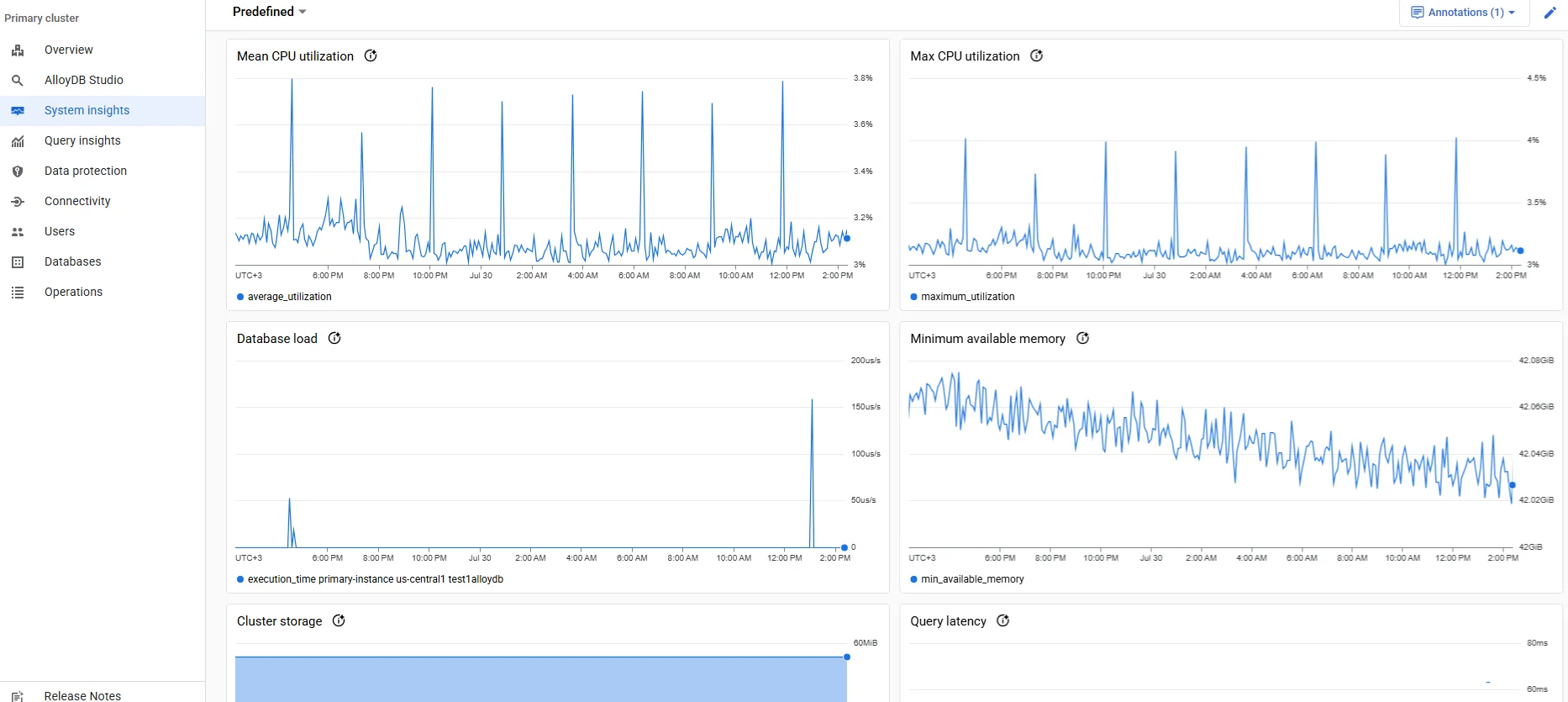

Audit en Temps Réel : Obtenir une Visibilité à 360°

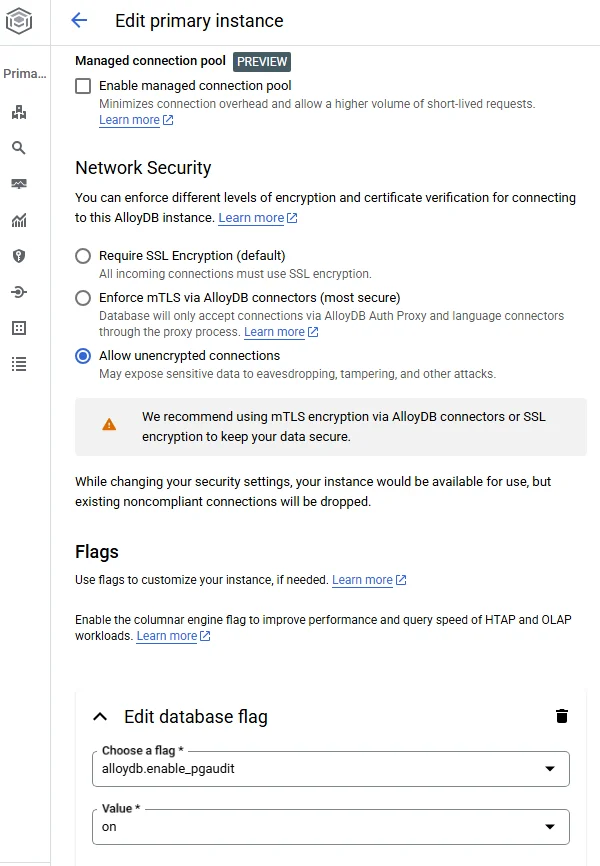

AlloyDB expose deux canaux d’audit complémentaires. Les Cloud Audit Logs de Google Cloud enregistrent les actions administratives, tandis que l’extension open source pgAudit trace les requêtes SQL générées par les utilisateurs. Activer le tuyau est une simple commande :

gcloud alloydb clusters update my-cluster \

--region=us-central1 \

--database-flags=alloydb.enable_pgaudit=on,pgaudit.log='all'

# puis dans psql

CREATE EXTENSION pgaudit;

Les nouvelles entrées apparaissent dans Logs Explorer presque instantanément, où elles peuvent être envoyées en continu vers BigQuery, Pub/Sub, ou votre SIEM.

Audit Natif dans Google Cloud (Presque PostgreSQL)

Parce qu’AlloyDB hérite du catalogue de PostgreSQL, la configuration de l’audit est presque identique à l’original. Le tutoriel officiel, Activer pgAudit dans AlloyDB, couvre tous les paramètres. Pour une posture adaptée à la production, vous souhaiterez aussi comprendre la référence du schéma des logs d’audit, Acheminer les logs d’audit AlloyDB vers BigQuery pour une analyse à long terme, et Surveiller les logs d’audit dans Cloud Logging pour des alertes en temps réel.

GenAI Rencontre le DBA : Narrations Autonomes des Menaces

Lire des milliers de lignes JSON n’est le hobby de personne. L’IA générative peut compresser des heures d’analyse en un seul paragraphe. Le snippet PL/Python ci-dessous récupère les 100 derniers enregistrements pgAudit, les envoie à Gemini via le SDK Vertex AI, puis stocke un résumé compréhensible par l’humain dans AlloyDB :

CREATE OR REPLACE FUNCTION summarize_audit()

RETURNS void LANGUAGE plpython3u AS $$

from google.cloud import aiplatform, logging_v2

import datetime, plpy

rows = plpy.execute("SELECT payload FROM audit_log ORDER BY ts DESC LIMIT 100")

text = '\n'.join([r['payload'] for r in rows])

model = aiplatform.TextGenerationModel.from_pretrained('gemini-1.5-pro-preview')

pred = model.predict(text)

plpy.execute("INSERT INTO audit_summaries(ts, summary) VALUES (%s, %s)",

(datetime.datetime.utcnow(), pred.text))

$$;

Pour des recettes supplémentaires—embeddings, recherche vectorielle, et détection d’anomalies—consultez le cookbook d’IA générative Vertex AI.

Masquage Dynamique & Découverte de Données

Les modèles génératifs adorent les données ; les auditeurs insistent pour les cacher. DataSunrise démontre plusieurs patterns d’exécution dans son guide sur le masquage dynamique des données. Le moteur de masquage s’appuie sur un catalogue alimenté par la découverte de données, étiquetant chaque colonne selon les taxonomies GDPR et PCI‑DSS afin que les littéraux sensibles ne quittent jamais la production.

Conformité Sans Tableur

Des normes telles que SOX et GDPR exigent la preuve que l’accès est autorisé et enregistré. Le Compliance Manager de DataSunrise rapproche l’activité en direct avec des bases spécifiques aux réglementations, comme expliqué dans la note sur les réglementations sur la conformité des données. Les violations apparaissent sous forme d’alertes ou peuvent même déclencher un masquage dynamique en cours de route.

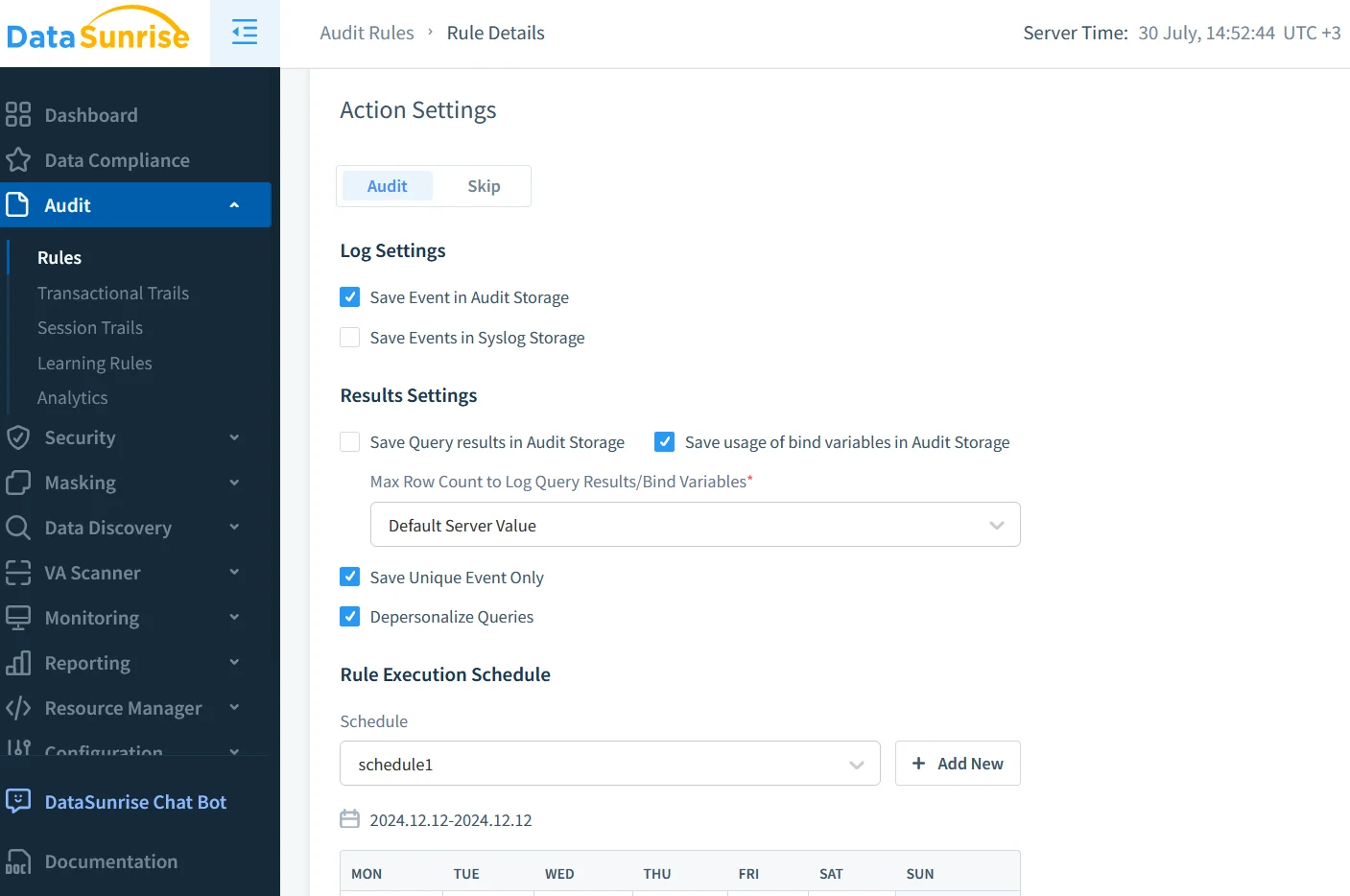

Surveillance en Plug‑in avec DataSunrise

Les logs natifs sont nécessaires mais pas toujours suffisants. DataSunrise fonctionne comme un proxy inverse, écrivant son propre Historique des Activités de la Base de Données et bloquant en temps réel les instructions malveillantes. L’assistant sous Paramètres → Audit vous permet de déclarer des règles (« enregistrer chaque DROP sur le schéma public ») et de choisir le stockage — PostgreSQL, Kafka, ou stockage d’objets. Les détails se trouvent dans le guide d’audit.

Comme DataSunrise parle le protocole PostgreSQL, les sessions AlloyDB pointent simplement vers l’adresse du proxy. Les logs s’affichent ensuite dans la visionneuse Historique des Activités de Données—voir historique des activités de base de données—où des résumés GenAI peuvent être ajoutés via l’intégration décrite dans les outils LLM et ML pour la sécurité des bases de données.

Sécurité Au-delà des Logs

Les pistes d’audit éclairent le comportement passé, mais la défense proactive réclame une application en ligne. Le moteur de politiques de DataSunrise intègre des détecteurs d’injection SQL, un contrôle d’accès basé sur les rôles, et une analyse comportementale en streaming.

Tout Transmettre en Streaming vers BigQuery

De nombreuses équipes assemblent les pièces en créant un point de terminaison Log Router qui transfère les entrées pgAudit vers Pub/Sub puis finalement vers BigQuery, partitionné sur ts. Une vue unique peut joindre ces lignes aux logs du proxy DataSunrise, ouvrant la porte aux requêtes fédérées telles que :

SELECT s.summary, d.client_ip

FROM audit_summaries s

JOIN `proxy_logs.events` d

ON s.session_id = d.session_id

WHERE d.action = 'DROP TABLE'

AND s.ts > TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 1 HOUR);

Matérialisez cette vue dans Looker Studio et vous obtenez un storyboard en direct des activités hostiles.

Intelligence Interdomaines avec Security Command Center

Rediriger les logs AlloyDB et DataSunrise vers le Security Command Center de Google vous permet de corréler les événements de base de données avec les changements IAM et les anomalies réseau. Un tableau de bord unique peut répondre à la question : La même IP qui a créé une règle de pare-feu publique a-t-elle aussi exfiltré des données salariales ? Pour en savoir plus, consultez Enquêter sur les menaces dans Security Command Center.

Gouvernance en tant que Code

Les outils modernes de conformité préfèrent Git aux tableurs. Des fournisseurs Terraform existent pour AlloyDB comme pour DataSunrise, vous permettant d’encoder la configuration d’audit dans des pull requests. Un seul plan peut verrouiller le paramètre alloydb.enable_pgaudit et provisionner une règle DataSunrise, garantissant la détection des dérives durant l’intégration continue.

Perspectives Futures

PostgreSQL 17 prévoit d’intégrer une syntaxe d’audit déclarative native, que AlloyDB adoptera peu après. Entre-temps, Gemini apprend à générer du SQL directement à partir de manuels en langage naturel, ce qui signifie que votre classeur d’incidents pourrait bientôt être une fenêtre de chat. Rester prêt signifie maintenir l’Historique des Activités de la Base de Données AlloyDB pour PostgreSQL complet, fiable et lisible—aujourd’hui assuré par pgAudit, DataSunrise, et GenAI.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant